Documentos de Académico

Documentos de Profesional

Documentos de Cultura

Sesion N°8 Tutoria

Cargado por

YonadabCésarTafurVelasquezDescripción original:

Título original

Derechos de autor

Formatos disponibles

Compartir este documento

Compartir o incrustar documentos

¿Le pareció útil este documento?

¿Este contenido es inapropiado?

Denunciar este documentoCopyright:

Formatos disponibles

Sesion N°8 Tutoria

Cargado por

YonadabCésarTafurVelasquezCopyright:

Formatos disponibles

“Año de la unidad, la paz y el desarrollo”

IE Nº 5178 "VÍCTOR ANDRÉS BELAUNDE"

TUTORÍA Y ORIENTACIÓN EDUCATIVA

SESION II - “El uso inadecuado de las redes sociales y consecuencias del

ciberbullying”

DOCENTE / N° DE ESTUDIANTES

Yonadab Tafur Velásquez 38 ESTUDIANTES

TUTOR

GRADO Y FECHA:

1RO "B" 23/06/2023

SECCION:

¿QUÉ BUSCAMOS?

Que los estudiantes conceptualicen el ciberbullying y pueda prevenir situaciones de acoso a través de las

redes sociales.

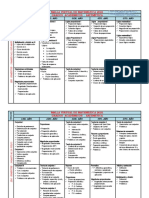

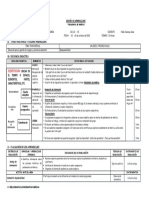

MOMENTOS/ DESCRIPCIÓN RECURSOS Y

TIEMPO MATERIALES

Presentación 1. La docente propicia un clima de confianza en los alumnos y les comienza - Tarjeta

(15 minutos) a explicar si conocen el ciberbullying, ella solicitara al alumnado que - Tutor (a)

escriban en un papel todo lo que sepan sobre ciberbullying: - Estudiantes

¿Qué es?,

¿Quiénes están implicados?

¿Cómo se puede ejercerse?

Sus aportes se guardarán en una caja y se recuperaran al final de la

sesión.

2. A continuación, contextualizar la actividad explicando el concepto de

ciberbullying, los métodos y medios para ejercer el ciberacoso escolar,

principales roles que intervienen, las diferencias con el acoso escolar cara

a cara y las consecuencias del ciberbullying.

3. Para ello contara con el siguiente cuadro de referencia:

Entendemos ciberbullying como “el daño intencional y repetido infligido por

parte de un menor o grupo de menores hacía otro menor mediante el uso de

medios digitales”

Métodos y medios para cometer ciberbullying: Aunque los menores realizan

ciberbullying de muy diversas formas, y estas dependen en gran medida de las

nuevas tendencias en el uso de las tecnologías, los métodos y medios más

representativos actualmente incluyen:

Ataques directos: insultos o amenazas enviadas directamente a la víctima a

través de redes sociales, mensajería instantánea y correo electrónico. Robo de

contraseñas para el secuestro y cierre de perfiles en redes sociales y otros

servicios web, y para el robo de recursos en juegos en línea. Envío de virus

informáticos para manipular el ordenador de la víctima.

Publicaciones y ataques públicos: rumores, mensajes hirientes, fotos o videos

humillantes publicados en redes sociales, blogs, foros, o enviados a través de la

mensajería instantánea y del correo electrónico, y exclusión de grupos en línea,

con los que denigrar a la persona implicada.

Ciberbullying mediante terceros: uso de otras personas y mecanismos para

ejercer el ciberacoso escolar. Suplantación de identidad y creación de perfiles

falsos en redes sociales y juegos en línea para enviar mensajes amenazantes o

provocativos exponiendo a la víctima al escrutinio de terceros. Explotación

malintencionada de los mecanismos de seguridad en plataformas de redes

sociales con lo que conseguir el cierre su cuenta.

Los roles principales que participan en esta conducta son, por lo general, los

mismos que en el caso del acoso escolar tradicional o bullying:

a) Agresores/as, el agresor/a no presenta un perfil único desde el punto de vista

psicológico. El agresor/a suele ser un sujeto que no tiene una escala de

valores conforme a un código moralmente aceptable y en el que se instalan

sin demasiada dificultad constantes como el abuso, el dominio, el egoísmo,

la exclusión, el maltrato físico, la insolidaridad o la doblez.

b) Víctimas, como en el caso del agresor/a, la víctima no presenta un perfil

único. Gran parte de ellas son menores que presentan dificultades para

defender sus propios derechos, con escasa red social y pocos amigos, bajo

concepto de sí mismos y con dificultades de interacción social. Por otra

parte, las formas de interacción virtual han facilitado en algunas víctimas la

reacción agresiva a través de estas vías. Algunas de ellas, que no

reaccionarían ante los agresores presencialmente, aprovechan la

desinhibición y el supuesto anonimato que proporciona la red para canalizar

sus respuestas de forma agresiva también.

c) Espectadores, como en el bullying presencial hay diversidad de perfiles

entre quienes miran y conocen lo que sucede dentro del grupo que termina

legitimando lo que sucede. Desde los indiferentes, los no implicados, los

que ríen la gracia a quienes agreden y hasta quienes salen en defensa de la

víctima. Por acción o por omisión la actitud de estos sujetos, mayoría dentro

del grupo, puede hacer que el agresor/a pueda obtener la legitimación del

grupo usando su silencio o hacer que pierda estatus grupal si le piden que

pare y se ponen del lado de la víctima. La complejidad y los diferentes

grados de proximidad que existen en las redes sociales (amigos de amigos),

pueden hacer de los espectadores un elemento de presión muy importante si

deciden reaccionar colectivamente contra el ciberbullying

Diferencias entre acoso cara a cara y ciberbullying:

Aunque hay diferencias significativas entre el acoso escolar cara a cara y el

ciberbullying, parece haber una clara conexión entre ambos. El ciberbullying

comparte características con el acoso escolar tradicional, aunque debido al medio

en el que se desenvuelve presenta aspectos diferenciales que lo convierten en una

forma significativamente distinta de agresión adolescente.

Efecto desinhibidor sobre los comportamientos propiciando que se actué

de manera impulsiva sin pensar en las consecuencias: Sentimiento de

invencibilidad en línea y reducción de las restricciones sociales y

dificultad para percibir el daño causado.

Aumento del alcance de la victimización: acceso 24x7 a la víctima y

viralidad y audiencia ampliada.

Ciberbullying y consecuencias:

El ciberbullying conlleva una serie de consecuencias que tienen un impacto en

los menores a nivel psicológico, social y educativo. La aparición de alguna de

ellas podría ser motivo de sospecha:

Cambios físicos y emocionales: frecuentes manifestaciones de dolencias

(por ejemplo: dolores de cabeza o estomago), alteraciones del estado de

ánimo, principalmente de humor, momentos de tristeza y/o apatía e

indiferencia, síntomas de ansiedad y/o estrés o signos inusuales de

comportamiento agresivo.

Cambios de conducta/sociales: en sus actividades de ocio habituales, en

su relación con los adultos, en cuanto a frecuencia y dependencia de ellos,

en la cantidad de comida y maneras de comer, en los hábitos de sueño, de

improvisto deja de usar el ordenador y el teléfono, variaciones repentinas

en los grupos de amigos, en ocasiones antagónicos, autolesiones,

amenazas o intentos de suicidio.

Cambios en el contexto académico: se ve involucrado en incidentes

dentro de la escuela, se reduce su capacidad de concentración y de

mantenimiento de la atención, altibajos en los tiempos de estudio y en el

rendimiento escolar, perdida de interés en la escuela, pérdida y/o deterioro

de pertenencias físicas, lesiones físicas frecuentes sin explicación

razonable.

4. La docente les presentara una historia de un caso real de ciberbullying a

los estudiantes. (Anexo 1)

Desarrollo 5. A continuación, ellos deben contestar de forma individual las siguientes

(20 minutos) preguntas sobre el caso.

¿Quiénes son los/las protagonistas? ¿Identificas al acosador y a las

víctimas?

¿Cómo se lleva a cabo el ciberbullying en esta historia?

¿Cuáles fueron los pasos inadecuados de las chicas?

¿Qué riesgos pudieron evitar las chicas?

¿Qué consecuencias presenta la historia?

¿Cómo podía haber terminado la historia si no acuden a sus

padres?

¿Alguna vez ha intentado un extraño contactar contigo a través de

redes sociales? Cuéntanos tu experiencia.

6. Los/as alumnos/as ponen en común las respuestas para su corrección. El

docente hará una llamada de atención sobre lo fácil que es que un

desconocido contacte con ellos/as a través de redes sociales y los peligros

que puede tener. Reflexionará sobre el hecho de que al ser uno de los

medios más utilizados por jóvenes es frecuente que los acosadores lo

utilicen.

El docente trasladará al alumnado una serie de recomendaciones y pautas

en relación al debate generado sobre el ciberbullying a través de redes

Cierre sociales, para minimizar este riesgo en redes sociales.

(10 minutos)

Recomendaciones para evitar ciberacoso escolar a través de las redes

sociales:

Mantén la información sensible en privado. Cuanta más información

sensible difundas sobre ti -especialmente las imágenes comprometidas-

más vulnerable serás. Recuerda que no se tiene control sobre lo que se

pública a través de Internet y que alguien podría utilizarlo en el futuro

para perjudicarte.

Cómo actuar ante un episodio de ciberacoso escolar. Por lo general se

recomienda no responder a la provocación para romper la dinámica del

acoso; los agresores simplemente tratan de llamar la atención para ganar

status. Si ignorar al acosador no funciona puedes probar a comunicar la

situación al agresor y decirle que pare: pero para ello es necesario que te

sientas preparado para transmitir el mensaje de forma respetuosa y firme,

no de manera enojada o agresiva.

Habla sobre ello. Al principio puede que pienses que puedes

arreglártelas tu solo o que decírselo a alguien no solucionara nada, pero

hablar sobre el problema te resultará de gran ayuda. No esperes a sentirte

realmente mal, busca alguien en quien confíes y si este no parece

entenderte prueba con otro.

Cuando solicitar ayuda. Cuando consideres que un comportamiento ha

superado el límite -te sientes amenazado física o emocionalmente- es

hora de buscar la ayuda de adultos.

Anímate a hacer nuevos amigos. Los acosadores no suelen dirigir sus

ataques hacía los que perciben que están bien apoyados socialmente. Si

tienes amigos que te muestran su apoyo, es probable que la intimidación

cese.

Bloquea al acosador y denuncia los contenidos abusivos. La mayoría de

servicios en la red (redes sociales, mensajería instantánea, foros, etc.)

permiten bloquear a los usuarios que se comportan de forma inapropiada

(insultan, amenazan). De igual modo se pueden denunciar contenidos

que resulten ofensivos.

Guardar las evidencias. Es recomendable guardar los mensajes,

capturas de pantalla y otras evidencias del acoso por si son necesarios

en un futuro para denunciarlo ante tus padres, colegio o policía.

7. Para concluir la actividad el docente repasará brevemente las ideas previas

del alumnado sobre ciberbullying, incluidas al inicio de la sesión en una

caja. Comparará y reforzará los conocimientos adquiridos con los previos.

ANEXO 1

LA HISTORIA DE BET Y ALBA

Bet y Alba eran dos hermanas de 12 y 16 años que se conectaban a menudo a Internet,

usando una webcam. Habían conocido a Richard, un chico de 18 años que era representante

de modelos de una conocida marca de ropa interior. Poco a poco le fueron cogiendo confianza

y se hicieron muy amigos.

– Sois más guapas que muchas modelos que represento. Seríais unas modelos

perfectas. Y ellas posaban delante de la webcam en ropa interior y hacían posturas de modelo...

y reían.

Los días pasaban y cada día se mostraban más atrevidas. Se lo pasaban muy bien.

Un día se dieron cuenta que Richard estaba triste y les dijo que tenía problemas económicos y

que necesitaba dinero, que se lo devolvería enseguida. Las hermanas le enviaron sus ahorros.

Pero él les siguió pidiendo más dinero. Al poco tiempo recibieron un mail que decía:

– Tengo fotos donde se ve lo malas que son, y si no me pagan se las enviaré a todos

sus contactos. Tengo las direcciones ¿veis?

Y les dijo los nombres de algunos de sus amigos. ¡Era verdad! ¿Cómo podía ser? Tuvieron

mucho miedo y finalmente decidieron que era mejor decirlo a sus padres.

Los padres denunciaron el hecho a la policía que rastreó el ordenador de las chicas y localizó

al hombre.

Cuando fue detenido vieron que tenía 30 años y había actuado de la misma forma con otras

menores en varios países. El hombre se ganaba la confianza de sus víctimas para conseguir

imágenes con poca ropa o desnudas, se introducía en su correo y conseguía las direcciones de

sus contactos. El resto ya lo sabéis. Esta historia está basada en un hecho real y terminó

satisfactoriamente. Los nombres que se utilizan son ficticios.

Fuente: Guía para conocer el ciberbullying y algunos peligros de internet y las nuevas tecnologías Jordi Collell y

Carme Escudé (2008).

También podría gustarte

- Plan Lector - Un Hobre Con PoderDocumento2 páginasPlan Lector - Un Hobre Con PoderRosita MiñanAún no hay calificaciones

- Carpeta de Recuperación de ComunicaciónDocumento17 páginasCarpeta de Recuperación de Comunicaciónangelie1203g100% (2)

- Sesion de Refuerzo Com - JohanaDocumento3 páginasSesion de Refuerzo Com - JohanaJohanaAún no hay calificaciones

- TEXTICON-N°-14 - SECUNDARIA - El-ÁngelDocumento1 páginaTEXTICON-N°-14 - SECUNDARIA - El-ÁngelNataly KeyjaAún no hay calificaciones

- 10 Análisis Literario Crimen y Castigo 3Documento2 páginas10 Análisis Literario Crimen y Castigo 3Leopoldo MendozaAún no hay calificaciones

- Sagas JuvenilesDocumento2 páginasSagas JuvenileszDens Tv100% (1)

- Sesión 05 Métrica y RimaDocumento21 páginasSesión 05 Métrica y RimaEdgar Norabuena FigueroaAún no hay calificaciones

- RP-COM3-K04 - Sesión 4Documento3 páginasRP-COM3-K04 - Sesión 4efrain chavez guiaAún no hay calificaciones

- Sesión de Aprendizaje #01: Institución Educativa - Jec José Carlos Mariátegui - QuiquijanaDocumento22 páginasSesión de Aprendizaje #01: Institución Educativa - Jec José Carlos Mariátegui - QuiquijanaCelina Jurado GarciaAún no hay calificaciones

- Semana 36Documento6 páginasSemana 36Eduard jhon vasquez quintosAún no hay calificaciones

- Sesión 4 - Cl4°Documento2 páginasSesión 4 - Cl4°Jhon Gonzales Centeno100% (1)

- Ficha de Trabajo #2 - Redactamos MonologosDocumento2 páginasFicha de Trabajo #2 - Redactamos MonologosrankeduAún no hay calificaciones

- Guia de Análisis de La Anécdota PDFDocumento2 páginasGuia de Análisis de La Anécdota PDFJhoel Jhamer Huamán GonzálesAún no hay calificaciones

- Com. 6° - Sesion 16 Julio (Web)Documento7 páginasCom. 6° - Sesion 16 Julio (Web)Richard Pierre Lozada ChumpénAún no hay calificaciones

- Actividad 03 PodcastDocumento4 páginasActividad 03 PodcastMiguel TorresAún no hay calificaciones

- El Delfin EncantadoDocumento2 páginasEl Delfin EncantadoJuan Carlos Sanchez PerezAún no hay calificaciones

- Actividad de Aprendizaje N 1 - 1 FG - 2FG - EXPE. 3Documento5 páginasActividad de Aprendizaje N 1 - 1 FG - 2FG - EXPE. 3Sonia YacchiAún no hay calificaciones

- Programación Del Programa de Recuperación Académica 2020Documento6 páginasProgramación Del Programa de Recuperación Académica 2020Hugo Zunini VasquezAún no hay calificaciones

- El Haragán AfortunadoDocumento1 páginaEl Haragán AfortunadoMARIA ALBERCA NEIRAAún no hay calificaciones

- RUBRICA-DE-eecritura de CuentoDocumento2 páginasRUBRICA-DE-eecritura de Cuentocinthya sayritupacAún no hay calificaciones

- 8) Texto Múltiples (Identificamos T Argumentativo)Documento1 página8) Texto Múltiples (Identificamos T Argumentativo)MIGUEL DONATO VIDAL QUINTEAún no hay calificaciones

- SESIÓN 1 - Leemos y Analizamos El Torito de La Piel Brillante de José María Arguedas - COM 1°Documento18 páginasSESIÓN 1 - Leemos y Analizamos El Torito de La Piel Brillante de José María Arguedas - COM 1°MARIBEL TIMANAAún no hay calificaciones

- Sesión 5° D, E.22 de Setiembre Del 2021Documento5 páginasSesión 5° D, E.22 de Setiembre Del 2021Colin NisgloiraAún no hay calificaciones

- Act 3 Reflexionamos Sobre El Cuidado Preventivo Nuestra Salud PDFDocumento10 páginasAct 3 Reflexionamos Sobre El Cuidado Preventivo Nuestra Salud PDFFlorAún no hay calificaciones

- Com3 U1 Sesion 02Documento6 páginasCom3 U1 Sesion 02Claudia Ticlla Lopez100% (1)

- Ejemplo Anuario Aprendo en Casa 2020Documento10 páginasEjemplo Anuario Aprendo en Casa 2020Kety Rosa MendozaAún no hay calificaciones

- Sesión 25B Warma KuyayDocumento3 páginasSesión 25B Warma KuyayKathiaLaynesAún no hay calificaciones

- Tres Fragmentos de Obra de ArguedasDocumento4 páginasTres Fragmentos de Obra de ArguedasDeyvid Illanes prieto100% (1)

- Comunicacion 2° Sec Semana5-2Documento3 páginasComunicacion 2° Sec Semana5-2JUAN BAEZ SANTIAGOAún no hay calificaciones

- 03 Com 02 AbcdDocumento2 páginas03 Com 02 AbcdCrystell Granda100% (1)

- Sesión de Aprendizaje Nº2Documento4 páginasSesión de Aprendizaje Nº2Dianira de la CruzAún no hay calificaciones

- Rdr-2908-2017-Drelm Felicitacion Jeancarlo Joel Garcia GuadalupeDocumento19 páginasRdr-2908-2017-Drelm Felicitacion Jeancarlo Joel Garcia GuadalupeJeancarlo GarcíaAún no hay calificaciones

- El Sueño de Bunainama PDFDocumento8 páginasEl Sueño de Bunainama PDFpeilla100% (2)

- Sesión 5 de Comunicación Unidad 5 3er GradoDocumento9 páginasSesión 5 de Comunicación Unidad 5 3er GradoCarmen G. QuinAún no hay calificaciones

- Formatos Textuales-ActividadesDocumento2 páginasFormatos Textuales-ActividadesJulieta SánchezAún no hay calificaciones

- Act 03 5°sec Exp 7Documento7 páginasAct 03 5°sec Exp 7BRANDO MALMACEDA VITEAún no hay calificaciones

- Evaluación de Subsanación 3° Secundaria Área de ComunicaciónDocumento2 páginasEvaluación de Subsanación 3° Secundaria Área de ComunicaciónMilagros Geraldine La RosaAún no hay calificaciones

- 5C Planificación de La MonografíaDocumento1 página5C Planificación de La MonografíaRodrigo Martin IRIARTE SOSAAún no hay calificaciones

- Ficha Tecnica de EspañolDocumento2 páginasFicha Tecnica de Españollina osorioAún no hay calificaciones

- Sesión de Aprendizaje 03Documento4 páginasSesión de Aprendizaje 03Dionila PeraltaAún no hay calificaciones

- 5 Las Figuras Literarias 4Documento3 páginas5 Las Figuras Literarias 4Wilmer Quispe Castellanos100% (1)

- La Inferencia Ejercicios para Cuarto de SecundariaDocumento12 páginasLa Inferencia Ejercicios para Cuarto de SecundariamaleklefleurAún no hay calificaciones

- Predice Información Al Observar Artículos de Divulgación CientíficaDocumento3 páginasPredice Información Al Observar Artículos de Divulgación CientíficaManu CameroAún no hay calificaciones

- Informe Diagnóstico 2024 (LITERATURA)Documento4 páginasInforme Diagnóstico 2024 (LITERATURA)ebrainamibaAún no hay calificaciones

- Actividad #1. Exp de Aprendizaje 7 CCSS 4toDocumento5 páginasActividad #1. Exp de Aprendizaje 7 CCSS 4toOngon PatazAún no hay calificaciones

- Sesion de Aprendizaje Nº01bDocumento2 páginasSesion de Aprendizaje Nº01bIrma MartinezAún no hay calificaciones

- Examen de Subsanacion de Comunicacion RespuestasDocumento3 páginasExamen de Subsanacion de Comunicacion RespuestasJhon Rojas100% (1)

- Sesión 6 - Leemos Columnas PeriodísticasDocumento3 páginasSesión 6 - Leemos Columnas PeriodísticasLiliana NuñezAún no hay calificaciones

- Sesion 08 Leemos Cuento de AntologiaDocumento2 páginasSesion 08 Leemos Cuento de AntologiaMárietAguilarAún no hay calificaciones

- Proyecto de La Hora Literaria RicardoDocumento10 páginasProyecto de La Hora Literaria Ricardolinderrosales0% (1)

- Sumillado y ParafraseoDocumento4 páginasSumillado y ParafraseoRobert B Torres TineoAún no hay calificaciones

- Academia de Reforzamiento Escolar A+Documento30 páginasAcademia de Reforzamiento Escolar A+David A. Dueñas SaireAún no hay calificaciones

- Activ Aprend - Sem 4 - Exp 3 B - 5ºDocumento6 páginasActiv Aprend - Sem 4 - Exp 3 B - 5ºLuciano Encarnacion RacachaAún no hay calificaciones

- Sesión 5° - Elaboracion Del Ensayo JDocumento6 páginasSesión 5° - Elaboracion Del Ensayo JMELANIE CONISLLA CUSTODIOAún no hay calificaciones

- Plan Anual Comun. 2° 2024Documento10 páginasPlan Anual Comun. 2° 2024Shaiel GómezAún no hay calificaciones

- Epe Yui MapaDocumento1 páginaEpe Yui MapaMILENA LIZETH VALERO FLORES100% (1)

- Com U3 1grado Sesion2Documento6 páginasCom U3 1grado Sesion2VanessaAún no hay calificaciones

- Extraer Información de Textos OralesDocumento2 páginasExtraer Información de Textos OralesLeonela Vasquez SanchezAún no hay calificaciones

- Cómo Alimentar Los DientesDocumento18 páginasCómo Alimentar Los DientesMarco0% (1)

- SECION Cyberbullying 2022Documento4 páginasSECION Cyberbullying 2022Sandra CacedaAún no hay calificaciones

- Experiencia de Aprendizaje 2 Juan Pablo Ii (1ro)Documento5 páginasExperiencia de Aprendizaje 2 Juan Pablo Ii (1ro)YonadabCésarTafurVelasquezAún no hay calificaciones

- ACTIVIDAD DE APRENDIZAJE 1 - 1ro A 31-10 Al 04 de NoviembreDocumento2 páginasACTIVIDAD DE APRENDIZAJE 1 - 1ro A 31-10 Al 04 de NoviembreYonadabCésarTafurVelasquezAún no hay calificaciones

- Sesion N°9 TutoriaDocumento3 páginasSesion N°9 TutoriaYonadabCésarTafurVelasquez100% (2)

- Sesión 1 - Mat 1abcDocumento1 páginaSesión 1 - Mat 1abcYonadabCésarTafurVelasquezAún no hay calificaciones

- Sesion N°7 TutoriaDocumento3 páginasSesion N°7 TutoriaYonadabCésarTafurVelasquezAún no hay calificaciones

- ACTIVIDAD DE APRENDIZAJE 1 - 1ro A 31-10 Al 04 de NoviembreDocumento2 páginasACTIVIDAD DE APRENDIZAJE 1 - 1ro A 31-10 Al 04 de NoviembreYonadabCésarTafurVelasquezAún no hay calificaciones

- ACTIVIDAD DE APRENDIZAJE 1 - 2do A 31-10 Al 04 de NoviembreDocumento3 páginasACTIVIDAD DE APRENDIZAJE 1 - 2do A 31-10 Al 04 de NoviembreYonadabCésarTafurVelasquezAún no hay calificaciones

- Actividad de Aprendizaje 2 - 1ro-ABC - 20 Al 24 de JunioDocumento2 páginasActividad de Aprendizaje 2 - 1ro-ABC - 20 Al 24 de JunioYonadabCésarTafurVelasquezAún no hay calificaciones

- ACTIVIDAD DE APRENDIZAJE 1 - 1ro A 04 Al 07 de OctubreDocumento2 páginasACTIVIDAD DE APRENDIZAJE 1 - 1ro A 04 Al 07 de OctubreYonadabCésarTafurVelasquezAún no hay calificaciones

- ACTIVIDAD DE APRENDIZAJE 1 - 1ro A 19 Al 23 de SETIEMBREDocumento2 páginasACTIVIDAD DE APRENDIZAJE 1 - 1ro A 19 Al 23 de SETIEMBREYonadabCésarTafurVelasquezAún no hay calificaciones

- Actividad de Aprendizaje 5 - 1ro ABC 18 Al 22 de JulioDocumento2 páginasActividad de Aprendizaje 5 - 1ro ABC 18 Al 22 de JulioYonadabCésarTafurVelasquezAún no hay calificaciones

- Práctica de EcuacionesDocumento1 páginaPráctica de EcuacionesYonadabCésarTafurVelasquezAún no hay calificaciones

- Actividad de Aprendizaje 1 - 1ro-ABC - 13 Al 17 de JunioDocumento2 páginasActividad de Aprendizaje 1 - 1ro-ABC - 13 Al 17 de JunioYonadabCésarTafurVelasquezAún no hay calificaciones

- La Media CobijaDocumento1 páginaLa Media Cobijaliz padillaAún no hay calificaciones

- Ficha Del Monitoreo y Acompañamiento Del Desempeño Docente Actualizada2019Documento5 páginasFicha Del Monitoreo y Acompañamiento Del Desempeño Docente Actualizada2019YonadabCésarTafurVelasquezAún no hay calificaciones

- Práctica de Operaciones Combinadas en NDocumento1 páginaPráctica de Operaciones Combinadas en NYonadabCésarTafurVelasquezAún no hay calificaciones

- 301122Documento16 páginas301122YonadabCésarTafurVelasquezAún no hay calificaciones

- Sesión 26-03 - 21 Prof. Yonadab TafurDocumento4 páginasSesión 26-03 - 21 Prof. Yonadab TafurYonadabCésarTafurVelasquezAún no hay calificaciones

- KLHX41Documento41 páginasKLHX41YonadabCésarTafurVelasquezAún no hay calificaciones

- KQNV38Documento25 páginasKQNV38YonadabCésarTafurVelasquezAún no hay calificaciones

- Reforzamiento de 2doDocumento1 páginaReforzamiento de 2doYonadabCésarTafurVelasquezAún no hay calificaciones

- Sesión 23-03 - 21 Prof. Yonadab TafurDocumento4 páginasSesión 23-03 - 21 Prof. Yonadab TafurYonadabCésarTafurVelasquezAún no hay calificaciones

- Sesión 25-03 - 21 Prof. Yonadab TafurDocumento4 páginasSesión 25-03 - 21 Prof. Yonadab TafurYonadabCésarTafurVelasquezAún no hay calificaciones

- Sesión 22-03 - 21 Prof. Yonadab TafurDocumento4 páginasSesión 22-03 - 21 Prof. Yonadab TafurYonadabCésarTafurVelasquezAún no hay calificaciones

- Malla Virtual de Aritmetica 2021 - 1° A 5° SecDocumento4 páginasMalla Virtual de Aritmetica 2021 - 1° A 5° SecYonadabCésarTafurVelasquezAún no hay calificaciones

- Sesión 24-03 - 21 Prof. Yonadab TafurDocumento2 páginasSesión 24-03 - 21 Prof. Yonadab TafurYonadabCésarTafurVelasquezAún no hay calificaciones

- RAZONAMIENTO 2 Planteo de Ecuaciones Rombo 2Documento22 páginasRAZONAMIENTO 2 Planteo de Ecuaciones Rombo 2YonadabCésarTafurVelasquezAún no hay calificaciones

- 5ta Test Del Arbol 1Documento21 páginas5ta Test Del Arbol 1lorenni de los santosAún no hay calificaciones

- Anexo 3 - Plantilla Iniciativa de InvestigaciónDocumento12 páginasAnexo 3 - Plantilla Iniciativa de InvestigaciónYudy LondoñoAún no hay calificaciones

- Sesion de Aprendizaje Sobre El Poblamiento de AmericaDocumento1 páginaSesion de Aprendizaje Sobre El Poblamiento de AmericaSalinaz DocsAún no hay calificaciones

- Caso ClinicoDocumento4 páginasCaso ClinicoIraima BautistaAún no hay calificaciones

- Informe Comunicación Oral y EscritaDocumento7 páginasInforme Comunicación Oral y EscritaalanAún no hay calificaciones

- Psicología de La Motivación TEMA 2Documento19 páginasPsicología de La Motivación TEMA 2Claau Luna JimenezAún no hay calificaciones

- 100000PS40 PruebasPsicologicasIDocumento4 páginas100000PS40 PruebasPsicologicasIYessica CarrionAún no hay calificaciones

- Cuáles Son Las Ramas de Las Ciencias SocialesDocumento9 páginasCuáles Son Las Ramas de Las Ciencias SocialesJohan SanclementeAún no hay calificaciones

- Trastorno de Estrés PostraumáticoDocumento27 páginasTrastorno de Estrés PostraumáticotamaraAún no hay calificaciones

- Economía LíquidaDocumento5 páginasEconomía LíquidaROSSY LEONAún no hay calificaciones

- Formato Planeación Didáctica-Para-El-Profesor2Documento7 páginasFormato Planeación Didáctica-Para-El-Profesor2Juan Jose Garcia MorenoAún no hay calificaciones

- A7 - Estrategias de Aprendizaje y Habilidaes DigitalesDocumento5 páginasA7 - Estrategias de Aprendizaje y Habilidaes DigitalesGabriel TellezAún no hay calificaciones

- Formación Del Peic (Abril 2018)Documento18 páginasFormación Del Peic (Abril 2018)CarlosAlbertoLópezAún no hay calificaciones

- Resumen JuridDocumento40 páginasResumen JuridBelén FunesAún no hay calificaciones

- Caso Propuesto 2Documento4 páginasCaso Propuesto 2kildaryAún no hay calificaciones

- 4° Evaluación de Cierre-DPCDocumento3 páginas4° Evaluación de Cierre-DPCPiero HuarocAún no hay calificaciones

- La Función Básica Del Lóbulo Occipital Consiste en El Procesamiento de La Información VisualDocumento26 páginasLa Función Básica Del Lóbulo Occipital Consiste en El Procesamiento de La Información VisualAna PérezAún no hay calificaciones

- Evaluación Psicopedagógica LecturaDocumento4 páginasEvaluación Psicopedagógica LecturaGabriela ZAún no hay calificaciones

- Sesion 8 LiderazgoDocumento21 páginasSesion 8 Liderazgopedro pea huapayaAún no hay calificaciones

- Guía Clase 1 Comunidades Digitales y Géneros DiscursivosDocumento2 páginasGuía Clase 1 Comunidades Digitales y Géneros DiscursivosValentina Muñoz100% (1)

- Eje 3 Comunicacion OrganizacionalDocumento10 páginasEje 3 Comunicacion OrganizacionalJhonatan Sierra VegaAún no hay calificaciones

- BAPs TripticoDocumento2 páginasBAPs TripticoGabriela Gaytán MartínezAún no hay calificaciones

- UT1 Parte 2 ETAPAS EN EL DESARROLLO DEL LENGUAJEDocumento7 páginasUT1 Parte 2 ETAPAS EN EL DESARROLLO DEL LENGUAJEkanker 017Aún no hay calificaciones

- PLAN de Acción SSCCDocumento3 páginasPLAN de Acción SSCCBRIGHITTE LUCANA TERRONES100% (1)

- Gcor U1 Ea BRJCDocumento5 páginasGcor U1 Ea BRJCBrenda BjcAún no hay calificaciones

- Ensayo CientificoDocumento8 páginasEnsayo CientificoKevin SimmonsAún no hay calificaciones

- La Teoría de La Desconexión Moral de Albert BanduraDocumento6 páginasLa Teoría de La Desconexión Moral de Albert BanduraWashingtonAún no hay calificaciones

- Trabajo ParcialDocumento10 páginasTrabajo ParcialFELIPE DE JESUS VAZQUEZ GODINEZAún no hay calificaciones

- Caso Psicolã Gico - Marà - A AlvarezDocumento2 páginasCaso Psicolã Gico - Marà - A AlvarezAlejandra PáezAún no hay calificaciones

- Informe Final Organizacional Con ComentariosDocumento44 páginasInforme Final Organizacional Con ComentariosPatricia RuizAún no hay calificaciones