Documentos de Académico

Documentos de Profesional

Documentos de Cultura

MR 225 TSP 20222

Cargado por

Marisabel Buenaño MorenoDescripción original:

Título original

Derechos de autor

Compartir este documento

Compartir o incrustar documentos

¿Le pareció útil este documento?

¿Este contenido es inapropiado?

Denunciar este documentoCopyright:

MR 225 TSP 20222

Cargado por

Marisabel Buenaño MorenoCopyright:

225 Modelo de Respuesta 1/2

Trabajo Sustitutivo de Prueba (TSP)

Lapso 2022 - 2

Universidad Nacional Abierta

Vicerrectorado Académico

Área de Ingeniería

Carrera Ingeniería Industrial

Modelo de respuesta trabajo sustitutivo de prueba (TSP)

Asignatura: Evaluación de proyectos Código: 225

Momento: Trabajo sustitutivo de prueba (TSP)

Fecha de publicación: 17/09/2022 Fecha de devolución: 18/09/2022 Lapso 2022-2

Especialista de contenido: Ing. José Leonardo Chacón

Coordinadora: Ing. Anel Núñez

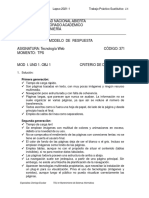

Módulo I. Objetivo 1 C/D: 1/1

Respuesta a la pregunta nº 1.

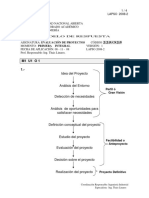

Idea del Proyecto

Análisis del entorno

Perfil o gran visión

Detección de necesidades

Análisis de oportunidades

para satisfacer necesidades

Definición conceptual del proyecto

Estudio del Proyecto Factibilidad o

anteproyecto

Evaluación del proyecto

Decisión sobre el proyecto

Proyecto

Realización del Proyecto definitivo

• “Perfil”, “Gran Visión” o “identificación de la idea”. Se elabora tomando como base la

información existente, el juicio común y la opinión que da la experiencia. Si se traduce a términos

monetarios sólo presenta cálculos globales de las inversiones, los costos y los ingresos.

• Estudio de Prefactibilidad o ante proyecto. En este nivel se profundiza la investigación en

fuentes secundarias y primarias en investigación de mercado, se detalla la tecnología que se

empleará, determina los costos totales y la rentabilidad económica del proyecto. Este nivel es

Ingeniería Industrial (Cód. 280)

Modelo de respuesta Lapso: 2022-2

Especialista de Contenido

Trabajo Sustitutivo de Prueba (TSP)

Ing. José Leonardo Chacón

Evaluación de Proyectos (Cód. 225)

225 Modelo de Respuesta 2/2

Trabajo Sustitutivo de Prueba (TSP)

Lapso 2022 - 2

importante ya que constituye la base para tomar una decisión con respecto a la inversión.

• Proyecto definitivo. Básicamente en este nivel se tiene toda la información del anteproyecto.

Contiene los canales de comercialización más adecuados para el producto; se posee una lista

de contratos de venta ya establecidos; se deben actualizar y prepararlas por escrito, las

cotizaciones de la inversión, se deben presentar los planos arquitectónicos de la construcción.

Criterio de corrección: Para aprobar el objetivo nº 1, se debe responder la pregunta número 1, dentro

del marco que sugiere este modelo de respuestas.

Módulo IV. Objetivo 9 C/D: 1/1

Respuesta a la pregunta nº 2

Significa tomar varias acciones preventivas de la bancarrota. Ejemplo; se pueden implementar varias

acciones como al ver que las ventas están bajando debido al mal estado de las condiciones del mercado,

se contratan mejores vendedores, se lanza una campaña publicitaria especial, se incrementa la comisión

por ventas para incentivar a los vendedores, o se hacen ofertas en la venta del producto, etcétera. Todas

estas acciones son administrativas.

En estos momentos que el mundo se espera entrar en un proceso de recesión es muy importante ser

cauteloso a la hora de tomar una decisión con respecto a la inversión de nuevos proyectos.

Criterio de corrección: Considere el objetivo nº 9 logrado, si el estudiante, respondió similarmente las

Módulo IV. Objetivo: 10 C/D: 1/1

Respuesta a la pregunta nº 4

El objetivo principal de un sistema de seguridad de datos es garantizar que estos sean utilizados,

modificados o eliminados únicamente por las personas autorizadas. Este objetivo se puede lograr si se

dispone de los siguientes pasos básicos:

a) Identificación: La finalidad es de autorizar al personal a cierta información específica. Las

entidades que deben ser identificadas de manera única, nemotécnica y precisa son: usuarios,

programas, archivos, terminales y líneas de comunicación.

b) Verificación: Se persigue que los datos de identificación sean válidos. Para el proceso de

verificación se utilizan: password, tarjetas, llaves, características personales como voz,

impresión digital o llamadas de retorno en caso de terminales.

c) Autorización: El objetivo es que sólo el personal autorizado tenga acceso a la información de

uso restringido. El acceso, en general, es por períodos limitados y calendarizados.

d) Supervisión. Con este paso se persigue monitorear los sistemas de identificación, verificación

y autorización, para garantizar el correcto funcionamiento y poder detectar la vulnerabilidad

del sistema.

e) Administración. Se pretende definir y coordinar las relaciones entre usuarios, terminales,

archivos y programas proporcionando los medios necesarios para que se lleven a cabo de

acuerdo a las necesidades y objetivos de la empresa.

Ingeniería Industrial (Cód. 280)

Modelo de respuesta Lapso: 2022-2

Especialista de Contenido

Trabajo Sustitutivo de Prueba (TSP)

Ing. José Leonardo Chacón

Evaluación de Proyectos (Cód. 225)

225 Modelo de Respuesta 3/2

Trabajo Sustitutivo de Prueba (TSP)

Lapso 2022 - 2

Criterio de corrección: Considere el objetivo n° 10 logrado, si el estudiante, respondió la pregunta n°

4, como se sugiere en este modelo de respuestas.

FIN DEL MODELO DE RESPUESTA DEL TSP

Ingeniería Industrial (Cód. 280)

Modelo de respuesta Lapso: 2022-2

Especialista de Contenido

Trabajo Sustitutivo de Prueba (TSP)

Ing. José Leonardo Chacón

Evaluación de Proyectos (Cód. 225)

También podría gustarte

- MR 225 TSPu 20221Documento3 páginasMR 225 TSPu 20221Johan PachecoAún no hay calificaciones

- TSP 225 20222Documento2 páginasTSP 225 20222dirka betancourtAún no hay calificaciones

- 225 - 3251i 2008 2Documento4 páginas225 - 3251i 2008 2Maykle HernandezAún no hay calificaciones

- 2252IDocumento4 páginas2252IMaykle HernandezAún no hay calificaciones

- TPS - 225 - 20201 (Oficial-Evaluación de Proyectos)Documento9 páginasTPS - 225 - 20201 (Oficial-Evaluación de Proyectos)Fernando FloresAún no hay calificaciones

- T3 Esquema - ResumenDocumento31 páginasT3 Esquema - ResumenYagoAún no hay calificaciones

- Ip 2022-1 Semana 1 PDFDocumento36 páginasIp 2022-1 Semana 1 PDFIvonne BarrientosAún no hay calificaciones

- EPE1 Cristian Casanova RiveraDocumento4 páginasEPE1 Cristian Casanova RiveraCristian Renato Casanová RiveraAún no hay calificaciones

- Tipo B Examen Parcial Formulación y Evaluación de Proyectos 2017-2Documento5 páginasTipo B Examen Parcial Formulación y Evaluación de Proyectos 2017-2CarlosRamosAún no hay calificaciones

- (Microsoft Power Point - Curso Formulaci - 363n y Evaluaci - 363n de Proyectos Codelco UCyCDocumento312 páginas(Microsoft Power Point - Curso Formulaci - 363n y Evaluaci - 363n de Proyectos Codelco UCyCginox_cl100% (4)

- TSP 225 20241Documento2 páginasTSP 225 20241ruben dario guerra chirinosAún no hay calificaciones

- Curso de Especialización Fichas Técnicas Perfiles y Expedientes TécnicosDocumento5 páginasCurso de Especialización Fichas Técnicas Perfiles y Expedientes TécnicosOMAR COLQUIAún no hay calificaciones

- MR - TSP1 - 236 - 2022-2 PDFDocumento3 páginasMR - TSP1 - 236 - 2022-2 PDFMarisabel Buenaño MorenoAún no hay calificaciones

- Formulación de ProyectosDocumento67 páginasFormulación de ProyectosInés Garcenia TintayaAún no hay calificaciones

- Formulación y Evaluación de Proyectos Fase 1 Harvinson LunaDocumento13 páginasFormulación y Evaluación de Proyectos Fase 1 Harvinson Lunamartin rodriguezAún no hay calificaciones

- Etapas de Formulacion Del ProyectoDocumento28 páginasEtapas de Formulacion Del Proyectojuan carlos acuña bartoloAún no hay calificaciones

- Guia Aprendizaje FEP 2022Documento8 páginasGuia Aprendizaje FEP 2022Jorge Lahuerta AdomicilioAún no hay calificaciones

- Unidad 1. Ingeniería de ProyectosDocumento16 páginasUnidad 1. Ingeniería de ProyectosEnrique Avila100% (1)

- D 200196 SylDocumento5 páginasD 200196 SylMaison Braúl ManriqueAún no hay calificaciones

- Ing ValorDocumento27 páginasIng ValorSergei DelachAún no hay calificaciones

- Examen Final: ProyectoDocumento5 páginasExamen Final: ProyectoAlvaroGarciaVelasquezAún no hay calificaciones

- Contenido Programatico Formulacion y Evaluacion de ProyectosDocumento10 páginasContenido Programatico Formulacion y Evaluacion de ProyectosAngel AcostaAún no hay calificaciones

- Ciclo de Vida de ProyectosDocumento19 páginasCiclo de Vida de ProyectosJUAN PABLO SAEZAún no hay calificaciones

- Modelo Estandarizado para La Medición Del Nivel de Definición Del Alcance en Los Proyectos (PDRI) de PequivenDocumento11 páginasModelo Estandarizado para La Medición Del Nivel de Definición Del Alcance en Los Proyectos (PDRI) de PequivenBusiness Innova SciencesAún no hay calificaciones

- Informe de Análisis de Contexto y de Inicio Del ProyectoDocumento7 páginasInforme de Análisis de Contexto y de Inicio Del ProyectoJosé Gregorio Carbone CohenAún no hay calificaciones

- Informe de Proyecto FinalDocumento20 páginasInforme de Proyecto Finalruben hinostroza huacachi0% (1)

- Evaluación Final - Módulo Ingeniería en Gestión de ProyectosDocumento14 páginasEvaluación Final - Módulo Ingeniería en Gestión de Proyectosyordy leonAún no hay calificaciones

- Tema1 Introduccion A La Pre y Eva de ProyectosDocumento40 páginasTema1 Introduccion A La Pre y Eva de ProyectosKaleb MejiaAún no hay calificaciones

- Fases de Desarrollo de Un Proyecto Rev.o3Documento12 páginasFases de Desarrollo de Un Proyecto Rev.o3Andreinaarias25100% (1)

- ECO-151 Preparacion y Evaluacion de ProyectosDocumento65 páginasECO-151 Preparacion y Evaluacion de ProyectosAbdel Fedor Aliaga VillalobosAún no hay calificaciones

- 3.2 XAnalisis Constructibilidad I.Documento9 páginas3.2 XAnalisis Constructibilidad I.CARLOS GOMEZAún no hay calificaciones

- 2252 ImDocumento2 páginas2252 ImMaykle HernandezAún no hay calificaciones

- 9 - Formulación y Evaluación de Proyectos - Tipo ADocumento6 páginas9 - Formulación y Evaluación de Proyectos - Tipo AIrene Rufasto PalizaAún no hay calificaciones

- PMI Semana 2 Septiembre 2021 TEMPLATEDocumento72 páginasPMI Semana 2 Septiembre 2021 TEMPLATEOscar UribeAún no hay calificaciones

- Bloque v. - Gestion de Proyectos IndustrialesDocumento60 páginasBloque v. - Gestion de Proyectos IndustrialesFaustino Guillén Minguito100% (1)

- Semana 05 - 01 Estudio en La Fase de PreinversionDocumento22 páginasSemana 05 - 01 Estudio en La Fase de PreinversionAnayka Tamara Orihuela TorresAún no hay calificaciones

- Tipo A Examen Parcial Formulación y Evaluación de Proyectos 2017-2Documento9 páginasTipo A Examen Parcial Formulación y Evaluación de Proyectos 2017-2SantosGutierrezAún no hay calificaciones

- 228 Trabajo PrácticoDocumento5 páginas228 Trabajo PrácticoMarisabel Buenaño MorenoAún no hay calificaciones

- Presentación Cap 1Documento21 páginasPresentación Cap 1Nelly Villa Ruiz.Aún no hay calificaciones

- Modelo POST ARQUITECTURADocumento5 páginasModelo POST ARQUITECTURAEdwin BeldumaAún no hay calificaciones

- VC - Semana 09Documento27 páginasVC - Semana 09Bianca FloresAún no hay calificaciones

- TSP 225 2021 2Documento4 páginasTSP 225 2021 2JuanAún no hay calificaciones

- Clase 2 Diseño de Plantas Expo CorrDocumento70 páginasClase 2 Diseño de Plantas Expo Corradriftt2009Aún no hay calificaciones

- Plantilla - GuiaTrabajo ES 3 - Factibilidad de ProyectosDocumento4 páginasPlantilla - GuiaTrabajo ES 3 - Factibilidad de ProyectosCatalina Beatriz Salinas BastiasAún no hay calificaciones

- Actividad Virtual 1 ProyectoDocumento4 páginasActividad Virtual 1 ProyectoJOSSMAR ADRIAN MALDONADO HACHAHUANCOAún no hay calificaciones

- Clase Semana 1Documento22 páginasClase Semana 1Nico LeiAún no hay calificaciones

- UntitledDocumento9 páginasUntitledjose rodriguezAún no hay calificaciones

- Mod III - Tumbes 24.06.11)Documento51 páginasMod III - Tumbes 24.06.11)hornaperedaaAún no hay calificaciones

- Fase - 4 - Ivan RodriguezDocumento37 páginasFase - 4 - Ivan RodriguezELIANA DEL CARMEN ASSIA MADERAAún no hay calificaciones

- TOC063 Est Int Proyecto de EdificacionDocumento11 páginasTOC063 Est Int Proyecto de Edificacioncamila del pilar briones muñozAún no hay calificaciones

- TEStDocumento3 páginasTEStJorge CampuzanoAún no hay calificaciones

- Ciclo de Vida de ProyectosDocumento18 páginasCiclo de Vida de ProyectosaliocharuizAún no hay calificaciones

- 1er Trabajo de Programación de ObrasDocumento5 páginas1er Trabajo de Programación de Obrasceleste alipazaga gomezAún no hay calificaciones

- Ilovepdf MergedDocumento118 páginasIlovepdf MergedYulisa Lette RuizAún no hay calificaciones

- SEMANA 1 Que Es Un ProyectoDocumento37 páginasSEMANA 1 Que Es Un ProyectoYulisa Lette RuizAún no hay calificaciones

- Semana 04 - Estudios Técnicos - Riccio PDFDocumento46 páginasSemana 04 - Estudios Técnicos - Riccio PDFRichard Alvarado BuendiaAún no hay calificaciones

- Marco Conceptual Analisis de MercadoDocumento81 páginasMarco Conceptual Analisis de MercadoBahamondes OscarAún no hay calificaciones

- Tema 1 El Proceso de Preparacion Evaluacíón de Proyecto 2020Documento49 páginasTema 1 El Proceso de Preparacion Evaluacíón de Proyecto 2020Luz Alva GaleanAún no hay calificaciones

- Introducción A La Administración de Proyectos PDFDocumento77 páginasIntroducción A La Administración de Proyectos PDFArturo PortalsAún no hay calificaciones

- Formulación y evaluación de proyectos industriales: Creación de nuevas unidades productivas, expansión o mejoramiento de empresas en funcionamientoDe EverandFormulación y evaluación de proyectos industriales: Creación de nuevas unidades productivas, expansión o mejoramiento de empresas en funcionamientoAún no hay calificaciones

- TP 370 2022-2 N°2Documento7 páginasTP 370 2022-2 N°2Marisabel Buenaño MorenoAún no hay calificaciones

- TP 359 2022-2Documento5 páginasTP 359 2022-2Marisabel Buenaño MorenoAún no hay calificaciones

- TP 370 2022-2 N°1Documento6 páginasTP 370 2022-2 N°1Marisabel Buenaño MorenoAún no hay calificaciones

- TP 373 2022-2Documento7 páginasTP 373 2022-2Marisabel Buenaño MorenoAún no hay calificaciones

- TP 372 2022-2Documento6 páginasTP 372 2022-2Marisabel Buenaño MorenoAún no hay calificaciones

- TP 349 N°1 2022-2Documento7 páginasTP 349 N°1 2022-2Marisabel Buenaño MorenoAún no hay calificaciones

- TP 350 2022-2Documento8 páginasTP 350 2022-2Marisabel Buenaño MorenoAún no hay calificaciones

- Universidad Nacional Abierta Vicerrectorado Académico Área de Ingeniería Carrera TSU en Higiene y Seguridad IndustrialDocumento5 páginasUniversidad Nacional Abierta Vicerrectorado Académico Área de Ingeniería Carrera TSU en Higiene y Seguridad IndustrialMarisabel Buenaño MorenoAún no hay calificaciones

- TP 371 2022-2Documento8 páginasTP 371 2022-2Marisabel Buenaño MorenoAún no hay calificaciones

- TP 349 N°2 2022-2Documento10 páginasTP 349 N°2 2022-2Marisabel Buenaño MorenoAún no hay calificaciones

- TP 337 2022-2Documento5 páginasTP 337 2022-2Marisabel Buenaño MorenoAún no hay calificaciones

- Trabajo Práctico (TP) : Rfarias@una - Edu.veDocumento7 páginasTrabajo Práctico (TP) : Rfarias@una - Edu.veMarisabel Buenaño MorenoAún no hay calificaciones

- TP 338 2022-2Documento6 páginasTP 338 2022-2Marisabel Buenaño MorenoAún no hay calificaciones

- 228 Trabajo PrácticoDocumento5 páginas228 Trabajo PrácticoMarisabel Buenaño MorenoAún no hay calificaciones

- 222 Trabajo Práctico - Lapso 2022-2 Página 1 de 3Documento3 páginas222 Trabajo Práctico - Lapso 2022-2 Página 1 de 3Marisabel Buenaño MorenoAún no hay calificaciones

- Universidad Nacional Abierta Vicerrectorado Académico Área de Ingeniería Carrera TSU en Higiene y Seguridad IndustrialDocumento5 páginasUniversidad Nacional Abierta Vicerrectorado Académico Área de Ingeniería Carrera TSU en Higiene y Seguridad IndustrialMarisabel Buenaño MorenoAún no hay calificaciones

- 209 Trabajo Práctico (TP)Documento2 páginas209 Trabajo Práctico (TP)Marisabel Buenaño MorenoAún no hay calificaciones

- TP 234 20222Documento3 páginasTP 234 20222Marisabel Buenaño MorenoAún no hay calificaciones

- MR 222 TSP2 20222Documento13 páginasMR 222 TSP2 20222Marisabel Buenaño MorenoAún no hay calificaciones

- TP251 20222Documento5 páginasTP251 20222Marisabel Buenaño MorenoAún no hay calificaciones

- Universidad Nacional Abierta Vicerrectorado Académico Área Ingeniería Modelo de RespuestaDocumento5 páginasUniversidad Nacional Abierta Vicerrectorado Académico Área Ingeniería Modelo de RespuestaMarisabel Buenaño MorenoAún no hay calificaciones

- MR TPS 371 2021-1defDocumento4 páginasMR TPS 371 2021-1defMarisabel Buenaño MorenoAún no hay calificaciones

- M749 TSP2 - 2022 2Documento13 páginasM749 TSP2 - 2022 2Marisabel Buenaño MorenoAún no hay calificaciones

- TP 232 20222Documento4 páginasTP 232 20222Marisabel Buenaño MorenoAún no hay calificaciones

- TP 231 20222Documento2 páginasTP 231 20222Marisabel Buenaño MorenoAún no hay calificaciones

- MR - 305 - TPS 2021-1Documento4 páginasMR - 305 - TPS 2021-1Marisabel Buenaño MorenoAún no hay calificaciones

- Universidad Nacional Abierta Vicerrectorado Académico Área IngenieríaDocumento3 páginasUniversidad Nacional Abierta Vicerrectorado Académico Área IngenieríaMarisabel Buenaño MorenoAún no hay calificaciones

- MRS 348 2021-1 DefDocumento7 páginasMRS 348 2021-1 DefMarisabel Buenaño Moreno100% (1)

- M762 TSP2 - 2022-2Documento5 páginasM762 TSP2 - 2022-2Marisabel Buenaño MorenoAún no hay calificaciones

- MR TPS-333 2021-1Documento3 páginasMR TPS-333 2021-1Marisabel Buenaño MorenoAún no hay calificaciones

- CuplDocumento1 páginaCuplautoclub bogotaAún no hay calificaciones

- Qué Es El Metodo SimplexDocumento1 páginaQué Es El Metodo SimplexYasmin LuceroAún no hay calificaciones

- Ejercicio 1 Del Modulo 2 Infotep Modulo 2Documento4 páginasEjercicio 1 Del Modulo 2 Infotep Modulo 2jose Aneurys EstevezAún no hay calificaciones

- Transmision RGBDocumento3 páginasTransmision RGBJuan Jose Muñiz AlarconAún no hay calificaciones

- 6AV66470AD113AX0 Datasheet EsDocumento9 páginas6AV66470AD113AX0 Datasheet EsHAROL ALEXIS VALENCIA OSPINAAún no hay calificaciones

- R35 Análisis Comportamiento Térmico Bombilla LEDDocumento5 páginasR35 Análisis Comportamiento Térmico Bombilla LEDmchaylerAún no hay calificaciones

- Parejas Liberales Intercambios Parejas en MadridDocumento2 páginasParejas Liberales Intercambios Parejas en MadridEroticoAún no hay calificaciones

- Instrucciones DA16Documento11 páginasInstrucciones DA16Antonio Agudo MenaAún no hay calificaciones

- EJERCICIOS UNIDAD 3 PROGRAMACION - 21isic079Documento12 páginasEJERCICIOS UNIDAD 3 PROGRAMACION - 21isic079Brand CROSAún no hay calificaciones

- Mineduc Sedmq Dzeei 2021 0604 MDocumento3 páginasMineduc Sedmq Dzeei 2021 0604 Mcrisstina1408Aún no hay calificaciones

- Auxadi Peru S.A.C. - TSS - DDocumento11 páginasAuxadi Peru S.A.C. - TSS - Djair silvitaAún no hay calificaciones

- Archivos Log y de BitacoraDocumento7 páginasArchivos Log y de BitacoraJosé Larssen TrujilloAún no hay calificaciones

- TB1200 Herramientas de Personalización 04 Campos Definidos Por El UsuarioDocumento28 páginasTB1200 Herramientas de Personalización 04 Campos Definidos Por El UsuarioJhair CernaAún no hay calificaciones

- Evaluación Escrita Tipo Prueba Saber: Codigo: PF-RG-29 Actualizacion: 31 de Julio de 2018 2Documento1 páginaEvaluación Escrita Tipo Prueba Saber: Codigo: PF-RG-29 Actualizacion: 31 de Julio de 2018 2alexAún no hay calificaciones

- Adso Workshop-Session 2Documento8 páginasAdso Workshop-Session 2jhodier guzman zapataAún no hay calificaciones

- OI-ID 0002 DAF y DAVDocumento3 páginasOI-ID 0002 DAF y DAVAutomático GEMPILAún no hay calificaciones

- Parrafos Comprension 3.0Documento11 páginasParrafos Comprension 3.0Eduardo ChambergoAún no hay calificaciones

- Cat 324Documento1 páginaCat 324Néstor Ulises HernándezAún no hay calificaciones

- s6 ExamenDocumento5 páginass6 Exameneduardo bejar2Aún no hay calificaciones

- Examen Parcial 2 - (Unidad 3 y Unidad 4) - Fundamentos y Diseño de Base de DatosDocumento13 páginasExamen Parcial 2 - (Unidad 3 y Unidad 4) - Fundamentos y Diseño de Base de DatoskarinacikelAún no hay calificaciones

- Calculo Automático de Encofrados Con RevitDocumento16 páginasCalculo Automático de Encofrados Con RevitAndre EscobarAún no hay calificaciones

- Proforma ImpresorasDocumento1 páginaProforma Impresorasmiltonsan83Aún no hay calificaciones

- Conocimientos Fundamentales de Aplicaciones en Linea Guia 2.PDF (Mod. 2)Documento19 páginasConocimientos Fundamentales de Aplicaciones en Linea Guia 2.PDF (Mod. 2)Javier Melvin Alvarez Masias50% (2)

- IEC 61850 - Todo Lo Que Necesitas Saber de GOOSE - Axon GroupDocumento8 páginasIEC 61850 - Todo Lo Que Necesitas Saber de GOOSE - Axon GroupIsaac ShlamanAún no hay calificaciones

- 6.1.2.7 Investigación de La Implementación de Una VLANDocumento23 páginas6.1.2.7 Investigación de La Implementación de Una VLANANDRES FELIPE TOLOZA RESTREPOAún no hay calificaciones

- Informe Planteamiento de EcuacionDocumento9 páginasInforme Planteamiento de Ecuacionadelfo morales pabaAún no hay calificaciones

- Criminologia - Foro - Delincuencia Informática - U - 5 - A - 12Documento4 páginasCriminologia - Foro - Delincuencia Informática - U - 5 - A - 12karem valenciaAún no hay calificaciones

- Instituto Tecnologico de Saltill1Documento6 páginasInstituto Tecnologico de Saltill1Leopoldo Daniel PreciadoAún no hay calificaciones

- Ecuaciones Lineales y Métodos de Solución de S. E. L.Documento9 páginasEcuaciones Lineales y Métodos de Solución de S. E. L.ANDREA SANCHEZ CARDONAAún no hay calificaciones

- Actualizado Curso Excel 2023 Version 1.2Documento208 páginasActualizado Curso Excel 2023 Version 1.2ederdiestroAún no hay calificaciones