Documentos de Académico

Documentos de Profesional

Documentos de Cultura

Documento Sin Título

Cargado por

Mark Tapia0 calificaciones0% encontró este documento útil (0 votos)

6 vistas2 páginasTítulo original

Documento sin título (1)

Derechos de autor

© © All Rights Reserved

Formatos disponibles

PDF, TXT o lea en línea desde Scribd

Compartir este documento

Compartir o incrustar documentos

¿Le pareció útil este documento?

¿Este contenido es inapropiado?

Denunciar este documentoCopyright:

© All Rights Reserved

Formatos disponibles

Descargue como PDF, TXT o lea en línea desde Scribd

0 calificaciones0% encontró este documento útil (0 votos)

6 vistas2 páginasDocumento Sin Título

Cargado por

Mark TapiaCopyright:

© All Rights Reserved

Formatos disponibles

Descargue como PDF, TXT o lea en línea desde Scribd

Está en la página 1de 2

20 preguntas de la unidad 5

¿Qué realizo el alemán Leibnitz en el siglo 18?

Realizo una maquina basada en la pascalina, que realizaba operaciones de adición

y sustracción, de producto y cociente.

¿Aque se le llamo maquina Analíca?

A una maquina que podía realizar cualquier operación matemáca, almacenaba 1000

números de 50 cifras, tenia que ser mecánica.

¿Cuándo se desarrolló el Mark 1?

En la segunda guerra mundial, funcionaba en base a interruptores mecánicos.

¿Cuál fue el primer ordenador construido con nes práccos?

Eniac se construyó en 1994.

¿Qué ordenadores se toman como punto de parda para los verdaderos

ordenadores que serán de acceso común a la gente?

El Univac uno y dos en 1951.

¿Caracteríscas de las computadoras de primera generación?

Se desarrollaron entre 1940 y 1952, funcionaban con válvulas, usadas por la milicia.

¿Caracteríscas de las computadoras de segunda generación?

Va desde 1952 a 1964, en estas se sustuye la válvula por el transistor.

¿Caracteríscas de las computadoras de tercera generación?

Se dio entre 1964 y 1971, se usan circuitos integrados aumentando la capacidad de

procesamiento, maquinas más chicas.

¿Caracteríscas de las computadoras de cuarta generación?

Entre 1971 y 1981, se integraron componentes electrónicos, apareció el

microprocesador.

¿Caracteríscas de las computadoras de quinta generación?

Desde 1981, es la computadora personal como se conoce actualmente.

¿Personajes importantes de la informáca?

Bill Gates y Paul Alen , fundaron Microso.

Steve Jobs, Inventor de Apple.

Tim Berners, padre de la web.

Larry page, fundador de Google.

¿Principales corporavos en tecnología informáca?

Apple, Samsung, Microso, Intel, IBM, Facebook, oracle.

¿Qué es la integridad de datos?

Cualidad de la información para ser correcta, exacta, able estos deben estar

completos y sin variaciones.

¿Cómo se puede comprometer la información?

Por problemas humanos, errores en el manejo, transferencia, copia, soware o daños

mecánicos, se debe buscar mantener los datos intactos a la largo de su ciclo de

vida, en su manejo de soware adecuado, en copias, almacenamiento y

actualización.

¿Qué buscan los diseñadores de arquitectura de datos?

La integridad de datos, la manera de Proteger la base de terceros, idencar

amenazas y desarrollar métodos para asegurar el sistema de protección,

proporciona capacitaciones para

el manejo de las bases de datos, usa herramientas informácas.

¿Qué herramientas informácas usa un diseñador de base de datos?

Cortafuegos, anvirus, análisis de código malicioso.

¿Cuáles son los pos de integridad?

Física y Lógica.

¿En qué consiste la integridad sica?

Es la protección de la integridad y la precisión de los datos tal y como están

almacenados, protege de error humano y erosión de almacenamiento.

¿En qué cosiste la integridad lógica?

Protege a los datos del error humano de manera digital, de los hackers.

¿Cuáles son los 4 pos de integridad lógica?

Integridad de endad, referencial, de dominio, y denida por el usuario.

¿Cuáles son las caracteríscas de la integridad de endad?

Es crear claves primarias que idencan a los datos para asegurar que no aparezcan

mas de una vez, que no haya algún campo nulo, puedan enlazarse y usarse de

maneras disntas.

¿Cuáles son las caracteríscas de la integridad referencial?

Son los procesos que aseguran que los datos se almacenen y ulicen

uniformemente, creación

de reglas que restrinjan la entrada de datos, que aseguren la veracidad o impidan la

entrada

de datos no pernentes.

También podría gustarte

- Computación Física: Explorando la visión por computadora en la computación físicaDe EverandComputación Física: Explorando la visión por computadora en la computación físicaAún no hay calificaciones

- Examen de InformaticaDocumento13 páginasExamen de InformaticaChristian NavarroAún no hay calificaciones

- La IA curso de Inteligencia Artificial de principiante a expertoDe EverandLa IA curso de Inteligencia Artificial de principiante a expertoAún no hay calificaciones

- Seguridad Jesus InvestigacionDocumento13 páginasSeguridad Jesus InvestigacionJesus PolicarpoAún no hay calificaciones

- Cuestionario N°1Documento7 páginasCuestionario N°1yanina50% (4)

- Tarea #1 de InformaticaDocumento7 páginasTarea #1 de InformaticaJavier Andrés Ordóñez RualesAún no hay calificaciones

- Historia de La ComputadoraDocumento17 páginasHistoria de La ComputadorajorgeAún no hay calificaciones

- Introduccion A La ComputadoraDocumento52 páginasIntroduccion A La ComputadoraLeandro TorreAún no hay calificaciones

- Historia de La InformáticaDocumento66 páginasHistoria de La InformáticaWilliam GonzalezAún no hay calificaciones

- Seguridad InformáticaDocumento2 páginasSeguridad InformáticaYare GilAún no hay calificaciones

- Practica de Ofimatica 1Documento6 páginasPractica de Ofimatica 1JoseAún no hay calificaciones

- Introducción A La Informática-Unidad 1Documento21 páginasIntroducción A La Informática-Unidad 1cegarciaAún no hay calificaciones

- Tema 1-Hardware y SoftwareDocumento14 páginasTema 1-Hardware y Softwareana_profemurgiAún no hay calificaciones

- Qué Es La InformaticaDocumento10 páginasQué Es La InformaticaBarnaby BautistaAún no hay calificaciones

- Tarea de Informatica Semana 1Documento5 páginasTarea de Informatica Semana 1sandraAún no hay calificaciones

- Actividad 1 - Unidad I - Sistema Informático y Generaciones de Las ComputadorasDocumento42 páginasActividad 1 - Unidad I - Sistema Informático y Generaciones de Las ComputadorasAdel MejíasAún no hay calificaciones

- Informe de ComputacionDocumento7 páginasInforme de Computacionprocopiukl50% (4)

- ContenidoSemanaUno IAI115-2017Documento27 páginasContenidoSemanaUno IAI115-2017AlejandroMendezAún no hay calificaciones

- Fundamentos de Las Tecnologias de La InformacionDocumento9 páginasFundamentos de Las Tecnologias de La InformacionPaauuliitaaAún no hay calificaciones

- Sesion 2 - Generacion de Las ComputadorasDocumento24 páginasSesion 2 - Generacion de Las ComputadorasJared ColonAún no hay calificaciones

- Informatica Modulo 1Documento4 páginasInformatica Modulo 1Royer VargasAún no hay calificaciones

- La InformaticaDocumento14 páginasLa InformaticaLizbeth Victorino AlvarezAún no hay calificaciones

- 09 Sistemas Informáticos, Estructura, Elementos Componentes y Su Función en El ConjuntoDocumento12 páginas09 Sistemas Informáticos, Estructura, Elementos Componentes y Su Función en El ConjuntoPhilip CarantAún no hay calificaciones

- Aspectos Generales de Computación y Windows 7Documento16 páginasAspectos Generales de Computación y Windows 7Patricia VargasAún no hay calificaciones

- Introduccion A La ComputacionDocumento3 páginasIntroduccion A La ComputacionCarlos BlasAún no hay calificaciones

- Presentacion 1 Informatica AplicadaDocumento15 páginasPresentacion 1 Informatica AplicadamenesesseydyAún no hay calificaciones

- Qué Es La InformáticaDocumento32 páginasQué Es La Informáticarafael olegario ospina bedoyaAún no hay calificaciones

- La InformaticaDocumento7 páginasLa InformaticamaryAún no hay calificaciones

- Actividad Semana 5 ComputacionDocumento7 páginasActividad Semana 5 ComputacionJaqueline GaucinAún no hay calificaciones

- Redaccion Cientifica MonografiaDocumento13 páginasRedaccion Cientifica MonografiaDennis TktkAún no hay calificaciones

- Evolucion de Las ComputadorasDocumento18 páginasEvolucion de Las Computadorastony17ffAún no hay calificaciones

- InfromaticaDocumento4 páginasInfromaticaRoberto Carlos GuerreroAún no hay calificaciones

- A Que Llamamos InformaticaDocumento14 páginasA Que Llamamos InformaticajaderAún no hay calificaciones

- Tarea-1 - Conceptos BasicosDocumento11 páginasTarea-1 - Conceptos BasicosMario NetaAún no hay calificaciones

- Tema 1Documento9 páginasTema 1Lucía Cuenca GonzálezAún no hay calificaciones

- GUIA DE TRABAJO No.2.Documento16 páginasGUIA DE TRABAJO No.2.Samuel MurciaAún no hay calificaciones

- Melo Sanchez-Donerys Carolina - Origen y Parte de ComputadorDocumento3 páginasMelo Sanchez-Donerys Carolina - Origen y Parte de ComputadorDonerys MeloAún no hay calificaciones

- Portal de InformaticaDocumento4 páginasPortal de InformaticaMarcela AndradeAún no hay calificaciones

- Especialidad Conquistadores - Computacion IDocumento7 páginasEspecialidad Conquistadores - Computacion IMatías CartesAún no hay calificaciones

- Computo ResueltoDocumento15 páginasComputo ResueltoCardenas Jr CremaAún no hay calificaciones

- Computo ResueltoDocumento15 páginasComputo ResueltoYeny Manuelo Farfan100% (1)

- Apoyo MatematicasDocumento44 páginasApoyo MatematicasAlexx010 Forte :vAún no hay calificaciones

- Qué Es El Software de ComunicacionesDocumento9 páginasQué Es El Software de ComunicacionesEdihberto Núñez BarrigaAún no hay calificaciones

- Guía Tics Primer ParcialDocumento4 páginasGuía Tics Primer ParcialDanielaAún no hay calificaciones

- Tarea 1 de Introduccion A La InformaticaDocumento6 páginasTarea 1 de Introduccion A La InformaticaJosé David Martínez ArdónAún no hay calificaciones

- Algoritmo 1Documento9 páginasAlgoritmo 1Gerson VargasAún no hay calificaciones

- Manual de Informatica Completo1Documento12 páginasManual de Informatica Completo1api-268368948100% (1)

- RESUMEN - Introducción A La Inteligencia Artificial, Jefferson Hernández, 19-SISM-1-064Documento12 páginasRESUMEN - Introducción A La Inteligencia Artificial, Jefferson Hernández, 19-SISM-1-064Jefferson HernándezAún no hay calificaciones

- Informatica ConceptoDocumento5 páginasInformatica ConceptoSERGIO YAVO CHOQUEAún no hay calificaciones

- Antec. Histor. de Las Compu.Documento25 páginasAntec. Histor. de Las Compu.Lizbeth Del Rio RodriguezAún no hay calificaciones

- Tema 1 - Introducción A La InformáticaDocumento44 páginasTema 1 - Introducción A La InformáticaALISSON XIOMARA JACINTO ESCALANTEAún no hay calificaciones

- Guión de Exposición-1Documento5 páginasGuión de Exposición-1AbrahamAún no hay calificaciones

- Actividad1 - Arquitectura de Computadoras 1Documento6 páginasActividad1 - Arquitectura de Computadoras 1Edgar TQ100% (4)

- Resumen Introduccion A La InformaticaDocumento5 páginasResumen Introduccion A La Informaticaw&a m&gAún no hay calificaciones

- InformaticaDocumento9 páginasInformaticaJosué CaríasAún no hay calificaciones

- Contrato de Trabajo para FarmaciaDocumento5 páginasContrato de Trabajo para FarmaciaDian LaraAún no hay calificaciones

- Evolución InformaticaDocumento17 páginasEvolución InformaticaCristhian Bonilla MengariAún no hay calificaciones

- Algoritmos y Lenguajes de ProgramaciónDocumento4 páginasAlgoritmos y Lenguajes de Programaciónsantiago acevedoAún no hay calificaciones

- Historia de La Informatica Clase 1Documento8 páginasHistoria de La Informatica Clase 1Ramon ZuñigaAún no hay calificaciones

- Informatic ADocumento5 páginasInformatic ADeysi Pilar Barrenachea AlejandroAún no hay calificaciones

- Unidad 3 SociologiaaaaDocumento37 páginasUnidad 3 SociologiaaaaMark Tapia100% (1)

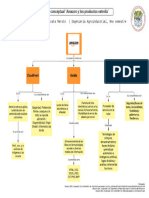

- Mapa Conceptual Herramientas InformaticasDocumento1 páginaMapa Conceptual Herramientas InformaticasMark TapiaAún no hay calificaciones

- MA003 - Tapia Perez Nemrod MarkDocumento8 páginasMA003 - Tapia Perez Nemrod MarkMark TapiaAún no hay calificaciones

- Documento Sin TítuloDocumento3 páginasDocumento Sin TítuloMark TapiaAún no hay calificaciones

- Sociologia 3.1Documento2 páginasSociologia 3.1Mark TapiaAún no hay calificaciones

- Mapaconceptualgestion 160309163009Documento2 páginasMapaconceptualgestion 160309163009Mark TapiaAún no hay calificaciones

- Let's Get To Know Rural Community by SlidesgoDocumento10 páginasLet's Get To Know Rural Community by SlidesgoMark TapiaAún no hay calificaciones

- Textura Del SueloDocumento15 páginasTextura Del SueloMark TapiaAún no hay calificaciones

- Reporte Instalacion de WindowsDocumento25 páginasReporte Instalacion de WindowsJOHNAún no hay calificaciones

- Tarea Virtual 3 - Redes y Telecomunicacion - Andres ZevallosDocumento3 páginasTarea Virtual 3 - Redes y Telecomunicacion - Andres Zevallosronny mendezAún no hay calificaciones

- QUIENES SOMOS Dacenco SRLDocumento5 páginasQUIENES SOMOS Dacenco SRLEmmanuel BAún no hay calificaciones

- Ensayo Informatica GioDocumento3 páginasEnsayo Informatica GioJesus Puentes EstradaAún no hay calificaciones

- Semana 03. Herramienta de DiseñoDocumento24 páginasSemana 03. Herramienta de DiseñoJustino Quispe RemuzgoAún no hay calificaciones

- ANALISIS CARGA CANAL - ControlNet - VT-2018Documento9 páginasANALISIS CARGA CANAL - ControlNet - VT-2018Scada UcvAún no hay calificaciones

- Guía Uso de La Plataforma MyELTDocumento16 páginasGuía Uso de La Plataforma MyELTJohn Andersson MeloAún no hay calificaciones

- 9012 0035 Datagraph-W4K Manual de Usuario Rev6Documento89 páginas9012 0035 Datagraph-W4K Manual de Usuario Rev6Nicolas Silva BrionesAún no hay calificaciones

- Programacion Aveo - VillegasDocumento22 páginasProgramacion Aveo - VillegasCristian YesidAún no hay calificaciones

- 17 - AC - Amplificadores Operacionales - 20232 PDFDocumento36 páginas17 - AC - Amplificadores Operacionales - 20232 PDFMyriam PalmerAún no hay calificaciones

- Plan EstudiosDocumento52 páginasPlan EstudiosCarlos DavilaAún no hay calificaciones

- Examen Final STP - TIpo CDocumento2 páginasExamen Final STP - TIpo CLuis EnriqueAún no hay calificaciones

- Lab 9.2.6 - Keylor ArtaviaDocumento6 páginasLab 9.2.6 - Keylor ArtaviaKJRAún no hay calificaciones

- Resumen de ClaseDocumento1 páginaResumen de ClaseJennifer Romero BardalesAún no hay calificaciones

- Actividad Evaluativa Eje 2 - Ingenieria de SoftwareDocumento15 páginasActividad Evaluativa Eje 2 - Ingenieria de Softwarealeja24ifyAún no hay calificaciones

- Tutorial para Hacer Un Wipe y Respaldo de Tus Aplicaciones Usando BBSAKDocumento10 páginasTutorial para Hacer Un Wipe y Respaldo de Tus Aplicaciones Usando BBSAKjavierAún no hay calificaciones

- Tarea 1-Corte 2 ArquitecturaDocumento12 páginasTarea 1-Corte 2 ArquitecturaJesusAún no hay calificaciones

- Wuolah Free Tema3HojaEjerciciosRedesDocumento6 páginasWuolah Free Tema3HojaEjerciciosRedesDescubre CryptoAún no hay calificaciones

- Tendencias Gartner 2021Documento5 páginasTendencias Gartner 2021javierAún no hay calificaciones

- PPT 2022 05 U04 T05 Desarrollo de Servicios Web I (1915)Documento16 páginasPPT 2022 05 U04 T05 Desarrollo de Servicios Web I (1915)Rocio Paola Angeles VillaAún no hay calificaciones

- Acerca Del Contenido Del CursoDocumento125 páginasAcerca Del Contenido Del CursoVicente Barrios HernandezAún no hay calificaciones

- Pda Pgy 1121Documento33 páginasPda Pgy 1121acamposvAún no hay calificaciones

- Tarea 4Documento6 páginasTarea 4MIGUEL ANGEL DIAZ INIGUEZAún no hay calificaciones

- Mapa Conceptual AmazonDocumento1 páginaMapa Conceptual AmazonDaniela Berenice Acosta MarotoAún no hay calificaciones

- PLF 1 1 A DiferentesEstilosdeProgramacionDocumento49 páginasPLF 1 1 A DiferentesEstilosdeProgramacionJonathan LopezAún no hay calificaciones

- Qs-Kos203a Es 20210913Documento2 páginasQs-Kos203a Es 202109131029384756Aún no hay calificaciones

- Tarea 4Documento5 páginasTarea 4José AguirreAún no hay calificaciones

- Asistente Puesta en MarchaDocumento1 páginaAsistente Puesta en MarchaOsvaldo Lucas RamirezAún no hay calificaciones

- Unidad 7 - Diseño Modular - 2022 PDFDocumento38 páginasUnidad 7 - Diseño Modular - 2022 PDFDiego ArgañarazAún no hay calificaciones

- Infografia CompletaDocumento3 páginasInfografia CompletaMiguel Angel FallesAún no hay calificaciones

- UF0513 - Gestión auxiliar de archivo en soporte convencional o informáticoDe EverandUF0513 - Gestión auxiliar de archivo en soporte convencional o informáticoCalificación: 1 de 5 estrellas1/5 (1)

- Cultura y clima: fundamentos para el cambio en la organizaciónDe EverandCultura y clima: fundamentos para el cambio en la organizaciónAún no hay calificaciones

- 7 tendencias digitales que cambiarán el mundoDe Everand7 tendencias digitales que cambiarán el mundoCalificación: 4.5 de 5 estrellas4.5/5 (87)

- Excel para principiantes: Aprenda a utilizar Excel 2016, incluyendo una introducción a fórmulas, funciones, gráficos, cuadros, macros, modelado, informes, estadísticas, Excel Power Query y másDe EverandExcel para principiantes: Aprenda a utilizar Excel 2016, incluyendo una introducción a fórmulas, funciones, gráficos, cuadros, macros, modelado, informes, estadísticas, Excel Power Query y másCalificación: 2.5 de 5 estrellas2.5/5 (3)

- 44 Apps Inteligentes para Ejercitar su Cerebro: Apps Gratuitas, Juegos, y Herramientas para iPhone, iPad, Google Play, Kindle Fire, Navegadores de Internet, Windows Phone, & Apple WatchDe Everand44 Apps Inteligentes para Ejercitar su Cerebro: Apps Gratuitas, Juegos, y Herramientas para iPhone, iPad, Google Play, Kindle Fire, Navegadores de Internet, Windows Phone, & Apple WatchCalificación: 3.5 de 5 estrellas3.5/5 (2)

- Influencia. La psicología de la persuasiónDe EverandInfluencia. La psicología de la persuasiónCalificación: 4.5 de 5 estrellas4.5/5 (14)

- Inteligencia artificial: Lo que usted necesita saber sobre el aprendizaje automático, robótica, aprendizaje profundo, Internet de las cosas, redes neuronales, y nuestro futuroDe EverandInteligencia artificial: Lo que usted necesita saber sobre el aprendizaje automático, robótica, aprendizaje profundo, Internet de las cosas, redes neuronales, y nuestro futuroCalificación: 4 de 5 estrellas4/5 (1)

- Radiocomunicaciones: Teoría y principiosDe EverandRadiocomunicaciones: Teoría y principiosCalificación: 5 de 5 estrellas5/5 (3)

- La biblia del e-commerce: Los secretos de la venta online. Más de mil ideas para vender por internetDe EverandLa biblia del e-commerce: Los secretos de la venta online. Más de mil ideas para vender por internetCalificación: 5 de 5 estrellas5/5 (7)

- Toma de decisiones en las empresas: Entre el arte y la técnica: Metodologías, modelos y herramientasDe EverandToma de decisiones en las empresas: Entre el arte y la técnica: Metodologías, modelos y herramientasAún no hay calificaciones

- Sistema de gestión lean para principiantes: Fundamentos del sistema de gestión lean para pequeñas y medianas empresas - con muchos ejemplos prácticosDe EverandSistema de gestión lean para principiantes: Fundamentos del sistema de gestión lean para pequeñas y medianas empresas - con muchos ejemplos prácticosCalificación: 4 de 5 estrellas4/5 (16)

- Clics contra la humanidad: Libertad y resistencia en la era de la distracción tecnológicaDe EverandClics contra la humanidad: Libertad y resistencia en la era de la distracción tecnológicaCalificación: 4.5 de 5 estrellas4.5/5 (117)

- Python Deep Learning: Introducción práctica con Keras y TensorFlow 2De EverandPython Deep Learning: Introducción práctica con Keras y TensorFlow 2Calificación: 3.5 de 5 estrellas3.5/5 (5)

- Ciencia de datos: La serie de conocimientos esenciales de MIT PressDe EverandCiencia de datos: La serie de conocimientos esenciales de MIT PressCalificación: 5 de 5 estrellas5/5 (1)

- Resumen de El cuadro de mando integral paso a paso de Paul R. NivenDe EverandResumen de El cuadro de mando integral paso a paso de Paul R. NivenCalificación: 5 de 5 estrellas5/5 (2)

- Guía De Hacking De Computadora Para Principiantes: Cómo Hackear Una Red Inalámbrica Seguridad Básica Y Pruebas De Penetración Kali Linux Su Primer HackDe EverandGuía De Hacking De Computadora Para Principiantes: Cómo Hackear Una Red Inalámbrica Seguridad Básica Y Pruebas De Penetración Kali Linux Su Primer HackAún no hay calificaciones

- EL PLAN DE MARKETING EN 4 PASOS. Estrategias y pasos clave para redactar un plan de marketing eficaz.De EverandEL PLAN DE MARKETING EN 4 PASOS. Estrategias y pasos clave para redactar un plan de marketing eficaz.Calificación: 4 de 5 estrellas4/5 (51)

- Ciberseguridad: Una Simple Guía para Principiantes sobre Ciberseguridad, Redes Informáticas y Cómo Protegerse del Hacking en Forma de Phishing, Malware, Ransomware e Ingeniería SocialDe EverandCiberseguridad: Una Simple Guía para Principiantes sobre Ciberseguridad, Redes Informáticas y Cómo Protegerse del Hacking en Forma de Phishing, Malware, Ransomware e Ingeniería SocialCalificación: 4.5 de 5 estrellas4.5/5 (11)

- GuíaBurros Microsoft Excel: Todo lo que necesitas saber sobre esta potente hoja de cálculoDe EverandGuíaBurros Microsoft Excel: Todo lo que necesitas saber sobre esta potente hoja de cálculoCalificación: 3.5 de 5 estrellas3.5/5 (6)

- La Red de Todo: Internet de las Cosas y el Futuro de la Economia ConectadaDe EverandLa Red de Todo: Internet de las Cosas y el Futuro de la Economia ConectadaCalificación: 4 de 5 estrellas4/5 (12)

- GuíaBurros: El controller de empresa: Cómo realizar el control total de tu empresaDe EverandGuíaBurros: El controller de empresa: Cómo realizar el control total de tu empresaAún no hay calificaciones

- Scrum Las Estrategias del Juego: Es Póker, No AjedrezDe EverandScrum Las Estrategias del Juego: Es Póker, No AjedrezCalificación: 5 de 5 estrellas5/5 (1)

- Guía de aplicacion de la ISO 9001:2015De EverandGuía de aplicacion de la ISO 9001:2015Calificación: 5 de 5 estrellas5/5 (3)