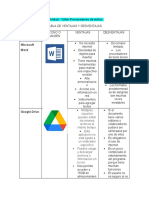

Documentos de Académico

Documentos de Profesional

Documentos de Cultura

Ccure 9000 v2 Areas Zones Guide Rf0 LT Es

Cargado por

grudy21Título original

Derechos de autor

Formatos disponibles

Compartir este documento

Compartir o incrustar documentos

¿Le pareció útil este documento?

¿Este contenido es inapropiado?

Denunciar este documentoCopyright:

Formatos disponibles

Ccure 9000 v2 Areas Zones Guide Rf0 LT Es

Cargado por

grudy21Copyright:

Formatos disponibles

C•CURE

9000

Versión 2.10

Guía de áreas y zonas

REVISIÓN F0

6 Technology Park Drive

Westford, MA 01886

http://www.swhouse.com

Fax: 978-577-4392 Teléfono: 978-577-4000

C•CURE y Software House son marcas registradas de Tyco International Ltd. y sus empresas

respectivas.

Las marcas registradas, los logotipos y las marcas de servicio que aparecen en este documento

están registradas en los Estados Unidos [u otros países]. Se prohíbe estrictamente todo uso

inadecuado de las marcas registradas. Tyco International Ltd. hará valer sus derechos de

propiedad intelectual hasta el máximo permitido por la ley, lo que incluye la búsqueda de una

causa criminal allí donde sea preciso. Todas las marcas registradas que no sean propiedad de

Tyco International Ltd. lo son de sus respectivos propietarios y se utilizan con el permiso

pertinente o en virtud de la legislación vigente.

Las opciones y especificaciones de productos están sujetas a cambio sin previo aviso. Los

productos reales pueden ser distintos de los de las fotos. No todos los productos incluyen todas

las funciones. La disponibilidad varía por región. Póngase en contacto con su representante de

ventas.

Versión del software: 2.10

Número de Documento: UM-228-03

Número de la Revisión: FO

Fecha de Publicación: Junio 2012

Este manual contiene información privilegiada de Software House. Se prohíbe la reproducción

no autorizada de cualquier parte de este manual. El material que contiene este manual es sólo

para información. El mismo está sujeto a cambios sin previo aviso. Software House no asume

ninguna responsabilidad por la información incorrecta que pueda contener este manual.

Copyright © 2012 de Tyco International Ltd. y sus empresas respectivas.

Reservados todos los derechos.

Índice de contenido

Prefacio 9

Cómo usar este manual 10

Obtener información adicional 11

Convenciones 12

Centro de atención al cliente de Software House 14

Soporte técnico telefónico 14

Antes de llamar 14

Capítulo 1 - Áreas iSTAR 15

Descripción general 17

Configurar áreas 20

Antipassback 23

Antipassback del clúster/Antipassback global 23

Tipos de antipassback 23

Configuración del antipassback 27

Excusa de antipassback 29

Toma de decisiones de antipassback 30

Instrucciones de configuración del antipassback global 34

Restricciones de ocupación 38

Acceso escoltado 39

Realizar un seguimiento de la ubicación del personal 42

Contador de usuarios del área 42

Pasos para la configuración de área iSTAR 44

Tareas básicas del área iSTAR 51

C•CURE 9000 Guía de áreas y zonas 3

Obtener acceso al Editor del área iSTAR 52

Crear un Área iSTAR 52

Crear una plantilla de área iSTAR 53

Configurar un área iSTAR 53

Ver una lista de áreas iSTAR 56

Menú contextual de la lista Área iSTAR 57

Ver el personal en un área 61

Ver los grupos de personal asociados a un área 62

Ver el estado de un área iSTAR 62

Ver estado de área en la vista dinámica 63

Ver las causas del modo de ocupación para un área 65

Modificar un área iSTAR 66

Eliminar un área iSTAR 68

Establecer una propiedad para un área iSTAR 68

Agregar un área iSTAR a un grupo 69

Editor del área iSTAR 70

Pestaña General del área iSTAR 70

Tareas de la pestaña General 72

Definiciones del Editor del área iSTAR 72

Definiciones de la pestaña General del Área iSTAR 72

Configurar las puertas, los lectores y las áreas adyacentes del área iSTAR 75

Eliminar las puertas, los lectores y las áreas adyacentes 77

Configurar un área antipassback global 78

Pestaña Antipassback del área iSTAR 79

Tareas de la pestaña Antipassback 80

Definiciones de la pestaña Antipassback del área iSTAR 81

Configurar antipassback normal para áreas iSTAR 83

Configurar antipassback temporizado para áreas iSTAR 83

Configurar bloqueo para áreas iSTAR 84

Pestaña Ocupación del área iSTAR 85

Tareas de la pestaña Ocupación 86

Definiciones de la pestaña Ocupación del área iSTAR 86

De qué manera afecta la configuración de ocupación del área al modo de ocupación 90

Reglas para el acceso de ocupación de área 91

Configurar restricciones de ocupación de área para todo el personal 94

Configurar restricciones de ocupación de área para grupos de personal 94

Eliminar un grupo de personal del área iSTAR 96

Pestaña Escolta del área iSTAR 96

4 C•CURE 9000 Guía de áreas y zonas

Tarea de la pestaña Escolta 96

Definiciones de la pestaña Escolta del área iSTAR 97

Configurar acceso escoltado para áreas iSTAR 97

Cómo afecta al acceso escoltado la configuración de escoltas del área 98

Pestaña Inspección del área iSTAR 100

Tareas de la pestaña Inspección 101

Definiciones de la pestaña Inspección del área iSTAR 101

Configurar un área de inspección 102

Pestaña Activadores del área iSTAR 102

Tareas de la ficha Activadores 103

Cómo usar la pestaña Activadores 103

Definiciones de la pestaña Activadores del área iSTAR 103

Configurar activadores para áreas iSTAR 105

Eliminar un activador de un área iSTAR 107

Pestaña Grupos del área iSTAR 107

Definiciones de la pestaña Grupos del área iSTAR 108

Pestaña Estado de área iSTAR 109

Ver el estado del área en la pestaña Estado 110

Pestaña Imágenes de estado del área iSTAR 111

Tareas de la pestaña Imágenes de estado 112

Configurar clústeres de iSTAR para Modos de error de comunicaciones de APB y

antipassback global 113

Modo de error de comunicaciones del antipassback del clúster 114

Antipassback global para el clúster 114

Definiciones de los campos de la pestaña Área 115

Configurar modo de acceso escoltado 119

Configurar opciones antipassback para personal 121

Configurar opciones de acceso escoltado para personal 123

Configurar acciones de eventos que afecten a las áreas 125

Configurar variables del sistema que afectan a las áreas 128

Visualización de ubicación de área de personal 133

Ver información del área en el Editor de puertas 135

Ejecutar informes de presentes 137

Ejecutar informes de presentes desde la Vista dinámica del informe de administración 138

Ejecutar informes de presentes desde la Lista de estado de la estación de supervisión 140

C•CURE 9000 Guía de áreas y zonas 5

Usar un evento para ejecutar un informe de presentes 141

Excusar Personal 142

Ver el estado del área con iconos de mapa 150

Capítulo 2 - Zonas de intrusión iSTAR 153

Introducción 154

Modos y estados de zona de intrusión de iSTAR 155

Armado 155

Desarmado 156

Infringido 156

Listo para armar/No listo para armar 157

Controlar el modo de zona de intrusión 159

Control de tarjeta 160

Control de eventos 162

Acción directa en la estación de supervisión 165

Entradas 165

Activadores de estado de zona de intrusión 170

Puertas 172

Pasos para configurar una zona de instrusión de iSTAR 178

Tareas básicas de la zona de intrusión 181

Obtener acceso al Editor de la zona de intrusión de iSTAR 181

Crear una zona de intrusión de iSTAR 182

Crear una plantilla de la zona de intrusión de iSTAR 182

Configurar una zona de intrusión iSTAR 183

Visualizar una lista de zonas de intrusión de iSTAR 184

Ver puertas/entradas para una zona de intrusión 188

Visualizar el estado de una zona de intrusión de iSTAR 190

Visualizar el estado de una zona de intrusión en la vista dinámica 191

Modificar una zona de intrusión de iSTAR 192

Eliminar una zona de intrusión deiSTAR 193

Establecer una propiedad para una zona de intrusión de iSTAR 193

Agregar una zona de intrusión iSTAR a un grupo 194

Editor de la zona de intrusión de iSTAR 196

Ficha General de la zona de intrusión de iSTAR 197

6 C•CURE 9000 Guía de áreas y zonas

Definiciones del editor de la zona de intrusión de iSTAR 198

Definiciones de la ficha General de la zona de intrusión de iSTAR 198

Configurar puertas de entrada/salida en una zona de intrusión de iSTAR 201

Eliminar puertas de entrada/salida en una zona de intrusión de iSTAR 204

Ficha Entradas de la zona de intrusión de iSTAR 205

Definiciones de la ficha Entradas de la zona de intrusión de iSTAR 206

Configurar entradas controladas/protegidas de la zona de intrusión de iSTAR 209

Configurar Mostrar nombres para entradas supervisadas de la zona de intrusión de iSTAR 211

Eliminar entradas controladas/protegidas de la zona de intrusión de iSTAR 212

Pestaña Armar - Desarmar de la zona de intrusión de iSTAR 213

Definiciones de la ficha Armar - Desarmar de la zona de intrusión de iSTAR 214

Configurar armado para una zona de intrusión iSTAR 217

Configurar desarmado para una zona de intrusión iSTAR 219

Ficha Activadores de la zona de intrusión de iSTAR 222

Definiciones de la ficha Activadores de la zona de intrusión de iSTAR 223

Configurar activadores para zonas de intrusión de iSTAR 224

Eliminar un activador de una zona de intrusión de iSTAR 228

Ficha Grupos de la zona de intrusión de iSTAR 229

Definiciones de la ficha Grupos de la zona de intrusión de iSTAR 229

Pestaña Estado de la zona de intrusión de iSTAR 231

Visualizar el estado de una zona de intrusión en la pestaña Estado 231

Pestaña Imágenes de estado de la zona de intrusión de iSTAR 233

Tareas de la pestaña Imágenes de estado 233

Configurar una persona para armar/desarmar zonas de intrusión 235

Ver la información de la zona de intrusión en el Editor de puertas 237

Ver la información de la zona de intrusión en el Editor de entradas 239

Capítulo 3 - Comandos de teclado 241

Descripción general 242

Ejemplos de uso del comando de teclado 244

Funcionamiento de los comandos de teclado 244

Pasos para la configuración de comandos de teclado 247

Permisos obligatorios para configurar comandos de teclado 248

C•CURE 9000 Guía de áreas y zonas 7

Requisitos de configuración de comandos de teclado 250

Formato de comando de teclado 251

Requisitos de formato 251

Formatos de ejemplo 252

Definir los formatos de comando de teclado 254

Definiciones de la ficha de la variable del sistema Variables iSTAR 256

Editor de comandos de teclado 258

Obtener acceso al Editor de comandos de teclado 258

Pestaña General de comando de teclado 260

Definiciones de la ficha General de Comando de teclado 261

Pestaña Permisos del comando de teclado 263

Definiciones de la ficha Permisos de Comando de teclado 263

Ficha Grupos de Comando de teclado 265

Definiciones de la ficha Grupos de Comando de teclado 265

Tareas de comando de teclado 267

Crear un comando de teclado 267

Crear una plantilla de comando de teclado 268

Configurar un comando de teclado 269

Visualizar una lista de comandos de teclado 272

Modificar un comando de teclado 275

Eliminar un comando de teclado 276

Establecer una propiedad para un comando de teclado 277

Agregar un comando de teclado a un grupo 277

Configurar lectores para comandos de teclado 279

Configurar un persona para que use comandos de teclado 281

Habilitar/Deshabilitar comandos de teclado en los lectores 283

Índice 287

8 C•CURE 9000 Guía de áreas y zonas

Prefacio

Esta Guía de áreas y zonas de C•CURE 9000 es para usuarios nuevos y experimentados del sistema

de seguridad. El manual describe las funciones de programa en el

menú de áreas y zonas del cliente de administración de C•CURE 9000 y presenta los

procedimientos para su configuración y uso.

Debe haber leído los procedimientos de instalación descritos en la

Guía de instalación y actualización de C•CURE 9000 y haberse familiarizado con la información básica

de C•CURE 9000 proporcionada en la Guía de inicio de C•CURE 9000.

En este prefacio

Cómo usar este manual 10

Obtener información adicional 11

Convenciones 12

Centro de atención al cliente de Software House 14

C•CURE 9000 Guía de áreas y zonas Prefacio 9

Cómo usar este manual

Cómo usar este manual

Este manual incluye las siguientes secciones. Consulte la sección correspondiente para obtener la

información necesaria.

Capítulo 1: Áreas iSTAR

Este capítulo describe cómo configurar las áreas clúster iSTAR, regiones físicas reguladas por

C•CURE 9000, y cómo usarlas para controlar y supervisar el acceso en sus instalaciones. Las áreas

se utilizan para controlar el Antipassback (tanto normal como temporizado) y con restricciones de

ocupación, y también ofrecen la posibilidad de hacer un seguimiento del personal.

Capítulo 2: Zonas de intrusión iSTAR

Este capítulo describe cómo configurar las zonas de intrusión de iSTAR, áreas físicas delineadas por

las puertas y las entradas y supervisadas para las alarmas, y cómo usarlas en C•CURE 9000 para

supervisar la seguridad de sus instalaciones.

Capítulo 3: Comandos de teclado

Este capítulo describe cómo configurar y usar los comandos de teclado que pueden activar eventos

de panel.

10 Prefacio C•CURE 9000 Guía de áreas y zonas

Obtener información adicional

Obtener información adicional

Puede acceder a manuales y ayuda en línea de C• CURE 9000 para obtener más información sobre

C•CURE 9000.

Manuales

Los manuales de software de C•CURE 9000 y los manuales de hardware de Software House están

disponibles en formato pdf de Adobe en el DVD de C•CURE 9000.

Puede acceder a los manuales si copia los archivos PDF correspondientes desde la carpeta

English\Manuals del DVD de instalación de C•CURE 9000 e instala Adobe Acrobat Reader. Adobe

Acrobat Reader se puede instalar desde la carpeta English\Reader en el DVD de instalación de

C•CURE 9000.

Los manuales disponibles de C•CURE 9000 y Software House se incluyen en la Guía de instalación y

actualización de C•CURE 9000, y aparecen como hipervínculos en el archivo online.pdf en la carpeta

English\Manuals del DVD de C•CURE 9000.

Estos manuales están igualmente disponibles en el sitio web del centro de miembros de Software

House (http://www.swhouse.com/TechnicalLibrary/TechLibSW.aspx).

Ayuda online

Puede acceder a la Ayuda de C•CURE 9000 pulsando F1 o haciendo clic en Ayuda desde la barra de

menú de las aplicaciones de la estación de administración/supervisión.

C•CURE 9000 Guía de áreas y zonas Prefacio 11

Convenciones

Convenciones

En este manual se usan los siguientes formatos de texto y símbolos.

Convención Significado

Negrita Esta fuente indica elementos de pantalla, y además el momento en que usted debe ejecutar una acción

directa en un procedimiento.

La fuente en negrita describe uno de los siguientes elementos:

• Un comando o carácter a teclear, o

• Un botón u opción a pulsar en la pantalla, o

• Una tecla a pulsar en su teclado

• Un elemento o nombre de pantalla

Fuente cursiva Indica un nuevo término o un título de libro.

normal

texto de color Indica un hipervínculo a una dirección URL, o una referencia cruzada a una figura, tabla o sección de esta

azul guía.

<text> Indica una variable.

Los siguientes elementos se utilizan para indicar información importante.

Indica una nota. Las notas llaman la atención hacia algún elemento de

NOTA información que podría tener importancia especial.

Indica un método alternativo para realizar una tarea.

SUGERENCIA

Indica una precaución. Una precaución contiene información esencial

para evitar daños en el sistema. Las precauciones pueden referirse al

hardware o al software.

Indica una advertencia. Las advertencias contienen información que

aconseja a los usuarios que si no evitan una acción específica podrían

provocar daños al usuario o al hardware.

12 Prefacio C•CURE 9000 Guía de áreas y zonas

Convenciones

Indica un peligro. Los peligros contienen información que los usuarios

deben conocer para evitar la muerte o lesiones graves.

C•CURE 9000 Guía de áreas y zonas Prefacio 13

Centro de atención al cliente de Software House

Centro de atención al cliente de Software House

Soporte técnico telefónico

Durante la vigencia del acuerdo, se aplican las siguientes pautas:

■ Software House solo acepta llamadas de empleados de integración de sistemas del registro en lo

que respecta a la instalación asociada a la consulta de soporte.

Antes de llamar

Asegúrese de que:

■ Es el distribuidor registrado para esta cuenta.

■ Tiene certificación de Software House para este producto.

■ Dispone de una licencia válida y un acuerdo de soporte de software (SSA) actual para el

sistema.

■ Dispone del número de serie del sistema.

■ Dispone del número de certificación.

Horario Horario de soporte normal De lunes a viernes, de 8:00 a 20:00 (hora de la Costa Este de EE.

UU.), salvo días festivos.

Horario de soporte de emergencia Las 24 horas del día, los 7 días de la semana, los 365 días del año.

Es necesario disponer de un SSA actualizado de soporte telefónico

“7 x 24"

(emergencia) proporcionado a los técnicos certificados.

Para el resto de clientes, se factura en función del tiempo y los

materiales.

Consulte en MSRP el coste mínimo.

Teléfono EE. UU. +1-800-392-2873

Puerto Rico

Islas Vírgenes EE. UU.

Para las demás regiones, consulte la dirección www.swhouse.com/support/contact_technical_

support.aspx.

14 Prefacio C•CURE 9000 Guía de áreas y zonas

1

Capítulo 1 - Áreas iSTAR

Este capítulo explica cómo se pueden usar las áreas para controlar y supervisar el acceso a las

regiones físicas reguladas por C•CURE 9000. Las áreas se utilizan con antipassback global/de

clúster (tanto normal como temporizado) y con bloqueo de área, inspección/dispersión, restricciones

de ocupación, y acceso de visitantes escoltados. También ofrecen la capacidad de hacer un

seguimiento del personal.

En este capítulo

Descripción general 17

Configurar áreas 20

Antipassback 23

Restricciones de ocupación 38

Acceso escoltado 39

Realizar un seguimiento de la ubicación del personal 42

Pasos para la configuración de área iSTAR 44

Tareas básicas del área iSTAR 51

Editor del área iSTAR 70

Configurar clústeres de iSTAR para Modos de error de comunicaciones de APB y

antipassback global 113

Configurar modo de acceso escoltado 119

Configurar opciones antipassback para personal 121

Configurar opciones de acceso escoltado para personal 123

Configurar acciones de eventos que afecten a las áreas 125

Configurar variables del sistema que afectan a las áreas 128

Visualización de ubicación de área de personal 133

C•CURE 9000 Guía de áreas y zonas Capítulo 1 15

Ver información del área en el Editor de puertas 135

Ejecutar informes de presentes 137

Excusar Personal 142

Ver el estado del área con iconos de mapa 150

16 Capítulo 1 C•CURE 9000 Guía de áreas y zonas

Descripción general

Descripción general

Un área representa una región física como una habitación, una sección específica de un edificio, o

un edificio completo. Las áreas se utilizan para controlar y supervisar el acceso a las regiones que

representan. El control máximo de las áreas impone restricciones a los clientes que pueden ser poco

prácticas y, así, C•CURE 9000 proporciona funciones que permiten lograr un equilibrio entre lo

'correcto' y lo 'conveniente'.

■ Control es impedir realmente el acceso de acuerdo con la información de ubicación.

Ejemplos:

Es posible que un cliente desee evitar que los titulares de tarjetas utilicen sus carnets y luego

los pasen a sus amigos de modo que puedan obtener acceso. Para evitarlo, el cliente puede

configurar áreas con antipassback (APB). Con esta configuración, se admiten los titulares de

tarjetas pero, cuando los amigos muestran las tarjetas, son rechazados.

Puede que otro cliente quiere asegurarse de que un área del edificio en particular sea accesible

solamente para una determinada cantidad de personas cada vez. Para tal fin, el cliente podría

configurar las áreas con una restricción de ocupación máxima. En este tipo de configuración,

cuando se alcanza el número máximo de personal definido para el área, nadie más puede

entrar hasta que alguna persona se vaya.

Sin embargo, otro cliente con laboratorios sensibles puede necesitar que el personal que

entra/sale de un área determinado pueda entrar en otra área del laboratorio durante un

periodo de tiempo específico. El cliente puede utilizar la función de bloqueo de área para este

fin.

■ Supervisión es el hecho de saber cuántas personas hay en un área determinada y quiénes son, o

en qué área se encuentra una persona determinada sin controlar en realidad el acceso a esa área.

Si bien el control y la supervisión representan diferentes funcionalidades, también se pueden usar

conjuntamente.

Existen diversos motivos para usar áreas, entre ellos la seguridad, el cuidado y la administración de

recursos.

■ Seguridad: la principal preocupación del cliente es evitar que los titulares legítimos de tarjetas

entren a las áreas en una secuencia incorrecta, evitar que aquellos que no son titulares usen la

tarjeta de otra persona, evitar que más del número especificado de titulares de tarjeta se

congreguen en un área al mismo tiempo, o evitar que los titulares de tarjeta entren en un área

determinada después de estar en otra área.

C•CURE 9000 Guía de áreas y zonas Capítulo 1 17

Descripción general

■ Cuidado: la principal preocupación del cliente es cuidar a sus empleados. Por consiguiente,

quieren saber dónde están los empleados en todo momento.

Ejemplo:

El cliente puede crear una ubicación de evacuación en la instalación donde, en una

emergencia, los empleados tienen que mostrar sus tarjetas. Esta ubicación estaría supervisada

pero no controlada.

Por otra parte, el acceso dentro de la instalación estaría controlado con antipassback, no para

evitar que los titulares de tarjetas vayan a cualquier lugar que necesiten, sino para que el

sistema sepa cuándo están los empleados dentro de la instalación y, por lo tanto, en posible

peligro durante una emergencia.

■ Administración de recursos: la principal preocupación del cliente es limitar el uso de una

instalación específica, de modo que esté disponible de forma apropiada.

Ejemplos:

El cliente puede tener un estacionamiento que no desea que los empleados permitan que

utilicen sus amigos, es decir, estacionando sus propios automóviles y dando la tarjeta a sus

amigos. En este caso, el cliente sólo quiere asegurarse de que haya suficiente espacio para los

vehículos de otros empleados.

El cliente puede tener un laboratorio de alta seguridad que funcione de forma óptima con

cuatro empleados. En este caso, el cliente podría configurar esa área con ocupación mínima

(también conocida como regla N-man) y especificaría el número de empleados que deben

entrar al laboratorio al mismo tiempo para obtener acceso y que también deben permanecer en

el área.

El control y la supervisión estrictos del área imponen ciertas restricciones al cliente.

En general, la mayoría de las puertas de una instalación tienen un lector a un lado y una solicitud

de salida (RTE) con un detector de movimiento al otro lado. Los titulares de tarjetas deben mostrar

su tarjeta para entrar pero, para salir, simplemente caminarán hasta la puerta y la abrirán.

El antipassback, sin embargo, requiere lectores de entrada y de salida dado que el sistema debe ver

que un titular de tarjeta ha salido de un área antes de que pueda dejarlo entrar nuevamente.

■ Tener lectores de salida significa que la salida por la puerta es ahora más lenta.

• El personal puede formar una fila para ir a almorzar, cuando antes simplemente salían

caminando.

18 Capítulo 1 C•CURE 9000 Guía de áreas y zonas

Descripción general

• El personal también tiene que aprender a interactuar con el sistema de una nueva manera:

tiene que prestar atención y mostrar sus tarjetas al salir, incluso si sus amigos le sostienen la

puerta abierta. De lo contrario, sus siguientes intentos para entrar se denegarán y deberán

buscar al administrador del sistema para que los 'excuse'.

■ La instalación de lectores de salida además duplica el coste de los lectores en una nueva

instalación y podría ocasionar gastos de edificación en caso de remodelación.

■ Finalmente, en los sistemas lo suficientemente grandes como para extender las áreas a través de

más de un controlador, las decisiones de acceso pueden requerir que estos controladores

intercambien mensajes a través de la red. En consecuencia, si la red es lenta o no está

disponible, quizás sea imposible tomar las decisiones 'correctas' a su debido tiempo. (El

controlador puede conjeturar, pero a veces se equivocará).

Los temas anteriores quieren decir que los clientes quizás deseen buscar un equilibrio entre lo

correcto y lo conveniente. Éstas son las funciones que permiten hacerlo:

■ Antipassback temporizado

■ Áreas sin antipassback

■ Modo de error de “acceso local”

■ Supervisión de ubicación del titular de la tarjeta

■ Ocupación que cuenta la cantidad de empleados sin restringir el acceso

C•CURE 9000 Guía de áreas y zonas Capítulo 1 19

Configurar áreas

Configurar áreas

Las áreas están definidas por un conjunto de puertas, lectores y áreas adyacentes a las cuales

conducen. Las puertas entre las áreas requieren por lo menos un lector. En algunas configuraciones,

por ejemplo para el control antipassback de la ubicación del personal, se requiere un lector de

entrada y un lector de salida. C•CURE 9000 usa las áreas para regular el control de Antipassback y

las restricciones de ocupación.

Cuando se requiere alta seguridad y un seguimiento fiable del personal, las áreas pueden

configurarse para requerir que las personas usen sus carnets tanto para entrar como para salir de un

área. Esto proporciona un registro del momento en que una persona deja un área, lo cual permite

que el sistema realice el seguimiento de la ubicación de una persona en cualquier momento.

C•CURE 9000 utiliza esta información para generar informes de presentes, control e informes de

inspección/dispersión, y notificaciones de antipassback.

La Figura 1 en la página 20 presenta un ejemplo sencillo de dos áreas con puertas y lectores que

controlan la entrada y la salida.

Figura 1: Áreas y puertas con lectores de entrada y salida

Puede seleccionar entre dos tipos de implantación de antipassback en C•CURE 9000:

■ Antipassback de clúster iSTAR – Permite a cada clúster iSTAR tener su propio conjunto de

áreas y el antipassback no funciona entre clústeres. Antipassback para las áreas clúster iSTAR

significa que todas las puertas, lectores y áreas adyacentes se encuentran dentro del mismo

clúster iSTAR. El host no participa en las decisiones de acceso del área, de modo que éstas

continúan funcionando incluso aunque se pierda la comunicación con el host.

20 Capítulo 1 C•CURE 9000 Guía de áreas y zonas

Configurar áreas

Cuando hay un error de comunicaciones dentro del clúster, entre el controlador principal y uno

o más controladores miembro, las decisiones se toman de acuerdo con el modo configurado para

el clúster. Para obtener más información, consulte Cómo se toma la decisión de antipassback de

clúster en la página 31 y Cómo funciona el antipassback del clúster durante un error de

comunicaciones en la página 31.

■ Antipassback global iSTAR (clúster cruzado) – Permite un área para cruzar varios clústeres

iSTAR con el fin de que compartan información de antipassback. El controlador del maestro del

clúster toma la decisión de antipassback cuando es propietario de la tarjeta que se está pasando.

De otro modo, el controlador del maestro pide al servidor de C•CURE 9000 que solicite al

controlador del maestro del clúster que su propietario de tarjeta tome una decisión de

antipassback. Para obtener más información, consulte Cómo se toman las decisiones de

antipassback global en la página 32 y Cómo funciona el antipassback global durante un error de

comunicaciones en la página 32.

Puede configurar áreas para controlar y/o supervisar el acceso de las siguientes maneras o en las

combinaciones que de eso resulten:

■ Sin limitación: una persona con las autorizaciones correspondientes puede entrar a un área y

salir de un área libremente.

■ Usar antipassback donde se restringe el acceso de la siguiente manera:

• Antipassback normal – el personal no puede salir de un área en la que no se encuentra, ni

volver a entrar a un área sin salir primero.

• Antipassback temporizado – el personal no puede volver a entrar a un área hasta que no

haya transcurrido un período de tiempo especificado.

• Bloqueo de área – el personal solo puede acceder a una ubicación destino actual según su

último tiempo de entrada/salida de un área bloqueada.

■ Usar la ocupación máxima o mínima donde se restringe el acceso de la siguiente manera:

• El personal no puede obtener acceso a un área:

— Si la cantidad de personal que ya está en el área supera el número máximo definido.

— Si no están acompañadas por la cantidad mínima de personal requerido para estar en el

área al mismo tiempo.

• El personal puede obtener acceso a un área, independientemente de la ocupación máxima y

mínima configurada, pero se cuenta la cantidad.

■ Usar acceso escoltado, donde los titulares de tarjeta designados como visitantes escoltados

deben estar acompañados por los titulares de tarjeta designados como escoltas.

C•CURE 9000 Guía de áreas y zonas Capítulo 1 21

Configurar áreas

■ Usar inspección/dispersión, donde el personal se reúne en un área de inspección designada en

caso de emergencia. Una vez que haya pasado la emergencia, puede dispersar manualmente el

personal a un área de dispersión configurada. (Si no se ha designado un área de dispersión, en

el momento de dispersión se excusará al personal que se encuentre en el área de inspección y

podrá ir a cualquier área de la instalación.

Puede monitorizar el acceso y realizar un seguimiento de la ubicación de una persona de las

siguientes maneras:

■ Mediante la ejecución de informes de presentes que indican la ubicación actual, por área, de

todo el personal en el momento en que se genera el informe. Para obtener información, consulte

Ejecutar informes de presentes en la página 137.

■ Al mostrar su área actual en la Vista dinámica del personal de la aplicación Administración

(según la última área a la cual entró la persona con una admisión válida). Para obtener más

información, consulte Visualización de ubicación de área de personal en la página 133.

■ Al mostrar el personal en cualquier área seleccionada desde la Vista dinámica del área de la

aplicación Administración y desde la lista de estados de área de la estación de supervisión. Para

obtener más información, consulte Ver el personal en un área en la página 61, y la Guía de

Estación de supervisión de C•CURE 9000.

22 Capítulo 1 C•CURE 9000 Guía de áreas y zonas

Antipassback

Antipassback

El Antipassback (conocido a veces como APB) evita que una persona pase una tarjeta a otra persona

para que ésta la use y detecta cuando alguien sigue muy de cerca (atraviesa una puerta junto con otra

persona que tiene una tarjeta de admisión sin usar su propia tarjeta).

Antipassback del clúster/Antipassback global

■ En antipassback del clúster, las decisiones del antipassback no se aplican en un clúster. Los

miembros del clúster siempre piden al principal la información del passback. Si los miembros

de este clúster pierden la comunicación con el principal, aplican el antipassback de acuerdo con

el Modo de error de comunicaciones configurado para el clúster—bien Sin acceso o Local.

■ El antipassback (clúster cruzado) global —algunas veces llamado "Antipassback asistido por

host"— funciona encima del antipassback del clúster. Permite que la información del

antipassback se comparta entre múltiples clústeres iSTAR para aplicar las decisiones del

antipassback.

Las solicitudes de passback apropiadas se envían al host. El host recupera la información de los

propietarios pertinentes y la pasa al principal para que este la devuelva al miembro que hizo la

solicitud original. El principal del clúster al que pertenece este miembro ahora es el propietario

de la tarjeta de personal. Si los miembros de este clúster no están en comunicación, no se

aplicará el modo de error definido por el usuario de la variable del sistema.

Tipos de antipassback

Puede configurar los siguientes tipos de antipassback:

■ Sin antipassback en la página 23

■ Antipassback normal en la página 24

■ Antipassback temporizado en la página 24

■ Bloqueo de área en la página 25

Sin antipassback

Puede configurar una área sin el antipassback y utilizarla para:

■ Designar límites.

■ Conectarse con las áreas del sistema antipassback.

C•CURE 9000 Guía de áreas y zonas Capítulo 1 23

Antipassback

■ Monitorizar el acceso.

■ Crear informes de presentes.

Ejemplo:

La puerta principal de un edificio lleva por lo general de un área sin antipassback a un área

controlada por antipassback. El área sin antipassback puede ser un espacio físico o un área

'conceptual' como, por ejemplo, el 'exterior'.

Antipassback normal

Puede utilizar un área con antipassback normal cuando necesite controlar los movimientos del

personal según su ubicación. La configuración de antipassback normal impide que una persona

salga de un área en la que, según el sistema, esa persona no está o que entre a un área en la cual,

según el sistema, esa persona ya está.

■ Una infracción de passback se produce cuando una persona entra a un área y después pasa la

tarjeta a otra persona que la usa para entrar a la misma área.

■ Una infracción por seguir muy de cerca se produce cuando una persona intenta salir de un área

en la cual, según el controlador que toma la decisión, esta persona no está. Esto puede ocurrir si

la persona entró al área "siguiendo muy de cerca" a otra y después usó su tarjeta para salir del

área.

Sólo puede aplicar el antipassback si tiene lectores de entrada y de salida en un área.

Antipassback temporizado

Puede utilizar el antipassback temporizado cuando no esté realizando el seguimiento de todas las

salidas de un área.

■ Una infracción de antipassback temporizado ocurre cuando una persona (identificada por su

tarjeta) intenta obtener acceso a la misma área más de una vez durante un período de tiempo

especificado.

Ejemplos:

■ Si una persona entra a un área, sale del área y después presenta su tarjeta para entrar en la

misma área de nuevo, todo dentro del periodo antipassback temporizado, se produce una

infracción de antipassback temporizado.

24 Capítulo 1 C•CURE 9000 Guía de áreas y zonas

Antipassback

■ Del mismo modo, si una persona entra a un área y después pasa su tarjeta a alguna otra

persona para que la use para entrar a la misma área, durante el periodo antipassback

temporizado, se produce una infracción de antipassback temporizado. (En este caso, el sistema

piensa que el mismo titular de tarjeta está intentando obtener acceso al área más de una vez

durante el periodo de tiempo especificado.)

Para aplicar el antipassback temporizado, los lectores de salida en una área no son necesarios, sólo

se requieren lectores de entrada.

Bloqueo de área

Bloqueo de área le permite configurar un área en la que la presencia de personal, supervisado por

los lectores de entrada y salida del área, deja fuera a los titulares de tarjetas de un área o grupo de

áreas designados durante un periodo de tiempo específico. Una instalación con varios laboratorios o

con áreas de fabricación muy sensibles puede necesitar esta funcionalidad para evitar que se

produzca contaminación cruzada que pueda provocar la pérdida de productividad, o lesiones o

muertes humanas.

Las áreas para las que el personal está bloqueado pueden incluso ser o incluir el área por la que se

está entrando. El área de bloqueo de destino puede ser alguna de las siguientes:

■ La misma área

■ Otra área

■ Grupo de áreas

Un titular de tarjeta puede estar bloqueado para una y la misma área destino debido al acceso

múltiple a diferentes áreas de bloqueo. Esto puede ocurrir porque un área puede estar en más de un

grupo de áreas especificado como destino para bloqueo. Además, múltiples áreas de bloqueo pueden

utilizar un grupo de áreas como área destino. El personal tiene bloqueada dicha área destino común

durante el mayor tiempo configurado en cualquiera de las áreas de bloqueo, como se indica en el

ejemplo mostrado en la Figura 2 en la página 26.

C•CURE 9000 Guía de áreas y zonas Capítulo 1 25

Antipassback

Figura 2: Ejemplo de bloqueo de área

Ejemplo:

■ En el ejemplo de la Figura 2 en la página 26, Área de bloqueo Lab 1 bloquea a los titulares de

tarjeta el Grupo de áreas 1 (que contiene Lab a1 y Lab a2) durante 8 horas. El área de bloqueo

Lab 2 bloquea a los titulares de tarjeta el Grupo de áreas destino 2 (que contiene Lab b1 y Lab

a2 también) durante 24 horas. Tenga en cuenta que Lab a2 es un área destino de bloqueo común

para ambas áreas de bloqueo, Lab 1 y Lab 2.

Si el titular de tarjeta actualmente no tiene bloqueada ninguna área, ocurre lo siguiente:

a. El acceso de entrada/salida del titular de tarjeta a Lab 1 le bloquea Lab a1 y Lab a2 durante 8

horas.

b. Una hora más tarde, el acceso de entrada/salida del titular de tarjeta a Lab 2 le bloquea Lab

a1 y Lab a2 durante 24 horas. El titular de tarjeta ahora tiene bloqueada el área destino común

Lab a2 durante 24 horas, el tiempo mayor de bloqueo, en lugar de durante las 7 horas

restantes del primer acceso en Lab 1.

c. Dos horas más tarde el titular de tarjeta vuelve a entrar a Lab 1. El titular de tarjeta ahora

tiene bloqueado este acceso a Lab a1 durante 8 horas más, pero sigue teniendo bloqueada el

área destino común Lab a2 durante las 22 horas restantes de acceso a Lab 2 del paso b.

26 Capítulo 1 C•CURE 9000 Guía de áreas y zonas

Antipassback

d. Si durante los periodos de bloqueo enumerados en el paso c—del Lab a1 durante 8 horas y

del Lab a2 durante 22 horas—el titular de tarjeta está excluido del bloqueo, todos los

temporizadores bloqueados para esta persona quedan anulados. El titular de tarjeta ahora

puede entrar en cualquiera de los laboratorios sin esperar a que expire el tiempo de bloqueo

restante.

e. Otros titulares de tarjeta pueden entrar al Lab a1, Lab a2, o Lab b1 sin activar las restricciones

de bloqueo.

El temporizador de bloqueo comienza cuando el personal presenta una tarjeta a los lectores de

entrada o salida del área de bloqueo. Si el área que está activando el bloqueo y el área destino que se

está bloqueando son la misma, la condición es similar, aunque no idéntica, a antipassback

temporizado en el que una persona no puede presentar su tarjeta para entrar a la misma área en la

que se produjo el acceso más reciente.

Una infracción de bloqueo de área puede activar un evento y cualquier área asociada con la

funcionalidad de bloqueo del área se puede configurar con dicho evento.

El personal puede salir y volver a entrar en el área de bloqueo durante el periodo de bloqueo tantas

veces como quiera (a menos que sea una de las áreas destino de bloqueo), pero cada entrada/salida

restablece el temporizador del bloqueo y extiende el tiempo de bloqueo al periodo máximo

configurado. El personal puede, sin embargo, acceder a otras áreas no bloqueadas sin que esto afecte

al periodo de tiempo de bloqueo del área. El antipassback normal también se puede utilizar con

áreas de bloqueo, pero esto no es necesario para la funcionalidad de bloqueo de área.

Si el personal activa un bloqueo, no puede entrar al área destino de bloqueo hasta que haya pasado

el periodo de bloqueo. Si está configurado mediante los mensajes LCD RM del controlador, el lector

mostrará un mensaje “bloqueo” de rechazo con el tiempo restante en el periodo de bloqueo. Si el

personal no entra en el área destino de bloqueo hasta que el periodo de bloqueo haya pasado,

pueden tener acceso a este área destino sin que se les rechace.

La opción Excusar bloqueo de área está disponible para excusar a

NOTA personal individual independientemente del antipassback de personal

normal Excusar personal. Sin embargo Excusar todos y Excusar todas las

particiones, excusan a todo el personal tanto del antipassback de personal

normal como del bloqueo de área.

Configuración del antipassback

Para configurar el antipassback, debe configurar al menos dos áreas.

C•CURE 9000 Guía de áreas y zonas Capítulo 1 27

Antipassback

■ Para antipassback de clúster, las áreas deben estar controladas por los lectores del mismo clúster

de iSTAR.

■ Para antipassback global, las áreas pueden estar controladas por lectores de diferentes clústeres

de iSTAR.

Puede usar la pestaña Antipassback del área para configurar el antipassback temporizado y el

normal.

■ Configurar antipassback normal para áreas iSTAR en la página 83

■ Configurar antipassback temporizado para áreas iSTAR en la página 83

■ Configurar bloqueo para áreas iSTAR en la página 84

Eventos antipassback

Puede configurar activadores para activar eventos para infracciones de entrada/salida del

antipassback de aquel personal con la opción Activar evento de antipassback seleccionada en la

pestaña General del editor de personal.

■ Los eventos de entrada se desencadenan con cualquier infracción que se produzca en un lector

que conduzca al interior del área.

■ Los eventos de salida se desencadenan con cualquier infracción que se produzca en un lector

que conduzca al exterior del área.

La causa específica de la infracción no afecta la naturaleza del evento que se desencadena.

Para obtener más información, consulte Pestaña Activadores del área iSTAR en la página 102 y

Configurar opciones antipassback para personal en la página 121. Para obtener información

detallada sobre la configuración de eventos, consulte el capítulo Eventos, en la Guía de configuración

de software de C•CURE 9000.

Personal exento de antipassback

Si selecciona la opción Exención de antipassback al configurar un registro de personal, el sistema

permite que la persona entre a las áreas sin que se examine el antipassback. No obstante, incluso si

se configura la exención de antipassback para una persona, puede configurar igualmente la opción

Activar evento de antipassback para esa persona. En este caso, si bien la persona podrá entrar al

área, también activará cualquier evento de infracción de antipassback configurado. Para obtener más

información, consulte Configurar opciones antipassback para personal en la página 121

28 Capítulo 1 C•CURE 9000 Guía de áreas y zonas

Antipassback

Excusa de antipassback

Cuando excusa al personal, se restablece la información de antipassback/bloqueo de área de sus

tarjetas. Por consiguiente, la primera vez que el personal utilice sus tarjetas después de una acción

de excusa, el sistema no comprobará si existen infracciones de antipassback/bloqueo. Una vez que

las personas presentan sus tarjetas y abren la puerta, el sistema las registra en la área. Tras esto,

para todos los usos siguientes de sus tarjetas, el sistema vuelve a comprobar si existen infracciones

de antipassback/bloqueo. (La excusa no se borra hasta que la persona abre la puerta).

La excusa también restablece los propietarios del antipassback global de iSTAR de las tarjetas del

personal cuando los propietarios de iSTAR no se están comunicando. La primera vez que el

personal utiliza sus tarjetas después de restablecidas, los controladores a los que se presentan las

tarjetas se convierten en los propietarios.

Puede excusar las tarjetas tanto de la aplicación Administración como de la Estación de supervisión.

Los diversos tipos de excusa se describen en las siguientes subsecciones. (Para ver instrucciones

para conceder la excusa, consulte Excusar Personal en la página 142.)

Excusar personal/Excusar bloqueo de área personal/Restablecer tarjeta de

antipassback personal

■ 'Excusar personal' borra la información del antipassback y el antipassback temporizado para un

miembro del personal.

■ Excusar el 'bloqueo de área personal' borra todos los temporizadores de bloqueo de área para un

único miembro del personal, permitiendo la entrada a todas las áreas destino en las que está

bloqueado.

■ 'Restablecer tarjeta de antipassback personal' restablece el propietario del antipassback global de

iSTAR para una única tarjeta de personal.

Puede aplicar los tipos anteriores de 'excusar persona' como sigue:

■ En la vista dinámica de personal de la aplicación Administración, para una o más personas

seleccionadas.

■ En la Estación de supervisión, en varios lugares:

• Pestaña Pasar y mostrar, para una sola tarjeta.

• En la lista Área de Personal, para una o más personas seleccionadas.

C•CURE 9000 Guía de áreas y zonas Capítulo 1 29

Antipassback

Excusar todas

'Excusar todos' borra la información del antipassback/bloqueo de área para todas las tarjetas en una

o más particiones seleccionadas, y restablece los propietarios del antipassback global de iSTAR de

sus tarjetas. (En un sistema sin particiones, cuando todos los objetos están en una única partición, la

partición 'predeterminada', 'Excusar todos' hace esto para todas las tarjetas del sistema.)

Excusar todos funciona del modo siguiente:

■ En la aplicación Administración

• En la vista dinámica de la partición, para una o más particiones seleccionadas.

• Al configurar un evento con una acción Excusar todas.

Excusar todas las particiones/Excusar todos

■ En la pestaña Pasar y mostrar partición de excusa de la estación de supervisión, de la siguiente

manera:

• Botón Excusar todas las particiones: para todo el personal en todas las particiones del

sistema, independientemente de cuántas sean.

• Excusar todas

— Si el sistema no está particionado, al excusar la partición predeterminada se excusan

todas las tarjetas en la base de datos.

— Si el sistema está particionado, puede seleccionar una o más particiones para las cuales

desea excusar todas las tarjetas.

Toma de decisiones de antipassback

Cómo funciona la toma de decisiones para antipassback, tanto en condiciones normales como

durante errores de comunicación, depende del tipo de antipassback que se utilice:

■ Clúster – consulte Toma de decisiones de antipassback de clúster en la página 31

■ Global – consulte Toma de decisiones de antipassback global en la página 32

30 Capítulo 1 C•CURE 9000 Guía de áreas y zonas

Antipassback

Toma de decisiones de antipassback de clúster

Cómo se toma la decisión de antipassback de clúster

En los clústeres iSTAR, la información de antipassback se almacena en el clúster principal. Cuando

un controlador de miembros iSTAR está en línea y una tarjeta se presenta en su lector:

■ El miembro envía una solicitud de información de antipassback al clúster principal.

■ El clúster principal responde con la información de antipassback correspondiente (admite o

deniega).

■ El miembro devuelve los informes al clúster principal indicándole si la puerta se usó o no.

Mientras la comunicación dentro del clúster funcione correctamente, los miembros del clúster no

almacenarán ninguna información de antipassback.

Cómo funciona el antipassback del clúster durante un error de comunicaciones

Cuando los miembros del clúster pierden la comunicación con el clúster principal, comienzan a

aplicar el antipassback localmente según el Modo de error de comunicaciones configurado para el

clúster. Si el modo de error es:

■ Sin acceso: cualquier controlador miembro del clúster que presenta el error de comunicaciones

deniega el acceso, mientras que los controladores miembros que aún se comunican con el clúster

principal continúan tomando decisiones de antipassback normales para la entrada al área.

■ Local: los controladores utilizan información disponible localmente para conceder o denegar el

acceso. Puede que esta información no sea suficiente para que el controlador tome una decisión

totalmente correcta. En este caso, el controlador sigue admitiendo a la persona que presenta la

tarjeta.

Restaurar la comunicación para el antipassback de clúster

Cuando las comunicaciones de clúster miembro a principal se restauran, el miembro espera 16

segundos* [tamaño del clúster + 1] antes de cargar las ubicaciones del personal en el clúster

principal. El clúster principal posteriormente comparará el tiempo registrado en el clúster miembro

con el tiempo registrado en el clúster principal y conservará la última ubicación registrada de la

persona. Una vez que esta carga se completa, el miembro elimina los datos de antipassback

almacenados localmente y reanuda la solicitud de esta información al clúster principal de acuerdo

con las funciones normales.

C•CURE 9000 Guía de áreas y zonas Capítulo 1 31

Antipassback

Toma de decisiones de antipassback global

Cómo se toman las decisiones de antipassback global

iSTAR Global (clúster cruzado) Antipassback permite a los clústeres compartir información de

antipassback. En esta situación, se designa un clúster principal como propietario de una tarjeta. El

host C•CURE 9000 mantiene una tabla de todas las tarjetas y los clústeres principales propietarios y

sabe qué clúster principal es propietario de una tarjeta determinada en cada momento. Cuando se

presenta una tarjeta a un miembro:

■ Si el clúster principal de este miembro es el propietario, la decisión antipassback es parecida al

antipassback del clúster.

■ Si el clúster principal de este miembro no es el propietario, se solicita la información de

antipassback al host.

■ Si no hay propietario, el host designa al solicitante como propietario.

■ Si no hay propietario, el host envía la solicitud al propietario.

• Si el propietario concede el acceso, esta respuesta se envía al miembro que solicitó la

información (solicitante).

• La propiedad se transfiere al principal del clúster del solicitante.

• Si el propietario deniega el acceso, el mensaje se envía al solicitante y el propietario original

retiene la propiedad de esta tarjeta.

Cómo funciona el antipassback global durante un error de comunicaciones

Cuando el host pierde la conexión con un clúster principal, o un miembro pierde la comunicación

con el principal, se invoca el modo de error definido por el usuario de la variable del sistema y el

antipassback se aplica localmente en el clúster en el que se presenta la tarjeta. Hay dos modos de

error:

Sin acceso: los no propietarios no admiten la tarjeta si no pueden comunicarse con el propietario.

Local: los iSTAR deciden sobre el antipassback según la información disponible para el clúster

localmente. Si no hay suficiente información disponible, se admite la tarjeta. La información local

relevante puede incluir lo siguiente:

■ Historial del movimiento de la tarjeta

■ Diseño de puertas y áreas

32 Capítulo 1 C•CURE 9000 Guía de áreas y zonas

Antipassback

■ iSTAR que están en error de comunicación

Si configura el modo de error Sin acceso, y se deniega el acceso a una tarjeta porque su propietario

está en error de comunicación, puede permitir el acceso a la parte del sistema en comunicación con

el host restableciendo los datos de antipassback de la tarjeta. La acción Restablecer tarjeta

Antipassback, accesible tanto desde la aplicación de administración como desde la estación de

supervisión, le permite forzar los clústeres que continúan en comunicación con el host para que

excusen la tarjeta. Después de restablecer el antipassback, el iSTAR en el que se presenta la tarjeta a

continuación se convierte en el propietario de la tarjeta.

Durante todo el tiempo en que siga habiendo error de comunicación, esta tarjeta tendrá dos

propietarios: El propietario anterior que todavía está en error de comunicación y el nuevo

propietario.

Puede utilizar los comandos anteriores incluso si el propietario se está

NOTA comunicando con el host. En esta situación, el propietario pierde la

propiedad y la tarjeta queda excusada/bloqueo de área excusado. El

iSTAR al que se presente la tarjeta a continuación asume la propiedad.

(Cuando tanto los propietarios como los no propietarios estén en

comunicación, una tarjeta no podrá tener dos propietarios.)

Restaurar la comunicación para el antipassback global

Si se restaura la comunicación únicamente entre el clúster principal y el miembro, el antipassback

solo funcionará localmente dentro de ese clúster. Si se restaura la comunicación entre el principal y

el host, los datos del antipassback se sincronizan entre los clústeres. Si el antipassback de la tarjeta

se restableció durante un error de comunicaciones, el sistema diseña el iSTAR con la información del

antipassback más reciente como propietario.

La información sobre ocupación e inspección/dispersión no se comparte

NOTA entre clústeres. Por tanto, no puede tener áreas de clústeres cruzados

(antipassback global) con:

■ Restricciones de ocupación

■ Dispersión

Sin embargo, dado que puede mezclar áreas APB globales y áreas de

clúster en su centro, puede tener ocupación o inspección/dispersión en

las áreas de clústeres con áreas APB globales adyacentes para los límites.

C•CURE 9000 Guía de áreas y zonas Capítulo 1 33

Antipassback

Instrucciones de configuración del antipassback global

Esta sección describe las instrucciones y limitaciones para las configuraciones de iSTAR que aplican

antipassback global.

Rendimiento

Factores que afectan al rendimiento y la fiabilidad del rendimiento del antipassback:

■ Tamaño del clúster

■ Número de accesos solicitados por minuto

■ Tiempo de procesamiento de tarjetas C•CURE 9000

■ Latencias de red: las redes más lentas producen tiempos de acceso más lentos.

• El rendimiento en el clúster depende del rendimiento de la red entre el principal y los

miembros.

• El rendimiento entre clústeres depende del rendimiento de la red entre el host de C•CURE

9000 y los principales de iSTAR.

■ Las redes que fallan o son excesivamente lentas pueden ocasionar errores de comunicación que

resulten en la denegación de acceso y la activación del modo de error del antipassback.

■ Velocidad del host de C•CURE 9000: afecta a las configuraciones que requieren una cantidad

importante de accesos entre clústeres.

Almacenamiento de datos

El antipassback global aumenta el tamaño del registro del antipassback de tarjetas y reduce la

cantidad de espacio disponible para el almacenamiento de tarjetas. Los sistemas con bases de datos

de gran tamaño pueden requerir almacenamiento SIMM adicional.

Ejemplos de configuración

La sección siguiente ofrece ejemplos de buenas prácticas y malas prácticas en la configuración del

antipassback global de iSTAR.

Consideraciones generales

Las configuraciones antipassback globales que optimizan el rendimiento están diseñadas para:

34 Capítulo 1 C•CURE 9000 Guía de áreas y zonas

Antipassback

■ Maximizar el procesamiento del principal de iSTAR.

El rendimiento es más eficaz cuando el principal de iSTAR procesa el acceso del personal en el

clúster al que acceden con más frecuencia.

■ Minimizar el acceso que requiere intervención del host.

■ Eliminar el acceso entre redes lentas/poco fiables.

Configuración de alto rendimiento

La Figura 3 en la página 35 muestra una configuración que utiliza con éxito el antipassback global

para aplicar el bloqueo de área.

Figura 3: Una configuración recomendada

La configuración en la Figura 3 en la página 35 optimiza el rendimiento de iSTAR de la forma

siguiente:

■ Utilizando dos principales iSTAR:

• Uno para controlar las puertas en la instalación corporativa.

• Otro para controlar las puertas en investigación.

C•CURE 9000 Guía de áreas y zonas Capítulo 1 35

Antipassback

Cada proceso principal realiza las solicitudes para las puertas y titulares de tarjeta que acceden

a ellos con más frecuencia.

■ Usando un enlace rápido y vinculado para facilitar el acceso entre clústeres.

■ No incluyendo puertas que residen entre un enlace remoto (menos fiable) en la configuración del

antipassback global.

Configuración de bajo rendimiento

La configuración que se muestra en la Figura 4 en la página 37 no es la recomendada. Esta

configuración:

■ Minimiza la eficacia de iSTAR ya que utiliza un único iSTAR para procesar puertas entre dos

centros.

■ Maximiza la ineficacia de la red al utilizar una red poco fiable para conectar un segundo clúster

de antipassback global.

Si utiliza esta configuración, puede experimentar largos retrasos de acceso o denegación causados

por un procesamiento lento y redes poco fiables.

36 Capítulo 1 C•CURE 9000 Guía de áreas y zonas

Antipassback

Figura 4: Una configuración no recomendada

C•CURE 9000 Guía de áreas y zonas Capítulo 1 37

Restricciones de ocupación

Restricciones de ocupación

Puede limitar el acceso a un área según la cantidad máxima y mínima de personal presente a la

vez. También puede especificar la cantidad de personal de un grupo permitido en un área.

Esta función sólo se admite en áreas iSTAR y por lo tanto, para controladores iSTAR. Las puertas de

un área de ocupación restringida pueden estar en varios iSTAR en tanto estén todas en el mismo

clúster.

La restricción de ocupación no se admite en clústeres iSTAR.

NOTA

Ocupación máxima especifica la cantidad máxima de personal, o de personal de un grupo, que

puede obtener acceso a un área al mismo tiempo. Si en cualquier momento la cantidad de personal

de un área alcanza el número máximo y se restringe el acceso, todo futuro acceso se deniega hasta

que el personal abandone el área. También puede configurar un evento para que se active cuando

un área alcance su ocupación máxima. Un uso común de esta función se da en los espacios de

estacionamiento donde solamente un determinado número de personal, o de personal de un grupo,

puede estacionar en un área.

Además, puede configurar la ocupación máxima para que sólo cuente la cantidad de personal que

entra a un área y sale de ésta sin restringir el acceso.

Ocupación mínima (o Regla N-man) especifica que una cantidad mínima de personal debe entrar

en el área al mismo tiempo para obtener acceso y que debe también permanecer en el área

especificada. También puede configurar un evento para que se active cuando un área alcance su

ocupación mínima.

Además, puede configurar la ocupación mínima para que sólo cuente la cantidad de personal que

entra y sale de un área sin restringir el acceso.

El recuento de áreas configuradas para ocupación lo llevan a cabo los

NOTA controladores iSTAR. Para áreas sin ocupación lo realiza el host. Por

consiguiente, para que el recuento de área sea correcto si va a cambiar un

área de ocupación existente a un área sin ocupación, o viceversa, lo mejor

es hacerlo cuando el sistema no está ocupado y el área está vacía. Como

alternativa, si hay personal en el área, puede utilizar la opción Establecer

propiedad en el menú contextual que aparece al hacer clic con el botón

derecho en la vista dinámica de las áreas para restablecer el recuento del

área.

38 Capítulo 1 C•CURE 9000 Guía de áreas y zonas

Acceso escoltado

Acceso escoltado

El acceso escoltado concede a C•CURE 9000 la capacidad de controlar, de seguir y de informar sobre

los movimientos del personal designado como visitante escoltado. Un visitante escoltado es un

visitante que se puede mover solamente alrededor de una instalación con un empleado designado

como Escolta.

Las personas identificadas como Visitantes se pueden desplazar con

NOTA libertad por las instalaciones, sin escolta.

El acceso escoltado permite hacer lo siguiente:

■ Designar un titular de tarjeta con las siguientes opciones:

• Visitante escoltado, que por defecto debe estar acompañado por una escolta para que se le

conceda acceso al pasar la tarjeta por el lector.

• Escolta, persona con capacidad para conceder el acceso a cualquier visitante escoltado,

además de garantizar el cumplimiento de otras reglas de control de acceso, tales como

restricciones de autorización.

■ Configurar un área:

• Para exigir que un visitante escoltado esté acompañado por una escolta para entrar. (De

manera predeterminada, todas las áreas requieren que el visitante escoltado tenga una

escolta.)

• Para, de forma opcional, no exigir que una escolta tenga que acompañar al visitante

escoltado para entrar.

• Para exigir opcionalmente que un escolta siempre deba estar presente con un visitante

escoltado dentro del área.

Los visitantes escoltados sólo pueden salir de un área sin escolta si dicha área se configura

para que no exija escolta para los visitantes escoltados. Si todas las áreas de un edificio se

configuran para exigir el acceso escoltado, los visitantes deberán acompañarse siempre de una

escolta para moverse dentro de la instalación.

■ Para permitir que un operador consulte el recuento de visitantes escoltados y escoltas en

cualquier área y modificar los recuentos en caso necesario.

Si las puertas que llevan a un área están desbloqueadas por cualquier razón, una lectura doble de

tarjeta, por ejemplo, los visitantes escoltados tendrán libertad para entrar y salir del área sin escolta.

C•CURE 9000 Guía de áreas y zonas Capítulo 1 39

Acceso escoltado

Si un área está conforme a restricciones de ocupación, el número de personas total que entra al área

debe respetar las restricciones especificadas. Si durante la secuencia visitante escoltado-escolta, el

número total de tarjetas presentadas supera el límite de ocupación, se rechazarán todos los

visitantes escoltados así como las escoltas. Si un área incluye una restricción de ocupación mínima

superior a uno, el número de visitantes escoltados más escoltas que entren a un área vacía deberá

ser igual o superior que el requisito mínimo; de lo contrario, se rechazará la entrada.

Hay dos modos de acceso escoltado: Modo de acompañante y modo de escolta remota.

■ En el modo de acompañante, varios visitantes escoltados pueden estar acompañados por una

escolta, y todos se sitúan inicialmente en el mismo lado de la puerta. Los visitantes escoltados

presentan sus tarjetas primero, uno tras otro. Tras los visitantes escoltados, la escolta presenta su

tarjeta para permitir que los visitantes escoltados en cola puedan atravesar la puerta.

(El modo de acompañante está en efecto si el indicador “Los lectores están activos

continuamente” está seleccionado en el cuadro de diálogo de configuración de puerta iSTAR).

Si alguien que no es un visitante escoltado ni una escolta presenta una tarjeta antes que ésta

última, se rechazarán la tarjeta actual, todas las tarjetas en espera y las tarjetas de escolta. Los

visitantes escoltados deberán reiniciar la lectura de sus tarjetas. Sin embargo, es posible, una vez

que la secuencia de visitante escoltado se ha iniciado a un lado de la puerta, realizar una SDS

en el otro lado. En tal caso, la puerta se puede desbloquear desde el lado de la SDS, y será

responsabilidad de la escolta evitar que se aborte la secuencia de visitantes escoltados. La

secuencia visitante escoltado/escolta continúa una vez que se ha cerrado la puerta.

■ En el modo de escolta remota (también llamado modo de Turnstile), los visitantes escoltados y

la escolta se presentan en lados opuestos de la puerta. Un visitante escoltado presenta su tarjeta

primero en un lado de la puerta y una escolta, a continuación, presenta su tarjeta al otro lado.

Los siguientes visitantes escoltados deberán realizar la misma operación: lectura de tarjeta de

visitante escoltado, lectura de tarjeta de escolta. (Este modo está en efecto si el indicador “Los

lectores están activos continuamente” no se selecciona en el cuadro de diálogo de configuración

de puerta iSTAR).

El tiempo entre las lecturas no puede ser superior al valor definido en la

NOTA variable del sistema “Tiempo para la tarjeta siguiente”.

El número máximo de visitantes escoltados que pueden atravesar una

puerta durante un acceso se define en el recuento máximo de visitantes de

la variable del sistema.

Si un área está conforme a las restricciones de Antipassback:

40 Capítulo 1 C•CURE 9000 Guía de áreas y zonas

Acceso escoltado

■ En el modo acompañante, los visitantes escoltados y las escoltas a las que se concedió el acceso

se registrarán en el área de la misma manera que para el acceso normal.

■ En el modo de escolta remota, la ubicación de los visitantes escoltados se actualizará, pero la

ubicación de la escolta no cambiará.de

Se pueden generar seis informes predefinidos para mostrar las actividades de acceso siguientes:

■ Visitantes no escoltados

■ Escoltas

■ Visitantes escoltados

Los mensajes de actividad de la estación de supervisión distinguirán

■ Mensajes de acceso escoltado de otra puerta/Mensajes de acceso de área.

■ Mensajes de infracción de acceso escoltado de otra puerta/Mensajes de infracción de acceso de

área.

■ Mensajes de “escolta no válida” desde mensajes de “escolta no presente”.

Las decisiones de acceso escoltado en relación a permitir o denegar el

NOTA acceso se toman en la puerta, de acuerdo con el atributo Visitante

escoltado/Escolta de la persona. El panel iSTAR toma la decisión,

independientemente de si la puerta forma parte de un área. Es decir,

cualquier puerta que no sea parte de un área exigirá siempre que los

visitantes escoltados tengan una escolta para obtener el acceso a ella.

C•CURE 9000 Guía de áreas y zonas Capítulo 1 41

Realizar un seguimiento de la ubicación del personal

Realizar un seguimiento de la ubicación del personal

El host de C•CURE 9000 mantiene un área actual para cada registro de personal, incluidos los de

visitantes escoltados y escoltas, así como la hora de entrada al área.

El área actual representa la última área conocida a la que entró la persona según una admisión

válida: había un pase de tarjeta que concedía el acceso y la puerta se abrió después de que se

concediera el acceso. Si no se abre la puerta después de una admisión válida o, si se deniega el

acceso, el área actual de una persona no se actualiza.

La función de las áreas clúster iSTAR le permite realizar el seguimiento de la ubicación actual del

personal de diversas maneras:

■ Al mostrar su área actual en la Vista dinámica del personal de la aplicación Administración.

Para obtener más información, consulte Visualización de ubicación de área de personal en la

página 133.

■ Al mostrar el personal para un área seleccionada desde:

• La Vista dinámica del área de la aplicación Administración.

• La lista de estados del área de la estación de supervisión.

• El icono de la aplicación Administración/área de la estación de supervisión en el mapa.

Para obtener más información, consulte Ver el personal en un área en la página 61, y la Guía de

Estación de supervisión de C•CURE 9000.

■ Al ejecutar un informe de presentes para generar una lista del personal por áreas o grupos de

área de la siguiente manera:

• Desde la Vista dinámica del informe de la aplicación Administración.

• Desde la Lista de estados de informes de la estación de supervisión.

• Mediante la configuración de un evento cuya acción inicia el informe.

Para obtener información, consulte Ejecutar informes de presentes en la página 137, la Guía de

Estación de supervisión de C•CURE 9000 y el capítulo sobre eventos en la Guía de configuración de

software C•CURE 9000.

Contador de usuarios del área

El servidor de C•CURE 9000 también mantiene un recuento para cada área de personal, de escoltas,

y de visitantes escoltados que puede mostrar en:

■ La Vista dinámica del área de la aplicación Administración.

42 Capítulo 1 C•CURE 9000 Guía de áreas y zonas

Realizar un seguimiento de la ubicación del personal

■ La lista de estados del área de la estación de supervisión.

El recuento de personal, de escoltas, o de visitantes escoltados en un área podría ser incorrecto por

un seguimiento muy de cerca, por un error de comunicación, o por reiniciar el controlador principal.

Ejemplo:

Cuando un titular de tarjeta realiza un seguimiento muy de cerca fuera de un área en la que

están configuradas las restricciones de ocupación, el recuento de personal puede ser inexacto si

el titular de tarjeta se excusa para entrar a otra área - el recuento de personal del área anterior no

puede disminuir.

Este problema puede evitarse con la configuración de restricciones de ocupación en cada área.

En aquellas áreas donde las restricciones de ocupación no se deseen, la configuración

recomendada será establecer el campo de Ocupación máxima como Permitir acceso y definir el

límite máximo en un valor superior a lo previsto.

Además, dado que el recuento de las áreas configuradas para ocupación lo llevan a cabo los

controladores de iSTAR, mientras que en el caso de las áreas sin ocupación lo realiza el host, el

recuento puede resultar corrupto si un área existente cambia de ocupación a no ocupación, o

viceversa. Para mantener recuentos de área correctos, solo debe hacer este tipo de cambios

cuando el sistema no esté ocupado y las áreas estén vacías.

Un operador puede restablecer el estado del recuento de personal, las escoltas, o los visitantes

escoltados de un área a su valor correcto mediante un conjunto de propiedades. (Estas

modificaciones manuales del recuento de área se someten a auditorías, a diferencia de las

actualizaciones del sistema).

Para obtener más información, consulte Ver una lista de áreas iSTAR en la página 56 y Establecer

una propiedad para un área iSTAR en la página 68.

C•CURE 9000 Guía de áreas y zonas Capítulo 1 43

Pasos para la configuración de área iSTAR

Pasos para la configuración de área iSTAR

Tabla 1 en la página 44, muestra los editores y las actividades de C•CURE 9000 que sirven para

crear las áreas iSTAR. Esta tabla supone que ya ha configurado los clústeres iSTAR, los

controladores, las puertas y los lectores.

Tabla 1: Crear áreas iSTAR

Tarea Editor de C•CURE Notas de configuración Informació-

9000 n adicional

Configurar una primera área iSTAR Áreas y zonas>Área Crea un área —y sin asignar Consulte

básica y definirla para el antipassback de iSTAR>Nueva>Editor del puertas— lo define como alguno Configurar un

clúster o el antipassback global área clúster iSTAR y de los siguientes: área iSTAR

pestaña General • Área de clúster – que aplica en la página

el antipassback de clúster 53, Editor del

en un clúster iSTAR área iSTAR

específico: en la página

70, y Pestaña

- Selecciona un clúster General del

para el área área iSTAR

• Área de clúster cruzado – en la página

aplica el antipassback global 70.

en todos los clústeres

iSTAR

Configurar las puertas, los Áreas y zonas>Área Especifica Consulte

lectores y las áreas adyacentes del área iSTAR>Nueva>Editor del • Acceso interior Pestaña

área iSTAR>Pestaña General del

General - Puertas área iSTAR

- Lectores en la página

70.

- Áreas adyacentes

• Acceso exterior (si la puerta

de acceso interior tiene dos

lectores)

- Puertas

- Lectores

- Áreas adyacentes

44 Capítulo 1 C•CURE 9000 Guía de áreas y zonas

Pasos para la configuración de área iSTAR

Tarea Editor de C•CURE Notas de configuración Informació-

9000 n adicional

Configurar el antipassback del área Áreas y zonas>Área Especifica Consulte

iSTAR>Nueva>Editor del • Para antipassback Pestaña

área iSTAR>Pestaña Antipassback

Antipassback - Tipo de Antipassback: del área

ninguno/normal/tempori- iSTAR en la

zado página 79.

- Para el APB

temporizado: opciones

• Para bloqueo de área

- Área/grupo de áreas de

bloqueo destino

- Tiempo de bloqueo:

días/horas/minutos

- "Rechazar una tarjeta

válida" o "admitir un

acceso no utilizado"

provoca un bloqueo

C•CURE 9000 Guía de áreas y zonas Capítulo 1 45

Pasos para la configuración de área iSTAR

Tarea Editor de C•CURE Notas de configuración Informació-

9000 n adicional

Configurar las reglas de ocupación del Áreas y zonas>Área Especifica Consulte

área iSTAR>Nueva>Editor del • Restricciones de ocupación Pestaña

área iSTAR>Pestaña para todo el personal Ocupación del

Ocupación área iSTAR

- Máx./Mín: en la página

ninguno/permitir 85.

acceso/restringir acceso

- Límites máx./mín.

• Restricciones de ocupación

para grupos de personal:

- Máx./Mín.

- Opciones

NOTA: Las opciones de Consulte

configuración de Pestaña

ocupación también Estado de

establecen el modo área iSTAR

predeterminado de en la página

ocupación para el área. 109 y

Configurar

acciones de

eventos que

afecten a las

áreas en la

página 125

Configurar el acceso escoltado Áreas y zonas>Área Especifica Consulte

iSTAR>Nueva>Editor del • Opción de aplicación de Pestaña

área iSTAR>Pestaña escolta Escolta del

Escolta área iSTAR

- El visitante escoltado en la página

debe tener escolta para 96.

entrar

- El visitante escoltado

puede entrar solo

• Si una escolta debe estar

presente o no junto al

visitante escoltado en un

área.

46 Capítulo 1 C•CURE 9000 Guía de áreas y zonas

Pasos para la configuración de área iSTAR

Tarea Editor de C•CURE Notas de configuración Informació-

9000 n adicional

Configurar inspección/dispersión Áreas y zonas>Área Especifica Consulte

iSTAR>Nueva>Editor del • Si el área es o no un área de Pestaña

área iSTAR>Pestaña inspección. Inspección del

Inspección área iSTAR

• Dispersar a esta área. en la página

100.

Configurar activadores de área Áreas y zonas>Área Especifica las acciones de Consulte

iSTAR>Nueva>Editor del eventos que se activarán para Pestaña

área iSTAR>Pestaña las diferentes infracciones de Activadores

Activadores área y los estados de ocupación. del área

iSTAR en la

página 102.