Documentos de Académico

Documentos de Profesional

Documentos de Cultura

Mapa Mental Capítulo 1

Cargado por

Daniel Eduardo Pèrez Vàzquez0 calificaciones0% encontró este documento útil (0 votos)

22 vistas2 páginasTítulo original

MAPA MENTAL CAPÍTULO 1

Derechos de autor

© © All Rights Reserved

Formatos disponibles

PDF, TXT o lea en línea desde Scribd

Compartir este documento

Compartir o incrustar documentos

¿Le pareció útil este documento?

¿Este contenido es inapropiado?

Denunciar este documentoCopyright:

© All Rights Reserved

Formatos disponibles

Descargue como PDF, TXT o lea en línea desde Scribd

0 calificaciones0% encontró este documento útil (0 votos)

22 vistas2 páginasMapa Mental Capítulo 1

Cargado por

Daniel Eduardo Pèrez VàzquezCopyright:

© All Rights Reserved

Formatos disponibles

Descargue como PDF, TXT o lea en línea desde Scribd

Está en la página 1de 2

Universidad autónoma de Chiapas.

Campus: I

NOMBRE DE LA MATERIA: Redes y servicios de comunicación

NOMBRE DE LA TAREA: Mapa mental de la lectura del capítulo 1

NOMBRE DEL ALUMNO: Pérez Vázquez Daniel Eduardo

GRUPO Y SEMESTRE:5°J

DOCENTE: Mtro. Vicente Hernández Reyes

LUGAR: Tuxtla Gutiérrez, Chiapas, México

FECHA DE ENTREGA:23 enero 2022

Identifican amenazas de rápida

Proporcionan acceso seguro a Filtran aún más el acceso y el

Mapa mental capítulo I una organización para

trabajadores remotos

propagación, como ataques de

día cero o de hora cero reenvío de tráfico en función de

las direcciones IP y las

aplicaciones Proporcionan capacidades de

DANIEL EDUARDO PEREZ VAZQUEZ | January 23, 2022 firewall más avanzadas que

pueden filtrar grandes

cantidades de tráfico con más

Redes Privadas granularidad

Virtuales (VPN)

Router Transmisión

inalámbrico inalámbrica Listas de Sistemas de

Computadoras Router

(frecuencias de ondas control de Firewall Protegen los

electromagnéticas) acceso (ACL) dedicados dispositivos finales

Sistemas de para que no se infecten

Impresoras de red prevención de con software malicioso

Cable de Fibra Demuestra que tiene conocimiento de

Dispositivos intrusiones (IPS) Antivirus y se instalan en el

óptica(pulsos de luz) las tecnologías fundamentales y

Switch LAN de firewall antispyware dispositivo de un

asegura que se mantenga relevante con

los conjuntos de habilidades necesarios Bloquea el acceso no usuario, para recopila

para la adopción de tecnologías de autorizado dentro y en secreto información

Dispositivos portátiles sobre el usuario

móviles Son los dispositivos de red próxima generación fuera de la red

con los que estan más Hilos metálicos dentro

familiarizados la gente de cables (impulsos

(conocidos tambien como Son los que conectan los eléctricos) Filtrado de

host) dispositivos finales a la

Firewall

red.proporcionan Spyware y

Software de servidor conectividad y garantizan Ocurre el primer día

de correo electrónico adware

el flujo de datos en toda la que se conoce una

Software de red Redes más vulnerabilidad

Contienen software

servidor de servidor grandes y Ataques de día

malicioso o código que

web corporativas cero

se ejecuta en un

CCNA

Red doméstica dispositivo de usuario

(Certificación

son computadoras con o oficina

Cisco Certified

software que les permite Dispositivos finales pequeña

Software de servidor de El medio proporciona el Network

proporcionar

archivos canal por el cual viaja el Associate)

información.Cada servicio Persona

requiere un software de mensaje desde el origen malintencionada ataca

servidor independiente hasta el destino (la dispositivos de usuario

comunicación se da por Amenazas de

atacante o recursos de red

Dispositivos medios).

intermediarios Virus, gusanos

Es fácil de configurar y caballos de

troya

Servidores Medios de Ralentizan o bloquean

Para tareas transmisión las aplicaciones y

sencillas,como procesos en un

Tipo de red donde la El profecional en TI

transferir archivos dispositivo de red

computadora tiene el rol Soluciones de

o compartir

impresoras de cliente y servidor al seguridad

mismo tiempo

Ataques por Captura información

Lentifica el

Seguridad de la red denegación de privada de la red de una

rendimiento del organización

computador, al servicio

funcionar como Redes entre pares

cliente y servidor No son tan

seguras

Las redes en la actualidad Amenazas internas Roba las credenciales

proporciona una manera Amenazas externas

fácil de comprender Amenazas de de inicio de sesión de

cómo se conectan los seguridad un usuario para

dispositivos en una red acceder a datos

grande Componentes de la red Intercepción y privados

Diagramas

Representaciones de redes robo de datos

Dispositivos perdidos o

usan símbolos, , para robados o al mal uso Robo de

representar los diferentes accidental por parte de los identidad

dispositivos y conexiones empleados

que forman una red. Topología y

representaciones de la red Permite a usuarios finales

conecta físicamente el

dispositivo final a la red Tarjeta de Debe tener en cuenta el entorno, libertad de usar herramientas

interfaz de red así como las herramientas y personales para acceder a la

(Network requisitos de la red Traiga su propio información y comunicarse a

Interface Card) dispositivo (BYOD) través de una red de negocios o

dispositivo de red donde se Terminología especializada campus

Diagramas de Topología Redes confiables Debe ser capaz de proteger los

conectan los medios a un datos al tiempo que permite la

Puerto Físico

terminal u otro calidad de servicio que los

usuarios esperan de la red

Ilustran la ubicación física

Puertos especializados en de los dispositivos Diagramas de

un dispositivo de red que intermedios y la topologia físicas

Interfaz

se conecta a redes instalación del cable Diagramas de

Se refiere a las tecnologías que Las herramientas de

individuales topologia lógicas Tendencias de red Colaboración en línea

dan soporte a la infraestructura y colaboración, dan a diferentes

Puede ver que las habitaciones en a los servicios y las reglas, o usuarios una forma de

las que se encuentran estos protocolos, programados que conectarse, interactuar y lograr

ilustran los dispositivos, los trasladan los datos a través de la sus objetivos de forma

dispositivos

Conectan algunas puertos y el esquema de inmediata

red

computadoras entre sí direccionamiento de la red

y a Internet Domésticas Arquitectura de redes

pequeñas Puede ver qué dispositivos finales Comunicaciones de video

están conectados a qué dispositivos Conexiones a Internet

Permite que las computadoras en intermediarios y qué medios se están

una oficina hogareña o remota se Domésticas de utilizando se usa para comunicaciones,

conecten a una red corporativa o oficinas colaboración y entretenimiento

accedan a recursos compartidos pequeñas

centralizados Redes de muchos

tamaños Computación en la nube

Pueden tener muchas ubicaciones Redes medianas

a grandes Conexiones a Internet Banda ancha inalámbrica

con cientos o miles de hosts

Tipos comunes de redes domésticas y de oficinas

interconectados (como las de

LAN y WAN pequeñas Permite almacenar archivos

escuelas y corporaciones)

Redes Tendencias tecnológicas personales, incluso hacer

mundiales Características básicas

Tolerancia a del hogar copias de seguridad de una

Internet Satelital fallas unidad completa en servidores

LAN (redes de Líneas a través de Internet

arrendadas Proveedor de servicios

área local) Internet Servicio de banda ancha

dedicadas de Internet inalámbrico

Conexiones a Internet inalámbrica

Intranets y Extranets (WISP)

Infraestructura de la red que domésticas y de oficinas Tipos de nubes

abarca un área geográfica pequeñas Una red tolerante a fallas

pequeña es aquella que limita la Escalabilidad Públicas

MetroEthernet Calidad de

Interconectan cantidad de dispositivos

servicios (QoS) Tecnología inteligente

terminales en un área afectados durante una falla. Utiliza la misma

Colección global Conecta a los suscriptores a

limitada tecnología celular un punto de acceso

WAN (redes de de redes que un teléfono

Administración a cargo designado o una zona activa

área amplia) interconectadas DSL

de una única No pertenece a Seguridad de la inteligente mediante tecnologías

Ancho de banda de alta velocidad DSL empresarial La red

organización o persona una persona o red inalámbricas similares a las

a dispositivos finales internos y convergente Dependen de varias rutas

un grupo que se encuentran en las

dispositivos intermedios entre el origen y el destino Mecanismo principal Privadas

del mensaje redes de área local

para administrar la inalámbrica (WLAN)

circuitos

Se transporta por la congestión y

reservados garantizar el envío Requisitos principales para

línea de teléfono dentro de la red Redes

Intranet confiable de garantizar seguridad de la

Infraestructura de la del proveedor separadas se integra en los

contenido a todos los red

red que abarca un Satelital de servicios tradicionalmente Redes powerline electrodomésticos para

Redes usuarios que puedan conectarse

área geográfica que conectan

convergentes con otros dispositivos

extensa Proporcionan enlaces oficinas

Extranet separadas para que sean

de velocidad más lenta Se transporta por la Una red escalable se La perdida de calidad lo más" inteligentes" o Híbridas

entre redes LAN línea de teléfono geográficamente

Celular expande rápidamente para produce la congestión automatizados

para redes

Administración de a admitir nuevos usuarios y

Cable privadas

cargo de varios aplicaciones Disponibilidad

proveedores de Utilizan el cableado Comunitarias

servicios Cada red utilizaba eléctrico existente

Interconectan LAN a Diseñada para que solo puedan Consiste en asegurar físicamente los

tecnologías para conectar

través de áreas dispositivos que proporcionan

acceder a ella los miembros y Diseñada para las personas que diferentes para dispositivos

geográficas extensas Lo hace sin degradar el conectividad de red y evitar el

empleados de la organización, u trabajan para otra organización, La señal de se de bajo transportar la señal Utiliza el mismo Confidencialidad

otras personas autorizadas En cualquier lugar donde rendimiento de los acceso no autorizado al software de

pero requieren datos de la transmite en el costo,funciona con de comunicación y conjunto de administración que reside en ellos

tenga cobertura de servicios a los que están

empresa mismo cable que cualquier línea tenian sus propio reglas, acuerdos

telefonía móvil, puede accediendo los usuarios

ofrece la televisión telefónica y un conjunto de reglas y estándares de

tener acceso a Internet existentes Alternativa cuando los Mediante el uso de los mismos cables

por cable módem y estandares implementación

cables de red de datos o que transmiten electricidad, la red de

las comunicaciones línea de alimentación envía

Pueden transmitir información mediante el envío de datos

datos, voz y vídeo inalámbricas no son

Se produce cuando la en ciertas frecuencias

Estas redes entre muchos tipos demanda de ancho de posibles o efectivas

separadas no Si falla una ruta, los Integridad

diferentes de banda excede la cantidad Especialmente útil cuando

pueden mensajes se pueden enviar

dispositivos en la disponible Se puede proteger con los puntos de acceso

comunicarse inmediatamente por otro

misma software y hardware inalámbrico no pueden

entre sí enlace

infraestructura de llegar a todos los

red dispositivos en el hogar

También podría gustarte

- (PDF) No Más Excusas para Aprender Inglés Rápido (Nando21a)Documento18 páginas(PDF) No Más Excusas para Aprender Inglés Rápido (Nando21a)Nickol PizaAún no hay calificaciones

- IPERC ARC Constructora ARC Satipo FinalDocumento1 páginaIPERC ARC Constructora ARC Satipo FinalAlexander ZambranoAún no hay calificaciones

- Evaluacion Final - Escenario 8 - Estructuras de DatosDocumento13 páginasEvaluacion Final - Escenario 8 - Estructuras de DatosGkhmyzAún no hay calificaciones

- Curso OriginalDocumento87 páginasCurso OriginalSr. Yasel Horta CarrascoAún no hay calificaciones

- Actas CetproDocumento2 páginasActas Cetprotonny60% (5)

- Lenguajes de Programación Desde 1950 A 2021 (Investigacion)Documento22 páginasLenguajes de Programación Desde 1950 A 2021 (Investigacion)Daniel Eduardo Pèrez VàzquezAún no hay calificaciones

- Cabletec M - Control SystemDocumento180 páginasCabletec M - Control Systemsofrankx100% (1)

- Mapa Mental (1) Actividad No. 4. Diseño Metodológico IIDocumento1 páginaMapa Mental (1) Actividad No. 4. Diseño Metodológico IIMaira Alexandra REINA SIERRAAún no hay calificaciones

- A T2Documento11 páginasA T2Antonio ValleAún no hay calificaciones

- PDF Catalogo2018 PDFDocumento164 páginasPDF Catalogo2018 PDFJose Raul HolguinAún no hay calificaciones

- Registro Auxiliar Primero 2023Documento1 páginaRegistro Auxiliar Primero 2023Merlino Espinoza MogollónAún no hay calificaciones

- Tema 19 Centros de Proceso de Datos Diseo Seguridad Disponibilidad Requisitos Acondicionamiento de Salas y EquiposDocumento1 páginaTema 19 Centros de Proceso de Datos Diseo Seguridad Disponibilidad Requisitos Acondicionamiento de Salas y Equiposeucolo7277Aún no hay calificaciones

- Matriz de Consistencia XDocumento3 páginasMatriz de Consistencia XEdson FloresAún no hay calificaciones

- Mapa Mental Procesos de SoftwareDocumento1 páginaMapa Mental Procesos de SoftwarearleyAún no hay calificaciones

- Matrices PMI Cconcertado 2019-2021 - Saneamiento CHUPAN REV - MESDocumento7 páginasMatrices PMI Cconcertado 2019-2021 - Saneamiento CHUPAN REV - MESIsa AchAún no hay calificaciones

- Listado Maestro de PQRS - 2018 - 2019 - 2020Documento22 páginasListado Maestro de PQRS - 2018 - 2019 - 2020TheNoobGames xdAún no hay calificaciones

- Infografía Índice de Los Recursos NaturalesDocumento2 páginasInfografía Índice de Los Recursos NaturalesPenes AmarilloAún no hay calificaciones

- Los Modelos Socio-Comunitarios y Clinico Comunitario 000Documento1 páginaLos Modelos Socio-Comunitarios y Clinico Comunitario 000Annie YulitzaAún no hay calificaciones

- Registro Auxiliar EbaDocumento6 páginasRegistro Auxiliar EbaSegundoRodriguezAún no hay calificaciones

- Plano Linea-Linea Aduccion RSV 2Documento1 páginaPlano Linea-Linea Aduccion RSV 2alvaroofwpAún no hay calificaciones

- Facultad de Turismo Y FinanzasDocumento53 páginasFacultad de Turismo Y FinanzasLUIS RODRIGUEZAún no hay calificaciones

- Matriz de Iper - 2023-Rev 1Documento6 páginasMatriz de Iper - 2023-Rev 1César Julián Huayra CharapaquiAún no hay calificaciones

- 4D - Ii BimestreDocumento1 página4D - Ii Bimestrecarlos morochoAún no hay calificaciones

- Pabellón 03 - Puerta de MaderaDocumento1 páginaPabellón 03 - Puerta de MaderaRodrigo BarreraAún no hay calificaciones

- CONVOCATORIA Tecnico Espec en Sist y Tec Informac - 230417-152853Documento15 páginasCONVOCATORIA Tecnico Espec en Sist y Tec Informac - 230417-152853FESP-UGT Niño JesusAún no hay calificaciones

- Mapa Conceptual Corrientes PsicologicasDocumento1 páginaMapa Conceptual Corrientes PsicologicasNayda PiranequeAún no hay calificaciones

- Indra - Iperc 04 Operativos FLM 2023Documento4 páginasIndra - Iperc 04 Operativos FLM 2023Carlos TriviñoAún no hay calificaciones

- AS9100Documento1 páginaAS9100Carlox leonardo GutierrezAún no hay calificaciones

- Flujo Peatonal ModelDocumento1 páginaFlujo Peatonal ModelMaria Claudia Mendieta NuñezAún no hay calificaciones

- Lineamientos MiacatlánDocumento1 páginaLineamientos MiacatlánAlma AgAún no hay calificaciones

- Mapa MentalDocumento1 páginaMapa MentalEdwar ViverosAún no hay calificaciones

- Aplicaciones de La Programación Lineal - Isabel María Ramos PérezDocumento53 páginasAplicaciones de La Programación Lineal - Isabel María Ramos Pérezalejandra18arellanAún no hay calificaciones

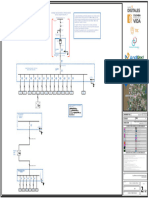

- PVD-D - Vigia Del Fuerte-Plano 2 - Diagrama UnifilarDocumento1 páginaPVD-D - Vigia Del Fuerte-Plano 2 - Diagrama UnifilarWilliam GrilloAún no hay calificaciones

- 8 - Señalamiento de Obra 02Documento1 página8 - Señalamiento de Obra 02Liborio HuertaAún no hay calificaciones

- Notas Letras - Sb-CésarDocumento12 páginasNotas Letras - Sb-CésarMarco TiconaAún no hay calificaciones

- Proceso de Aprobacion de Urbanizacion 2019.Documento1 páginaProceso de Aprobacion de Urbanizacion 2019.Reggie PantingAún no hay calificaciones

- PTL Residencial Costa AzulDocumento1 páginaPTL Residencial Costa Azulivan rodriguezAún no hay calificaciones

- FR-GT-24 - Matriz de Competencia y Habilidades Del PersonalDocumento3 páginasFR-GT-24 - Matriz de Competencia y Habilidades Del PersonalAngélica García LoredoAún no hay calificaciones

- 77777Documento4 páginas77777martha floresAún no hay calificaciones

- 1.+Curriculum+Vitae Jaimecortes+2022Documento5 páginas1.+Curriculum+Vitae Jaimecortes+2022ricardocortes9401Aún no hay calificaciones

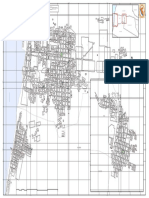

- REVSO Carta Urbana Apizaco REDDocumento1 páginaREVSO Carta Urbana Apizaco REDDESARROLLO METROPOLITANOAún no hay calificaciones

- Convocatoria Festival de CámaraDocumento7 páginasConvocatoria Festival de CámaraJosé Luis Di MarcoAún no hay calificaciones

- Contenidos Mínimos de Planos Arquitectónicos PDFDocumento11 páginasContenidos Mínimos de Planos Arquitectónicos PDFArturo MartinezAún no hay calificaciones

- Anexo 2. Planos ArquitéctonicosDocumento1 páginaAnexo 2. Planos ArquitéctonicosShipSailorAún no hay calificaciones

- Programa de EjecucionDocumento7 páginasPrograma de EjecuciondanniainfanteAún no hay calificaciones

- Tejido Nervioso Alejandra Vazquez RamirezDocumento1 páginaTejido Nervioso Alejandra Vazquez RamirezAlejandra Vázquez RamírezAún no hay calificaciones

- Mapa Fisiología OcularDocumento1 páginaMapa Fisiología OcularJorge GonzalezAún no hay calificaciones

- Acta para Retiro de NetbooksDocumento3 páginasActa para Retiro de NetbooksEduardo MansillaAún no hay calificaciones

- Mapa Conceptual 6B Análisis InstrumentalDocumento1 páginaMapa Conceptual 6B Análisis InstrumentalCristina cruzAún no hay calificaciones

- ESPAÑOL Air - Power - Karl - Muller - Resumo - Bloco 1Documento8 páginasESPAÑOL Air - Power - Karl - Muller - Resumo - Bloco 1Amilcar EstradaAún no hay calificaciones

- UntitledDocumento3 páginasUntitledCristofher NoriegaAún no hay calificaciones

- Tesina 20redes 20finalDocumento76 páginasTesina 20redes 20finalCesar HernandezAún no hay calificaciones

- ACTIVIDAD 4 CIPA #7 - MergedDocumento8 páginasACTIVIDAD 4 CIPA #7 - MergedCristian David ManriqueAún no hay calificaciones

- Matriz de Riesgos Proceso de FinancieraDocumento1 páginaMatriz de Riesgos Proceso de FinancierakarenportillaAún no hay calificaciones

- Sgi-Ssoma-Mt-02 (Matriz Iperc)Documento4 páginasSgi-Ssoma-Mt-02 (Matriz Iperc)Xiomara Yolanda Cano DelgadilloAún no hay calificaciones

- Universidad Politécnica de Madrid: Solicitud de Reconocimiento de Servicios Prestados Pas FuncionarioDocumento1 páginaUniversidad Politécnica de Madrid: Solicitud de Reconocimiento de Servicios Prestados Pas Funcionarioleo ttiAún no hay calificaciones

- Diagrama Diseño GeometricoDocumento2 páginasDiagrama Diseño GeometricoChristopher JosseauAún no hay calificaciones

- Iperc HvacDocumento4 páginasIperc HvacRodolfo ValenzuelaAún no hay calificaciones

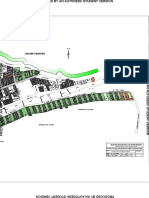

- Implantación Precoop. Brisas Del Salado-Urb. Renacer Etapa Iii - Los Girasoles Etapa IDocumento1 páginaImplantación Precoop. Brisas Del Salado-Urb. Renacer Etapa Iii - Los Girasoles Etapa IAquiles UllauriAún no hay calificaciones

- PLANO ACTUAL DE LA LOCALIDAD DE TIRUNTAN-Layout1Documento1 páginaPLANO ACTUAL DE LA LOCALIDAD DE TIRUNTAN-Layout1Sting RíosAún no hay calificaciones

- 4-Catastro Pisco INEI Poblacion ViviendaDocumento1 página4-Catastro Pisco INEI Poblacion ViviendaArmando Lira RivasAún no hay calificaciones

- Reglamento Ayto ValenciaDocumento1 páginaReglamento Ayto ValenciaEugenia ArozarenaAún no hay calificaciones

- Grandpa's Big Knees (El Tabudo y La Reina): The Fishy Tale of El TabudoDe EverandGrandpa's Big Knees (El Tabudo y La Reina): The Fishy Tale of El TabudoAún no hay calificaciones

- Portafolio Evidencias-Unit1Documento29 páginasPortafolio Evidencias-Unit1Daniel Eduardo Pèrez VàzquezAún no hay calificaciones

- Portafolio Evidencias-Unit3Documento32 páginasPortafolio Evidencias-Unit3Daniel Eduardo Pèrez VàzquezAún no hay calificaciones

- CUESTIONARIO AGENTES - Revisión Del IntentoDocumento13 páginasCUESTIONARIO AGENTES - Revisión Del IntentoDaniel Eduardo Pèrez VàzquezAún no hay calificaciones

- Evidence Portfolio Unit 5-Lesson ADocumento25 páginasEvidence Portfolio Unit 5-Lesson ADaniel Eduardo Pèrez VàzquezAún no hay calificaciones

- Guion Video Estado Del Arte IaDocumento5 páginasGuion Video Estado Del Arte IaDaniel Eduardo Pèrez VàzquezAún no hay calificaciones

- Portafolio Evidencias-Unit2Documento25 páginasPortafolio Evidencias-Unit2Daniel Eduardo Pèrez VàzquezAún no hay calificaciones

- El Desarrollo Sostenible en MéxicoDocumento15 páginasEl Desarrollo Sostenible en MéxicoDaniel Eduardo Pèrez VàzquezAún no hay calificaciones

- Actividad 2 La Deforestación, Erosión y BasuraDocumento22 páginasActividad 2 La Deforestación, Erosión y BasuraDaniel Eduardo Pèrez VàzquezAún no hay calificaciones

- Investigación. Tipos de Gráficas ComputacionalesDocumento11 páginasInvestigación. Tipos de Gráficas ComputacionalesDaniel Eduardo Pèrez VàzquezAún no hay calificaciones

- Tarea Evaluación DiagnósticaDocumento2 páginasTarea Evaluación DiagnósticaDaniel Eduardo Pèrez VàzquezAún no hay calificaciones

- Actividad 1 Investigacion Agua y AireDocumento18 páginasActividad 1 Investigacion Agua y AireDaniel Eduardo Pèrez VàzquezAún no hay calificaciones

- Investigación - Monitores y Tarjetas de VideoDocumento13 páginasInvestigación - Monitores y Tarjetas de VideoDaniel Eduardo Pèrez VàzquezAún no hay calificaciones

- Mapa Mental de La Lectura Del Capitulo 7Documento2 páginasMapa Mental de La Lectura Del Capitulo 7Daniel Eduardo Pèrez VàzquezAún no hay calificaciones

- Cuadro Sinóptico de La Lectura Del Capitulo 2Documento2 páginasCuadro Sinóptico de La Lectura Del Capitulo 2Daniel Eduardo Pèrez VàzquezAún no hay calificaciones

- Análisis Sintáctico (Resumen)Documento6 páginasAnálisis Sintáctico (Resumen)Daniel Eduardo Pèrez VàzquezAún no hay calificaciones

- Manejadores de BDDocumento11 páginasManejadores de BDDaniel Eduardo Pèrez VàzquezAún no hay calificaciones

- Estructura de Una Base de DatosDocumento8 páginasEstructura de Una Base de DatosDaniel Eduardo Pèrez VàzquezAún no hay calificaciones

- Análisis Léxico (Resumen)Documento5 páginasAnálisis Léxico (Resumen)Daniel Eduardo Pèrez VàzquezAún no hay calificaciones

- Mapa Mental NivelesDeComplejidadDocumento1 páginaMapa Mental NivelesDeComplejidadDaniel Eduardo Pèrez VàzquezAún no hay calificaciones

- Cuadro Sinóptico Sobre Usuarios de BDDocumento1 páginaCuadro Sinóptico Sobre Usuarios de BDDaniel Eduardo Pèrez VàzquezAún no hay calificaciones

- Mapa Mental Estructura y Diseño OrganizacionalDocumento2 páginasMapa Mental Estructura y Diseño OrganizacionalDaniel Eduardo Pèrez VàzquezAún no hay calificaciones

- Ensayo de DireccionDocumento4 páginasEnsayo de DireccionDaniel Eduardo Pèrez VàzquezAún no hay calificaciones

- DaniPérez U2 A3Documento3 páginasDaniPérez U2 A3Daniel Eduardo Pèrez VàzquezAún no hay calificaciones

- DanielPérez U2 A1Documento3 páginasDanielPérez U2 A1Daniel Eduardo Pèrez VàzquezAún no hay calificaciones

- Plan de Area Tecnologia e Informatica 2024Documento79 páginasPlan de Area Tecnologia e Informatica 2024001jehuty001Aún no hay calificaciones

- Manual de Operación GEDIS (Informes)Documento11 páginasManual de Operación GEDIS (Informes)bnn costAún no hay calificaciones

- G Series 15 7500 Laptop Service Manual Es MXDocumento90 páginasG Series 15 7500 Laptop Service Manual Es MXVictor Romano RojasAún no hay calificaciones

- TRABAJO CALCULADORA UltimoDocumento17 páginasTRABAJO CALCULADORA UltimoAndres V GuzmanAún no hay calificaciones

- CONTPAQi Contabilidad Bancos 1501Documento54 páginasCONTPAQi Contabilidad Bancos 1501sgongoraAún no hay calificaciones

- Fotografias Panoramicas en Flash A360 PDFDocumento2 páginasFotografias Panoramicas en Flash A360 PDFSuzieAún no hay calificaciones

- Vmix - CursoDocumento7 páginasVmix - CursoNixxa GuetteAún no hay calificaciones

- Teoria 2 Solucion-1Documento5 páginasTeoria 2 Solucion-1Omc89Aún no hay calificaciones

- Instalación de DockerDocumento4 páginasInstalación de DockerLuis Lauro PajueloAún no hay calificaciones

- Clase 16. Atomic DesignDocumento38 páginasClase 16. Atomic DesignLiliana MercadoAún no hay calificaciones

- 4007 ReleaseDocumento12 páginas4007 ReleaseEdgar HualpaAún no hay calificaciones

- Android 4Documento20 páginasAndroid 4Nayeli PSAún no hay calificaciones

- Herramientas de Microsoft Word - Texto Largo para EjerciciosDocumento8 páginasHerramientas de Microsoft Word - Texto Largo para EjercicioskaripulakenaAún no hay calificaciones

- Calendario de ContenidosDocumento8 páginasCalendario de ContenidosSara GonzálezAún no hay calificaciones

- CV 2 Hojas PDFDocumento2 páginasCV 2 Hojas PDFJuan Luis Machaca CapiaAún no hay calificaciones

- InformeDocumento13 páginasInformeAndres VasquezAún no hay calificaciones

- Mesa 180cm de Exterior Vitasense Garden MESA-03 de Aceroplástico Color Blanco Meses Sin InteresesDocumento1 páginaMesa 180cm de Exterior Vitasense Garden MESA-03 de Aceroplástico Color Blanco Meses Sin IntereseshoomelessAún no hay calificaciones

- Cuestionario - Plan de Negocios Electrónicos PDFDocumento3 páginasCuestionario - Plan de Negocios Electrónicos PDFAntonio OcotecatlAún no hay calificaciones

- Taller n22 CompiladoresDocumento6 páginasTaller n22 Compiladoresandry amaguaAún no hay calificaciones

- Diagramas de Flujo para Informática e Ingeniería Final 2Documento113 páginasDiagramas de Flujo para Informática e Ingeniería Final 2Akira ThukinoAún no hay calificaciones

- Ecuaciones Diferenciales de Orden SuperiorDocumento84 páginasEcuaciones Diferenciales de Orden Superiorluis alejandro baracaldo villegasAún no hay calificaciones

- Cuestionario (Recuperado)Documento3 páginasCuestionario (Recuperado)젊은 내Aún no hay calificaciones

- Guia de Ejercicios Matematica CINU Unidad I 2-2020Documento6 páginasGuia de Ejercicios Matematica CINU Unidad I 2-2020Enrique PerozaAún no hay calificaciones

- Ejercicio ARPDocumento10 páginasEjercicio ARPJulieta García Da RosaAún no hay calificaciones

- Seguridad Sistemas Operativos LinuxDocumento11 páginasSeguridad Sistemas Operativos Linuxnoleospam2Aún no hay calificaciones

- Ejercicios Quiz 5.1, Quiz 5.2, Quiz 5.3 y Ejercicio de Fin de Capitulo 5.14Documento16 páginasEjercicios Quiz 5.1, Quiz 5.2, Quiz 5.3 y Ejercicio de Fin de Capitulo 5.14Gennaro Guitron SagaonAún no hay calificaciones