Documentos de Académico

Documentos de Profesional

Documentos de Cultura

Fase 4 Propuesta Ampliada Del Proyecto Aplicado

Cargado por

Javier Forero TecnologiaDerechos de autor

Formatos disponibles

Compartir este documento

Compartir o incrustar documentos

¿Le pareció útil este documento?

¿Este contenido es inapropiado?

Denunciar este documentoCopyright:

Formatos disponibles

Fase 4 Propuesta Ampliada Del Proyecto Aplicado

Cargado por

Javier Forero TecnologiaCopyright:

Formatos disponibles

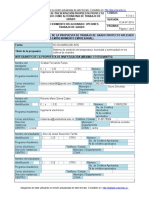

Asegúrese de estar utilizando la versión actualizada de este formato. Consúltelo en http://sig.unad.edu.co.

FORMATO DE PRESENTACIÓN PROPUESTA PROYECTO CÓDIGO:

APLICADO COMO ALTERNATIVA DE TRABAJO DE F-7-9-1

GRADO VERSIÓN:

0-24-07-2015

PROCEDIMIENTO RELACIONADO: OPCIONES

TRABAJO DE GRADO PÁGINAS:

Página 1 de 12

1. INFORMACIÓN GENERAL DE LA PROPUESTA DE TRABAJO DE GRADO PROYECTO

APLICADO (SE EXCLUYE PROYECTO EMPRENDIMIENTO EMPRESARIAL)

Fecha: 01/09/2021

HERRAMIENTA DE GESTIÓN BIOMÉTRICA APOYADA EN INTELIGENCIA

ARTIFICIAL PARA EL PROCESO DE TOMA DE DECISIONES A

PROBLEMAS DE TIPO EMPRESARIAL A TRAVÉS DE UN APLICATIVO

Título de la propuesta:

SOFTWARE BIOMÉTRICO DIGITAL PERSONA FINGERJET SDK U. ARE. U

4500.

INTEGRANTES DE LA PROPUESTA DE INVESTIGACIÓN (MÀXIMO 5 ESTUDIANTES)

Nombre del estudiante: Carlos Eduardo Caicedo

Identificación C.C. x C.E OTRONúmero: 93084922

No. de Créditos

Ingeniería de sistemas Aprobados:

Programa Académico

% de créditos

aprobados

Correo electrónico cecaicedo@unadvirtual.edu.co Teléfono / Celular 9299520 3143299681

Dirección Carrera 88 c # 63 – 67 sur Torre 9 Municipio / Bogotá D.C

residencia: Apto 204 Departamento

CENTRO: CEAD José Acevedo Gómez ZONA: Centro

Nombre del estudiante: Juan Carlos Ovalle

Identificación C.C. x C.E OTRO Número:

No. de Créditos

Programa Académico Aprobados:

% de créditos aprobados

Correo electrónico Teléfono / Celular

Dirección Municipio /

residencia: Departamento

CENTRO: CEAD ZONA:

Nombre del estudiante: José Luis Zambrano

Identificación C.C. x C.E OTRO Número:

No. de Créditos

Programa Académico Aprobados:

% de créditos aprobados

Correo electrónico Teléfono / Celular

Dirección Municipio /

residencia: Departamento

CENTRO: CEAD ZONA:

Asegúrese de estar utilizando la versión actualizada de este formato. Consúltelo en http://calidad.unad.edu.co.

Asegúrese de estar utilizando la versión actualizada de este formato. Consúltelo en http://sig.unad.edu.co.

FORMATO DE PRESENTACIÓN PROPUESTA PROYECTO CÓDIGO:

APLICADO COMO ALTERNATIVA DE TRABAJO DE F-7-9-1

GRADO VERSIÓN:

0-24-07-2015

PROCEDIMIENTO RELACIONADO: OPCIONES

TRABAJO DE GRADO PÁGINAS:

Página 2 de 12

Nombre del estudiante: José Mauricio Saavedra

Identificación C.C. C.E OTRO Número:

No. de Créditos Aprobados:

Programa Académico

% de créditos aprobados

Correo electrónico Teléfono / Celular

Dirección residencia: Municipio / Departamento

CENTRO: ZONA:

Nombre del Javier Forero Ayala

estudiante:

Identificación C.C. x C.E OTRO Número: 88193159

Ingeniería de sistemas No. de Créditos

138

Aprobados:

Programa Académico

% de créditos

80%

aprobados

Correo electrónico Jforeroay@unadvirtual.edu.co Teléfono / Celular 3142963574

Dirección Calle 2n N 10-02 BARRIO Municipio / VILLA DEL ROSARIO

residencia: SANTANDER Departamento NORTE DE

SANTANDER

CENTRO: CEAD CUCUTA ZONA: ORIENTE

Asegúrese de estar utilizando la versión actualizada de este formato. Consúltelo en http://calidad.unad.edu.co.

Asegúrese de estar utilizando la versión actualizada de este formato. Consúltelo en http://sig.unad.edu.co.

FORMATO DE PRESENTACIÓN PROPUESTA PROYECTO CÓDIGO:

APLICADO COMO ALTERNATIVA DE TRABAJO DE F-7-9-1

GRADO VERSIÓN:

0-24-07-2015

PROCEDIMIENTO RELACIONADO: OPCIONES

TRABAJO DE GRADO PÁGINAS:

Página 3 de 12

2. DATOS ESPECÍFICOS DEL PROYECTO

Duración del proyecto

Cuatro (4) Meses

(meses)

Línea de Investigación de escuela o

Línea de profundización del programa

Escuela

Descriptores palabras

claves

3. INTRODUCCIÓN

Definimos el proyecto Software Control de Acceso Lector Biométrico de Huellas Dactilares, como herramienta o

instrumento que busca recopilar, crear, analizar en forma sistemática un conjunto de datos (huellas dactilares) y

antecedentes, para la obtención de resultados esperados. Es de gran importancia porque nos permite organizar el

entorno de trabajo. Es conveniente documentar todas las características de cada una de las actividades. Esto permite,

frente a imprevistos durante la realización del proyecto, planificar rápidamente, reduciendo las posibilidades de cometer

errores en el proceso. La obtención de una planificación fiable depende, en buena medida, de una correcta

determinación de las dependencias entre actividades. El objetivo de la comunicación es mantener informados a todos

los participantes de la evolución del proyecto, así como intercambiar información y opiniones sobre su marcha. La

comunicación se realiza mediante informes, cuyo contenido dependerá de a quién van dirigidos. El objetivo de este

desarrollo es definir de manera clara y precisa las funcionalidades y restricciones que tendrá el sistema que se desea

construir, dirigido al equipo de desarrollo de software y a los usuarios que harán uso del sistema terminado.

4. RESUMEN

Definir de manera clara y precisa las funcionalidades y restricciones que tendrá el sistema Lector Biométrico de

Huellas Dactilares; que se desea construir, dirigido al equipo de desarrollo de software y a los usuarios que harán uso

del sistema terminado. Diseñando una propuesta basada en la solución a las necesidades de identificación,

autenticación y comparación de huellas dactilares. Protegiendo la privacidad de las personas; estableciendo los

patrones necesarios para el desarrollo de esta tecnología. Asegurando la identidad de los usuarios en los accesos

locales y remotos a los datos informatizados en las bases de datos. Estos avances en la identificación de las huellas

dactilares han abierto un gran campo en el área de la seguridad; muchos sistemas requieren el ingreso masivo de

personal a instalaciones en donde algunas personas deben acceder o ser restringidas. Por tal razón motivan a las

diferentes entidades o personas a estar a la vanguardia; es importante que una organización este consiente de este

avance, comparé en qué nivel tecnológico está ubicada y esté dispuesta a realizar los cambios necesarios. La

tecnología brinda herramientas para establecer distintos niveles de seguridad informática e identificación y acceso de

personal, en los sectores Empresarial, bancario, residencial y Notarial. La importancia y valor de estos datos

manejados; motiva a los delincuentes a superar los sistemas de seguridad existentes, lo que obliga a las entidades y

usuarios a instalar nuevos sistemas cada vez más potentes y fiables con las huellas digitales.

Asegúrese de estar utilizando la versión actualizada de este formato. Consúltelo en http://calidad.unad.edu.co.

Asegúrese de estar utilizando la versión actualizada de este formato. Consúltelo en http://sig.unad.edu.co.

FORMATO DE PRESENTACIÓN PROPUESTA PROYECTO CÓDIGO:

APLICADO COMO ALTERNATIVA DE TRABAJO DE F-7-9-1

GRADO VERSIÓN:

0-24-07-2015

PROCEDIMIENTO RELACIONADO: OPCIONES

TRABAJO DE GRADO PÁGINAS:

Página 4 de 12

5. PLANTEAMIENTO DEL PROBLEMA

Actualmente para las empresas el control de acceso de personal es realizado manualmente teniendo en la entrada

(puerta de ingreso a las instalaciones) un vigilante; la cantidad de personas empleadas y no empleadas que ingresan a

sus instalaciones puede ser muy elevado en el día. Para que el vigilante pueda diferenciar que personas tiene acceso

autorizado o no a las instalaciones el usuario debe presentar su carné siendo el reconocimiento visual la principal

forma de control de acceso de los empleados. Para controlar la hora de ingreso de los empleados existe el método de

marcación de tarjeta quien con un reloj mecánico sella la hora de la entrada del personal este mismo proceso se realiza

para la salida, para el visitante que va a ingresar a las instalaciones, el vigilante realiza una llamada a la oficina hacia la

cual se dirige para que autoricen su ingreso,

Este proceso de verificar que los empleados cumplan con los horarios establecidos es lento, e inseguro dada esa

información está almacenada en planillas que pueden llegar a ser cientos de hojas en un mes y que no presenta

ningún tipo de organización de datos, además que no es veraz que la hora de ingreso y salida plasmada en estás

planillas sea real. No es confiable porque el personal encargado del control de acceso (vigilante) carece de información

detallada de los usuarios para determinar quiénes tienen acceso y quiénes no. Cuando se producen los cambios de

turno, y un vigilante o recepcionista es nuevo, este no tiene la capacidad de saber que personas tienen autorizado el

ingreso y sólo con el tiempo puede dominar la técnica del reconocimiento visual. Entonces el sistema actual no

proporciona información detallada y organizada del personal que hace parte de la institución.

6. JUSTIFICACIÓN

Los requerimientos primordiales de los sistemas informáticos que desempeñan tareas importantes son los mecanismos

de seguridad adecuados a las dependencias que se intenta proteger; Los sistemas que habitualmente utilizan los

humanos para identificar a una persona, como el aspecto físico o la forma de hablar, son demasiado complejos para

una computadora; el objetivo de los sistemas de identificación de usuarios no suele ser identificar a una persona, sino

autenticar que esa persona es quien dice ser realmente. Cualquier sistema de identificación ha de poseer unas

determinadas características para ser viable; obviamente, ha de ser fiable con una probabilidad muy elevada,

económicamente factible para la organización, ha de soportar con éxito cierto tipo de ataques.

7. OBJETIVO GENERAL

Desarrollar un modelo de gestión biométrica TI apoyado en Lectores Biométricos lectores de huellas

digitales para el mejoramiento del control de la seguridad en la empresa Plastitec S.A en el municipio Bogotá

D.C Cundinamarca.

El objetivo general de este desarrollo es definir de manera clara y precisa las funcionalidades y restricciones que

tendrá el sistema que se desea construir, dirigido al equipo de desarrollo de software y a los usuarios que harán uso

del sistema terminado. Diseñando una propuesta basada en la solución a las necesidades de identificación,

autenticación y comparación de huellas dactilares, protegiendo la privacidad de las personas; estableciendo los

patrones necesarios para el desarrollo de esta tecnología. Asegurando la identidad de los usuarios en los accesos

locales y remotos a los datos informatizados en las bases de datos. estos avances en la identificación de las huellas

dactilares han abierto un gran campo en el área de la seguridad; muchos sistemas requieren el ingreso masivo de

personal a instalaciones en donde algunas personas deben acceder o ser restringidas. por tal razón motivan a las

diferentes entidades o personas a estar a la vanguardia; es importante que la organización este consiente de este

avance, comparé en qué nivel tecnológico está ubicada y esté dispuesta a realizar los cambios necesarios. La

tecnología brinda herramientas para establecer distintos niveles de seguridad informática e identificación y acceso de

personal, en los sectores Empresarial, bancario, residencial y Notarial. La importancia y valor de estos datos

manejados; motiva a los delincuentes a superar los sistemas de seguridad existentes, lo que obliga a las entidades y

usuarios a instalar nuevos sistemas cada vez más potentes y fiables con las huellas digitales.

8. OBJETIVOS ESPECÍFICOS

Asegúrese de estar utilizando la versión actualizada de este formato. Consúltelo en http://calidad.unad.edu.co.

Asegúrese de estar utilizando la versión actualizada de este formato. Consúltelo en http://sig.unad.edu.co.

FORMATO DE PRESENTACIÓN PROPUESTA PROYECTO CÓDIGO:

APLICADO COMO ALTERNATIVA DE TRABAJO DE F-7-9-1

GRADO VERSIÓN:

0-24-07-2015

PROCEDIMIENTO RELACIONADO: OPCIONES

TRABAJO DE GRADO PÁGINAS:

Página 5 de 12

OBJETIVO ESPECÍFICO ANÁLISIS DE DIAGNÓSTICO

Realizar un análisis y diagnostico para autenticación, verificación y comparación de huellas dactilares a través

de la aplicación software Biométrico Digital Persona Fingerjet SDK U. ARE. U 4500.

Huella Dactilar:

La identificación basada en huella dactilar es la más antigua de las técnicas biométricas y ha sido utilizada en un

gran número de aplicaciones debido a que se considera que las huellas dactilares son únicas e inalterables. Es el

rasgo biométrico más utilizado para autenticación, verificación y comparación de huellas dactilares. Se han

desarrollado una amplia gama de tecnologías de captura, con distintas características de funcionamiento. Asimismo,

tiene como ventajas su alta tasa de precisión y su facilidad de uso. Existen dos tipos de técnicas de búsqueda de

coincidencias entre muestras de huella dactilar:

Basadas en Minucias:

Esta técnica basa su mecanismo de autenticación en las «minucias», es decir, en determinadas formas fácilmente

identificables existentes en la huella dactilar. Así, se registra el tipo de minucia y su posición dentro de la huella,

estableciendo una serie de mediciones. De esta forma, el modelo o plantilla correspondiente a cada usuario es un

esquema en el que se indican las minucias que se han de detectar, su posición y las distancias que separan unas de

otras. No obstante, existen algunas dificultades asociadas a este método. Por un lado, no es sencillo extraer de forma

precisa las mencionadas minucias cuando la calidad de la muestra no es buena. Por otro lado, no se tiene en cuenta el

patrón global de crestas y surcos.

Basadas en correlación:

Mediante la utilización de esta técnica se analiza el patrón global seguido por la huella dactilar, es decir, el

esquema general del conjunto de la huella en lugar de las minucias. Esta técnica requiere un registro preciso, pero su

principal inconveniente es que se ve afectada por la traslación y la rotación de la imagen.

OBJETIVO ESPECÍFICO DISEÑO DE ELEMENTOS

Diseñar los elementos del modelo de diseño y desarrollo del Software Control de Acceso Lector Biométrico de

Huellas Dactilares a través de un aplicativo software Biométrico Digital Persona Fingerjet SDK U. ARE. U 4500.

Modelado del Negocio:

- Definición modelo del negocio (área del impacto del sistema)

Ingeniería de Requerimientos:

- Planeación de entrevistas.

- Identificación de roles y actores principales.

- Especificación de requerimientos (cliente).

- Especificación de software (desarrolladores).

Ciclo de vida del software:

Análisis:

- Definir el proceso de análisis del sistema, de requisitos y sus características, del valor comercial.

- Conformar el equipo de análisis.

Asegúrese de estar utilizando la versión actualizada de este formato. Consúltelo en http://calidad.unad.edu.co.

Asegúrese de estar utilizando la versión actualizada de este formato. Consúltelo en http://sig.unad.edu.co.

FORMATO DE PRESENTACIÓN PROPUESTA PROYECTO CÓDIGO:

APLICADO COMO ALTERNATIVA DE TRABAJO DE F-7-9-1

GRADO VERSIÓN:

0-24-07-2015

PROCEDIMIENTO RELACIONADO: OPCIONES

TRABAJO DE GRADO PÁGINAS:

Página 6 de 12

- Desarrollar plan para la etapa del análisis.

- Decidir cobertura, métodos y funciones de información para el análisis.

Diseño:

- Definir el proceso de diseño.

- Formulación de los objetivos del diseño.

- Conformar el equipo de diseño.

- Desarrollar un plan para le etapa de diseño.

- Documentación del proceso de diseño.

Desarrollo:

- Detención de necesidades.

- Definición del problema.

- Definición de factibilidad técnica, operacional, económica.

Depuración:

- Proceso de identificar y corregir errores en la programación.

- Optimización del código fuente.

Implementación:

- Planificar una implementación efectiva.

- Desarrollar un plan de implementación.

- Elaboración de planes de trabajo.

Mantenimiento:

- Preventivo.

- anticipado o predictivo.

- correctivo.

Planificación del Proceso de Desarrollo:

- Identificación de metodología/modelo de desarrollo /ciclo de vida.

- Cronograma de actividades.

- Plan de aseguramiento de la calidad.

- Asignación de recursos (humanos, económicos y materiales).

- PERT - GANTT de planificación.

- Costo de software (utilizar métrica orientada a la función).

Diseño Orientado a Objetos:

- Diagrama de casos de uso.

- Diagramas de actividad (casos necesarios).

- Organización de la funcionalidad del sistema.

- Interfaces.

- Diagramas de clases.

- Diagramas de interacción.

- Diagramas de secuencia.

- Diseño de base de datos (Modelo relacional).

Especificación de la Arquitectura del Sistema / Construcción:

- Diagrama arquitectónico.

- Descripción de los elementos del diagrama, así como sus interrelaciones.

- Construcción (solo referencia).

Diseño y Ejecución de Pruebas:

- Diseño del plan de pruebas (funcionalidad del sistema).

- Sistema Modulo:

- Formulario (Ventanas, pantallas).

- Objeto (botones, cajas de texto, etc.).

- Procedimiento: Requerimiento asociado Fecha programada de la prueba Fecha real de la prueba Responsable

Asegúrese de estar utilizando la versión actualizada de este formato. Consúltelo en http://calidad.unad.edu.co.

Asegúrese de estar utilizando la versión actualizada de este formato. Consúltelo en http://sig.unad.edu.co.

FORMATO DE PRESENTACIÓN PROPUESTA PROYECTO CÓDIGO:

APLICADO COMO ALTERNATIVA DE TRABAJO DE F-7-9-1

GRADO VERSIÓN:

0-24-07-2015

PROCEDIMIENTO RELACIONADO: OPCIONES

TRABAJO DE GRADO PÁGINAS:

Página 7 de 12

de la prueba.

OBJETIVO ESPECÍFICO DE EVALUACIÓN DEL IMPACTO

Evaluar el impacto para la determinación de indicadores de la aplicación de las políticas de seguridad a través

de instrumentos de indagación en los lectores biométricos lectores de huellas dactilares.

Con el objetivo de reducir los riesgos asociados al empleo de biometría y hacer una adecuada gestión de estos,

han de aplicarse una serie de controles mitigantes y buenas prácticas de seguridad.

Reforzar la seguridad del sistema:

La seguridad es fundamental en todos los elementos de un sistema biométrico. Es por ello por lo que se debe

garantizar la privacidad y evitar accesos no autorizados a la base de datos en que se guardan los registros biométricos.

Almacenamiento de muestras:

En el proceso de registro previo al uso de tecnologías biométricas han de almacenarse las muestras aportadas por los

usuarios. Así, existe la posibilidad de almacenar una parte de la muestra o multitud de referencias en lugar de la

muestra íntegra. Esto se hace para prevenir su utilización fraudulenta en caso de pérdida o robo. Un ejemplo es el

almacenamiento de minucias de huellas dactilares, en lugar de la huella completa. De esta forma resulta imposible la

recreación de la huella a partir de una minucia, en caso de que esta sea robada.

Vulnerabilidad a un ataque por fuerza bruta:

las contraseñas tienen una longitud de varios caracteres. Por su parte, una muestra biométrica emplea cientos de

bytes, lo que complica mucho los ataques por fuerza bruta.

Autenticación de doble factor:

Con el objetivo de evitar el fraude se recomienda el uso de dos factores en el proceso de autenticación. Para ello se

puede utilizar biometría bimodal (dos técnicas biométricas diferentes, por ejemplo, huella dactilar e iris) o combinar la

biometría con el uso de contraseña y/o tarjetas de identificación.

Realizar una buena adaptación:

No todas las empresas son iguales, por ello la adaptación a las circunstancias de cada caso es esencial para evitar

futuros problemas. Por ejemplo, si una empresa va a incorporar un control de accesos en base a la huella dactilar y

cuenta con empleados que realizan trabajos manuales o utilizan productos abrasivos, puede ser aconsejable registrar

las huellas de la mano que menos utilicen (izquierda en el caso de los diestros y derecha en el caso de los zurdos) y de

los dedos que menos se utilicen (generalmente anular y meñique). Con esta simple adaptación, se podrán evitar en

buena medida futuros problemas relacionados con cortes o deterioros en la huella.

Adquisición de tecnología de calidad:

La obtención de muestras adecuadas y la realización de comparativas fiables es importante para evitar falsos positivos,

falsos negativos y altas tasas de error, y esto depende en gran medida de la calidad y fiabilidad de los sistemas

utilizados. Una elección adecuada previene el fraude y la reticencia de los usuarios.

Suplantación de identidad:

Se trata del uso de información biométrica robada o falsificada con el propósito de acceder a espacios o aplicaciones

restringidas, falsificar el control de presencia, enmascarar o suplantar una personalidad, etc. Es de especial gravedad

cuando se utiliza para cometer un crimen ya que su repudio resulta complicado.

Sabotaje:

Pueden darse ataques al sensor de forma consciente para tratar de impedir su funcionamiento. Frecuentemente, la

causa de estos ataques es una expresión del desacuerdo o descontento con la implantación de biometría precisamente

debido a la alta fiabilidad que ofrece el sistema a la hora evitar conductas fraudulentas y accesos no autorizados.

9. MARCO CONCEPTUAL Y TEÓRICO

MARCO CONCEPTUAL

En los últimos años se ha notado una preocupación creciente por las organizaciones regulatorias respecto a elaborar

estándares relativos al uso de técnicas biométricas. Esta preocupación es reflejo del creciente interés industrial por

este ámbito tecnológico, y a los múltiples beneficios que su uso aporta. No obstante, la estandarización continúa siendo

deficiente y como resultado de esto, los proveedores de soluciones biométricas continúan suministrando interfaces de

Asegúrese de estar utilizando la versión actualizada de este formato. Consúltelo en http://calidad.unad.edu.co.

Asegúrese de estar utilizando la versión actualizada de este formato. Consúltelo en http://sig.unad.edu.co.

FORMATO DE PRESENTACIÓN PROPUESTA PROYECTO CÓDIGO:

APLICADO COMO ALTERNATIVA DE TRABAJO DE F-7-9-1

GRADO VERSIÓN:

0-24-07-2015

PROCEDIMIENTO RELACIONADO: OPCIONES

TRABAJO DE GRADO PÁGINAS:

Página 8 de 12

software propios para sus productos, lo que dificulta a las empresas el cambio de producto o vendedor. A nivel mundial

el principal organismo que coordina las actividades de estandarización biométrica es el Sub - Comité 17 (SC17) del

Joint Technical Committee on Information Technology (ISO/IEC JTC1), del International Organization for

Standardization (ISO) y el International Electrotechnical Commission (IEC).

MARCO TEÓRICO

BIOMETRÍA:

Los orígenes de la biometría se remontan a los años setenta, cuando la empresa NEC comienza a trabajar junto al FBI

en algunos estudios de como automatizar biométricamente algunas características del ser humano. De esa forma se

comienzan a desarrollar una serie de algoritmos matemáticos con la finalidad de representar, por ejemplo, una huella

dactilar. Cabe mencionar que aún no se ha comprobado que existan dos huellas digitales totalmente iguales.

Estos sistemas incluyen un dispositivo de captación que en segundos obtiene una muestra biométrica de la persona y

la compara con una base de datos, donde se analiza si corresponde o no a la identidad de la persona en cuestión.

Para que todas estas operaciones funcionen a la perfección se necesitan algunas herramientas adicionales como la

encriptación, el cifrado, la firma digital, las cuales permiten obtener la certeza necesaria para continuar validado dentro

las diferentes partes que exigen una confirmación La forma en que el mundo ha ido automatizándose ha sido a través

de los sistemas de seguridad donde la prioridad de los sectores industriales en el mundo ha ido cambiando de tal forma

que la eficiencia y la efectividad ha sido enfocadas en la medida que se posea un buen sistema de cómputo para

prestar mejor servicio, así es cómo los sistemas de seguridad han ido evolucionando de lo digital a lo biométrico. La

biometría toma en cuenta elementos morfológicos únicos y propios de cada persona.

10. METODOLOGÍA

Organización de los pasos a través de los cuales se ejecutarán los procedimientos racionales utilizados para

alcanzar el proyecto software Control de Acceso Lector Biométrico de Huellas dactilares.

Análisis Que necesito, que tengo

Diseño Como lo hago, que voy a utilizar

Desarrollo En que lo hago, Con que lo hago

Depuración Corregir defectos menores

Implementación para qué sistema operativo va a ser diseñado

Mantenimiento Capacitación preventivo y correctivo al cliente

11. CRONOGRAMA DE ACTIVIDADES

MES MES MES

ACTIVIDAD MES 1 MES 2 MES 3 MES 4 MES 5 MES 6 MES 7 MES 8 MES 9

10 11 12

12. RECURSOS NECESARIO

RECURSO DESCRIPCIÓN PRESUPUESTO

1. Equipo Humano

2. Equipos y Software

3. Viajes y Salidas de

Campo

4. Materiales y

Asegúrese de estar utilizando la versión actualizada de este formato. Consúltelo en http://calidad.unad.edu.co.

Asegúrese de estar utilizando la versión actualizada de este formato. Consúltelo en http://sig.unad.edu.co.

FORMATO DE PRESENTACIÓN PROPUESTA PROYECTO CÓDIGO:

APLICADO COMO ALTERNATIVA DE TRABAJO DE F-7-9-1

GRADO VERSIÓN:

0-24-07-2015

PROCEDIMIENTO RELACIONADO: OPCIONES

TRABAJO DE GRADO PÁGINAS:

Página 9 de 12

suministros

5. Bibliografía

TOTAL

13. RESULTADOS O PRODUCTOS ESPERADOS

RESULTADO/PRODUCTO ESPERADO INDICADOR BENEFICIARIO

14. BIBLIOGRAFÍA

Asegúrese de estar utilizando la versión actualizada de este formato. Consúltelo en http://calidad.unad.edu.co.

Asegúrese de estar utilizando la versión actualizada de este formato. Consúltelo en http://sig.unad.edu.co.

FORMATO DE PRESENTACIÓN PROPUESTA PROYECTO CÓDIGO:

APLICADO COMO ALTERNATIVA DE TRABAJO DE F-7-9-1

GRADO VERSIÓN:

0-24-07-2015

PROCEDIMIENTO RELACIONADO: OPCIONES

TRABAJO DE GRADO PÁGINAS:

Página 10 de 12

DECLARACIÓN DE DERECHOS DE PROPIEDAD INTELECTUAL

Los autores de la presente propuesta manifestamos que conocemos el contenido del Acuerdo 06 de

2008, Estatuto de Propiedad Intelectual de la UNAD, Artículo 39 referente a la cesión voluntaria y libre de

los derechos de propiedad intelectual de los productos generados a partir de la presente propuesta.

Asimismo, conocemos el contenido del Artículo 40 del mismo Acuerdo, relacionado con la autorización

de uso del trabajo para fines de consulta y mención en los catálogos bibliográficos de la UNAD.

Asegúrese de estar utilizando la versión actualizada de este formato. Consúltelo en http://calidad.unad.edu.co.

Asegúrese de estar utilizando la versión actualizada de este formato. Consúltelo en http://sig.unad.edu.co.

FORMATO DE PRESENTACIÓN PROPUESTA PROYECTO CÓDIGO:

APLICADO COMO ALTERNATIVA DE TRABAJO DE F-7-9-1

GRADO VERSIÓN:

0-24-07-2015

PROCEDIMIENTO RELACIONADO: OPCIONES

TRABAJO DE GRADO PÁGINAS:

Página 11 de 12

INSTRUCCIONES DE DILIGENCIAMIENTO

IMPORTANTE: Este formato debe ser diligenciado en procesador de texto o esfero negro con letra

legible.

Este formato debe ser diligenciado por el estudiante que presenta la propuesta de proyecto aplicado,

en las modalidades Proyecto de Desarrollo Tecnológico, Proyecto de Desarrollo Social y Diagnósticos.

No aplica para opción de Proyecto de Emprendimiento Empresarial. La extensión máxima de la

propuesta debe ser de 10 páginas. El número máximo de estudiantes a presentar la propuesta son 3

estudiantes.

Los estudiantes que presentan la propuesta de Proyecto Aplicado, son responsables de la información

aquí consignada en cuanto a su carácter inédito, autenticidad y el respeto de la propiedad intelectual.

1 Responda en forma clara los datos de la información general de la propuesta de trabajo de

grado aplicado (se excluye proyecto emprendimiento empresarial) Tenga en cuenta que el título

de la propuesta debe ser corto, claro, conciso e indicar la naturaleza del proyecto y el área de

aplicación.

2 Responda en forma clara y completa la información sobre los datos específicos del proyecto.

3 El resumen debe tener un máximo de 200 palabras y contener la información necesaria y

precisa de la pertinencia y calidad del proyecto, debe contener una síntesis del problema, el

marco teórico, objetivos, la metodología a utilizar y resultados esperados.

4 El planteamiento del problema debe describir el problema que se espera resolver con el

desarrollo del proyecto, si se tienen datos reales es importantes analizarlos, debe formularse

claramente la pregunta concreta que motivan la propuesta y que se quiere responder, en el

contexto del problema a cuya solución o entendimiento se contribuirá con la ejecución del

proyecto. Se recomienda además, hacer una descripción precisa y completa de la naturaleza y

magnitud del problema que se espera resolver con el desarrollo del proyecto, aportando

indicadores cuantificables de la situación actual y futura.

5 Debe presentarse la justificación desde la relevancia y pertinencia del proyecto aplicado en

función de la necesidad o naturaleza del problema. Es importante mencionar las razones del por

qué se pretende realizar el proyecto aplicado.

En general, se deben exponer las razones de pertinencia en lo académico o disciplinario, en lo

social y en lo personal.

6 El Objetivo General Deben estar relacionados de manera consistente con descripción del

problema. Se recomienda formular un solo objetivo general, coherente con el problema

planteado, y los objetivos específicos necesarios para lograr el objetivo general.

7 Los Objetivos Específicos deben estar relacionados de manera consistente con descripción de

la idea de negocio. Deben ser coherentes con el producto o servicio que fundamenta el

proyecto de emprendimiento (¿Qué? ¿Cómo? ¿Para qué? ¿Quién? ¿Por qué? de la idea de

negocio) y los necesarios para lograr el objetivo general. Estos últimos deben ser alcanzables

con la metodología propuesta.

8 Marco Conceptual y Teórico debe realizarse una revisión del conjunto de conocimientos,

técnicas y metodologías existentes para desarrollar el proyecto, se presenta donde se ubica el

problema y de qué forma la propuesta contribuirá a la solución o al desarrollo del sector de

aplicación interesado.

9 La Metodología debe contener información detallada de:

¿Cómo planea desarrollar el proyecto de aplicación?

¿Cuáles técnicas y herramientas de análisis empleará?

Asegúrese de estar utilizando la versión actualizada de este formato. Consúltelo en http://calidad.unad.edu.co.

Asegúrese de estar utilizando la versión actualizada de este formato. Consúltelo en http://sig.unad.edu.co.

FORMATO DE PRESENTACIÓN PROPUESTA PROYECTO CÓDIGO:

APLICADO COMO ALTERNATIVA DE TRABAJO DE F-7-9-1

GRADO VERSIÓN:

0-24-07-2015

PROCEDIMIENTO RELACIONADO: OPCIONES

TRABAJO DE GRADO PÁGINAS:

Página 12 de 12

Además se deben describir los métodos de recolección de datos, controles a introducir,

métodos de estadística, tipo de análisis, etc. Para la propuesta del proyecto de desarrollo

tecnológico, debe contemplar las demás fases propias de este tipo de proyecto:

La creación del nuevo producto o proceso.

Las pruebas experimentales y ensayos necesarios para su concreción.

La elaboración de prototipos previos al inicio de la explotación industrial y comercial.

10 El cronograma de actividades es relación de actividades a realizar en función del tiempo

(meses), en el periodo de ejecución del proyecto.

11 En los recursos necesarios Se deben relacionar de manera detallada los recursos académicos,

administrativos, técnicos, entre otros. De igual forma, el estudiante deberá establecer cómo

serán adquiridos (propios, UNAD, empresa).

12 Resultados o productos esperados, estos deben ser coherentes con los objetivos específicos y

con la metodología planteada. Los resultados/productos son hechos concretos, tangibles,

medibles, verificables y pueden ser expresados por medio de indicadores de tipo cuantitativo y

cualitativo.

Enumere los resultados verificables que se alcanzarán durante el desarrollo del proyecto.

13 En la Bibliografía debe incluir las fuentes de información básicas utilizadas para construir la

propuesta.

Asegúrese de estar utilizando la versión actualizada de este formato. Consúltelo en http://calidad.unad.edu.co.

También podría gustarte

- 1-Formato 1 - F-7-9-1 Presentación Propuesta Proyecto AplicadoDocumento11 páginas1-Formato 1 - F-7-9-1 Presentación Propuesta Proyecto AplicadoDIVER F renteria mosqueraAún no hay calificaciones

- Trabajo Fase4 Grupo74Documento14 páginasTrabajo Fase4 Grupo74Rafael GAún no hay calificaciones

- Fase2 Grupo-301125 34Documento12 páginasFase2 Grupo-301125 34ADRIAN PARRAAún no hay calificaciones

- Unidad 1 Paso 2 Análisis y PlaneaciónDocumento2 páginasUnidad 1 Paso 2 Análisis y Planeaciónalfonso perdomo ramirez100% (1)

- DactologiaDocumento18 páginasDactologiatatianaAún no hay calificaciones

- PRÁCTICA No 2 TTTTDocumento9 páginasPRÁCTICA No 2 TTTTPao c:Aún no hay calificaciones

- F-7-9-1 Propuesta Proyecto Grado Jilmar Alonso Ruiz 212040A - 30 ECDocumento8 páginasF-7-9-1 Propuesta Proyecto Grado Jilmar Alonso Ruiz 212040A - 30 ECjilmarAún no hay calificaciones

- 4 Fase 3 Proyecto de GradoDocumento12 páginas4 Fase 3 Proyecto de Gradomilexi benjumeaAún no hay calificaciones

- Anexo 1 Paso 4 - Diseño Prototipo Con Componente Multimedia en Ambiente Web PDFDocumento3 páginasAnexo 1 Paso 4 - Diseño Prototipo Con Componente Multimedia en Ambiente Web PDFCharles Andres SanchezAún no hay calificaciones

- F-7-9-4 - FASE - 4 - ColaborativoDocumento6 páginasF-7-9-4 - FASE - 4 - ColaborativoMariaJoséSanzAún no hay calificaciones

- Opcion de Grado Quiz 1Documento13 páginasOpcion de Grado Quiz 1Aura rodriguez100% (1)

- Paso 4 Claudia InvestigaciónDocumento6 páginasPaso 4 Claudia Investigaciónadri0% (1)

- Unidad 2 Fase 3 Planificar y Decidir Identificación de Tecnologías y Diseño de Solución Del ProblemaDocumento1 páginaUnidad 2 Fase 3 Planificar y Decidir Identificación de Tecnologías y Diseño de Solución Del ProblemaCarolina JiménezAún no hay calificaciones

- Unidad 2 Paso 3 - Diseño y Elaboración - Grupo - 301569 - 20Documento18 páginasUnidad 2 Paso 3 - Diseño y Elaboración - Grupo - 301569 - 20gatomar07Aún no hay calificaciones

- Fase 4 - 90169 - 33Documento3 páginasFase 4 - 90169 - 33Marlijini MarlijiniAún no hay calificaciones

- Información General de La Propuesta de Trabajo de Grado Proyecto AplicadoDocumento16 páginasInformación General de La Propuesta de Trabajo de Grado Proyecto AplicadoRicardo DonadoAún no hay calificaciones

- Anexo 1 Paso 5 - Evaluacion FinalDocumento3 páginasAnexo 1 Paso 5 - Evaluacion FinalbizzyrapAún no hay calificaciones

- Unidad 3 Paso 4 GrupalDocumento30 páginasUnidad 3 Paso 4 GrupaljoinnnerAún no hay calificaciones

- Paso 2 - Planeacion Del ProyectoDocumento35 páginasPaso 2 - Planeacion Del ProyectoJohn F. Rodriguez BahamonAún no hay calificaciones

- Fase 3 - Grupo 90169-32Documento11 páginasFase 3 - Grupo 90169-32Carlos ArroyoAún no hay calificaciones

- Proyecto Grado Fase 4Documento15 páginasProyecto Grado Fase 4Brenda LunaAún no hay calificaciones

- Unidad1 Paso2 JonathanRDocumento18 páginasUnidad1 Paso2 JonathanRJonathan RamirezAún no hay calificaciones

- Fase 4 - Identificar Las Técnicas para La Evaluación Del Servicio - IndividualDocumento7 páginasFase 4 - Identificar Las Técnicas para La Evaluación Del Servicio - IndividualMiguel Díaz50% (2)

- Fase6 Grupo301401 66Documento20 páginasFase6 Grupo301401 66Paula QuinoAún no hay calificaciones

- Proyecto de Ingeniería - Fase 4Documento9 páginasProyecto de Ingeniería - Fase 4lina acevedoAún no hay calificaciones

- Trabajo de Linux Unidad 1Documento23 páginasTrabajo de Linux Unidad 1andres melendezAún no hay calificaciones

- Fase 1 - Desarrollar La Evaluación de Conocimientos Previos.Documento11 páginasFase 1 - Desarrollar La Evaluación de Conocimientos Previos.Dilan Eduardo HerreraAún no hay calificaciones

- Fase 1Documento6 páginasFase 1JOSE RIBONAún no hay calificaciones

- Unidad 2 Paso 3 Diseño y ElaboracionDocumento9 páginasUnidad 2 Paso 3 Diseño y ElaboracionLuis David Madariaga BustosAún no hay calificaciones

- Informe Grupo301569 19Documento53 páginasInforme Grupo301569 19yinethAún no hay calificaciones

- Evaluación de Proyectos Trabajo Colaborativo 1 UNADDocumento9 páginasEvaluación de Proyectos Trabajo Colaborativo 1 UNADjimmialexAún no hay calificaciones

- Etnografia, Trabajo ColaborativoDocumento6 páginasEtnografia, Trabajo ColaborativoGineth SacoyAún no hay calificaciones

- Fase 3 Grupo 301127 - 4Documento18 páginasFase 3 Grupo 301127 - 4Jesus GuerreroAún no hay calificaciones

- Fase 4 - Grupo 30Documento42 páginasFase 4 - Grupo 30nalgatronAún no hay calificaciones

- Tarea 1 - Cuestionario de Presaberes - Cuestionario de Evaluación.Documento2 páginasTarea 1 - Cuestionario de Presaberes - Cuestionario de Evaluación.daomAún no hay calificaciones

- Matriz EvalSiteDocumento4 páginasMatriz EvalSiteJuan Carlos GaitanAún no hay calificaciones

- Fase 3 - Plantear La Idea de NegocioDocumento7 páginasFase 3 - Plantear La Idea de NegocioLuz Marina GutierrezAún no hay calificaciones

- Plantilla Reconocimiento Caso de Estudio - Anexo 1Documento2 páginasPlantilla Reconocimiento Caso de Estudio - Anexo 1nataliaAún no hay calificaciones

- Natalia Pizara 80017 - 200 Ccatedra UnadistaDocumento4 páginasNatalia Pizara 80017 - 200 Ccatedra UnadistaJacob MillerAún no hay calificaciones

- Fase2 Grupo4Documento19 páginasFase2 Grupo4Jimy Cardenas VelasquezAún no hay calificaciones

- Presentación Tarea - 3 Breiner OquendoDocumento8 páginasPresentación Tarea - 3 Breiner Oquendovalentina lopera betancurAún no hay calificaciones

- Formato Respuesta - Fase 1 - ReconocimientoDocumento2 páginasFormato Respuesta - Fase 1 - ReconocimientoMelanny MenesesAún no hay calificaciones

- Fase 2 Informar Planteamiento y Comprensión Harol MolinaDocumento3 páginasFase 2 Informar Planteamiento y Comprensión Harol Molinaunad unadAún no hay calificaciones

- Actividad Unidad No.2 Fase 2 Herramientas Telemáticas 2015Documento4 páginasActividad Unidad No.2 Fase 2 Herramientas Telemáticas 2015Maxsell Mijail Kammerer OrcasitaAún no hay calificaciones

- Fase2 OlmerCastro Grupo 46Documento10 páginasFase2 OlmerCastro Grupo 46Wilton Calvo BarriosAún no hay calificaciones

- Fase 4 - Ejecución y DesarrolloDocumento19 páginasFase 4 - Ejecución y DesarrollolamemoguAún no hay calificaciones

- Plantilla - Fase 3Documento10 páginasPlantilla - Fase 3Byron Suaza Cerón0% (1)

- Grupo 3 CarlosRiveraDocumento11 páginasGrupo 3 CarlosRiverabyronAún no hay calificaciones

- Fase 2 - Formulacion - Kelis GarciaDocumento11 páginasFase 2 - Formulacion - Kelis GarciakelisgarciaAún no hay calificaciones

- Tarea 1 Karen Juliana Figueroa CarreñoDocumento12 páginasTarea 1 Karen Juliana Figueroa CarreñoKaren Juliana figueroa carreñoAún no hay calificaciones

- Fase 3 DiseñoDocumento14 páginasFase 3 DiseñoCurso MultimediaAún no hay calificaciones

- Tarea 2 - Grupo - 112Documento10 páginasTarea 2 - Grupo - 112Enrique Sanchez EAún no hay calificaciones

- Fase4 Grupo 301404 3Documento15 páginasFase4 Grupo 301404 3Kata CastroAún no hay calificaciones

- Fase 2 - Especificación, Diseño y ArquitecturaDocumento6 páginasFase 2 - Especificación, Diseño y ArquitecturaCamilo TautivaAún no hay calificaciones

- Fase 2 Unidad 1 Componentes de La Cavidad Oral Valeria CorreaDocumento11 páginasFase 2 Unidad 1 Componentes de La Cavidad Oral Valeria CorreaValeriaAún no hay calificaciones

- EMPRENDIMIENTO INDUSTRIAL - Fase 4.Documento13 páginasEMPRENDIMIENTO INDUSTRIAL - Fase 4.10304623Aún no hay calificaciones

- Actividad Individual FinalDocumento11 páginasActividad Individual FinalOskar100% (1)

- Fase 1 - InicialDocumento10 páginasFase 1 - InicialLarry Bryan WilsonAún no hay calificaciones

- 301308A - 764 - Cuestionario de Evaluación - Paso 1 - Pre SaberesDocumento4 páginas301308A - 764 - Cuestionario de Evaluación - Paso 1 - Pre SaberesSteven MartinezAún no hay calificaciones

- Fase 2 ColaborativoDocumento28 páginasFase 2 Colaborativoamandacrash100% (1)

- Plantilla Fase1 - Colaborativo DefDocumento38 páginasPlantilla Fase1 - Colaborativo Defdavid giraldo lopezAún no hay calificaciones

- Fase1 Grupo8Documento8 páginasFase1 Grupo8Roberto SierraAún no hay calificaciones

- La Identificación PelmatoscópicaDocumento10 páginasLa Identificación PelmatoscópicaErick RodriguezAún no hay calificaciones

- Introducción A La Medicina LegalDocumento47 páginasIntroducción A La Medicina LegalJose VargasAún no hay calificaciones

- Abordaje Del Sitio de SucesoDocumento9 páginasAbordaje Del Sitio de SucesoDiana Villamizar93% (14)

- PelmatoscopíaDocumento13 páginasPelmatoscopíaCarlos VargasAún no hay calificaciones

- Dactiloscopia VucetichDocumento6 páginasDactiloscopia VucetichRyan HodgesAún no hay calificaciones

- Huellas Labiales Fonseca PDFDocumento12 páginasHuellas Labiales Fonseca PDFVRam MaAún no hay calificaciones

- Silabo Criminalistica 2018Documento101 páginasSilabo Criminalistica 2018Percy Camarena Sanchez0% (1)

- Control Biometrico Con Huella Digital UNSCHDocumento52 páginasControl Biometrico Con Huella Digital UNSCHCarlos A. GarciaAún no hay calificaciones

- 07 - Clase - ¡DIOS ME HIZO ÚNICO!Documento3 páginas07 - Clase - ¡DIOS ME HIZO ÚNICO!aphrokAún no hay calificaciones

- Aliena SlidesCarnivalDocumento18 páginasAliena SlidesCarnivalJohnattan CastroAún no hay calificaciones

- GRUPO 7 - Piloscopia, Seminario CriminalisticaDocumento17 páginasGRUPO 7 - Piloscopia, Seminario CriminalisticaDenisse DicristanzianoAún no hay calificaciones

- GeneralidadesDocumento12 páginasGeneralidadesDaniel De La CruzAún no hay calificaciones

- Fotografia Aplicada en Varias CienciasDocumento15 páginasFotografia Aplicada en Varias CienciasLuis Alfonso Verduzco LunaAún no hay calificaciones

- Ensayo OdontoDocumento9 páginasEnsayo OdontoAdonai Rosas HernándezAún no hay calificaciones

- Tema3 DactilosDocumento22 páginasTema3 DactilosDUENDY KIRA RAMIREZ SANCHEZAún no hay calificaciones

- Trabajo de Dac1Documento7 páginasTrabajo de Dac1LinisAún no hay calificaciones

- Derecho Penitenciario Tema 19Documento4 páginasDerecho Penitenciario Tema 19AntonioAún no hay calificaciones

- Expo Ingenieria Forense PPT Eee111Documento32 páginasExpo Ingenieria Forense PPT Eee111Brenda Salcedo RondinelAún no hay calificaciones

- Solu01 CepreUnmsm Ordinario Virtual 2018-II PDFDocumento119 páginasSolu01 CepreUnmsm Ordinario Virtual 2018-II PDFJAFEBY43% (7)

- Modelo de Informes Administrativos-DrtcDocumento730 páginasModelo de Informes Administrativos-DrtcSILVIA SANCHEZ100% (1)

- Manejo y Tipos de Indicios Perecederos en La Escena Del Crimen PDFDocumento120 páginasManejo y Tipos de Indicios Perecederos en La Escena Del Crimen PDFJose Luis Salas ZegarraAún no hay calificaciones

- Fisico CriminalisticaDocumento13 páginasFisico CriminalisticaMIEL SANCHEZ VELASQUEZAún no hay calificaciones

- Medicina Legal - ResumenDocumento60 páginasMedicina Legal - Resumenyocrisc76% (17)

- Pulgares ArribaDocumento1 páginaPulgares Arribahernan ojedaAún no hay calificaciones

- Afis OriginalDocumento15 páginasAfis OriginalThechinitadulceAún no hay calificaciones

- Tarea No. 4Documento3 páginasTarea No. 4keily yaneliAún no hay calificaciones

- Criminalistica Ii Historia de La DactilosDocumento2 páginasCriminalistica Ii Historia de La DactilosGenesis Jeamileth Tipan AlvarezAún no hay calificaciones

- Procedimientos Utilizados en La Identificación de Huellas DactilaresDocumento29 páginasProcedimientos Utilizados en La Identificación de Huellas Dactilaresjcizquierdo100% (1)