Documentos de Académico

Documentos de Profesional

Documentos de Cultura

Ev 2.4 DNT

Cargado por

cinthia castorena0 calificaciones0% encontró este documento útil (0 votos)

13 vistas7 páginasEl documento discute la evolución de los delitos informáticos y la necesidad de actualizar la legislación para regular estas nuevas formas de criminalidad. Explica que el internet ha facilitado muchas actividades ilegales y que la ley actual ha quedado obsoleta. También define los delitos informáticos y revisa cómo diferentes códigos penales en México abordan esta problemática, tipificando conductas como el acceso no autorizado a sistemas y la alteración de medios de pago electrónicos. Finalmente, analiza las figuras penales relacionadas contempladas en el C

Descripción original:

Título original

EV 2.4 DNT

Derechos de autor

© © All Rights Reserved

Formatos disponibles

DOCX, PDF, TXT o lea en línea desde Scribd

Compartir este documento

Compartir o incrustar documentos

¿Le pareció útil este documento?

¿Este contenido es inapropiado?

Denunciar este documentoEl documento discute la evolución de los delitos informáticos y la necesidad de actualizar la legislación para regular estas nuevas formas de criminalidad. Explica que el internet ha facilitado muchas actividades ilegales y que la ley actual ha quedado obsoleta. También define los delitos informáticos y revisa cómo diferentes códigos penales en México abordan esta problemática, tipificando conductas como el acceso no autorizado a sistemas y la alteración de medios de pago electrónicos. Finalmente, analiza las figuras penales relacionadas contempladas en el C

Copyright:

© All Rights Reserved

Formatos disponibles

Descargue como DOCX, PDF, TXT o lea en línea desde Scribd

0 calificaciones0% encontró este documento útil (0 votos)

13 vistas7 páginasEv 2.4 DNT

Cargado por

cinthia castorenaEl documento discute la evolución de los delitos informáticos y la necesidad de actualizar la legislación para regular estas nuevas formas de criminalidad. Explica que el internet ha facilitado muchas actividades ilegales y que la ley actual ha quedado obsoleta. También define los delitos informáticos y revisa cómo diferentes códigos penales en México abordan esta problemática, tipificando conductas como el acceso no autorizado a sistemas y la alteración de medios de pago electrónicos. Finalmente, analiza las figuras penales relacionadas contempladas en el C

Copyright:

© All Rights Reserved

Formatos disponibles

Descargue como DOCX, PDF, TXT o lea en línea desde Scribd

Está en la página 1de 7

El Internet es una de las herramientas tecnológicas más utilizadas hoy en día, es

la mayor fuente de consulta de información y una de las mayores plataformas

comerciales, lo que ha causado que gran número de actividades antijurídicas se

realicen a través de este medio. La legislación actual en materia federal y las de

los estados de la República sobre delitos informáticos se ha visto superada por la

rápida evolución de los medios electrónicos. Uno de los principales problemas es

la incorporación de las nuevas figuras delictivas que han surgido a la largo de los

últimos años y de la adecuación de los distintos tipos penales ya existentes, por lo

que resulta de vital importancia reformar los distintos ordenamientos vigentes

(federal y locales) para crear nuevos tipos penales que logren sancionar a estas

figuras por la ley.

Para abordar el concepto de delito informático primero se debe abordar el

concepto de delito, que de acuerdo con el Código Penal Federal es el siguiente:

“Artículo 7. Delito es el acto u omisión que sancionan las leyes penales.”

Enfocándonos al delito informático, el Dr. Julio Téllez Valdez, en su libro Derecho

Informático, menciona el concepto típico de delitos informáticos: "son las

conductas típicas, antijurídicas y culpables en que se tiene a las computadoras

como instrumento o fin"; y en el concepto atípico menciona que "son actitudes

ilícitas en que se tiene a las computadoras como instrumento o fin". Desde un

punto particular, se podría definir al delito informático como “el acto u omisión que

es realizado utilizando cualquier medio electrónico y que es sancionado por las

leyes penales”.

De las definiciones anteriores, se observa que el “acto” u “omisión” debe estar

tipificado en una ley penal, si no lo está no podría considerarse como delito.

Se puede definir al derecho informático como el conjunto de normas jurídicas

tendientes a regular la propiedad, uso y abusos de los equipos de cómputo y de

los datos que se transmiten en forma electromagnética. El derecho informático en

nuestro país todavía es incipiente. "Delito electrónico ", en un sentido amplio es

cualquier conducta criminal que en su realización hace uso de la tecnología

electrónica, ya sea como método, medio o fin

El 17 de mayo de 1999 se publicó en el Diario Oficial de la Federación una

reforma integral en materia penal a nivel federal relacionada con delitos

informáticos, la cual incluía dentro de su marco jurídico distintas figuras delictivas

que protegen la información contenida en los sistemas y equipos de cómputo.

La Organización para la Cooperación y el Desarrollo Económicos (OCDE),

estableció en 1983, que el Computer Crime que es “...cualquier comportamiento

antijurídico, no ético o no autorizado, relacionado con el procesado automático de

datos y/o transmisiones de datos.”.

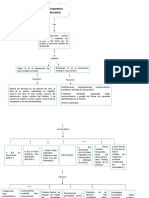

La doctrina del Derecho de la Informática ha realizado diversas clasificaciones de

los Delitos Informáticos; entre ellas destacan las de Irving J. Sloan, Ulrich Sieber,

Olivier Hance, Pablo Andrés Palazzi, Gabriela Barrios, Esther Morón Lerma,

Antonio-Enrique Pérez Luño y Miguel Ángel Davara Rodríguez. Podemos dar

cuenta que, entre dichas conductas criminales de cuello blanco, auspiciadas bajo

la denominación de Delito Informático, destacan: hacking, cracking, phishing, evil

twins, pharming y spamming; robo de identidad; cyberterrorismo; propagación de

Malware. son tan sólo algunas de las tantas expresiones de tan variada

fenomenología que han hecho que la seguridad jurídica de las personas y de las

transacciones comerciales electrónicas, dependan de las medidas de seguridad

de los sistemas informáticos de información y comunicación.

Los Delitos Informáticos se caracterizan por ser conductas criminales altamente

tecnificadas con innegables repercusiones económicas. Hemos observado que la

informatización de la sociedad y los fenómenos que se desarrollan en el seno de

la Sociedad de la Información, han demandado a nivel mundial la actualización de

los marcos legales, a fin de que se reconstruyan las hipótesis jurídicas en que se

disponen diversas conductas criminales frente al uso de la informática.

Con el fin de que la exposición sea lo más nítida posible, expondremos las

conductas ilícitas que se identifican como Delitos Informáticos, y que se

encuentran previstas y sancionadas en los Códigos Penales de las Entidades

Federativas y posteriormente las que se prevén en la legislación penal federal.

1. Códigos Penales de las Entidades Federativas

A. Distrito Federal. El artículo 336 del Nuevo Código Penal del Distrito Federal,

relativo a la Producción, Impresión, Enajenación, Distribución, Alteración o

Falsificación de Títulos al Portador, Documentos de Crédito Públicos o Vales de

Canje, dispone que se impondrán de tres a nueve años de prisión y de cien a

cinco mil días multa al que, sin consentimiento de quien esté facultado para ello,

altere los medios de identificación electrónica de tarjetas, títulos o documentos

para el pago de bienes y servicios (fracción IV); acceda a los equipos

electromagnéticos de las instituciones emisoras de tarjetas, títulos o documentos

para el pago de bienes y servicios o para disposición de efectivo (fracción V);

adquiera, utilice o posea equipos electromagnéticos o electrónicos para sustraer la

información contenida en la cinta o banda magnética de tarjetas, títulos o

documentos, para el pago de bienes o servicios o para disposición de efectivo, así

como a quien posea o utilice la información sustraída, de esta forma (fracción VI);

y a quien utilice indebidamente información confidencial o reservada de la

institución o persona que legalmente esté facultada para emitir tarjetas, títulos o

documentos utilizados para el pago de bienes y servicios, o de los titulares de

dichos instrumentos o documentos. (fracción VII).

B. Estado de México. El artículo 174 del Código Penal del Estado de México,

relativo a la Falsificación y Utilización Indebida de Títulos al Portador, Documentos

de Crédito Público y Documentos Relativos al Crédito, prevé que se impondrán de

cuatro a diez años de prisión y de ciento cincuenta a quinientos días de salario

mínimo de multa al que altere los medios de identificación electrónica de tarjetas,

títulos o documentos para el pago de bienes y servicios (fracción IV); y a quien

acceda indebidamente a los equipos de electromagnéticos de las instituciones

emisoras de tarjetas, títulos o documentos para el pago de bienes y servicios o

para disposición de efectivo (fracción V).

C. Jalisco. El artículo 170 Bis del Código Penal para el Estado Libre y Soberano

de Jalisco, relativo a la Falsificación de Medios Electrónicos o Magnéticos dispone

que se impondrán de tres a nueve años de prisión y multa por el equivalente de

doscientos a cuatrocientos días de salario mínimo general vigente en la época y

área geográfica en que se cometa el delito, al que, sin consentimiento de quien

esté facultado para ello, altere, copie o reproduzca, indebidamente, los medios de

identificación electrónica de boletos, contraseñas, fichas u otros documentos que

no estén destinados a circular y sirvan exclusivamente para identificar a quien

tiene derecho a exigir la prestación que en ellos se consigna, siempre que estos

delitos no sean de competencia federal (fracción II); acceda, obtenga, posea o

detente indebidamente información de los equipos electromagnéticos o sistemas

de cómputo de las organizaciones emisoras de los boletos, contraseñas, fichas u

otros documentos a los que se refiere la fracción I de este artículo, y los destine a

alguno de los supuestos que contempla el presente artículo (fracción III); y a quien

adquiera, utilice, posea o detente equipos electromagnéticos o electrónicos para

sustraer en forma indebida la información contenida en la cinta magnética de los

boletos, contraseñas, fichas u otros documentos a los que se refiere la fracción I

del artículo (fracción IV).

D. Nuevo León. El artículo 242 Bis del Código Penal para el Estado de Nuevo

León, relativo a la Falsificación de Títulos al Portador, Documentos de Crédito

Público y relativos al Crédito, dispone que se impondrán de tres a nueve años de

prisión y multa de ciento cincuenta a cuatrocientas cincuenta cuotas al que, sin

consentimiento de quien esté facultado para ello, altere, tarjetas de crédito o de

débito, o la información contenida en éstas, esqueletos de cheque o documentos

utilizados para el pago de bienes y servicios o para disposición de efectivo

(fracción I); altere los medios de identificación electrónica de cualquiera de los

objetos referidos en la fracción I (fracción IV); o acceda indebidamente a los

equipos electromagnéticos de las instituciones emisoras de cualquiera de los

objetos referidos en la fracción I (fracción V).

Por lo que respecta a los delitos por medios electrónicos,27 los artículos 427, 428

y 429, disponen que se le impondrá de 2 meses a 2 años de prisión y multa de

200 a 1000 cuotas, a quien indebidamente acceda a un sistema de tratamiento o

de transmisión automatizado de datos; de 2 a 8 años de prisión y multa de 300 a

1500 cuotas, a quien indebidamente suprima o modifique datos contenidos en el

sistema, o altere el funcionamiento del sistema de tratamiento o de transmisión

automatizado de datos; y de 2 a 8 años de prisión y multa de 350 a 2000 cuotas, a

quien indebidamente afecte o falsee el funcionamiento de un sistema de

tratamiento o de transmisión automatizada de datos, respectivamente.

2. Legislación penal federal Por otra parte, en el Código Penal Federal se

encuentran previstos entre otros, los delitos de Revelación de Secretos, Acceso

ilícito a equipos y sistemas de informática y los Delitos contra los Derechos de

Autor.

En este tenor, el Delito de revelación de secretos se tipifica cuando en perjuicio de

alguien, sin justa causa y sin consentimiento, se revele, divulgue o utilice algún

secreto, comunicación, información o imágenes, que hayan sido conocidas o

recibidas con motivo de un empleo, cargo o puesto, por la prestación de un

servicio profesional o técnico, por ser funcionario o empleado público.

Mientras que el de acceso ilícito a sistemas y equipos de informática, se recogen

en los artículos 211 bis 1 al 211 bis 7, conductas que pueden considerarse como

hacking informático; mismas que consisten en la modificación, destrucción, la

provocación a perder, el conocer o copiar información que esté contenida en

sistemas o equipos de informática protegidos por algún mecanismo de seguridad,

sean de particulares, del Estado o de las instituciones que integran el sistema

financiero.

Por otra parte, en la fracción II del artículo 424 bis se dispone que constituye un

delito contra los Derechos de Autor, la fabricación con fin de lucro de un

dispositivo o sistema cuya finalidad sea desactivar los dispositivos electrónicos de

protección de un programa de computación; tipo penal que puede ser considerado

como cracking informático. Por su parte, el artículo 426 prevé que se constituyen

como ilícitos en materia de Derechos de Autor, la fabricación, importación, venta o

arrendamiento de dispositivos o sistemas que descifren señales satelitales

cifradas, y que sea portadora de programas, sin autorización del distribuidor

legítimo de dicha señal.

Otro ordenamiento en el que se prevé la protección de bienes jurídicos, frente a la

informática y sus avances, es la Ley Federal contra la Delincuencia Organizada

(LFDO);31 en ella se establece la existencia de una unidad especializada de la

Procuraduría General de la República para la investigación y persecución de

delitos cometidos por miembros de la delincuencia organizada. Dicha unidad

especializada, puede previa solicitud por escrito a un juez de distrito, intervenir las

comunicaciones privadas que se realicen de forma oral, escrita, por signos,

señales o mediante el empleo de aparatos eléctricos, electrónicos, mecánicos,

alámbricos o inalámbricos, sistemas o equipos informáticos, así como por

cualquier otro medio o forma que permita la comunicación entre uno o varios

emisores y uno o varios receptores, misma que podrá ser verificada en cualquier

momento por el juzgador que autorizó la intervención.

En el ámbito financiero, el artículo 112 Bis de la Ley de Instituciones de Crédito,

dispone que se sancionará con prisión de tres a nueve años y de treinta mil a

trescientos mil días multa, al que altere el medio de identificación electrónica y

acceda a los equipos electromagnéticos del sistema bancario, con el propósito de

disponer indebidamente de recursos económicos (fracción III); y a quien obtenga o

use indebidamente la información sobre clientes u operaciones del sistema

bancario, y sin contar con la autorización correspondiente (fracción IV).

Finalmente, el artículo 113 Bis 1 de la misma Ley, prevé que serán sancionados

los servidores públicos de la Comisión Nacional Bancaria y de Valores, con la

pena establecida para los delitos correspondientes más una mitad y permitan

entre otras cuestiones, que los funcionarios o empleados de la institución de

crédito alteren o modifiquen registros con el propósito de ocultar hechos que

probablemente puedan constituir delito (inciso b).

La complejidad del Internet. No existe el propósito aquí de hacer un análisis

exhaustivo sobre lo que es la red Internet y su funcionamiento, pero sí debemos

dar algunas pautas de qué es para poder continuar y esclarecer como surgen y se

actualizan conductas como delitos, que se han denominado en no pocos países

delitos informáticos. La Internet es una red de computadoras conectadas entre sí.

Esta red permite el intercambio de información. A fin de poder intercambiar

información entre diferentes computadoras ubicadas en distintas partes del mundo

se utiliza un lenguaje común a todas las máquinas. Este lenguaje se conoce como

protocolo.

El Internet como vehículo no tan sólo de la información, sino de medios para llevar

a cabo actos de comercio como compras, rentas, arrendamientos, etcétera, ha

propiciado una revolución en el mundo entero, de ahí que haya sido comparado al

tercer movimiento de cambio de la humanidad, los dos primeros fueron el manejo

de la agricultura y el segundo la revolución industrial. El Internet también

representa un gran reto y problema, nos referimos a que ha sido utilizado cono

vehículo para llevar a cabo conductas que han propiciado en el menor de los

daños intromisión a la privacidad de las comunicaciones, y en otras situaciones

han causado graves daños al patrimonio de las personas e incluso también ha

dado pauta, a que individuos conformen bandas de delincuencia organizada que

por su nivel de tecnificación han llevado a cabo conductas graves.

La transterritorialidad o trasnacionalidad, es un elemento clave para dilucidar la

conveniencia de que los delitos informáticos sean de competencia de los

tribunales de la federación; puesto que a quien le correspondería la investigación y

persecución de los delitos sería al Ministerio Público, de acuerdo con lo establece

el artículo 21 Constitucional, órgano institucional que a través de la Procuraduría

General de la República, es el que está dotado de mayores recursos financieros,

así como mayor cobertura para seguir el estudio de los diferentes tipos de

actividades ilícitas que se desarrollan a través de Internet, e incluso al unir

esfuerzos con las diferentes corporaciones policiacas como lo puede ser la

interpol, dado su carácter trasnacional, puede coadyuvar a la investigación de los

hechos delictuosos, compartiendo información y estableciendo redes de

comunicación a su vez, con otras instituciones de policías cibernéticas. En México

ya existe una unidad especializada en delitos informáticos de la Procuraduría

General de la República, por lo que sería más conveniente aprovechar los

recursos y cobertura tecnológica que se le han asignado para tratar de

contrarrestar los ilícitos informáticos que se cometen a través de Internet.

La Organización de las Naciones Unidas, reconoce como delitos informáticos las

siguientes conductas:

1. Fraudes cometidos mediante manipulación de computadoras:

a) Manipulación de los datos de entrada.

b) Manipulación de programas.

c) Manipulación de datos de salida.

d) Fraude efectuado por manipulación informática.

2. Falsificaciones informáticas

a) Utilizando sistemas informáticos como objetos.

b) Utilizando sistemas informáticos como instrumentos.

3. Daños o modificaciones de programas o datos computarizados.

a) Sabotaje informático.

b) Virus.

c) Gusanos.

d) Bomba lógica o cronológica.

e) Acceso no autorizado a sistemas o servicios.

f) Piratas informáticos o hackers.

g) Reproducción no autorizada de programas informáticos con protección legal.

Ante los ataques de los defraudadores cibernéticos se han instrumentado

sistemas básicos de protección que debe tener cualquier usuario de Internet, entre

los cuales destacan:

1. Tener una herramienta antivirus vigente y actualizada.

2. Poseer herramientas anti-intrusos.

3. Tener un firewall personal.

4. Tener autorizados parches de seguridad, y

5. Controlar las entradas y salidas de las unidades usb y disquetes para evitar las

descargas de impresiones fotográficas, entre otras.

Delitos de pornografía El Código Penal Federal en su artículo 201 Bis establece el

tipo descriptivo consistente en que al que procure o facilite por cualquier medio el

que uno o más menores de dieciocho años, con o sin su consentimiento, lo o los

obligue o induzca a realizar actos de exhibicionismo corporal, lascivos o sexuales,

con el objeto y fin de videograbarlos, fotografiarlos o exhibirlos mediante anuncios

impresos o electrónicos, con o sin el fin de obtener un lucro, se le impondrán de

cinco a diez años de prisión y de mil a dos mil días multa. El mismo precepto en su

parte define como pornografía infantil, la representación sexualmente explicita de

imágenes de menores de dieciocho años.

"Delito electrónico ", en un sentido amplio es cualquier conducta criminal que en

su realización hace uso de la tecnología electrónica, ya sea como método, medio

o fin

Bibliografía

Cassou Ruiz, J. E. (s.f.). Delitos informáticos en México . Obtenido de Revista del Instituto de la

Judicatura Federal: Revista del Instituto de la Judicatura Federal

Delgado Granados, M. d. (s.f.). DELITOS INFORMÁTICOS DELITOS ELECTRÓNICOS. Obtenido de

http://www.ordenjuridico.gob.mx/Congreso/pdf/120.pdf

Jiménez Rojas, J. R. (s.f.). DELITOS INFORMÁTICOS EN MÉXICO. Obtenido de revista seguridad:

https://revista.seguridad.unam.mx/numero26/delitos-inform-ticos-en-m-xico

Piña Libien, H. R. (s.f.). Los Delitos Informáticos previstos y sancionados Ordenamiento Jurídico

Mexicano . Obtenido de

http://www.ordenjuridico.gob.mx/Congreso/2doCongresoNac/pdf/PinaLibien.pdf

También podría gustarte

- Ciberdelitos: Análisis doctrinario y jurisprudencialDe EverandCiberdelitos: Análisis doctrinario y jurisprudencialAún no hay calificaciones

- La Ética de La ModaDocumento104 páginasLa Ética de La ModaBri SaAún no hay calificaciones

- Derecho Penal (Tomo III) - Mario Garrido MonttDocumento510 páginasDerecho Penal (Tomo III) - Mario Garrido MonttIngrid Carolina González RiquelmeAún no hay calificaciones

- LECTURA Delitos InformáticosDocumento7 páginasLECTURA Delitos InformáticosCynthia VelascoAún no hay calificaciones

- Iniciativa 4055 Ley de Delitos InformaticosDocumento16 páginasIniciativa 4055 Ley de Delitos InformaticosEdwinRaymundoAún no hay calificaciones

- Obligaciones Legales Del Notario y Efectos de Su IncumplimientoDocumento2 páginasObligaciones Legales Del Notario y Efectos de Su Incumplimientocinthia castorenaAún no hay calificaciones

- Análisis Sobre La LEY No. 53-07Documento4 páginasAnálisis Sobre La LEY No. 53-07Maribel De Jesús HernándezAún no hay calificaciones

- M22 U1 S2 DezbDocumento17 páginasM22 U1 S2 DezbDeva GZBAún no hay calificaciones

- Los Crímenes y Delitos de Alta Tecnología y Su Marco Normativo en La República DominicanaDocumento76 páginasLos Crímenes y Delitos de Alta Tecnología y Su Marco Normativo en La República DominicanaEzequiel Cuevas100% (1)

- Resumen I - Las Opciones Morales Del Ministro - Ignacio ContrerasDocumento3 páginasResumen I - Las Opciones Morales Del Ministro - Ignacio ContrerasIgnacio Nicolás Contreras60% (5)

- Modelo Sucesion - Acreedor Del CausanteDocumento5 páginasModelo Sucesion - Acreedor Del CausanteMarisa Carla MartinezAún no hay calificaciones

- Marco Legal de La Seguridad Informática de VenezuelaDocumento5 páginasMarco Legal de La Seguridad Informática de VenezuelaYetzojhanan Varela SierraAún no hay calificaciones

- La Responsabilidad Civil de La Persona JurídicaDocumento24 páginasLa Responsabilidad Civil de La Persona JurídicaRoni F Bazalar Ganoza100% (1)

- Convenio de BudapestDocumento9 páginasConvenio de BudapestWalter Chuzon SanchesAún no hay calificaciones

- Los Delitos Informaticos en El Peru Antecedentes y PerspectiDocumento10 páginasLos Delitos Informaticos en El Peru Antecedentes y PerspectiStephanie BurgosAún no hay calificaciones

- De Demeijdi 2301 M23 002Documento11 páginasDe Demeijdi 2301 M23 002jose martin100% (2)

- Derechos Humanos UltimoDocumento17 páginasDerechos Humanos UltimoYessenia Ocsa SerranoAún no hay calificaciones

- 9 Juicio Sumario de DesocupacionDocumento7 páginas9 Juicio Sumario de DesocupacionCharly Garza100% (1)

- Investigacion Delitos InformaticosDocumento6 páginasInvestigacion Delitos InformaticosLupita CuellarAún no hay calificaciones

- Ciberdelitos en Los Bancos Del PerúDocumento8 páginasCiberdelitos en Los Bancos Del Perúveronica cariAún no hay calificaciones

- Legislación Informática en MéxicoDocumento3 páginasLegislación Informática en MéxicoEunizzAún no hay calificaciones

- Delitos InformaricosDocumento23 páginasDelitos Informaricosevelin gil larezAún no hay calificaciones

- Unidad 5 RESUMEN DE LA LEY DE No. 53-07 Crímenes y Delitos de Alta TecnologíaDocumento14 páginasUnidad 5 RESUMEN DE LA LEY DE No. 53-07 Crímenes y Delitos de Alta TecnologíaOsiris MatosAún no hay calificaciones

- Delitos InformaticosDocumento20 páginasDelitos InformaticosGabriela Sornoza67% (3)

- Legislacion Informatica en BoliviaDocumento10 páginasLegislacion Informatica en BoliviaMauricio Lima100% (1)

- Delitos InformaticosDocumento18 páginasDelitos InformaticosFlores Gonzalez Shakti JaquelineAún no hay calificaciones

- Legislación México CIBERNAUTASDocumento10 páginasLegislación México CIBERNAUTASRamon SotoAún no hay calificaciones

- 1 Derecho InformaticoDocumento38 páginas1 Derecho InformaticoPerla Pamela Ornelas loyaAún no hay calificaciones

- Delito Informatico en Republica DominicanaDocumento13 páginasDelito Informatico en Republica DominicanaMiguel Arturo100% (1)

- Delitos InformaticosDocumento7 páginasDelitos InformaticosA Michael Valdivia VegaAún no hay calificaciones

- Derecho Administrativo 2do CorteDocumento6 páginasDerecho Administrativo 2do CortestefanyAún no hay calificaciones

- +reporte Legal+Delitos Informáticos+28 de Octubre Del 2014+777+Documento3 páginas+reporte Legal+Delitos Informáticos+28 de Octubre Del 2014+777+ENRIQUE MEDINAAún no hay calificaciones

- Ley de Delitos InfDocumento3 páginasLey de Delitos InfMilagros MataAún no hay calificaciones

- DEFINICIONESDocumento5 páginasDEFINICIONESvicoinfAún no hay calificaciones

- Paises Que Aplican Codigos Penales en Cuanto A Delitos InformaticosDocumento5 páginasPaises Que Aplican Codigos Penales en Cuanto A Delitos InformaticosRodrigo FrancoAún no hay calificaciones

- Ejemplo JackeoDocumento15 páginasEjemplo JackeoGustavo UnadmAún no hay calificaciones

- Delitos InformáticosDocumento9 páginasDelitos InformáticosWillian GarateAún no hay calificaciones

- Politica InformaticaDocumento30 páginasPolitica InformaticaJoyceRGrAún no hay calificaciones

- Delitos-Informaticos en ColombiaDocumento15 páginasDelitos-Informaticos en ColombiagiovarconAún no hay calificaciones

- M22 - JDI - U1 - S2 - IVOP CorreccionDocumento20 páginasM22 - JDI - U1 - S2 - IVOP CorreccionIvette OlmedoAún no hay calificaciones

- Normativas Penales Que Sancionan Los DelitosDocumento7 páginasNormativas Penales Que Sancionan Los Delitosangelo bernabeAún no hay calificaciones

- Evolucion e Importancia Del Derecho Informatico en El EcuadorDocumento6 páginasEvolucion e Importancia Del Derecho Informatico en El EcuadorAndres CastroAún no hay calificaciones

- Leyes Informaticas PanamaDocumento24 páginasLeyes Informaticas Panamaabel gallardoAún no hay calificaciones

- Régimen Jurídico Previsto en Venezuela Contra Los Delitos InformáticosDocumento6 páginasRégimen Jurídico Previsto en Venezuela Contra Los Delitos Informáticoslorena_pachonaAún no hay calificaciones

- Ataques DoSDocumento4 páginasAtaques DoSWilfredy PirirAún no hay calificaciones

- El Delito Informático - KVDocumento6 páginasEl Delito Informático - KVKevin VargasAún no hay calificaciones

- Actividad 6.2Documento5 páginasActividad 6.2ariel motaAún no hay calificaciones

- Delitos Informaticos en ChileDocumento31 páginasDelitos Informaticos en ChileA Liz Marjorie T. Tineo100% (1)

- Monografia InformaticaDocumento13 páginasMonografia InformaticaYessy J-hangAún no hay calificaciones

- Derecho Informático Penal en República DominicanaDocumento6 páginasDerecho Informático Penal en República Dominicanacarmen rojasAún no hay calificaciones

- Delitos Informáticos y Su PruebaDocumento15 páginasDelitos Informáticos y Su PruebaElizabeth MarrotAún no hay calificaciones

- Ic-s5-Tecnologia Aplicada A La Inv. CriminalDocumento24 páginasIc-s5-Tecnologia Aplicada A La Inv. CriminalWalter Enrique Dahel ESPIRITU GARCIAAún no hay calificaciones

- Apropiación Fraudulenta Por Medios ElectrónicosDocumento5 páginasApropiación Fraudulenta Por Medios Electrónicososcar aguasAún no hay calificaciones

- Delitos InformaticosDocumento5 páginasDelitos InformaticosKendo IcalAún no hay calificaciones

- Ley 30229 Casilla ElectronicaDocumento13 páginasLey 30229 Casilla ElectronicaEfrain CardenasAún no hay calificaciones

- ANÁLISIS Informática Yohana Ley de Delitos InformaticoDocumento6 páginasANÁLISIS Informática Yohana Ley de Delitos InformaticoJesús AltuveAún no hay calificaciones

- Cacosta Ucv - EstadoArteMarcoJuridicoVzla - Tec Info - 27 01 2024dDocumento10 páginasCacosta Ucv - EstadoArteMarcoJuridicoVzla - Tec Info - 27 01 2024dyelusiAún no hay calificaciones

- Ley No. 53-07 Sobre Crímenes y Delitos de Alta Tecnología.Documento6 páginasLey No. 53-07 Sobre Crímenes y Delitos de Alta Tecnología.Ary OrtizAún no hay calificaciones

- Yoly Cabrera - Régimen Jurídico Previsto en Venezuela Contra Los Delitos InformáticosDocumento18 páginasYoly Cabrera - Régimen Jurídico Previsto en Venezuela Contra Los Delitos Informáticosfanny amaroAún no hay calificaciones

- Tema 7 Delitos InformaticosDocumento7 páginasTema 7 Delitos InformaticosFrancis VelasquezAún no hay calificaciones

- Delitos Informaticos 2Documento5 páginasDelitos Informaticos 2J.Rafael Gonzalez RamirezAún no hay calificaciones

- Leyes Informaticas de VenezuelaDocumento6 páginasLeyes Informaticas de VenezuelaGau IzarraAún no hay calificaciones

- TP - Inv. InformaticaDocumento14 páginasTP - Inv. Informaticafabmara7Aún no hay calificaciones

- Delitos Informáticos en LatinoamericaDocumento16 páginasDelitos Informáticos en LatinoamericaFredy VaYlizAún no hay calificaciones

- Delito InformáticoDocumento32 páginasDelito InformáticoDiana CarolinaAún no hay calificaciones

- Aplicacion de La Normatividad InformaticaDocumento22 páginasAplicacion de La Normatividad Informaticayonder yafetAún no hay calificaciones

- Material Delitos Informáticos Lic CardonaDocumento14 páginasMaterial Delitos Informáticos Lic CardonaAlexserkAún no hay calificaciones

- Derecho Informático en La Rep. Dom.Documento4 páginasDerecho Informático en La Rep. Dom.centerglobalservicec.g.s. GlobalserviceAún no hay calificaciones

- Escritura Pública Acta NotarialDocumento3 páginasEscritura Pública Acta Notarialcinthia castorenaAún no hay calificaciones

- Instrumentos Notariales para Personas Jurídicas Individuales y ColectivasDocumento2 páginasInstrumentos Notariales para Personas Jurídicas Individuales y Colectivascinthia castorenaAún no hay calificaciones

- Ev 3.6 DNTDocumento7 páginasEv 3.6 DNTcinthia castorenaAún no hay calificaciones

- Documentos Acción Registral Autoridad Ante Que Se Presenta La Inscripción Efectos Jurídicos Del Trámite para El InteresadoDocumento4 páginasDocumentos Acción Registral Autoridad Ante Que Se Presenta La Inscripción Efectos Jurídicos Del Trámite para El Interesadocinthia castorenaAún no hay calificaciones

- Ev 2 3 DNDocumento3 páginasEv 2 3 DNcinthia castorenaAún no hay calificaciones

- Ev 2.3 DNTDocumento3 páginasEv 2.3 DNTcinthia castorenaAún no hay calificaciones

- Ev 2 ÉticaDocumento2 páginasEv 2 Éticacinthia castorenaAún no hay calificaciones

- Cpeum, CNPPDocumento12 páginasCpeum, CNPPcinthia castorenaAún no hay calificaciones

- Documen 1Documento6 páginasDocumen 1carlos romeroAún no hay calificaciones

- Unidad 4 Argumentacion JuridicaDocumento13 páginasUnidad 4 Argumentacion JuridicaLuis Antonio RiveraAún no hay calificaciones

- Semana 8Documento20 páginasSemana 8Maria Fernanda YaupiAún no hay calificaciones

- La Jerarquía Normativa Urbana Especial Como Referencial de Política Pública de Planeación Urbana en ColombiaDocumento25 páginasLa Jerarquía Normativa Urbana Especial Como Referencial de Política Pública de Planeación Urbana en ColombiadiegoAún no hay calificaciones

- Casación #9454-2014, IcaDocumento9 páginasCasación #9454-2014, IcaErickAún no hay calificaciones

- Resolución Judicial - UsucapiónDocumento1 páginaResolución Judicial - UsucapiónFranklin ChávezAún no hay calificaciones

- Sílabo Legislación Tributaria y Comercial 2023-II (PLAN 2016)Documento7 páginasSílabo Legislación Tributaria y Comercial 2023-II (PLAN 2016)Karolay OlayuncaAún no hay calificaciones

- Informe Sobre Acceso A La Justicia en Las Americas 2007Documento105 páginasInforme Sobre Acceso A La Justicia en Las Americas 2007David Lovatón Palacios0% (1)

- Manual Funciones 2018 PDFDocumento248 páginasManual Funciones 2018 PDFAlfonso Manuel Lopez JimenezAún no hay calificaciones

- Dictamen Clase 7Documento2 páginasDictamen Clase 7Camila CortésAún no hay calificaciones

- Locuciones Latinas Básicas para Estudiantes de DerechoDocumento28 páginasLocuciones Latinas Básicas para Estudiantes de DerechoNATALLY RUIZAún no hay calificaciones

- La Tutela y Los Derechos A La Salud y A La Seguridad Social 2015 CompletoDocumento262 páginasLa Tutela y Los Derechos A La Salud y A La Seguridad Social 2015 CompletoMariely Jimenez BenitezAún no hay calificaciones

- Apuntes RousseauDocumento4 páginasApuntes RousseaufiloferAún no hay calificaciones

- Derecho Peticion PaolaDocumento4 páginasDerecho Peticion PaolaNathaly Moreno RodriguezAún no hay calificaciones

- Concurso de AcreedoresDocumento12 páginasConcurso de AcreedoresANA GARCIA GOZALOAún no hay calificaciones

- Proceso Disciplinario AdministrativoDocumento53 páginasProceso Disciplinario AdministrativoVictor Hugo Sejas FernandezAún no hay calificaciones

- TripticoDocumento2 páginasTripticoValentina Aguilar NavarroAún no hay calificaciones

- Memorial de Prueba DocumentosDocumento3 páginasMemorial de Prueba DocumentosJUAN CARLOS RIVERA BARRERAAún no hay calificaciones

- R4 - Exp. 00248-2022-0-2009-JM-FT-01 - Resolución - 02241-2022Documento12 páginasR4 - Exp. 00248-2022-0-2009-JM-FT-01 - Resolución - 02241-2022LG ABOGADOSAún no hay calificaciones

- Resolución Del Juzgado Federal de DoloresDocumento171 páginasResolución Del Juzgado Federal de DoloresTélamAún no hay calificaciones

- TDR Residente de ActivoDocumento8 páginasTDR Residente de ActivoPercy Tello medinaAún no hay calificaciones

- Manual Normas y Procedimientos Direccion de Catastro ValenciaDocumento136 páginasManual Normas y Procedimientos Direccion de Catastro ValenciaReinaldoMujicaAún no hay calificaciones

- Coaccion y PenaDocumento5 páginasCoaccion y PenaCristopher Aldair Molgado MendezAún no hay calificaciones