Documentos de Académico

Documentos de Profesional

Documentos de Cultura

Roger Prueba

Cargado por

RogerPilacuánDerechos de autor

Formatos disponibles

Compartir este documento

Compartir o incrustar documentos

¿Le pareció útil este documento?

¿Este contenido es inapropiado?

Denunciar este documentoCopyright:

Formatos disponibles

Roger Prueba

Cargado por

RogerPilacuánCopyright:

Formatos disponibles

Aulas COMP_21005_2848_Informatica Forense Mi Tutor

Contenido > Unidad > Evaluación

Menú

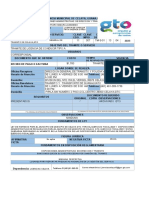

Prueba de cátedra primer parcial

Prueba de cátedra primer parcial

Puntaje total: 100.00

Puntaje de aprobación: 70.00

Incorrectas restan: No

Abierta: hasta 19/01/2021 13:50

Realización

Fecha: 19-ene-2021 13:16:13

Tiempo realización: 00:11:03 100.00

Cantidad de veces realizada: 1 Aprobada

Cantidad de respuestas correctas: 40 / 40

Cuál de las siguientes afirmaciones es verdadera?

Una orden de registro le da a la policía pleno derecho a violar la privacidad de los

ciudadanos.

Evidencia que ha sido suprimida no puede ser utilizado en la corte.

Si una orden de allanamiento fue requerido antes de una búsqueda de la computadora de

un sospechoso, pero no se obtuvo el mensaje de que las evidencias aún se puede utilizar

en los tribunales.

Para obtener una orden de registro, la policía sólo tiene que demostrar una causa

probable.

(2.50 puntos)

¿Cuál de los siguientes procedimientos de notificación ayuda a garantizar la investigación y el

enjuiciamiento de un caso?

Todos los informes de la investigación debe estar preparado con el entendimiento de que

será leído por otros.

El investigador no debe pronunciarse sobre la culpabilidad o inocencia de un sospechoso

o sospechosos o sus afiliaciones.

Los datos de la investigación deben ser presentados, pero no las opiniones de la

investigación.

Todas las anteriores

(2.50 puntos)

Preservar la cadena de custodia de pruebas electrónicas requiere demostrar todo lo siguiente,

salvo que

una copia completa esta hecho y verificada.

un proceso de copia fiable fue utilizado.

Se tomaron fotografías antes de retirar los ordenadores u otros dispositivos.

todos los medios de comunicación fueron asegurados.

(2.50 puntos)

?????????..son dispositivos para evitar que los datos sean alterados en las unidades

conectadas el equipo sospechoso y también ofrecen velocidades de adquisición muy rápidos.

cifrado

imágenes

bloqueador de escritura

Hashing

(2.50 puntos)

¿Cuando una copia forense se hace, en qué formato están los contenidos del disco duro

almacenado?

Como imágenes comprimidas.

Como archivos de arranque.

como archivos ejecutables.

Como los archivos del sistema operativo.

(2.50 puntos)

???????????? puede ser valiosa cuando se trata de filtrar datos irrelevantes.

Algoritmos

Contraseña craqueadas

Metadatos

Los valores hash

(2.50 puntos)

Usted debe comenzar a documentar un caso cuando:

Llegue al equipo sospechoso.

Está listo para analizar los datos.

Recibe la primera llamada sobre el caso.

Está listo para finalizar el informe.

(2.50 puntos)

Una comparación hash se utiliza a menudo para eliminar

archivos desconocidos.

Archivos conocidos.

Perfiles de usuario.

Pruebas.

(2.50 puntos)

Para que la evidencia conduzca a una condena o absolución de una persona a juicio por un

delito, los jueces y los jurados

Necesitan entender la evidencia y estar convencido de lo que significa.

Necesitan testimonios de testigos presenciales.

basarse únicamente en pruebas directas.

basarse únicamente en pruebas circunstanciales.

(2.50 puntos)

¿Puede la informática forense calificar a los investigadores como testigos expertos y dar

opiniones sobre lo que pasó?

No, porque no fueron testigos oculares.

No, porque eso sería un rumor.

Sí, porque el tribunal escoge sus propios expertos para informar en sí o el jurado.

Sí, porque ayudan a los jueces o jurados entender el pruebas electrónicas.

(2.50 puntos)

Prueba o evidencia Documental es:

Es cuando se reconstruye la escena o el incidente en cuestión

Cuando se usa ayudas como videos, gráficos imágenes tablas modelos, etc

Cuando se presentan como pruebas elementos encontrados directamente en la escena

del hecho

Ninguna de las anteriores

(2.50 puntos)

Qué método no es utilizado por los estafadores para engañar a los demás para hacer que

actúen en su contra?

mentira.

ocultar los hechos.

la fuerza física.

falsear la verdad)

(2.50 puntos)

¿Qué elementos son necesarios para demostrar el fraude en un caso criminal?

Un material de falsa declaración, intención de engañar, la dependencia de la víctima en la

declaración y los daños causados a la víctima.

Una falsa declaración, intención de engañar, y el daño a la víctima.

Un material de falsa declaración, intención de engañar, y la dependencia de la víctima en

la declaración.

Un material de falsa declaración, y la intención de engañar.

(2.50 puntos)

¿Cuáles son los tres factores comunes a todos los fraudes?

La presión, la racionalización y la oportunidad)

El engaño, las artimañas y el robo de dinero.

El Motivo, la intención, y el engaño.

La corrupción, el soborno, y el cohecho.

(2.50 puntos)

¿Cuál es la cuestión legal más importante en la informática forense?

Preservar las pruebas.

Aprovechar las pruebas.

Admisibilidad de las pruebas.

El descubrimiento de las pruebas.

(2.50 puntos)

El descubrimiento de los documentos o datos:

Juega un papel muy importante en casos civiles y penales.

es el mismo, es el descubrimiento de documentos de papel y datos y tiene los mismos

problemas.

siempre requiere de una orden de registro u orden judicial.

todas las anteriores

(2.50 puntos)

Las reglas judiciales regulan el proceso de determinación de los hechos de todas las razones

siguientes, excepto

para asegurar que el proceso forense no manche o altere la evidencia de ninguna manera.

Asegurar que los derechos civiles de un sospechoso no sean violados.

para evitar que alguien sea acusado de un crimen que no cometió.

Asegurar que la persona culpable está acusado del crimen y detenido.

(2.50 puntos)

Para que un agente de la policía pueda buscar a una persona o su propiedad sin una orden de

cateo en determinadas condiciones se deben cumplir. ¿Cuál de los siguientes no es una de

esas condiciones?

Debe haber habido una detención legal.

El funcionario podrá incautar y tener muchas pruebas con el fin de evitar su destrucción o

la ocultación.

El agente puede buscar y obtener pruebas si el sospechoso no se opone.

El agente puede buscar y eliminar todas las armas que la persona detenida puede utilizar

para escapar o resistirse al arresto.

(2.50 puntos)

La búsqueda de pruebas electrónicas, mientras que la investigación de los delitos de alta

rentabilidad, como la distribución de drogas o el blanqueo de dinero, puede ser

particularmente difícil porque los criminales involucrados en estos delitos

rara vez utilizan el Internet o las computadoras.

puede destruir los medios de almacenamiento, como discos, para eliminar las pruebas

electrónicas de sus actividades ilegales.

Encriptar siempre sus datos y comunicaciones.

ocultar sus datos en el espacio de holgura.

(2.50 puntos)

¿Cuál de las siguientes opciones es (son) verdaderas acerca de los crímenes?

Prácticamente todos los delitos requieren un acto físico.

El hecho ilícito se llama el actus reus.

El dolo o estado de ánimo es el mens rea.

Todas son verdaderas.

(2.50 puntos)

¿Cuál de las siguientes afirmaciones sobre los hashes es falsa?

Un hash es un archivo de "huella digital".

No hay dos valores hash que puede ser el mismo a menos que los archivos sean

idénticos.

Hashes se utilizan para verificar la preservación de la copia.

Los valores hash se utilizan para verificar o validar la integridad de la copia.

(2.50 puntos)

Cuando un investigador se encuentra con un equipo que está ejecutando, el investigador debe:

Utilizar el sistema operativo para apagar el ordenador luego de que las pantallas y el área

han sido fotografiadas.

Utilizar inmediatamente el sistema operativo y apagar el ordenador para preservar el

estado de la máquina.

Usar el sistema operativo para apagar el ordenador hasta que una copia del disco duro se

haya hecho.

Desconectar el ordenador para preservar el estado de la máquina.

(2.50 puntos)

Son reglas para levantar toda evidencia fisica:

Manejarla estrictamente lo necesario

Evitar contaminarla con software que garantice un proceso limpio.

Trabajarla colectivamente, procurando que se mantenga la integridad de su naturaleza

Todas las anteriores

(2.50 puntos)

Una consideración para que una prueba sea admisible es:

Demostrar con hechos/documentación que los procedimientos aplicados son robustos.

Verificar y validar con pruebas que los resultados obtenidos son cuantificables y

verificables.

Que las pruebas deben obtenerse siguiendo la regla de la exclusión.

Si la prueba se obtiene gracias a un registro ilegal, puede ser aceptada si se verifica el

resultado.

(2.50 puntos)

Para la aplicación de la cadena de custodia se tienen en cuenta los siguientes factores:

Identidad, estado original, condiciones de recolección y preservación.

Estado original, embalaje y envío.

Preservación, lugares y fechas de permanencia y cambios que cada custodio haga.

Ninguna de las anteriores.

(2.50 puntos)

Según el FBI, la informática (o computación) forense es:

La ciencia forense de adquirir, preservar, obtener y presentar datos que han sido

procesados electrónicamente.

La ciencia y arte que permite de adquirir, preservar, obtener y presentar datos que han

sido guardados en un medio computacional.

La ciencia de adquirir, obtener y presentar datos que han sido procesados en un medio

computacional.

Ninguna de las opciones.

(2.50 puntos)

Los objetivos de la Informática Forense son logrados de varias formas, entre ellas, la principal

es:

La recolección de evidencia

La presentación de pruebas

La prosecución de los criminales

El análisis de los resultados

(2.50 puntos)

¿Que se busca en la Investigación Forense?

¿Qué sucedió? ; ¿Cuando? ;¿Como?; ¿Porque?.

¿Qué sucedió? ; ¿En que tiempo? ;¿Cuando; ¿Porque?.

¿Qué sucedió? ; ¿Cómo? ;¿Quién lo hizo? ; ¿Porque?.

Ninguna de las opciones.

(2.50 puntos)

Al principio de Locard podemos resumirlo de la siguiente manera:

El sospechoso llevara lejos algún rastro de la escena o de la víctima.

La victima retendrá restos del sospechoso.

El sospechoso dejará algo en la escena.

Todas las opciones.

(2.50 puntos)

¿Por qué aspecto se considera muy importante a la Informática Forense?

Analiza sistemas informáticos en busca de evidencia.

Es la aplicación de técnicas y herramientas de hardware y software.

Informa adecuadamente al cliente acerca de las posibilidades reales de la evidencia

existente o supuesta.

Las dos primeras

(2.50 puntos)

¿En que casos se utiliza la Informática Forense?

Homicidios

Casos que tratan con fraude

Discriminación

Todas las opciones

(2.50 puntos)

¿Cómo funciona la informática forense en el área policial?

La policia digital generalmente se divide en 4 departamentos donde utilizan la informática

forense para sus investigaciones.

Existe un Departamento de Pedofilia que realiza Patrullajes cibernéticos para la

investigación y captura redes de pedofilia.

Existe un Departamento de Investigaciones y Delitos Financieros

Existe un Departamento de Análisis de crímenes digitales.

(2.50 puntos)

El aspecto más importante que el investigador forense deberá tener en cuenta al tratarse de un

caso judicial es:

Estar correctamente calificado como perito.

Esperar un oficio por parte del fiscal o juez donde nos oficialice la asignación del caso y

de los dispositivos o equipos a investigar.

Limitarse a investigar solo lo que el juez o fiscal le solicita.

Realizar correctamente el cambio de la cadena de custodia.

(2.50 puntos)

En el sistema de la seguridad del cibercrimen existe una unión entre dos jugadores muy

importantes:

La ley y el agente que realiza la investigación.

El sospechoso y la evidencia.

La escena del crimen y la evidencia.

La escena del crimen y el sospechoso.

(2.50 puntos)

¿De que formas pueden verse involucrados los ordenadores en el cibercrimen?

El ordenador y la red pueden ser usadas como herramientas para cometer el delito.

El ordenador o la red pueden ser el objetivo del crimen.

El ordenador o la red pueden ser usados por eventos incidentales relacionados con el

crimen por ejemplo para guardar archivos de venta de droga, archivos de la planificación

de un atraco o crimen, etc)

Todas las opciones.

(2.50 puntos)

El Cibercrimen puede situarse en categorías que ya se usan para identificar otros tipos de

crímenes como:

Delitos sin violencia.

Delitos violentos o potencialmente violentos.

Delitos que plantean un daño físico a una o varias personas.

Todas las opciones.

(2.50 puntos)

Una de las herramientas, estilos o maneras de actuar de las que se vale el cibercrimen es:

La ingeniería profesional del cibercrimen.

La utilización de medios psicotécnicos informáticos.

La ingeniería del cibercrimen.

La utilización de medios no técnicos como la percepción humana.

(2.50 puntos)

Se reporta el hackeo de un sitio web en donde cambiaron la pagina de inicio el index.php con

un mensaje ofensivo hacia le gerencia de la empresa, con la leyenda, ?llevaras a la quiebra a tu

empresita pablito gerentillo mediocre? el dominio del sitio es el www.agir.com. Tomando

detalles del caso nos comentan que el sitio es programado en php y está en un servidor

externo de hosting, que no es propiedad de la empresa.<br/>Uno de los elementos del Modelo

Skram en este delito sería:

El sospechoso conoce como utilizar php.

Una de sus habilidades es saber acerca de la estructura de la empresa

El sospechoso pretende hacer daño a la empresa.Esa es su motivación.

El sospechoso ingresó como administrador al sistema.

(2.50 puntos)

¿La desmaterialización de un mensaje de datos consiste en?

Digitalización de los documentos que contienen los datos o el mensaje de datos.

La impresión certificada por un notario del mensaje de datos.

La certificación del mensaje de datos por parte de un notario.

El uso de hardware y software apropiado como el OCR para traducir un mensaje de datos.

(2.50 puntos)

En qué documentos legales podemos encontrar específicamente o relativo a la prueba en un

caso forense?

En el Código Civil.

En el Código de Procedimiento Civil.

En el Código de Procedimiento Penal.

En el Código Orgánico General de Procesos.

(2.50 puntos)

Anterior Siguiente

Unidad de Educación a Distancia ESPE - UED

UNIVERSIDAD DE LAS FUERZAS ARMADAS - ESPE

También podría gustarte

- La defensa en el sistema penal acusatorioDe EverandLa defensa en el sistema penal acusatorioCalificación: 5 de 5 estrellas5/5 (1)

- El metaperitaje en el procedimiento penal acusatorioDe EverandEl metaperitaje en el procedimiento penal acusatorioCalificación: 3.5 de 5 estrellas3.5/5 (3)

- Informatica ForenseDocumento24 páginasInformatica ForenseJose Hernandez100% (2)

- TALLER CASUISTICA - DelitosDocumento5 páginasTALLER CASUISTICA - DelitosMiguel Ortiz HernándezAún no hay calificaciones

- Transmisión de información por medios convencionales e informáticos. ADGG0508De EverandTransmisión de información por medios convencionales e informáticos. ADGG0508Aún no hay calificaciones

- 1 Informatica ForenseDocumento133 páginas1 Informatica Forensevic antinoriAún no hay calificaciones

- TIA Plan de Investigación Forense Digital (1) .PptxjuancamiloDocumento8 páginasTIA Plan de Investigación Forense Digital (1) .PptxjuancamiloJUAN CAMILO IBARGUEN PALACIOSAún no hay calificaciones

- Crud JavaDocumento19 páginasCrud JavaRogerPilacuánAún no hay calificaciones

- Trabajo Final Ley Del TalionDocumento22 páginasTrabajo Final Ley Del TalionJorgitoh Concepcion100% (2)

- RESUMEN La Virgen de Los SicariosDocumento4 páginasRESUMEN La Virgen de Los SicariosMariana Tangarife MejiaAún no hay calificaciones

- Clase 4. Manejo de Evidencias DigitalesDocumento18 páginasClase 4. Manejo de Evidencias DigitaleslidicehazAún no hay calificaciones

- Indice de Delitos Menos GravesDocumento19 páginasIndice de Delitos Menos GravesDonald RamirezAún no hay calificaciones

- Actividad Evaluativa - Eje 2 - Informatica Forense - 202160-6a - 063Documento10 páginasActividad Evaluativa - Eje 2 - Informatica Forense - 202160-6a - 063Fabián Enrique Bolaños GarcíaAún no hay calificaciones

- Auditoría InformáticaDocumento32 páginasAuditoría InformáticaEnrique ContadorAún no hay calificaciones

- Actividad Evaluativa - Eje 2 - INFORMATICA FORENSE - 202110-1A - 11Documento11 páginasActividad Evaluativa - Eje 2 - INFORMATICA FORENSE - 202110-1A - 11Sandra Gómez TovarAún no hay calificaciones

- Informe Forense Grupo Turing PDFDocumento12 páginasInforme Forense Grupo Turing PDFJunior Thomas Ciriaco BatistaAún no hay calificaciones

- La Prueba Digital en El Proceso JudicialDocumento10 páginasLa Prueba Digital en El Proceso JudicialAlfredo ZárateAún no hay calificaciones

- Respuestas IngeDocumento16 páginasRespuestas IngeRogerPilacuán100% (1)

- Computacion ForenseDocumento47 páginasComputacion Forensemaker09Aún no hay calificaciones

- Evidencia DigitalDocumento16 páginasEvidencia DigitalNaldo HMAún no hay calificaciones

- Semana 01 Clase 01 02Documento34 páginasSemana 01 Clase 01 02Victor Manuel Argueta BarahonaAún no hay calificaciones

- Redes e Informatica ForenceDocumento22 páginasRedes e Informatica ForenceLiz Patricia MedellinAún no hay calificaciones

- Introducción A Las Técnicas Forenses DigitalesDocumento14 páginasIntroducción A Las Técnicas Forenses DigitalesYoYoSrt4Aún no hay calificaciones

- Informática ForenseDocumento45 páginasInformática ForensealvdelaAún no hay calificaciones

- Informática ForenseDocumento14 páginasInformática ForensekennyAún no hay calificaciones

- En La Escena Del Delito InformáticoDocumento8 páginasEn La Escena Del Delito InformáticolordbcosAún no hay calificaciones

- Universidad Tecnica de BabahoyoDocumento6 páginasUniversidad Tecnica de BabahoyoRaúl RamosAún no hay calificaciones

- Preparación Segundo Parcial - JUAN CAMILO GARCIA CACERESDocumento5 páginasPreparación Segundo Parcial - JUAN CAMILO GARCIA CACERESJUAN CAMILO GARCIA CACERESAún no hay calificaciones

- Intoroducción Al Análisis ForenseDocumento14 páginasIntoroducción Al Análisis ForenseMarcela YanzaAún no hay calificaciones

- Qué Son Las Ciencias ForensesDocumento8 páginasQué Son Las Ciencias ForensesHansel Gabriel RodriguezAún no hay calificaciones

- INTERPOL Juan MillianDocumento30 páginasINTERPOL Juan MillianPERUHACKING100% (4)

- La Prueba Electronica en El Proceso PenalDocumento79 páginasLa Prueba Electronica en El Proceso Penalvic antinoriAún no hay calificaciones

- La Prueba Informatica y La InternetDocumento17 páginasLa Prueba Informatica y La InternetJ2010AAún no hay calificaciones

- Plantilla Protocolo Individual MMDocumento3 páginasPlantilla Protocolo Individual MMFredy José GilAún no hay calificaciones

- Delitos InformaticosDocumento10 páginasDelitos InformaticosPerico de los palotesAún no hay calificaciones

- Control 3. Unidades 6,7 y 8 - Intento 1 CiberDocumento7 páginasControl 3. Unidades 6,7 y 8 - Intento 1 CiberNicelia VazquezAún no hay calificaciones

- Informatica Forense PDFDocumento13 páginasInformatica Forense PDFcacordova70Aún no hay calificaciones

- Metodologia de Analisis de Casos PenalesDocumento64 páginasMetodologia de Analisis de Casos PenalesKaren Reyes100% (1)

- Tema 1. Introducción Al Análisis ForenseDocumento9 páginasTema 1. Introducción Al Análisis ForenseYagami LigthAún no hay calificaciones

- Cadena de Custodia de Indicios JEFGDocumento19 páginasCadena de Custodia de Indicios JEFGGreivin CortésAún no hay calificaciones

- Tema 1Documento15 páginasTema 1Fernando RousAún no hay calificaciones

- Auditoria - Fases de La Pericial Informática Forense (Informatica Forense)Documento6 páginasAuditoria - Fases de La Pericial Informática Forense (Informatica Forense)FreddyAún no hay calificaciones

- PDF Proyecto Informatica Forense PNP CompressDocumento8 páginasPDF Proyecto Informatica Forense PNP CompressIvan LlaqueAún no hay calificaciones

- MicaelOba-EimyRod M03C Infor - Forense Inf - Apli.derechoDocumento12 páginasMicaelOba-EimyRod M03C Infor - Forense Inf - Apli.derechoEimy RodriguezAún no hay calificaciones

- Metodologia Analisis ForenseDocumento20 páginasMetodologia Analisis ForenseAlexandra LuguañaAún no hay calificaciones

- El Apogeo de La Tecnología Nos Ha Dado Grandes Cambios A Nivel MundialDocumento10 páginasEl Apogeo de La Tecnología Nos Ha Dado Grandes Cambios A Nivel MundialCristina Lewis ZumárragaAún no hay calificaciones

- Tema1 PDFDocumento19 páginasTema1 PDFKaterinJohanaAún no hay calificaciones

- Evidencia en El PeruDocumento3 páginasEvidencia en El PeruAbogado RegistralAún no hay calificaciones

- Tema 1 OkDocumento18 páginasTema 1 OkaingabAún no hay calificaciones

- Analisis ForenseDocumento2 páginasAnalisis ForenseJUAN ALEJANDRO HGAún no hay calificaciones

- Informatica Forense Resumen EjcutivoDocumento12 páginasInformatica Forense Resumen EjcutivoSandra Arely Cristo SánchezAún no hay calificaciones

- Cyb - Pan - Manual Tecnologia e InformaticaDocumento18 páginasCyb - Pan - Manual Tecnologia e InformaticaFernando Rincon RiofrioAún no hay calificaciones

- ForenseDocumento29 páginasForensenormluzAún no hay calificaciones

- Evidencia DigitalDocumento5 páginasEvidencia DigitalRaisa Vides100% (1)

- Informatica Forense Investigaciones Judiciales EiidiDocumento11 páginasInformatica Forense Investigaciones Judiciales EiidiLuisa Fernanda Ospina HenaoAún no hay calificaciones

- Clase 1 (Informatica Forense) by Bad-RobotDocumento10 páginasClase 1 (Informatica Forense) by Bad-RobotEdGe CoreAún no hay calificaciones

- Auditoria Cesar Contreras Sumativa3Documento9 páginasAuditoria Cesar Contreras Sumativa3CesarAún no hay calificaciones

- Tema 1Documento16 páginasTema 1yecale2671Aún no hay calificaciones

- Snapsave - App 283875537 1060051018262345 29612823036544267...Documento4 páginasSnapsave - App 283875537 1060051018262345 29612823036544267...DickAún no hay calificaciones

- Caso de Analisis Forense Usando Las FasesDocumento4 páginasCaso de Analisis Forense Usando Las Fasesoscar mercedes ramirezAún no hay calificaciones

- Paper Laboratorio Forense DigitalDocumento8 páginasPaper Laboratorio Forense DigitalVictor LugoAún no hay calificaciones

- Qué Es La Informática ForenseDocumento8 páginasQué Es La Informática ForenseAntonio LoweAún no hay calificaciones

- Informatica ForenseDocumento13 páginasInformatica ForenseKaterin GarridoAún no hay calificaciones

- Perito Judicial mantenimiento del hardware e InstalacionesDe EverandPerito Judicial mantenimiento del hardware e InstalacionesAún no hay calificaciones

- Foro2.7 Pilacuan RogerDocumento4 páginasForo2.7 Pilacuan RogerRogerPilacuánAún no hay calificaciones

- Foro2.9 Pilacuan RogerDocumento3 páginasForo2.9 Pilacuan RogerRogerPilacuánAún no hay calificaciones

- Foro2.8 Pilacuan RogerDocumento5 páginasForo2.8 Pilacuan RogerRogerPilacuánAún no hay calificaciones

- Foro2.2 Pilacuan RogerDocumento2 páginasForo2.2 Pilacuan RogerRogerPilacuánAún no hay calificaciones

- Foro2.4 Pilacuan RogerDocumento6 páginasForo2.4 Pilacuan RogerRogerPilacuánAún no hay calificaciones

- Foro2.5 Pilacuan RogerDocumento7 páginasForo2.5 Pilacuan RogerRogerPilacuánAún no hay calificaciones

- Sistema Virtual de Educación (Evaluaciones)Documento7 páginasSistema Virtual de Educación (Evaluaciones)RogerPilacuánAún no hay calificaciones

- Foro2.1 Pilacuan RogerDocumento4 páginasForo2.1 Pilacuan RogerRogerPilacuánAún no hay calificaciones

- Foro2.3 Pilacuan RogerDocumento6 páginasForo2.3 Pilacuan RogerRogerPilacuánAún no hay calificaciones

- Encriptacion Grupo4 PilacuanDocumento3 páginasEncriptacion Grupo4 PilacuanRogerPilacuánAún no hay calificaciones

- Sistema Virtual de Educación (Evaluaciones)Documento13 páginasSistema Virtual de Educación (Evaluaciones)RogerPilacuánAún no hay calificaciones

- Glpi 2015Documento7 páginasGlpi 2015Steven DeuAún no hay calificaciones

- Encriptacion Grupo4 PilacuanDocumento3 páginasEncriptacion Grupo4 PilacuanRogerPilacuánAún no hay calificaciones

- Formato LaboratorioDocumento86 páginasFormato LaboratorioRogerPilacuánAún no hay calificaciones

- AVANZADADocumento10 páginasAVANZADARogerPilacuánAún no hay calificaciones

- Puntos DemingDocumento18 páginasPuntos DemingRogerPilacuánAún no hay calificaciones

- Proyecto de Redes de Datos 2Documento1 páginaProyecto de Redes de Datos 2RogerPilacuánAún no hay calificaciones

- Ejercicio 2Documento1 páginaEjercicio 2RogerPilacuánAún no hay calificaciones

- DepartamentoDocumento1 páginaDepartamentoRogerPilacuánAún no hay calificaciones

- Resumen Lenguaje CorporalDocumento7 páginasResumen Lenguaje CorporalRogerPilacuánAún no hay calificaciones

- Ejercicios de Trabajo y EnergiaDocumento4 páginasEjercicios de Trabajo y EnergiaJean Castro AlamaAún no hay calificaciones

- Analisis de Conceptos Capitulo 2Documento6 páginasAnalisis de Conceptos Capitulo 2RogerPilacuán100% (1)

- Ejercicios Pexamen 2o Periodo Mecanica CDocumento2 páginasEjercicios Pexamen 2o Periodo Mecanica CRogerPilacuánAún no hay calificaciones

- Analisis Milagro en La Celda 7 Josue MoranDocumento4 páginasAnalisis Milagro en La Celda 7 Josue MoranJosue MoranAún no hay calificaciones

- Donato Tesina ReferencialDocumento111 páginasDonato Tesina ReferencialdonatoAún no hay calificaciones

- Fuente Documental Sobre El FeminicidioDocumento2 páginasFuente Documental Sobre El FeminicidioDaniel Estiven Echeverry PulidoAún no hay calificaciones

- Fuera Matones de Nuestro TwitterDocumento3 páginasFuera Matones de Nuestro TwitterNoelia García DíazAún no hay calificaciones

- Abuso Sexual Artìculo 174Documento3 páginasAbuso Sexual Artìculo 174AARON OSWALDO MARTINEZ ZUÑIGAAún no hay calificaciones

- Conclusiones Robo VehiculoDocumento5 páginasConclusiones Robo VehiculoGrupo JivaAún no hay calificaciones

- Folleto Tríptico Creatividad Ilustraciones Kawaii MoradoDocumento2 páginasFolleto Tríptico Creatividad Ilustraciones Kawaii Moradoikerma37Aún no hay calificaciones

- ViolenciaDocumento1 páginaViolenciaFernanda Paulina Rodriguez LopezAún no hay calificaciones

- LÍMITESDocumento2 páginasLÍMITESCristian Rivaldo Ccalahuille ApazaAún no hay calificaciones

- 5 Textos Sobre ArgentinaDocumento7 páginas5 Textos Sobre ArgentinaConstanza DiazAún no hay calificaciones

- Modulo Derecho Penal EconómicoDocumento30 páginasModulo Derecho Penal EconómicoZuazo Gutierrez AbelAún no hay calificaciones

- Informe Mensual de Gestion de SeguridadDocumento6 páginasInforme Mensual de Gestion de SeguridadjuanAún no hay calificaciones

- Medidas CautelaresDocumento3 páginasMedidas CautelaresLucia GuevaraAún no hay calificaciones

- Ficha TecnicaDocumento2 páginasFicha TecnicaJuan Carlos ColqueAún no hay calificaciones

- El Ejercicio Ilegal de La Profesión - UftdocenteadministracionDocumento3 páginasEl Ejercicio Ilegal de La Profesión - UftdocenteadministracionAnthony ZambranoAún no hay calificaciones

- Trabajo Final de MetodoDocumento13 páginasTrabajo Final de MetodoJuan Orellana CamposAún no hay calificaciones

- Recepcion de Pago en Direccion General de Transito de Celaya, GtoDocumento26 páginasRecepcion de Pago en Direccion General de Transito de Celaya, GtoJuan Carlos Perez CruzAún no hay calificaciones

- Ayudantía Procesal PenalDocumento2 páginasAyudantía Procesal PenalJAVIERA SILVA BENADAVAAún no hay calificaciones

- S05.s1 - Psicopatologìa ForenseDocumento35 páginasS05.s1 - Psicopatologìa ForenseĹîşbëťh Ç ÖčâñāAún no hay calificaciones

- Acta de Principio de Oportunidad CEEDocumento2 páginasActa de Principio de Oportunidad CEEJulio Jhonatan Echevarria NarvaezAún no hay calificaciones

- CONCLUSIONESDocumento1 páginaCONCLUSIONESTaylor Berrios TorresAún no hay calificaciones

- Esquema Enumerativo y Redaccion de ParrafosDocumento3 páginasEsquema Enumerativo y Redaccion de ParrafosAlberto SotoAún no hay calificaciones

- Discurso Seminario Internacional Sobre Policía Comunitaria y Seguridad CiudadanaDocumento2 páginasDiscurso Seminario Internacional Sobre Policía Comunitaria y Seguridad CiudadanaAlbert ZunigaAún no hay calificaciones

- Por Qué Siguen Siendo Importantes Los Juicios de Nuremberg Hoy en DíaDocumento8 páginasPor Qué Siguen Siendo Importantes Los Juicios de Nuremberg Hoy en DíaJuan Carlos MaizAún no hay calificaciones

- Tarea 5.2Documento8 páginasTarea 5.2moraima dominguezAún no hay calificaciones

- Qué Es La Novela PolicialDocumento2 páginasQué Es La Novela PolicialAnaAún no hay calificaciones