Documentos de Académico

Documentos de Profesional

Documentos de Cultura

Clase 1 (Informatica Forense) by Bad-Robot

Cargado por

EdGe CoreDescripción original:

Título original

Derechos de autor

Formatos disponibles

Compartir este documento

Compartir o incrustar documentos

¿Le pareció útil este documento?

¿Este contenido es inapropiado?

Denunciar este documentoCopyright:

Formatos disponibles

Clase 1 (Informatica Forense) by Bad-Robot

Cargado por

EdGe CoreCopyright:

Formatos disponibles

> Bad_Robot <

bad-robot.blogspot.com

CURSO DE INFORMATICA FORENSE

CLASE 1

Abstract La investigacion de evidencia digital o analisis

forense de sistemas de informacion es el conjunto de tecnicas,

protocolos y conocimientos dirigidos a identificar, analizar,

preservar y aportar evidencias digitales, de manera que sean

validas en un marco judicial

Index TermsLogs, swap, informatica forense, sobreescritura

en ceros, exploits, herramientas forenses, herramientas antiforenses

digital o examinacin forense digital es la

aplicacin de tcnicas cientficas y analticas

especializadas a infraestructura tecnolgica que

permiten identificar, preservar, analizar y presentar

datos que sean vlidos dentro de un proceso legal.

Dichas tcnicas incluyen reconstruir el bien

informtico, examinar datos residuales, autenticar

datos y explicar las caractersticas tcnicas del uso

aplicado a los datos y bienes informticos.

Bueno ahora miremos que dice el FBI

I.

INTRODUCTION

Primero que todos bienvenidos a este curso de

informatica forense, espero les sea placentero la

estadia en el curso y sobre todo que aprendan

mucho.

Cuando ocurre un incidente ya sea a nivel externo o

interno dentro de una organizacin, primero que

todo se realiza un analisis de riesgo de donde se

determina si es necesario un analisis forense.

Cuando algo ha pasado que nos queda?:

Deducir que ha pasado.

Qu ha motivado que esto haya pasado.

Qu ha permitido llegar a ello.

Qu acciones han sido consecuencia de ello.

Qu podemos hacer para evitar que vuelva a

suceder.

Estas son las preguntas para realizar un analisis de

insidentes.

Segn la wikipedia se define como informatica

forense:

El cmputo forense, tambin llamado informtica

forense, computacin forense, anlisis forense

Escrito Enero 25, 2009. Author, Bad_Robot

Derechos de autor y liberado bajo GPL

Pagina web bad-robot.blogspot.com (e-mail:bad_robot_only@hotmail.com).

La informtica (o computacin) forense es la

ciencia de adquirir, preservar, obtener y presentar

datos que han sido procesados electrnicamente y

guardados en un medio computacional.

La cual contiene como objetivos fundamentales

La persecucin y procesamiento judicial de

los delincuentes.

La compensacin de los daos causados por

los criminales informticos.

La creacin y aplicacin de medidas para

prevenir casos similares

Y por ultimo miremos que dice Microsoft al

respecto:

La Informtica forense permite la solucin de

conflictos tecnolgicos relacionados con seguridad

informtica y proteccin de datos. Gracias a ella, las

empresas obtienen una respuesta a problemas de

privacidad, competencia desleal, fraude, robo de

informacin confidencial y/o espionaje industrial

surgidos a travs de uso indebido de las tecnologas

de la informacin. Mediante sus procedimientos se

identifican, aseguran, extraen, analizan y presentan

pruebas generadas y guardadas electrnicamente

para que puedan ser aceptadas en un proceso legal.

> Bad_Robot <

Sirve para garantizar la efectividad de las polticas

de seguridad y la proteccin tanto de la informacin

como de las tecnologas que facilitan la gestin de

esa informacin.

Consiste en la investigacin de los sistemas de

informacin con el fin de detectar evidencias de la

vulneracin de los sistemas.

Cuando una empresa contrata servicios de

Informtica forense puede perseguir objetivos

preventivos, anticipndose al posible problema u

objetivos correctivos, para una solucin favorable

una vez que la vulneracin y las infracciones ya se

han producido.

Las distintas metodologas forenses incluyen la

recogida segura de datos de diferentes medios

digitales y evidencias digitales, sin alterar los datos

de origen. Cada fuente de informacin se cataloga

preparndola para su posterior anlisis y se

documenta cada prueba aportada. Las evidencias

digitales recabadas permiten elaborar un dictamen

claro, conciso, fundamentado y con justificacin de

las hiptesis que en l se barajan a partir de las

pruebas recogidas.

Bueno despues de tomar el concepto ofrecido por

estas grandes organizaciones a nivel tecnoinformatico la idea es tomar una definicion propia,

para ello vamos a ir mas a fondo.

I.

Informtica Forense

La Ciencia Forense, es la aplicacin de un amplio

espectro de las ciencias para responder a las

preguntas de inters para el sistemajurdico. Esto

puede ser en relacin con un delito o de una accin

civil. Debe encontrar, recoger, analizar y preservar

evidencias que

sean admisibles en un tribunal u otros ambientes

legales.

Informtica Forense, es una rama de la Ciencia

Forense en relacin a la evidencias legales halladas

en computadoras y/o medios de almacenamiento

digital. Se adhiere a las normas de

pruebasadmisibles en un tribunal de justicia.

bad-robot.blogspot.com

Anlisis Forense, es la aplicacin de principios de

las ciencias fsicasen derecho y bsqueda de la

verdad en cuestiones civiles,criminales y de

comportamiento social para que no se comentan

injusticias contra cualquier miembro de la Sociedad.

Procedimiento Forense, es la metodologa detallada

utilizada por elinvestigador a fin de obtener las

evidencias para su posterior anlisis y entrega a la

Justicia

Anlisis basados en modelos.

La ciencia forense informtica se basa en un patrn

de anlisis basado en modelos.

R.E.D.A.R - Vocablo que significa: Echar las

redes

RE gistro: Almacenar la informacin de lo

que acontece en los logs, tanto de S.O. como

en la de las aplicaciones.

D ecteccin de intrusos. Anlisis de la

informacin de red con objeto de determinar

patrones de ataques y potenciales atacantes.

A uditoRia: Evaluacin de la informacin

recogida que lleva consigo el anlisis de una

circunstancia.

Digital Forensics Research Workshops (DFRW)

Este modelo es uno de los ms seguidos y basa sus

premisas en los siguientes procedimientos:

Identificacin.

Preservacin.

Recogida.

Examinacin.

Anlisis.

Modelo abstracto

Este modelo llamado Modelo Forense Digital

Abstracto, evoluciona del anterior y se basa en los

siguientes procedimientos:

Identificacin.

Preparacin.

Estrategia de aproximacin.

> Bad_Robot <

Preservacin.

Recoleccin de datos.

Examen de datos.

Anlisis.

Presentacin.

Retorno de evidencias.

El modelo mas adoptado para una investigacion

formal es el (DFRW), hay casos donde el modelo

evoluciona y utilizamos el abstracto, si analizamos

el primer modelo es parecido a una auditoria o

analisis de incidentes el cual muchas veces es muy

importante ya que teniendo logs activos en un

sistema puede llegar a resolver todo el caso.

Bueno hasta aqu podemos decir con toda

tranquilidad que para realizar un analisis forense

solo neceistamos tener

II.

Anlisis de la intrusin.

Anlisis de daos.

Examinar eventos sospechosos.

Bsqueda de evidencias.

Herramientas de anlisis.

Anlisis de los ficheros de registro.

bad-robot.blogspot.com

El intruso hace reconocimiento de la victima

mediante pruebas de conectividad con los comandos

ping, traceroute, dig, nslookup, enumeracion de

servicios(ejemplo nmap) y finalmente hace analisis

de vulnerabilidades(ejmplo snort)

Exploitacion

El intruso basado en el analisis de vulnerabilidades

busca el codigo que ataca la vulnerabilidad, es de

conocimiento publico que el objetivo mas atacado

es el servidor web, esto se hace mediante exploits o

encontrando errores de validacion en formularios,

es frecuente que esto se haga desde un IP diferente

al IP desde donde se hizo el reconocimiento de las

vulnerabilidades de la victima.

Reinforcement

El intruso estando dentro de la victima obtiene sus

herramientas o utilitarios de ataque usando tftp, ftp,

scp, luego borra las pistas de la penetracion e instala

un backdoor o puerta trasera para proximas

penetraciones, generalmente se le pone suplementos

al sistema para evitar que otro atacante entre a la

victima

Consolidation

El Ciberterror

Es la convergencia entre el terrorismo y el

ciberespacio, son las amenazas contra la

infraestructura informatica y la informacion de un

gobierno o empresa causando danos a sus sistemas.

En wikipedia se define el Ciber-terrorismo o

terrorismo electronico como el uso de medios de

tecnologias de informacion, comunicacin,

informatica, electronica o similar con el proposito

de generar terror o miedo generalizado en una

poblacion o clase dirigente o gobierno, causando

con ello una violencia a la libre voluntad de las

personas. Los fines pueden ser Economicos,

Politicos, Religiosos , o simplemente de odios o

prejuicios

Escenario de intrusion mas utilizado en los

incidentes informaticos

Usando otro IP diferente a los anteriores penetra la

victima por medio del backdoor o puerta trasera ya

instalada que escucha por un puerto de tipo

servidor, otra opcion utilizada es que un proceso en

la victima cliente denominado IRC internet Relay

Chat llama al servidor del atacante y permite

ejecutar comandos remotos hacia la victima.

Pillage

El intruso ejecuta la ultima parte del plan,

generalmente roba informacion critica y ataca a

otras victimas basados en el IP de la victima.

Implicaciones legales

En colombia antes de este ano 2009 los delitos

informaticos eran juzgados con base a la ley de

comercio electronico , ahora en enero salio una

nueva ley que creo que todos ya la analisamos y

hemos debatido al respecto.

> Bad_Robot <

bad-robot.blogspot.com

Una vision general de esta ley donde se sanciona

cualquier tipo de ataque a servidores, acces points

,etc a su vez busca juzgar a las personas que asi

no tengan el concimiento realicen pruebas con

software malicioso y a su vez que compartar

informacion de la cual no tengan derechos.

El caso es que por ahora no vamos a profundizar en

este tema asi que los invito a mirar articulo que lo

adjuntare junto a este documento.

permitan deducir si han sido provocados de forma

voluntaria o no.

Computacion forense o investigacion forense de

sistemas de informacion

Caracteristicas de la evidencia digital

En Europa se utiliza mas el termino analisis o

investigacion forense de sistemas de informacion

pero en el continente americano se utiliza la

expresion Computacion Forense, en este documento

significa lo mismo. Lo importante es que es un

instrumento para resolver conflictos informaticos,

es la aplicacin de la ciencia de la computacion a la

investigacion criminal cuando se intervienen

elementos informaticos.

La usan los investigadores para recontruir eventos y

generar pistas de cmo se hizo el delito, la validez

de la evidencia depende de la rigurosidad de los

procedimientos utilizados es por ello que la cadena

de custodia cuando se toman las pruebas debe ser

muy rigurosa para que las pruebas sean validas ante

la ley.

La computacio o investigacion requiere formacion

interdisciplonaria: es decir expertos en derecho,

criminalistas, tecnologias de informacion,

psicologia, expertos en seguridad informatica.

Equipo de atencion a incidentes

Antes de ordenar una investigacion forense se debe

hacer la atencion del incidente para diagnosticar si

es necesario llegar a tal punto, pues los costos

pueden ser altos dado que se podria necesitar la

ayuda de un tercero experto sino se cuentan con los

expertos internamente.

Se deben analizar los incidentes de seguridad que

sean mas frecuentes y estudiar la forma de

resolverlos con acciones que minimecen el impacto

del incidente.

Se deberian recoger una serie de registros de todos

los incidentes de seguridad, de manera que de su

analisis se puedan extraer conclusiones que

III.

La Evidencia Digital

Se le llama evidencia digital a cualquier registro

generado o almacenado en un sistema de computo

que pueda ser utilizado como evidencia en un

proceso legal

Es la materia prima de los investigadores, es volatil

y anonima, es modificable, es decir se puede

duplicar, borrar o alterar pero son parte fundamental

de la escena del delito, si se compromete la

evidencia se puede perder el caso administratico o

legal de la investigacion forense.

Es critico recordar que la evidencia se puede

duplicar y aun asi esta copia es original respecto de

los entornos digitales.

La cadena de custodia

El proposito de la cadena de custodia es llevar un

registro cronologico y secuencial de los

moviemientos de la evidencia que deben estar

siempre documentados, esto hace facil encontrar los

responsables de la alteracion. La cadena de custodia

se debe iniciar al llegar al sitio del incidente

Datos criticos para llevar la cadena de custodia

Marcas de evidencia, Hora y fecha, Numero de

caso, Numero de la marca de evidencia, Firma de la

persona que posee la informacion, quien tenia la

informacion o por quien fue provista.

Regla de oro de la investigacion forense.

Proteja el original: Se debe proteger el original en

orden descendente de volatilidad, se deben tomar

fotos de los equipos por sus diferentes lados, se

deben usar medios esteriles para no contaminar las

pruebas y finalmente se deben usar software

licenciado o preferiblemente software open source.

> Bad_Robot <

Documentar

Se deben asegurar las pruebas haciendo correlacion

entre estas, se debe reconstruir el escenario teniendo

en cuenta que los relojes de los sistemas pueden

estar sin sincronizar.

Presentacion de la evidencia

La legislacion colombiana no da guias de cmo

presentar la informacion y si la evidencia debe

interpretarse en la corte entonces se recomienda un

informe impreso de tipo ejecutivo pero no sobra un

informe adicional de bajo nivel que no debe

exponerse ante el juez.

El informe debe contener:

Resumen ejecutivo del incidente

Detallar los procedimientos utilizados

Explicar datos relevantes e hipotesis

Evitar siempre los tecnicismos

Se recomienda incluir un glosario para que

otros puedan leer el informe

En conclusion la Evidencia Digital es todo aquel

elemento que pueda almacenarinformacin de

forma fsica o lgica que pueda ayudar a esclarecer

un caso. Pueden formar parte:

Discos rgidos y archivos contenidos

Archivos temporales

Espacios no asignados en el disco

Diskettes, Cd-rom,Dvd, Zip, etc.

Pen drives

Cmaras digitales

Backups

Bitacoras

Targetas de memorias al igual que cualquier

componente de moviles , Pda, etc..

Swap y Memoria RAM

Un proceso en ejecucion o memoria

La Evidencia Digital es:

Voltil

Duplicable

Borrable

bad-robot.blogspot.com

Remplazable

Por estas razones podemos perder un caso o

simplemente contaminar la evidencia para asi

anularla , es asi como nacio la idea de realizar las

pruebas bajo una copia exacta.

IV.

Etapas del Procedimiento

Forense(DFRW)

Identificacin

Recoleccin o adquisicin de evidencias

Preservacin de evidencias (fsica y lgica)

Anlisis de evidencias

Presentacin de resultados

Identificacin

En este paso el investigador debe plantearse

preguntas como por ejemplo:

Quin realiz la intrusin?

Cual pudo ser su interes?

Cmo entr en el sistema el atacante?

Qu daos ha producido en el sistema o que

informacin se llev?

Dejo informacin que permita involucrarlo?

Tendr alguna forma de volver acceder

(backdoor)?

Generalmente se da por supuesto que el objeto de

estudio de la informtica forense son nicamente

los ordenadores, y en concreto los datos contenidos

en ellos. En realidad puede encontrarse informacin

muy til en muchos dispositivos: CDs, memorias de

todo tipo, MP3, telfonos mviles, PDAs, tarjetas

SIM, routers y otros elementos de red, impresoras,

fotocopiadoras, faxes, bandas magnticas, cintas de

audio/video, etc.

El mayor aliado de un Perito Informtico son los

logs o registros de eventos. Tenemos los logs del

Sistema Operativo, los de muchos programas, los

Spools de las impresoras, los ficheros de

paginacin, los ficheros temporales, las cookies del

navegador, los volcados de errores (memory

dumps), incluso la papelera de reciclaje y eso

> Bad_Robot <

slo en un ordenador. Pero muchos otros

dispositivos tienen un sistema operativo ms o

menos complejo, con su propios logs, etc.

En general, cualquier dispositivo que tenga una

memoria podra contener rastros de informacin que

haya pasado por l. No se debe descartar nada,

especialmente si suponemos que alguien haya

intentado borrar sus huellas.

Por otro lado, la cantidad de informacin a

recolectar puede ser enorme. Hay que establecer lo

que puede ser relevante y admisible. Ante la duda,

siempre es recomendable recoger en exceso que

quedarse cortos.

Recogida de Evidencias

Una vez que sabemos los dispositivos en los que

podramos encontrar informacin til, el tipo de

informacin, y el formato en el que podra estar

almacenada, es fundamental hacernos con las

herramientas adecuadas para recuperarla.

Debemos decidir tambin el orden en el que vamos

a recoger las evidencias, segn el orden de

volatilidad de las mismas. Primero tenemos que

asegurar las que puedan ser ms voltiles, como

puede ser todo aquello que est en la memoria del

equipo, cach, estadsticas, etc. Si el equipo est

encendido hay mucha informacin que se perder

en cuanto se apague. Pero tambin habr mucha

informacin que se ir corrompiendo con el tiempo

que el equipo permanezca encendido. Esta es la

primera de muchas decisiones difciles que se

pueden presentar en el proceso.

A continuacin nos encontramos con otro problema

fundamental en esta parte del trabajo. Idealmente no

deberamos estudiar la informacin directamente en

su ubicacin original. Aunque no siempre es posible

o rentable, debemos trabajar sobre copias forenses

de la informacin. Entendemos por copia forense

aquella en cuya realizacin se cumplen dos

objetivos fundamentales para la validez del estudio:

bad-robot.blogspot.com

1. El origen de la informacin no ha sido

alterado en el proceso de copia o clonacin.

2. El resultado es, en los trminos que

interesan en cada caso, una copia exacta de

la evidencia.

Cuanto ms sutil sea el rastro a seguir, o mayores

hayan sido los esfuerzos por encubrirlo, ms esmero

ser necesario dedicar en este momento, pues

cualquier corrupcin de los datos puede dar lugar a

que la evidencia se pierda o aparezcan falsos

positivos.

Evidentemente, el destino de la copia debe estar

previamente vaco. Y todos sabemos que un

formateo no es suficiente. En el caso del clonado de

una memoria o un disco, la mejor forma de

asegurarse es que el destino sea una memoria o un

disco nuevos. Y si se trata de un tema delicado, lo

mejor es sacarlo de su paquete ante testigos.

Tambin puede ser til en este momento realizar

ms de una copia, pues ms adelante podramos no

tener esa oportunidad.

Las herramientas utilizadas para el clonado tambin

son importantes. Debemos buscar siempre

herramientas que impidan la escritura en los medios

originales (lectores de tarjetas con la escritura

deshabilitada, bloqueadores de buses, etc). Tambin

debemos seleccionar herramientas que hagan una

copia completa bit a bit, es decir, al ms bajo nivel

posible.

En conclusion la Adquisicin significa realizar una

clonacion o copiar de una manera especial el

contenido de un medio a otro en cual realizaremos

todo el analisis forense. Luego se trabajar sobre

esta copia dejando intacta la informacin original.

Esta tarea se har no arrancando la computadora por

los medios convencionales sino accediendo a los

volmenes en modo de slo lectura para que ni un

byte sea alterado desde el momento en que empieza

nuestra intervencin. Hay que tener en cuenta que el

simple booteo (arranque) de una computadora altera

por lo menos algunos archivos en sus contenidos y

fechas, vara la cantidad total de archivos, etc. Lo

mismo ocurre cuando abrimos un archivo aunque

ms no sea para leerlo o imprimirlo. Se puede

rastrear todo este tipo de actividad en una

computadora. Por esto debemos siempre trabajar

> Bad_Robot <

sobre la copia para asi evitar contaminacion que

hagan que el juicio sea invalido.

Registro de actuaciones

Durante todo el proceso pericial, no solamente en la

fase de recogida de evidencias, hay que llevar un

registro completo de todos los pasos que damos. Si

adems podemos tener testigos, grabaciones, fotos,

videos mejor. No hay nada peor que llegar a la

vista y no poder explicar alguna de nuestras

conclusiones porque alguno de los pasos que nos

llevaron a ella no est documentado. Es importante

tomar nota de todo: fechas y horas, personas

presentes, cmo nos encontramos todo, lo que

hacemos, por qu lo hacemos, cmo y con qu lo

hacemos.

bad-robot.blogspot.com

convencionales. Estas bsquedas estn orientadas

por cada caso en particular y aqu contamos con la

informacin que provee quien solicita el servicio.

Se pueden buscar:

Validacin y preservacin de los datos adquiridos:

Por medios matemticos se debe calcular de manera

normalizada un cdigo nico correspondiente a esa

combinacin nica de bytes que constituye la

totalidad del medio en observacin. Este cdigo de

validacin ha de ser lo suficientemente complejo

como para impedir que sea generado en forma

reversa con fines dolosos y normalizado como para

que cualquier auditor independiente pueda por su

cuenta verificar la autenticidad de la imagen tomada

y as establecer una cadena de custodia consistente

.Desde este momento ya se pueden efectuar copias

exactamente iguales de la imagen a los efectos de

que diferentes actores puedan conservar una copia

de seguridad. Este metodo ya lo veremos mas

adelante y tambien veremos como romperlo cosa

que pone a prueba que un analisis pueden fallar, del

proceso matematico queda algo llamado hash que

despues miraremos mas a fondo por ahora solo

sabemos que tenemos que comprobar que las dos

copias estan intactas.

Anlisis y descubrimiento de evidencia

Se procede a realizar una batera de pruebas en el

laboratorio sobre la copia validada. Es posible

analizar y buscar informacin a muchos diferentes

niveles. Partimos de la base de que el usuario

sospechoso de una actividad ilcita puede haber

borrado la informacin que lo compromete o pudo

haberla ocultado almacenndola por medios no

archivos borrados, archivos creados,

accedidos o modificados dentro de

determinado rango de fechas,

tipos de archivos con un formato particular

que hayan sido alterados, por ejemplo

archivos de un sistema de contabilidad

renombrados como archivos de un

procesador de texto,

imgenes, mensajes de correo electrnico,

actividad desarrollada en internet,

a diferentes niveles palabras claves tales

como un nmero telefnico, el nombre de

una ciudad o una empresa, etc.

En base a este anlisis se determina un patrn de

comportamiento del usuario en cuanto a la creacin,

modificacin y borrado de mensajes, actividad de

correo electrnico, etc.

Informe(Presentacion de las pruebas)

Se presenta un informe escrito el cual debe ir un

informe tecnico y otro general de los cuales

hablaremos mas adelante por ahora nos

preocupamos de que el informe que se presenta al

juez debe ser sin tecnisismos y poder ser entendido

por cualquier persona que no sepa nada de

sistemas,a su vez tambien debemos redactar el

informe tecnico.

Tambien se debe entregar un CD donde se hace

accesible al usuario no especializado de una forma

ordenada la evidencia recuperada y su

interpretacin.

V.

Conclusiones

La informtica forense consiste en un proceso de

investigacin de los sistemas de informacin para

detectar toda evidencia que pueda ser presentada

como medio de prueba dentro de un procedimiento

judicial. Su implementacin debe llevarse a cabo

considerando lo dispuesto por la normativa legal

> Bad_Robot <

aplicable, a efectos de no vulnerar los derechos de

proteccin de datos y de intimidad de terceros.

Los principales objetivos de la informtica forense

son:

Utilizacin de tcnicas que garanticen la

seguridad de la informacin corporativa,

como medida preventiva.

Reunir las evidencias electrnicas como

medio probatorio para detectar el origen de

un ataque.

Garantizar los requerimientos tcnicos y

jurdicos de los sistemas de seguridad de la

informacin.

La evidencia informtica es frgil por definicin y

puede fcilmente ser alterada o modificada y as

perder autenticidad frente a una corte. Se deben por

lo tanto establecer rgidas normas de preservacin y

cadena de custodia de la misma.

Dispositivos a analizar

La infraestructura informtica que puede ser

analizada puede ser toda aquella que tenga una

Memoria (informtica), por lo que se pueden

analizar los siguientes dispositivos:

Disco duro de una Computadora o Servidor

Telfono Mvil o Celular, parte de la

telefona celular

Agendas Electrnicas (PDA)

Dispositivos de GPS

Impresoras

Memorias USB

Cadena de Custodia:

Proceso ininterrumpido y documentado que permite

demostrar la autenticidad de la evidencia fsica

Pasos del cmputo forense

El proceso de anlisis forense a una computadora se

describe a continuacin:

Identificacin

Es muy importante conocer los antecedentes,

bad-robot.blogspot.com

situacin actual y el proceso que se quiere seguir

para poder tomar la mejor desicin con respecto a

las bsquedas y la estrategia de investigacin.

Incluye muchas veces la identificacin del bien

informtico, su uso dentro de la red, el inicio de la

cadena de custodia (proceso que verifica la

integridad y manejo adecuado de la evidencia), la

revisin del entorno legal que protege el bien y del

apoyo para la toma de desicin con respecto al

siguiente paso una vez revisados los resultados.

Preservacin

Este paso incluye la revisin y generacin de las

imgenes forenses de la evidencia para poder

realizar el anlisis. Dicha duplicacin se realiza

utilizando tecnologa de punta para poder mantener

la integridad de la evidencia y la cadena de custodia

que se requiere. Al realizar una imagen forense, nos

referimos al proceso que se requiere para generar

una copia bit-a-bit de todo el disco, el cual

permitir recuperar en el siguiente paso, toda la

informacin contenida y borrada del disco duro.

Para evitar la contaminacin del disco duro,

normalmente se ocupan bloqueadores de escritura

de hardware, los cuales evitan el contacto de lectura

con el disco, lo que provocara una alteracin no

deseada en los medios.

Anlisis

Proceso de aplicar tcnicas cientficas y analticas a

los medios duplicados por medio del proceso

forense para poder encontrar pruebas de ciertas

conductas. Se pueden realizar bsquedas de cadenas

de caracteres, acciones especficas del o de los

usuarios de la mquina como son el uso de

dispositivos de USB (marca, modelo), bsqueda de

archivos especficos, recuperacin e identificacin

de correos electrnicos, recuperacin de los ltimos

sitios visitados, recuperacin del cach del

navegador de Internet, etc.

Presentacin

Es el recopilar toda la informacin que se obtuvo a

partir del anlisis para realizar el reporte y la

presentacin a los abogados, la generacin (si es el

caso) de una pericial y de su correcta interpretacin

sin hacer uso de tecnicismos.

> Bad_Robot <

Una vez clara la defincin de Anlisis Forense

continuemos con el contenido temtico de este

nuevo laboratorio.

bad-robot.blogspot.com

Datos de monitoreo y Log's remotos

relativos al caso

Configuracin fsica, topologa de red

Medio de Archivos

RFC3227. Recoleccin y manejo de evidencias

El propsito de este documento (RFC3227) no es

otro que proveer a los administradores de sistemas

unas pautas a seguir en el aspecto de recoleccin de

evidencias, si se diese el caso de un incidente de

seguridad.

En este rfc se trata los siguientes aspectos:

Principios para la recoleccin de evidencias

Orden de volatilidad

Cosas a evitar

Consideraciones relativas a la privacidad de

los datos

Consideraciones legales

Procedimiento de recoleccin

Transparencia

Pasos de la recoleccin

Cadena de custodia

Como archivar una evidencia

Herramientas necesarias y medios de

almacenamiento de stas

Si se quiere leer ms sobre el RFC3227 sobre la

recoleccin y manejo de evidencias, puede hacerlo

en el siguiente enlace:

Buenas prcticas a la hora de la recogida y anlisis

de los datos

Estudio Preeliminar

Es el primer paso de cualquier anlisis forense.

Nos deben o debemos explicar con la mayor

exactitud posible qu ha ocurrido, qu se llevaron o

intentaron llevar y cundo ocurri.

Tambin tendremos que recoger informacin sobre

la organizacin, ya sea organizacin, casa, etc...

Recogeremos informacin sobre la tipologa de red

y de gente directa o indirectamente implicada.

Tambin podramos recoger informacin sobre el

tipo de escenario y el/los sistema/s afectado/s.

Apagamos el equipo?

Algunos de los principios que rige el documento

para la recoleccin de evidencias son:

Comprometer al personal de aplicacin de la

ley y manejo de incidentes apropiados

Capturar la imagen tan exacta del sistema

como sea posible

Anotar todo lo que se vaya investigando

Recolectar las evidencias en funcin de la

volatilidad de la misma. Primero se

recogern las de mayor volatilidad

El orden de volatilidad que recoge el rfc es el

siguiente:

Registros, Cache

Tabla de ruta. ARP Cache, Tabla de

Proceso, Ncleo de estadsticas, memoria

Sistema de Archivo temporales

Disco

Podemos presentarnos con dos casos. El primero es

el de no apagar el equipo. Si no apagamos el

equipo, podremos ver todos los procesos en

ejecucin, los consumos de memoria, las

conexiones de red, los puertos abiertos, los servicios

que corren en el sistema, etc.

Tambin se nos presenta el problema de que si

apagamos el equipo, se perder informacin voltil

que puede ser esencial para el curso de la

investigacin.

La parte mala de esta situacin es que el sistema, al

poder estar contaminado, ste puede ocultar la

informacin. Tambin se nos presenta el problema

de que si no apagamos el sistema, ste puede

comprometer a toda la red.

Si no apagamos el sistema tendremos que controlar

este aspecto de la seguridad, y aislarlo

completamente de la red, lo cual llega a ser

prcticamente imposible en determinados

escenarios.

> Bad_Robot <

bad-robot.blogspot.com

Tipo de Herramientas

Una de las cosas ms importantes a la hora de

realizar un anlisis forense es la de no alterar el

escenario a analizar. Esta es una tarea prcticamente

imposible, porque como mnimo, alteraremos la

memoria del sistema al utilizar cualquier

herramienta.

Las herramientas que utilicemos deben de ser lo

menos intrusivas en el sistema, de ah que se huya

de las herramientas grficas, las que requieren

instalacin, las que escriben en el registro, etc...

Lo normal y lgico sera utilizar herramientas

ajenas al sistema comprometido, ya sean

herramientas guardadas en cualquier soporte (CDROM, USB, etc...). Esto lo hacemos para no tener

que utilizar las herramientas del sistema, ya que

pueden estar manipuladas y arrojar falsos positivos,

lecturas errneas, etc...

VI.

AGRADECIMIENTOS

Agradecimientos coordiales a todos los autores de

los documentos que sirvieron para desarrollar este

curso , fuera de sus aportes a esta rama y sobre todo

sus investigaciones.

Tambien a las personas que van a iniciar el curso ,

espero esto les sirva de algo para darce cuenta lo

grande que este mundo y que no solo es conocer

muy bien los sistemas operativos sino tambien

conocer las leyes que nos rigen y como actuar ante

un analisis forense.

VII.

[1]

REFERENCIAS

Basado en el articulo publicado en la revista haki9 N30por el ingeniero

Armando Carvajal (respetando derechos de autor).

[2] httpd://www.eounterp/ane.eom/sys/og-attaek-sigs.pdf,

[3] httpd://staff.washington.eduljd/arios/autoe/ave/index.htm/

[4] httpd://www.es.auek/and.ae.nz/pgut001/pubs/seeure_de/.htm/.

[5] httpd://www./inuxseeurity.eomfeature_stories/datahiding-forensies.htm/.

[6] http://www.oreilly.eom/cata/og/swarriorl,

[7] http://www.oreil/y.eom/cata/og/netseehaeksl

[8] http://rfc.net/rfc3227.html

[9] http://www.delitosinformaticos.com/delitos/colombia.sht

ml

[10] Insersion juridicade la informatica forense Ing Luis E.

Arrellano Gonzalez

[11] Metodologia para la admisibilidad de las evidencias

digitales Jose Ebert Bonilla

10

[12] Mas alla de nuestros ojos.. Analisis forense Claudio B

caracciolo director de root-secure

[13] Analisis forense entornos windows Juan Luis Garcia

Rambla

[14] Introduccion a al inforamatica forense Jeimy J. Cano

[15] Introduccion a al informatica forense en entornos

Windows

por

Silverhack

http://www.elhacker.net/InfoForenseWindows.htm

[16] REdIRIS

Jornada

de

analisis

forense

http://www.rediris.es/cert/doc/reuniones/af05/

Author: articulo hecho por bad_robot basado en el articulo de Carlos

Valderrama.

No me hago responsible del mal uso de lo aqui presente , ademas deben

tener siempre presente los derechos de autor.

También podría gustarte

- S AntokuDocumento24 páginasS AntokuRodrigo F. Castillo RomeroAún no hay calificaciones

- Sílabo Desarrollado Investigacion TecnologicaDocumento37 páginasSílabo Desarrollado Investigacion TecnologicaRenato Jhon Valdivia BurgosAún no hay calificaciones

- SkipfishDocumento16 páginasSkipfishjuan_thompson_1100% (1)

- Config Linked Server para FirebirdDocumento10 páginasConfig Linked Server para FirebirdDavid BarreraAún no hay calificaciones

- U1 Fases de La Informatica Forense PDFDocumento24 páginasU1 Fases de La Informatica Forense PDFkaren_972147291Aún no hay calificaciones

- Importancia de Hacer Un Trabajo Minucioso de Identificación de Las Necesidades de Un ProyectoDocumento3 páginasImportancia de Hacer Un Trabajo Minucioso de Identificación de Las Necesidades de Un ProyectoRamon GarcersAún no hay calificaciones

- Gestión de incidentes de seguridad informática. IFCT0109De EverandGestión de incidentes de seguridad informática. IFCT0109Aún no hay calificaciones

- Implementacion CNC LaserDocumento14 páginasImplementacion CNC LaserVictor ArriagadaAún no hay calificaciones

- Seguridad PerimetralDocumento39 páginasSeguridad PerimetralIvan QuintanaAún no hay calificaciones

- Kali Linux - Seguridad Informática - Ing. Elmer TigreDocumento59 páginasKali Linux - Seguridad Informática - Ing. Elmer TigreElmer Huamán CalleAún no hay calificaciones

- Caso Vigilancia de Empleados en Las RedesDocumento10 páginasCaso Vigilancia de Empleados en Las RedesVictor RieraAún no hay calificaciones

- Certificacion Forense PDFDocumento9 páginasCertificacion Forense PDFEder BerrocalAún no hay calificaciones

- Identidad Digital (Modulo 1)Documento52 páginasIdentidad Digital (Modulo 1)Cristiam Javier Osorio VanegasAún no hay calificaciones

- Diferencia Entre IDS e IPS y FirewallDocumento2 páginasDiferencia Entre IDS e IPS y FirewallyocabezaAún no hay calificaciones

- KIUWANDocumento6 páginasKIUWANOrlando Alberto López BrenesAún no hay calificaciones

- WindowsDocumento26 páginasWindowsWillian YanzaAún no hay calificaciones

- Programa de Estudios Del Diplomado de Auditoría Informática y ForenseDocumento4 páginasPrograma de Estudios Del Diplomado de Auditoría Informática y ForenselorellanAún no hay calificaciones

- Práctica Seguridad Informática CAINEDocumento3 páginasPráctica Seguridad Informática CAINEjvega67Aún no hay calificaciones

- 2 - Port - Scann1ng - Nmap - HXCDocumento8 páginas2 - Port - Scann1ng - Nmap - HXCGuilherme Silva NAún no hay calificaciones

- TFM Javier Martinez LlamasDocumento90 páginasTFM Javier Martinez LlamaswelyAún no hay calificaciones

- Hacking Ético Proyecto FinalDocumento3 páginasHacking Ético Proyecto FinalJEFFRY ALEXANDER RIVER BALDETTIAún no hay calificaciones

- VolatilyDocumento6 páginasVolatilyOmar Andres Castañeda LizarazoAún no hay calificaciones

- Network MinerDocumento5 páginasNetwork MinerDavid Cedeño Rosero100% (1)

- Silabo Informatica ForenseDocumento10 páginasSilabo Informatica Forenseloboenparis_3331397Aún no hay calificaciones

- Manual para Una Área de Seguridad de La InformaciónDocumento131 páginasManual para Una Área de Seguridad de La InformaciónConcientiz ArAún no hay calificaciones

- Herramientas para El Análisis ForenseDocumento23 páginasHerramientas para El Análisis ForenseClaudio LópezAún no hay calificaciones

- Tema1 PDFDocumento66 páginasTema1 PDFrgzapataaAún no hay calificaciones

- Análisis Forense DigitalDocumento7 páginasAnálisis Forense DigitalBerenice GtAún no hay calificaciones

- Ethical Hacking y Pentesting - S1 - C2Documento60 páginasEthical Hacking y Pentesting - S1 - C2Daniel CorreaAún no hay calificaciones

- Proyecto 2p Grupo AngieDocumento17 páginasProyecto 2p Grupo AngieFrancisco Joel CevallosAún no hay calificaciones

- Certificacion ForenseDocumento9 páginasCertificacion ForensephatricioAún no hay calificaciones

- Grupo1-Lab Selks PDFDocumento13 páginasGrupo1-Lab Selks PDFEDWIN ANIBAL LIMA HUAYLLASAún no hay calificaciones

- UFED Universal Forensic Extraction DeviceDocumento3 páginasUFED Universal Forensic Extraction DeviceAjedrez GuaricoAún no hay calificaciones

- Auditoría Forense Conceptos y Generalidades Presentacion 05-2007Documento62 páginasAuditoría Forense Conceptos y Generalidades Presentacion 05-2007YennyAún no hay calificaciones

- Informe Tecnico AuditoriaDeSoftwareDocumento29 páginasInforme Tecnico AuditoriaDeSoftwarejjjjjjjAún no hay calificaciones

- VulnerabilidadesDocumento14 páginasVulnerabilidadesRafael AlfaroAún no hay calificaciones

- TFM ENT06 AlejandroBautistaDocumento33 páginasTFM ENT06 AlejandroBautistaJulio Cesar Salazar ApolonioAún no hay calificaciones

- VolatilityDocumento16 páginasVolatilityJoseAún no hay calificaciones

- Curso OSINT Investigaciones en Internet Mediante Fuentes AbiertasDocumento9 páginasCurso OSINT Investigaciones en Internet Mediante Fuentes AbiertasKatherine MariñoAún no hay calificaciones

- Curso Forense AutopsyDocumento5 páginasCurso Forense AutopsyyomismoAún no hay calificaciones

- Te Seguridad de Redes - Examen 1 AlumnoDocumento10 páginasTe Seguridad de Redes - Examen 1 AlumnoSantiago PérezAún no hay calificaciones

- Informe TecnicoDocumento32 páginasInforme TecnicoticllaAún no hay calificaciones

- Tesis Final (2802) 1Documento116 páginasTesis Final (2802) 1Isaac Rizzo AlvarezAún no hay calificaciones

- Glosario Computo ForenseDocumento7 páginasGlosario Computo ForenseJose GomezAún no hay calificaciones

- Analisis ForenseDocumento6 páginasAnalisis ForenseJam PgAún no hay calificaciones

- Aplicaciones RIADocumento3 páginasAplicaciones RIAWilson Yandun TorresAún no hay calificaciones

- 2 Analisis de WINDOWSDocumento47 páginas2 Analisis de WINDOWSchrispunk100% (1)

- Vmware VsphereDocumento7 páginasVmware VsphereRonaldo Cuevas LaraAún no hay calificaciones

- Configuración Postfix (Con SSL+ Ataque MITM) Arquitectura de RedesDocumento23 páginasConfiguración Postfix (Con SSL+ Ataque MITM) Arquitectura de RedesAdrian CarchipullaAún no hay calificaciones

- Hacking EticoDocumento12 páginasHacking EticoLeonardo ZambranoAún no hay calificaciones

- Vulnerabilidad de Los Sistemas OperativosDocumento22 páginasVulnerabilidad de Los Sistemas OperativosDavid WolfAún no hay calificaciones

- Informática ArgentinaDocumento313 páginasInformática ArgentinaLizardo Montesinos Balladares100% (1)

- Reconocimiento o Footprinting - Edison - Porras.sierraDocumento14 páginasReconocimiento o Footprinting - Edison - Porras.sierraEdinson PorrasAún no hay calificaciones

- Cuadro Comparativo Metodologias DesarrolloDocumento10 páginasCuadro Comparativo Metodologias Desarrollojuan3g75Aún no hay calificaciones

- Listado Comandos Básicos Meterpreter SFDocumento8 páginasListado Comandos Básicos Meterpreter SFRuben Dario Gonzalez100% (1)

- Cómo Utilizar OpenVAS para La Evaluación de VulnerabilidadesDocumento8 páginasCómo Utilizar OpenVAS para La Evaluación de VulnerabilidadesjmariachiAún no hay calificaciones

- Tema 1.1.3 - SIFT (SANS Investigative Forensic Toolkit) PDFDocumento13 páginasTema 1.1.3 - SIFT (SANS Investigative Forensic Toolkit) PDFManuel Huertas HonoresAún no hay calificaciones

- Ciberinteligencia de la amenaza en entornos corporativosDe EverandCiberinteligencia de la amenaza en entornos corporativosAún no hay calificaciones

- Desarrollo de la aplicación Android: Guía turística para el municipio de CulleraDe EverandDesarrollo de la aplicación Android: Guía turística para el municipio de CulleraAún no hay calificaciones

- Informatica Forense (Normas y Certificaciones)Documento17 páginasInformatica Forense (Normas y Certificaciones)Tutos CBTA100% (2)

- Melon n3000Documento9 páginasMelon n3000Gleinders FbGamesAún no hay calificaciones

- Patrón (Costura) - Wikipedia, La Enciclopedia LibreDocumento9 páginasPatrón (Costura) - Wikipedia, La Enciclopedia LibreVeiler PeñaAún no hay calificaciones

- Guía de Aplicación de - La Fórmula Secreta PDFDocumento3 páginasGuía de Aplicación de - La Fórmula Secreta PDFJose Alfredo Fuentes Escudero100% (1)

- Atividad 2 Tercer Parcial Ca M SR SH 601Documento10 páginasAtividad 2 Tercer Parcial Ca M SR SH 601api-551702670Aún no hay calificaciones

- Actividad 3 - Diagrama de Fluo Proceso PreselecciónDocumento4 páginasActividad 3 - Diagrama de Fluo Proceso PreselecciónJULIANA MARCELA RONDON VEGAAún no hay calificaciones

- Mentory Capacitacion 20230530-01Documento14 páginasMentory Capacitacion 20230530-01Felipe MelendezAún no hay calificaciones

- Contactos Mujeres Madurita Fuenlabrada en MadridDocumento2 páginasContactos Mujeres Madurita Fuenlabrada en MadridChicas en MadridAún no hay calificaciones

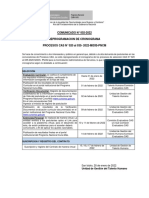

- Cunamas COMUNICADO #002-2022Documento1 páginaCunamas COMUNICADO #002-2022Vladímir Nikolai Zeballos RojasAún no hay calificaciones

- Instructivo para El ExamenDocumento2 páginasInstructivo para El ExamenUniversidad de AntioquiaAún no hay calificaciones

- Guia PERT - CPMDocumento5 páginasGuia PERT - CPMwoodenlyAún no hay calificaciones

- Pasos para Elaborar Un Dossier FinalDocumento2 páginasPasos para Elaborar Un Dossier Finalantonio parrillaAún no hay calificaciones

- Patrones de DiseñoDocumento7 páginasPatrones de DiseñoLolito TobiramaAún no hay calificaciones

- Actividad 3 T3 - Gabriel Gómez LópezDocumento4 páginasActividad 3 T3 - Gabriel Gómez LópezGabo Lopez67% (3)

- Tarea Virtual 2 InglesDocumento4 páginasTarea Virtual 2 InglesJoshua LeonAún no hay calificaciones

- Pensamiento Logico ComputacionalDocumento55 páginasPensamiento Logico Computacionalmariocastilloc3482Aún no hay calificaciones

- Preguntas TicoDocumento5 páginasPreguntas TicoPaula RodriguezAún no hay calificaciones

- Modbus Block MasterDocumento7 páginasModbus Block MasterJorge Luis Medina MAún no hay calificaciones

- GematríaDocumento3 páginasGematríaFelipe MosseAún no hay calificaciones

- Barrera InfrarojaDocumento4 páginasBarrera InfrarojaNevil Mora Montilla100% (2)

- Secuencia DidácticaDocumento4 páginasSecuencia DidácticadactylussAún no hay calificaciones

- Modelo CanvasDocumento1 páginaModelo CanvasMsc Aquima MejayaAún no hay calificaciones

- TDR Servicio de Internet Datos y Voz IPDocumento8 páginasTDR Servicio de Internet Datos y Voz IPciclope29Aún no hay calificaciones

- 2 - 1 - 2 - Usando Tipos de Datos LOB en Bloques PLSQLDocumento42 páginas2 - 1 - 2 - Usando Tipos de Datos LOB en Bloques PLSQLel lecheroAún no hay calificaciones

- Sintesis de MecanismosDocumento5 páginasSintesis de MecanismosYoshi HuanesAún no hay calificaciones

- Gnu PlotDocumento3 páginasGnu PlotZozoAún no hay calificaciones

- Laboratorio 1Documento2 páginasLaboratorio 1Miguel Santiago Herrera ReyesAún no hay calificaciones

- Anexo #5Documento1 páginaAnexo #5yeisonAún no hay calificaciones

- CV Hans Torres Begazo PDFDocumento6 páginasCV Hans Torres Begazo PDFMirella Flores FernándezAún no hay calificaciones

- Gestión de La Seguridad de La InformaciónDocumento2 páginasGestión de La Seguridad de La InformaciónStiven Oscar Bermudez JaraAún no hay calificaciones