Documentos de Académico

Documentos de Profesional

Documentos de Cultura

Calendario Actividades SO2

Cargado por

Josue Espinoza0 calificaciones0% encontró este documento útil (0 votos)

10 vistas1 páginaEl documento presenta el plan de estudios de un curso de Sistemas Operativos II dividido en tres unidades. La primera unidad cubre sistemas de múltiples procesadores, virtualización, sistemas distribuidos y seguridad. La segunda unidad trata sobre seguridad en redes, criptografía y protocolos de autenticación. La tercera unidad introduce conceptos de computación en la nube, modelos de nube y arquitectura de referencia. Cada unidad incluye actividades de gamificación y una prueba o proyecto de conocimiento

Descripción original:

Título original

Calendario Actividades SO2 (1)

Derechos de autor

© © All Rights Reserved

Formatos disponibles

PDF, TXT o lea en línea desde Scribd

Compartir este documento

Compartir o incrustar documentos

¿Le pareció útil este documento?

¿Este contenido es inapropiado?

Denunciar este documentoEl documento presenta el plan de estudios de un curso de Sistemas Operativos II dividido en tres unidades. La primera unidad cubre sistemas de múltiples procesadores, virtualización, sistemas distribuidos y seguridad. La segunda unidad trata sobre seguridad en redes, criptografía y protocolos de autenticación. La tercera unidad introduce conceptos de computación en la nube, modelos de nube y arquitectura de referencia. Cada unidad incluye actividades de gamificación y una prueba o proyecto de conocimiento

Copyright:

© All Rights Reserved

Formatos disponibles

Descargue como PDF, TXT o lea en línea desde Scribd

0 calificaciones0% encontró este documento útil (0 votos)

10 vistas1 páginaCalendario Actividades SO2

Cargado por

Josue EspinozaEl documento presenta el plan de estudios de un curso de Sistemas Operativos II dividido en tres unidades. La primera unidad cubre sistemas de múltiples procesadores, virtualización, sistemas distribuidos y seguridad. La segunda unidad trata sobre seguridad en redes, criptografía y protocolos de autenticación. La tercera unidad introduce conceptos de computación en la nube, modelos de nube y arquitectura de referencia. Cada unidad incluye actividades de gamificación y una prueba o proyecto de conocimiento

Copyright:

© All Rights Reserved

Formatos disponibles

Descargue como PDF, TXT o lea en línea desde Scribd

Está en la página 1de 1

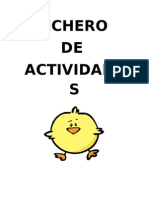

SISTEMAS OPERATIVOS II

Unid. Tema Actividad Ptos Fecha

Foro de presentación 24-31/may

Capítulo 8 – Sistemas de múltiples procesadores

Multiprocesadores Gamificación (crucigrama,

Multicomputadoras millonario, sopa de letras, 10 Ma 13/jun

Virtualización etc)

Sistemas distribuidos

Capítulo 9 – Seguridad

Entorno de seguridad

I

Fundamentos de la criptografía

Mecanismo de protección Gamificación (crucigrama,

Autenticación millonario, sopa de letras, 15 Ma 27/jun

Ataques desde el interior etc)

Cómo explotar los errores en el código

Malware

Defensa

Capítulo 8 – Seguridad en redes

Algoritmos de clave simétrica

Algoritmos de clave pública

Firmas digitales

Administración de claves públicas Gamificación (crucigrama,

millonario, sopa de letras, 15 Ma 11/jul

Seguridad en la comunicación

etc)

Protocolos de autentificación

II Seguridad de correo electrónico

Seguridad en la web

Aspectos sociales

Monografía

Introducción a la computación en la nube Gamificación (crucigrama,

Modelos de computación en la nube millonario, sopa de letras, 10 Ma 25/jul

Beneficios de la nube etc)

Arquitectura de referencia

Prueba de Conocimiento 25 Ma 15/ago

III Proyecto de Clase

Presentación del Proyecto 25 Ma 15/ago

Reposición Ma 22/ago

Foro de despedida 22-29/ago

Sistemas Operativos II – Marvin Jaime Consulta de calificaciones Ma 29/ago

Inicio de vacaciones ;-) Lu 04/sept

Bibliografía

Tanenbaum, Andrew S. (2009). Sistemas Operativos Modernos (3ra ed.). México: Pearson Educación.

Tanenbaum, A. S., & Wetherall, D. J. (2012). Redes de computadoras (5ta ed.). México: Pearson Educación.

Primorac, Carlos R. (2014). Monografía Adscripción Computación en Nube. Argentina.

Page 1

También podría gustarte

- Enciclopedia de la Seguridad Informática. 2ª Edición: SEGURIDAD INFORMÁTICADe EverandEnciclopedia de la Seguridad Informática. 2ª Edición: SEGURIDAD INFORMÁTICACalificación: 3.5 de 5 estrellas3.5/5 (6)

- Tarea 1Documento4 páginasTarea 1Alex Rosario100% (1)

- 1 141202121955 Conversion Gate01Documento95 páginas1 141202121955 Conversion Gate01Roberto G LopezAún no hay calificaciones

- Guía de Estudio Del Examen de Conocimientos: 1. IntroducciónDocumento5 páginasGuía de Estudio Del Examen de Conocimientos: 1. IntroducciónGabriel NájeraAún no hay calificaciones

- Fundamentos De ProgramaciónDe EverandFundamentos De ProgramaciónCalificación: 5 de 5 estrellas5/5 (2)

- Reporte U4 Control de MotoresDocumento9 páginasReporte U4 Control de MotoresKáros VerheerendAún no hay calificaciones

- Bosquejos y FichasDocumento9 páginasBosquejos y FichasNABOR DoblesAún no hay calificaciones

- MANUAL SECURITAS Area Instrumental Sistemas de Comunicacion II PDFDocumento62 páginasMANUAL SECURITAS Area Instrumental Sistemas de Comunicacion II PDFAcefco Acefco100% (1)

- Temario Programa Avanzado en Ciberseguridad Aplicada 1Documento8 páginasTemario Programa Avanzado en Ciberseguridad Aplicada 1Saul Vilca VillenaAún no hay calificaciones

- CONTENIDO PROYECTO FINAL Admnistracion2019SegundoSemestreDocumento1 páginaCONTENIDO PROYECTO FINAL Admnistracion2019SegundoSemestreSaul CarrilloAún no hay calificaciones

- Proyecto AulaDocumento7 páginasProyecto AulaVane ParamoAún no hay calificaciones

- UML Modelado Dinámico - Diagramas de Distribución Maria Eugenia Arevalo's B PDFDocumento3 páginasUML Modelado Dinámico - Diagramas de Distribución Maria Eugenia Arevalo's B PDFHiguey MendezAún no hay calificaciones

- CiberseguridadDocumento15 páginasCiberseguridadAndres AlvaAún no hay calificaciones

- Curso Ciberseguridad OT - Grupo 1Documento13 páginasCurso Ciberseguridad OT - Grupo 1dnc_rockAún no hay calificaciones

- Material EsDocumento27 páginasMaterial EsDanielAún no hay calificaciones

- Actividad 1 SimulaciónDocumento6 páginasActividad 1 SimulaciónSergio ParadaAún no hay calificaciones

- 1.1.1ciberseguridad Una Visión General y 1.2.2 Medidas de SeguridadDocumento7 páginas1.1.1ciberseguridad Una Visión General y 1.2.2 Medidas de SeguridadHenry FelizAún no hay calificaciones

- Sistemas EmbebidosDocumento3 páginasSistemas Embebidosjoselyn mantuanoAún no hay calificaciones

- Ingysoc ExpoDocumento22 páginasIngysoc ExpoDudu RamosAún no hay calificaciones

- Examen de InformaticaDocumento13 páginasExamen de InformaticaChristian NavarroAún no hay calificaciones

- Temas CRIPTODocumento175 páginasTemas CRIPTOJeff OrtegaAún no hay calificaciones

- Tema 1Documento29 páginasTema 1Felipe ContrerasAún no hay calificaciones

- Tarea 1Documento4 páginasTarea 1Alex RosarioAún no hay calificaciones

- Tema 2Documento24 páginasTema 2Abdul AreizaAún no hay calificaciones

- Computacion cuanticaFINALDocumento18 páginasComputacion cuanticaFINALpato patitoAún no hay calificaciones

- Fundamentos de Ingenieria Del SoftwareDocumento25 páginasFundamentos de Ingenieria Del SoftwareOscar Javier Bustos TellezAún no hay calificaciones

- Manual de ComputacionDocumento141 páginasManual de ComputacionMêlâny Ocha D'ÆxisAún no hay calificaciones

- Programa Simulacion Ad2022Documento18 páginasPrograma Simulacion Ad2022Alan MercadanteAún no hay calificaciones

- Parcial 1Documento5 páginasParcial 1jorge velasquez briceño100% (1)

- Sistemas de IngenieríaDocumento15 páginasSistemas de IngenieríaAgustín Torres ValdezAún no hay calificaciones

- PDF de Modelos de CompetenciaDocumento24 páginasPDF de Modelos de CompetenciaYaha Flakita LindaAún no hay calificaciones

- Guía Especial Concurso 1280011Documento5 páginasGuía Especial Concurso 1280011Alejandro IbarraAún no hay calificaciones

- Gamification 2Documento4 páginasGamification 2pedro pachecoAún no hay calificaciones

- Evolucion de Los Sistemas OperativosDocumento3 páginasEvolucion de Los Sistemas OperativosJoel LopezAún no hay calificaciones

- 1 - Introduccion-Fundamentos PDFDocumento95 páginas1 - Introduccion-Fundamentos PDFAxel StraminskyAún no hay calificaciones

- Criptografiay ComputacionDocumento9 páginasCriptografiay ComputacionLockman AlarconAún no hay calificaciones

- Criptografia y CiberpersonajeDocumento10 páginasCriptografia y CiberpersonajeDairo MangaAún no hay calificaciones

- Bono MetaversoDocumento32 páginasBono MetaversojfrasconAún no hay calificaciones

- Cronograma Curso Virtual 02-2022Documento8 páginasCronograma Curso Virtual 02-2022Camila BuireoAún no hay calificaciones

- Planeamiento de Curso2012 2do Curso SoDocumento6 páginasPlaneamiento de Curso2012 2do Curso SoHector SantacruzAún no hay calificaciones

- Seguridad Informatica II (Mitos y Realidades)Documento7 páginasSeguridad Informatica II (Mitos y Realidades)piMLeonAún no hay calificaciones

- Tema 5 Componente de TecnologíaDocumento32 páginasTema 5 Componente de TecnologíaeugenioAún no hay calificaciones

- dotNetMania Aspectos e Intercepción de Métodos enDocumento60 páginasdotNetMania Aspectos e Intercepción de Métodos enSergio NuñezAún no hay calificaciones

- Top DownDocumento12 páginasTop DownjairGlzAún no hay calificaciones

- Planeacion Didactica Unidad 3 - MMTDocumento12 páginasPlaneacion Didactica Unidad 3 - MMTPedro marinAún no hay calificaciones

- Ensayo. Historia de Software.Documento7 páginasEnsayo. Historia de Software.Wilmar Toscano RodriguezAún no hay calificaciones

- 2.3.1 InformaticaDocumento3 páginas2.3.1 InformaticaVictor HernandezAún no hay calificaciones

- Nueve Tecnologias de La Industria 4.0Documento14 páginasNueve Tecnologias de La Industria 4.0José de Jesús Reyes BautistaAún no hay calificaciones

- Tema 2Documento24 páginasTema 2linaAún no hay calificaciones

- Cuestionario para Evaluación Unidad Nº2 y 3-2020Documento2 páginasCuestionario para Evaluación Unidad Nº2 y 3-2020Claudia SalvadóAún no hay calificaciones

- Responsabilidad Inteligencia ArtificialDocumento22 páginasResponsabilidad Inteligencia ArtificialJohn ContrerasAún no hay calificaciones

- Integradora NticxDocumento1 páginaIntegradora NticxAndrea GomezAún no hay calificaciones

- Referentes BibliograficosDocumento1 páginaReferentes Bibliograficoslerisurrutia11Aún no hay calificaciones

- Semana 1 CompuDocumento4 páginasSemana 1 CompuBryan MacarioAún no hay calificaciones

- Sistemas Embebidos Fase 2Documento12 páginasSistemas Embebidos Fase 2alvaro Mosquera OrtizAún no hay calificaciones

- Pec 5ºDocumento8 páginasPec 5ºpabloAún no hay calificaciones

- 3.2 La Robótica 3.2.1 Definición.: Fuente: Pablo López (2012)Documento10 páginas3.2 La Robótica 3.2.1 Definición.: Fuente: Pablo López (2012)Adolfo CondoriAún no hay calificaciones

- Temario TicdDocumento2 páginasTemario TicdCristijrAún no hay calificaciones

- Sistemas DigitalesDocumento6 páginasSistemas DigitalesalestecchanelAún no hay calificaciones

- Lectura 1 - M1 - BISV-05 ARQUITECTURA DE HARDWARE 1-2024 G 1 - DDocumento12 páginasLectura 1 - M1 - BISV-05 ARQUITECTURA DE HARDWARE 1-2024 G 1 - DAndresAún no hay calificaciones

- Nelson Amador 4584Documento50 páginasNelson Amador 4584Josue EspinozaAún no hay calificaciones

- Examen de Programacion 2Documento2 páginasExamen de Programacion 2Josue EspinozaAún no hay calificaciones

- ExamenDocumento1 páginaExamenJosue EspinozaAún no hay calificaciones

- Examen 3 Seccion 1000Documento1 páginaExamen 3 Seccion 1000Josue EspinozaAún no hay calificaciones

- Guia III de Principios de EconomíaDocumento16 páginasGuia III de Principios de EconomíaJosue EspinozaAún no hay calificaciones

- MultiplesDocumento18 páginasMultiplesJosue EspinozaAún no hay calificaciones

- Presentacion UpsDocumento27 páginasPresentacion UpsJosue EspinozaAún no hay calificaciones

- Espinoza Olvin A6.Documento3 páginasEspinoza Olvin A6.Josue EspinozaAún no hay calificaciones

- HVCXC 4 HZ 1 P5 KSJ 4 YyhmkyzzzDocumento1 páginaHVCXC 4 HZ 1 P5 KSJ 4 YyhmkyzzzJosue EspinozaAún no hay calificaciones

- Clasificador Del Objeto Del GastoDocumento7 páginasClasificador Del Objeto Del GastoJosue EspinozaAún no hay calificaciones

- Espinoza Olvin A13Documento2 páginasEspinoza Olvin A13Josue EspinozaAún no hay calificaciones

- Espinoza Olvin Proc1.Documento16 páginasEspinoza Olvin Proc1.Josue EspinozaAún no hay calificaciones

- ADMINISTRACION DE PRESUPUESTOS. Mauricio GómezDocumento124 páginasADMINISTRACION DE PRESUPUESTOS. Mauricio GómezDolly Castillo MontañoAún no hay calificaciones

- Guia+de+Uso+Kraken+v2 2Documento6 páginasGuia+de+Uso+Kraken+v2 2Alex ParedesAún no hay calificaciones

- A2 Nomina (Modo de Compatibilidad)Documento6 páginasA2 Nomina (Modo de Compatibilidad)Alberto AvilaAún no hay calificaciones

- FICHERODocumento36 páginasFICHEROMerit ZenilAún no hay calificaciones

- Sociales Taller 10 PDFDocumento2 páginasSociales Taller 10 PDFAndrea Giraldo HerreraAún no hay calificaciones

- Rotafolio TantalioDocumento18 páginasRotafolio TantalioleitoAún no hay calificaciones

- Procesos 2Documento5 páginasProcesos 2lauraAún no hay calificaciones

- MicrobiologiaDocumento2 páginasMicrobiologiaMary SalasAún no hay calificaciones

- Rítmica. Iniciacion Musical PDFDocumento53 páginasRítmica. Iniciacion Musical PDFJonathan kazanAún no hay calificaciones

- Articulacion TemporomandibularDocumento6 páginasArticulacion TemporomandibularJoy Elizabeth LivingstoneAún no hay calificaciones

- 03 Pares CranealesDocumento22 páginas03 Pares CranealesShaky Ponce100% (1)

- Ogunda MafunDocumento3 páginasOgunda MafunbobdiazfrancoAún no hay calificaciones

- Kera PoxyDocumento6 páginasKera PoxyEstuco AndinoAún no hay calificaciones

- Resumen de Las PelículasDocumento3 páginasResumen de Las PelículasAngiellyAún no hay calificaciones

- Problemastema2 IyMH16-17Documento5 páginasProblemastema2 IyMH16-17codriverarvAún no hay calificaciones

- Musica A Finales Del XIX y Principios Del XXDocumento3 páginasMusica A Finales Del XIX y Principios Del XXasdfghjklkjhgfdsAún no hay calificaciones

- Primer ExamenDocumento3 páginasPrimer ExamenAnderson MenesesAún no hay calificaciones

- Dilemas Eticos en La EducacionDocumento3 páginasDilemas Eticos en La EducacionLuis henryAún no hay calificaciones

- Guia de Actividades y Rúbrica de Evaluación - Paso 3 - Seleccionar Bibliografía Lingüística de La Lengua Escogida para Un Estado Del ArteDocumento9 páginasGuia de Actividades y Rúbrica de Evaluación - Paso 3 - Seleccionar Bibliografía Lingüística de La Lengua Escogida para Un Estado Del ArteisabelAún no hay calificaciones

- AGENDA EstadNegocios JulSep2013 BANDocumento9 páginasAGENDA EstadNegocios JulSep2013 BANRa LauAún no hay calificaciones

- Experiencia de Aprendizaje 03: TecnologíaDocumento9 páginasExperiencia de Aprendizaje 03: Tecnologíakaroline cespedes saenzAún no hay calificaciones

- Informe 3 Lopez. OlivaresDocumento18 páginasInforme 3 Lopez. OlivaresLopez ReyesAún no hay calificaciones

- Producto Académico 02Documento4 páginasProducto Académico 02ROSAURA CLAUDINA BAUTISTA CIRIACO0% (1)

- MINCETURDocumento56 páginasMINCETURMarco Reategui RamosAún no hay calificaciones

- Enfermedades Infecciosas Con Repercusión NeonatalDocumento3 páginasEnfermedades Infecciosas Con Repercusión Neonataljesus aguirreAún no hay calificaciones

- Estandar 802.6Documento2 páginasEstandar 802.6jacks159Aún no hay calificaciones

- Evaluación Sumativa 2Documento11 páginasEvaluación Sumativa 2ximenaAún no hay calificaciones

- Parcial - Escenario 4 - Primer Bloque-Teorico - Practico - Virtual - Gerencia Financiera - (Grupo b10)Documento8 páginasParcial - Escenario 4 - Primer Bloque-Teorico - Practico - Virtual - Gerencia Financiera - (Grupo b10)Lady BonAún no hay calificaciones

- Práctica de PAreto, Teoría de Decisiones Yorleny CuetoDocumento27 páginasPráctica de PAreto, Teoría de Decisiones Yorleny CuetoYorleny CuetoAún no hay calificaciones