Documentos de Académico

Documentos de Profesional

Documentos de Cultura

Virus de Macros

Virus de Macros

Cargado por

Doris Gamboa0 calificaciones0% encontró este documento útil (0 votos)

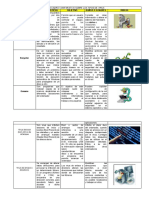

17 vistas1 páginaEste documento describe diferentes tipos de virus informáticos, incluyendo virus de macros, virus mutantes, gusanos, caballos de Troya y virus autorrreplicables. Estos virus se replican e infectan programas del disco duro y de la memoria, ocultándose en archivos basura o programas y tomando control del sistema cuando se enciende la computadora. Los virus más peligrosos son los que se diseminan a través de la ejecución de cualquier programa infectado.

Descripción original:

Título original

VIRUS DE MACROS

Derechos de autor

© © All Rights Reserved

Formatos disponibles

DOCX, PDF, TXT o lea en línea desde Scribd

Compartir este documento

Compartir o incrustar documentos

¿Le pareció útil este documento?

¿Este contenido es inapropiado?

Denunciar este documentoEste documento describe diferentes tipos de virus informáticos, incluyendo virus de macros, virus mutantes, gusanos, caballos de Troya y virus autorrreplicables. Estos virus se replican e infectan programas del disco duro y de la memoria, ocultándose en archivos basura o programas y tomando control del sistema cuando se enciende la computadora. Los virus más peligrosos son los que se diseminan a través de la ejecución de cualquier programa infectado.

Copyright:

© All Rights Reserved

Formatos disponibles

Descargue como DOCX, PDF, TXT o lea en línea desde Scribd

0 calificaciones0% encontró este documento útil (0 votos)

17 vistas1 páginaVirus de Macros

Virus de Macros

Cargado por

Doris GamboaEste documento describe diferentes tipos de virus informáticos, incluyendo virus de macros, virus mutantes, gusanos, caballos de Troya y virus autorrreplicables. Estos virus se replican e infectan programas del disco duro y de la memoria, ocultándose en archivos basura o programas y tomando control del sistema cuando se enciende la computadora. Los virus más peligrosos son los que se diseminan a través de la ejecución de cualquier programa infectado.

Copyright:

© All Rights Reserved

Formatos disponibles

Descargue como DOCX, PDF, TXT o lea en línea desde Scribd

Está en la página 1de 1

VIRUS DE VIRUS GUSAN CABALL BOMB AUTORREPLICA INFECTOR INFECTORE INFECTORE

MACROS MUTANT OS OS DE AS DE BLES ES DE S DEL S DE

ES TROYA TIEMP AREA DE SISTEMA PROGRAM

O CARGA AS

INICIAL EJECUTABL

ES.

Se adjuntan Son los que Son Estos Estos Estos virus se autor Infectan los se introducen Estos virus

a los al infectar programa aparecen program reproducen e diskettes o el programas son los más

programas realizan s que se como as están infectando disco duro del sistema, peligrosos

fuente de modificacio reproduc archivos ocultos programas del alojándose por ejemplo porque se

los usuarios nes a su en a sí basura o en el disco, estos virus se inmediatame COMMAND.C diseminan en

y a las código, mismos, perdidos, disco se activan en una nte en el OM y otros cualquier

macros para evitar se pero ejecuta fecha y hora área de como programa,

utilizadas ser “arrastra acabo de n determinadas. carga. residentes en esta consiste

por detectados. n “por el un llegado Toman el memoria, son en abrir el

procesador sistema tiempo una control programados programa y

es de sin empiezan fecha cuando se para que se este se

palabras(W necesidad a mostrar algunos enciende la carguen en el posiciona en

ord, Works de un sus llegando computador sistema la memoria y

etc.) transport verdader a solo a y lo operativo y empezar así a

e , estos as colocar conservan así es como infectar a

se sitúan intencion anuncio todo el el virus todos los

en la es. s. tiempo. adquiere programas y

memoria control para el disco.

, luego se infectar todo

copian y el disco.

se borran

así

borrando

la

informaci

ón.

También podría gustarte

- Arroces Contemporaneos DigitalDocumento170 páginasArroces Contemporaneos DigitalGloria86% (7)

- Feminismo para PrincipiantesDocumento8 páginasFeminismo para PrincipiantesYanina Sottani100% (2)

- 2.03 Lucha Contra Incendio Avanzado PDFDocumento9 páginas2.03 Lucha Contra Incendio Avanzado PDFJoche Jaramillo100% (1)

- 1027 - Examen ParcialDocumento4 páginas1027 - Examen ParcialLeslie Adriano50% (2)

- Fase 1Documento9 páginasFase 1Doris GamboaAún no hay calificaciones

- Maiakovski, Vladimir - Antología Poética - Ediciones Alma - PerroDocumento87 páginasMaiakovski, Vladimir - Antología Poética - Ediciones Alma - PerroPaco Yagüe Olalla50% (2)

- Power Point Virus y AntivirusDocumento20 páginasPower Point Virus y Antiviruscamila cortesAún no hay calificaciones

- Responsabilidad MédicaDocumento52 páginasResponsabilidad MédicaSantiago Angel Cortez OrellanaAún no hay calificaciones

- El Origen de La Celula EucariotaDocumento5 páginasEl Origen de La Celula EucariotaRosamel DelgadoAún no hay calificaciones

- Mapa Mental Virus InformaticosDocumento1 páginaMapa Mental Virus Informaticosdairibeth100% (2)

- Jaime Guasp - PRueba PDFDocumento62 páginasJaime Guasp - PRueba PDFJaime Felipe Oportus Maino100% (1)

- Matriz de Virus SECCIÓN 303Documento9 páginasMatriz de Virus SECCIÓN 303jorgeivanramirezsandovalAún no hay calificaciones

- Definición y Clasificación de Virus Informáticos - SECUENCIA DIDACTICA EN LINEADocumento2 páginasDefinición y Clasificación de Virus Informáticos - SECUENCIA DIDACTICA EN LINEARaithismer MarinAún no hay calificaciones

- CUADRO COMPARATIVO SOBRE LOS TIPOS DE VIRUS - Enrique Barrera Medina 203Documento2 páginasCUADRO COMPARATIVO SOBRE LOS TIPOS DE VIRUS - Enrique Barrera Medina 203ENRIQUE BARRERA MEDINAAún no hay calificaciones

- Virus InformáticosDocumento9 páginasVirus InformáticosJosé Alberto Velázquez MartínezAún no hay calificaciones

- DICTICODocumento2 páginasDICTICOEdixon Cherres CalleAún no hay calificaciones

- Virus ResumenDocumento4 páginasVirus ResumenFranco GaytanAún no hay calificaciones

- Virus InformaticosDocumento5 páginasVirus InformaticosYireth SantosAún no hay calificaciones

- Cartilla Informatica II Undecimo Grupo 2Documento32 páginasCartilla Informatica II Undecimo Grupo 2Jackeline MaravillaAún no hay calificaciones

- Trabajo EscolarDocumento16 páginasTrabajo EscolarXandra SandovalAún no hay calificaciones

- Análisis Comparativo de Los Principales Sistemas Antivirus: AcimedDocumento16 páginasAnálisis Comparativo de Los Principales Sistemas Antivirus: AcimedaxelAún no hay calificaciones

- Compilado para Proteger Tu PCDocumento10 páginasCompilado para Proteger Tu PCKill MasterAún no hay calificaciones

- Definición y Clasificación de Virus InformáticosDocumento4 páginasDefinición y Clasificación de Virus InformáticosPistacheAún no hay calificaciones

- Cuadro Comparativo de Los Virus Que Atacan El InternetDocumento12 páginasCuadro Comparativo de Los Virus Que Atacan El InternetBIBINOTEAún no hay calificaciones

- TEORIA Los Virus Informaticos 3Documento18 páginasTEORIA Los Virus Informaticos 3warsbrawl9Aún no hay calificaciones

- Cuestionario de Los Sistemas Operativos PDFDocumento7 páginasCuestionario de Los Sistemas Operativos PDFAlan Hernandez TorregrozaAún no hay calificaciones

- Elaborar Un Cuadro Comparativo Que Nos Muestre Las Diferencias Que Existen Entre El Software, El Hardware y e Recurso Humano. Inocencio Meléndez Julio.Documento10 páginasElaborar Un Cuadro Comparativo Que Nos Muestre Las Diferencias Que Existen Entre El Software, El Hardware y e Recurso Humano. Inocencio Meléndez Julio.INOCENCIO MELÉNDEZ JULIOAún no hay calificaciones

- Herramientas Informáticas. Inocencio Meléndez Julio. Elaborar Un Cuadro Comparativo Que Nos Muestre Las Diferencias Que Existen Entre El Software, El Hardware y e Recurso Humano.Documento10 páginasHerramientas Informáticas. Inocencio Meléndez Julio. Elaborar Un Cuadro Comparativo Que Nos Muestre Las Diferencias Que Existen Entre El Software, El Hardware y e Recurso Humano.INOCENCIO MELÉNDEZ JULIOAún no hay calificaciones

- Cuadro Comparativo de Los Virus Que Atacan El InternetDocumento12 páginasCuadro Comparativo de Los Virus Que Atacan El InternetNini Johana AcevedoAún no hay calificaciones

- Taller Grado 9 Virus Informaticos.Documento2 páginasTaller Grado 9 Virus Informaticos.pofedoris1Aún no hay calificaciones

- Periféricos y Virus de La ComputadoraDocumento9 páginasPeriféricos y Virus de La ComputadoraJuan PazAún no hay calificaciones

- Ensayo Billy CastilloDocumento2 páginasEnsayo Billy CastilloLandine'z LDAún no hay calificaciones

- Intruduccion A Los VirusDocumento21 páginasIntruduccion A Los VirusCarlos A Cardona GAún no hay calificaciones

- Analisis de AntivirusDocumento16 páginasAnalisis de AntivirusedgarfigueAún no hay calificaciones

- Historia de Los VirusDocumento11 páginasHistoria de Los VirusmariposagraficaAún no hay calificaciones

- Practica N°6 de HIDALGO ZAPATA BLAYARDocumento2 páginasPractica N°6 de HIDALGO ZAPATA BLAYARblayarzAún no hay calificaciones

- Apuntes 2do. 2022Documento5 páginasApuntes 2do. 2022Héctor GarciaAún no hay calificaciones

- Informacion para Examen de 4to Parcial - Herramientas Del Sistema OperativoDocumento4 páginasInformacion para Examen de 4to Parcial - Herramientas Del Sistema OperativoHECTOR CEDILLO GARCIAAún no hay calificaciones

- Virus InformaticoDocumento33 páginasVirus InformaticoamandaAún no hay calificaciones

- SEA COABAO, GILBERTO TEMIX INFANSON, Informatica 1, Primer Cuatrimestre, 18.02.2021Documento16 páginasSEA COABAO, GILBERTO TEMIX INFANSON, Informatica 1, Primer Cuatrimestre, 18.02.2021xXBETSHYTAXxAún no hay calificaciones

- Virus y Antivirus PDFDocumento24 páginasVirus y Antivirus PDFSkarly CvAún no hay calificaciones

- Virus InformáticosDocumento7 páginasVirus InformáticosFlorenciaAún no hay calificaciones

- Que Es Un Virus Informaticos GuiaDocumento2 páginasQue Es Un Virus Informaticos GuiaLuis AriasAún no hay calificaciones

- Taller Virus Informático Grado 10 y 11Documento10 páginasTaller Virus Informático Grado 10 y 11maurobepcAún no hay calificaciones

- Monografia de Virus y AntivirusDocumento17 páginasMonografia de Virus y AntivirusyelsinAún no hay calificaciones

- Antivirus SsDocumento13 páginasAntivirus SsLinda Jaqueline Narvaez OchoaAún no hay calificaciones

- Dialnet VirusInformaticos 1029432 PDFDocumento22 páginasDialnet VirusInformaticos 1029432 PDFAyn GtAún no hay calificaciones

- #6 Lopez MarisolDocumento3 páginas#6 Lopez MarisolMARISOL LOPEZ RIVERAAún no hay calificaciones

- Grupo HackerDocumento12 páginasGrupo HackerJhoseef Flores MezaAún no hay calificaciones

- Clasificacion de Los VirusDocumento12 páginasClasificacion de Los VirusMaria Fernanda FlorezAún no hay calificaciones

- Amenazas Virus AfineDocumento41 páginasAmenazas Virus Afinemarlon salvaAún no hay calificaciones

- Punto4 TFase3 103380 GrupoXXXDocumento11 páginasPunto4 TFase3 103380 GrupoXXXMartin CamargoAún no hay calificaciones

- Virus y AntivirusDocumento6 páginasVirus y AntivirusROSA CLEVEDOAún no hay calificaciones

- Deteccion y Eliminacion de VirusDocumento26 páginasDeteccion y Eliminacion de VirusadryAún no hay calificaciones

- Los VirusDocumento18 páginasLos VirusCATALINA LUGOAún no hay calificaciones

- Actividad VirusDocumento4 páginasActividad VirusLiz HernandezAún no hay calificaciones

- Mantenimiento de SoftwareDocumento1 páginaMantenimiento de SoftwareJorge Luis Viveros grandaAún no hay calificaciones

- AntivirusDocumento16 páginasAntivirusGABRIEL ALBERTO MONTERO VELAZQUEZAún no hay calificaciones

- Taller de Virus InformaticosDocumento2 páginasTaller de Virus Informaticosinsprossur villanuevaAún no hay calificaciones

- Módulos de Un Virus InformáticoDocumento9 páginasMódulos de Un Virus InformáticoneoelfeoAún no hay calificaciones

- #8 Lopez MarisolDocumento9 páginas#8 Lopez MarisolMARISOL LOPEZ RIVERAAún no hay calificaciones

- Clasificacion de Virus y Antivirus.Documento1 páginaClasificacion de Virus y Antivirus.Anonymous fmDm97AAún no hay calificaciones

- Trabajo Escrito Informatica 3Documento38 páginasTrabajo Escrito Informatica 3araujozarateAún no hay calificaciones

- Informe de Los Virus InformaticosDocumento7 páginasInforme de Los Virus InformaticosjaidersmithroarojasAún no hay calificaciones

- Antivus Santiago ApostolDocumento2 páginasAntivus Santiago ApostolRonald Eduardo Borja ArrietaAún no hay calificaciones

- Kaoutar Haik Tenía Tan Sólo Doce Años Cuando Sus Padres Decidieron Casarla en Marruecos Por Una Ridícula Suma EconómicaDocumento1 páginaKaoutar Haik Tenía Tan Sólo Doce Años Cuando Sus Padres Decidieron Casarla en Marruecos Por Una Ridícula Suma EconómicaDoris GamboaAún no hay calificaciones

- Significado de Amor PropioDocumento1 páginaSignificado de Amor PropioDoris GamboaAún no hay calificaciones

- Qué Es VirtualidadDocumento1 páginaQué Es VirtualidadDoris GamboaAún no hay calificaciones

- Ensayo de Virus InformaticoDocumento2 páginasEnsayo de Virus InformaticoDoris GamboaAún no hay calificaciones

- Trabajo Ciencias Linea de TiempoDocumento1 páginaTrabajo Ciencias Linea de TiempoDoris GamboaAún no hay calificaciones

- Aporte A La Actividad ColaborativaDocumento6 páginasAporte A La Actividad ColaborativaDoris GamboaAún no hay calificaciones

- MUESTREODocumento13 páginasMUESTREODoris GamboaAún no hay calificaciones

- Informatica PDFDocumento1 páginaInformatica PDFDoris GamboaAún no hay calificaciones

- Fase 2Documento6 páginasFase 2Doris GamboaAún no hay calificaciones

- Parcial de Algoritmos PythonDocumento6 páginasParcial de Algoritmos PythonFelipe CosmeAún no hay calificaciones

- Arreglos de Cuchillas e InterruptoresDocumento41 páginasArreglos de Cuchillas e InterruptoresRoberto DGAún no hay calificaciones

- Diseodepuentes 150601195925 Lva1 App6892Documento41 páginasDiseodepuentes 150601195925 Lva1 App6892Iván Fernando Vilema GuevaraAún no hay calificaciones

- Catalogo de RentaDocumento13 páginasCatalogo de RentaalonsoAún no hay calificaciones

- Protocolo de Inspeccion-Operaciones PolicialesDocumento4 páginasProtocolo de Inspeccion-Operaciones PolicialesMartin PinoAún no hay calificaciones

- Proyecto de Resolución (Bloque Transparente)Documento6 páginasProyecto de Resolución (Bloque Transparente)César SalgadoAún no hay calificaciones

- Calculo NumericoDocumento4 páginasCalculo NumericoMaria Teresa Duarte MateusAún no hay calificaciones

- Propuestas Mejora Proceso Recepcion MateriaPrimaDocumento47 páginasPropuestas Mejora Proceso Recepcion MateriaPrimaBarbara Rodriguez ArredondoAún no hay calificaciones

- A - PPT Clase 4 FC III Presencial 2023 - Vibración y OndasDocumento32 páginasA - PPT Clase 4 FC III Presencial 2023 - Vibración y OndasYasna SepúlvedaAún no hay calificaciones

- Informe de CONTROLDocumento11 páginasInforme de CONTROLedyjheisonvAún no hay calificaciones

- Copia de Plantilla de Evidencia Integral Macroeconomía Enero 2024Documento12 páginasCopia de Plantilla de Evidencia Integral Macroeconomía Enero 2024zamudiosofia270Aún no hay calificaciones

- 30 Ejemplos de Objetivos EstratégicosDocumento2 páginas30 Ejemplos de Objetivos Estratégicosursus_2001Aún no hay calificaciones

- Caracteristicas de Una Tienda Virtual PDFDocumento2 páginasCaracteristicas de Una Tienda Virtual PDFKaren Berbera100% (1)

- EJERCICIOS MATEMATICAS FINANCIERAS (Formulas y Funcion FX Excel) (2) - 5Documento139 páginasEJERCICIOS MATEMATICAS FINANCIERAS (Formulas y Funcion FX Excel) (2) - 5Kerlos LopzAún no hay calificaciones

- Incorporación de Las Tic en La EducaciónDocumento24 páginasIncorporación de Las Tic en La Educaciónmartha florezAún no hay calificaciones

- 3 CORIMON 620 LINEA AV-2000 MONTAFIX Hoja de SeguridadDocumento2 páginas3 CORIMON 620 LINEA AV-2000 MONTAFIX Hoja de SeguridadRuben Araujo100% (4)

- U2 Mapa Mental Mena Morales SarahiDocumento2 páginasU2 Mapa Mental Mena Morales SarahiIRVING EDUARDO GALINDO BARRERAAún no hay calificaciones

- Act. Unidad 1Documento9 páginasAct. Unidad 1franciAún no hay calificaciones

- ConclusionesDocumento2 páginasConclusionesALFREDO HENRY LAURA ANCOAún no hay calificaciones

- Análisis Cante Flamenco Varias SolearesDocumento17 páginasAnálisis Cante Flamenco Varias SolearesStreia Romarr100% (2)

- Palmitato de IsopropiloDocumento8 páginasPalmitato de IsopropiloRonald Bustamante0% (1)

- Planilla de Computos Metricos Evaluacion de Un Asfalto ModificadoDocumento8 páginasPlanilla de Computos Metricos Evaluacion de Un Asfalto Modificadokaren0% (1)