Documentos de Académico

Documentos de Profesional

Documentos de Cultura

Seminario Interno Ingenieria Social

Cargado por

Omar Chambi0 calificaciones0% encontró este documento útil (0 votos)

15 vistas9 páginasTítulo original

SEMINARIO INTERNO INGENIERIA SOCIAL.docx

Derechos de autor

© © All Rights Reserved

Formatos disponibles

DOCX, PDF, TXT o lea en línea desde Scribd

Compartir este documento

Compartir o incrustar documentos

¿Le pareció útil este documento?

¿Este contenido es inapropiado?

Denunciar este documentoCopyright:

© All Rights Reserved

Formatos disponibles

Descargue como DOCX, PDF, TXT o lea en línea desde Scribd

0 calificaciones0% encontró este documento útil (0 votos)

15 vistas9 páginasSeminario Interno Ingenieria Social

Cargado por

Omar ChambiCopyright:

© All Rights Reserved

Formatos disponibles

Descargue como DOCX, PDF, TXT o lea en línea desde Scribd

Está en la página 1de 9

INGENIERIA SOCIAL

El principio en el que se sustenta la Ingeniera Social es aquel que afirma que en

cualquier sistema los usuarios y el personal son el eslabn dbil de la cadena. En

la prctica, un Ingeniero Social utiliza comnmente el telfono o internet para

engaar a gente simulando, por ejemplo, ser un empleado de un banco o de una

empresa, un compaero de trabajo, un tcnico o un cliente y as obtener

informacin de una persona o empresa

Es el acto de engaar a la gente para que haga algo que no desea o para que

proporcione informacin confidencial. (Kevin Mitnick).

En otras palabras, es el arte de persuadir con engao para que casi sin darse

cuenta, los afectados compartan datos vitales con un desconocido. De acuerdo a

Christopher Hadnagy en su libro Ingeniera Social el Arte del Hacking Personal

Se define a la Ingeniera Social como El acto de manipular a una persona para

que lleve a cabo una accin que-puede ser o no-lo ms conveniente para cumplir

con cierto objetivo. Este puede ser la obtencin de informacin, conseguir algn

tipo de acceso o logar que se realice una determinada accin.

Por ejemplo, los mdicos, los psiclogos y los terapeutas a menudo utilizan

elementos que se consideran de Ingeniera Social para manipular a sus

pacientes para que realicen acciones que son buenas para ellos, mientras que un

estafador utiliza elementos de la Ingeniera Social para convencer a su vctima

para que realice acciones que le perjudican. Aunque el resultado es muy diferente,

el proceso puede ser muy parecido.

Otras definiciones de ingeniera Social:

La Ingeniera Social es mentir a la gente para obtener informacin.

La Ingeniera Social es ser un buen actor.

La Ingeniera Social es saber cmo conseguir cosas gratis.

La Ingeniera Social es utilizada en la vida diaria, por ejemplo, en la manera en

que los nios consiguen que los padres atiendan a sus peticiones. Es utilizada por

los profesores en el modo de interactuar con sus estudiantes y por los doctores,

abogados o psiclogos para obtener informacin de sus pacientes o clientes.

En definitiva, es utilizada en cualquier interaccin humana, desde los nios hasta

los polticos.

La Ingeniera Social no es una accin resuelta, sino una recopilacin de las

habilidades que, cuando se unen, componen la accin, el ingenio y la ciencia a la

cual se le llama Ingeniera Social. De la misma manera, una buena comida no es

slo un ingrediente, sino que se crea con la mezcla cuidadosa de varios

ingredientes. Podra decirse que un buen Ingeniero Social es como un chef.

La Ingeniera Social y su lugar en la sociedad

La Ingeniera Social puede utilizarse en muchas facetas de la vida, pero no todos

estos usos son maliciosos o negativos. Muchas veces la Ingeniera Social puede

utilizarse para motivar a una persona para realizar una accin que es buena para

ella: Cmo?

Piense en esto: Juan necesita perder peso. Sabe que su salud es mala y que tiene

que hacer algo al respecto. Todos los amigos de Juan tienen sobrepeso tambin.

Incluso hacen chistes sobre las alegras de tener sobrepeso y dicen cosas como

me encanta no tener que preocuparme por mi figura. Por una parte, esto es un

aspecto de la Ingeniera Social. Es una prueba social o consenso, donde lo que se

considera aceptable est determinado por quienes estn alrededor. Sin embargo,

si uno de los amigos de Juan pierde peso y en vez de criticar a los dems decide

intentar ayudarlos, existe la posibilidad de que cambie la estructura mental de

Juan sobre su peso y empiece a pensar que adelgazar es posible y bueno para l.

Esto es, en esencia, Ingeniera Social. A continuacin, otros ejemplos:

1.- El Timo 419: Llamado tambin la Estafa Nigeriana, se lleva a cabo

principalmente por correo electrnico no solicitado. Adquiere su nombre del

nmero de artculo del cdigo penal de Nigeria que viola, ya que buena parte de

estas estafas provienen de ese pas.

Si recibe algo de correo basura, con mucha seguridad ya debe haber recibido un

e-mail en ingls donde la explica que cierto funcionario que tiene acceso a unos

fondos acumulados pero que tiene problemas para efectuar l mismo la operacin,

porque se trata de fondos secretos y como tiene que sacarlo de Nigeria lo ms

rpido posible, entonces ofrece una compensacin fuera de lo comn.

Los defraudadores profesionales ofrecen transferir millones de dlares a su cuenta

bancaria a cambio de un pequeo cargo. Si usted responde al ofrecimiento inicial,

es posible que reciba documentos que parecen ser oficiales. Entonces,

generalmente se le pide que provea los nmeros de sus cuentas bancarias y una

serie de informacin de carcter privado para hacer efectivo el traspaso.

Por increble que parezca, en el ao 2001 alrededor de 2.600 ciudadanos fueron

vctimas de esta estafa, con una prdida de ms de $300.000 dlares.

2.- Robo de empleados:

El tema de robo de empleados puede llenar volmenes enteros. Ms del 60% de

los empleados entrevistados admitieron haber tomado informacin de algn tipo

de sus empleadores. Muchas veces esta informacin se vende a la competencia.

Otras veces, lo que roban los empleados es tiempo o recursos; en algunos casos,

un empleado descontento puede causar mucho dao.

Caso:

Cierta empresa consideraba que todo el mundo all era parte de la familia y que

no era necesario aplicar polticas de despido de empleados. Desgraciadamente

lleg el da de despedir a uno de los directivos de ms alto rango de esta

empresa. El despido fue amigable y el directivo fue comprensivo. Una cosa que la

empresa hizo correctamente fue llevar el despido a la ltima hora de la jornada

para evitar el bochorno o cualquier tipo de distraccin. Hubo un apretn de manos

y entonces el ex directivo hizo la fatdica pregunta: Puedo tomarme una hora

para limpiar mi mesa y sacar algunas fotos personales del computador?

Al tener buenas sensaciones despus de la reunin todos estuvieron rpidamente

de acuerdo y se fueron entre alegres sonrisas. Entonces el ex directivo se fue a su

despacho, empaquet sus objetos personales, sac las fotos y otros datos de su

computador, se conect a la red y limpi el equivalente a 11 servidores en

informacin: registros de contabilidad, nminas, facturas, rdenes, historiales,

grficos y mucho ms, todo borrado en cuestin de minutos. El ex directivo

abandon el edificio sin dejar pruebas de que l fue quien llev a cabo este

ataque.

Un empleado descontento al que se deja actuar libremente puede ser ms

devastador que un equipo de hackers decididos y experimentados. La prdida

estimada slo en empresas de Estados Unidos por robos de empleados es del

orden de 15.000 millones de dlares.

3.- Phishing:

Un ataque muy simple pero efectivo es engaar al usuario llevndolo a pensar que

un administrador del sistema le est pidiendo una contrasea para propsitos

legtimos. Quienes navegan en internet frecuentemente reciben mensajes que

solicitan contraseas o informacin de su tarjeta de crdito con el motivo de crear

una cuenta, reactivar una configuracin u otra operacin aparentemente

inofensiva. A este tipo de ataques se lo llama phishing. Los usuarios de estos

sistemas deberan ser advertidos temprana y frecuentemente para que no

divulguen contraseas u otra informacin sensible a personas que dicen ser

administradores.

4.- Spoofing:

Tcnicas de suplantacin de identidad en la red generalmente con usos

maliciosos. Por ejemplo, a fuerza de haber sufrido virus gracias a correos

engaosos, bloqueos de casillas a causa del spam y otras delicias, muchos

usuarios slo chequean el correo electrnico proveniente de remitentes conocidos

y seguros. Esta (ltima) opcin tambin se ve amenazada gracias al spoofing,

tcnica que puede engaar a cualquier usuario enviando e-mails de todo tipo

(propaganda, agitacin poltica, etc.) bajo la mscara de una direccin segura de

un remitente conocido.

En este caso, alguien se apropia del nombre y la contrasea de una direccin de

correo y la utiliza para enviar correo masivo preferentemente a las personas que

no dudaran en abrir una mensaje proveniente de esa direccin (dato fcilmente

extrable de la lista de correo).

TIPOS DE INGENIEROS SOCIALES

Hackers: Llamados piratas informticos. Realizan actos ilcitos.

Probador de penetracin: Usan juicio para garantizar la seguridad de un

cliente.

Los ladrones de identidad: Usan informacin sin el conocimiento del

propietario.

Empleados descontentos. Ataques a la propia empresa.

Vendedores: Tienen habilidades de la ingeniera social para vender.

Gobiernos: Tienen habilidades de la ingeniera social para asegurarse de que

sus temas estn en control.

Los mdicos, psiclogos y abogados: Usan la ingeniera social para

manipular a sus clientes en la direccin que ellos quieren tomar.

TIPOS DE INGENIERIA SOCIAL

Basados en el engao Humano. Los atacantes manipulan y explotan los

sentimientos y emociones de las personas.

Basados en el uso de Tecnologa. Consiste en hacerle creer a la persona que

esta interactuando realmente con un programa u ordenador con el fin de que nos

provea informacin valiosa.

PRINCIPIOS

Reciprocidad. Por norma general la gente tiende a devolver un favor.

Compromiso y consistencia. Cuando un atacante compromete a su vctima

a esta no le quedar ms remedio que ceder ante las presiones del atacante.

La prueba social. La tendencia del ser humano a imitar el comportamiento de

los semejantes de forma automtica e irracional.

Autoridad. Explota la vulnerabilidad de los humanos a subordinarse a las

figuras de autoridad.

El Gusto. Las personas con buena presencia, van a tener facilidad de influir a

otros.

La Escasez. La escasez percibida generar la demanda.

PROCEDIMIENTO

Identificar a la Victima. El ingeniero social se convierte en una persona

totalmente distinta a fin de agradarle y obtener la informacin que desea.

Reconocimiento. No es otra cosa que obtener informacin de la vctima.

Crear un escenario. Debe ser creble, participarn la vctima y el ingeniero social.

Realizar el ataque. Supone que se conocen de ante mano toda la informacin

necesaria para llevarlo a cabo sin dejar rastros.

Obtener la informacin. Una vez se obtiene la informacin se procede a salir.

Salir. Implica el borrado de huellas y evidencias de que se estuvo all.

TCNICAS Y HERRAMIENTAS

1. Invasivas o Directas o Fsicas.

Telfono. Persuasin falsa mediante amenazas o reportes de problemas.

El sitio de Trabajo. Acceso fsico no autorizado a documentos sensibles.

La basura. Recolectar informacin sensible que fue desechada.

Fuera de la Oficina. Tragos, charlas del almuerzo

2. Seductivas o Inadvertidas.

Carisma. Adulacin

Reciprocidad. Promesas de ayuda, confianza.

Consistencia. Constancia para crear familiaridad.

Validacin social. Conseguir informacin de un compaero.

Fuentes de Recopilacin de Informacin

Existen muchas fuentes diferentes de recopilacin de informacin. La siguiente

lista no puede abarcar todas las posibilidades existentes, pero perfila las opciones

ms importantes.

1.- Recopilar Informacin de los sitios web

Los sitios web personales o corporativos pueden proporcionar una gran cantidad

de informacin. Lo primero que har normalmente un buen Ingeniero Social es

reunir todos los datos que pueda del sitio web de la persona o de la empresa.

Dedicarle tiempo al sitio web puede llevarle claramente a:

- Lo que hacen.

- Los productos y servicios que ofrecen.

- Las localizaciones fsicas.

- Las ofertas de puestos de trabajo.

- Los nmeros de contacto.

- Las biografas de los ejecutivos o del consejo administrativo.

- El foro de apoyo.

- La nomenclatura de los correos electrnicos.

- Palabras o frases especiales que pueden ayudar a determinar contraseas.

2.- Servidores Pblicos

Los servidores pblicos de una empresa tambin son buenas fuentes de la

informacin que sus sitios web no proporcionan.

Las direcciones IP pueden decir si los servidores estn alojados localmente o con

un proveedor, con los registros de DNS puede determinar nombres y funciones de

servidores y direcciones IP.

3.- Redes Sociales

Muchas empresas han empezado a interesarse por las redes sociales. Es

publicidad barata que llega a un gran nmero de clientes potenciales. Tambin es

una nueva corriente de informacin de una empresa que puede proporcionar

algunos datos tiles.

4.- Sitios de usuarios blogs y otros

Los sitios de usuarios como los blogs, wikis y videos online no solo pueden

proporcionar informacin sobre la empresa objetivo, sino que tambin ofrecen una

conexin ms personal a travs del contenido subido por el usuario. Un empleado

descontento que est hablando en su blog sobre sus problemas en la empresa,

puede ser susceptible de compartir informacin privilegiada que cualquiera puede

ver y leer.

MECANISMOS PARA CONTRARRESTAR

Utilizar el sentido comn y no divulgar informacin que podra poner en peligro la

seguridad de los activos informticos.

CONCLUSIONES

Es importante el promover el desarrollo de una cultura de seguridad en donde no

se debe ignorar la interaccin persona-maquina.

La mejor defensa es la educacin combinada con tecnologa para ayudar a que

los clientes o empleados tengan una actitud hacia la seguridad y cuestionar las

cosas. Se deben tener procedimientos de respuesta a incidentes y equipos que

mitiguen el dao si ocurre un ataque.

También podría gustarte

- Practica de Mascaras WildcardsDocumento1 páginaPractica de Mascaras WildcardsOmar Chambi100% (1)

- Dibujos KatasDocumento27 páginasDibujos KatasCristina AndreuAún no hay calificaciones

- Bi Inteligencia de NegociosDocumento12 páginasBi Inteligencia de NegociosOmar ChambiAún no hay calificaciones

- 19 Personal y Seguridad Laboral en Un CPD PDFDocumento25 páginas19 Personal y Seguridad Laboral en Un CPD PDFOmar ChambiAún no hay calificaciones

- Introducción A La Lógica Borrosa o DifusaDocumento58 páginasIntroducción A La Lógica Borrosa o DifusaOmar ChambiAún no hay calificaciones

- 18 Doc Servidor DNS en Un CPD PDFDocumento17 páginas18 Doc Servidor DNS en Un CPD PDFOmar ChambiAún no hay calificaciones

- 20 Pre CONTROL DE INCENDIOS PARA UN CPD PDFDocumento22 páginas20 Pre CONTROL DE INCENDIOS PARA UN CPD PDFOmar ChambiAún no hay calificaciones

- Ansell 1Documento2 páginasAnsell 1djdalucardAún no hay calificaciones

- Cuadro SipnoticoDocumento5 páginasCuadro SipnoticoDianita PeñareteAún no hay calificaciones

- Catalogo Mecano Fijadores para Tuberia V3Documento9 páginasCatalogo Mecano Fijadores para Tuberia V3MIGUEL ROMEROAún no hay calificaciones

- Lcp-Procedimientos de Emergencia Ia-63 PampaDocumento37 páginasLcp-Procedimientos de Emergencia Ia-63 PampaHerman VidelaAún no hay calificaciones

- Propuesta de Proyecto AvicolaDocumento4 páginasPropuesta de Proyecto AvicolaCarlos MarroquinAún no hay calificaciones

- La Industria Automotriz Mexicana PDFDocumento116 páginasLa Industria Automotriz Mexicana PDFRicardo SuHerAún no hay calificaciones

- Rendimientos Mínimos Oficiales de La Mano de Obra en La Industria de Construcción Civil en El RamDocumento15 páginasRendimientos Mínimos Oficiales de La Mano de Obra en La Industria de Construcción Civil en El Ramhector33% (3)

- Informe de La Construccion de La Maqueta PDFDocumento9 páginasInforme de La Construccion de La Maqueta PDFAlex ValerianoAún no hay calificaciones

- Informe Santa AmeliaDocumento9 páginasInforme Santa AmeliaJuan Daniel Garcia CastilloAún no hay calificaciones

- Curriculum Vitae Jorge Palomino 2008Documento16 páginasCurriculum Vitae Jorge Palomino 2008Katy Ro'ozAún no hay calificaciones

- Caminos y Ferrocarriles PDFDocumento18 páginasCaminos y Ferrocarriles PDFALfredo ZTudiyoAún no hay calificaciones

- CarpinteriaDocumento22 páginasCarpinteriaWilber ChoquepataAún no hay calificaciones

- GP LAB BD 01 Base de Datos - Una PerspectivaDocumento11 páginasGP LAB BD 01 Base de Datos - Una PerspectivaAngel EduardoAún no hay calificaciones

- SG-PTS-MCA-006-Calibracion Suspension Trasera Y Frontal en Camion 793 Versión 5Documento23 páginasSG-PTS-MCA-006-Calibracion Suspension Trasera Y Frontal en Camion 793 Versión 5Juan HernandezAún no hay calificaciones

- Caso AA3Documento2 páginasCaso AA3Paula saenzAún no hay calificaciones

- Gecolsa Manejo Seguro de CargadorDocumento13 páginasGecolsa Manejo Seguro de CargadorPAUL100% (1)

- PE-VIII - Listado de Partidas 1700 kVADocumento4 páginasPE-VIII - Listado de Partidas 1700 kVAALARCONISTAAún no hay calificaciones

- Certificado de Operatividad - Megallantas Trujillo Eirl - YokohamaDocumento2 páginasCertificado de Operatividad - Megallantas Trujillo Eirl - Yokohamaeav_quique100% (1)

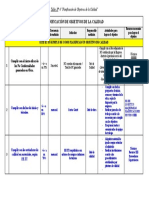

- Taller #6 Objetivos de CalidadDocumento1 páginaTaller #6 Objetivos de CalidadIvan Bomberillo Guzman AriasAún no hay calificaciones

- Iper-01-Cr20 - Taller de Carpinteria - DCJDocumento9 páginasIper-01-Cr20 - Taller de Carpinteria - DCJRamiro GuerreroAún no hay calificaciones

- Clases de Suelo Empleando Nomenclatura ASTM D2321Documento1 páginaClases de Suelo Empleando Nomenclatura ASTM D2321adolfo zayolaAún no hay calificaciones

- Apu EstructurasDocumento42 páginasApu EstructurasCesar Villa VenturaAún no hay calificaciones

- Conexion Viga W10X26Documento2 páginasConexion Viga W10X26Victor Manuel ValdezAún no hay calificaciones

- Grúa Terex AC140 14248Documento8 páginasGrúa Terex AC140 14248Jesus Chocce Rios100% (2)

- M.I. Acp-700Documento16 páginasM.I. Acp-700Francisco Gomez100% (1)

- Guia Tesis UnfvDocumento56 páginasGuia Tesis UnfvliliAún no hay calificaciones

- Segunda Revolucion IndustrialDocumento4 páginasSegunda Revolucion IndustrialGloria SeverinoAún no hay calificaciones

- Informe de CompatibilidadDocumento24 páginasInforme de CompatibilidadCarlos Alberto Rivera FloresAún no hay calificaciones

- Hse-I-03. Instructivo Seguridad VialDocumento8 páginasHse-I-03. Instructivo Seguridad VialEduyn ZambranoAún no hay calificaciones