Documentos de Académico

Documentos de Profesional

Documentos de Cultura

Ejemplo de Analisis de Riesgos Ars

Ejemplo de Analisis de Riesgos Ars

Cargado por

Gerardo Cardozo MéndezTítulo original

Derechos de autor

Formatos disponibles

Compartir este documento

Compartir o incrustar documentos

¿Le pareció útil este documento?

¿Este contenido es inapropiado?

Denunciar este documentoCopyright:

Formatos disponibles

Ejemplo de Analisis de Riesgos Ars

Ejemplo de Analisis de Riesgos Ars

Cargado por

Gerardo Cardozo MéndezCopyright:

Formatos disponibles

ANLISIS DE RIESGOS DE (NOMBRE DE LA EMPRESA)

CIUDAD, mes, ao

INDICE 1. INTRODUCCIN 1.1. Objeto 1.2. Antecedentes 1.3. Consideraciones Generales 2. METODOLOGA 2.1. Sistema de Anlisis de Riesgos 2.2. Tiempos considerados 2.3. Amenazas consideradas 2.4. Escenarios considerados 2.5. Criterios de evaluacin 3. ANALISIS DE RIESGOS 3.1. Situaciones de Riesgo 3.2. Evaluaciones de las situaciones de riesgo 3.2.1. 3.2.2. 3.2.3. 3.2.4. 3.2.5. 3.2.6. 3.2.7. 3.2.8. Riesgo de robo Riesgo de hurto Riesgo de atraco Riesgo de sabotajes Riesgo de vandalismo Riesgo de robo y daos en vehculos Riesgo de atentados terroristas Riesgo de ocupacin ilegal

4. CONCLUSIONES

1. INTRODUCCIN 1.1. Objetivo.

El presente documento tiene por objeto analizar los riesgos de origen deliberado en las instalaciones de (poner nombre y ubicacin del cliente), a fin definir las necesidades y propuestas de proteccin, que permitan trazar un plan de seguridad.

1.2. Antecedentes.

Este estudio parte del compromiso que la empresa (poner aqu el nombre de la empresa), adquiere al (poner aqu el tipo de compromiso por el que se hace el trabajo), en un marco de colaboracin que permita optimizar los recursos destinados a la seguridad de su emplazamiento y minimizar las potenciales amenazas.

1.3 Consideraciones generales.

El estudio se realiza sobre (poner aqu lo que est incluido y lo que est excluido). Su realizacin se ha llevado a cabo por personal especializado, obteniendo datos in situ, tanto de las circunstancias objetivables del funcionamiento de las instalaciones, como de la naturaleza e incidencias de los servicios de seguridad prestados. El estudio no contempla los riesgos de posibles ataques informticos.

2. METODOLOGA 2.1. Sistema de anlisis de riesgos

Para este estudio se ha utilizado el mtodo ARS, que analiza los riesgos a partir de la definicin de las posibles situaciones de riesgo de cada instalacin. Estas situaciones se identifican en funcin de los diferentes horarios funcionales del centro (poner aqu ejemplos de los horarios del cliente.), los diferentes subescenarios (ejemplos de subescenarios del cliente) y las diferentes amenazas potenciales (robos, hurtos, sabotajes...). Cada situacin de riesgo posible se analiza desde tres perspectivas:

El Atractivo para el sujeto actuante La Vulnerabilidad con las medidas existentes en el momento de la

realizacin del estudio La Trascendencia para (nombre del cliente), en caso de materializarse el riesgo. Estos tres valores se califican entre 1 y 3, y se multiplican los valores correspondientes para obtener el nivel de riesgo de cada una de las situaciones identificadas. Tras esta cuantificacin de las situaciones de riesgo posibles, se presentan los resultados de forma esquemtica y se obtienen conclusiones que, al menos, son vlidas desde un punto de vista comparativo.

2.2. Tiempos considerados Para la realizacin del estudio se consideran tres tiempos diferenciados en funcin de la actividad desarrollada en las instalaciones.

(Se pone a continuacin un ejemplo de horarios, hay que poner aqu los que se consideren en el caso del cliente) T1. Horario de mxima actividad, en la cual desarrollan sus funciones el personal de turnos normalmente asignado a labores de produccin y personal con jornada de lunes a viernes, desempeando labores administrativas y de gestin. Horario, dentro de la jornada laboral en el cual el nivel de actividad desciende por tratarse de la hora de almuerzo, disminuyendo la presencia de personas en numerosas instalaciones. Horario en el cual la presencia de personal se reduce considerablemente, nicamente se encuentra presente personal que desempea tareas de produccin y mantenimiento a turnos. Se trata de un horario nocturno, con las consiguientes connotaciones, as como de fines de semana y festivos.

T2.

T3.

HORARIOS T1 T2 T3

Das LaV LaV LaV LaV S, D, F

Hora inicio 08:00 14:00 13:00 18:00 08:00

Hora fin 13:00 18:00 14:00 08:00 08:00

Observaciones Oficinas Descansos Turnos

2.3. Amenazas consideradas

(lo que se pone aqui es un ejemplo, que debierais adecuar a vuestro caso) Se han considerado las siguientes amenazas potenciales, teniendo en consideracin tres aspectos fundamentales, la condicin de empresa multinacional, la actividad industrial desarrollada, y el entorno en el cual se encuentra enclavada (nombre del cliente)

Robo Apropiacin de una cosa mueble contra la voluntad de su dueo, en ausencia del mismo, con nimo de lucro. Hurto Apropiacin de una cosa mueble ajena, en presencia de su dueo pero sin que lo perciba, con nimo de lucro y sin el empleo de intimidacin o violencia en las personas, ni fuerza en las cosas.

Atraco Apropiacin, con nimo de lucro, de una cosa mueble ajena contra la voluntad de su dueo, empleando normalmente la fuerza en las cosas y, siempre, violencia o intimidacin con las personas.

Esta peculiar amenaza se centra, de modo especial, en aquellos lugares en los que se opera con dinero en efectivo, con afluencia de pblico y fcil acceso. Sabotaje Conceptualmente es la realizacin de daos o deterioro en la fabricacin, maquinaria, productos, etc., como procedimiento para provocar un dao importante en los procesos o funcionamiento del establecimiento.

Vandalismo Amenaza de origen antisocial caracterizada por su irracionalidad y cuyo objeto es causar dao o la destruccin total o parcial del patrimonio. Generalmente, se trata de conductas llevadas a cabo por personas ajenas a la propiedad. Robos y daos a vehculos Amenaza a tener en cuenta en instalaciones en las cuales hay un considerable volumen de vehculos. No ser objeto de este estudio los posibles daos ocasionados de forma accidental, sino, aquellos ocasionados de forma deliberada.

Actos Terroristas

En el contexto de este estudio se han considerado actos terroristas, la disposicin de explosivos a travs de vehculos o contenedores de cualquier tipo, portados por personas o enviados postalmente, con el fin de generar estragos en general. Ocupacin Ilegal Este tipo de amenaza, se materializa en el momento que una persona o un grupo de personas, pretenden acceder sin autorizacin a una propiedad con nimo de permanecer un determinado tiempo, con la intencin de generar una alteracin en la actividad propia de la instalacin ocupada, obstaculizando o paralizando la produccin, o bien tratando captar la atencin de medios de comunicacin u opinin pblica.

AMENAZAS Robos Hurtos Atracos Sabotajes Vandalismo Robos, Daos Vehculos Actos terroristas Ocupacin ilegal R H A S V RV AT O

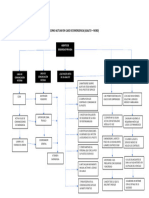

2.4. Escenarios considerados Para un adecuado Anlisis de Riesgos , se han definido escenarios concretos que permitan un exhaustivo y pormenorizado estudio de la totalidad de las instalaciones, esta sectorizacin nos facilita de igual forma la localizacin de la zona evaluada.

(se propone aqu un ejemplo) ESCENARIOS

Recepcin Recepcin aparcamiento Servicio Mdico Laboratorio SHIMA CSC (Soporte informtico) Cafetera Furta Edificio Multiusos Furta Edificio Recepcin Furta Humedal Depsito Central de Agua E. Hermandad de Apicultores E. Mantenimiento Zonas Verdes Tuberas THF/Butano - Musel Tubera Efluentes - Avils Planta Tratamiento de Aguas E. Brigada de Emergencias Lneas Elcticas de A.T. Lneas de Datos y Telefona Subestacin de 22 KV Subestacin de 6 KV GSC OPA RCP RAP SMD LAB CSC CFT FEM FER FHU DCA EHA EMZ TTM TEA PTA EBE LAT LDT SVK SSK GSC OPA

2.5. Criterios de evaluacin

2.5.1. Situaciones de riesgo Las situaciones de riesgo resultan del anlisis conjunto de amenazas, horarios y escenarios de una instalacin. S1=(r1, t1, e1) Ejemplos: S1= robo, noche de da laborable, caja fuerte direccin. S2= hurto, horario laborable, oficinas. 2.5.2. Nivel de riesgo Cada situacin de riesgo (s) puede ser valorada en funcin de su nivel de riesgo (NR), calculado en funcin de dos parmetros, la probabilidad y la trascendencia: La probabilidad de que ocurra esa situacin La trascendencia que conlleva ese riesgo materializarse.

en

caso

de

2.5.3. Probabilidad de las situaciones de riesgo

La probabilidad de que una situacin se materialice se calcula, a su vez, en funcin de dos valores, el atractivo y la vulnerabilidad. El atractivo que supone para el sujeto actuante La vulnerabilidad especfica de ese escenario P = A x V aplicable a cada situacin de riesgo 2.5.4. Trascendencia de las situaciones de riesgo La trascendencia, de una situacin estima la importancia que tiene, para el sujeto paciente, la materializacin de dicho riesgo.

2.5.5. Calculo del atractivo El atractivo (A) de una situacin de riesgo (s) se puede estimar entre: 1 = Bajo nivel 2 = Nivel medio

3 = Nivel alto Se debe evaluar desde la perspectiva del sujeto actuante terico, atendiendo a los siguientes parmetros: Percepcin del riesgo de no xito por parte del agresor. Eficacia prevista con la agresin (econmica, disfuncionalidad conseguida, importancia de las personas agredidas, etc.) Entorno social y poltico Necesidad de conocimientos o herramientas especficos para llevar a cabo la agresin 2.5.6. Clculo de la vulnerabilidad La vulnerabilidad (V) de una situacin de riesgos (s) se puede estimar entre: 1 = Bajo nivel 2 = Nivel medio 3 = Nivel alto La vulnerabilidad debe ser evaluada desde las circunstancias del escenario de cada situacin de riesgo atendiendo a: La posibilidad de actuar sin ser observado ni detectado El tiempo necesario de actuacin

2.5.7. Clculo de la trascendencia La trascendencia (T) de una situacin de riesgo (s) se puede estimar entre: 1 = Baja 2 = Media 3 = Alta La trascendencia se debe evaluar desde la perspectiva del sujeto paciente, atendiendo a: Dao econmico Dao moral Capacidad de sustitucin del bien Capacidad de reparacin Dao a la imagen Extensin del dao

2.5.8. Valoracin de las situaciones de riesgo Los niveles de riesgo (NR) de cada situacin de riesgo (s) se calcularn entre 1 y 27, a partir de las estimaciones de su atractivo (A), vulnerabilidad (V) y Trascendencia (T). NR = P x T = A x V x T Las medidas de seguridad a proponer intentarn reducir el valor de cada NR para hacer este tolerable.

3. ANLISIS DE RIESGOS 3.1 Situaciones de Riesgo A continuacin se exponen las situaciones de Riesgo consideradas: (aqu se pone la tabla de las situaciones, sin evaluar, como por ejemplo la que viene a continuacin) (hay que recordar que se deben rellenar las tablas tiempo a tiempo, y dentro de cada tiempo, riesgo a riesgo, con un orden similar al del ejemplo)

s.de riesgo s1 s2 s3 s4 s5 s6 s7 s8 s9 s10 s11 s12 s13 s14 s15 s16 s17 s18 s19 s20 s21 s22 s23

tiempos T1 T1 T1 T1 T1 T1 T1 T2 T2 T2 T2 T2 T2 T2 T2 T3 T3 T3 T3 T3 T3 T3 T3

amenazas R R H A S V V R R R A A S S S R R R S S V V V

escenarios E1 E2 E1 E3 E1 E2 E3 E1 E2 E3 E1 E2 E1 E2 E3 E1 E2 E3 E1 E2 E1 E2 E3

3.2 Evaluaciones de las Situaciones de Riesgo Siguiendo la metodologa expuesta se han evaluado las situaciones de riesgo, teniendo en cuenta su Atractivo (de 1 a 3), su Vulnerabilidad (de 1 a 3) y su Trascendencia (de 1 a 3), cuyo producto en cada una de las situaciones arroja una evaluacin del Nivel de Riesgo (NR) aplicable. El resultado se puede observar en la tabla siguiente:

s.de riesgo s1 s2 s3 s4 s5 s6 s7 s8 s9 s10 s11 s12 s13 s14 s15 s16 s17 s18 s19 s20 s21 s22 s23

tiempos T1 T1 T1 T1 T1 T1 T1 T2 T2 T2 T2 T2 T2 T2 T2 T3 T3 T3 T3 T3 T3 T3 T3

amenazas R R H A S V V R R R A A S S S R R R S S V V V

escenarios atractivo vulnerabil. trascend. NR E1 2 2 2 E2 1 1 3 E1 2 3 2 E3 1 2 2 E1 3 3 1 E2 2 2 1 E3 1 1 1 E1 1 2 2 E2 2 3 3 E3 2 2 2 E1 3 1 1 E2 2 2 3 E1 1 3 2 E2 2 2 1 E3 3 1 1 E1 2 2 2 E2 1 3 2 E3 2 1 2 E1 2 2 1 E2 1 2 3 E1 2 3 2 E2 3 1 1 E3 3 2 1

8 3 12 4 9 4 1 4 18 8 3 12 6 4 3 8 6 4 4 6 12 3 6

Considerando los riesgos en conjunto, sin tener en cuenta el tipo de amenaza, se puede observar que la evolucin del riesgo, segn los diferentes escenarios y los tiempos es el siguiente: (aqu, en lugar del cuadro que se adjunta, podra ponerse un plano del cliente en el que se resaltaran en distintos colores los escenarios segn el nivel de riesgo que tengan, por ejemplo rojo en los escenarios con NR 27, amarillo en los de NR 18, verde en los menores de 18, etc.)

RIESGOS POR ESCENARIO Y TIEMPO

20 18 16 14 12 10 8 6 4 2 0 T1 T2 E1 T3 T1 T2 E2 T3 T1 T2 E3 T3

(A continuacin se pone un apartado por cada amenaza considerada) 3.2.1 Riesgo de Robo

El Riesgo de Robo, como se ve en el grfico, es bastante importante, especialmente en el escenario E2 (se debe poner el nombre real), y en el horario T2 (poner nombre del horario).

Riesgo de Robo 20 15 10 5 0 E1 E2 E3 T1 T2 T3

3.2.2

Riesgo de Atraco

El riesgo de Atraco es tambin muy importante en E2, y en el horario T2.

Riesgo de Atraco 14 12 10 8 6 4 2 0 1 2 Esce narios 3

T1 T2 T3

3.2.3

Riesgo de Hurto

El riesgo de Hurto no es de los ms presentes. Se debe destacar el valor que obtiene en el escenario E1 y en el horario T1.

Riesgo de Hurto 15 10 5 0 1 2 Escenarios 3 T1 T2 T3

3.2.4

Riesgo de Sabotaje

El riesgo de Sabotaje es ms extenso, pero no de gran intensidad. Como se puede ver en el grfico, es de destacar la situacin creada en E1 en el horario T1.

Riesgo de Sabotaje 10 8 6 4 2 0 1 2 Escenarios 3

T1 T2 T3

3.2.5

Riesgo de Vandalismo

El riesgo de Vandalismo es muy importante en el escenario E1, en el tiempo T3. En este caso su valoracin se debe a bla, bla, bla..

Riesgo de Vandalism o 14 12 10 8 6 4 2 0 1 2 Escenarios 3

T1 T2 T3

4. CONCLUSIONES El presente estudio permite obtener una visin pormenorizada de la situacin de los riesgos que afectan a (la instalacin, la planta, el puerto, lo que sea). Como conclusin del mismo es muy importante destacar las situaciones de riesgo correspondientes a(poner aqu las de valores ms importantes, por ejemplo las de NR=27) Llama tambin la atencin, por su alta vulnerabilidad las situaciones de (poner aqu, las siguientes en valor, por ejemplo NR=18, pero que tengan vulnerabilidad, V=3), que deben ser tenidas en cuenta. Finalmente se debe resaltar la utilidad de este documento como base de trabajos posteriores encaminados al rediseo (o diseo) de la Seguridad actual.

También podría gustarte

- Pathfinder 2E - ChuletaDocumento3 páginasPathfinder 2E - ChuletaJose Ladislao Lainez Ortega100% (11)

- Informe de Gestion de Seguridad Fisica 2Documento5 páginasInforme de Gestion de Seguridad Fisica 2jimper26Aún no hay calificaciones

- P-Seg-010 Procedimiento para Realizar Deteccion de Seguridad A Traves de CCTV V0Documento3 páginasP-Seg-010 Procedimiento para Realizar Deteccion de Seguridad A Traves de CCTV V0Andres Mauricio100% (1)

- Examen ConsignasDocumento1 páginaExamen ConsignasDaniel Antonio Rivera GarcíaAún no hay calificaciones

- Guía para La Contratación de Servicios de Vigilancia y Seguridad PrivadaDocumento104 páginasGuía para La Contratación de Servicios de Vigilancia y Seguridad PrivadaCarlos CintronAún no hay calificaciones

- Puntos OeaDocumento17 páginasPuntos OeaApoyo LogisticoAún no hay calificaciones

- Manual Básico de Seguridad IntegradaDocumento58 páginasManual Básico de Seguridad IntegradamenssesAún no hay calificaciones

- Auditoria Tecnica de SeguridadDocumento7 páginasAuditoria Tecnica de Seguridaduapdec0267% (3)

- Cuadro Comparativo Hurto y Robo (Derecho Penal III)Documento3 páginasCuadro Comparativo Hurto y Robo (Derecho Penal III)freddyto10100% (2)

- Consultoria de Seguridad PrivadaDocumento19 páginasConsultoria de Seguridad PrivadaVictor Buendia100% (1)

- Plan de ContingenciasDocumento7 páginasPlan de Contingenciasjkponce77Aún no hay calificaciones

- Mapa Proceso Auditorias SeguridadDocumento1 páginaMapa Proceso Auditorias Seguridaduapdec02100% (1)

- .Manual de Seguridad FisicaDocumento16 páginas.Manual de Seguridad FisicaSaul Bueso Mazariegos100% (2)

- Control PerdidasDocumento35 páginasControl PerdidasDaniel Rubin100% (4)

- RAMIREZ - Seguridad Hotelera Pequeños HotelesDocumento36 páginasRAMIREZ - Seguridad Hotelera Pequeños HotelesRamon Anibal PegueroAún no hay calificaciones

- ISO22341CPTEDDocumento9 páginasISO22341CPTEDMiller Alexis Romero Cardenas100% (1)

- Diplomado Seguridad Integral-Presencial 420Documento5 páginasDiplomado Seguridad Integral-Presencial 420Marco Andres Maldonado CaroAún no hay calificaciones

- Estudio de Seguridad y Analisis de Riesgo Javier o Agudelo PDocumento12 páginasEstudio de Seguridad y Analisis de Riesgo Javier o Agudelo Pwili walaceAún no hay calificaciones

- Seguridad FisicaDocumento38 páginasSeguridad FisicaCamilaAún no hay calificaciones

- Criterios Prevención Conspiraciones InternasDocumento2 páginasCriterios Prevención Conspiraciones InternasBenito Camelas67% (3)

- Estándares de Gestión en Seguridad IntegralDocumento23 páginasEstándares de Gestión en Seguridad IntegralSCRIBDAM007Aún no hay calificaciones

- Odi Especialista Instrumentacion y ControlDocumento26 páginasOdi Especialista Instrumentacion y Controlivonne macarenaAún no hay calificaciones

- Gestión de Crisis Empresarial.Documento52 páginasGestión de Crisis Empresarial.JA Anop100% (7)

- Seguridad Cadena de SuministroDocumento6 páginasSeguridad Cadena de SuministroMayron F. Terán SilesAún no hay calificaciones

- Guía para Principiantes PickpocketingDocumento18 páginasGuía para Principiantes PickpocketingJavier MaidanaAún no hay calificaciones

- 001-Manual Control PatrimonialDocumento38 páginas001-Manual Control PatrimonialFlavio Esteban Quispe BolañosAún no hay calificaciones

- Método MoslerDocumento17 páginasMétodo MoslerEdwin Patricio Chiriboga Ati100% (2)

- Estudio de Seguridad PatrimonialDocumento9 páginasEstudio de Seguridad PatrimonialJose Luis Ruidias CalleAún no hay calificaciones

- ManualDocumento28 páginasManualSol RivasAún no hay calificaciones

- Plan de SeguridadDocumento37 páginasPlan de SeguridadElisa Roman EspinozaAún no hay calificaciones

- Catalogo RSeguridad 2021Documento42 páginasCatalogo RSeguridad 2021José Luis PrietoAún no hay calificaciones

- Analisis de Riesgos Seguridad Fisica.Documento30 páginasAnalisis de Riesgos Seguridad Fisica.carlos jose GonzalezAún no hay calificaciones

- Manual Manejo de CrisisDocumento15 páginasManual Manejo de CrisisAldoVegaAún no hay calificaciones

- Ejemplo de AcusaciónDocumento5 páginasEjemplo de AcusaciónJosé Ramón Mier MonteroAún no hay calificaciones

- Reporte de Seguridad Patrimonial 002Documento2 páginasReporte de Seguridad Patrimonial 002elpepita100% (1)

- Fraude InternoDocumento18 páginasFraude Internouapdec02100% (3)

- Métricas de Seguridad FísicaDocumento9 páginasMétricas de Seguridad FísicaZacek DemonslayerAún no hay calificaciones

- Clasificacion Del Robo, y Elementos.Documento12 páginasClasificacion Del Robo, y Elementos.Miichæl Matëǿ75% (4)

- Triptico SeguridadDocumento6 páginasTriptico SeguridadLeonardo Da Silva MoreyraAún no hay calificaciones

- Manual de Procedimientos para El Control de Organizaciones de Seguridad PrivadaDocumento82 páginasManual de Procedimientos para El Control de Organizaciones de Seguridad PrivadaDanf SuarezAún no hay calificaciones

- Ofic - DiroveDocumento9 páginasOfic - DiroveJack CesarAún no hay calificaciones

- Odi Especialista ProteccionistaDocumento26 páginasOdi Especialista Proteccionistaivonne macarenaAún no hay calificaciones

- Eba U1 Ea V# MasaDocumento5 páginasEba U1 Ea V# MasaGüero MayasAún no hay calificaciones

- PickpocketDocumento74 páginasPickpocketBrenda Rodríguez ValerónAún no hay calificaciones

- Preguntas Abiertas, Cerrdas y SugestivasDocumento2 páginasPreguntas Abiertas, Cerrdas y SugestivasJhon Gonzales CentenoAún no hay calificaciones

- Auto de Enjuiciaminto 1Documento5 páginasAuto de Enjuiciaminto 1Eberth Rios Tamayo67% (3)

- Plan de SeguridadDocumento11 páginasPlan de SeguridadPaul Anthony Yarleque ZuñigaAún no hay calificaciones

- Módulo III Estándar BASCDocumento51 páginasMódulo III Estándar BASCRuth LazoAún no hay calificaciones

- Curso Director Seguridad Privada 31-03-2012Documento1 páginaCurso Director Seguridad Privada 31-03-2012juli_sotosAún no hay calificaciones

- Rol Del SupervisorDocumento56 páginasRol Del SupervisorRicardo AllendeAún no hay calificaciones

- Auditoría A La Seguridad FísicaDocumento22 páginasAuditoría A La Seguridad FísicaTanya Lopez LopezAún no hay calificaciones

- Analisis de Riesgo Bonn Dorada 2014Documento12 páginasAnalisis de Riesgo Bonn Dorada 2014Mariel SolerAún no hay calificaciones

- Cuestionarios CPODocumento19 páginasCuestionarios CPOWilson Castillo HinojosaAún no hay calificaciones

- Seguridad Portuaria - Seguridad de La Cadena de Suministro Una Solución de Gestión - Febrero 2011Documento15 páginasSeguridad Portuaria - Seguridad de La Cadena de Suministro Una Solución de Gestión - Febrero 2011rcs123Aún no hay calificaciones

- Folleto Mensaje A GarciaDocumento2 páginasFolleto Mensaje A Garciaflarios_7100% (1)

- Manual de Seguridad OecDocumento42 páginasManual de Seguridad OecUlises ValdezAún no hay calificaciones

- CP-FOR-19 (Check List Especifico)Documento4 páginasCP-FOR-19 (Check List Especifico)Seguridad HotssonpueblaAún no hay calificaciones

- Fallo ASELIGRA, Horacio S/nulidad@Documento556 páginasFallo ASELIGRA, Horacio S/nulidad@Mariela Silva CubasAún no hay calificaciones

- Seguridad Fisica y ElectronicaDocumento2 páginasSeguridad Fisica y ElectronicaAntonio Colmenero PuertasAún no hay calificaciones

- Gohin Monitoreo Rastreo Vehicular PDFDocumento152 páginasGohin Monitoreo Rastreo Vehicular PDFjorge avellaAún no hay calificaciones

- Robo HormigaDocumento6 páginasRobo HormigaxastralAún no hay calificaciones

- Folleto Seguridad PrivadaDocumento2 páginasFolleto Seguridad Privadajuan carlos trujilloAún no hay calificaciones

- Análisis de Riesgo en 5pasos (Revisado)Documento20 páginasAnálisis de Riesgo en 5pasos (Revisado)ferny.51Aún no hay calificaciones

- Ctpat NeecDocumento25 páginasCtpat NeecEduardo HernandezAún no hay calificaciones

- Instructivo Contecon ApgDocumento7 páginasInstructivo Contecon ApgIvaneskiitaz' NegriitaxAún no hay calificaciones

- 01 Conceptos Basicos en Seguridad FisicaDocumento48 páginas01 Conceptos Basicos en Seguridad FisicaJulian Cifuentes100% (2)

- Avsec Rev.1 18set19Documento161 páginasAvsec Rev.1 18set19Pedro PalzaAún no hay calificaciones

- Protocolo de Comunicaciones OperativasDocumento4 páginasProtocolo de Comunicaciones OperativasJuan SebastianAún no hay calificaciones

- Riesgos en las grandes empresas antioqueñas: La pespectiva del fundadorDe EverandRiesgos en las grandes empresas antioqueñas: La pespectiva del fundadorAún no hay calificaciones

- Taller SSTDocumento10 páginasTaller SSTmilton ramos gomezAún no hay calificaciones

- Analisis de VulnerabilidadDocumento31 páginasAnalisis de VulnerabilidadSandra GilAún no hay calificaciones

- GtaDocumento10 páginasGtaJohan SoriaAún no hay calificaciones

- Claves y Trucos de Grand Theft Auto IVDocumento12 páginasClaves y Trucos de Grand Theft Auto IVToño MontielAún no hay calificaciones

- Fundamentos Legales de RoboDocumento3 páginasFundamentos Legales de RoboJoel Alfonso Gonzalez GarciaAún no hay calificaciones

- Libreto Basica SuperiorDocumento4 páginasLibreto Basica SuperiorJeffer 390Aún no hay calificaciones

- Clasificación de Los Tipos de DelitosDocumento5 páginasClasificación de Los Tipos de Delitosjesus angelAún no hay calificaciones

- Evaluación - Trabajo Práctico 3 (TP3)Documento9 páginasEvaluación - Trabajo Práctico 3 (TP3)fabian100% (1)

- Vinculación A ProcesoDocumento2 páginasVinculación A ProcesoJonathan LopezAún no hay calificaciones

- Que Hacer en Caso de Asalto o Robo A Mano ArmadaDocumento1 páginaQue Hacer en Caso de Asalto o Robo A Mano ArmadaJampierUrquiagaAún no hay calificaciones

- El Código Legal en Aguas ProfundasDocumento2 páginasEl Código Legal en Aguas ProfundasBlack butterflyAún no hay calificaciones

- Guia de Lectura - Emma ZunzDocumento6 páginasGuia de Lectura - Emma ZunzCirle Viviana VideoAún no hay calificaciones

- CLASE Seguros Vehiculares PDFDocumento104 páginasCLASE Seguros Vehiculares PDFEricson Nathals SolisAún no hay calificaciones

- 2ºBACHDocumento22 páginas2ºBACHRosa Pérez SuárezAún no hay calificaciones

- Dialogos Entre Un Ladrón (Actuacion)Documento2 páginasDialogos Entre Un Ladrón (Actuacion)KEVIN DANIEL FUENTES MENDEZAún no hay calificaciones

- ? Trucos GTA Vice City Stories PSP TODAS Las CLDocumento1 página? Trucos GTA Vice City Stories PSP TODAS Las CLDaniel Espinosa MaciasAún no hay calificaciones

- Lectura 01 PERITAJE CAMPO PENAL PDFDocumento4 páginasLectura 01 PERITAJE CAMPO PENAL PDFTatiana CandiaAún no hay calificaciones

- Alí Baba y Los Cuarenta LadronesDocumento3 páginasAlí Baba y Los Cuarenta LadronesSakura Mizuki100% (2)

- Agravantes Del HurtoDocumento4 páginasAgravantes Del HurtoGonzalo TobaresAún no hay calificaciones

- Cuentos de Diferentes SubgenerosDocumento3 páginasCuentos de Diferentes SubgenerosRaque RicoAún no hay calificaciones

- El Club de Las CigarrasDocumento2 páginasEl Club de Las CigarrasSalvadora Ernestina MedelAún no hay calificaciones