Documentos de Académico

Documentos de Profesional

Documentos de Cultura

Lab 1.2 Identificación Vulnerabilidades Capa3

Cargado por

ailescanoTítulo original

Derechos de autor

Formatos disponibles

Compartir este documento

Compartir o incrustar documentos

¿Le pareció útil este documento?

¿Este contenido es inapropiado?

Denunciar este documentoCopyright:

Formatos disponibles

Lab 1.2 Identificación Vulnerabilidades Capa3

Cargado por

ailescanoCopyright:

Formatos disponibles

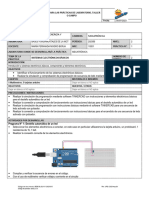

GUÍA PARA LAS PRÁCTICAS DE LABORATORIO, TALLER Departamento de Eléctrica,

O CAMPO Electrónica y Telecomunicaciones

Fecha: 12-05-2023

Eléctrica, Electrónica y

DEPARTAMENTO: CARRERA: Tecnología Superior en Redes y Telecomunicaciones

Telecomunicaciones

ASIGNATURA: Redes WAN PERÍODO: 202351 NIVEL: III

DOCENTE: Bryan Chanataxi NRC: 15929 PRÁCTICA N°: 1.2

LABORATORIO DONDE SE DESARROLLARÁ LA PRÁCTICA

TEMA DE LA NÚMERO DE

Identificación de vulnerabilidades de Capa 3 2

PRÁCTICA: HORAS:

INTRODUCCIÓN:

Enrutamiento Dinámico

• Actualización automática de las rutas: Una de las principales características del enrutamiento dinámico es su capacidad para actualizar

automáticamente las rutas de red en función de cambios en la topología de la red o en las condiciones de enlace.

• Toma de decisiones basada en métricas: Los protocolos de enrutamiento dinámico utilizan métricas para determinar la mejor ruta para

enviar el tráfico.

• Convergencia rápida: El enrutamiento dinámico se caracteriza por una rápida convergencia, lo que significa que los routers pueden

adaptarse rápidamente a los cambios en la red y encontrar nuevas rutas en poco tiempo.

• Tolerancia a fallos: El enrutamiento dinámico está diseñado para ser tolerante a fallos. Si se produce un fallo en la red, como un

enlace roto o un router inaccesible, los routers pueden reconfigurar automáticamente las rutas para evitar los puntos de fallo y

mantener la conectividad de la red.

• Escalabilidad: El enrutamiento dinámico es escalable, lo que significa que puede adaptarse a redes de diferentes tamaños y crecer a

medida que se agregan más dispositivos y enlaces.

Protocolo EIGRP

• Protocolo híbrido de vector de distancia y estado del enlace: EIGRP combina características de los protocolos de vector de distancia y

de estado del enlace.

• Actualización parcial: EIGRP utiliza actualizaciones parciales para minimizar el uso de ancho de banda en la red.

• Convergencia rápida: EIGRP se caracteriza por tener una convergencia rápida. Utiliza algoritmos de DUAL (Diffusing Update

Algorithm) para calcular rutas de respaldo y realizar cambios rápidos en caso de enlaces o rutas fallidas

• Balanceo de carga: EIGRP es capaz de realizar un balanceo de carga eficiente al distribuir el tráfico entre múltiples rutas.

• Soporte de rutas sumarizadas: EIGRP permite la sumarización de rutas, lo que significa que puede resumir varias rutas en una única

ruta más general.

• Soporte de rutas sumarizadas: EIGRP permite la sumarización de rutas, lo que significa que puede resumir varias rutas en una única

ruta más general.

NMAP

• Escaneo de puertos: Nmap es conocido por su capacidad para realizar escaneos de puertos en sistemas remotos.

• Detección de sistemas operativos: Nmap tiene la capacidad de determinar el sistema operativo que se encuentra en un host objetivo

mediante el análisis de las respuestas de red y las características del protocolo.

• Escaneo de red y mapeo de topología: Nmap puede realizar escaneos de red completos y mapear la topología de la red.

• Escaneo de vulnerabilidades: Además de identificar los puertos abiertos, Nmap también puede ayudar a identificar posibles

vulnerabilidades en los sistemas objetivo.

• Flexibilidad y personalización: Nmap es altamente flexible y personalizable. Ofrece una amplia gama de opciones de configuración y

parámetros de escaneo que permiten adaptar las funciones y el alcance del escaneo según las necesidades específicas.

OBJETIVOS:

Verificar las vulnerabilidades de dispositivos de Capa 3.

Analizar los puertos activos de su dispositivo.

Analizar las posibles vulnerabilidades en su dispositivo

Código de documento: SEDE-SL-GUI-V1-2023-010 Rev. UPDI: 2023-may-04

Código de proceso: DOC.2.4.3

GUÍA PARA LAS PRÁCTICAS DE LABORATORIO, TALLER Departamento de Eléctrica,

O CAMPO Electrónica y Telecomunicaciones

Fecha: 12-05-2023

EQUIPOS: MATERIALES E INSUMOS:

Computador Personal

REACTIVOS: MUESTRA / OTROS:

PRECAUCIONES / INSTRUCCIONES:

Mantenga el orden y limpieza durante toda la práctica.

Verifique la disponibilidad de los equipos del laboratorio.

Respete y cumpla los compromisos firmados en la carta compromiso de uso de laboratorio.

ACTIVIDADES POR DESARROLLAR:

1. Haga un cuadro comparativo, entre los softwares utilizados para realizar el escaneo de puertos.

2. Identifique los servicios que se encuentran activos en los puertos detectados.

3. Indique 5 vulnerabilidades en dispositivos de capa 3.

4. Proponga un ejemplo real de ataque de Denegación de Servicios.

5. Indique 5 características de Ransomware e investigue acerca de un evento real relacionado a este ataque.

RESULTADOS OBTENIDOS:

De acuerdo a lo realizado

CONCLUSIONES:

De acuerdo a lo realizado

RECOMENDACIONES:

De acuerdo a lo realizado

Código de documento: SEDE-SL-GUI-V1-2023-010 Rev. UPDI: 2023-may-04

Código de proceso: DOC.2.4.3

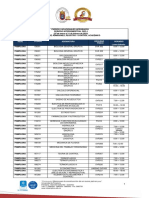

También podría gustarte

- Mantenimiento en Redes TelematicasDocumento18 páginasMantenimiento en Redes TelematicasGuamán Vivanco JoffreAún no hay calificaciones

- Práctica 2 5.1 Creo Que Completo SiDocumento20 páginasPráctica 2 5.1 Creo Que Completo SiBenja ApaquiAún no hay calificaciones

- Propuesta para El Diseño de Una Red LanDocumento12 páginasPropuesta para El Diseño de Una Red LanRichard Alejandro100% (1)

- Informe RuteoDocumento4 páginasInforme RuteoLady MadridAún no hay calificaciones

- P4 G2 Quispe CupaDocumento14 páginasP4 G2 Quispe CupaCARMEN ROSA SACSI MENDOZAAún no hay calificaciones

- Informe Practica 2.8.2 Desafio Configuracion Basica Ruta EstaticaDocumento14 páginasInforme Practica 2.8.2 Desafio Configuracion Basica Ruta EstaticaJairo LascanoAún no hay calificaciones

- 2da Practica-Ochoa Yaranga Akio SebastianDocumento31 páginas2da Practica-Ochoa Yaranga Akio SebastianSebastian OchoaAún no hay calificaciones

- Diseno de Sistema ElectroicoDocumento199 páginasDiseno de Sistema ElectroicoCarlo Solano RomeroAún no hay calificaciones

- GUIA DE PRACTICA Redes LAN Práctica 1 EstudianteDocumento14 páginasGUIA DE PRACTICA Redes LAN Práctica 1 EstudianteJairo Danilo Ramirez SanchezAún no hay calificaciones

- CSMA - CA y Arquitecturas InalámbricasDocumento12 páginasCSMA - CA y Arquitecturas InalámbricasChristian Aguas NúñezAún no hay calificaciones

- Informe Practica 2.8.1 Configuracion Basica Ruta EstaticaDocumento28 páginasInforme Practica 2.8.1 Configuracion Basica Ruta EstaticaJairo LascanoAún no hay calificaciones

- Guia5 EnrutamientoEstaticoDocumento8 páginasGuia5 EnrutamientoEstaticoGrecia Shina Lovón ChisllaAún no hay calificaciones

- Programa Analítico-Redes de Computadoras IDocumento8 páginasPrograma Analítico-Redes de Computadoras IJairo HidalgoAún no hay calificaciones

- Guia Lab 5 Red GSM Vía Atoll - Ii - 2021Documento7 páginasGuia Lab 5 Red GSM Vía Atoll - Ii - 2021oscar100% (1)

- Practica Red Inalambrica Cisco PacketDocumento4 páginasPractica Red Inalambrica Cisco PacketJuan Antonio Rodriguez RamirezAún no hay calificaciones

- DeviceNet - Pablo AchigDocumento16 páginasDeviceNet - Pablo AchigPablo Andres Achig SantamariaAún no hay calificaciones

- 18119Documento80 páginas18119Jose Luis M VanegasAún no hay calificaciones

- 2021-1 Sil Comunicación de DatosDocumento5 páginas2021-1 Sil Comunicación de DatosMatt Rattz VegAún no hay calificaciones

- Informe ProyectoDocumento4 páginasInforme ProyectoHENRRY DANIEL APOLO ORTEGAAún no hay calificaciones

- Redes MeshDocumento24 páginasRedes MeshOrestes Ramirez TiconaAún no hay calificaciones

- Subcapa Control de Acceso Al MedioDocumento26 páginasSubcapa Control de Acceso Al MedioRUBEN DARIO PEREZ PAREDESAún no hay calificaciones

- Guia11 EnrutamientoDinamicoRIPDocumento19 páginasGuia11 EnrutamientoDinamicoRIPJôsë Fërnàndô MurguiaAún no hay calificaciones

- Guia8 EnrutamientoDinamicoRIPDocumento33 páginasGuia8 EnrutamientoDinamicoRIPRenato Mauricio Linares AcoAún no hay calificaciones

- Moyano Darwin Red Entre PC'SDocumento7 páginasMoyano Darwin Red Entre PC'SDARWIN DARIO MOYANO ALVAREZAún no hay calificaciones

- PDRTL01 302Documento29 páginasPDRTL01 302JEISSON ANDRÉS GUEVARA SOTOAún no hay calificaciones

- TAREA2 Grupo01Documento19 páginasTAREA2 Grupo01lilisAún no hay calificaciones

- Practica 05Documento5 páginasPractica 05Stewar BonnettAún no hay calificaciones

- Informe Practica 1.5.3 Desafio Configuracion RouterDocumento12 páginasInforme Practica 1.5.3 Desafio Configuracion RouterJairo LascanoAún no hay calificaciones

- Ingeniería Electrónica Y Telecomunicaciones Laboratorio 7 Redes de Acceso Y Medio Compartido IET 4-1.1Documento5 páginasIngeniería Electrónica Y Telecomunicaciones Laboratorio 7 Redes de Acceso Y Medio Compartido IET 4-1.1Hugo Leonardo Soncco RivasAún no hay calificaciones

- Proyecto FinalDocumento23 páginasProyecto FinalKarla ParedesAún no hay calificaciones

- 2014 - Laboratorio-01-Dcs-redes Ethernet Tcpip - Modelo Osi TCP Ip - 1Documento7 páginas2014 - Laboratorio-01-Dcs-redes Ethernet Tcpip - Modelo Osi TCP Ip - 1christian villaresAún no hay calificaciones

- Redes de ComputadorasDocumento4 páginasRedes de ComputadorasEric AlvaradoAún no hay calificaciones

- Practica 2Documento15 páginasPractica 2EddylsonAún no hay calificaciones

- Practicas Laboratorio de Redes Locales BasicoDocumento24 páginasPracticas Laboratorio de Redes Locales Basicotortuga67Aún no hay calificaciones

- Guia6 EnrutamientoDinamicoRIP PDFDocumento11 páginasGuia6 EnrutamientoDinamicoRIP PDFManuel LopezAún no hay calificaciones

- Guia6 EnrutamientoDinamicoRIP PDFDocumento11 páginasGuia6 EnrutamientoDinamicoRIP PDFGrecia Shina Lovón ChisllaAún no hay calificaciones

- InformeLab4 A AlmeidaDocumento39 páginasInformeLab4 A AlmeidaAxelAún no hay calificaciones

- 1P.Deber Nro 4 (Redes Mesh)Documento8 páginas1P.Deber Nro 4 (Redes Mesh)Arturo Daniel CordovaAún no hay calificaciones

- Informe01 LascanoJDocumento19 páginasInforme01 LascanoJjairo lascanoAún no hay calificaciones

- Informe ConexionDocumento12 páginasInforme ConexionFercho CamalleAún no hay calificaciones

- SensoresDocumento3 páginasSensorescaguanonatalyAún no hay calificaciones

- 2018 2019 RCM Lab02 Enunciado Practica 2 v1.0Documento10 páginas2018 2019 RCM Lab02 Enunciado Practica 2 v1.0eduardoAún no hay calificaciones

- Fundamento en RedesDocumento14 páginasFundamento en RedesCRISTIAN DELGADOAún no hay calificaciones

- Procedimientos Practica Rdci-4-PDocumento22 páginasProcedimientos Practica Rdci-4-PJaime RodríguezAún no hay calificaciones

- Informe - Bandas - Libres Ramos HuracaDocumento17 páginasInforme - Bandas - Libres Ramos HuracaJose TasaycoAún no hay calificaciones

- Taller3 - 1P - Redes - Inalambricas - G4061Documento6 páginasTaller3 - 1P - Redes - Inalambricas - G4061Erick YagualAún no hay calificaciones

- 1.5.7 Packet Tracer - Network RepresentationDocumento8 páginas1.5.7 Packet Tracer - Network RepresentationJAIME ANDRES PEREA RAMIREZAún no hay calificaciones

- Laboratorio 1Documento18 páginasLaboratorio 1brian barretusAún no hay calificaciones

- Informe - Implementacion de VlansDocumento15 páginasInforme - Implementacion de VlansAlfredo Villacrés VargasAún no hay calificaciones

- Competencia3guia2 Redes Tiposderedes 100611200517 Phpapp01Documento7 páginasCompetencia3guia2 Redes Tiposderedes 100611200517 Phpapp01Alejo ValbuenaAún no hay calificaciones

- U4 Ta2 Investigacion Documental Sobre DNP V3.0-19510346Documento8 páginasU4 Ta2 Investigacion Documental Sobre DNP V3.0-19510346Ma Guadalupe CerdaAún no hay calificaciones

- InformeLab7 R RoseroDocumento20 páginasInformeLab7 R RoseroAxel AlmeidaAún no hay calificaciones

- Laboratorio XDSLDocumento9 páginasLaboratorio XDSLFranciscoJavierOyarzunPinoAún no hay calificaciones

- Redes Messh InalambricaDocumento6 páginasRedes Messh InalambricaZeus GamesAún no hay calificaciones

- Act3.2 CarlospatiñoDocumento7 páginasAct3.2 CarlospatiñoJohanaVargasAún no hay calificaciones

- Formato 2023 Sede SL Gui Practica Laboratorio-SignedDocumento3 páginasFormato 2023 Sede SL Gui Practica Laboratorio-SignedYESSENIA LIZBETH MELO ARTEAGAAún no hay calificaciones

- NullDocumento21 páginasNullJavier AlemanAún no hay calificaciones

- DeviceNet PRNTDocumento37 páginasDeviceNet PRNTRamonAún no hay calificaciones

- Informe #2Documento5 páginasInforme #2Jheddy TorrezAún no hay calificaciones

- Mantenimiento de infraestructuras de redes locales de datos. ELES0209De EverandMantenimiento de infraestructuras de redes locales de datos. ELES0209Aún no hay calificaciones

- 7 Matemática - Fracciones y Nros. DecimalesDocumento49 páginas7 Matemática - Fracciones y Nros. DecimalesValeria PalermoAún no hay calificaciones

- Mec 2240 Res Aux Sem - 2-2019Documento7 páginasMec 2240 Res Aux Sem - 2-2019Reyna García ChoqueAún no hay calificaciones

- El Sistema InternacionalDocumento3 páginasEl Sistema InternacionalGerardo Guzman TrejoAún no hay calificaciones

- Presentacion API 1104Documento104 páginasPresentacion API 1104Fulvio BolaoAún no hay calificaciones

- MagnetoforesisDocumento7 páginasMagnetoforesisAngelica Velandia100% (2)

- Hoja de Trabajo Aplicativo.Documento2 páginasHoja de Trabajo Aplicativo.Diego TasillaAún no hay calificaciones

- S Sem6 Ses2 Modos Vibracion-1Documento4 páginasS Sem6 Ses2 Modos Vibracion-1santosml0408Aún no hay calificaciones

- Trabajo Practico N 2 de Algebra Lineal 2Documento11 páginasTrabajo Practico N 2 de Algebra Lineal 2Francisco PolzoniAún no hay calificaciones

- Características de Los RefrigerantesDocumento3 páginasCaracterísticas de Los RefrigerantesJorge Paredes67% (3)

- Creación Del CRUD - Caso Estudio y Creación de La Base de DatosDocumento3 páginasCreación Del CRUD - Caso Estudio y Creación de La Base de DatosSebastián PatiñoAún no hay calificaciones

- Monografia PseintDocumento12 páginasMonografia PseintYuri Vergara VillagomezAún no hay calificaciones

- Sotfware SimuladoresDocumento16 páginasSotfware SimuladoresDaliannis MelendezAún no hay calificaciones

- ANOVA de Un FactorDocumento25 páginasANOVA de Un FactorMiriam IbarraAún no hay calificaciones

- Arte y Algoritmos - BarriereDocumento10 páginasArte y Algoritmos - BarriereJuan Jose TirigallAún no hay calificaciones

- Guía 3 Matemáticas Concepto de Adición y SustracciónDocumento11 páginasGuía 3 Matemáticas Concepto de Adición y SustracciónCarlos AlfonsoAún no hay calificaciones

- Ciclo Otto A 4 TiemposDocumento16 páginasCiclo Otto A 4 TiemposVal JGAún no hay calificaciones

- Teoría de Colas TFDocumento14 páginasTeoría de Colas TFKaren Delgado CarrascoAún no hay calificaciones

- Cursos Vacacionales HorarioDocumento2 páginasCursos Vacacionales HorariojavierAún no hay calificaciones

- Viaje A La Luna (Información)Documento15 páginasViaje A La Luna (Información)3M1N3MAún no hay calificaciones

- Tipos de Movimiento FísicaDocumento5 páginasTipos de Movimiento FísicaSandra Lizeth Nieto SaavedraAún no hay calificaciones

- Metabolismo Del Agua - ResumenDocumento7 páginasMetabolismo Del Agua - ResumenAllison CampoverdeAún no hay calificaciones

- Calibradores Vernier Dibujo TecnicoDocumento18 páginasCalibradores Vernier Dibujo Tecnicoconfigura2Aún no hay calificaciones

- Elementos Básicos Del Lenguaje PlásticoDocumento65 páginasElementos Básicos Del Lenguaje PlásticoRoman KentAún no hay calificaciones

- Equipo Osart y Celdas ElectroquímicasDocumento17 páginasEquipo Osart y Celdas ElectroquímicasJosepepe Bedolla BAún no hay calificaciones

- Investigacion Del RadioDocumento3 páginasInvestigacion Del RadioFernanda RiosAún no hay calificaciones

- Control Ad or de Tiempo Finito (Dead Beat)Documento66 páginasControl Ad or de Tiempo Finito (Dead Beat)Ruben de los SantosAún no hay calificaciones

- ETS - Transformadores Casetas ENSA-revisadoDocumento19 páginasETS - Transformadores Casetas ENSA-revisadoRomario Kreyder Rojas HuaynalayaAún no hay calificaciones

- Estadística TrabajoDocumento6 páginasEstadística TrabajoErick SorianoAún no hay calificaciones

- Examen FinalDocumento4 páginasExamen FinalJorge Alatrista RojasAún no hay calificaciones

- 1 - RACIONALISMO Y EMPIRISMO A PDFDocumento38 páginas1 - RACIONALISMO Y EMPIRISMO A PDFLUIS DAVID GARCIA DELGADOAún no hay calificaciones