Documentos de Académico

Documentos de Profesional

Documentos de Cultura

Ciberdelitos y Regulación de La Ciberseguridad

Ciberdelitos y Regulación de La Ciberseguridad

Cargado por

Marcelo Eduardo Araujo AndradeDerechos de autor

Formatos disponibles

Compartir este documento

Compartir o incrustar documentos

¿Le pareció útil este documento?

¿Este contenido es inapropiado?

Denunciar este documentoCopyright:

Formatos disponibles

Ciberdelitos y Regulación de La Ciberseguridad

Ciberdelitos y Regulación de La Ciberseguridad

Cargado por

Marcelo Eduardo Araujo AndradeCopyright:

Formatos disponibles

DATOS PERSONALES FIRMA

Nombre: Marcelo

DNI:1715703698

Eduardo

Apellidos: Araujo Andrade

ESTUDIO ASIGNATURA CONVOCATORIA

MÁSTER UNIVERSITARIO 14130.- CIBERDELITOS Y

Ordinaria

EN CIBERSEGURIDAD REGULACIÓN DE LA

Número periodo 3936

(PLAN 2022) CIBERSEGURIDAD

CIUDAD DEL

FECHA MODELO

EXAMEN

15-17/07/2022 Modelo - C Quito

Etiqueta identificativa

INSTRUCCIONES GENERALES

1. Lee atentamente todas las preguntas antes de empezar.

2. La duración del examen es de 1 hora.

3. Escribe únicamente con bolígrafo negro.

4. No está permitido utilizar más hojas de las que te facilita la UNIR (al final del

examen tienes un folio que puedes utilizar únicamente para hacerte

esquemas y organizarte, el cual se entregará junto con el examen).

5. El examen PRESENCIAL supone el 60% de la calificación final de la

asignatura. Es necesario aprobar el examen, para tener en cuenta la

evaluación continua, aunque esta última sí se guardará para la siguiente

convocatoria en caso de no aprobar.

6. No olvides rellenar EN TODAS LAS HOJAS los datos del cuadro que hay

en la parte superior con tus datos personales.

7. El DNI/NIE/PASAPORTE debe estar sobre la mesa y disponible para su

posible verificación.

8. Apaga el teléfono móvil.

9. Las preguntas se contestarán en CASTELLANO.

10. El profesor tendrá muy en cuenta las faltas de ortografía en la calificación

final.

11. Si en alguna de las respuestas se detecta un caso de copia de los

materiales de la asignatura, de cualquier otra fuente (por ejemplo,

internet) o de otros compañeros, se va a calificar el examen con 0 puntos

Código de exámen: 196216

Puntuación.

Puntuación máxima 10,00 puntos.

10 preguntas de test de respuesta simple (0.4 puntos por pregunta correcta).

Las preguntas no contestadas no restan.

Los errores no restan.

Preguntas de desarrollo: 3 puntos cada pregunta

Puntuación

Test

Cada pregunta tendrá un valor de 0.40 puntos

Desarrollo

Cada ejercicio tendrá una puntuación máxima de 3.00 puntos

1. Si se produce una violación de seguridad:

A. Los prestadores cualificados y no cualificados de servicios electrónicos de

confianza únicamente deberán notificarlo al Ministerio de Asuntos Económicos

y Transformación Digital.

B. Los prestadores cualificados de servicios electrónicos de confianza la

notificarán al Ministerio de Asuntos Económicos y Transformación Digital.

C. Los prestadores cualificados y no cualificados de servicios electrónicos de

confianza notificarán al Ministerio de Asuntos Económicos y Transformación

Digital sin perjuicio de su notificación a la Agencia Española de Protección de

Datos.

D. Los prestadores cualificados y no cualificados de servicios electrónicos de

confianza únicamente deberán notificarlo a la Agencia Española de Protección

de Datos.

2. En el Esquema Nacional de Seguridad la categoría de un sistema es:

A. BAJO, si alguna de sus dimensiones de seguridad alcanza el nivel BAJO, y

ninguna alcanza un nivel superior

B. BAJO, si todas sus dimensiones de seguridad alcanzan el nivel BAJO

Código de exámen: 196216

C. BAJO, si la mayoría de sus dimensiones de seguridad alcanzan el nivel BAJO

D. BAJO, si al menos la mitad de sus dimensiones de seguridad alcanzan el nivel

BAJO

3. El principio de seguridad establecido en el RGPD implica que :

A. El responsable y el encargado del tratamiento aplicarán medidas técnicas y

organizativas apropiadas para garantizar un nivel de seguridad adecuado al

riesgo, Teniendo en cuenta el estado de la técnica, los costes de aplicación, y

la naturaleza, el alcance, el contexto y los fines del tratamiento, así como

riesgos de probabilidad y gravedad variables para los derechos y libertades de

las personas físicas

B. Supone que el responsable y el encargado del tratamiento deberán adoptar

obligatoriamente el catálogo de medidas de seguridad establecidas en el

RGPD.

C. El responsable y el encargado del tratamiento adoptarán las medidas de

seguridad que les indique el Delegado de Protección de Datos

D. Deberán adoptar las medidas de seguridad que indique la Evaluación de

Impacto que obligatoriamente todo responsable y el encargado del tratamiento

debe realizar en cualquier caso

4. El responsable del tratamiento es:

A. La persona física o jurídica, autoridad pública, servicio u otro organismo que,

solo o junto con otros almacene los datos

B. La persona física o jurídica, autoridad pública, servicio u otro organismo que,

solo o junto con otros, determine los fines y medios del tratamiento

C. La persona física o jurídica, autoridad pública, servicio u otro organismo, cuyos

datos se tratan.

D. La persona física cuyos datos se tratan

5. Indica la respuesta correcta respecto del consentimiento en el RGPD:

A. Para los datos no sensibles es válido el consentimiento tácito

B. Es exigible el consentimiento expreso sólo para datos de menores.

C. Dependerá del país de destino (transferencias internacionales)

D. Debe de ser siempre “inequívoco” y “explícito”.

6. Entre las fases en las que se puede dividir un ataque ATP, se encuentra:

A. Monetización

B. Reconocimiento.

C. Desinstalar software de comunicaciones.

D. Búsqueda de comisiones

7. Entre las vías para obtención de beneficios asociadas a las webs de distribución de

obras sujetas a propiedad intelectual, no se encuentra:

Código de exámen: 196216

A. Venta de direcciones de correos electrónico.

B. Distribución de criticas cinematográficas.

C. Cobro por descargas priorizadas.

D. Publicidad.

8. A fin de contar con las máximas garantías de éxito en la resolución de un ciberdelito,

es aconsejable que las denuncias sigan algunas pautas, entre las que se encuentra por

ejemplo:

A. Es aconsejable que la denuncia sea confeccionada únicamente por el

responsable técnico de la empresa víctima, ya que es él que conoce lo que ha

ocurrido exactamente.

B. Es obligatorio que la denuncia se presente por escrito.

C. Es esencial que lo que se exponga en la denuncia sea comprendido por todos

los actores jurídicos y policiales que intervengan.

D. Se debe presentar cuando se tengan todos los datos, sin que el tiempo que se

tarde afecte en algo a la investigación.

9. En la redacción del Código Penal, se hace distinción entre dos tipos de fraudes

relacionados con Internet.¿Cuáles son?

A. Según la cantidad estafada se dividen en estafas graves y estafas menos

graves

B. Las estafas informáticas y las estafas tecnológicas.

C. Los que cuentan con Internet como elemento facilitador de su comisión y las

identificadas como “estafas informáticas”.

D. Según la cantidad estafada se dividen en estafas graves y estafas menos

graves.

10. Entre las siguientes características, ¿cuál define a las evidencias digitales?

A. Son permanentes en el tiempo.

B. No son fáciles de manipular.

C. La permanencia en el tiempo, es similar a la de las relacionadas con los

delitos tradicionales.

D. Son fáciles de manipular.

Código de exámen: 196216

PLANTILLA DE RESPUESTAS

Preguntas / Opciones A B C D

1 X

2 X

3 X

4 X

5 X

6 X

7 X

8 X

9 X

10 X

Código de exámen: 196216

1. Cita y explica detalladamente las fases del ciclo del phising (Responder en 1 caras)

El ciclo del phishing se puede dividir en varias o distintas fases dependiendo de los

actos preparatorios que se diseñen y se ejecuten con la finalidad de lograr el objetivo

final. Es estas fases intervienen algunos actores con diferentes responsabilidades e

implicaciones distintas pero que son complementarias cada una de ellas para el

cometimiento del delito.

CAPTURA DE DATOS.- en esta fase se puede decir que basicamente se centra

en la obtención de datos confidenciales. Como por ejemplo nombre de ususario,

claves o password de acceso, números de celular o telefono convencional,

dirección domiciliaria, pasaportes, numeros de cédula de identidad, números de

tarjeta de crédito, el CVV d el tarjeta de crédito, pseudónimos de redes sociales,

etc, todo aquello que le sirva al ciberdelincuente para llevar a cabo el fraude.

Para la obtención de toda esta información el delincuente posee cierta habilidad y

capacidad técnica para acceso a herramientas y software específico para realizar

la recolección de esta información a través de ingeniería social que es lo mas

común, o a través de envío de correos electrónicos, redes sociales o bien

mediante el envío de algún malware específico para ese fin.

CAPTACIÓN DE MULAS.- Una vez con toda la información de la primera fase los

cibredelincuentes cuentan con al suficiente información para acceder a la banca

electrónica de la víctima y realizar transacciones en su nombre, pero para hacer

efectivo este tipo de transacciones necesitan de personas que residan en el

mismo país de la víctima para hacer de manera fácil y rápida las transferencias y

así puedan recibir en sus cuenats bancarias con o a verces sin el conocimiento

del origen ilícito de ese dinero. A estas personas que hacen de intermediarios se

les conoce como mulas o muleros los cuales son captados mediante envío de

correos electrónicos en los cuales les ofrecen una actividad laboral aon ganancias

altas, sin mayores esfuerzos desde la comodidad de su hogar. Otra manera de

captar a eats personas es mediante correos de supuestas campañas de ayuda a

zonas afectadas por elguna emergencia o desastre natural, solicitandoles ser

parte de lña mcadena de remisión de esta dinero ilícito.

TRANSFERENCIA, MONETIZACIÓN Y ENVÍO DE LO DEFRAUDADO.- Una vez

que tiene o disponen los ciberdelincuentes de als claves de acceso de las

víctimas estos suplantan su identidad y realizan transferencias online a las

cuentas facilitadas por las mulas o muleros, este tipo de acciones por lo general lo

realizan en días y horas no laborales, con el fin de retrasar el accionar de la

víctima y que esto no sea detectado. Una vez realizado estas transferecnias

online el ciberdelincuente se pone en contacto con las mulas para que le envíe el

dinero a traves de empresas internacionales de envío de dinero sin antes que la

mula se quede con un porcentaje de ese dinero que por lo general es entre un 5%

y un 10%. Y asi se hace efectivo el fraude.

Código de exámen: 196216

2. Esquema Nacional de Seguridad (ENS): Indica las similitudes y diferencias entre la

ISO 27001 y el ENS (Responder en 20 líneas)

El ENS está inspirado y basado en la norma ISO 27001 por lo que su estructura

responde al modelo de Deming de mejora contínua, considerando el análisis de riesgos

para la implementación de controles.

Tiene una estrecha relación debido a que ambas son complementarias y forman un

conjunto idóneo para la ciberseguridad.

Permiten disponer de un Sistema de Gestion de Seguridad de la Información aplicables

a cualquier tipo de empresas o instituciones, a foin de garantizar la seguridad de la

información.

El ENS incluye una serie de controles para garantizar la continuidad del servicio o

negocio frente a la ISO 27001 que es un marco que no trata este asunto.

Una de las principales diferencias es que el ENS es una normativa local y obligatoria

para las administraciones públicas de España, en el caso de la ISO 27001 no es

obligatoria su implementación ni la certificación.

Otra diferencia es que mientras en la ISO 27001 se valoran los riesgos en base a tres

dimensiones Confidencialidad, Integridad, Disponibilidad; en el ENS se añade dos

diemsiones mas autenticidad y trazabilidad.

Código de exámen: 196216

También podría gustarte

- Actividad Indivual Seguridad Redes Actividad 2 - Sistema - de - Deteccion - de - Intrusos - Alejandro Hernandez PeñaDocumento7 páginasActividad Indivual Seguridad Redes Actividad 2 - Sistema - de - Deteccion - de - Intrusos - Alejandro Hernandez PeñaAlejandro Hernandez100% (3)

- Actividad-1-GRUPAL - MEMORIA - Grupo610 v2Documento12 páginasActividad-1-GRUPAL - MEMORIA - Grupo610 v2Jorge Cedeno100% (1)

- Seguridad InformaticaDocumento14 páginasSeguridad InformaticaLuis Terán Fernandez100% (2)

- Informe de Análisis de Riesgos - UNIRDocumento13 páginasInforme de Análisis de Riesgos - UNIRIrene AbHr100% (1)

- Actividad 2 - Realizando Una Preauditoría de SGSIDocumento37 páginasActividad 2 - Realizando Una Preauditoría de SGSIXiamir LuquezAún no hay calificaciones

- Trabajo - Análisis de Seguridad Por Capas - Listado de Amenazas y AtaquesDocumento8 páginasTrabajo - Análisis de Seguridad Por Capas - Listado de Amenazas y AtaquesYagami LigthAún no hay calificaciones

- Actividad 1 - Adquisición de Evidencias DigitalesDocumento15 páginasActividad 1 - Adquisición de Evidencias DigitalesDiany Marcela Martinez100% (1)

- Plan de Auditoria TecnicaDocumento16 páginasPlan de Auditoria Tecnicacazatto100% (3)

- Confección de Una Evaluación de Impacto en Protección de Datos (EIPD)Documento10 páginasConfección de Una Evaluación de Impacto en Protección de Datos (EIPD)Victor Velez0% (1)

- Actividad 2 - Seguridad en Redes PDFDocumento1 páginaActividad 2 - Seguridad en Redes PDFJhon Quintero soraca100% (1)

- Fuga de InformacionDocumento11 páginasFuga de InformacionJoseph ZambranoAún no hay calificaciones

- Actividad Grupal Fuga de InformaciónDocumento10 páginasActividad Grupal Fuga de InformaciónpepeAún no hay calificaciones

- Actividad 1 - Mecanismos de Defensa en RedesDocumento7 páginasActividad 1 - Mecanismos de Defensa en RedesPaulo Andres Velazquez MedinaAún no hay calificaciones

- ExamenDocumento7 páginasExamenbr00kerxAún no hay calificaciones

- ExamenAplicaciones ADocumento7 páginasExamenAplicaciones Abr00kerxAún no hay calificaciones

- Ciberdelitos y Regulación de La CiberseguridadDocumento7 páginasCiberdelitos y Regulación de La CiberseguridadMarcelo Eduardo Araujo AndradeAún no hay calificaciones

- Ciberdelitos y Regulación de La CiberseguridadDocumento7 páginasCiberdelitos y Regulación de La CiberseguridadMarcelo Eduardo Araujo AndradeAún no hay calificaciones

- Fuga de Informaci N Actividad GrupalDocumento10 páginasFuga de Informaci N Actividad GrupalHnx MitnickAún no hay calificaciones

- Actividad II: Análisis de Un Dispositivo MóvilDocumento12 páginasActividad II: Análisis de Un Dispositivo MóviladrianaAún no hay calificaciones

- Actividad. Explotación y Posexplotación ConDocumento12 páginasActividad. Explotación y Posexplotación ConDEIVID NARANJO100% (2)

- Actividad Individual 1 Delitos InformáticosDocumento10 páginasActividad Individual 1 Delitos InformáticosROBOTICA TECNOLOGIASAún no hay calificaciones

- Laboratorio Auditoría de Código de Una AplicaciónDocumento46 páginasLaboratorio Auditoría de Código de Una AplicaciónXiamir Luquez100% (4)

- Actividad No 3. Sistemas de Detension de Intrusos IDS PDFDocumento6 páginasActividad No 3. Sistemas de Detension de Intrusos IDS PDFKevin Azamar100% (1)

- RUIZ BERMUDEZ FABIO ANDRES - Test de Penetración A La Aplicación Web BadstoreDocumento15 páginasRUIZ BERMUDEZ FABIO ANDRES - Test de Penetración A La Aplicación Web BadstoreFabio RuizAún no hay calificaciones

- Actividad Metodologías de Modelado de AmenazasDocumento6 páginasActividad Metodologías de Modelado de AmenazasJUAN DIEGO DUSSAN VALENCIA100% (1)

- Plan de Auditoría Técnica de SeguridadDocumento5 páginasPlan de Auditoría Técnica de SeguridadCarlos AyónAún no hay calificaciones

- Mexmasi01 Act1 GrupalDocumento4 páginasMexmasi01 Act1 GrupalYaz CortézAún no hay calificaciones

- IPTABLES ActividadDocumento1 páginaIPTABLES ActividadLeIdY MayguaAún no hay calificaciones

- HZPA Realizando Una Pre Auditor A de SGSIDocumento16 páginasHZPA Realizando Una Pre Auditor A de SGSIFire Base100% (1)

- Análisis de Seguridad Por Capas Listado de Amenazas y AtaquesDocumento8 páginasAnálisis de Seguridad Por Capas Listado de Amenazas y AtaquesJose Adrian Alexander Alban Merino100% (1)

- Actividad 1. Trabajo. Seguridad en AJAXDocumento19 páginasActividad 1. Trabajo. Seguridad en AJAXamhuertaAún no hay calificaciones

- Tema 1. Introducción A La Respuesta A Incidentes y Análisis ForenseDocumento34 páginasTema 1. Introducción A La Respuesta A Incidentes y Análisis ForenseMarcelo Eduardo Araujo AndradeAún no hay calificaciones

- Musi11 Act2Documento3 páginasMusi11 Act2esneider fernando ramirez morales0% (1)

- Bohorquez Cuellar Sandra Patricia Sistema de Detección de Intrusos Actividad 2Documento1 páginaBohorquez Cuellar Sandra Patricia Sistema de Detección de Intrusos Actividad 2jonathan pizaAún no hay calificaciones

- Fortificación LinuxDocumento13 páginasFortificación Linuxdrock7100% (3)

- TestDocumento3 páginasTestTareas ColegioAún no hay calificaciones

- Organizacion Institucional y Teoria Del IcebergDocumento6 páginasOrganizacion Institucional y Teoria Del IcebergCynthia OrtizAún no hay calificaciones

- Grupo No. 5 Liquidación de Sociedades (II)Documento35 páginasGrupo No. 5 Liquidación de Sociedades (II)Axel Robles100% (5)

- Ciberdelitos Examen-B 2022Documento6 páginasCiberdelitos Examen-B 2022br00kerxAún no hay calificaciones

- Examen FORENSE A 2023Documento7 páginasExamen FORENSE A 2023cenepaAún no hay calificaciones

- A005 Seguridad Redes Analisis Act1Documento16 páginasA005 Seguridad Redes Analisis Act1ROBOTICA TECNOLOGIASAún no hay calificaciones

- Actividad 1 GRUPAL 1Documento11 páginasActividad 1 GRUPAL 1Jorge Cedeno100% (1)

- Actividad 2 - Sistema de Detección de IntrusosDocumento1 páginaActividad 2 - Sistema de Detección de IntrusosFabio Ruiz50% (2)

- Actividad2 - Seguridad en Aplicaciones AJAXDocumento21 páginasActividad2 - Seguridad en Aplicaciones AJAXJesús LópezAún no hay calificaciones

- Protocolos de Seguridad en Capa de Enlace Red y TransporteDocumento7 páginasProtocolos de Seguridad en Capa de Enlace Red y TransporteEmz FonzAún no hay calificaciones

- Auditoria de La Seguridad Actividad 1 v2.1Documento23 páginasAuditoria de La Seguridad Actividad 1 v2.1RAUL ALEJANDRO Gallegos HerreraAún no hay calificaciones

- Recopilación de Información Con KALI LINUXDocumento8 páginasRecopilación de Información Con KALI LINUXChristopher ObandoAún no hay calificaciones

- Realizar Una Investigación Exhaustiva Sobre Un Campo de Detección y Elaborar Un Trabajo AnalíticoDocumento7 páginasRealizar Una Investigación Exhaustiva Sobre Un Campo de Detección y Elaborar Un Trabajo AnalíticoOcampo Bobadilla CesarAún no hay calificaciones

- Guillen Sanchez Christian Vectores de AtaquesDocumento7 páginasGuillen Sanchez Christian Vectores de Ataquescristopher castroAún no hay calificaciones

- Plan Auditoria 11072022Documento11 páginasPlan Auditoria 11072022eolopezAún no hay calificaciones

- Delitos InformaticosDocumento10 páginasDelitos InformaticosVictor VelezAún no hay calificaciones

- SAWDB MSI Actividad SanchezCruzDamianAugustoDocumento12 páginasSAWDB MSI Actividad SanchezCruzDamianAugustoAugusto100% (1)

- Musi003 t5 GrupalDocumento6 páginasMusi003 t5 Grupaljonathan piza0% (1)

- Actividad Elaboración de Un Ensayo Con El Tema La Importancia de Las Certificaciones de Seguridad de La InformaciónDocumento5 páginasActividad Elaboración de Un Ensayo Con El Tema La Importancia de Las Certificaciones de Seguridad de La InformaciónCarlos AyónAún no hay calificaciones

- Metoologia de AmenazasDocumento12 páginasMetoologia de AmenazasJavier Ingaroca100% (2)

- LaboratorioAuditar Un SGBD y Realizar Un Análisis de Remediación de Vulnerabilidades - GAUL-1Documento17 páginasLaboratorioAuditar Un SGBD y Realizar Un Análisis de Remediación de Vulnerabilidades - GAUL-1Gustavo Lòpez100% (2)

- Vectores de AtaqueDocumento14 páginasVectores de AtaqueJoseph Zambrano100% (2)

- Estructuracion de CPDDocumento10 páginasEstructuracion de CPDChecolinAún no hay calificaciones

- Análisis de Un Dispositivo MóvilDocumento2 páginasAnálisis de Un Dispositivo MóvilFabio Ruiz100% (1)

- Examen CiberdelitosDocumento6 páginasExamen CiberdelitosJoseAún no hay calificaciones

- Examen CIBERDELITOSDocumento6 páginasExamen CIBERDELITOSBelgii ChisagAún no hay calificaciones

- ExamenDocumento6 páginasExamenBelgii ChisagAún no hay calificaciones

- Examen CiberDocumento6 páginasExamen CiberBelgii ChisagAún no hay calificaciones

- ExamenDocumento6 páginasExamenBelgii ChisagAún no hay calificaciones

- Examen C CiberdelitosDocumento6 páginasExamen C CiberdelitosBelgii ChisagAún no hay calificaciones

- Temas ISDocumento55 páginasTemas ISMarcelo Eduardo Araujo AndradeAún no hay calificaciones

- Liderazgo ParticipativoDocumento4 páginasLiderazgo ParticipativoMarcelo Eduardo Araujo AndradeAún no hay calificaciones

- 10 Maraver Principio de ConfianzaDocumento38 páginas10 Maraver Principio de ConfianzaAli M. ZegarraAún no hay calificaciones

- Res 20221218 194744Documento32 páginasRes 20221218 194744Dennis LunaAún no hay calificaciones

- El Pensamiento de Víctor Raúl Haya de La Torre - EnviarDocumento2 páginasEl Pensamiento de Víctor Raúl Haya de La Torre - EnviarMarty HuamanAún no hay calificaciones

- 1.2 Sistemas Económicos IDocumento7 páginas1.2 Sistemas Económicos IMILY ANDRAD KSTILLOAún no hay calificaciones

- Arlen Siu BermúdezDocumento3 páginasArlen Siu BermúdezJack GonzálezAún no hay calificaciones

- Oficio Circular 002 2021 EF 63.03-1Documento90 páginasOficio Circular 002 2021 EF 63.03-1Richard OliverosAún no hay calificaciones

- Proceso Presupuestario Del Año 2021 Resumen Del Marco Presupuestal Y La Ejecución Del GastoDocumento1 páginaProceso Presupuestario Del Año 2021 Resumen Del Marco Presupuestal Y La Ejecución Del GastoRusba Choquecahuana ZamalloaAún no hay calificaciones

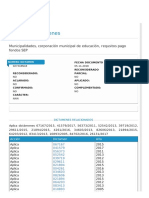

- Base de Dictámenes: Municipalidades, Corporación Municipal de Educación, Requsitos Pago Fondos SEPDocumento5 páginasBase de Dictámenes: Municipalidades, Corporación Municipal de Educación, Requsitos Pago Fondos SEPMarcelo ConejerosAún no hay calificaciones

- Gordillo, 1969. Cincuenta Años. Repensando El Ciclo de Protestas-Páginas-1,4-5,19-35Documento20 páginasGordillo, 1969. Cincuenta Años. Repensando El Ciclo de Protestas-Páginas-1,4-5,19-35Mirta ColoschiAún no hay calificaciones

- Actividad 1.1 Cuestionario de Opción Múltiple - Revisión Del IntentoDocumento5 páginasActividad 1.1 Cuestionario de Opción Múltiple - Revisión Del IntentoCesar JonathanAún no hay calificaciones

- Movimiento Sociales, Matices Socio - Politicos y Nuevos Escenarios en America LatinaDocumento6 páginasMovimiento Sociales, Matices Socio - Politicos y Nuevos Escenarios en America LatinaRenata PerazzioAún no hay calificaciones

- Guía de Preguntas Unidad 1 Puntos A y BDocumento2 páginasGuía de Preguntas Unidad 1 Puntos A y BNadia Porcel RoldanAún no hay calificaciones

- Política de Estado y La Agenda Pendiente enDocumento89 páginasPolítica de Estado y La Agenda Pendiente enmarloAún no hay calificaciones

- Kttulleocaazkiztmite62727262Documento3 páginasKttulleocaazkiztmite62727262PIXELART SJAún no hay calificaciones

- El Mercantilismo - Carlos Mario DazaDocumento2 páginasEl Mercantilismo - Carlos Mario DazaOsman G100% (1)

- Flujo de CajaDocumento61 páginasFlujo de CajaRicardo Jesús Abanto MaldonadoAún no hay calificaciones

- Reseña de Teatro I Cesar Brie Por José Miguel Pinto LópezDocumento3 páginasReseña de Teatro I Cesar Brie Por José Miguel Pinto LópezJose Miguel Pinto LopezAún no hay calificaciones

- Reglamento Comite AMDocumento2 páginasReglamento Comite AMPedro Pablo GaviotaAún no hay calificaciones

- Teoria de La Paridad Cambiara en ColombiaDocumento5 páginasTeoria de La Paridad Cambiara en Colombiajosep0108Aún no hay calificaciones

- Ley Organica PNHDocumento40 páginasLey Organica PNHMaryory Suset CastroAún no hay calificaciones

- Agustín MelgarDocumento5 páginasAgustín Melgaroscar motaAún no hay calificaciones

- La Ley de Compañías Disolucion y Liquidacion de EmpresasDocumento6 páginasLa Ley de Compañías Disolucion y Liquidacion de EmpresasFabrizzio CastilloAún no hay calificaciones

- Actividad # 6 FinancieroDocumento5 páginasActividad # 6 FinancierohectorAún no hay calificaciones

- Gaceta Civil 82 - SumarioDocumento3 páginasGaceta Civil 82 - SumarioManu TC100% (1)

- Proyecto Bloque LLL Historia 16 de EneroDocumento5 páginasProyecto Bloque LLL Historia 16 de EneroAroldoAún no hay calificaciones

- PL 063-18 Sistema BrailleDocumento13 páginasPL 063-18 Sistema BrailleSergio DiscapacidadAún no hay calificaciones

- Universidad Del Istmo Trabajo FISCALDocumento5 páginasUniversidad Del Istmo Trabajo FISCALRicardo ArroyaveAún no hay calificaciones

- Rosa de Guadalupe Peruana-1Documento2 páginasRosa de Guadalupe Peruana-1Antony :vAún no hay calificaciones