Documentos de Académico

Documentos de Profesional

Documentos de Cultura

Manual Simple de Configuración ZK X7

Cargado por

Manuel Efrain Yanza Barrera0 calificaciones0% encontró este documento útil (0 votos)

1K vistas1 páginaEl documento proporciona instrucciones para configurar el control de acceso ZK-X7, incluyendo cómo acceder al menú de administración usando la clave predeterminada, agregar huellas digitales o tarjetas de proximidad a usuarios nuevos, borrar usuarios existentes, y cambiar la contraseña de administrador.

Descripción original:

Título original

Manual Simple de Configuración ZK X7 (1)

Derechos de autor

© © All Rights Reserved

Formatos disponibles

PDF, TXT o lea en línea desde Scribd

Compartir este documento

Compartir o incrustar documentos

¿Le pareció útil este documento?

¿Este contenido es inapropiado?

Denunciar este documentoEl documento proporciona instrucciones para configurar el control de acceso ZK-X7, incluyendo cómo acceder al menú de administración usando la clave predeterminada, agregar huellas digitales o tarjetas de proximidad a usuarios nuevos, borrar usuarios existentes, y cambiar la contraseña de administrador.

Copyright:

© All Rights Reserved

Formatos disponibles

Descargue como PDF, TXT o lea en línea desde Scribd

0 calificaciones0% encontró este documento útil (0 votos)

1K vistas1 páginaManual Simple de Configuración ZK X7

Cargado por

Manuel Efrain Yanza BarreraEl documento proporciona instrucciones para configurar el control de acceso ZK-X7, incluyendo cómo acceder al menú de administración usando la clave predeterminada, agregar huellas digitales o tarjetas de proximidad a usuarios nuevos, borrar usuarios existentes, y cambiar la contraseña de administrador.

Copyright:

© All Rights Reserved

Formatos disponibles

Descargue como PDF, TXT o lea en línea desde Scribd

Está en la página 1de 1

Manual de Configuración del Control de Acceso ZK-X7

- Cómo Acceder al menú de Administración del dispositivo:

1. Presione el botón * (asterisco)

2. Presione el botón # (numeral)

3. Digite la clave de administrador (por defecto 1234)

4. La luz verde del dispositivo de mantendrá fija mientras que esté en el menú de administración

Ejemplo= * - # - PPPP – Listo

(Para salir del menú de administrador presione la tecla * (asterisco)

- Cómo agregar la huella o tarjeta a un usuario:

1. Acceda al menú de administración

2. Presione la tecla nro. 1

3. Presione la huella del usuario 3 veces durante 1 segundo cada vez tratando de colocar la huella del mismo modo y

cubriendo la mayor parte de la superficie del lector de huellas. Si al finalizar el procedimiento el dispositivo emite un

pitido largo y mantiene la luz verde, el usuario ha sido creado correctamente, sí el dispositivo emite 2 pitidos cortos y la

luz cambia a rojo, deberá repetir el paso número 3. En el caso de querer agregar tarjetas de proximidad, sólo tendrá

que acercar una única vez la tarjeta al dispositivo y este usuario ya habrá sido creado.

4. Para terminar el proceso de inclusión de usuarios presione la tecla numeral y la tecla asterisco.

Ejemplo = * - # - PPPP - 1 (presiona huella 3 veces) – # - *

(Es importante que vaya anotando a los usuarios en una lista que pueda guardar posteriormente ya que los números de

usuario serán asignados en número correlativos ascendentes en función de la posición de memoria disponible, sí se

borra a un usuario existente sin importar su número, éste quedará disponible para que el próximo usuario tome esa

posición)

- En caso de que quiera agregar varios usuarios a la vez luego de terminar el paso nro. 3 puede repetirlo cuantas veces

desee, agregando las huellas o tarjetas de manera consecutiva sin tener que volver a presionar la tecla 1.

- Cómo borrar a un usuario registrado

1. Acceda al menú de usuario

2. Presione la tecla nro. 2

3. Presione el número asignado al usuario.

4. Presione la tecla # (numeral).

- Ejemplo para borrar al usuario Nro. 1 = * - # - PPPP – 2 – 1 - #

(Al borrar a un usuario, esa posición de memoria es liberada y será tomada en cuenta para el próximo usuario que se

registre en el sistema)

- Cómo cambiar la contraseña de administrador:

1. Acceda al menú de usuario

2. Presione la tecla Nro. 8

3. Ingrese 4 dígitos para la nueva clave

4. Ingrese nuevamente la contraseña anterior

También podría gustarte

- Nemesis UG Smart S-2R Version2Documento10 páginasNemesis UG Smart S-2R Version2JavierLoaizaAún no hay calificaciones

- Ef 514d 7avdfDocumento2 páginasEf 514d 7avdfmarioo321100% (1)

- Cambio de La Bobina de Un Parlante o BocinaDocumento8 páginasCambio de La Bobina de Un Parlante o BocinaGabriel RondonAún no hay calificaciones

- Contador de Vueltas para BobinadoraDocumento19 páginasContador de Vueltas para BobinadoraArmando Cajahuaringa100% (1)

- Manual New GoldDocumento9 páginasManual New Goldnelson vgAún no hay calificaciones

- Manual de LavadorasDocumento20 páginasManual de LavadorasDanielFernándezAún no hay calificaciones

- LISTA DE FALLAS - Código READINESSDocumento1 páginaLISTA DE FALLAS - Código READINESSIsaac NingunoAún no hay calificaciones

- El Sistema de Control Remoto KEY-433Documento6 páginasEl Sistema de Control Remoto KEY-433jonAún no hay calificaciones

- Manual de Usuario Whirlpool 3969801 (SP)Documento20 páginasManual de Usuario Whirlpool 3969801 (SP)euzkarinAún no hay calificaciones

- Guia Rapida Alarma LAD ACURA y CYBER PDFDocumento2 páginasGuia Rapida Alarma LAD ACURA y CYBER PDFFernando Estrada ZapataAún no hay calificaciones

- Analisis de Señales Electronicas Cap Ii PDFDocumento0 páginasAnalisis de Señales Electronicas Cap Ii PDFAugusto IbizaAún no hay calificaciones

- XR30CX RTC SPDocumento5 páginasXR30CX RTC SPFer Fert PinAún no hay calificaciones

- Carpeta Teoria Refrigeracion para Reparadores 2011-05-21Documento45 páginasCarpeta Teoria Refrigeracion para Reparadores 2011-05-21Luis DiazAún no hay calificaciones

- Manual MiniProbDocumento17 páginasManual MiniProbJesus LuqueAún no hay calificaciones

- Reparacion de Mgnetron (Excelente)Documento12 páginasReparacion de Mgnetron (Excelente)Antonio ChavezAún no hay calificaciones

- Funcionamiento y Utilización MeggerDocumento7 páginasFuncionamiento y Utilización Meggersnoupee_14551Aún no hay calificaciones

- Elliwell 985Documento14 páginasElliwell 985Israel ZunigaAún no hay calificaciones

- Datasheet Display PDFDocumento6 páginasDatasheet Display PDFAutomatizacion FC Mecatronica100% (1)

- Timer de Labadora de Tres Cables y SeisDocumento3 páginasTimer de Labadora de Tres Cables y SeisluisAún no hay calificaciones

- Tipos de Paneles Solares Ventajas y DesventajasDocumento6 páginasTipos de Paneles Solares Ventajas y DesventajasFreddy Chavez VallejosAún no hay calificaciones

- Fallas en El Sistema de Carga Del Telefono Celular 1Documento5 páginasFallas en El Sistema de Carga Del Telefono Celular 1Exuwus ExusAún no hay calificaciones

- Manual Usuario Alarma-Zoom WiFi G90B EspañolDocumento39 páginasManual Usuario Alarma-Zoom WiFi G90B Españolpresto prestoAún no hay calificaciones

- GM 2.4L Cómo Probar El Módulo de EncendidoDocumento12 páginasGM 2.4L Cómo Probar El Módulo de EncendidoDana ShimkuteAún no hay calificaciones

- Circuito de Estrobo de Leds Utilizando NE555 e 4017Documento14 páginasCircuito de Estrobo de Leds Utilizando NE555 e 4017John RodriguezAún no hay calificaciones

- DTC P0704Documento2 páginasDTC P0704franz9798100% (1)

- Master V 220 1 HPDocumento4 páginasMaster V 220 1 HPYawani Abraham Gómez SánchezAún no hay calificaciones

- Dixell España XR60CX SP M&M r1 1 05 03 2007Documento5 páginasDixell España XR60CX SP M&M r1 1 05 03 2007Haiam BordaAún no hay calificaciones

- P0107 Voltaje Bajo de Circuito de Sensor de Presión Absoluta Del Múltiple (MAP)Documento3 páginasP0107 Voltaje Bajo de Circuito de Sensor de Presión Absoluta Del Múltiple (MAP)SatooAtheiAún no hay calificaciones

- TDS-512 Manual de InstalacionDocumento6 páginasTDS-512 Manual de InstalacionMiguel Ángel Gómez Mejías100% (2)

- Manual IGLA ESP 7387Documento44 páginasManual IGLA ESP 7387José yozander100% (1)

- Suri Instalador V7.00Documento23 páginasSuri Instalador V7.00Juan Matias Petitto0% (1)

- Manual AlarmaDocumento5 páginasManual AlarmaFabio Mauricio Poveda M100% (1)

- Reparacion Sist Enfriamiento Del Fiat Un PDFDocumento28 páginasReparacion Sist Enfriamiento Del Fiat Un PDFFredyMirreAún no hay calificaciones

- Manual TK 103 (Espanol)Documento16 páginasManual TK 103 (Espanol)gdsf106541100% (2)

- Cómo Implementar Un Variac Electrónico de Bajo CostoDocumento3 páginasCómo Implementar Un Variac Electrónico de Bajo CostoAndrea Zapata100% (1)

- Reles de ControlDocumento16 páginasReles de ControlBARBOSA RAFFAELLIAún no hay calificaciones

- Trucos CorsaDocumento1 páginaTrucos CorsaFrancisco Antonio Orellana ValladaresAún no hay calificaciones

- PDF7 Pasos MTETHOMSONDocumento8 páginasPDF7 Pasos MTETHOMSONhenryAún no hay calificaciones

- Sonido OptraDocumento11 páginasSonido OptraEmilio EscalanteAún no hay calificaciones

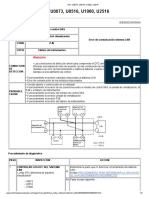

- DTC U0073, U0516, U1900, U2516Documento2 páginasDTC U0073, U0516, U1900, U2516Repuestos MaceiraAún no hay calificaciones

- Manual SkynetDocumento4 páginasManual SkynetJhimy John Santillan AcostaAún no hay calificaciones

- Control de Transferencia PDFDocumento2 páginasControl de Transferencia PDFDidier Javier Moreno ParraAún no hay calificaciones

- Capitulo 14 Usb Puerto Serie Paralelo FirewireDocumento8 páginasCapitulo 14 Usb Puerto Serie Paralelo FirewireCesar Gabriel BallesterAún no hay calificaciones

- Sistemas de Aire Aacondicionado-Clasificacion y FuncionamientoDocumento72 páginasSistemas de Aire Aacondicionado-Clasificacion y FuncionamientoCristian Adrian Castro de RojasAún no hay calificaciones

- Manual Te-30k Fabricador de HieloDocumento22 páginasManual Te-30k Fabricador de Hieloairan100% (1)

- Manual Usuario UltracamDocumento10 páginasManual Usuario UltracamLuis RomeroAún no hay calificaciones

- ACDelco BUJIAS PDFDocumento130 páginasACDelco BUJIAS PDFgiovanotti_01Aún no hay calificaciones

- Lista de ComponentesDocumento9 páginasLista de ComponentesOscar Tello HuaripataAún no hay calificaciones

- Conectar Un Motor Trifásico 220Documento40 páginasConectar Un Motor Trifásico 220Hector VallejosAún no hay calificaciones

- Soldimix PDFDocumento2 páginasSoldimix PDFJonathan Eduardo Roman FernandezAún no hay calificaciones

- Alarma Cyber 0-PX PDFDocumento2 páginasAlarma Cyber 0-PX PDFmaxthiAún no hay calificaciones

- Genius G40Documento13 páginasGenius G404720272Aún no hay calificaciones

- Control Remoto SonakiDocumento2 páginasControl Remoto SonakiJimmy ReyAún no hay calificaciones

- Manual Lectora Sac-A7068Documento6 páginasManual Lectora Sac-A7068Kerly Zarith Perez ChapetaAún no hay calificaciones

- Manual de Reloj Empresarial DICONDocumento29 páginasManual de Reloj Empresarial DICONNilton Chavez0% (1)

- CA 031SerieACFRosslareDocumento10 páginasCA 031SerieACFRosslareGerardo Garza ElizaldeAún no hay calificaciones

- Rosslare Control de Acceso ACF44 PDFDocumento10 páginasRosslare Control de Acceso ACF44 PDFFroy Medellin0% (1)

- Manual ProkeyDocumento24 páginasManual ProkeyJuan Pablo SosaAún no hay calificaciones

- MANUAL X7 AccessPRO Español PDFDocumento9 páginasMANUAL X7 AccessPRO Español PDFbruno100% (3)

- Manual X7Documento9 páginasManual X7javierpmejiaAún no hay calificaciones

- Informe de Incidente Usuario DuplicadoDocumento4 páginasInforme de Incidente Usuario DuplicadoCarlos Alberto Fonseca DaviranAún no hay calificaciones

- Bizhub 367 287 227 Quick Reference Es 3 0 1Documento4 páginasBizhub 367 287 227 Quick Reference Es 3 0 1suport egrAún no hay calificaciones

- Cuadro Sinoptico 2Documento1 páginaCuadro Sinoptico 2JimmyAún no hay calificaciones

- Manual Punto de Venta A2Documento183 páginasManual Punto de Venta A2DjKelvim100% (1)

- Examen 2019/20-2: Este Enunciado Corresponde También A Las Siguientes AsignaturasDocumento9 páginasExamen 2019/20-2: Este Enunciado Corresponde También A Las Siguientes AsignaturasDavid ValcárcelAún no hay calificaciones

- Polyform Pintura 12000 - Catalizador XDocumento4 páginasPolyform Pintura 12000 - Catalizador XAldo Morales AguilarAún no hay calificaciones

- Modelo de Presentacion de Proyecto TecnologicoDocumento14 páginasModelo de Presentacion de Proyecto TecnologicoJuan PernaleteAún no hay calificaciones

- Sistemas Operativos MonopuestoDocumento21 páginasSistemas Operativos Monopuestojoselito5882100% (1)

- Formato SIMAT PDFDocumento2 páginasFormato SIMAT PDFAlexánder Basto GuillenAún no hay calificaciones

- Tema 3Documento93 páginasTema 3martin_rrAún no hay calificaciones

- Autoevaluacion 6 Análisis y Diseño de SistemaDocumento10 páginasAutoevaluacion 6 Análisis y Diseño de SistemaGilberto UreñaAún no hay calificaciones

- AP01 AA1 EV07 Identificacion Proceso Software SIDocumento3 páginasAP01 AA1 EV07 Identificacion Proceso Software SIKEVIN DANIEL SAENZ PUERTAAún no hay calificaciones

- Manual Instalación XRoad6.22Documento24 páginasManual Instalación XRoad6.22Carlos SantacruzAún no hay calificaciones

- (Final) Anteproyecto Sercom Ven911Documento16 páginas(Final) Anteproyecto Sercom Ven911Alexander LópezAún no hay calificaciones

- 394966662-Manual-Angiografo-Toshiba-INFX8000-3 (001-050) Portuguez - Pt.esDocumento50 páginas394966662-Manual-Angiografo-Toshiba-INFX8000-3 (001-050) Portuguez - Pt.esHENRY BOLIVARAún no hay calificaciones

- Licencia PDFDocumento4 páginasLicencia PDFterminalAún no hay calificaciones

- Uf 2 Sistemas Operativos No Propietarios en Red: Descripción Del Apartado 6Documento13 páginasUf 2 Sistemas Operativos No Propietarios en Red: Descripción Del Apartado 6Adrián Ramírez RodríguezAún no hay calificaciones

- Evidencias GA2-220501094-AA3-EV02 Propuesta Técnica y Económica para La Implementación Del Proyecto Liz Pao 2Documento5 páginasEvidencias GA2-220501094-AA3-EV02 Propuesta Técnica y Económica para La Implementación Del Proyecto Liz Pao 2Gustavø GarciaAún no hay calificaciones

- PDF Adsi Contenido Programatico Sena DLDocumento32 páginasPDF Adsi Contenido Programatico Sena DLJhoan Sanchez ChachinoyAún no hay calificaciones

- 22 PPT El Texto Instructivo - 3fqcf5whtrDocumento16 páginas22 PPT El Texto Instructivo - 3fqcf5whtrNESTOR CONDORIAún no hay calificaciones

- 00000350Documento248 páginas00000350Kalel Alberto FHAún no hay calificaciones

- Fiery Command WorkStation 5 PDFDocumento16 páginasFiery Command WorkStation 5 PDFereslomaximo2014Aún no hay calificaciones

- Foro - ¿Cómo Diseñar Prototipos Y Modelos de Bases de Datos?Documento4 páginasForo - ¿Cómo Diseñar Prototipos Y Modelos de Bases de Datos?Jpaolita Jennifer1990Aún no hay calificaciones

- AP04 AA5 EV02 Elaboracion Prototipo SIDocumento4 páginasAP04 AA5 EV02 Elaboracion Prototipo SIEDINSO AVIER ACOSTAAún no hay calificaciones

- Debate Sobre La Aplicación Del Sistema de Soporte Tecnológico Aplicados A Las Empresas y Negocios Internacionales.Documento4 páginasDebate Sobre La Aplicación Del Sistema de Soporte Tecnológico Aplicados A Las Empresas y Negocios Internacionales.Carmen TipianAún no hay calificaciones

- Manual de Un SistemaDocumento11 páginasManual de Un SistemaJOSE LEBRONAún no hay calificaciones

- Actividad Entidad RelacionDocumento18 páginasActividad Entidad RelacionCarlos Eduardo González Páez0% (1)

- Metodologia Elicitacion RequisitosDocumento82 páginasMetodologia Elicitacion RequisitosdjloopbackAún no hay calificaciones

- Cir119 05Documento12 páginasCir119 05Nancy CarbajalAún no hay calificaciones

- Sistemas de Apoyo para La Toma de DecisionesDocumento4 páginasSistemas de Apoyo para La Toma de DecisionesJhäirö ZännAún no hay calificaciones

- UF0513 - Gestión auxiliar de archivo en soporte convencional o informáticoDe EverandUF0513 - Gestión auxiliar de archivo en soporte convencional o informáticoCalificación: 1 de 5 estrellas1/5 (1)

- Sistema de gestión lean para principiantes: Fundamentos del sistema de gestión lean para pequeñas y medianas empresas - con muchos ejemplos prácticosDe EverandSistema de gestión lean para principiantes: Fundamentos del sistema de gestión lean para pequeñas y medianas empresas - con muchos ejemplos prácticosCalificación: 4 de 5 estrellas4/5 (16)

- 7 tendencias digitales que cambiarán el mundoDe Everand7 tendencias digitales que cambiarán el mundoCalificación: 4.5 de 5 estrellas4.5/5 (87)

- Inteligencia artificial: Lo que usted necesita saber sobre el aprendizaje automático, robótica, aprendizaje profundo, Internet de las cosas, redes neuronales, y nuestro futuroDe EverandInteligencia artificial: Lo que usted necesita saber sobre el aprendizaje automático, robótica, aprendizaje profundo, Internet de las cosas, redes neuronales, y nuestro futuroCalificación: 4 de 5 estrellas4/5 (1)

- Influencia. La psicología de la persuasiónDe EverandInfluencia. La psicología de la persuasiónCalificación: 4.5 de 5 estrellas4.5/5 (14)

- Ciencia de datos: La serie de conocimientos esenciales de MIT PressDe EverandCiencia de datos: La serie de conocimientos esenciales de MIT PressCalificación: 5 de 5 estrellas5/5 (1)

- Inteligencia artificial: Una exploración filosófica sobre el futuro de la mente y la concienciaDe EverandInteligencia artificial: Una exploración filosófica sobre el futuro de la mente y la concienciaAna Isabel Sánchez DíezCalificación: 4 de 5 estrellas4/5 (3)

- Cultura y clima: fundamentos para el cambio en la organizaciónDe EverandCultura y clima: fundamentos para el cambio en la organizaciónAún no hay calificaciones

- Clics contra la humanidad: Libertad y resistencia en la era de la distracción tecnológicaDe EverandClics contra la humanidad: Libertad y resistencia en la era de la distracción tecnológicaCalificación: 4.5 de 5 estrellas4.5/5 (117)

- Guía de aplicacion de la ISO 9001:2015De EverandGuía de aplicacion de la ISO 9001:2015Calificación: 5 de 5 estrellas5/5 (3)

- Excel y SQL de la mano: Trabajo con bases de datos en Excel de forma eficienteDe EverandExcel y SQL de la mano: Trabajo con bases de datos en Excel de forma eficienteCalificación: 1 de 5 estrellas1/5 (1)

- EL PLAN DE MARKETING EN 4 PASOS. Estrategias y pasos clave para redactar un plan de marketing eficaz.De EverandEL PLAN DE MARKETING EN 4 PASOS. Estrategias y pasos clave para redactar un plan de marketing eficaz.Calificación: 4 de 5 estrellas4/5 (51)

- El trading de opciones de una forma sencilla: La guía introductoria al trading de opciones y a las principales estrategias de beneficios.De EverandEl trading de opciones de una forma sencilla: La guía introductoria al trading de opciones y a las principales estrategias de beneficios.Calificación: 5 de 5 estrellas5/5 (1)

- Conquista de las Redes Sociales: 201 Consejos para Marketeros y Emprendedores DigitalesDe EverandConquista de las Redes Sociales: 201 Consejos para Marketeros y Emprendedores DigitalesCalificación: 4.5 de 5 estrellas4.5/5 (2)

- Toma de decisiones en las empresas: Entre el arte y la técnica: Metodologías, modelos y herramientasDe EverandToma de decisiones en las empresas: Entre el arte y la técnica: Metodologías, modelos y herramientasAún no hay calificaciones

- GuíaBurros: El controller de empresa: Cómo realizar el control total de tu empresaDe EverandGuíaBurros: El controller de empresa: Cómo realizar el control total de tu empresaAún no hay calificaciones

- Scrum Las Estrategias del Juego: Es Póker, No AjedrezDe EverandScrum Las Estrategias del Juego: Es Póker, No AjedrezCalificación: 5 de 5 estrellas5/5 (1)

- Excel para principiantes: Aprenda a utilizar Excel 2016, incluyendo una introducción a fórmulas, funciones, gráficos, cuadros, macros, modelado, informes, estadísticas, Excel Power Query y másDe EverandExcel para principiantes: Aprenda a utilizar Excel 2016, incluyendo una introducción a fórmulas, funciones, gráficos, cuadros, macros, modelado, informes, estadísticas, Excel Power Query y másCalificación: 2.5 de 5 estrellas2.5/5 (3)

- Radiocomunicaciones: Teoría y principiosDe EverandRadiocomunicaciones: Teoría y principiosCalificación: 5 de 5 estrellas5/5 (3)

- El Mom Test: Cómo Mantener Conversaciones con tus Clientes y Validar tu Idea de Negocio Cuando Todos te MientenDe EverandEl Mom Test: Cómo Mantener Conversaciones con tus Clientes y Validar tu Idea de Negocio Cuando Todos te MientenCalificación: 5 de 5 estrellas5/5 (8)

- Python Paso a paso: PROGRAMACIÓN INFORMÁTICA/DESARROLLO DE SOFTWAREDe EverandPython Paso a paso: PROGRAMACIÓN INFORMÁTICA/DESARROLLO DE SOFTWARECalificación: 4 de 5 estrellas4/5 (13)

- UF0045 - Procesos de limpieza y puesta a punto de habitaciones y zonas comunes en alojamientosDe EverandUF0045 - Procesos de limpieza y puesta a punto de habitaciones y zonas comunes en alojamientosAún no hay calificaciones

- 44 Apps Inteligentes para Ejercitar su Cerebro: Apps Gratuitas, Juegos, y Herramientas para iPhone, iPad, Google Play, Kindle Fire, Navegadores de Internet, Windows Phone, & Apple WatchDe Everand44 Apps Inteligentes para Ejercitar su Cerebro: Apps Gratuitas, Juegos, y Herramientas para iPhone, iPad, Google Play, Kindle Fire, Navegadores de Internet, Windows Phone, & Apple WatchCalificación: 3.5 de 5 estrellas3.5/5 (2)

- Ciberseguridad: Una Simple Guía para Principiantes sobre Ciberseguridad, Redes Informáticas y Cómo Protegerse del Hacking en Forma de Phishing, Malware, Ransomware e Ingeniería SocialDe EverandCiberseguridad: Una Simple Guía para Principiantes sobre Ciberseguridad, Redes Informáticas y Cómo Protegerse del Hacking en Forma de Phishing, Malware, Ransomware e Ingeniería SocialCalificación: 4.5 de 5 estrellas4.5/5 (11)