Documentos de Académico

Documentos de Profesional

Documentos de Cultura

Paper Programa Cross Site Scripting 1

Cargado por

Francis David Cabrejos RamosDescripción original:

Título original

Derechos de autor

Formatos disponibles

Compartir este documento

Compartir o incrustar documentos

¿Le pareció útil este documento?

¿Este contenido es inapropiado?

Denunciar este documentoCopyright:

Formatos disponibles

Paper Programa Cross Site Scripting 1

Cargado por

Francis David Cabrejos RamosCopyright:

Formatos disponibles

UNIVERSIDAD NACIONAL DE INGENIERÍA

FACULTAD DE INGENIERÍA GEOLÓGICA,

MINERA Y METALURGICA

PROGRAMAS PARA REALIZAR UN ATAQUE VIA CROSS-SITE

SCRIPTING XSS (PAPER)

Febrero 2021

1 UNIVERSIDAD NACIONAL DE INGENIERÍA

PROGRAMA PARA HACER ATAQUE VIA CROSS SITE SCRIPTING

Autor: Alejandro Jesús Becerra Romero

Universidad Nacional de Ingeniería

Lima, Perú

OBJETIVO

Realizar un paper y explicar cómo se realiza un ataque vía Cross Site Scripting XSS.

DEFINICIÓN

El cross site scripting es una secuencia de comandos en sitios cruzados, es un tipo de vulnerabilidad informática o

agujero de seguridad típico de las aplicaciones web que pueden permitir a una tercera persona inyectar en páginas web

visitadas por el usuario código JavaScript o en otro lenguaje similar como VBScript.

¿Es posible evitarlo?

Claro que sí, sin embargo, no se limita a sitios web disponibles en internet, ya que puede haber aplicaciones locales

vulnerables a XSS o incluso el navegador en si

Programa FinDOM XSS

¿Qué es DOM?

Sus siglas significan Document Object Model. En español se refiere a Modelo de Objetos del Documento. Consiste en

una API que se desenvuelve en documentos de formato HTML y XML Pero, ¿qué es lo que hace exactamente? Se

encarga de construir la lógica de los documentos de los formatos citados, de manera que los mismos puedan ser

accesibles y manipulables. Podemos entender mejor el concepto gracias a los documentos de formato HTML.

Ilustración 1 Cross Site Scripting

2 UNIVERSIDAD NACIONAL DE INGENIERÍA

METODOLOGÍA

El XSS se trata de una vulnerabilidad que muchos desarrolladores web dejan pasar, bien por falta de planificación o por

desconocimiento. Esta vulnerabilidad suele aparecer por la falta de mecanismos en el filtrado de los campos de entrada

que dispone la web, permitiendo el envío de datos e incluso la ejecución de scripts completos.

El código malicioso utilizado en este tipo de ataques está compuesto por cadena de datos: scripts completos contenidos

en enlaces o ejecutados desde formularios vulnerables.

Por ejemplo, si un usuario escribiera en una caja de texto el siguiente script, donde no se controle la entrada de datos

estaríamos consiguiendo que apareciera una ventana con un mensaje de bienvenida.

Clasificación de los ataques Cross Site Scripting

Los diversos tipos de ataques que nos podemos encontrar de Cross Site Scripting pueden ser catalogados en dos grandes

grupos: XSS persistente o directo, y XSS reflejado o indirecto.

XSS persistente o directo

Este tipo de ataque consiste en embeber código HTML peligroso en sitios que lo permitan por medio de etiquetas

<script> o <iframe>. Es la más grave de todas ya que el código se queda implantado en la web de manera interna y es

ejecutado al abrir la aplicación web.

Dentro de este tipo nos encontramos el subtipo “Local” que aparece por un mal uso del DOM (Modelo de objetos del

documento) con JavaScript, que permite la apertura de nuevas páginas con código malicioso JavaScript incrustado,

afectando el código de la primera página en el sistema local. Estos códigos son ejecutados del lado del cliente, por lo

que los filtros utilizados en el servidor no funcionan para este tipo de vulnerabilidades.

XSS reflejado o indirecto

Es el tipo de ataque XSS más habitual y consiste en editar los valores que se pasan mediante URL, cambiando el tipo de

dato pasado del usuario a la web, haciendo que ese código insertado se ejecute en dicho sitio.

Métodos de inyección de código utilizado en los ataques

A la hora de lanzar un ataque de este tipo, los atacantes pueden utilizar varios tipos de inyección de código distinto.

Veamos a continuación cuáles son los más utilizados.

3 UNIVERSIDAD NACIONAL DE INGENIERÍA

Inyección en un formulario

Se trata del ataque más sencillo. Consiste en inyectar código en un formulario que después al enviarlo al

servidor, será incluido en el código fuente de alguna página. Una vez insertado en el código fuente, cada vez

que se cargue la página se ejecutará el código insertado en ella.

Inyección por medio de elementos

En este tipo de sistema de inyección de código se utiliza cualquier elemento que viaje entre el navegador y la

aplicación, como pueden ser los atributos usados en las etiquetas HTML utilizadas en el diseño de la página.

Inyección por medio de recursos

Aparte de los elementos en la url y los formularios, hay otras formas en la que se puede actuar como son las

cabeceras HTTP. Estas cabeceras son mensajes con los que se comunican el navegador y el servidor.

CONCLUSION

Después de lo que hemos visto, nos ha quedado claro que este programa es sumamente importante tanto como

programadores y estudiantes ya que permite aprender, claramente esto está sujeto con las personas que se

dedican al mal, por eso debemos de dar un buen uso a los programas

BIBLIOGRAFIA

Fernández, L. (2020, August 9). Localiza vulnerabilidades XSS fácilmente con esta

herramienta. Redes Zone. https://www.redeszone.net/tutoriales/seguridad/findom-xss-escaner-

vulnerabilidades/

dwisiswant0. (2021, January 6). dwisiswant0/findom-xss. GitHub.

https://github.com/dwisiswant0/findom-xss/blob/master/findom-xss.sh#L3

Cyber Sheriff. (2020). How To Find DOM XSS Automatically | Findom-Xss | A fast DOM

based XSS vulnerability scanner [YouTube Video]. In YouTube.

https://www.youtube.com/watch?v=inKzgdJSp9s

4 UNIVERSIDAD NACIONAL DE INGENIERÍA

5 UNIVERSIDAD NACIONAL DE INGENIERÍA

También podría gustarte

- Diseño de arquitecturas .NET orientadas a microserviciosDe EverandDiseño de arquitecturas .NET orientadas a microserviciosCalificación: 3 de 5 estrellas3/5 (1)

- Seguridad en Bases de Datos y Aplicaciones Web - 2º EdiciónDe EverandSeguridad en Bases de Datos y Aplicaciones Web - 2º EdiciónAún no hay calificaciones

- Seguridad en Bases de Datos y Aplicaciones WebDe EverandSeguridad en Bases de Datos y Aplicaciones WebCalificación: 5 de 5 estrellas5/5 (3)

- Con Estos Métodos Los Hackers Podrían Entrar en Tu Cuenta BancariaDocumento9 páginasCon Estos Métodos Los Hackers Podrían Entrar en Tu Cuenta BancariaJuan Pablo Lozano AtaraAún no hay calificaciones

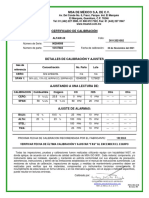

- Msa de México S.A. de C.V.: 58% LEL, 15% O2, 60PPM CO, 20PPM H2SDocumento1 páginaMsa de México S.A. de C.V.: 58% LEL, 15% O2, 60PPM CO, 20PPM H2SJohnny Lugo CastilloAún no hay calificaciones

- Informe Seguridad de Redes Ataques - AlexDocumento8 páginasInforme Seguridad de Redes Ataques - Alexalex ignacio medinaAún no hay calificaciones

- 1 Sesion de Clase HardwareDocumento2 páginas1 Sesion de Clase HardwareElvis David Ramirez Cruz100% (4)

- Actividad 1 - Vilac Janny DavidDocumento13 páginasActividad 1 - Vilac Janny DavidGiankaPillac100% (1)

- Actividad 1Documento18 páginasActividad 1Omar Jose Ortega Moreno67% (3)

- UF2405 - Modelo de programación web y bases de datosDe EverandUF2405 - Modelo de programación web y bases de datosAún no hay calificaciones

- Tarea 3 Evaluacion y Mejoramiento Victor RicoDocumento20 páginasTarea 3 Evaluacion y Mejoramiento Victor RicoVictor Hugo Rico MaciasAún no hay calificaciones

- TALLER03 Seguridad en Aplicaciones EJE3Documento12 páginasTALLER03 Seguridad en Aplicaciones EJE3YïNå SånåAún no hay calificaciones

- Project Management PDFDocumento30 páginasProject Management PDFJordi Doñate GarcíaAún no hay calificaciones

- Parcial Final Sistemas OperativosDocumento36 páginasParcial Final Sistemas OperativosKevin Bonilla OrtegaAún no hay calificaciones

- Ataques de Inyección de Scripts - Hector Eduardo ZDocumento11 páginasAtaques de Inyección de Scripts - Hector Eduardo ZEduardo DiazAún no hay calificaciones

- Actividad de AprendizajeDocumento3 páginasActividad de AprendizajeAnonymous nPprcpEAún no hay calificaciones

- Escaner - Vulnerabilidades - python-SAMUEL GOMEZ FERNANDEZDocumento2 páginasEscaner - Vulnerabilidades - python-SAMUEL GOMEZ FERNANDEZs4muAún no hay calificaciones

- OWAS 2017 PreguntasDocumento3 páginasOWAS 2017 Preguntasjonathan gomezAún no hay calificaciones

- Cross-Site Scripting: Katherine Ramos PereiraDocumento3 páginasCross-Site Scripting: Katherine Ramos PereiraK1m3rA njpAún no hay calificaciones

- Programación Segura en PHP: Validación de DatosDocumento21 páginasProgramación Segura en PHP: Validación de DatosAythami Melián PerdomoAún no hay calificaciones

- Unidad 2 Seguridad en Aplicaciones WebDocumento30 páginasUnidad 2 Seguridad en Aplicaciones WebAlandelaRosaAún no hay calificaciones

- Actividad 1Documento5 páginasActividad 1Efren Jesus .Florez CampoAún no hay calificaciones

- Ataques CiberneticosDocumento10 páginasAtaques CiberneticosKristoff GomezAún no hay calificaciones

- Ataques XSS en GruyereDocumento18 páginasAtaques XSS en Gruyerejavier_asir2012Aún no hay calificaciones

- Explicacion de XSSDocumento19 páginasExplicacion de XSSkamuniasAún no hay calificaciones

- Medidas de Seguridad WebDocumento7 páginasMedidas de Seguridad WebAldo Robles CuadraAún no hay calificaciones

- Evaluacion de Vulnerabilidades en Paginas WebDocumento8 páginasEvaluacion de Vulnerabilidades en Paginas WebTaylor Ganster UchihaAún no hay calificaciones

- Seguridad en Redes Exploits y XSSDocumento15 páginasSeguridad en Redes Exploits y XSSSamuel Balleza RoseteAún no hay calificaciones

- Evaluación Hacking ÉticoDocumento3 páginasEvaluación Hacking ÉticoAnalia C Moyano SudenAún no hay calificaciones

- Referente Pensamiento Eje 11Documento25 páginasReferente Pensamiento Eje 11Javier Francisco Melo GutierrezAún no hay calificaciones

- Ataques XSS en Gruyere PDFDocumento18 páginasAtaques XSS en Gruyere PDFMIKAún no hay calificaciones

- Wa Vulnerabilities PDFDocumento6 páginasWa Vulnerabilities PDFCristian JarrinAún no hay calificaciones

- 1ANTEPROYECTODocumento5 páginas1ANTEPROYECTOMarlon Alvarado PizaAún no hay calificaciones

- Ataques XSS Con Javascript Por Diversión Y BeneficioDocumento30 páginasAtaques XSS Con Javascript Por Diversión Y BeneficiohackmeyouAún no hay calificaciones

- XSS For Fun and ProfitDocumento174 páginasXSS For Fun and Profitelabir100% (1)

- Tarea3 Grupo3Documento4 páginasTarea3 Grupo3ALEXIS JAVIER QUILACHAMIN UNTUÑAAún no hay calificaciones

- 04-Clase 04 Xss Rfi LfiDocumento34 páginas04-Clase 04 Xss Rfi LfiarielguerreroAún no hay calificaciones

- Técnicas - Desarrollo - SeguroDocumento10 páginasTécnicas - Desarrollo - SeguroDesconAún no hay calificaciones

- Informe PericialDocumento16 páginasInforme PericialJOSE LUIS MEJIA GUERREROAún no hay calificaciones

- Tarea 1Documento12 páginasTarea 1Cosmotec SASAún no hay calificaciones

- MDPV01 - Informe de Escaneo ZAPDocumento45 páginasMDPV01 - Informe de Escaneo ZAPMaria Laura RangelAún no hay calificaciones

- Informe para Entregar Inyeccion PHPDocumento7 páginasInforme para Entregar Inyeccion PHPJuan Fernando DiazAún no hay calificaciones

- Ataques Frecuentes A Las Aplicaciones WebDocumento12 páginasAtaques Frecuentes A Las Aplicaciones WebJ David T CalderonAún no hay calificaciones

- SQL InjectionDocumento11 páginasSQL InjectionDeivyDesposorioGaitanAún no hay calificaciones

- Contenido: WhileDocumento3 páginasContenido: WhilermieringeominasAún no hay calificaciones

- XSS For Fun and Profit SCG09 (Spanish)Documento174 páginasXSS For Fun and Profit SCG09 (Spanish)jhon milanoAún no hay calificaciones

- InGenieRia SocialDocumento18 páginasInGenieRia SocialCristian Jarrin100% (1)

- Plantilla - IEEE - Tarea 3 - Evaluación y Mejoramiento Seguridad - V2Documento4 páginasPlantilla - IEEE - Tarea 3 - Evaluación y Mejoramiento Seguridad - V2mariela garcesAún no hay calificaciones

- Webinar Gratuito: Escanear Vulnerabilidades Web Con Zed Attack ProxyDocumento16 páginasWebinar Gratuito: Escanear Vulnerabilidades Web Con Zed Attack ProxyAlonso Eduardo Caballero QuezadaAún no hay calificaciones

- Descripción de Los RiesgosDocumento3 páginasDescripción de Los RiesgosLaura Valentina Carreno HurtadoAún no hay calificaciones

- Informe - Vulnerabilidades en Aplicaciones WEBDocumento14 páginasInforme - Vulnerabilidades en Aplicaciones WEBjuan romeroAún no hay calificaciones

- SAWDB MSI Actividad SanchezCruzDamianAugustoDocumento12 páginasSAWDB MSI Actividad SanchezCruzDamianAugustoAugusto100% (1)

- AtaquesDocumento5 páginasAtaquesEduardo SolisAún no hay calificaciones

- Capitulo 3Documento21 páginasCapitulo 3Jhon Byron Del Rosario TurbiAún no hay calificaciones

- Ataque Lado Del ClienteDocumento2 páginasAtaque Lado Del Clientejekatats26Aún no hay calificaciones

- Expo Rafa (Code Injection)Documento8 páginasExpo Rafa (Code Injection)Giovanni Garibay OrtizAún no hay calificaciones

- Proyecto-Cross Site Scripting Xss (Diapositivas)Documento8 páginasProyecto-Cross Site Scripting Xss (Diapositivas)Boris JacksomAún no hay calificaciones

- Exposicion Python Flask (Autoguardado)Documento25 páginasExposicion Python Flask (Autoguardado)jolubaquiAún no hay calificaciones

- Excel Basico ConstanciaDocumento1 páginaExcel Basico ConstanciaFrancis David Cabrejos RamosAún no hay calificaciones

- Contrato PDFDocumento9 páginasContrato PDFjhon123456Aún no hay calificaciones

- C5.2-Experiencia N°04Documento2 páginasC5.2-Experiencia N°04Francis David Cabrejos RamosAún no hay calificaciones

- Flotación de MineralesDocumento40 páginasFlotación de MineralesFrancis David Cabrejos RamosAún no hay calificaciones

- Guía Lab N°03 Adsorción Con Carbón ActivadoDocumento2 páginasGuía Lab N°03 Adsorción Con Carbón ActivadoFrancis David Cabrejos RamosAún no hay calificaciones

- FRANCITODocumento1 páginaFRANCITOFrancis David Cabrejos RamosAún no hay calificaciones

- Universidad Nacional de IngenieriaDocumento1 páginaUniversidad Nacional de IngenieriaFrancis David Cabrejos RamosAún no hay calificaciones

- Usa El Baño de Tu PisoDocumento2 páginasUsa El Baño de Tu PisoFrancis David Cabrejos RamosAún no hay calificaciones

- Cuestionario N°02 Pureza de Un Colector - Flotación de Un MineralDocumento17 páginasCuestionario N°02 Pureza de Un Colector - Flotación de Un MineralFrancis David Cabrejos RamosAún no hay calificaciones

- Examen Parcial TeoriaDocumento1 páginaExamen Parcial TeoriaFrancis David Cabrejos RamosAún no hay calificaciones

- Examen Parcial (Seminario)Documento2 páginasExamen Parcial (Seminario)Francis David Cabrejos RamosAún no hay calificaciones

- Universidad Nacional de IngenieríaDocumento6 páginasUniversidad Nacional de IngenieríaFrancis David Cabrejos RamosAún no hay calificaciones

- Examen Parcial PracticaDocumento1 páginaExamen Parcial PracticaFrancis David Cabrejos RamosAún no hay calificaciones

- ES 2020 - 2 Práctica PROPUESTOSDocumento1 páginaES 2020 - 2 Práctica PROPUESTOSBRYAN MORI AREVALOAún no hay calificaciones

- 1ra Practica Calificada Virtual Lunes2020-1Documento4 páginas1ra Practica Calificada Virtual Lunes2020-1Francis David Cabrejos RamosAún no hay calificaciones

- Es 2020 - 2 Teoría PropuestosDocumento1 páginaEs 2020 - 2 Teoría PropuestosFrancis David Cabrejos RamosAún no hay calificaciones

- Examen SustitutorioDocumento2 páginasExamen SustitutorioFrancis David Cabrejos RamosAún no hay calificaciones

- Tarea 1 Estatica - Lunes - 2021 - 01Documento4 páginasTarea 1 Estatica - Lunes - 2021 - 01Francis David Cabrejos RamosAún no hay calificaciones

- Rde N.º 138 2021 Minedu Vmgi Pronabec PDFDocumento116 páginasRde N.º 138 2021 Minedu Vmgi Pronabec PDFFrancis David Cabrejos RamosAún no hay calificaciones

- Asignatura: Analisis Quimico Ciclo: III Codigo: ME 212 Pre-Requisito: BQU01/BQU22 ContenidoDocumento4 páginasAsignatura: Analisis Quimico Ciclo: III Codigo: ME 212 Pre-Requisito: BQU01/BQU22 ContenidoFrancis David Cabrejos RamosAún no hay calificaciones

- Conclusiones Autoevaluación (TAREA PARA ENTREGAR)Documento2 páginasConclusiones Autoevaluación (TAREA PARA ENTREGAR)Francis David Cabrejos RamosAún no hay calificaciones

- PC3 - Dinamica - 2021 - 01Documento1 páginaPC3 - Dinamica - 2021 - 01Francis David Cabrejos RamosAún no hay calificaciones

- GEOLOGIA (Teoría) : P L A N de T R A B A J ODocumento1 páginaGEOLOGIA (Teoría) : P L A N de T R A B A J OFrancis David Cabrejos RamosAún no hay calificaciones

- Practica Calificada 4Documento17 páginasPractica Calificada 4Francis David Cabrejos RamosAún no hay calificaciones

- Manual Reclamo AlumnoDocumento8 páginasManual Reclamo AlumnoGiancarlos Daniel Ortega PAún no hay calificaciones

- M.Sc. Sespedes Valkarsel Svitlana: 23 de Julio Del 2021Documento1 páginaM.Sc. Sespedes Valkarsel Svitlana: 23 de Julio Del 2021Francis David Cabrejos RamosAún no hay calificaciones

- Geometria DescriptivaDocumento12 páginasGeometria DescriptivaFrancis David Cabrejos RamosAún no hay calificaciones

- PC1 - Estatica 01Documento3 páginasPC1 - Estatica 01Francis David Cabrejos RamosAún no hay calificaciones

- Instituto de Educación Superior Tecnológico Privado "De Técnicas Agropecuarias "Documento3 páginasInstituto de Educación Superior Tecnológico Privado "De Técnicas Agropecuarias "Francis David Cabrejos RamosAún no hay calificaciones

- Juzgado Supremo de Investigación Preparatoria Cuaderno N.° 0008-2018-1-5001-JS-PE-01 Corte Suprema de Justicia de La RepúblicaDocumento25 páginasJuzgado Supremo de Investigación Preparatoria Cuaderno N.° 0008-2018-1-5001-JS-PE-01 Corte Suprema de Justicia de La RepúblicaFrancis David Cabrejos RamosAún no hay calificaciones

- Trabajo de Ruta Mas CortaKJKDocumento20 páginasTrabajo de Ruta Mas CortaKJKyormaybe2100% (1)

- E P CONTROL DE CALIDAD RGCA Obras de Construccion y ConservaciónDocumento60 páginasE P CONTROL DE CALIDAD RGCA Obras de Construccion y Conservacióncivil_jonathanAún no hay calificaciones

- El Impacto Del Internet en La SociedadDocumento8 páginasEl Impacto Del Internet en La SociedadDavid GonzálezAún no hay calificaciones

- Cuadro ComparativoDocumento4 páginasCuadro ComparativoRafael Gerardo Rodriguez OllarvesAún no hay calificaciones

- COBIT 4.1. Entregar y Dar Soporte DS5 Garantizar La Seguridad de Los Sistemas. by Juan Antonio VásquezDocumento33 páginasCOBIT 4.1. Entregar y Dar Soporte DS5 Garantizar La Seguridad de Los Sistemas. by Juan Antonio VásquezAlexander Leon FlorezAún no hay calificaciones

- Programa Electrónica 1 - 2SDocumento3 páginasPrograma Electrónica 1 - 2SELIAN JOSUE FUENTES LOPEZAún no hay calificaciones

- Catálogo-Ascensores EmbarbaDocumento104 páginasCatálogo-Ascensores Embarbamauricio buenoAún no hay calificaciones

- Tarea Preparatoria No.3 - CorregidaDocumento2 páginasTarea Preparatoria No.3 - CorregidaDarioAún no hay calificaciones

- Https Help - Netflix.com Legal Privacy Netflixsource Android&FromApp TrueDocumento13 páginasHttps Help - Netflix.com Legal Privacy Netflixsource Android&FromApp TrueAlejandro SanchezAún no hay calificaciones

- Evolución de La Conectividad en El Año 2000Documento4 páginasEvolución de La Conectividad en El Año 2000Jose PerezAún no hay calificaciones

- Capacitacion MEF - IOARR en Situacion de Emergencia - 2021 - 04 - 21Documento43 páginasCapacitacion MEF - IOARR en Situacion de Emergencia - 2021 - 04 - 21Ruben Castañeda CastilloAún no hay calificaciones

- Tarea2-Luis Andres Ramos - Grupo 34Documento25 páginasTarea2-Luis Andres Ramos - Grupo 34luis andres ramosAún no hay calificaciones

- Lección 1-Escritorio y Sus ElementosDocumento4 páginasLección 1-Escritorio y Sus ElementosFranciscoAún no hay calificaciones

- 02 E.T Conex Domic AguaDocumento13 páginas02 E.T Conex Domic AguaAntonio Quispe SaireAún no hay calificaciones

- Mu Si Pesar5.3Documento41 páginasMu Si Pesar5.3luis AlvarezAún no hay calificaciones

- Estandar para El Uso Adecuado de Equipos Electronicos PortatilesDocumento6 páginasEstandar para El Uso Adecuado de Equipos Electronicos PortatilesCésar Híjar SifuentesAún no hay calificaciones

- Ficha Edison QuicaliquinDocumento3 páginasFicha Edison QuicaliquinEdison JuliánAún no hay calificaciones

- Como Afecta La Tecnologia A Los JovenesDocumento3 páginasComo Afecta La Tecnologia A Los JovenesAlexander SanchezAún no hay calificaciones

- Foro Semana # 4Documento4 páginasForo Semana # 4rodoAún no hay calificaciones

- SyllabusDocumento6 páginasSyllabusDaniel PalominoAún no hay calificaciones

- J zhdlkjfhÑADJSHñlahjsfDocumento10 páginasJ zhdlkjfhÑADJSHñlahjsfCesar AlbertoAún no hay calificaciones

- Configuracion en Packet Tracer de Servidor AAADocumento3 páginasConfiguracion en Packet Tracer de Servidor AAAoscarinescAún no hay calificaciones

- 501 405109 1 20 r2.0 KFP Af Series Installation Manual Spanish 1033 PDFDocumento120 páginas501 405109 1 20 r2.0 KFP Af Series Installation Manual Spanish 1033 PDFlada1119Aún no hay calificaciones

- Tutorial Como Crear Un Contador FLIP-FLOP Mod 60Documento7 páginasTutorial Como Crear Un Contador FLIP-FLOP Mod 60Eduardo MoralesAún no hay calificaciones

- Informe Topografico - CENTROS POBLADOSDocumento12 páginasInforme Topografico - CENTROS POBLADOSARCANGELCADAún no hay calificaciones

- BOMBA DE ACEITE CompletoDocumento10 páginasBOMBA DE ACEITE CompletoLeonel LeyvaAún no hay calificaciones

- Programa RYMADocumento96 páginasPrograma RYMARefugio TorresAún no hay calificaciones