Documentos de Académico

Documentos de Profesional

Documentos de Cultura

Practica de Laboratorio

Cargado por

WilyBonjour0 calificaciones0% encontró este documento útil (0 votos)

73 vistas4 páginaspractica resuelta

Título original

Practica de laboratorio.docx

Derechos de autor

© © All Rights Reserved

Formatos disponibles

PDF, TXT o lea en línea desde Scribd

Compartir este documento

Compartir o incrustar documentos

¿Le pareció útil este documento?

¿Este contenido es inapropiado?

Denunciar este documentopractica resuelta

Copyright:

© All Rights Reserved

Formatos disponibles

Descargue como PDF, TXT o lea en línea desde Scribd

0 calificaciones0% encontró este documento útil (0 votos)

73 vistas4 páginasPractica de Laboratorio

Cargado por

WilyBonjourpractica resuelta

Copyright:

© All Rights Reserved

Formatos disponibles

Descargue como PDF, TXT o lea en línea desde Scribd

Está en la página 1de 4

Práctica de laboratorio: explorando el mundo de

los profesionales en el área de la ciberseguridad

dolorescacerescastro@gmail.com

Parte 1: Protección de sus datos

Paso 1: Cómo Google protege sus datos

a) Todas las máquinas son construidas a medida de Google y todos sus sistemas están

fabricadas bajo sus especificaciones para instalarlos en los centros de datos, esto

ayuda a proporcionar un entorno informático poco vulnerable.

b) En los centros de datos de Google no se permite el acceso a personal privado o

particular, solo ingresa personal autorizado que realiza servicio allí. Google se protege

con personal de guardia las 24hs los 7 días de la semana, el ingreso a los centros esta

bajo vigilancia por medio de accesos restringidos y controlados por personal de

seguridad, y por cámaras conectadas a un sistema de custodia, el personal debe

registrarse en el área de recepción CUANDO INGRESA A LOS CENTROS

c)- Los datos de los clientes se almacenan en varios lugares que ayudan a garantizar la

fiabilidad. Los archivos que se almacenaron reciben nombres aleatorios como forma de

protección además de que no se almacenan en textos claros. Google rastrea

rigurosamente su ubicación y estado. Cuando algún disco duro falla es reformateado y

probado.

Google mantiene una copia de seguridad adicional de los datos en el centro de datos

que se almacenan en cintas que se muestran en el video como grandes contenedores.

esto proporciona un nivel de redundancia para ayudar a protegen los datos de sus

clientes. En los centros de datos hay múltiples conexiones redundantes (los centros se

conectan por fibra óptica de alta velocidad).

Paso 2: Identifique las vulnerabilidades de los datos.

a) Podemos encontrar nuestros datos, cuando usamos el motor de búsqueda de Google,

en la administración de identidad federada que se refiere a varias empresas que

permiten al usuario utilizar la misma credencial de identificación para acceder a la red

de las empresas que integran el grupo. Esto significa que se comparte información de

identidad automáticamente dentro de los límites del reino. Una identidad federada

conecta la identidad electrónica de un sujeto mediante sistemas de administración de

identidades separados

b) Si, se pueden tomar medidas para proteger los datos al utilizar el motor de búsqueda

de Google, por ejemplo: La manera más común de proteger la identidad federada es

vincular la capacidad de inicio de sesión a un dispositivo autorizado.

Parte 2: Mejora de la seguridad en las cuentas de

Google.

Paso 1: La clave para trabajar de manera más inteligente, rápida y segura

a) Es una forma eficiente, rápida y fácil de mantener segura su información con

una clave de seguridad creada específicamente para defenderse de trampas de

suplantación de identidad que puedan robar información de acceso. Se ingresa

un código corto adicional para verificar la identidad de forma fehaciente.

Esta forma puede proteger mi cuenta de Google porque solo tienen acceso los

administradores de Google quienes pueden darle a todos los miembros de la

organización una clave de acceso para proteger aún más la información.

c) La clave de seguridad es una pequeña clave que se ingresa en la computadora y

se presiona, sin tocar la pantalla. Esto envía un código encriptado a los

servidores de Google sin que debe ingresar nada en la pantalla esto es una

manera segura, rápida y fácil de protegen la información dado que restringe el

acceso a cualquiera. Podemos usar la clave en varios sistemas pero no en

simultaneo porque los administradores la detectan, y hasta anularían una (esta

parte de la pregunta no me quedo muy claro yo la entiendi de manera que

esa es mi repuesta , pero no estoy segura ).

d) Si una clave de seguridad no funciona en su dispositivo o navegador, es posible

que vea una opción para iniciar sesión con un código o mensaje en su lugar.

Paso2: Protección del acceso a la cuenta de Gmail.

Paso 3: Verifique su actividad en la cuenta de Gmail.

También podría gustarte

- 1.5.3.4 Lab - Exploring The World of Cybersecurity ProfessionalsDocumento3 páginas1.5.3.4 Lab - Exploring The World of Cybersecurity ProfessionalsAneurisAún no hay calificaciones

- UF1473 - Salvaguarda y seguridad de los datosDe EverandUF1473 - Salvaguarda y seguridad de los datosAún no hay calificaciones

- 1.5.3.4 Lab - Exploring The World of Cybersecurity ProfessionalsDocumento4 páginas1.5.3.4 Lab - Exploring The World of Cybersecurity ProfessionalsAriana NuñezAún no hay calificaciones

- Lab 1.3 Ciberseguridad-Trabajo GrupalDocumento4 páginasLab 1.3 Ciberseguridad-Trabajo GrupalTorres Benites Julio CesarAún no hay calificaciones

- 1.5.3.4 Lab - Exploring The World of Cybersecurity ProfessionalsDocumento3 páginas1.5.3.4 Lab - Exploring The World of Cybersecurity ProfessionalsMarlon MendozaAún no hay calificaciones

- 1.5.3.4 Lab - Exploring The World of Cybersecurity Professionals 123Documento3 páginas1.5.3.4 Lab - Exploring The World of Cybersecurity Professionals 123Max DJAún no hay calificaciones

- 1.5.3.4 Explorando El Mundo de Los Profesionales en El Área de CiberseguridadDocumento4 páginas1.5.3.4 Explorando El Mundo de Los Profesionales en El Área de Ciberseguridaddeivis0% (1)

- 1.5.3.4 Lab - Mundo de Ciberseguridad.Documento3 páginas1.5.3.4 Lab - Mundo de Ciberseguridad.louise0823Aún no hay calificaciones

- 1.5.3.4 Lab - Exploring The World of Cybersecurity ProfessionalsDocumento3 páginas1.5.3.4 Lab - Exploring The World of Cybersecurity Professionalstorizluis66Aún no hay calificaciones

- 1.5.3.4 Lab - Exploring The World of Cybersecurity ProfessionalsDocumento3 páginas1.5.3.4 Lab - Exploring The World of Cybersecurity ProfessionalsEdin Meneses PozoAún no hay calificaciones

- Lab - Explorando El Mundo de Los Profesionales en El Área de CiberseguridadDocumento4 páginasLab - Explorando El Mundo de Los Profesionales en El Área de CiberseguridadRonny PbzAún no hay calificaciones

- Lab2 Tema 1 Explorando Profesionales de CiberseguridadDocumento5 páginasLab2 Tema 1 Explorando Profesionales de CiberseguridadPaulina Echeverría0% (1)

- Evaluar y Analizar Un Sistema de InformaciónDocumento4 páginasEvaluar y Analizar Un Sistema de InformaciónDANIEL FELIPE RUIZ ZÚÑIGAAún no hay calificaciones

- 1.5.3.4 Lab - Exploring The World of Cybersecurity ProfessionalsDocumento3 páginas1.5.3.4 Lab - Exploring The World of Cybersecurity ProfessionalsDavid Linares100% (1)

- Investigación SO II 5 PDFDocumento10 páginasInvestigación SO II 5 PDFJonathan DamianAún no hay calificaciones

- 1.5.3.4 Lab - Exploring The World of Cybersecurity ProfessionalsDocumento3 páginas1.5.3.4 Lab - Exploring The World of Cybersecurity ProfessionalsIsaac Martinez SerranoAún no hay calificaciones

- Comprender Los Objetivos de Seguridad Básicos: ¿Qué Es Un Caso de Uso?Documento13 páginasComprender Los Objetivos de Seguridad Básicos: ¿Qué Es Un Caso de Uso?Alonzo RamirezAún no hay calificaciones

- 1.5.3.4 Lab - Exploring The World of Cybersecurity ProfessionalsDocumento3 páginas1.5.3.4 Lab - Exploring The World of Cybersecurity ProfessionalsEdwin RZAún no hay calificaciones

- 1.5.3.4 Lab - Exploring The World of Cybersecurity Professionals PDFDocumento3 páginas1.5.3.4 Lab - Exploring The World of Cybersecurity Professionals PDFMarcelo ChamorroAún no hay calificaciones

- Teoría de Seguridad de La InformaciónDocumento4 páginasTeoría de Seguridad de La InformaciónAlexander JoyaAún no hay calificaciones

- 3.3 Protección de Redes Sistemas y SoftwareDocumento28 páginas3.3 Protección de Redes Sistemas y SoftwarerljhonnyAún no hay calificaciones

- Tecnicas para Proteger La Seguridad de La InformacionDocumento9 páginasTecnicas para Proteger La Seguridad de La InformacioncrabafAún no hay calificaciones

- Montes Ruben R5 U3Documento6 páginasMontes Ruben R5 U3Isidoro Moisés MontesAún no hay calificaciones

- Buenas Practicas en Materia de Ciberseguridad en Entornos de TrabajoDocumento4 páginasBuenas Practicas en Materia de Ciberseguridad en Entornos de TrabajoRoxana SosaAún no hay calificaciones

- Primera Entrega Teoría de La SeguridadDocumento6 páginasPrimera Entrega Teoría de La SeguridadAna Milena Diaz100% (1)

- Entregable 1Documento8 páginasEntregable 1Felipe CarrascoAún no hay calificaciones

- Act1 Awebi4.0 GGGDocumento10 páginasAct1 Awebi4.0 GGGgabriel garciaAún no hay calificaciones

- Encriptación de Datos y InformaciónDocumento12 páginasEncriptación de Datos y InformaciónMoisés JiménezAún no hay calificaciones

- Tarea Semana N 3Documento6 páginasTarea Semana N 3MadeleineSilvaFalenAún no hay calificaciones

- Laboratorio 1 y 2Documento5 páginasLaboratorio 1 y 2Alejandró MorenóAún no hay calificaciones

- Guia 1 - Informatica 11° - 3PDocumento3 páginasGuia 1 - Informatica 11° - 3PPaula CarvajalAún no hay calificaciones

- Seguridad Logica Auditoria de SistemasDocumento13 páginasSeguridad Logica Auditoria de SistemasJuan Carlos Nunez UgaldeAún no hay calificaciones

- Semana 03 - Tema 01: Tarea - Implementación de Controles de SeguridadDocumento1 páginaSemana 03 - Tema 01: Tarea - Implementación de Controles de SeguridadKaty Mejia laupaAún no hay calificaciones

- Jose Castillo 2018210061 Actividad#5.2Documento3 páginasJose Castillo 2018210061 Actividad#5.2Rey Castillo RiveraAún no hay calificaciones

- Ejemplo Cumplimiento de Controles 1Documento20 páginasEjemplo Cumplimiento de Controles 1Luis FloresAún no hay calificaciones

- Nube. ResumenDocumento5 páginasNube. ResumenAlba Fernández GarcíaAún no hay calificaciones

- Seguridad Logica en RedesDocumento8 páginasSeguridad Logica en RedesDiego TotAún no hay calificaciones

- C4 Seguridad WebDocumento34 páginasC4 Seguridad Webgemelos202412Aún no hay calificaciones

- Aca 2 - Auditoria de SistemasDocumento5 páginasAca 2 - Auditoria de SistemasHugoAún no hay calificaciones

- Tema 2-1 AF4 - UD2 - Como Proteger La Red. Robo de DatosDocumento21 páginasTema 2-1 AF4 - UD2 - Como Proteger La Red. Robo de DatosDomingoAún no hay calificaciones

- Seguridad InformaticaDocumento5 páginasSeguridad InformaticaDavid GómezAún no hay calificaciones

- Tecnologías 5Documento5 páginasTecnologías 5Kathvond StambukAún no hay calificaciones

- Lab 06Documento5 páginasLab 06leonardo guzmanAún no hay calificaciones

- DanielmetroDocumento22 páginasDanielmetroDaniel ZapataAún no hay calificaciones

- Cya04 TareaDocumento3 páginasCya04 TareaEduardo RodríguezAún no hay calificaciones

- SAD Fundamentos de SeguridadDocumento53 páginasSAD Fundamentos de SeguridadOscar MoralesAún no hay calificaciones

- Tipos de Seguridad de La Información en Las OrganizacionesDocumento3 páginasTipos de Seguridad de La Información en Las OrganizacionesEunicee ArriagaAún no hay calificaciones

- Tipos de Seguridad InformaticaDocumento14 páginasTipos de Seguridad InformaticaEstela MelanyAún no hay calificaciones

- ACTIVIDAD 3 - Conociendo La Seguridad en El SoftwareDocumento15 páginasACTIVIDAD 3 - Conociendo La Seguridad en El SoftwareTatiana Cabrera GoicocheaAún no hay calificaciones

- Ámbitos de Control Físico y Lógico. Controles de Seguridad InformáticaDocumento6 páginasÁmbitos de Control Físico y Lógico. Controles de Seguridad InformáticaMario RosalesAún no hay calificaciones

- Alvaro Quian Sanchez TI M1 Seguridad y Gestion de RedesDocumento6 páginasAlvaro Quian Sanchez TI M1 Seguridad y Gestion de RedesAlvaro Quian SánchezAún no hay calificaciones

- 9.3 Identificación de Procedimientos de SeguridadDocumento6 páginas9.3 Identificación de Procedimientos de SeguridadKaryn Andrea GomezAún no hay calificaciones

- DadicavirpDocumento1 páginaDadicavirpErick Suarez AguilarAún no hay calificaciones

- V2. Fase - 3 - Grupo - 301127 - 12Documento14 páginasV2. Fase - 3 - Grupo - 301127 - 12jesus manuel contreras florezAún no hay calificaciones

- Medidas de ProteccionDocumento11 páginasMedidas de ProteccionJeffrey JesúsAún no hay calificaciones

- Foro Actividad 4Documento1 páginaForo Actividad 4Luis Miguel Garzon RuizAún no hay calificaciones

- Recomendaciones para La Solución de Robin Hood JJDocumento6 páginasRecomendaciones para La Solución de Robin Hood JJJesus Henriquez GomezAún no hay calificaciones

- Control de Acceso LogicoDocumento11 páginasControl de Acceso LogicoRodrigo Cartes HarrymoteAún no hay calificaciones

- Auditoria FisicaDocumento24 páginasAuditoria FisicaLuis Geovanny50% (2)

- Prospecto MicosepDocumento1 páginaProspecto MicosepWilyBonjourAún no hay calificaciones

- 2.5.2.7 ActDocumento4 páginas2.5.2.7 ActMelly Montes Garcia MontesAún no hay calificaciones

- Inscripciones InformaciónDocumento4 páginasInscripciones InformaciónWilyBonjourAún no hay calificaciones

- Canto y Fe - Digital - Nuevo Himnario IERPDocumento457 páginasCanto y Fe - Digital - Nuevo Himnario IERPWilyBonjour100% (1)

- Riskquim - SustanciasDocumento2 páginasRiskquim - SustanciasWilyBonjour100% (1)

- Preguntas Frecuentes Secundaria-2021Documento4 páginasPreguntas Frecuentes Secundaria-2021WilyBonjourAún no hay calificaciones

- Neumatica TotalDocumento2 páginasNeumatica TotalWilyBonjourAún no hay calificaciones

- InstuccionesDocumento1 páginaInstuccionesWilyBonjourAún no hay calificaciones

- Sucinta Cronología Valdense Corregida Nov. 2013Documento2 páginasSucinta Cronología Valdense Corregida Nov. 2013WilyBonjourAún no hay calificaciones

- Aire Acondicionado PDFDocumento14 páginasAire Acondicionado PDFWilyBonjourAún no hay calificaciones

- Conexiones AbrilDocumento1 páginaConexiones AbrilWilyBonjourAún no hay calificaciones

- Aire Acondicionad Manual Aire AcondicionadoDocumento14 páginasAire Acondicionad Manual Aire AcondicionadoWilyBonjourAún no hay calificaciones

- 24SP-Prácticas y Simulacros Integradores PS BásicosDocumento1 página24SP-Prácticas y Simulacros Integradores PS BásicosAerosanidad SASAún no hay calificaciones

- Examen ExcelDocumento12 páginasExamen ExcelCamila Ludeña RiveraAún no hay calificaciones

- 4.1 Técnicas de Control y Tecnología de La InformaciónDocumento40 páginas4.1 Técnicas de Control y Tecnología de La Informaciónluisa cecilia gutierrez merinoAún no hay calificaciones

- Compresores Bristol Intrucciones de InstalacionDocumento15 páginasCompresores Bristol Intrucciones de InstalacionCesar Visamón HistolAún no hay calificaciones

- Tarea 10 Proyecto CanvasDocumento6 páginasTarea 10 Proyecto CanvaskandylimonAún no hay calificaciones

- Practico 3Documento3 páginasPractico 3Harbey Hernandez SuarezAún no hay calificaciones

- 2do. Robot MasaDocumento2 páginas2do. Robot Masanoea77aque4592Aún no hay calificaciones

- Actividades Precursoras Del LenguajeDocumento32 páginasActividades Precursoras Del LenguajeSoledad sotoAún no hay calificaciones

- Manual de Uso de VexcodeDocumento14 páginasManual de Uso de VexcodeMARVI HERNANDEZ40% (5)

- Evaluacion Foda Hyundai.Documento6 páginasEvaluacion Foda Hyundai.JosueChablaAún no hay calificaciones

- La Tríada de Seguridad de La InformaciónDocumento5 páginasLa Tríada de Seguridad de La InformaciónJefe de Seguridad Hotel El PaseoAún no hay calificaciones

- CAPITULO II - Sistema AutomatizadoDocumento8 páginasCAPITULO II - Sistema AutomatizadoAnjes Cordanov50% (2)

- CURSO APRENDE A Sacar MoldesDocumento16 páginasCURSO APRENDE A Sacar MoldesPedroDalvaradoAún no hay calificaciones

- Cccuadro de Mando Integral o BSCDocumento4 páginasCccuadro de Mando Integral o BSCJHENSENAún no hay calificaciones

- Nombre de La Segunda UnidadDocumento7 páginasNombre de La Segunda UnidadGiovanna Angela Tovar BarrientosAún no hay calificaciones

- Tesis Deteccion Efecto SurgeDocumento88 páginasTesis Deteccion Efecto SurgeNESTOR DURANAún no hay calificaciones

- Instrucciones Trans ParametricDocumento6 páginasInstrucciones Trans ParametricVictor JusticeAún no hay calificaciones

- MOF 2018-Nuevo Formato-Anexo MOF-C10-04Documento122 páginasMOF 2018-Nuevo Formato-Anexo MOF-C10-04Arq. ErickssonAún no hay calificaciones

- 2 - Segundo Bloque-Teorico - Practico - Virtual - Sistemas de Información en Gestión Logística - (Grupo B02)Documento4 páginas2 - Segundo Bloque-Teorico - Practico - Virtual - Sistemas de Información en Gestión Logística - (Grupo B02)HEIDY YARID JAIMES LEMUSAún no hay calificaciones

- DATOSDocumento2 páginasDATOSMarissa Nataly Condori MendozaAún no hay calificaciones

- INSTALACIONESELECTRICASDocumento27 páginasINSTALACIONESELECTRICASjazmin huayta U.UAún no hay calificaciones

- Hseq-Pc-11 Control Dctos y RegistrosDocumento6 páginasHseq-Pc-11 Control Dctos y RegistrosKAROL HUERTASAún no hay calificaciones

- Acta de Instalación ENTEL-TELRAD - LLAXTADocumento1 páginaActa de Instalación ENTEL-TELRAD - LLAXTAjhonatan pacherres camposAún no hay calificaciones

- Analizar Un Artículo Referente A La Importancia de La Gestión Documental en Idioma Inglés.Documento3 páginasAnalizar Un Artículo Referente A La Importancia de La Gestión Documental en Idioma Inglés.Diana Paola MenesesAún no hay calificaciones

- 6-Qué Es La Fuerza Electromotriz PDFDocumento3 páginas6-Qué Es La Fuerza Electromotriz PDFluisAún no hay calificaciones

- Guía # 1 Lab. RefrigeraciónDocumento10 páginasGuía # 1 Lab. RefrigeraciónAdolfo QuenallataAún no hay calificaciones

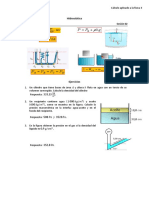

- S08.s2 - Resolver Ejercicios - HidrostáíticaDocumento3 páginasS08.s2 - Resolver Ejercicios - HidrostáíticaAlan Daniel GuillermoAún no hay calificaciones

- Infoplc Net Tia Tour - Sinamics v20Documento40 páginasInfoplc Net Tia Tour - Sinamics v20faspAún no hay calificaciones

- Evaluacion Del Expediente de Modulos PrefabricadosDocumento3 páginasEvaluacion Del Expediente de Modulos PrefabricadosKevin ArgAún no hay calificaciones

- 10 Plataforma Deportiva y Tribuna de ConcretoDocumento6 páginas10 Plataforma Deportiva y Tribuna de ConcretoTeofilo Emanuel Cholan CaruajulcaAún no hay calificaciones