Documentos de Académico

Documentos de Profesional

Documentos de Cultura

Mapa Mental - Delitos Informaticos PDF

Cargado por

byronDescripción original:

Título original

Derechos de autor

Formatos disponibles

Compartir este documento

Compartir o incrustar documentos

¿Le pareció útil este documento?

¿Este contenido es inapropiado?

Denunciar este documentoCopyright:

Formatos disponibles

Mapa Mental - Delitos Informaticos PDF

Cargado por

byronCopyright:

Formatos disponibles

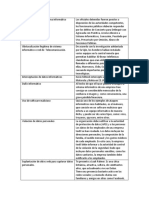

Hacker.- Invade sw sin causar daño a terceros, Ingeniería social.- Hacer que la gente haga Spyware.

Ingeniería social.- Hacer que la gente haga Spyware.- Recoge y encia informacion

pede crear su propio sw. lo que queremos. privada sin consentimiento.

Cracker.- Invade sistemas con la intencion de Phishing.-Robar identidad del usuairo Keylogger.- Captura las teclas pulsadas

causar problemas. (email). por el usurio.

Trashing.- Busca lucrarse mediante el trafico Pharming.- Envio de una web falsa a la Adware.- Muestra anuncions y paginas

de informacion. original solicitada. web no solicitadas.

Terrorista.- Usa la red para mostrar odio, Skimming.- Robo de información de Backdoor.- permite acceso y control

racism, etc. tarjetas de credito. remotos del sistemas sin una

Sujeto pasivo. - Es el participante en

Phreaker.- Realiza delitos relacionados con las quien recae la accion del sujeto Spam.- Publicidad no deseada autorizacion. - Se necesita conocimiento avanzado en

rededs de telefonia. activo, en su mayoria son informatica para probar un delito.

Sujeto activo.- Es una persona de instituciones y empresas. - No necesitan presencia fisica del infractor

buen estatus economico, con - No necesitan de un capital económico

Según tipo de ataque grandes facilidades y se encuantran Los objetivos de ataque suelen ser:

Dinero, informacion confidencial, grande

en lugares estrategicos qu infringen

beneficios personales, daño, - Estan a disposicioin de menores de edad

las normas legales aprevechandose

de su estatus. accidente. -

TÉCNICAS QUE USAN

SUJETOS

Delitos computacionales.- PROGRAMAS QUE USAN

Conductas delictivas quer se -Estatus social y economico de las

CIBER DELINCUENTES

cometen a traves de redes, que personas.

afectan el patrimonio, el derecho, la

- Valores morales y eticos de la

intimidad de las personas o la

sociedad

seguridad de la constitucion.

TIPOS DELITOS INFORMÁTICOS CARACTERÍSTICAS

- Identificar mensajes sospechosos

Delitos informaticos.- El daño es - Cambiar contraseña a menudo

directamente al software, o sea el CAUSAS

Definición

ataque es precisamente de forma - Instalar un firewall

DECLARADOS EN EL DERECHO

lógica , por ejemplo: la intromisión PENAL - Actualizar periodicamente el

de virus. sistema operativo.

Conjunto de conductas criminales PREVENCIÓN

que se realizan a través del

ordenador electrónico o que afectan

al funcionamiento de los sistemas

informáticos

DERECHO INFORMATICO Definición

Spam.- Correo o mensajes basura, no solicitados.

Características

Fraude.- Es cualquier cambio malicioso no autorizado Se refiere a los problemas jurídicos

de datos. que se originan en la sociedad por el

- Se encuentra en un continuo

Robo.- Apoderamiento de bienes udando sistemas desarrollo debido al desarrollo uso de las computadoras.

informaticos. tecnológico

Hostigamiento. - Acoso a una o un grupo de personas.

- Tiene una relación directa con las

Contenido obsceno.- Conteniido obsceno u ofensivo. demás ramas del derecho

Terrorismo.- Ataque masivo de sistemas de ordenadores

- Se van desarrollando de acuerdo a

la trascendencia del derecho

También podría gustarte

- Mapa MentalDocumento1 páginaMapa Mentalyenaloca100% (1)

- Cuadro Comparativo Proteccion de Datos PDFDocumento1 páginaCuadro Comparativo Proteccion de Datos PDFCapiAún no hay calificaciones

- Mapa Conceptual CiberdelitosDocumento1 páginaMapa Conceptual CiberdelitosAdriana Puentes100% (1)

- Marco Teorico Seguridad InformaticaDocumento85 páginasMarco Teorico Seguridad InformaticaCrystal BurksAún no hay calificaciones

- El Derecho de La Propiedad Intelectual y Las Nuevas Tecnologias de La Informacion y ComunicaciónDocumento4 páginasEl Derecho de La Propiedad Intelectual y Las Nuevas Tecnologias de La Informacion y ComunicaciónKarLi JiMenezAún no hay calificaciones

- .pptxDocumento11 páginas.pptxk898zfwgcpAún no hay calificaciones

- Delitos InformaticosDocumento1 páginaDelitos InformaticosMaria José Mazayate PerezAún no hay calificaciones

- Perfil de Un Delincuente InformaticoDocumento6 páginasPerfil de Un Delincuente InformaticoWilm1985Aún no hay calificaciones

- Caso Ceo1Documento10 páginasCaso Ceo1william chiluisaAún no hay calificaciones

- Delitos CibernéticosDocumento4 páginasDelitos CibernéticosDonaji Tulteca LedesmaAún no hay calificaciones

- Investigacion Unidad 6 Delitos InformaticosDocumento8 páginasInvestigacion Unidad 6 Delitos InformaticosAseret OznolaAún no hay calificaciones

- MI 2020 - Módulo 4 - Ciberseguridad PDFDocumento69 páginasMI 2020 - Módulo 4 - Ciberseguridad PDFanyelamorochaAún no hay calificaciones

- Tema 20 (Extendido) - Convocatoria 2021Documento18 páginasTema 20 (Extendido) - Convocatoria 2021Lobo OlivaresAún no hay calificaciones

- Guia de Ciberataques CorregidaDocumento29 páginasGuia de Ciberataques CorregidaTania Sharon Cacha MejiaAún no hay calificaciones

- Tema L CiberseguridadDocumento26 páginasTema L CiberseguridadAngelito ManuelAún no hay calificaciones

- Mapa de CajasDocumento2 páginasMapa de CajasPaula Milena Camacho ArenasAún no hay calificaciones

- Folleto MariaDocumento3 páginasFolleto MariaMaría Alejandra Jiménez GuzmánAún no hay calificaciones

- Delitos Informaticos en La EmpresaBDocumento44 páginasDelitos Informaticos en La EmpresaBFernando YapuraAún no hay calificaciones

- PENALDocumento4 páginasPENALitzelmendollaAún no hay calificaciones

- Análisis CoparativoDocumento2 páginasAnálisis CoparativoKaren EspinozaAún no hay calificaciones

- Perfil Criminologico y DerivacionesDocumento18 páginasPerfil Criminologico y DerivacionesMantenimiento IT 1Aún no hay calificaciones

- 07jul SandraPoveda m1 g11Documento71 páginas07jul SandraPoveda m1 g11ivan Dario Correa RestrepoAún no hay calificaciones

- Delitos Informaticos - Antonio Jose MagdalenoDocumento7 páginasDelitos Informaticos - Antonio Jose MagdalenoAntonio MagdalenoAún no hay calificaciones

- Entregable 2Documento6 páginasEntregable 2jjjjjAún no hay calificaciones

- Mapa Mental CienciaDocumento2 páginasMapa Mental Cienciagmasr42Aún no hay calificaciones

- Infografia, Carlos Mario, 501Documento1 páginaInfografia, Carlos Mario, 501Rafael CórdovaAún no hay calificaciones

- Perfil Del Delincuente Informatico PDFDocumento3 páginasPerfil Del Delincuente Informatico PDFYOLANDAJIMENEZAún no hay calificaciones

- Seguridad Informatica Cap - 8Documento30 páginasSeguridad Informatica Cap - 8Marlon NortieeAún no hay calificaciones

- Fase 1 Grupo 233005 6 UltimoDocumento7 páginasFase 1 Grupo 233005 6 UltimoMarlody R GomezAún no hay calificaciones

- Delitos InformaticosDocumento15 páginasDelitos InformaticosEduardo ValdezAún no hay calificaciones

- M21 Jdi U1 S4 STVH PDFDocumento13 páginasM21 Jdi U1 S4 STVH PDFMarcos CamposAún no hay calificaciones

- Cuadro Comparativo de HackersDocumento2 páginasCuadro Comparativo de HackersKaren Yuliza Madrid VargasAún no hay calificaciones

- Delitos Informaticos Cip OkDocumento32 páginasDelitos Informaticos Cip OkKike LópezAún no hay calificaciones

- Clase 1 InformaticaDocumento15 páginasClase 1 InformaticaSusy SaquicAún no hay calificaciones

- Taller - CiberdelitosDocumento7 páginasTaller - CiberdelitosAnto dAún no hay calificaciones

- Delitos InformáticosDocumento13 páginasDelitos InformáticosLaura SeguraAún no hay calificaciones

- Capítulo 2. Análisis de VulnerabilidadesDocumento33 páginasCapítulo 2. Análisis de VulnerabilidadesJorge EspinozaAún no hay calificaciones

- Asignacion 4 Carlos GalvezDocumento8 páginasAsignacion 4 Carlos GalvezvForgiveCarlos aaAún no hay calificaciones

- Delitos Informáticos en La Ley EcuatorianaDocumento5 páginasDelitos Informáticos en La Ley EcuatorianaJames Peralta DiazAún no hay calificaciones

- Perfil de Un Delincuente Informatico PDFDocumento5 páginasPerfil de Un Delincuente Informatico PDFMariany ZM100% (2)

- HAKERS (Positivo, Negativo, Interesante)Documento1 páginaHAKERS (Positivo, Negativo, Interesante)Gómez Aguilar Ana100% (1)

- Sesión 2 Redes Sociales-DelitosDocumento24 páginasSesión 2 Redes Sociales-DelitosPAULO ROJASAún no hay calificaciones

- Intrusos InformáticosDocumento6 páginasIntrusos InformáticosMaria Elena Zavala Sanchez100% (1)

- Delitos InformáticosDocumento4 páginasDelitos InformáticosJavier Onishi SadudAún no hay calificaciones

- Articulo Delitos InformaticosDocumento4 páginasArticulo Delitos Informaticosponchito_pro10Aún no hay calificaciones

- Derecho InformáticoDocumento8 páginasDerecho InformáticoDayvinson BritoAún no hay calificaciones

- Cuadro Comparatibo Sobre Hacker y CrakersDocumento2 páginasCuadro Comparatibo Sobre Hacker y CrakersDavid Alexander Monroy MirandaAún no hay calificaciones

- Actividad de Aprendizaje Delitos InformáticoDocumento3 páginasActividad de Aprendizaje Delitos InformáticoValentina RuizAún no hay calificaciones

- Tarea 1 SeguridadDocumento17 páginasTarea 1 Seguridadjose antonioAún no hay calificaciones

- Delito Informatico: Mariana Hailyne Molina Hernandez AL087649Documento2 páginasDelito Informatico: Mariana Hailyne Molina Hernandez AL087649gerardo peredaAún no hay calificaciones

- Derecho InformaticoDocumento7 páginasDerecho InformaticoSofia CruzAún no hay calificaciones

- Delitos+Informáticos +Doctor++William+MerchánDocumento35 páginasDelitos+Informáticos +Doctor++William+Merchánisabella.sas06Aún no hay calificaciones

- Ensayo La Ingeniería SocialDocumento3 páginasEnsayo La Ingeniería SocialradutariAún no hay calificaciones

- Universidad Abierta y A Distancia de México: División de Ciencias Sociales y Administrativas Licenciatura en DerechoDocumento11 páginasUniversidad Abierta y A Distancia de México: División de Ciencias Sociales y Administrativas Licenciatura en DerechoMarcos Campos100% (1)

- Procedimientos Fraude InformaticoDocumento80 páginasProcedimientos Fraude InformaticoCarlosAgurtoOrozco100% (1)

- Triptico CiberdelitoDocumento2 páginasTriptico CiberdelitoKarol Josselyn100% (1)

- Cuadro Comparativo Delitos InformaticosDocumento1 páginaCuadro Comparativo Delitos Informaticosdairibeth100% (1)

- Ingenieria SocialDocumento1 páginaIngenieria Socialraddouan20Aún no hay calificaciones

- Documento Normativo de La Función Del Usuario y Manejo de InformaciónDocumento16 páginasDocumento Normativo de La Función Del Usuario y Manejo de InformaciónRigo GutierrezAún no hay calificaciones

- Modulo IIIDocumento2 páginasModulo IIIJ. Adrian SanchezAún no hay calificaciones

- Informe StuxnetDocumento3 páginasInforme Stuxnetbyron100% (1)

- Captura Protocolos HTTPS y SSHDocumento51 páginasCaptura Protocolos HTTPS y SSHbyronAún no hay calificaciones

- Mapa Mental - Delitos Informaticos PDFDocumento1 páginaMapa Mental - Delitos Informaticos PDFbyron50% (4)

- Piramide Kelsen - EnsayoDocumento3 páginasPiramide Kelsen - EnsayobyronAún no hay calificaciones

- Ensayo - Smart ContractsDocumento2 páginasEnsayo - Smart ContractsbyronAún no hay calificaciones

- Ensayo - CiberdelincuenciaDocumento2 páginasEnsayo - CiberdelincuenciabyronAún no hay calificaciones

- Ensayo - Filtracion de Datos APPSDocumento3 páginasEnsayo - Filtracion de Datos APPSbyronAún no hay calificaciones

- Casos de Emprendedores de ExitoDocumento5 páginasCasos de Emprendedores de ExitoSANDRA ROXANA LOPEZ VILLEGASAún no hay calificaciones

- Unidad Educativa Particular "Antonio Flores" Tercero de Bachillerato "A"Documento31 páginasUnidad Educativa Particular "Antonio Flores" Tercero de Bachillerato "A"Noe FFAún no hay calificaciones

- Modelo de Air Waybill Awb o ConocimientoDocumento1 páginaModelo de Air Waybill Awb o ConocimientoJesus Yered MercadoAún no hay calificaciones

- Que Es La NovacionDocumento6 páginasQue Es La NovacionMarlen Ines VallecillaAún no hay calificaciones

- Licencia Médica ElectronicaDocumento1 páginaLicencia Médica ElectronicaSalome IñiguezAún no hay calificaciones

- FORMULARIO C SOLICITUD INTERVENCIÓN ESE (Equipo Socioeducativo Región VII)Documento3 páginasFORMULARIO C SOLICITUD INTERVENCIÓN ESE (Equipo Socioeducativo Región VII)Marcela testiniAún no hay calificaciones

- Examen N1 TEM-116 2017ADocumento2 páginasExamen N1 TEM-116 2017AMiguel BasantesAún no hay calificaciones

- Tesis 192897Documento2 páginasTesis 192897Yisus ElbárbaroAún no hay calificaciones

- Formulación de Cargos Alto MaipoDocumento33 páginasFormulación de Cargos Alto MaipoCristian NeiraAún no hay calificaciones

- Incripcion Marca GanadoDocumento2 páginasIncripcion Marca GanadoRonny OrueAún no hay calificaciones

- ORGANIGRAMADocumento1 páginaORGANIGRAMAedwin100% (1)

- Facultad de DerechoDocumento7 páginasFacultad de DerechoSocrates CoronadoAún no hay calificaciones

- Ampliac. Plazo Occoruro.Documento6 páginasAmpliac. Plazo Occoruro.Anonymous ELpvb3Aún no hay calificaciones

- Act 4 - Cuadro ComparativoDocumento4 páginasAct 4 - Cuadro ComparativoComunidad San DamiánAún no hay calificaciones

- Salvacion y Algo MásDocumento3 páginasSalvacion y Algo MásJulian Leonardo Carvajal OquendoAún no hay calificaciones

- Apuntes para El Juego Scout IIDocumento45 páginasApuntes para El Juego Scout IIapi-3732824Aún no hay calificaciones

- Alberto Binder - Análisis Político CriminalDocumento4 páginasAlberto Binder - Análisis Político CriminalAlexandre Hagiwara Pereira67% (3)

- Trabajo Final Propedeutico de EspanolDocumento4 páginasTrabajo Final Propedeutico de EspanolKelvin Reyes RamirezAún no hay calificaciones

- CPD 7 Semana 6Documento3 páginasCPD 7 Semana 6Geraldine Lorena Guerra GonzálezAún no hay calificaciones

- Practico de ContabilidadDocumento39 páginasPractico de ContabilidadJose Luis MirandaAún no hay calificaciones

- Taller Semana 8 Nia 250 para EstudianteDocumento2 páginasTaller Semana 8 Nia 250 para Estudiantebrian jose valera molinaAún no hay calificaciones

- Carta Gira BoqueronDocumento1 páginaCarta Gira BoqueronElmer GarcíaAún no hay calificaciones

- Concepto de Familia - IcbfDocumento3 páginasConcepto de Familia - IcbfSebastián HR100% (1)

- Al Rincon Quita CalzonDocumento20 páginasAl Rincon Quita CalzonClarisa Vanessa Torres Espinoza100% (1)

- Tema 11Documento5 páginasTema 11ABCAún no hay calificaciones

- Elementos de La Relación LaboralDocumento4 páginasElementos de La Relación LaboralErick Castillejos PerezAún no hay calificaciones

- Actividad 15 Propuesta de Accion Socialmente ResponsableDocumento17 páginasActividad 15 Propuesta de Accion Socialmente ResponsableYouly RodríguezAún no hay calificaciones

- Universidad Tecnologica IndoamericaDocumento4 páginasUniversidad Tecnologica IndoamericaLupe Eras GarciaAún no hay calificaciones

- Empresa Individual de Responsabilidad Limitada DIAPOSITIVAS 1.0Documento12 páginasEmpresa Individual de Responsabilidad Limitada DIAPOSITIVAS 1.0charlesAún no hay calificaciones

- Practica de Asientos Ajuste y ReclasificacionDocumento6 páginasPractica de Asientos Ajuste y ReclasificacionJackie CastroAún no hay calificaciones