0% encontró este documento útil (0 votos)

833 vistas56 páginasSYSCA2R2D

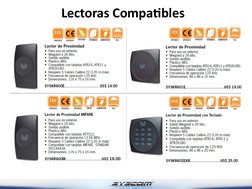

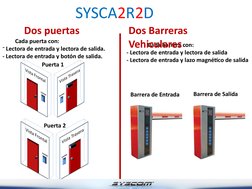

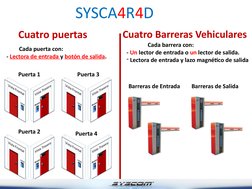

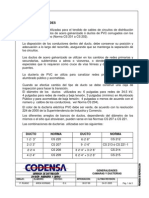

Este documento describe las características y funciones de varios modelos de controladores de acceso, incluyendo su capacidad de usuarios y eventos, comunicaciones, fuente de alimentación, entradas y salidas. También explica cómo configurar los controladores, agregar lectores, tarjetas y usuarios, y monitorear y generar reportes de accesos. Incluye instrucciones para la instalación física y solución de problemas.

Cargado por

GASPAR DE JESUS PERAZA POOTDerechos de autor

© © All Rights Reserved

Nos tomamos en serio los derechos de los contenidos. Si sospechas que se trata de tu contenido, reclámalo aquí.

Formatos disponibles

Descarga como PPTX, PDF, TXT o lee en línea desde Scribd

0% encontró este documento útil (0 votos)

833 vistas56 páginasSYSCA2R2D

Este documento describe las características y funciones de varios modelos de controladores de acceso, incluyendo su capacidad de usuarios y eventos, comunicaciones, fuente de alimentación, entradas y salidas. También explica cómo configurar los controladores, agregar lectores, tarjetas y usuarios, y monitorear y generar reportes de accesos. Incluye instrucciones para la instalación física y solución de problemas.

Cargado por

GASPAR DE JESUS PERAZA POOTDerechos de autor

© © All Rights Reserved

Nos tomamos en serio los derechos de los contenidos. Si sospechas que se trata de tu contenido, reclámalo aquí.

Formatos disponibles

Descarga como PPTX, PDF, TXT o lee en línea desde Scribd