Documentos de Académico

Documentos de Profesional

Documentos de Cultura

Auditoria de La Ofimática

Cargado por

Axel Vargas Ronny VillafuerteTítulo original

Derechos de autor

Formatos disponibles

Compartir este documento

Compartir o incrustar documentos

¿Le pareció útil este documento?

¿Este contenido es inapropiado?

Denunciar este documentoCopyright:

Formatos disponibles

Auditoria de La Ofimática

Cargado por

Axel Vargas Ronny VillafuerteCopyright:

Formatos disponibles

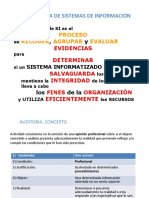

Auditoria de la Ofimática

Consta de:

Economía

controles de eficacia y Normativa

Seguridad

auditoria eficiencia vigente

Sistema informatizado para generar, Establecer las garantías suficientes para proteger los Determinar si el entorno ofimático puede producir una situación que

accesos no autorizados a la información crucial. puedan infringir la ley de protección de datos de carácter personal.

procesar, almacenar, recuperar, - Verificación de exactitud del

comunicar y presentar datos inventario

relacionados con el funcionamiento de la - Impacto de inventario poco fiable en - Las aplicaciones de oficina manejan información diversa, y el - La LOPD establece una serie de derechos y principios relacionados con

oficina el balance. los datos de carácter personal.

acceso no autorizado podría afectar el funcionamiento de la

organización. Sin regulaciones legales específicas, la organización - El equipo auditor deberá comprobar la existencia de inventarios de

establece sus propios procesos de seguridad. archivos de datos personales en un entorno ofimático.

- Aunque la seguridad en estas aplicaciones ha mejorado, se - Se establecerá la existencia de los datos personales en el sistema

- Revisión de procedimientos para implementan medidas adicionales. La auditoría se enfoca en ofimático y se comprobará que se haya notificado de su existencia al

evitar pérdidas económicas. verificar la documentación de seguridad, evaluar la clasificación de Registro General de la Agencia de Protección de Datos.

- Valoración de necesidades reales y la información y confirmar la comprensión del personal. - Se comprobará que los archivos existentes y los equipos auditados

Inventario Procedimiento cumplan los preceptos y principios establecidos por la LOPD.

Ofimático: de revisión de adquisiciones. - Se revisa el nivel de acceso de los usuarios y los procesos de

Adquisiciones: autenticación. También se verifica la provisión de accesos, las

notificaciones de nuevos accesos y los soportes informáticos para

manipular la información existente. Determinar si en el entorno ofimático se producen situaciones que

puedan suponer infracciones a lo dispuesto en el Real Decreto

- Evaluación de corrección en Legislativo sobre la propiedad intelectual.

procedimientos. Determinar si el procedimiento de generación de respaldo

- Consideración de problemas de fiable y garantiza la recuperación de la información en caso

Fiabilidad del inventario es crucial. integración e incompatibilidades. de necesidad.

Evaluación de políticas - De realizarse copias ilegales de los datos lo dispuesto por el Real decreto

descentralizadas. Legislativo sobre la propiedad intelectual, los afectados pueden presentar

reclamaciones ante tribunales de Justicia que pueden derivar incluso

- Garantía de suficiente formación y - La información debe encontrarse disponible en todo momento en especial

causas criminales.

Comprobación de mecanismos para para procesos críticos de la organización.

documentación. - Se deberá corroborar la legalidad de los sistemas informáticos que se

- El equipo auditor sigue el proceso de creación de respaldos, verificando la

garantizar un inventariado adecuado. Valoración de necesidades reales y - Evaluación de conocimientos y encuentren en el equipo.

frecuencia y el adecuado almacenamiento.

integración con el sistema existente. utilización efectiva de productos. - El equipo auditor verificara el régimen disciplinario que sea conocido por

- Se comprobará a los responsables de las copias de seguridad y del

todos en caso de que se infrinjan las normas.

inventario de las copias.

- Comprobar los responsables asignados a verificar los sistemas ofimáticos

Conciliación con la auditoría - Determinar la seguridad para garantizar la confidencialidad e integridad de

periódicamente.

financiera y subsanación de Análisis de procedimientos de las copias de seguridad.

- Evaluación de equipos obsoletos o - Verificar las medidas correctivas para el caso de la existencia de copias

diferencias. - Establecer el proceso para la recuperación de las copias.

adquisición en diversos ilegales.

infrautilizados.

departamentos.

- Recomendaciones sobre

descatalogación y adquisiciones. Determinar si esta garantizado el funcionamiento

ininterrumpido de aplicaciones cruciales de la organización.

- Una falla en la tensión podría causar perdida de la integridad de la

información de la aplicación.

- El equipo auditor determinara si existe un sistema de alimentación

ininterrumpida y si son capaces cubrir las necesidades de los equipos para

funcionar.

- Comprobar si los sistemas de alimentación de respaldo entran en

funcionamiento al perder tensión los equipos.

Determinar el grado de exposición ante la posibilidad de

introducción de un virus

- El riesgo de los virus en sistemas informáticos es muy alto y sus

consecuencias pueden ser muy graves para la organización.

- El equipo auditor analizara que protección tiene el sistema y los puntos

vulnerables por los que se puedan infiltrar.

- Analizara también los programas para la protección del sistema e informar

inmediato en caso de detectar un virus.

También podría gustarte

- Folleto Política de Seguridad InformáticaDocumento2 páginasFolleto Política de Seguridad InformáticaPepe Longjus Metin2 LongjuAún no hay calificaciones

- Auditoría informática: tipos, objetivos y característicasDocumento1 páginaAuditoría informática: tipos, objetivos y característicasSergio JimenezAún no hay calificaciones

- Semana 02 Fundamentos de Auditoria Informatica-OFD PDFDocumento25 páginasSemana 02 Fundamentos de Auditoria Informatica-OFD PDFFrancis Perez RomanAún no hay calificaciones

- Tipos de Auditoria Segun Su NaturalezaDocumento3 páginasTipos de Auditoria Segun Su NaturalezaGaby GuamanAún no hay calificaciones

- ControlDocumento4 páginasControlEDGAR JOSS MOSQUERA CALDERONAún no hay calificaciones

- Los fundamentos de la auditoría de sistemasDocumento1 páginaLos fundamentos de la auditoría de sistemasalvaroAún no hay calificaciones

- Conceptualización Control InternoDocumento5 páginasConceptualización Control InternoNicky IlbesAún no hay calificaciones

- Auditoria Informatica Cuadro ComparativoDocumento1 páginaAuditoria Informatica Cuadro ComparativoJorge Blas33% (3)

- Tarea UNIDAD 2Documento3 páginasTarea UNIDAD 2ALEXANDER ROSARIO ACEVEDOAún no hay calificaciones

- Tarea 2.1 - AuditoriaDocumento12 páginasTarea 2.1 - AuditoriaXabierCañolaMiñanAún no hay calificaciones

- NormasAuditoriaComparativaDocumento8 páginasNormasAuditoriaComparativaCarmen MaríaAún no hay calificaciones

- AUDITORIA INFO MAPADocumento4 páginasAUDITORIA INFO MAPACristian HaroAún no hay calificaciones

- Requisitos de seguridad Sistemas InformaciónDocumento7 páginasRequisitos de seguridad Sistemas InformaciónCristianJamirBarreraAún no hay calificaciones

- Mapa Conceptual Seguridad y Auditoria InformaticaDocumento3 páginasMapa Conceptual Seguridad y Auditoria InformaticaPATRICIA ARIASAún no hay calificaciones

- Grupo 5 Tipos de Auditoria PresentasionDocumento27 páginasGrupo 5 Tipos de Auditoria PresentasionGabriel RuizAún no hay calificaciones

- Infografia Segundo SeguimientoDocumento2 páginasInfografia Segundo SeguimientoLizzJohanaRamirez100% (1)

- Auditoría de sistemas enDocumento15 páginasAuditoría de sistemas enluis AcostaAún no hay calificaciones

- Cuadro Auditoría InformáticaDocumento1 páginaCuadro Auditoría InformáticaIbrahim Xaca ZepedaAún no hay calificaciones

- Proceso Asesoria JuridicaDocumento4 páginasProceso Asesoria JuridicaAlex RiveraAún no hay calificaciones

- Mapa Mental de La Función de La Auditoria de SistemasDocumento1 páginaMapa Mental de La Función de La Auditoria de SistemasCesar Valladares100% (1)

- Cuadro ComparativoDocumento3 páginasCuadro ComparativoJeyson Fabian IJAJI LEONAún no hay calificaciones

- Tipos Auditoría SistemasDocumento18 páginasTipos Auditoría SistemasAlfredo Germán Báez SilvaAún no hay calificaciones

- Reglas de Negocio y Auditoria en Las Bases de DatosDocumento4 páginasReglas de Negocio y Auditoria en Las Bases de DatosDulce Belem Mendoza AcuñaAún no hay calificaciones

- Curso PDP Bloque IIIDocumento44 páginasCurso PDP Bloque IIIAngela BravoAún no hay calificaciones

- Cuadro Comparativo-Modalidades de AuditoriaDocumento1 páginaCuadro Comparativo-Modalidades de AuditoriaClaudia Guzmán Prieto67% (3)

- Auditoria y Seguridad InformaticaDocumento29 páginasAuditoria y Seguridad Informaticafprojectp19Aún no hay calificaciones

- Control InternoDocumento10 páginasControl Internoaux expresoAún no hay calificaciones

- PDF Actividad Evaluativa Eje 3 AuditoriaDocumento6 páginasPDF Actividad Evaluativa Eje 3 AuditoriaRapid FastAún no hay calificaciones

- Actividad N 1 - Arbol de Ideas Sobre Fundamentos de Auditoria de SistemasDocumento3 páginasActividad N 1 - Arbol de Ideas Sobre Fundamentos de Auditoria de SistemasVIVIANA LOPEZ ARIASAún no hay calificaciones

- AuditorÍa ParalelaDocumento4 páginasAuditorÍa Paralelaapi-26008120100% (1)

- Actividad 1 Auditoria de SistemasDocumento4 páginasActividad 1 Auditoria de SistemasMaritza Ivon RODRIGUEZAún no hay calificaciones

- Unidad 2 - Auditoria1Documento13 páginasUnidad 2 - Auditoria1Nicolas AuilAún no hay calificaciones

- Control 1 Auditoria IaccDocumento5 páginasControl 1 Auditoria IacccazadorAún no hay calificaciones

- AUDITORÍA DE SISTEMAS DRIVER CARDocumento6 páginasAUDITORÍA DE SISTEMAS DRIVER CARJuan Bonilla GonzalezAún no hay calificaciones

- Diapositivas - Controles, Técnicas, Herramientas, Normas y Procedimientos de La Auditoría InformáticaDocumento20 páginasDiapositivas - Controles, Técnicas, Herramientas, Normas y Procedimientos de La Auditoría InformáticaRaúl CabezasAún no hay calificaciones

- Sistemas de Control Interno DiapositivasDocumento27 páginasSistemas de Control Interno DiapositivasLuna CastillaAún no hay calificaciones

- Actividad 4 SIGDocumento1 páginaActividad 4 SIGgabrielaAún no hay calificaciones

- Tarea11 - Salazar TejadaDocumento2 páginasTarea11 - Salazar TejadaJesus SalazarAún no hay calificaciones

- Mapa ConceptualDocumento1 páginaMapa ConceptualFACTURACION COMERCIAL100% (1)

- Conceptualizacion en Auditoria de SistemasDocumento7 páginasConceptualizacion en Auditoria de SistemasJEAN TORRESAún no hay calificaciones

- Actividad 1 Auditoria de SistemasDocumento4 páginasActividad 1 Auditoria de SistemasMaritza Ivon RODRIGUEZAún no hay calificaciones

- Grupo 03 - El Control Interno en Una Auditoría InformáticaDocumento35 páginasGrupo 03 - El Control Interno en Una Auditoría InformáticaMARIELA ESTEFANY CASTILLO BAZANAún no hay calificaciones

- Actividad 1 - Control InternoDocumento5 páginasActividad 1 - Control InternoMilena Patricia Viloria HerazoAún no hay calificaciones

- DSSAC Semana 10 Tema 7 PDFDocumento59 páginasDSSAC Semana 10 Tema 7 PDFcenepaAún no hay calificaciones

- Mapa Mental auditoriaDocumento1 páginaMapa Mental auditoriaBIBIANA MARCELA ALVAREZ SOTOAún no hay calificaciones

- Normas y leyes de auditoríaDocumento2 páginasNormas y leyes de auditoríaJerson Mendoza JilerAún no hay calificaciones

- Tarea 1 Cuadro SinopticoDocumento5 páginasTarea 1 Cuadro SinopticoOscar HernandezAún no hay calificaciones

- INATECDocumento6 páginasINATECjose gutierrezAún no hay calificaciones

- Normas de Aseguramiento de La InformaciónDocumento3 páginasNormas de Aseguramiento de La InformaciónJonathan Leonardo Lesmes UrregoAún no hay calificaciones

- Nia 315Documento34 páginasNia 315Julio FelipeAún no hay calificaciones

- Grupo 10-Auditoria de SistemasDocumento19 páginasGrupo 10-Auditoria de SistemasSaunder MozombiteAún no hay calificaciones

- Instrumentos para Auditar La Seguridad FísicaDocumento9 páginasInstrumentos para Auditar La Seguridad Físicayop10Aún no hay calificaciones

- Cuestionario de SISTEMASDocumento3 páginasCuestionario de SISTEMASTaniia Estefani Ch CAún no hay calificaciones

- Auditoría V J-1Documento4 páginasAuditoría V J-1Josh GameAún no hay calificaciones

- Gestión oportuna información SSODocumento4 páginasGestión oportuna información SSOFrancisco Eduardo Bello YañezAún no hay calificaciones

- Control S1Documento4 páginasControl S1Alejandra VejarAún no hay calificaciones

- El Rol Del Auditor InformáticoDocumento4 páginasEl Rol Del Auditor InformáticoSebas Saguay PuenteAún no hay calificaciones

- 03 La Funcion de Auditoria de SistemasDocumento15 páginas03 La Funcion de Auditoria de SistemasLiam IzaguirreAún no hay calificaciones

- AA1-E5-Aplicación de La Norma ISO 27002 - 2019Documento9 páginasAA1-E5-Aplicación de La Norma ISO 27002 - 2019Roger ChavarriaAún no hay calificaciones

- Auditoría del control interno - 2da ediciónDe EverandAuditoría del control interno - 2da ediciónAún no hay calificaciones

- JustificacionDocumento2 páginasJustificacionAxel Vargas Ronny VillafuerteAún no hay calificaciones

- Auditoria de La DirecciónDocumento1 páginaAuditoria de La DirecciónAxel Vargas Ronny VillafuerteAún no hay calificaciones

- Herramientas de Prueba (Vargas)Documento8 páginasHerramientas de Prueba (Vargas)Axel Vargas Ronny VillafuerteAún no hay calificaciones

- Herramientas de Prueba (Vargas)Documento8 páginasHerramientas de Prueba (Vargas)Axel Vargas Ronny VillafuerteAún no hay calificaciones

- Denuncia Claro Comunicaciones.Documento1 páginaDenuncia Claro Comunicaciones.carlos alberto llanos manriqueAún no hay calificaciones

- Manual WeTransferDocumento5 páginasManual WeTransferoki1965100% (1)

- Manual Nuevo Sitio Web NaturaDocumento12 páginasManual Nuevo Sitio Web NaturaPatty HabibiAún no hay calificaciones

- AgregarContenidosEspacioEducamadridDocumento13 páginasAgregarContenidosEspacioEducamadridPero VernoAún no hay calificaciones

- Oficina Judicial Virtual: Certificado de Envío de EscritoDocumento1 páginaOficina Judicial Virtual: Certificado de Envío de EscritoSusan Herrera PobleteAún no hay calificaciones

- Hacking EticoDocumento2 páginasHacking EticoAndres BurgosAún no hay calificaciones

- Firewall Con KerioDocumento7 páginasFirewall Con KerioAketza DazaAún no hay calificaciones

- CCT AFIP-SUPARADocumento60 páginasCCT AFIP-SUPARATamaraAún no hay calificaciones

- Convocatoria Sexta Subasta Segundo CreditoDocumento2 páginasConvocatoria Sexta Subasta Segundo CreditoSeptrum SlasshAún no hay calificaciones

- Comunicacion Conjunta #02-2023 No-2023-11930943-Gdeba-DtcdgcyeDocumento6 páginasComunicacion Conjunta #02-2023 No-2023-11930943-Gdeba-DtcdgcyeVeronica VanesaAún no hay calificaciones

- Seguridad en AndroidDocumento18 páginasSeguridad en AndroidSebastián GamboaAún no hay calificaciones

- Seguridad Informática y Criptografía. Introducción A La Cifra ModernaDocumento33 páginasSeguridad Informática y Criptografía. Introducción A La Cifra ModernaCarlos Espinoza100% (1)

- Tutorial Basico de Hping3 para Hacer Ataques DDoSDocumento5 páginasTutorial Basico de Hping3 para Hacer Ataques DDoSPorfis Aguilar TrejoAún no hay calificaciones

- TACACSDocumento10 páginasTACACSEnrique MoorAún no hay calificaciones

- Folio y Fecha: Datos PersonalesDocumento1 páginaFolio y Fecha: Datos PersonalesRobi1Aún no hay calificaciones

- Configuración de RADIUS para autenticación WebVPN en ASA 8.0Documento7 páginasConfiguración de RADIUS para autenticación WebVPN en ASA 8.0Mrjuanete26Aún no hay calificaciones

- Ficha de Inscripción de Titulación 2017Documento1 páginaFicha de Inscripción de Titulación 2017Ingme CarlosAún no hay calificaciones

- Video Portero Instalacion 1Documento19 páginasVideo Portero Instalacion 1davarherAún no hay calificaciones

- Normas de Seguridad NiusaDocumento2 páginasNormas de Seguridad NiusaRousbell Juarez TAún no hay calificaciones

- Exchange 2003Documento14 páginasExchange 2003chamber100% (3)

- Gid-Doc-Fo-07 Formato Acuerdo de Confidencialidad y Manejo de La Información HusDocumento2 páginasGid-Doc-Fo-07 Formato Acuerdo de Confidencialidad y Manejo de La Información HusDanielAún no hay calificaciones

- Tickets - MuseoGuggenheimBilbao (44805332)Documento3 páginasTickets - MuseoGuggenheimBilbao (44805332)AlexAún no hay calificaciones

- Hamyar Energy NFPA 1670 - 2004.en - EsDocumento163 páginasHamyar Energy NFPA 1670 - 2004.en - EsAntonio CabreraAún no hay calificaciones

- Directiva de GrupoDocumento36 páginasDirectiva de GrupoSaul Rojas A.Aún no hay calificaciones

- Cambridge en Casa Libro Digital EP6Documento3 páginasCambridge en Casa Libro Digital EP6inesAún no hay calificaciones

- Ensayo Académico UMNGDocumento35 páginasEnsayo Académico UMNGOscar Javier Espinel GarciaAún no hay calificaciones

- Lista de Verificacion Trabajo en AlturaDocumento1 páginaLista de Verificacion Trabajo en AlturaMonik PumaAún no hay calificaciones

- Cuenta Individual Creación de UsuarioDocumento16 páginasCuenta Individual Creación de UsuarioRAFAEL RODRIGUEZAún no hay calificaciones

- Norma EPP selección, uso y manejoDocumento1 páginaNorma EPP selección, uso y manejo-RENE-100% (1)

- Lo Nuevo en La Contratacion en Salud - William Vega - ConsultorsaludDocumento13 páginasLo Nuevo en La Contratacion en Salud - William Vega - ConsultorsaludYoan RubianoAún no hay calificaciones