Documentos de Académico

Documentos de Profesional

Documentos de Cultura

Tarea Pipa

Tarea Pipa

Cargado por

new world0 calificaciones0% encontró este documento útil (0 votos)

9 vistas2 páginasEl documento define tres términos: código secreto, que se refiere a un conjunto de símbolos usados para acceder a lugares seguros como cajas fuertes o cuentas; gestuales, que son gestos que pueden interpretarse en relación con fotografías o personas; y gráficas, que se refiere a sistemas de signos visuales que representan otros objetos o conceptos.

Descripción original:

investigacion

Título original

tarea pipa

Derechos de autor

© © All Rights Reserved

Formatos disponibles

DOCX, PDF, TXT o lea en línea desde Scribd

Compartir este documento

Compartir o incrustar documentos

¿Le pareció útil este documento?

¿Este contenido es inapropiado?

Denunciar este documentoEl documento define tres términos: código secreto, que se refiere a un conjunto de símbolos usados para acceder a lugares seguros como cajas fuertes o cuentas; gestuales, que son gestos que pueden interpretarse en relación con fotografías o personas; y gráficas, que se refiere a sistemas de signos visuales que representan otros objetos o conceptos.

Copyright:

© All Rights Reserved

Formatos disponibles

Descargue como DOCX, PDF, TXT o lea en línea desde Scribd

0 calificaciones0% encontró este documento útil (0 votos)

9 vistas2 páginasTarea Pipa

Tarea Pipa

Cargado por

new worldEl documento define tres términos: código secreto, que se refiere a un conjunto de símbolos usados para acceder a lugares seguros como cajas fuertes o cuentas; gestuales, que son gestos que pueden interpretarse en relación con fotografías o personas; y gráficas, que se refiere a sistemas de signos visuales que representan otros objetos o conceptos.

Copyright:

© All Rights Reserved

Formatos disponibles

Descargue como DOCX, PDF, TXT o lea en línea desde Scribd

Está en la página 1de 2

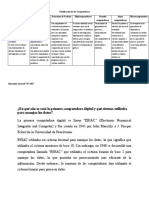

Código secreto

Es un conjunto de letras, números u otros signos que alguien otorga a su caja

fuerte, maleta o cuenta de Internet. 2.También usado en tarjetas bancarias y

teléfonos y otros instrumentos cibernéticos.

Sinónimos de código secreto son pin clave regla secreta contraseña truco de

acceso

Antónimos de código secreto son carecer de él

Gestuales

es uno de los más sencillos de interpretar. Este consiste en relacionar gestos

del protagonista, con la fotografía, el fotógrafo o con los otros signos del

personaje. Generalmente se suele identificar mucho con las noticias de política

en prensa.

Graficas

alude a un sistema de signos gráficos, es decir, de objetos gráficos que están

en lugar de otros objetos (representan a otros objetos materiales o

inmateriales) y cuyo uso o aplicación se debe obedecer por “estar así

establecido” por consenso universal.

También podría gustarte

- GlosarioDocumento9 páginasGlosarioStef LealAún no hay calificaciones

- MI Pan Sum Sum SumDocumento1 páginaMI Pan Sum Sum SumLeonardo PereroAún no hay calificaciones

- Seguridad - Informatica Practica 1Documento2 páginasSeguridad - Informatica Practica 1pquirozg9565Aún no hay calificaciones

- Tema I Clase IDocumento3 páginasTema I Clase IjosebethadiazAún no hay calificaciones

- DATOSDocumento2 páginasDATOSMarissa Nataly Condori MendozaAún no hay calificaciones

- 4 Glosario de Seguridad InformáticaDocumento2 páginas4 Glosario de Seguridad InformáticaStayAún no hay calificaciones

- KSG1 U2 A1 DivnDocumento8 páginasKSG1 U2 A1 DivnIsmael ChoixAún no hay calificaciones

- Ciberdelit 1Documento1 páginaCiberdelit 1da0857177Aún no hay calificaciones

- PDF 1710760726888Documento14 páginasPDF 1710760726888coronelemilia08Aún no hay calificaciones

- Protocolos de Seguridad de La InformaciónDocumento2 páginasProtocolos de Seguridad de La InformaciónJUAN FLORESAún no hay calificaciones

- 223Q3060 Hernandez Gomez Dalia Isabel U3 A15Documento9 páginas223Q3060 Hernandez Gomez Dalia Isabel U3 A15Rorro ProproAún no hay calificaciones

- Definiciones de MarianaDocumento3 páginasDefiniciones de MarianaManu BetancurAún no hay calificaciones

- Cur So HackDocumento65 páginasCur So HackeldioscaidoAún no hay calificaciones

- Tutorial de Visual Basic ScriptingDocumento162 páginasTutorial de Visual Basic ScriptingManolo Josè Pajaro BorrasAún no hay calificaciones

- Ingenieria Social o Hacking PsicologicoDocumento7 páginasIngenieria Social o Hacking PsicologicoMara SameAún no hay calificaciones

- Encriptación y CriptografíaDocumento17 páginasEncriptación y Criptografía11Melissa95Aún no hay calificaciones

- Glosario InformaticoDocumento7 páginasGlosario InformaticoGustavo RojasAún no hay calificaciones

- Riesgos en InternetDocumento6 páginasRiesgos en InternetbetoAún no hay calificaciones

- HackerDocumento70 páginasHackerStevenGutierrezCastañeda100% (1)

- 4.glosario de Seguridad InformáticaDocumento2 páginas4.glosario de Seguridad InformáticaPEDRO JR.Aún no hay calificaciones

- Cuadro ComparativoDocumento4 páginasCuadro ComparativoSqualo AlvaradoAún no hay calificaciones

- Adquisición, Procesamiento y Almacenamiento de Datos - 1TRD1 - PAOLADocumento4 páginasAdquisición, Procesamiento y Almacenamiento de Datos - 1TRD1 - PAOLAPaola Martinez100% (1)

- S19017421 Actividad 02Documento3 páginasS19017421 Actividad 02Ismael GarcíaAún no hay calificaciones

- Seguridad HackersDocumento71 páginasSeguridad HackersHumberto de la CuestaAún no hay calificaciones

- Glosario Computo ForenseDocumento7 páginasGlosario Computo ForenseJose GomezAún no hay calificaciones

- Vocabulario HackerDocumento4 páginasVocabulario HackerGabriel CCayAún no hay calificaciones

- UNIDAD 2 Directrices de Seguridad Informática.Documento11 páginasUNIDAD 2 Directrices de Seguridad Informática.Lili Hernandez100% (2)

- Documento 27Documento1 páginaDocumento 27Sebastian Angeles munayllaAún no hay calificaciones

- PRACTICA 4.1 SEGURIDAD - OdtDocumento2 páginasPRACTICA 4.1 SEGURIDAD - Odt[ASIR202025] Ismael Ruiz PradilloAún no hay calificaciones

- Literatura EmergenteDocumento1 páginaLiteratura EmergenteSr. ScriptAún no hay calificaciones

- 1º Material DE TIC 2023Documento10 páginas1º Material DE TIC 2023Guadalupe CardozoAún no hay calificaciones

- Investigacion 1Documento12 páginasInvestigacion 1Walter CisnerosAún no hay calificaciones

- CriptografíaDocumento14 páginasCriptografíakabuto cAún no hay calificaciones

- ACTIVIDAD #6 Definiciones de seguridad privada y Encriptamiento de datos, menciona cinco ventajas del Encriptamiento de datos, menciona tres formas o tipos de Encriptamiento de datos. Definición de hackers y sus características, menciona cinco consecuencias de los hackers y cinco consecuencias de los virus.Documento4 páginasACTIVIDAD #6 Definiciones de seguridad privada y Encriptamiento de datos, menciona cinco ventajas del Encriptamiento de datos, menciona tres formas o tipos de Encriptamiento de datos. Definición de hackers y sus características, menciona cinco consecuencias de los hackers y cinco consecuencias de los virus.Fco Dee JeSuss ContrerasAún no hay calificaciones

- CiberdelincuenciaDocumento11 páginasCiberdelincuenciaSARAH LETICIA ESCOBEDO ANGUIANOAún no hay calificaciones

- Glosario Completo de Términos de CiberseguridadDocumento17 páginasGlosario Completo de Términos de Ciberseguridadmagan1966Aún no hay calificaciones

- Hackers y CrackersDocumento2 páginasHackers y CrackersFrandom F10Aún no hay calificaciones

- Investigar 2Documento2 páginasInvestigar 2Milenax 02Aún no hay calificaciones

- Cuál Es La Importancia de Los Algoritmos de Encriptación para Garantizar La Seguridad de Los SIDocumento2 páginasCuál Es La Importancia de Los Algoritmos de Encriptación para Garantizar La Seguridad de Los SIhazael nochebuenaAún no hay calificaciones

- Mecanismos de SeguridadDocumento12 páginasMecanismos de SeguridadAlbeleidyAún no hay calificaciones

- ESTEGANOGRAFIADocumento27 páginasESTEGANOGRAFIAGabrielEGomezAún no hay calificaciones

- Intro HackingDocumento36 páginasIntro HackingMANUEL ARTURO MARTINEZ ATILANOAún no hay calificaciones

- Actividad 2 Modulo III Silvio Miguel Gil FiguereoDocumento3 páginasActividad 2 Modulo III Silvio Miguel Gil FiguereoSilvio GilAún no hay calificaciones

- Tipos de SpywareDocumento3 páginasTipos de SpywareviviarAún no hay calificaciones

- Universidad CNCI - ACTIVIDAD 2 INFORMATICADocumento5 páginasUniversidad CNCI - ACTIVIDAD 2 INFORMATICAAnte HernandezAún no hay calificaciones

- Crime WareDocumento24 páginasCrime WareNeymar AlesandroAún no hay calificaciones

- Sistemas Intervencion 03 02Documento2 páginasSistemas Intervencion 03 02Rebecca ParedesAún no hay calificaciones

- Glosario InformaticaDocumento6 páginasGlosario InformaticaSandí ParedesAún no hay calificaciones

- Clase 9 - Ciberseguridad, Criptografía y CifradoDocumento12 páginasClase 9 - Ciberseguridad, Criptografía y CifradocarlosAún no hay calificaciones

- Seguridad Privada (Criptografía o Encriptamiento)Documento5 páginasSeguridad Privada (Criptografía o Encriptamiento)modarcAún no hay calificaciones

- CriptologiaDocumento9 páginasCriptologiaAnita CarrilloAún no hay calificaciones

- Seguridad y Riesgos de La Computadora Capitulo #9Documento15 páginasSeguridad y Riesgos de La Computadora Capitulo #9Mariel Santana BaezAún no hay calificaciones

- Dispositivos Perefericos 2021Documento4 páginasDispositivos Perefericos 2021Os CoradoAún no hay calificaciones

- GlosarioDocumento10 páginasGlosarioHermi GomezAún no hay calificaciones

- 4 Glosario de Seguridad InformáticaDocumento2 páginas4 Glosario de Seguridad InformáticaLuis Fernando PaniaguaAún no hay calificaciones

- Tecnologia e InformaticaDocumento8 páginasTecnologia e InformaticaViviana GonzalezAún no hay calificaciones

- Punto y Coma Ciberseguridad Un Reto para Evitar RobosDocumento3 páginasPunto y Coma Ciberseguridad Un Reto para Evitar RobosStef LealAún no hay calificaciones

- Introducción A Las TIDocumento6 páginasIntroducción A Las TIEdu Quise huayraAún no hay calificaciones

- Guía De Hacking De Computadora Para Principiantes: Cómo Hackear Una Red Inalámbrica Seguridad Básica Y Pruebas De Penetración Kali Linux Su Primer HackDe EverandGuía De Hacking De Computadora Para Principiantes: Cómo Hackear Una Red Inalámbrica Seguridad Básica Y Pruebas De Penetración Kali Linux Su Primer HackAún no hay calificaciones

- Gestión# 2 JeZIEL 11Documento1 páginaGestión# 2 JeZIEL 11new worldAún no hay calificaciones

- Sitios ArqueologicosDocumento11 páginasSitios Arqueologicosnew world100% (2)

- 5 Sentidos de FlorkDocumento3 páginas5 Sentidos de Florknew worldAún no hay calificaciones

- Investigación MoneaDocumento2 páginasInvestigación Moneanew worldAún no hay calificaciones

- La Economía Política de Los Ingresos PúblicosDocumento4 páginasLa Economía Política de Los Ingresos Públicosnew worldAún no hay calificaciones

- Tarea BalonmanoDocumento6 páginasTarea Balonmanonew worldAún no hay calificaciones

- Cuadro Comparativo CelulasDocumento1 páginaCuadro Comparativo Celulasnew worldAún no hay calificaciones

- Clasificación de Las ComputadorasDocumento2 páginasClasificación de Las Computadorasnew worldAún no hay calificaciones

- Te Amo Con - Todos-Mis SentidosDocumento1 páginaTe Amo Con - Todos-Mis Sentidosnew worldAún no hay calificaciones

- UntitledDocumento5 páginasUntitlednew worldAún no hay calificaciones

- Ventajas y Desventajas de Las TecnologíasDocumento1 páginaVentajas y Desventajas de Las Tecnologíasnew worldAún no hay calificaciones