Documentos de Académico

Documentos de Profesional

Documentos de Cultura

Reporte de Incidentes

Cargado por

Juan carlos Martinez Feliz0 calificaciones0% encontró este documento útil (0 votos)

4 vistas3 páginasTítulo original

Reporte de incidentes

Derechos de autor

© © All Rights Reserved

Formatos disponibles

PDF, TXT o lea en línea desde Scribd

Compartir este documento

Compartir o incrustar documentos

¿Le pareció útil este documento?

¿Este contenido es inapropiado?

Denunciar este documentoCopyright:

© All Rights Reserved

Formatos disponibles

Descargue como PDF, TXT o lea en línea desde Scribd

0 calificaciones0% encontró este documento útil (0 votos)

4 vistas3 páginasReporte de Incidentes

Cargado por

Juan carlos Martinez FelizCopyright:

© All Rights Reserved

Formatos disponibles

Descargue como PDF, TXT o lea en línea desde Scribd

Está en la página 1de 3

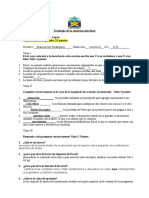

Incidentes

Tipo de Incidente Descripción Categoría

Virus Cadena de código con objetivo de infiltrar o dañar Código

Malware sistemas informáticos u otros dispositivos sin el malicioso

consentimiento del usuario.

Rootkit

Ransomware

Herramientas de Acceso Remoto

(RAT)

Denegación de Servicios (DoS) Ataques con objetivo de colocar fuera de servicio Disponibilidad

Denegación Distribuida de temporal o definitivo sistemas o dispositivos que

Servicios (DDoS) soportan la operatividad de las infraestructuras de

Interrupción TI.

Sabotaje

Error de Configuración

Error Humano

Sniffing Ataques dirigidos a colectar información Robo de

Ingeniería Social fundamental y confidencial que permita ejecutar información

(Phishing/Spear Phishing) ataques más avanzados en contra de la

infraestructura tecnológica.

Escaneo de vulnerabilidades

Defacemente Ataques dirigidos a la explotación de portales

(Alteración sitio web) web tanto en diseño, operación o

configuración

Inyección SQL

Ataque de Fuerza bruta Intrusion

Explotación de

vulnerabilidades

(Hardware/Software)

Tipo de Incidente Descripción Categoría

Acceso no autorizado Incidentes relativos a acceso, Compromiso de

fuga, extracción, eliminación o Información

Modificación/Publicación/ Eliminación de alteración de información

información no autorizado confidencial.

Suplantación/Spoofing Incidentes relacionados a la Fraude

suplantación de

identidad/credenciales

Spam (Correo No deseado) Ataques relacionados a la

publicación/envío de

publicidad no deseada

Publicación/almacenamiento de contenido y de abuso sexual en línea a Contenido

de abuso sexual infantil en línea través de redes de abusivo

información de

infraestructura de TI del

Estado

También podría gustarte

- Copia de Plantilla - Inventario de Activos de InformaciónDocumento7 páginasCopia de Plantilla - Inventario de Activos de InformaciónJuan carlos Martinez FelizAún no hay calificaciones

- Catálogo de Las AmenazasDocumento2 páginasCatálogo de Las AmenazasJuan carlos Martinez FelizAún no hay calificaciones

- CM Ci Der 07 2010 Av1541Documento143 páginasCM Ci Der 07 2010 Av1541Juan carlos Martinez FelizAún no hay calificaciones

- ActividadDocumento36 páginasActividadJuan carlos Martinez FelizAún no hay calificaciones

- Plantilla Evaluación Practica Didáctica - para CompletardocxDocumento1 páginaPlantilla Evaluación Practica Didáctica - para CompletardocxJuan carlos Martinez FelizAún no hay calificaciones

- Ficha de ProcesoDocumento1 páginaFicha de ProcesoJuan carlos Martinez FelizAún no hay calificaciones

- Inventario de Activos TecnológicosDocumento3 páginasInventario de Activos TecnológicosJuan carlos Martinez FelizAún no hay calificaciones

- Ficha de Proceso de RiesgoDocumento2 páginasFicha de Proceso de RiesgoJuan carlos Martinez FelizAún no hay calificaciones

- Origen y Surgimiento de La Banca en La RDocumento8 páginasOrigen y Surgimiento de La Banca en La RVictor AntonioAún no hay calificaciones

- Tipos de Variables E Hipotesis UnidadDocumento4 páginasTipos de Variables E Hipotesis UnidadJuan carlos Martinez FelizAún no hay calificaciones

- Taxonomiaparte 1Documento2 páginasTaxonomiaparte 1Juan carlos Martinez FelizAún no hay calificaciones

- Utilidad de La Investigación.Documento1 páginaUtilidad de La Investigación.Juan carlos Martinez FelizAún no hay calificaciones

- Santo DomingoDocumento1 páginaSanto DomingoJuan carlos Martinez FelizAún no hay calificaciones

- Tipos de TestamentosDocumento6 páginasTipos de TestamentosJuan carlos Martinez FelizAún no hay calificaciones

- El CuestionarioDocumento2 páginasEl CuestionarioJuan carlos Martinez FelizAún no hay calificaciones

- Utilidad de La Investigación.Documento1 páginaUtilidad de La Investigación.Juan carlos Martinez FelizAún no hay calificaciones

- Ley29 1OrganicadelTribunalSuperiorElectoralTSE PDFDocumento12 páginasLey29 1OrganicadelTribunalSuperiorElectoralTSE PDFElizabeth De La RosaAún no hay calificaciones

- Junta Central ElectoralDocumento8 páginasJunta Central ElectoralJuan carlos Martinez Feliz100% (1)

- Tutorial de C3edu - Online: República Digital EducaciónDocumento4 páginasTutorial de C3edu - Online: República Digital EducaciónJuan carlos Martinez Feliz50% (2)

- Asignatura:: Derecho Comercial IDocumento18 páginasAsignatura:: Derecho Comercial IJuan carlos Martinez Feliz100% (2)

- Tecnologia de La Informacion Final FrancisleyviDocumento3 páginasTecnologia de La Informacion Final FrancisleyviJuan carlos Martinez FelizAún no hay calificaciones

- Ley Orgánica de Régimen Electoral 15-19Documento96 páginasLey Orgánica de Régimen Electoral 15-19MAS SALUDAún no hay calificaciones

- Guia Modulo VDocumento7 páginasGuia Modulo VJuan carlos Martinez FelizAún no hay calificaciones

- Instrumento TecnicoDocumento2 páginasInstrumento TecnicoJuan carlos Martinez FelizAún no hay calificaciones

- Orientacion Academica JulioDocumento2 páginasOrientacion Academica JulioJuan carlos Martinez FelizAún no hay calificaciones

- Formulario de Foto de GraduacionDocumento3 páginasFormulario de Foto de GraduacionJuan carlos Martinez FelizAún no hay calificaciones

- Diseño InstruccionalDocumento3 páginasDiseño InstruccionalJuan carlos Martinez FelizAún no hay calificaciones

- Diseño InstruccionalDocumento3 páginasDiseño InstruccionalJuan carlos Martinez FelizAún no hay calificaciones

- FORMULARIO CNEP Editable (Autoguardado) PDFDocumento4 páginasFORMULARIO CNEP Editable (Autoguardado) PDFJuan carlos Martinez Feliz50% (2)

- Asignación de La Unidad I (1) JOSE MIGUELDocumento8 páginasAsignación de La Unidad I (1) JOSE MIGUELYojasmy De RodríguezAún no hay calificaciones

- Examen de Excel 27 MayoDocumento3 páginasExamen de Excel 27 MayoMEDIOS PUBLICTARIOSAún no hay calificaciones

- Laboratorio OPC 2011 01Documento12 páginasLaboratorio OPC 2011 01Albert BrermanAún no hay calificaciones

- Guía de Clase 16Documento16 páginasGuía de Clase 16William VasquezAún no hay calificaciones

- Ud7 HerenciaYPolimorfismoDocumento22 páginasUd7 HerenciaYPolimorfismoGamagamer ytAún no hay calificaciones

- Clase 06 - 07 Set. - BD - Matricula (Triggers)Documento4 páginasClase 06 - 07 Set. - BD - Matricula (Triggers)LUISAún no hay calificaciones

- Crear Un Archivo en Word - Sistema OperativoDocumento8 páginasCrear Un Archivo en Word - Sistema OperativoValentina Castro PereaAún no hay calificaciones

- Hitech - Fatek ComunicacionDocumento8 páginasHitech - Fatek ComunicacionReinaldo Manuel Villegas MirandaAún no hay calificaciones

- Erika Trabajo Final Inst. y Conf. de ServDocumento22 páginasErika Trabajo Final Inst. y Conf. de ServÁngel A. AcostaAún no hay calificaciones

- KGS-kilos para Solidos - LSPDocumento4 páginasKGS-kilos para Solidos - LSPJuan Manuel Franco LeónAún no hay calificaciones

- Az 378 Cfdi PDFDocumento1 páginaAz 378 Cfdi PDFmary_chapenAún no hay calificaciones

- Adobe DreamweaverDocumento3 páginasAdobe DreamweaverDaniel GonzalesAún no hay calificaciones

- Tarea 2 Ismael EscalonaDocumento5 páginasTarea 2 Ismael EscalonaIsmael Escalona100% (1)

- Diseño de Diagramas. Johan Catalan. 30230137Documento10 páginasDiseño de Diagramas. Johan Catalan. 30230137jofracaezAún no hay calificaciones

- Analisis Tiempos MovimientosDocumento5 páginasAnalisis Tiempos MovimientosJulián HernándezAún no hay calificaciones

- Internet para TodosDocumento28 páginasInternet para Todoskennedy pinedaAún no hay calificaciones

- TECLADO LOGITECH COLECCION POP DAYDREAM MINT Office Depot GuatemalaDocumento1 páginaTECLADO LOGITECH COLECCION POP DAYDREAM MINT Office Depot GuatemalaTrevo GuatemalaAún no hay calificaciones

- VF TCI101 Descargable Semana 2Documento15 páginasVF TCI101 Descargable Semana 2Morin Alarcon MenaAún no hay calificaciones

- BLENDER - Atajos TecladoDocumento2 páginasBLENDER - Atajos TecladoPORRAS93Aún no hay calificaciones

- Osinergmin Manual Usuario SNEDocumento17 páginasOsinergmin Manual Usuario SNEEdwin HipolitoAún no hay calificaciones

- Mantenimiento Planificado (KEIKAKU-HOZEN)Documento3 páginasMantenimiento Planificado (KEIKAKU-HOZEN)Ian MooreAún no hay calificaciones

- Diana Becerra Modelos y Simulacion Fase 3Documento34 páginasDiana Becerra Modelos y Simulacion Fase 3Karol PalenciaAún no hay calificaciones

- Practica 3 - Final MS ExcelDocumento2 páginasPractica 3 - Final MS ExcelRamón GuillénAún no hay calificaciones

- Tema Discos Raid-2021Documento18 páginasTema Discos Raid-2021Josue ChavarriaAún no hay calificaciones

- MATRIZ QFD - Plantilla EjmploDocumento24 páginasMATRIZ QFD - Plantilla Ejmplocalculo variableAún no hay calificaciones

- CiberseguridadDocumento17 páginasCiberseguridadALEJANDRA BEATRIZ CASTILLO GONZALEZAún no hay calificaciones

- Sonido BluetoothDocumento11 páginasSonido BluetoothAlvaro BenllochpiquerAún no hay calificaciones

- LX Experion G2 Puesta en Marcha Controlador Digital 2019 - VFDocumento27 páginasLX Experion G2 Puesta en Marcha Controlador Digital 2019 - VFNadiin HenriquezAún no hay calificaciones

- Cap #3 Interconexion - de - MemoriasDocumento19 páginasCap #3 Interconexion - de - MemoriasArlyn BatistaAún no hay calificaciones

- Solucion Laboratorio UMLDocumento15 páginasSolucion Laboratorio UMLCristiam Edwin BarretoAún no hay calificaciones