Documentos de Académico

Documentos de Profesional

Documentos de Cultura

Material de Reforzamiento U5

Cargado por

Matías Luke SPDescripción original:

Derechos de autor

Formatos disponibles

Compartir este documento

Compartir o incrustar documentos

¿Le pareció útil este documento?

¿Este contenido es inapropiado?

Denunciar este documentoCopyright:

Formatos disponibles

Material de Reforzamiento U5

Cargado por

Matías Luke SPCopyright:

Formatos disponibles

Competencias digitales para la industria

Introducción a Ciberseguridad

Material de reforzamiento U5

I. Responda las siguientes preguntas

1. ¿Qué es confidencialidad?

Es una garantía de privacidad que puede ser otorgada según un reglamento interno a los

trabajadores de una empresa, esto implica que no se puede revelar información sin

consentimiento del encargado.

2. ¿Qué es integridad?

Es lo que indica que un grupo de datos están completos y no han sido modificados por terceros,

esto garantiza que la información no será modificada por personas no autorizadas

3. ¿Cuál el método o los métodos para garantizar la confidencialidad?

Para garantizar la confidencialidad podemos usar el cifrado de datos, utilizar contraseñas seguras

y nombres de usuario con identificación, Autenticación en 2 pasos

4. ¿Ataques que se originan fuera de una organización se denomina?

Amenazas de seguridad externas

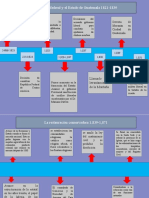

II. Escriba la letra correcta en la correspondencia.

A. También llamada privacidad; significa que el

1. ___C___Ciberseguridad acceso a los datos está restringido a personal

autorizado únicamente.

2. ___B___Disponibilidad B. Término que describe los servicios y datos

mantenidos correctamente y a los que se puede

3. ___D___Integridad acceder todo el tiempo.

4. ___A___Confidencialidad C. Esfuerzo continuo para proteger los sistemas de

red conectados a Internet y todos los datos

contra el uso no autorizado o daños.

D. Término que indica precisión, uniformidad y

confiabilidad de los datos.

Competencias digitales para la industria

Introducción a Ciberseguridad

III. Marque con una (X) la respuesta correcta.

1. Una asociación global de gobiernos mundiales, industrias y academias dedicada a mejorar las

funcionalidades globales para luchar contra las amenazas cibernéticas.

a) IdT (Internet de todo)

b) Guerra cibernética

c) Asociación Multilateral Internacional contra las

Amenazas Cibernéticas (IMPACT)

d) Stuxnet

2. Un conflicto basado en Internet que involucra la penetración de las redes y los sistemas

informáticos de otras naciones.

a) IdT (Internet de todo)

b) Guerra cibernética

c) Asociación Multilateral Internacional contra las

Amenazas Cibernéticas (IMPACT)

d) Stuxnet

3. Cifrado de datos, identificación de nombre de usuario y contraseña, autenticación de dos

factores, etc.

a) Confidencialidad

b) Métodos para garantizar la confidencialidad

c) Disponibilidad

d) Métodos para garantizar la integridad

4. Un programa de malware diseñado para dañar la planta de enriquecimiento nuclear de

Irán, un programa que es un ejemplo de ataque patrocinado por el estado.

a) IdT (Internet de todo)

b) Guerra cibernética

c) Asociación Multilateral Internacional contra las

Amenazas Cibernéticas (IMPACT)

d) Stuxnet

Competencias digitales para la industria

Introducción a Ciberseguridad

IV. Responde verdadero o falso.

1. Una gran red de objetos físicos, incluidos sensores y equipos. → Guerra cibernética

a) Verdadero

b) Falso

2. Permisos de archivos, control de acceso de usuario, control de versión y checksum. → Métodos

para garantizar la integridad

a) Verdadero

b) Falso

3. Organizaciones de delincuentes informáticos, hacktivistas, terroristas y comunidades

patrocinadas por el estado. → Atacantes organizados

a) Verdadero

b) Falso

5. Ataques que se originan fuera de una organización. → Amenazas de seguridad internas

a) Verdadero

b) Falso

También podría gustarte

- Libro de Trabajo Unidad 3Documento5 páginasLibro de Trabajo Unidad 3Matías Luke SP100% (13)

- D TRABAJOFINALDocumento6 páginasD TRABAJOFINALX ARGÜIR100% (3)

- Material de Reforzamiento U8Documento2 páginasMaterial de Reforzamiento U8Bruce DonayreAún no hay calificaciones

- Material de Reforzamiento U15Documento2 páginasMaterial de Reforzamiento U15Ivanof SatyaAún no hay calificaciones

- Material de Reforzamiento - U4 (2) TAREADocumento3 páginasMaterial de Reforzamiento - U4 (2) TAREARosa EspillcoAún no hay calificaciones

- Ejercicio U3Documento5 páginasEjercicio U3Matías Luke SP100% (5)

- SINU-143 - Unidad03 - Material - ReforzamientoDocumento3 páginasSINU-143 - Unidad03 - Material - Reforzamientokimberly cabrera bellidoAún no hay calificaciones

- Material de Reforzamiento U10Documento6 páginasMaterial de Reforzamiento U10Summer Flower100% (3)

- Material de Reforzamiento U8Documento2 páginasMaterial de Reforzamiento U8Samuel OnofreAún no hay calificaciones

- SINU-143 Unidad07 Material ReforzamientoDocumento4 páginasSINU-143 Unidad07 Material Reforzamientokimberly cabrera bellido0% (1)

- Material de Reforzamiento U9Documento2 páginasMaterial de Reforzamiento U9Summer Flower100% (5)

- Respuestas Unidad 08Documento2 páginasRespuestas Unidad 08Rodrigo Daniel Rodriguez Tello50% (8)

- Ejercicios U8Documento4 páginasEjercicios U8Matías Luke SP100% (1)

- Material de Reforzamiento - U4Documento2 páginasMaterial de Reforzamiento - U4Matías Luke SPAún no hay calificaciones

- Material de Reforzamiento U6Documento3 páginasMaterial de Reforzamiento U6Matías Luke SP100% (2)

- Material de Reforzamiento U6Documento3 páginasMaterial de Reforzamiento U6Matías Luke SP100% (2)

- Material Reforzamiento 12Documento3 páginasMaterial Reforzamiento 12green ;; jack88% (8)

- Material de Reforzamiento U7Documento2 páginasMaterial de Reforzamiento U7Matías Luke SPAún no hay calificaciones

- Material de Reforzamiento U9Documento7 páginasMaterial de Reforzamiento U9Bruce DonayreAún no hay calificaciones

- Tarea U3Documento4 páginasTarea U3Matías Luke SPAún no hay calificaciones

- Material de Reforzamiento U5 - RESUELTODocumento1 páginaMaterial de Reforzamiento U5 - RESUELTOJazmín x15xAún no hay calificaciones

- Material de Reforzamiento U3Documento3 páginasMaterial de Reforzamiento U3Matías Luke SPAún no hay calificaciones

- 2020-06-01 National Geographic en Espanol Mexico PDFDocumento114 páginas2020-06-01 National Geographic en Espanol Mexico PDFloscincounosAún no hay calificaciones

- Sinu Sinu-152 Trabajo Final Tic FMDocumento6 páginasSinu Sinu-152 Trabajo Final Tic FMFabrizio MallccoAún no hay calificaciones

- Material de Reforzamiento U13Documento8 páginasMaterial de Reforzamiento U13estrella silvaAún no hay calificaciones

- SINU-143 Unidad04 Material ReforzamientoDocumento4 páginasSINU-143 Unidad04 Material ReforzamientoGonzalo David Coca Mendoza33% (3)

- Material de Reforzamiento U8Documento2 páginasMaterial de Reforzamiento U8Samuel OnofreAún no hay calificaciones

- Material de Reforzamiento U6Documento4 páginasMaterial de Reforzamiento U6Santy Dominic Mois100% (1)

- Material de Reforzamiento 11Documento8 páginasMaterial de Reforzamiento 11green ;; jack0% (1)

- Material de Reforzamiento U1Documento8 páginasMaterial de Reforzamiento U1Jhoan Aldair Gallardo MerinoAún no hay calificaciones

- Album Presidentes de HondurasDocumento16 páginasAlbum Presidentes de HondurasMarvin Portillo MendozaAún no hay calificaciones

- Material de Reforzamiento U7Documento2 páginasMaterial de Reforzamiento U7Matías Luke SP100% (3)

- Material de Reforzamiento U7Documento2 páginasMaterial de Reforzamiento U7Matías Luke SP100% (3)

- Material de Reforzamiento U15Documento2 páginasMaterial de Reforzamiento U15GUEVARA CAMPOS CESAR ANDRESAún no hay calificaciones

- Denuncia InspectoriaDocumento8 páginasDenuncia InspectoriaMagnolia Marlene Padilla RosasAún no hay calificaciones

- SINU-144 Unidad05 Material ReforzamientoDocumento3 páginasSINU-144 Unidad05 Material ReforzamientoErick Huarancca Portilla100% (2)

- Material de Reforzamiento - U3Documento5 páginasMaterial de Reforzamiento - U3Matías Luke SP100% (1)

- Material de Reforzamiento U8Documento2 páginasMaterial de Reforzamiento U8Matías Luke SP100% (2)

- Material de Reforzamiento U2Documento2 páginasMaterial de Reforzamiento U2Carmen Rodríguez100% (2)

- Material de Reforzamiento U5: EmprendimientoDocumento2 páginasMaterial de Reforzamiento U5: Emprendimientojorge peña100% (2)

- SINU-144 Unidad06 Material ReforzamientoDocumento2 páginasSINU-144 Unidad06 Material ReforzamientoErick Huarancca Portilla60% (5)

- Material de Reforzamiento U12Documento3 páginasMaterial de Reforzamiento U12Andres Peña0% (1)

- Material de Reforzamiento U9Documento6 páginasMaterial de Reforzamiento U9Matías Luke SP100% (1)

- SINU-153 Actividad Entregable 01Documento3 páginasSINU-153 Actividad Entregable 01Mary RodriguezAún no hay calificaciones

- Material de Reforzamiento U16 PDFDocumento2 páginasMaterial de Reforzamiento U16 PDFNaomi CuevasAún no hay calificaciones

- Material de Reforzamiento - U4 IotDocumento2 páginasMaterial de Reforzamiento - U4 Iotjuancito perezAún no hay calificaciones

- Material de Reforzamiento U11Documento8 páginasMaterial de Reforzamiento U11Rosa EspillcoAún no hay calificaciones

- Material U13 (INTRODUCCION A LAS TIC)Documento4 páginasMaterial U13 (INTRODUCCION A LAS TIC)valery huaman taquire0% (1)

- Material de Reforzamiento U15RDocumento2 páginasMaterial de Reforzamiento U15RMije LuAún no hay calificaciones

- Actividad 01Documento2 páginasActividad 01Alejandro Villanueva flores100% (1)

- Trabajo+final+del+curso+Documento1 páginaTrabajo+final+del+curso+Nicolás Rojas VallejosAún no hay calificaciones

- Laboratorio Modulo 7Documento4 páginasLaboratorio Modulo 7Klever Caiza100% (1)

- Material de Reforzamiento - U3 GaDocumento4 páginasMaterial de Reforzamiento - U3 Gatugfa :vAún no hay calificaciones

- Laboratorio Victoria OjedaDocumento3 páginasLaboratorio Victoria OjedaVictoria Ojeda29% (7)

- Tarea Actividad Entregable 01Documento3 páginasTarea Actividad Entregable 01Rosa Espillco100% (1)

- Material de Reforzamiento U5Documento1 páginaMaterial de Reforzamiento U5Matías Luke SPAún no hay calificaciones

- 4.4.3.2 Packet Tracer - Examine NAT On A Wireless RouterDocumento3 páginas4.4.3.2 Packet Tracer - Examine NAT On A Wireless Routerluso-100Aún no hay calificaciones

- Cuaderno de Informes Semana 1Documento8 páginasCuaderno de Informes Semana 1Sam SmithAún no hay calificaciones

- SINU-143 - Entregable01 Tecnologia de La InformacionDocumento3 páginasSINU-143 - Entregable01 Tecnologia de La Informacionjayro pineda aguirre67% (18)

- Mòdul 1. Cobrar Per ConeixementsDocumento2 páginasMòdul 1. Cobrar Per ConeixementsAlbert Hurtado80% (5)

- Material de Reforzamiento U6Documento2 páginasMaterial de Reforzamiento U6Matías Luke SPAún no hay calificaciones

- Material de Reforzamiento U5Documento3 páginasMaterial de Reforzamiento U5Jhordan GonzaloAún no hay calificaciones

- Material de Reforzamiento U5Documento4 páginasMaterial de Reforzamiento U5Gadiel PaucarAún no hay calificaciones

- Material de Reforzamiento U5 TerminadoDocumento3 páginasMaterial de Reforzamiento U5 TerminadoFiorela CarlosAún no hay calificaciones

- Material de Reforzamiento U5Documento3 páginasMaterial de Reforzamiento U5Jose RaulAún no hay calificaciones

- Material de Reforzamiento U5 (8) SERGIO ALEXANDERDocumento3 páginasMaterial de Reforzamiento U5 (8) SERGIO ALEXANDERalejandro234798Aún no hay calificaciones

- Act 5 - Competencias DigitalesDocumento3 páginasAct 5 - Competencias DigitalesLanki.9Aún no hay calificaciones

- Material de Reforzamiento U5 67435Documento3 páginasMaterial de Reforzamiento U5 67435Danilo JulcaAún no hay calificaciones

- Material de Reforzamiento U3 CDIDocumento3 páginasMaterial de Reforzamiento U3 CDIrubiohuayanaAún no hay calificaciones

- Material de Reforzamiento U9Documento6 páginasMaterial de Reforzamiento U9Matías Luke SP100% (1)

- Material de Reforzamiento U11Documento8 páginasMaterial de Reforzamiento U11Rosa EspillcoAún no hay calificaciones

- 24-P003 Peruflex VideosDocumento1 página24-P003 Peruflex VideosMatías Luke SPAún no hay calificaciones

- Material de Reforzamiento U8Documento2 páginasMaterial de Reforzamiento U8Matías Luke SP100% (2)

- Material de Reforzamiento U6Documento2 páginasMaterial de Reforzamiento U6Matías Luke SPAún no hay calificaciones

- Tarea U9Documento2 páginasTarea U9Matías Luke SPAún no hay calificaciones

- Material de Reforzamiento U5Documento1 páginaMaterial de Reforzamiento U5Matías Luke SPAún no hay calificaciones

- Tarea U8Documento2 páginasTarea U8Matías Luke SPAún no hay calificaciones

- Spsu-862 Tarea U009Documento2 páginasSpsu-862 Tarea U009Matías Luke SPAún no hay calificaciones

- Ejercicios U8Documento4 páginasEjercicios U8Matías Luke SPAún no hay calificaciones

- Ejercicios U9Documento7 páginasEjercicios U9Matías Luke SPAún no hay calificaciones

- Libro de Trabajo U2Documento8 páginasLibro de Trabajo U2Matías Luke SPAún no hay calificaciones

- Lore Chiimuu by MatíDocumento11 páginasLore Chiimuu by MatíMatías Luke SPAún no hay calificaciones

- Tarea U8Documento2 páginasTarea U8Matías Luke SPAún no hay calificaciones

- Tarea U7Documento2 páginasTarea U7Matías Luke SPAún no hay calificaciones

- Ejercicio U7Documento4 páginasEjercicio U7Matías Luke SPAún no hay calificaciones

- Ejercicios U2Documento6 páginasEjercicios U2Matías Luke SPAún no hay calificaciones

- Tarea U2Documento4 páginasTarea U2Matías Luke SP100% (1)

- Ejercicios U2 CompletoDocumento10 páginasEjercicios U2 CompletoMatías Luke SPAún no hay calificaciones

- Actividad Entregable 1Documento7 páginasActividad Entregable 1Matías Luke SP83% (42)

- Cifrado AcordesDocumento4 páginasCifrado AcordesMatías Luke SPAún no hay calificaciones

- Linea de Tiempo Gobierno de Lopez PortilloDocumento2 páginasLinea de Tiempo Gobierno de Lopez PortilloAtlitec GeorgeAún no hay calificaciones

- Qué Es GeopolíticaDocumento3 páginasQué Es GeopolíticaMarisol Salguero de MarroquínAún no hay calificaciones

- Mapa de FrancoDocumento1 páginaMapa de FrancoTeodosio Oliver SantosAún no hay calificaciones

- CONTRATO DE OBRA CIVIL EdilbertoDocumento2 páginasCONTRATO DE OBRA CIVIL EdilbertoJuan diego .,.Aún no hay calificaciones

- El Anarquismo Bulgaro en Armas - Michael SchmidtDocumento20 páginasEl Anarquismo Bulgaro en Armas - Michael SchmidtJavier Liste LimésAún no hay calificaciones

- BANCO DE PREGUNTAS 10 EESS ExamenDocumento2 páginasBANCO DE PREGUNTAS 10 EESS ExamenIce 10Aún no hay calificaciones

- Ventura Garcia Escobar Medina de RiosecoDocumento26 páginasVentura Garcia Escobar Medina de RiosecoEduardo Gutiérrez GutiérrezAún no hay calificaciones

- Operaciones CombinadasDocumento2 páginasOperaciones CombinadasTessie GoicocheaAún no hay calificaciones

- Lengua Controles4!01!01Documento2 páginasLengua Controles4!01!01Estefania JaraboAún no hay calificaciones

- Las 13 Reglas de Oro de Colin Powell Sobre El LiderazgoDocumento6 páginasLas 13 Reglas de Oro de Colin Powell Sobre El Liderazgomariabri2157Aún no hay calificaciones

- Transcripción de La Sentencia de Hans y Sophie Scholl y Christoph ProbstDocumento9 páginasTranscripción de La Sentencia de Hans y Sophie Scholl y Christoph ProbstJorge AcostaAún no hay calificaciones

- INZAURRALDE MELGAR, Gustavo Edison Ficha AccesibleDocumento41 páginasINZAURRALDE MELGAR, Gustavo Edison Ficha AccesibleJimenaAlonsoAún no hay calificaciones

- Naruto El EmperadorDocumento108 páginasNaruto El Emperadorluis estrellaAún no hay calificaciones

- Efectos en La Separación de La URSS y Los Países Anteriormente Asociados A Esta - Diaz y BarreraDocumento1 páginaEfectos en La Separación de La URSS y Los Países Anteriormente Asociados A Esta - Diaz y BarreraEl InternacionalAún no hay calificaciones

- Prov Nac InscitDocumento515 páginasProv Nac InscitMauro Gavilan100% (1)

- Borrador Del Guion TeatralDocumento6 páginasBorrador Del Guion TeatralEdmundo GonzalezAún no hay calificaciones

- Especificaciones GPS TrimbleR7 - FT - 0213 - ESPDocumento2 páginasEspecificaciones GPS TrimbleR7 - FT - 0213 - ESPFredy PereaAún no hay calificaciones

- Apellidos Y Nombres Cantidad Firma: Colaboración Económica para El Colega Napoleón Portal CastañedaDocumento5 páginasApellidos Y Nombres Cantidad Firma: Colaboración Económica para El Colega Napoleón Portal CastañedaCarlos OrtizAún no hay calificaciones

- Acta de Entrega Auteco Santa MartaDocumento2 páginasActa de Entrega Auteco Santa MartaelianaAún no hay calificaciones

- Syllabus Curso Pedagogía para La Solución de ConflictosDocumento5 páginasSyllabus Curso Pedagogía para La Solución de ConflictosJULIETH KARINA CASADIEGO PEÑAAún no hay calificaciones

- Linea de Tiempo AlexanderDocumento8 páginasLinea de Tiempo AlexanderDAFNE JULISA ARTOLA CASTROAún no hay calificaciones

- La Matanza Del 2 de Agosto de 1810Documento5 páginasLa Matanza Del 2 de Agosto de 1810JOSELIN BRIGITE ARTEAGA LEMAAún no hay calificaciones

- Instructivo de La Pafe Jefes y DirectoresDocumento14 páginasInstructivo de La Pafe Jefes y Directoressantiago robertoAún no hay calificaciones

- P Detalle de BadenDocumento1 páginaP Detalle de BadenJorge Luis Gomez YbañezAún no hay calificaciones

- Acta de Constatacion 2021Documento3 páginasActa de Constatacion 2021Darnell Jefferson Aguilera PereiraAún no hay calificaciones

- MD Lote MatrizDocumento6 páginasMD Lote MatrizR Josue D. WxyAún no hay calificaciones

- Revista Araucaria de Chile #43Documento224 páginasRevista Araucaria de Chile #43Araucaria DechileAún no hay calificaciones