Documentos de Académico

Documentos de Profesional

Documentos de Cultura

Tema 2 - Ataques

Cargado por

Andrea De Jesus Polo MedinaDescripción original:

Derechos de autor

Formatos disponibles

Compartir este documento

Compartir o incrustar documentos

¿Le pareció útil este documento?

¿Este contenido es inapropiado?

Denunciar este documentoCopyright:

Formatos disponibles

Tema 2 - Ataques

Cargado por

Andrea De Jesus Polo MedinaCopyright:

Formatos disponibles

Sección 2: Conceptos de Ciberseguridad

temA 2—tiPos Y Vectores de AtAQUe comUnes

Los vectores y las metodologías de ataque no dejan de evolucionar, lo que representa una amenaza significativa para el cliente.

Aunque algunos ataques se hacen al azar sin ningún objetivo particular en mente, los ataques dirigidos se llevan a cabo contra

destinatarios que se han sido investigados e identificados como útiles por los atacantes. Los ataques de phishing a menudo se

dirigen a los destinatarios que tienen acceso a datos o sistemas a los que el atacante desea obtener acceso. En otros casos, el

malware se despliega en ataques generalizados con la esperanza de que llegará a tantos sistemas vulnerables como sea posible,

aunque estas situaciones no se consideran ciberataques. Un número importante de agentes de amenaza y patrones de ataque ha

aparecido en el actual panorama de amenazas. Es esencial para los profesionales de la ciberseguridad poder identificar estas

amenazas con el fin de gestionarlas adecuadamente.

Agentes de AmenAZA

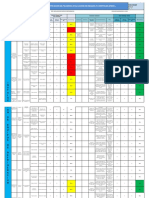

La Agencia de Seguridad de las Redes y de la Información de la Unión Europea (ENISA) ha identificado los agentes de

amenaza que existen en el panorama actual, tal y como se muestra en figura 2.5.

Figura 2.5— Agentes de amenaza de ciberseguridad

Joven, No

Ciberagente capacidado Script Kiddies

Baja tecnología

/ Habilidad Hacker

Formación básica Sociales

medio-baja

Hostil

(intencional)

Amigable (Agentes de Baja

(involuntario) capacidad Interno, Formación Persona enterada

amenaza)

medio-baja (empleado)

Comunidad de

Investigador Corriente

investigación

Ex

Interno

Hacker ética Mercado Externo (Contratista, Proveedor)

Agente de Seguridad Proveedor/

seguridad nacional Alta Alta tecnología Infraestructura Desarrollador/

capacidad / Habilidad alta de distribución Operador

Cumplimiento Misión

Agente de la ley

de la ley Nacional Estado

Mercenario Espionaje

Cibersoldado Militar Misión de

corporación Corporación

Usuario de

Uso de herramienta / Cuidados con

Empleado Comercial infraestructura Implementador motivación

social Hacktivistas

Usuario final /

Motivados

Cliente Comercial ideológica-

mente Ciberterrorista

Grupo/Categoria

Orientado a

beneficios Cibercriminal

Agente individual

Cuidados con

motivación

Sector, capacidad, motivación Nacional Ciberguerreros

Ejemplos de roles simultáneos

Leyenda

Fuente: Marinos, Louis, A. Belmonte, E. Rekleitis, “ENISA Threat Landscape 2015,” ENISA, Enero 2016, Grecia

Los agentes de amenaza comunes incluyen los siguientes elementos:

• Corporaciones—Se tiene constancia que las corporaciones han roto los perímetros de seguridad y realizado acciones

maliciosas contra otras organizaciones para obtener ventajas competitivas.

• Cibercriminales—Motivados por el afán de lucro, estos individuos están involucrados en transacciones financieras

fraudulentas.

• Ciber terroristas —Se caracterizan por su disposición a usar la violencia para lograr sus objetivos, con frecuencia se

dirigen a infraestructuras críticas y grupos gubernamentales.

• Ciberguerreros—A menudo comparados con hacktivistas, los ciberguerreros, también conocidos como cibercombatientes,

son ciudadanos motivados a nivel nacional que pueden actuar en nombre de un partido político o en contra de otro partido

político que los amenaza.

Guía de Estudio de Fundamentos de Ciberseguridad, 2ª edición 33

ISACA. Todos los derechos reservados.

Sección 2: Conceptos de Ciberseguridad

• Empleados—A pesar de que suelen tener métodos y herramientas de bajo nivel tecnológico, los empleados insatisfechos ya

sean antiguos o actuales representan un riesgo de ciberseguridad evidente. Todos estos ataques son adversos, pero algunos no

están relacionados con los ciberataques APT.

• Hacktivistas—A pesar de que a menudo actúan de forma independiente, los hackers con motivaciones políticas pueden

tener como objetivo personas u organizaciones específicas para lograr diversos fines ideológicos.

• Estados nacionales —Los estados nacionales a menudo se focalizan en gobiernos y entidades privadas para obtener

inteligencia o llevar a cabo otras actividades destructivas. Poseen un alto nivel de sofisticación.

• Hackers Sociales —Con habilidades en ingeniería social, estos atacantes están frecuentemente implicados en el ciberacoso,

robo de identidad y la recolección de otra información confidencial o de credenciales.

• Script Kiddies—Los script kiddies son personas jóvenes que están aprendiendo a hackear; suelen trabajar solos o en grupo

y están involucrados principalmente en inyecciones de código y los ataques distribuidos de denegación de servicio (DDoS).

AtriBUtos de AtAQUe

Mientras que el riesgo se mide por su daño potencial, un ataque es la ocurrencia real de una amenaza. Más específicamente,

un ataque es una actividad realizada por un agente de amenaza (o adversario) contra un activo. Desde el punto de vista de un

atacante, el activo es un objetivo, y el camino o ruta utilizada para acceder a la meta (activo) se conoce como un vector de

ataque. Hay dos tipos de vectores de ataque: de entrada (Ingress) y de salida (Egress) (también conocido como exfiltración

de datos). Mientras que la mayoría de los análisis de ataque se concentran en los de entrada, o intrusión, a los sistemas,

algunos ataques están diseñados para eliminar los datos de los sistemas y redes (p ej, empleados que roban datos). Por tanto, es

importante tener en cuenta ambos tipos de vectores de ataque.

El atacante debe enfrentarse a cualquiera de los controles implantados y/o utilizar un código para explotar debilidades

(exploit) para aprovechar una vulnerabilidad. Otro atributo de un ataque es el mecanismo de ataque, o el método utilizado

para entregar el exploit. A menos que el atacante esté llevando a cabo personalmente el ataque, el mecanismo de ataque

puede implicar un exploit, que entrega el payload al objetivo. Un ejemplo puede ser un archivo pdf malicioso generado por un

atacante y entregado por correo electrónico. Los atributos de un ataque se muestran en la figura 2.6.

Figura 2.6—Atributos de ataque

Vector de Objetivo

Exploit Payload Vulnerabilidad

ataque (activo)

El análisis detallado de los ciberataques requiere de una gran experiencia tanto técnica como de a materia tratada, y es una

parte importante de la ciberseguridad. Cada uno de los atributos de ataque (vector de ataque, exploit, payload, vulnerabilidad,

objetivo) proporciona puntos únicos donde poder ubicar los controles para prevenir o detectar el ataque. También es importante

entender cada uno de estos atributos durante el análisis y la investigación de un ataque real. Por ejemplo, el exploit utilizado

para entregar el payload, a menudo deja artefactos o evidencias que pueden ser utilizados por los analistas e investigadores

técnicos para entender el ataque y posibilitar la identificación de los autores. El análisis de la ruta de exfiltración de datos

puede identificar oportunidades adicionales para prevenir o detectar la eliminación de los datos u obtener evidencias, incluso si

el ataque fue capaz de conseguir su objetivo.

Los ataques pueden ser analizados y clasificados en función de su tipo y de los patrones de uso. A partir de estas

características, es posible hacer generalizaciones que faciliten un mejor diseño y mejores controles. Hay dos grandes

categorías de eventos de amenaza: adversos y no adversos. Un evento de amenaza adverso lo realiza un agente de amenaza

humano (o adversario), mientras que un evento de amenaza no adverso es normalmente el resultado de un error, un mal

funcionamiento o un percance de cualquier tipo.19

19

MITRE, Common Attack Pattern Enumeration and Classification (CAPEC), Febrero 2014, http://capec.mitre.org

34 Guía de Estudio de Fundamentos de Ciberseguridad, 2ª edición

ISACA. Todos los derechos reservados.

Sección 2: Conceptos de Ciberseguridad

Proceso de AtAQUe generALiZAdo

Mientras que cada ataque es diferente, la mayoría de los eventos de amenaza adversos siguen un proceso común, tal y como se

muestra en la figura 2.7 y se describe a continuación.

Figura 2.7—Proceso de amenaza

Mantener una

Realizar Crear herramientas Entrega de funciones Explotar debilidades Dirigir un Obtención de presencia o un Coordinar una

reconocimientos de ataque maliciosas y comprometer ataque resultados conjunto de campaña

capacidades

1. Realizar reconocimientos: El adversario recoge información usando una variedad de técnicas, pasivas o activas, las

cuales pueden incluir:

a. Pasivo:

i. Escuchar el tráfico de red

ii. Descubrir información de la organización a partir de fuentes de información libres (Grupos de noticias;

comunicaciones de empresa relativas a diseños de IT o a su arquitectura de TI)

iii. Google Hacking

b. Activo:

i. Escanear el perímetro de la red

ii. Ingeniería social (Llamadas falsas, Phishing de bajo nivel)

2. Crear herramientas de ataque: El adversario diseña las herramientas necesarias para llevar a cabo un ataque en el

futuro, que incluye:

a. Phishing o ataques selectivos de phishing

b. Generar páginas web falsas o certificados falsos

c. Crear y operar organizaciones falsas y posicionarlas en la cadena de suministro para inyectar componentes maliciosos

3. Entrega de funciones maliciosas: El adversario inserta o instala todo aquello que sea necesario para llevar a cabo el

ataque que puede incluir lo siguiente:

a. La introducción de malware en los sistemas de información de la organización

b. La colocación de individuos infiltrados en posiciones privilegiadas dentro de la organización

c. La instalación de sniffers o dispositivos de escaneo en redes y sistemas objetivo

d. Introducción de hardware o componentes críticos manipulados en los sistemas de organización o en las cadenas de

suministro

4. Explotar debilidades y comprometer: El adversario se aprovecha de la información y los sistemas con el fin de

comprometerlos, lo que incluye:

a. Split tunneling o conseguir acceso físico a las instalaciones de la organización

b. La filtración de datos o información sensible

c. Explotación de sistemas “multi tenant” (ej. Multiples clientes en recursos o plataformas compartidos) en un entorno

de nube pública (ej. Atacando puntos de acceso públicos; programas de interfaces de aplicación [API’s])

d. Lanzando exploits de día cero

5. Dirigir un ataque: El adversario coordina las herramientas de ataque o realiza actividades que interfieran con las

funciones de la organización. Los métodos potenciales de ataque incluyen:

a. Intercepción de comunicaciones o ataques de interferencias inalámbricas

b. Ataques de denegación de servicio (DoS) o ataques distribuidos de denegación de servicio (DDoS)

c. Interferencias a distancia o ataques físicos a las instalaciones o infraestructuras de la organización

d. Secuestro de sesión o ataque de “hombre en el medio”

6. Obtención de resultados: El adversario causa un impacto adverso, que puede incluir:

a. Obtener acceso no autorizado a sistemas y/o información sensible

b. La degradación de los servicios o capacidades de la organización

c. Crear, corromper o borrar datos críticos

d. Modificar el flujo de control de los sistemas de información (ej. Sistemas de control industrial, sistemas de control de

supervisión y adquisición de datos (SCADA))

7. Mantener una presencia o un conjunto de capacidades: El adversario continua la explotación y el compromiso del

sistema usando las siguientes técnicas:

a. Ofuscando las acciones de adversario o interfiriendo con los sistemas de detección de intrusión (IDS)

b. Adaptando los ciberataques en base a las medidas de seguridad de la organización

Guía de Estudio de Fundamentos de Ciberseguridad, 2ª edición 35

ISACA. Todos los derechos reservados.

Sección 2: Conceptos de Ciberseguridad

8. Coordinar una campaña: El adversario coordina una campaña contra la organización que puede implicar las siguientes

medidas:

a. Ataques de múltiples etapas

b. Ataques internos y externos

c. Ataques generalizados y adaptables

eVentos de AmenAZA no AdeVersos

Aunque la mayoría de los ataques son el resultado de un esfuerzo coordinado, hay otros eventos que pueden plantear varios

tipos de riesgos para una organización y pueden ayudar a un adversario en un posible ciber-ataque. Algunos de los eventos de

amenazas no adeversos más comunes son:

• Manipulación inapropiada de la información crítica o sensible por parte de usuarios autorizados

• Configuración incorrecta de privilegios

• Incendio, inundación, huracán, tormentas o terremotos en las instalaciones primarias o en las de respaldo

• Introducción de vulnerabilidades en productos de software

• Errores genéricos de disco u otros problemas causados por la antigüedad de los equipos

mALWAre, rAnsomWAre Y tiPos de AtAQUe20

El malware, también conocido como código malicioso, es el software diseñado para obtener acceso a los sistemas

informáticos objetivo, robar información o interrumpir las operaciones computacionales. Hay varios tipos de malware, siendo

los más importantes los virus informáticos, gusanos y troyanos, los cuales se diferencian por la forma en que operan o se

extienden.

Por ejemplo, el gusano informático conocido como Stuxnet destaca por el potencial de su malware para interrumpir los

sistemas de control de supervisión y de adquisición de datos (SCADA) y los controladores lógicos programables (PLC),

normalmente utilizados para automatizar los procesos mecánicos en las fábricas o plantas de energía. Descubierto en 2010,

Stuxnet se utilizó para comprometer los sistemas y el software del programa nuclear Iraní. Tiene tres componentes:

1. Un gusano que lleva a cabo las rutinas relacionadas con el payload

2. Un fichero de enlace que propaga copias del gusano

3. Un rootkit que oculta los procesos maliciosos para evitar ser detectado

Otros tipos comunes de malware incluyen:

• Virus—Un virus informático es un trozo de código que puede replicarse a sí mismo y propagarse de un ordenador a otro. Se

requiere manipularlo o ejecutarlo para replicarse y/o causar daños.

• Gusano de red—Una variante del virus informático, que es básicamente una pieza de código auto-replicante diseñado para

propagarse a través de las redes. No se requiere intervención o ejecución para que se replique.

• Troyanos—Una pieza de malware que obtiene acceso a un sistema objetivo al esconderse dentro de una aplicación real. Los

troyanos suelen dividirse en categorías que reflejan sus propósitos.

– Un troyano móvil común es Hummer, un tipo de malware de Android. En los 6 primeros meses del 2016, casi 1.4 millones

de dispositivos fueron infectados diariamente por Hummer. El malware utiliza uno de los 18 métodos de rooting para ganar

acceso privilegiado de administración al dispositivo. A continuación, muestra publicidad e instala juegos y aplicaciones

pornográficas en el dispositivo móvil.21

• Red de computadoras infectadas con código malicioso (Botnet)—Derivado del término “robot network”, se trata

de una red numerosa, automatizada y distribuida de ordenadores previamente comprometidos que pueden ser controlados

simultáneamente para lanzar ataques a gran escala tales tales como una denegación de servicio (DoS).

Existe otra serie de términos que también se utilizan para describir los tipos más específicos de malware, caracterizados por sus

propósitos. Estos incluyen:

• Software espía (spyware)—Una clase de malware que recopila información sobre una persona u organización sin el

conocimiento de dicha persona u organización.

• Sistemas de publicidad (adware)—Diseñado para mostrar anuncios (generalmente no deseados) a los usuarios.

20

ISACA, Amenazas persistentes avanzadas: Cómo gestionar el riesgo para su negocio, EE.UU., 2013

21

Bisson, David; “Hummer Malware the No. 1 Mobile Trojan in the World,” Tripwire, 1 Julio 2016, www.tripwire.com/state-of-security/latest-

security-news/hummer-malware-the-1-mobile-trojan-in-the-world

36 Guía de Estudio de Fundamentos de Ciberseguridad, 2ª edición

ISACA. Todos los derechos reservados.

Sección 2: Conceptos de Ciberseguridad

• Software maligno de petición de rescate (Ransomware)—También conocido como “código rehén” (del inglés

“hostage code”), se trata de un tipo de malware de extorsión que bloquea o cifra los datos o funciones y exige un pago para

desbloquearlos. Hay varios tipos disponibles para cada sistema operativo. Ataques recientes de Ramsonware incluyen:

– GhostCrypt—Mediante el uso del cifrado AES, GhostCrypt cifra los datos del dispositivo infectado para obtener

Bitcoins de la víctima. Cuando el Ramsonware cifra una pieza de información, incluye el apéndice .Z81928819.

GhostCrypt también genera un archivo “leeme.txt” (READ_THIS_FILE.txt) como recordatorio del rescate que debe

pagarse.22

– SNSLocker—Utilizando cifrado AES y añadiendo una cadena RSNlocked al final de los datos afectados, este

Ransomware cifra datos y pide un rescate de 300 $ ( pagables en Bitcoin) para proporcionar una solución de descifrado.23

• Software de registro de tecleado (Keylogger)—Una clase de malware que registra de forma silenciosa las pulsaciones de

teclado de los usuarios y, en algunos casos, el contenido de la pantalla.

• Rootkit—Una clase de malware que oculta la existencia de otro tipo de malware mediante la modificación del sistema

operativo subyacente.

otros tiPos de AtAQUe

Además del malware y del ransomware, hay muchos otros tipos de ataques. Algunos de los patrones de ataque más comunes

son los siguientes:

• Amenazas persistentes avanzadas (APT)—Ataques complejos y coordinados dirigidos contra una entidad u organización

específica. Requieren una cantidad sustancial de investigación y tiempo, a menudo les lleva meses o incluso años para

su plena ejecución. APT es un término que refleja el nivel de complejidad; sin embargo, no puede probarse si un ataque

particular fue una APT o no. Tras haber descubierto un ataque, determinado su nivel de complejidad e investigado la cantidad

de tiempo y recursos dedicados al ataque, se puede determinar si el ataque fue una APT o no.

• Puerta trasera—Medio a través del cual se recupera el acceso a un sistema comprometido mediante la instalación de

software o la configuración de software existente que permita el acceso remoto en las condiciones definidas por el atacante.

• Ataque de fuerza bruta—Ataque mediante el cual se intentan todas las combinaciones posibles de contraseñas o claves de

cifrado hasta dar con la correcta.

• Desbordamiento de búfer—Ocurre cuando un programa o proceso intenta almacenar en una memoria intermedia (área

de almacenamiento temporal de datos) más datos de los que se tenía la intención de contener. Puesto que los buffers son

creados para contener una cantidad limitada de datos, la información adicional que tiene que ir a alguna parte—puede

desbordar hacia buffers adyacentes, corrompiendo o sobrescribiendo los datos válidos contenidos. Aunque puede ocurrir

accidentalmente por error de programación, el desbordamiento de búfer es un tipo cada vez más común de ataque a la

seguridad en la integridad de los datos. En los ataques de desbordamiento de buffer, los datos adicionales pueden contener

códigos de tipo de ataque a la seguridad en la integridad de los datos.

• Cross-site scripting (XSS)—Tipo de inyección en el cual scripts (secuencias de comandos) maliciosos se inyectan en

los sitios web benignos y de confianza. Los ataques de Cross-site scripting (XSS) ocurren cuando un atacante utiliza una

aplicación web para enviar código malicioso, generalmente en forma de un script del lado del navegador, a un usuario final

diferente. Los defectos que permiten que estos ataques tengan éxito son bastante generalizados y se producen en cualquier

lugar de una aplicación web que utiliza la entrada de un usuario dentro de la salida generada sin validar o codificarlo.

• Ataque de denegación de servicio (DoS)—Asalto a un servicio desde un único origen que lo desborda con un número

tan alto de solicitudes que supera sus capacidades, con el resultado de una parada total del servicio o una operación a una

velocidad significativamente reducida.

• Ataque de “hombre en el medio”—Estrategia de ataque en la que el atacante intercepta el flujo de comunicación entre dos

partes del sistema víctima y luego reemplaza el tráfico entre los dos componentes con el propio, asumiendo con el tiempo el

control de la comunicación.

• Ingeniería social—Cualquier intento de explotar las vulnerabilidades sociales para obtener acceso a la información y/o

sistemas. Se trata de una “estafa” que engaña a otros para divulgar información o abrir software o programas maliciosos.

• Phishing—Un tipo de ataque vía correo electrónico (e-mail) que intenta convencer a un usuario de que el emisor es genuino,

pero con la intención de obtener información para su uso en ingeniería social.

• Spear phishing / Phishing de Ingeniería Social—Ataque de phishing, donde se utilizan técnicas de ingeniería social para

hacerse pasar por un ente fiable para obtener información importante, como contraseñas de la víctima.

• Spoofing—Falsificación de la dirección de envío de una transmisión con el fin de ganar acceso ilegalmente a un sistema

seguro.

22

Tripwire, “May 2016: The Month in Ransomware,” Tripwire, 6 Junio 2016, www.tripwire.com/state-of-security/security-data-protection/may-

2016-the-month-in-ransomware

23

Ibid. 24 OWASP, SQL Injection, www.owasp.org/index.php/SQL_Injection

Guía de Estudio de Fundamentos de Ciberseguridad, 2ª edición 37

ISACA. Todos los derechos reservados.

Sección 2: Conceptos de Ciberseguridad

• Structure Query Language (SQL) injection—De acuerdo a OWASP,24 Un ataque de SQL Injection consiste en la

inserción o inyección de una consulta SQL a través de los datos de entrada desde el cliente a la aplicación. Un exploit de

injección de código SQL exitoso, puede leer datos sensibles de la base de datos, modificar los datos de la base de datos

(insertar/actualizar/eliminar), ejecutar operaciones de administración en la base de datos (como apagar la DBMS), recuperar

el contenido de un fichero concreto presente en el sistema de ficheros de la DBMS y en algunos casos lanzar comandos

al sistema operativo. Los ataques de inyección SQL son un tipo de ataques de inyección en los que comandos SQL son

inyectados en entradas planas de datos para producir la ejecución de comandos SQL predefinidos.

• Exploit de día cero—Vulnerabilidad que se explota antes de que el creador/proveedor del software sea consciente de su

existencia.

38 Guía de Estudio de Fundamentos de Ciberseguridad, 2ª edición

ISACA. Todos los derechos reservados.

También podría gustarte

- Matriz Analisis de RiesgoDocumento9 páginasMatriz Analisis de RiesgoFernanda GutiérrezAún no hay calificaciones

- SIGO-F-006 - Formulario Matriz de Riesgos - Vecchiola CTO 758Documento57 páginasSIGO-F-006 - Formulario Matriz de Riesgos - Vecchiola CTO 758Matias Lara NavarreteAún no hay calificaciones

- 17 IPERC Construcción de Muro de Contensión OkDocumento4 páginas17 IPERC Construcción de Muro de Contensión OkDavid Eduardo100% (4)

- USB-PIC - School Manual de UsuarioDocumento126 páginasUSB-PIC - School Manual de UsuarioJayritho Maczargo0% (1)

- E MarismaDocumento7 páginasE Marismajose daniel gonzalesAún no hay calificaciones

- A02 NPMDocumento7 páginasA02 NPMNahum MoralesAún no hay calificaciones

- Formato Reporte Evaluacion de Seguridad FisicaDocumento6 páginasFormato Reporte Evaluacion de Seguridad FisicaelpepitaAún no hay calificaciones

- Tipos de Tareas en Microsoft ProjectDocumento5 páginasTipos de Tareas en Microsoft ProjectkairosAún no hay calificaciones

- IPER MATRIZ Montaje Mecanico PipingDocumento4 páginasIPER MATRIZ Montaje Mecanico PipingRob MorgAún no hay calificaciones

- Matriz - AlmacenDocumento1 páginaMatriz - AlmacenAdrian Jose Lans OliveraAún no hay calificaciones

- Bomba MarsDocumento194 páginasBomba MarsJuan Gustavo GuillermoAún no hay calificaciones

- Serna Ortega Sergio ISO Tarea03Documento9 páginasSerna Ortega Sergio ISO Tarea03Sergio SernaAún no hay calificaciones

- Iperc Descarga de MaterialDocumento4 páginasIperc Descarga de MaterialVictor Robles Boza100% (1)

- FUNRS1304 Control6 Alexis DiazDocumento14 páginasFUNRS1304 Control6 Alexis DiazAlexis Diaz Gutierrez100% (1)

- IPERC Mantenimientooo AlexDocumento8 páginasIPERC Mantenimientooo AlexAlex MillaAún no hay calificaciones

- Iperc Orden Limpieza Almacen MecanicoDocumento6 páginasIperc Orden Limpieza Almacen Mecanicoalvaro small barbachanAún no hay calificaciones

- Tareas CriticasDocumento5 páginasTareas CriticasIsaac Miller Rojas Virto100% (2)

- Matriz de Riesgos - Plantilla y EjemploDocumento2 páginasMatriz de Riesgos - Plantilla y EjemploYamil CastilloAún no hay calificaciones

- F-RH-07 Deteccion de Reportes InusualesDocumento25 páginasF-RH-07 Deteccion de Reportes Inusualesalejandro rodriguezAún no hay calificaciones

- Iper RefrigeracionDocumento6 páginasIper RefrigeracionDiana Lucero Criollo RumicheAún no hay calificaciones

- Matriz de Identificación de Peligros ExcavacionDocumento1 páginaMatriz de Identificación de Peligros ExcavacionSebastian RiveraAún no hay calificaciones

- Descripción de Faltas Administrativas para Su Probable SanciónDocumento3 páginasDescripción de Faltas Administrativas para Su Probable SanciónocbarbozaAún no hay calificaciones

- Metodología para El Desarrollo de Sistemas Multi-Agente BasadoDocumento16 páginasMetodología para El Desarrollo de Sistemas Multi-Agente BasadoDaniel AntokoletzAún no hay calificaciones

- U3C1 Ciberseguridad - PPTX - CompressedDocumento25 páginasU3C1 Ciberseguridad - PPTX - CompressedGerardo Antonio Vergara RodriguezAún no hay calificaciones

- Mapa Conceptual TEC INFORMACIONDocumento1 páginaMapa Conceptual TEC INFORMACIONYudith ZumayaAún no hay calificaciones

- Diagnostico EstrategicoDocumento3 páginasDiagnostico EstrategicoNeyda MamaniAún no hay calificaciones

- Anexo 1 Del Informe de EmprendimientoDocumento2 páginasAnexo 1 Del Informe de EmprendimientoYakeline Sheila Galvan NinaAún no hay calificaciones

- Diapositivas NutresaDocumento9 páginasDiapositivas NutresaMaria Elvira Beleño SaenzAún no hay calificaciones

- Matriz de Riesgos (Mendoza, Neira, Rivera, Santander)Documento1 páginaMatriz de Riesgos (Mendoza, Neira, Rivera, Santander)juli.asg0511Aún no hay calificaciones

- Taller 2Documento3 páginasTaller 2jairo winthropAún no hay calificaciones

- Walt Disney Company y Pixar IncDocumento5 páginasWalt Disney Company y Pixar IncJacques Williams Hinostroza GonzalezAún no hay calificaciones

- Mapa Conceptual Inteligencia ArtificialDocumento1 páginaMapa Conceptual Inteligencia ArtificialMaribel Zambrano CalderonAún no hay calificaciones

- Modelo y Gestión Libro PDFDocumento63 páginasModelo y Gestión Libro PDFjaqueline rodriguezAún no hay calificaciones

- Análisis de InvolucradosDocumento5 páginasAnálisis de InvolucradosEduard Chicangana MuñozAún no hay calificaciones

- Erramientas para La Resolucion DeproblemasDocumento14 páginasErramientas para La Resolucion DeproblemasJohan MarcanoAún no hay calificaciones

- AgenteDocumento5 páginasAgenteCarlos Villon PananaAún no hay calificaciones

- Memorias Capacitacion SARC Mayo 2021Documento47 páginasMemorias Capacitacion SARC Mayo 2021anyelamduranrAún no hay calificaciones

- VariablesDocumento4 páginasVariablesErikaAún no hay calificaciones

- BC 6 C 9 DCC 11 e 91 Eaea 0 CaDocumento4 páginasBC 6 C 9 DCC 11 e 91 Eaea 0 Caapi-469744217Aún no hay calificaciones

- Análisis InternoDocumento2 páginasAnálisis InternoceciliaAún no hay calificaciones

- Amenazas Informáticas Inteligentes PDFDocumento1 páginaAmenazas Informáticas Inteligentes PDFRena Luxor VolfieAún no hay calificaciones

- Matriz Riesgos WSS Interacid 16-04-2021Documento3 páginasMatriz Riesgos WSS Interacid 16-04-2021juliobravoastudilloAún no hay calificaciones

- Mapa Mental-Seguridad InformáticaDocumento1 páginaMapa Mental-Seguridad InformáticaNestor Cabrera0% (1)

- PresentaciónDocumento1 páginaPresentaciónFabulourry -Aún no hay calificaciones

- DAC 42 01-2023 C3 M3.1 Gestión Riesgos Plantilla TalleresDocumento23 páginasDAC 42 01-2023 C3 M3.1 Gestión Riesgos Plantilla TalleresCristian ParraAún no hay calificaciones

- Fichas Ayuda Modelo Canvas - Rev1Documento16 páginasFichas Ayuda Modelo Canvas - Rev1Maya CaceresGuzman100% (1)

- tr1 Seguridad e Higiene IndustrialDocumento7 páginastr1 Seguridad e Higiene IndustrialLeonardo Ugarte Marcos50% (6)

- MIPER Servicio de AndamiosDocumento13 páginasMIPER Servicio de AndamiosCesar Antonio Verdugo FaundezAún no hay calificaciones

- Iper Mtto Elec Pta v1Documento111 páginasIper Mtto Elec Pta v1danielAún no hay calificaciones

- Visualización Del Riesgo de Seguridad - Documentación de IBMDocumento3 páginasVisualización Del Riesgo de Seguridad - Documentación de IBMrogmar mariñaAún no hay calificaciones

- 3 1 9 Formato de Matriz de IPERDocumento3 páginas3 1 9 Formato de Matriz de IPEREmiliano OlmosAún no hay calificaciones

- Nota Académica 10C - MatricesDocumento1 páginaNota Académica 10C - MatricesRocio Anabel Soncco ChampiAún no hay calificaciones

- IPERC - EjercicioDocumento1 páginaIPERC - EjercicioDIONE HUAMAN BORDAAún no hay calificaciones

- Analisis de ContenidoDocumento2 páginasAnalisis de ContenidoSimba Navarro LunaAún no hay calificaciones

- Análisis de Tendencias Ejemplo 1Documento1 páginaAnálisis de Tendencias Ejemplo 1TONY RODRIGUEZAún no hay calificaciones

- ¿Con Qué? Dueño Del Proceso ¿Con Quién? Nombre Del Proceso: Diagrama de Tortuga de Proceso (DTP)Documento12 páginas¿Con Qué? Dueño Del Proceso ¿Con Quién? Nombre Del Proceso: Diagrama de Tortuga de Proceso (DTP)Tania CamachoAún no hay calificaciones

- Plantilla Inventario de Activos - Santa Ana de DiosDocumento10 páginasPlantilla Inventario de Activos - Santa Ana de DiosJavier Mauricio Trespalacios ArtetaAún no hay calificaciones

- Analisis de Trabajo Seguro RoceriaDocumento4 páginasAnalisis de Trabajo Seguro RoceriaScot GongoraAún no hay calificaciones

- Iper RefrigeracionDocumento6 páginasIper RefrigeracionDiana Lucero Criollo RumicheAún no hay calificaciones

- M3L4 Estrategias de DefensaDocumento8 páginasM3L4 Estrategias de DefensaPablo JavegaAún no hay calificaciones

- EVALUACION - FINAL PARA SUBIR - LIC - BERTHA - Plantilla 2Documento30 páginasEVALUACION - FINAL PARA SUBIR - LIC - BERTHA - Plantilla 2kirito sempaiAún no hay calificaciones

- Anlisis de Riesgo InformticoDocumento1 páginaAnlisis de Riesgo InformticoAnonymous TnmRw4OAmXAún no hay calificaciones

- MIPER Serv. Instalacion Soporte Grifo GDocumento8 páginasMIPER Serv. Instalacion Soporte Grifo GCesar Antonio Verdugo FaundezAún no hay calificaciones

- SIGO-F-006 - Matriz Excavacioìn Retroexcavadora y Manual-1Documento6 páginasSIGO-F-006 - Matriz Excavacioìn Retroexcavadora y Manual-1angie martinezAún no hay calificaciones

- Actividad 1Documento6 páginasActividad 1Andrea De Jesus Polo MedinaAún no hay calificaciones

- Actividad2 Modulo2Documento3 páginasActividad2 Modulo2Andrea De Jesus Polo MedinaAún no hay calificaciones

- Actividad1 Modulo2Documento3 páginasActividad1 Modulo2Andrea De Jesus Polo MedinaAún no hay calificaciones

- Sesion4 Seguridad en Base de DatosDocumento56 páginasSesion4 Seguridad en Base de DatosAndrea De Jesus Polo MedinaAún no hay calificaciones

- Tema 1 - RiesgoDocumento8 páginasTema 1 - RiesgoAndrea De Jesus Polo MedinaAún no hay calificaciones

- Actividades microLINUX Doble Cara PDFDocumento88 páginasActividades microLINUX Doble Cara PDFVicenteAún no hay calificaciones

- Reloj AkanthaDocumento1 páginaReloj AkanthaPablo SoccaAún no hay calificaciones

- Manual Desarrolladores AdministradoresDocumento17 páginasManual Desarrolladores AdministradoresFernando León MoloneyAún no hay calificaciones

- El Ordenador PersonalDocumento6 páginasEl Ordenador PersonalMirian Raquel Day FurtadoAún no hay calificaciones

- Unidad 5 Calidad de SoftwareDocumento4 páginasUnidad 5 Calidad de Softwareartemio hernandez gallegosAún no hay calificaciones

- Taller de Repaso - Segundo CorteDocumento4 páginasTaller de Repaso - Segundo CorteRichard Granados SuarezAún no hay calificaciones

- BD2 - Cap2 - P2Documento23 páginasBD2 - Cap2 - P2Jean Jaime Gumiel CallahuaraAún no hay calificaciones

- Libro 5Documento160 páginasLibro 5rebeca castro artaviaAún no hay calificaciones

- Sistemas InformaticosDocumento7 páginasSistemas InformaticosRaybel ValenzuelaAún no hay calificaciones

- Modulo 2-1Documento45 páginasModulo 2-1Enzo GodoyAún no hay calificaciones

- 01 Cifrado Simetrico y AsimetricoDocumento2 páginas01 Cifrado Simetrico y AsimetricoWilson ZambranoAún no hay calificaciones

- Datos Tecnicos Del Variador de Frecuenciapara Bes Y BCP: 2. AlcanceDocumento26 páginasDatos Tecnicos Del Variador de Frecuenciapara Bes Y BCP: 2. AlcanceLuis daniel CedeñoAún no hay calificaciones

- A. Identificación de Las Políticas y Controles Aplicables Al Software y de Sistemas de Una Organización.Documento4 páginasA. Identificación de Las Políticas y Controles Aplicables Al Software y de Sistemas de Una Organización.Mariana GuerreroAún no hay calificaciones

- 2 Taller Tipos de Operadores en ExcelDocumento9 páginas2 Taller Tipos de Operadores en Excelingrid jhoanna villamil soteloAún no hay calificaciones

- Tecnologías de Acceso Alámbricas e InalámbricasDocumento8 páginasTecnologías de Acceso Alámbricas e InalámbricasALEX CRISTIANAún no hay calificaciones

- Qué Es GitLabDocumento4 páginasQué Es GitLabLiscy Dariana Viera FigueroaAún no hay calificaciones

- Mobile 5Documento10 páginasMobile 5Sandra patricia luna galindoAún no hay calificaciones

- Boletín Oficial Normas Legales 28oct2021Documento48 páginasBoletín Oficial Normas Legales 28oct2021superotorongoAún no hay calificaciones

- 20 Palabras ReservadasDocumento8 páginas20 Palabras ReservadasAlexis CholotioAún no hay calificaciones

- 3.4.1.7 Lab - Research A Hardware UpgradeDocumento3 páginas3.4.1.7 Lab - Research A Hardware UpgradeLulú MoralesAún no hay calificaciones

- Practica Ii - Introduccion A La ComputacionDocumento10 páginasPractica Ii - Introduccion A La ComputacionPaila Caldero perezAún no hay calificaciones

- DiplomadoITI Nube SL M01 C00Documento15 páginasDiplomadoITI Nube SL M01 C00Johana Huiza ZamoraAún no hay calificaciones

- Utilizar Crontab para Programacion de Tareas en LinuxDocumento3 páginasUtilizar Crontab para Programacion de Tareas en LinuxLeonardo Castiblanco100% (1)

- La Industria Petrolera y La Llegada de La Computación A VenezuelaDocumento19 páginasLa Industria Petrolera y La Llegada de La Computación A VenezuelaRitcher AntunezAún no hay calificaciones

- UD4 - Entorno de ServidorDocumento20 páginasUD4 - Entorno de ServidorIsmael ParadaAún no hay calificaciones