Documentos de Académico

Documentos de Profesional

Documentos de Cultura

Modelo de Respuesta

Cargado por

Jose SilvaTítulo original

Derechos de autor

Formatos disponibles

Compartir este documento

Compartir o incrustar documentos

¿Le pareció útil este documento?

¿Este contenido es inapropiado?

Denunciar este documentoCopyright:

Formatos disponibles

Modelo de Respuesta

Cargado por

Jose SilvaCopyright:

Formatos disponibles

342 Versión 1 2da Prueba Parcial 1/3

Semana 48 LAPSO 2017-2

UNIVERSIDAD NACIONAL ABIERTA

VICERRECTORADO ACADÉMICO

ÁREA INGENIERÍA

MODELO DE RESPUESTA

ASIGNATURA: REDES DE COMPUTADORAS CÓDIGO: 342

MOMENTO: SEGUNDA PRUEBA PARCIAL VERSIÓN: 01

FECHA DE APLICACIÓN: 02 -12 -2017

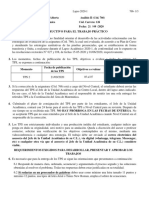

Mod. II, Unid. 4, Obj. 4 CRITERIO DE DOMINIO 1/1

1. La secuencia es la siguiente:

Primer paso

Como la dirección IP tiene un total de 32 bits constituidos en cuatro octetos de ocho bits

cada uno y la máscara de red es /20, se realiza la siguiente resta para determinar cuántos

bits se utilizan para host:

32 – 20 = 12 bits que serán los utilizados para host.

Segundo paso

Se representa en código binario la IP dada para saber hasta dónde corresponden los bits

de red y hasta dónde los bits que se utilizan para los hosts:

1º octeto 2º octeto 3º octeto 4º octeto

192 160 26 109

11000000 10100000 00011010 01101101

Los 12 bits que se utilizan para host se toman de derecha a izquierda, en este caso

corresponden a todos los del cuarto octeto además de los 4 bits más representativos del

tercer octeto. El resto de bits corresponde a los de red.

Especialista: Olga Rodríguez Ingeniería de Sistemas

342 Versión 1 2da Prueba Parcial 2/3

Semana 48 LAPSO 2017-2

Tercer paso

Para saber la dirección de red, se ponen los 12 bits de host al valor cero. La dirección del

primer host disponible será la siguiente dirección IP a partir de la de red. En el caso de la

dirección de broadcast, se ponen los 12 bits de host al valor 1. Por su parte la dirección

del último host disponible, será la anterior a la de broadcast. A continuación se muestran

las direcciones antes descritas:

11000000 10100000 00011010 01101101 IP DADA

11000000 10100000 00010000 00000000 RED

11000000 10100000 00010000 00000001 1º HOST

11000000 10100000 00011111 11111110 ÚLTIMO HOST

11000000 10100000 00011111 11111111 BROADCAST

CRITERIO DE CORRECION: El objetivo será logrado si la respuesta del estudiante presenta

una secuencia de pasos equivalente a la del modelo y si está debidamente razonada.

MOD. II, UND. 5, OBJ. 5 CRITERIO DE DOMINIO 1/1

2. A continuación se muestran los números de secuencia para cada segmento del archivo de

5.000 bytes:

SEGMENTO 1 → Número de secuencia 10.001 (rango: 10.001 a 11.000)

SEGMENTO 2 → Número de secuencia 11.001 (rango: 11.001 a 12.000)

SEGMENTO 3 → Número de secuencia 12.001 (rango: 12.001 a 13.000)

SEGMENTO 4 → Número de secuencia 13.001 (rango: 13.001 a 14.000)

SEGMENTO 5 → Número de secuencia 14.001 (rango: 14.001 a 15.000)

Se puede apreciar en la numeración anterior que el número de secuencia de un segmento

define el número del primer byte de datos contenido en ese segmento.

CRITERIO DE CORRECION: Para lograr el objetivo, el estudiante debe mostrar una

numeración y rango de cada segmento de datos equivalente a la del modelo. Además debe

justificar su respuesta.

Especialista: Olga Rodríguez Ingeniería de Sistemas

342 Versión 1 2da Prueba Parcial 3/3

Semana 48 LAPSO 2017-2

MOD. II, UND. 6, OBJ. 6 CRITERIO DE DOMINIO 1/1

3. Solución:

a) Los pasos esenciales que se deben ejecutar en el cifrado público para enviar el

mensaje nativo P desde A hasta B, se describen a continuación:

A utiliza la clave pública de B (EB) para cifrar el mensaje nativo P, de esta manera

se obtiene el texto cifrado EB (P) que resulta del mezclado de EB y P.

El mensaje EB (P) se transmite a B a través de la red pública.

B al recibir el mensaje lo descifra utilizando su algoritmo de descifrado y su clave

privada DB. De esta manera se obtiene de nuevo el texto nativo P.

b) El método de cifrado con clave pública es seguro, ya que cada usuario mantiene su

clave privada controlada y ningún otro usuario puede descifrar el mensaje pues

solamente B la conoce.

CRITERIO DE CORRECION: El objetivo será logrado si el estudiante presenta en su

respuesta el mismo texto cifrado, además de presentar una justificación sobre la misma.

FIN DEL MODELO

Especialista: Olga Rodríguez Ingeniería de Sistemas

También podría gustarte

- Impedancia Serie de Líneas de Transmisión - SEPDocumento67 páginasImpedancia Serie de Líneas de Transmisión - SEPAna FloresAún no hay calificaciones

- LPLG U3 A3 MasdDocumento12 páginasLPLG U3 A3 MasdAnonymous son4o6bPAún no hay calificaciones

- 07-1 Diagramas UnifilaresDocumento25 páginas07-1 Diagramas UnifilaresTrenado Sánchez Für Immer100% (1)

- PQWT-S Spanish Language OperationsDocumento35 páginasPQWT-S Spanish Language OperationsMiguel Angel vmAún no hay calificaciones

- 766 TP2 2020-1Documento3 páginas766 TP2 2020-1Jose SilvaAún no hay calificaciones

- 778 TPS 2020-1Documento6 páginas778 TPS 2020-1Jose SilvaAún no hay calificaciones

- 772 - TPS - 2020 - 1Documento5 páginas772 - TPS - 2020 - 1Jose SilvaAún no hay calificaciones

- 178-179 TPS2 - 2020-1Documento6 páginas178-179 TPS2 - 2020-1Jose SilvaAún no hay calificaciones

- Factura de TigoDocumento1 páginaFactura de TigoMaria OrellanaAún no hay calificaciones

- Manual de Usuario Del Ipod Classic 120GB EspañolDocumento75 páginasManual de Usuario Del Ipod Classic 120GB EspañolHugo Malpartida100% (1)

- Tarea 1-BD-2019Documento2 páginasTarea 1-BD-2019Alexfer Martinez RAún no hay calificaciones

- Actividad 3Documento5 páginasActividad 3Helena Collins LozanoAún no hay calificaciones

- Hormigon Reforzado y ArmadoDocumento29 páginasHormigon Reforzado y ArmadoHUAMAN AUCCAPUMA AMERICO ROGERAún no hay calificaciones

- Lisbeth Alexandra Jurado MendozaDocumento56 páginasLisbeth Alexandra Jurado Mendozarewaxa7Aún no hay calificaciones

- Akfsdkl Free SI06TareaDocumento15 páginasAkfsdkl Free SI06TareadasflaAún no hay calificaciones

- Practica 5 Capacitores y CapacitanciaDocumento4 páginasPractica 5 Capacitores y CapacitanciadieogAún no hay calificaciones

- Libro Logica 07Documento228 páginasLibro Logica 07jrey105Aún no hay calificaciones

- Reporteec Ficharuc 20538073131 20181115084102Documento4 páginasReporteec Ficharuc 20538073131 20181115084102Marco CollantesAún no hay calificaciones

- Medidor de Energia SEL 735Documento8 páginasMedidor de Energia SEL 735baratrun10100% (1)

- B) Justificación Del Conocimiento Del Sílabo en El Campo de FormaciónDocumento1 páginaB) Justificación Del Conocimiento Del Sílabo en El Campo de FormacióngislozanAún no hay calificaciones

- Formulacion Del Proyecto de SoftwareDocumento5 páginasFormulacion Del Proyecto de SoftwareCarlos DominguezAún no hay calificaciones

- Presentacion Proyecto Cafe Organico 131209135356 Phpapp02Documento19 páginasPresentacion Proyecto Cafe Organico 131209135356 Phpapp02Jonah GalarzaAún no hay calificaciones

- Contenido 1 Niveles Del Sistema OperativoDocumento2 páginasContenido 1 Niveles Del Sistema Operativojoseph garciaAún no hay calificaciones

- Manual de WordDocumento28 páginasManual de WordJuan C Falcon PerezAún no hay calificaciones

- Generador HidraulicoDocumento6 páginasGenerador HidraulicoValeria Leon RodriguezAún no hay calificaciones

- Eieg U1 A1 JorpDocumento5 páginasEieg U1 A1 JorpJonathan Rayon PerezAún no hay calificaciones

- Proyecto Cálculo MultivariadoDocumento3 páginasProyecto Cálculo MultivariadoJesusDavidBlanco100% (1)

- Factores de Alfabetización DigitalDocumento102 páginasFactores de Alfabetización DigitalEleuterioPolicarpoAún no hay calificaciones

- Currículo Eca PreparatoriaDocumento38 páginasCurrículo Eca PreparatoriajemimaraquelAún no hay calificaciones

- Codificador de FuenteDocumento12 páginasCodificador de FuentejoserecaldeAún no hay calificaciones

- Pnfi Programa de A AprobadoDocumento178 páginasPnfi Programa de A Aprobadogabomayzgonzalez100% (1)

- CVFREDDYFIGUEROADocumento4 páginasCVFREDDYFIGUEROAFreddy Orlando Figueroa LaraAún no hay calificaciones

- Teleperformance Colombia Asunto: Carta de Renuncia: ZapsignDocumento2 páginasTeleperformance Colombia Asunto: Carta de Renuncia: Zapsignddj718omAún no hay calificaciones

- Manual de Instalación y Uso Aranda Software Delivery V8Documento53 páginasManual de Instalación y Uso Aranda Software Delivery V8Mafesita SuárezAún no hay calificaciones