Documentos de Académico

Documentos de Profesional

Documentos de Cultura

Tema 1 Intro IAS

Cargado por

jesus barrionuevoTítulo original

Derechos de autor

Formatos disponibles

Compartir este documento

Compartir o incrustar documentos

¿Le pareció útil este documento?

¿Este contenido es inapropiado?

Denunciar este documentoCopyright:

Formatos disponibles

Tema 1 Intro IAS

Cargado por

jesus barrionuevoCopyright:

Formatos disponibles

Seguridad en Sistemas Informáticos e Internet

Tema 1. Introducción a la Seguridad y al

Aseguramiento de la Información

Dr. Rafael Martínez Gasca

Grupo de Investigación Quivir,

Tecnologías Inteligentes y de Seguridad de los

Sistemas de Información

Departamento de Lenguajes y Sistemas

Informáticos

Universidad de Sevilla

Seguridad: Conceptos Fundamentales y Requisitos

Indice

• Objetivos Docentes y Competencias Especificas de SSII

• Conceptos Fundamentales

• Requisitos de la seguridad de la información

Seguridad: Conceptos Fundamentales y Requisitos

Objetivos Docentes de SSII

• Objetivos Docentes

– Desarrollar competencias sobre las tecnologías y

aplicaciones relacionados con la implementación de la

seguridad de la información en diferentes entornos para

alcanzar los objetivos.

– Dar a conocer cómo determinar el grado de cumplimiento de

los objetivos de seguridad propuestos.

Seguridad: Conceptos Fundamentales y Requisitos

Competencias transversales

• Capacidad de organizar y planificar

– Definir objetivos concretos, estrategias de desarrollo y planes de

seguimiento en seguridad de la información.

– Determinar las actividades a realizar, la distribución temporal, así como

la gestión de los medios, recursos y personas que participarán en

proyectos de seguridad de la información.

• Capacidad para diseñar, desarrollar, evaluar la seguridad

de los sistemas, servicios y aplicaciones informáticas.

– Identificar cuáles son las metodologías y técnicas más adecuadas,

elegir entre las posibles alternativas de forma justificada, obtener la

solución y verificarla.

Seguridad: Conceptos Fundamentales y Requisitos

Indice

• Objetivos Docentes y Competencias Especificas de SSII

• Conceptos Fundamentales

• Requisitos de la seguridad de la información

Seguridad: Conceptos Fundamentales y Requisitos

Conceptos fundamentales.

¿Qué proteger?

En la SI. ¿Qué debe estar libre o exento de todo peligro,

daño o riesgo?

– Las aplicaciones y el software,

– Equipos hardware,

– Soportes digitales y papel,

– Redes,

– Espacios físicos,

– Procesos de negocio,

– Personas y

– Sobre todo la Información que es un activo que tiene mayor valor

y requiere una protección adecuada y DEBE SER

CLASIFICADA.

Seguridad: Conceptos Fundamentales y Requisitos

Conceptos Fundamentales.

Information Security

• Seguridad Informática preserva las infraestructuras tecnológicas y

de comunicación que soportan la operación de una organización

(hardware y software).

• Seguridad de la Información (SI) se extiende a todo tipo de

soporte, e incluso medidas de seguridad respecto de las personas

que la conocen. (Alta Gerencia y Dirección)

Seguridad: Conceptos Fundamentales y Requisitos

Conceptos Fundamentales.

Gestión SI

• Estrategias relacionadas con la reducción del riesgo

mediante:

1. Defense-in-depth, (also called layered defenses) aplica multiples

salvaguardas (controles para reducir el riesgo) para proteger los

activos. Cualquier control de seguridad puede fallar; por desplegar

multiples controles, mejoras la confidencialidad, integridad y

disponibilidad de la información. (castillo medieval):

• Puente levadizo, foso, muralla, los torrreones, los arqueros en la

muralla, puertas con matacanes, saeteras, troneras, etc.

• Ningún nivel simple de defensa es infalible; y aún todas estas capas no

pueden asegurar un castillo 100% impenetrable.

2. Security through obscurity , usa el secreto (de diseño, de

implementación de aplicaciones, protocolos, etc...) para garantizar la

seguridad. No revelación de políticas de seguridad de la información.

Seguridad: Conceptos Fundamentales y Requisitos

Conceptos Fundamentales.

Gestión SI

3. Security by design o open security, el principio de Kerckhoff (1880),

indica que los diseñadores del sistema deben asumir que el diseño

completo de un sistema de seguridad es conocido por los atacantes,

• Por ejemplo para el cifrado "la seguridad reside enteramente en la

clave".

4. Moving-target defense (2008) es una estrategia de “cambio del juego”

en seguridad. Se basa en el supuesto que las redes y sistemas de la

empresa son dinámicos en el tiempo (constantemente cambiando en

términos de configuración del entorno).

• Esto incrementa la incertidumbre y complejidad para los posibles

atacantes, reduce sus ventanas de oportunidad e incremento el costo de

sus pruebas y esfuerzos. (ejemplos incluyen cambiar IPs, OSs, puertos en

escucha y protocolos, etc.

Los proyectos reales incluyen varias estrategias.

Seguridad: Conceptos Fundamentales y Requisitos

Conceptos Fundamenales.

Consecuencias del No Gobierno SI

Pérdida de

Legales y éticas Perjuicio de la

beneficios

reputación

Deterioro de la Pérdida o

confianza del compromiso

inversor de seguridad

de los datos

Deterioro de la

confianza del Interrupción de

cliente los procesos del

negocio

Seguridad: Conceptos Fundamentales y Requisitos

Indice

• Objetivos Docentes y Competencias Especificas de SSII

• Conceptos Fundamentales

• Requisitos de la seguridad de la información

Seguridad: Conceptos Fundamentales y Requisitos

Requisitos de la SI

• Integrity is the quality or state of being whole, complete, &

uncorrupted.. La información y sus métodos de

procesamiento deben ser exactos y completos (evitar

cambios de la información no autorizados o accidentales),

• Confidentiality solo acceden a la información los

autorizados (secreto o privacidad) a los datos y sistemas

computacionales (soluciones técnicas a problemas no técnicos)

• Avaliability is making information accessible to authorized user

access without interference or obstruction in the required

format.(a person or another computer) system

Seguridad: Conceptos Fundamentales y Requisitos

Requisitos de la SI

• Identification Acto de proveer credenciales que permitan

determinar la identidad de un sujeto.

– ¿Quién dices que eres? Login, ID Card (ATM card, Smart Card,

Drivers License),Reconocimiento de cara (combinado con

Autenticación) Iris (combinado con Autenticación)

• Autenticathion Acto de comprobación de las credenciales

recibidas con el objetivo de determinar si el sujeto es quien

dice ser

– password, id token, firma digital

• Authorization Acto de la determinación de los permisos de

acceso de un sujeto identificado y autenticado sobre un objeto.

• Control de Acceso

Seguridad: Conceptos Fundamentales y Requisitos

Requisitos de la SI

• Gestión del acceso de usuarios: conferir y revocar privilegios y

derechos de acceso

• CRL – Listas de Revocación de Certificados

• No-repudio: Prueba legal de mensaje enviado o recibido (en

origen o destino).

• Logeado de firmas digitales y copias de mensajes recibidos

• Seguridad Física sobre activos

• Service Accountability: Posibilidad de conocer ¿quién hace

qué y cuándo?

• Data Accountability: Posiblidad de conocer ¿quién accede a

qué datos y qué hace con ellos?

Seguridad: Conceptos Fundamentales y Requisitos

Especificación de requisitos relacionados con la SI.

• Guías son documentos (no obligatorios) que buscan

simplificar o ayudar a dirigir un conjunto de procesos con

respecto a hábitos/prácticas establecidos en la empresa.

• Políticas/Protocolos son obligatorios cuando se adoptan y

representan un mapa de acciones/intenciones que sirven de

guía a la organización o grupo para la toma de decisiones o

lograr los resultados positivos.

• Leyes/Reglamentos establecidos por gobiernos de

naciones/regiones.

• Normas/Estandáres: En Seguridad la serie ISO/IEC27000

Seguridad: Conceptos Fundamentales y Requisitos

No cumplimiento de los requisitos de seguridad.

Delitos informáticos

• El no cumplimiento de requisitos SI podría permitir:

– Fraude: Acto deliberado de manipulación de datos perjudicando

a una persona física o jurídica que sufre de esta forma una

pérdida económica. El autor del delito logra un beneficio

normalmente económico.

– Sabotaje: Acción con la que se desea perjudicar a una entidad

entorpeciendo deliberadamente sus operaciones, sistemas,

programas, etc. El autor no logra normalmente con ello

beneficios económicos pero perturba el funcionamiento normal

del negocio.

Seguridad: Conceptos Fundamentales y Requisitos

No cumplimiento de los requisitos de seguridad.

Delitos informáticos

– Chantaje Acción que consiste en exigir una cantidad de dinero a

cambio de no hacer pública cierta información privada o

confidencial de una persona física o jurídica y que puede afectar

gravemente a su imagen/reputación.

– Enmascaramiento/Suplantación de identidades: Utilización

indebida de la identidad de otra persona/sistema autorizado. El

intruso podría acceder a información confidencial o privada de

otros.

Seguridad: Conceptos Fundamentales y Requisitos

Referencias bibliográficas y webgráficas

• Instituto Nacional de CiberSeguridad-CERT

– https://www.incibe.es/

• Criptored. Documentos

– http://www.criptored.upm.es/paginas/docencia.htm

• Centro Criptológico Nacional

– https://www.ccn.cni.es/

• ISACA, SANS, NIST, (ICS)2

– http://www.isaca.org/spanish/Pages/default.aspx

– http://www.sans.org/

– http://www.nsrl.nist.gov

– https://www.isc2.org/

Seguridad: Conceptos Fundamentales y Requisitos

Referencias bibliográficas y webgráficas

• Security Engineering Ross Anderson 2008

– http://www.cl.cam.ac.uk/~rja14/book.html

• Encyclopedia of Cryptography and Security de H.C.A. Van

Tilborg y S. JaJodia 2ª Edicion. 2011 (disponible en

books.google.es)

• Handbook of Information Security, Key Concepts,

Infrastructure, Standards and Protocols por Hossein Bidgoli

2006 (en books.google.es )

• Information Security (Complete Reference Series) de Mark

Rhodes-Ousley 2013

• Engineering Security de Peter Gutmann 2014

Seguridad: Conceptos Fundamentales y Requisitos

También podría gustarte

- Ciberseguridad 2020 PDFDocumento49 páginasCiberseguridad 2020 PDFPattern AlexissAún no hay calificaciones

- Curso ISO 27001Documento44 páginasCurso ISO 27001Gonzalo de la Pedraja100% (1)

- Implementacion de Un Sgsi PDFDocumento54 páginasImplementacion de Un Sgsi PDFFavian Briceno100% (2)

- CisspDocumento161 páginasCisspceh9chfiAún no hay calificaciones

- MF0490_3 - Gestión de servicios en el sistema informáticoDe EverandMF0490_3 - Gestión de servicios en el sistema informáticoAún no hay calificaciones

- Nueve pasos para el éxito: Una visión de conjunto para la aplicación de la ISO 27001:2013De EverandNueve pasos para el éxito: Una visión de conjunto para la aplicación de la ISO 27001:2013Calificación: 5 de 5 estrellas5/5 (1)

- CISO Chief Information Security OfficerDocumento13 páginasCISO Chief Information Security OfficerJose Baez C.Aún no hay calificaciones

- Fundamentos Seguridad OTDocumento65 páginasFundamentos Seguridad OTJUAS masterAún no hay calificaciones

- 1.presentacion ISO 27001Documento27 páginas1.presentacion ISO 27001Jaime HernandezAún no hay calificaciones

- ITLA Diplomado en Ciberseguridad y AutodefensaDocumento9 páginasITLA Diplomado en Ciberseguridad y AutodefensaGreyssi Esther Vasquez0% (1)

- 2 Dispositivos y Tableros ElectricosDocumento48 páginas2 Dispositivos y Tableros ElectricosmiguelAún no hay calificaciones

- Folleto Ciberseguridad V2 PDFDocumento5 páginasFolleto Ciberseguridad V2 PDFeuryjoseAún no hay calificaciones

- CaleaDocumento10 páginasCaleaLaura Angélica Garcia-Valle50% (2)

- S1 Gssi 2024Documento50 páginasS1 Gssi 2024evelyn.retoAún no hay calificaciones

- S1 Gssi D1Documento56 páginasS1 Gssi D1Maria AnyelaAún no hay calificaciones

- Auditoría de Tecnología de La Información Unidad 2 - Clase 1Documento39 páginasAuditoría de Tecnología de La Información Unidad 2 - Clase 1Juan Pablo FassiAún no hay calificaciones

- DirectivasdeSeguridad ISILDocumento33 páginasDirectivasdeSeguridad ISILMariela BarretoAún no hay calificaciones

- 6 Principio de Defensa en ProfundidadDocumento43 páginas6 Principio de Defensa en Profundidadfernando frnandezAún no hay calificaciones

- Clase 1 - Gestión de La Seguridad de La InformaciónDocumento30 páginasClase 1 - Gestión de La Seguridad de La InformaciónJoel YturrietaAún no hay calificaciones

- CISSP Dominio1Documento144 páginasCISSP Dominio1Pedro MontalvanAún no hay calificaciones

- Modulo SGSIDocumento345 páginasModulo SGSIVíctor ValenciaAún no hay calificaciones

- S01 - Enfoque Integral Seguridad de La Informacion PDFDocumento32 páginasS01 - Enfoque Integral Seguridad de La Informacion PDFKristi LawrenceAún no hay calificaciones

- Seguridaddela InformacionDocumento32 páginasSeguridaddela InformacionDiego EscalonaAún no hay calificaciones

- Estrategias de Seguridad InformáticaDocumento5 páginasEstrategias de Seguridad InformáticaRaul E Vesga MAún no hay calificaciones

- T10-Objetivos de SeguridadDocumento29 páginasT10-Objetivos de SeguridadYhilary VerasteguiAún no hay calificaciones

- 6 Principio de Defensa en ProfundidadDocumento43 páginas6 Principio de Defensa en Profundidadfernando frnandezAún no hay calificaciones

- Brochure Especializacion Seguridad de La Informacion WEB 2023Documento3 páginasBrochure Especializacion Seguridad de La Informacion WEB 2023pelof49478Aún no hay calificaciones

- Administración de RedesDocumento17 páginasAdministración de RedesKevin SisalimaAún no hay calificaciones

- Cissp Online LiveDocumento5 páginasCissp Online Livesindi valenzuela arbildoAún no hay calificaciones

- Unidad Iv - SeguridadDocumento39 páginasUnidad Iv - SeguridadVerónica Isabel Alcaraz CruzAún no hay calificaciones

- T2-Gestión de La CiberseguridadDocumento30 páginasT2-Gestión de La CiberseguridadPedro Cesar Flores BroncanoAún no hay calificaciones

- CertJoin - Brochure Cybersecurity Certified Expert SCEDocumento9 páginasCertJoin - Brochure Cybersecurity Certified Expert SCEGermán CorredorAún no hay calificaciones

- Brochure Cybersecurity Certified Expert - SCEDocumento9 páginasBrochure Cybersecurity Certified Expert - SCEpercy2880Aún no hay calificaciones

- Clase 1 - Introducción A Los Riesgos de TIDocumento51 páginasClase 1 - Introducción A Los Riesgos de TILenin JaraAún no hay calificaciones

- Cargo de Ingeniero de Seguridad Informática o Ingeniero en CiberseguridadDocumento49 páginasCargo de Ingeniero de Seguridad Informática o Ingeniero en CiberseguridadJuanka VYAún no hay calificaciones

- Trabajo en Clase I CorteDocumento2 páginasTrabajo en Clase I CorteEDUARDO JOSE TAPIA PADILLAAún no hay calificaciones

- Clase 1 - Fundamentos de CiberseguridadDocumento53 páginasClase 1 - Fundamentos de Ciberseguridadmarova.educacionAún no hay calificaciones

- Unidad IV - SeguridadDocumento30 páginasUnidad IV - SeguridadLuis H ArguelloAún no hay calificaciones

- 01.visión General de Seguridad de La InformaciónDocumento110 páginas01.visión General de Seguridad de La InformaciónDavid VillarrealAún no hay calificaciones

- L3-Blended1-M1 Contenido VFDocumento22 páginasL3-Blended1-M1 Contenido VFMiguel Ángel Navarro VaroAún no hay calificaciones

- Seguridad Informatica Clase 5 - Seguridad en Las OperacionesDocumento28 páginasSeguridad Informatica Clase 5 - Seguridad en Las OperacionesGian Franco BRUZZESEAún no hay calificaciones

- CCT Dia #3Documento35 páginasCCT Dia #3Maestria Ciberseguridad GYEUIOAún no hay calificaciones

- Semana 2 Seguridad InformáticaDocumento22 páginasSemana 2 Seguridad InformáticakevinAún no hay calificaciones

- 1era Sesión - IntroducciónDocumento25 páginas1era Sesión - Introducciónjhon echeverriAún no hay calificaciones

- SeguridadDocumento15 páginasSeguridadMario Javier Minches MuñozAún no hay calificaciones

- U. Santiago de Cali-si-V2Documento36 páginasU. Santiago de Cali-si-V2angiebeby2389Aún no hay calificaciones

- Teoría Seguridad InformáticaDocumento24 páginasTeoría Seguridad InformáticaTeacher VivianAún no hay calificaciones

- Investigación Sobre Las Políticas de SeguridadDocumento4 páginasInvestigación Sobre Las Políticas de SeguridadpredoAún no hay calificaciones

- Tarea Unidad I Modelo ISADocumento8 páginasTarea Unidad I Modelo ISAPastillaRecords AvendañoAún no hay calificaciones

- Preguntas Examen ValeDocumento3 páginasPreguntas Examen ValeJenny Ojeda BenitoAún no hay calificaciones

- Sesion 14 Taller de AuditoriaDocumento23 páginasSesion 14 Taller de AuditoriaAndrea Rosas AAún no hay calificaciones

- Cap2 Parte1Documento22 páginasCap2 Parte1JUAN JOSE ORTIZ COPAAún no hay calificaciones

- Concept OsDocumento66 páginasConcept OsFrida Cortes ramosAún no hay calificaciones

- DS5Documento24 páginasDS5juandgiraldoAún no hay calificaciones

- 1.2.B. Estandares Internacionales de Seguridad InformaticaDocumento5 páginas1.2.B. Estandares Internacionales de Seguridad Informaticairmae.lujanAún no hay calificaciones

- Ciberseguridad Electiva CpiiiDocumento22 páginasCiberseguridad Electiva CpiiiFelipe RamirezAún no hay calificaciones

- Semana 2 Seguridad InformáticaDocumento22 páginasSemana 2 Seguridad InformáticaPaolo CristhianAún no hay calificaciones

- S19 Seguridad y Recuperación de DesastresDocumento76 páginasS19 Seguridad y Recuperación de DesastresHugo Enrique ARANA MONGEAún no hay calificaciones

- Brochure Gestión en CiberseguridadDocumento3 páginasBrochure Gestión en CiberseguridadLeonardo CastilloAún no hay calificaciones

- Temario Certiprof Lead Cybersecurity Professional Certificate LCSPC Certiprof PymitDocumento6 páginasTemario Certiprof Lead Cybersecurity Professional Certificate LCSPC Certiprof PymitgedpAún no hay calificaciones

- Gestión de La Seguridad Informática TDocumento5 páginasGestión de La Seguridad Informática TRosalba ZarateAún no hay calificaciones

- Cadence6xTUTORIAL Copy V2018.en - EsDocumento13 páginasCadence6xTUTORIAL Copy V2018.en - Esjesus barrionuevoAún no hay calificaciones

- Non Ideal Op Amp - En.esDocumento27 páginasNon Ideal Op Amp - En.esjesus barrionuevoAún no hay calificaciones

- Tema2Integridad Parte1Documento27 páginasTema2Integridad Parte1jesus barrionuevoAún no hay calificaciones

- Tutorial Dicsenopcb KICAD MJBD2019 11Documento17 páginasTutorial Dicsenopcb KICAD MJBD2019 11ferney_09Aún no hay calificaciones

- Tema 2 Integridad Seguridad InformaticaDocumento12 páginasTema 2 Integridad Seguridad Informaticajesus barrionuevoAún no hay calificaciones

- Tema 2 2 Integridad Seguridad InformaticaDocumento17 páginasTema 2 2 Integridad Seguridad Informaticajesus barrionuevoAún no hay calificaciones

- Tema 3 Confidencialidad Seguridad InformaticaDocumento30 páginasTema 3 Confidencialidad Seguridad Informaticajesus barrionuevoAún no hay calificaciones

- Ejemplo de CurpDocumento1 páginaEjemplo de CurpOskir RiverolAún no hay calificaciones

- Curp Muls000301hvzrzla1Documento1 páginaCurp Muls000301hvzrzla1Carlos Segura MolinaAún no hay calificaciones

- Ejemplo Vigencia DepartamentoDocumento3 páginasEjemplo Vigencia DepartamentoMauricio ValenzuelaAún no hay calificaciones

- 0001 000000005853868.parDocumento1 página0001 000000005853868.parJoaquin Lopez alcoberAún no hay calificaciones

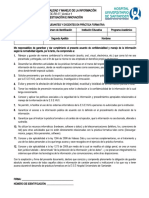

- Gid-Doc-Fo-07 Formato Acuerdo de Confidencialidad y Manejo de La Información HusDocumento2 páginasGid-Doc-Fo-07 Formato Acuerdo de Confidencialidad y Manejo de La Información HusDanielAún no hay calificaciones

- Iaf MD 13 - 2022 - 2Documento8 páginasIaf MD 13 - 2022 - 2Juan GuerraAún no hay calificaciones

- Actividad 2 Visión Global de La Seguridad InformáticaDocumento3 páginasActividad 2 Visión Global de La Seguridad InformáticaAngel BatresAún no hay calificaciones

- BICHOTASDocumento9 páginasBICHOTASSAIEHAún no hay calificaciones

- TACACSDocumento10 páginasTACACSEnrique MoorAún no hay calificaciones

- SbotDocumento21 páginasSbotJoseAugustoOsteicoecheaAún no hay calificaciones

- Formato Solicitud Acceso CELDocumento3 páginasFormato Solicitud Acceso CELDaniel Vicente Soto MayuriAún no hay calificaciones

- EnsayoDocumento1 páginaEnsayoAndrea Lorena Dávila GómezAún no hay calificaciones

- Audi ThorDocumento48 páginasAudi ThorAl QUinAún no hay calificaciones

- Auditorias de Centros de Cómputos, Javier VilchezDocumento1 páginaAuditorias de Centros de Cómputos, Javier VilchezJavierAún no hay calificaciones

- Curp Gucv150402mdftlla8 PDFDocumento1 páginaCurp Gucv150402mdftlla8 PDFKiefer Daniel Ortega GonzalezAún no hay calificaciones

- Metodo de Busqueda HashingDocumento6 páginasMetodo de Busqueda HashingJuan MejiaAún no hay calificaciones

- Introduccion (Sistemas Electronicos de Seguridad)Documento22 páginasIntroduccion (Sistemas Electronicos de Seguridad)MiguelAún no hay calificaciones

- 2 ERSEP Anexos05-2016Documento31 páginas2 ERSEP Anexos05-2016Joaquin GdAún no hay calificaciones

- Manual Usuario Muelle de CapitanesDocumento14 páginasManual Usuario Muelle de Capitaneskasara70Aún no hay calificaciones

- FichaMatriculaActualizada ORD 2023 I 704123Documento2 páginasFichaMatriculaActualizada ORD 2023 I 704123Alexander Villano AparicioAún no hay calificaciones

- Antivirus (Limitaciones-No Pago-Pago)Documento9 páginasAntivirus (Limitaciones-No Pago-Pago)Renny Figueroa ChaconAún no hay calificaciones

- System Pro M Compact®: Protectores de Sobretensión Estándar IEC y ULDocumento12 páginasSystem Pro M Compact®: Protectores de Sobretensión Estándar IEC y ULgorlitoAún no hay calificaciones

- Curso Windows Server2016 Active DirectoryDocumento26 páginasCurso Windows Server2016 Active DirectoryErwin Rocha GonzalesAún no hay calificaciones

- Manual Creación ID en TCS CareersDocumento7 páginasManual Creación ID en TCS Careersluiss.hdez94Aún no hay calificaciones

- Infografia Controles de Segurida Iso 27001 Jose Daniel YaxonDocumento1 páginaInfografia Controles de Segurida Iso 27001 Jose Daniel YaxonJosé YaxonAún no hay calificaciones

- Tarjeta Magnetica DiegoDocumento2 páginasTarjeta Magnetica DiegoalonsoAún no hay calificaciones

- CurpDocumento1 páginaCurpThali GonzálezAún no hay calificaciones