Documentos de Académico

Documentos de Profesional

Documentos de Cultura

Unidad 3. Manejo de Datos

Cargado por

ivonDerechos de autor

Formatos disponibles

Compartir este documento

Compartir o incrustar documentos

¿Le pareció útil este documento?

¿Este contenido es inapropiado?

Denunciar este documentoCopyright:

Formatos disponibles

Unidad 3. Manejo de Datos

Cargado por

ivonCopyright:

Formatos disponibles

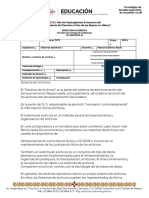

Administración del sistema operativo

Unidad 3. Manejo de Datos

Ingeniería en Telemática

Programa de la asignatura:

Administración del sistema operativo

Unidad 3. Manejo de datos

Clave:

210941037

Universidad Abierta y a Distancia de México

Ciencias Exactas, Ingeniería y Tecnología Ingeniería en Telemática

Administración del sistema operativo

Unidad 3. Manejo de Datos

Índice

Unidad 3. Manejo de datos ............................................................................................................. 2

Presentación de la unidad........................................................................................................... 2

Propósitos ...................................................................................................................................... 3

Competencia específica .............................................................................................................. 3

3.1. Windows server..................................................................................................................... 4

Actividad 1. Ficheros, seguridad y restauraciones.................................................................. 4

3.1.1. Sistemas de ficheros ..................................................................................................... 5

3.1.2. Seguridad en los datos ................................................................................................. 9

3.1.3. Restauración y copias de seguridad ........................................................................ 13

3.2. Unix ....................................................................................................................................... 17

3.2.1. Ficheros y su sistema de organización .................................................................... 17

3.2.2. Los datos y su seguridad de manejo ........................................................................ 19

3.2.3. Copias de seguridad y restauraciones ..................................................................... 22

3.3. Móviles (Android e iOS) ..................................................................................................... 28

3.3.1. Organización de ficheros............................................................................................ 28

3.3.2. Manejo de datos .......................................................................................................... 34

3.3.3. Restauraciones móviles y copias de seguridad ..................................................... 35

Actividad 2. Restauraciones en diferentes sistemas operativos ......................................... 40

Actividad 3. Ventajas y desventajas ........................................................................................ 41

Autoevaluación ........................................................................................................................... 42

Evidencia de aprendizaje. Conveniencia de sistemas operativos ...................................... 42

Cierre de la unidad ..................................................................................................................... 42

Para saber más........................................................................................................................... 44

Fuentes de consulta ................................................................................................................... 45

Ciencias Exactas, Ingeniería y Tecnología Ingeniería en Telemática 1

Administración del sistema operativo

Unidad 3. Manejo de Datos

Unidad 3. Manejo de datos

Presentación de la unidad

¡Bienvenido(a) a la tercera y última unidad de la asignatura de Administración del sistema

operativo!, en esta Unidad revisarás los temas para el manejo de datos en cada sistema

operativo, entre éstos se encuentran los sistemas de ficheros, la seguridad de los datos, y

en caso de pérdidas, cómo restaurar la información perdida, así como la creación de

copias de seguridad. Estos temas serán revisados en los tres sistemas operativos que se

ha venido trabajando a lo largo de la materia, los cuales son, la plataforma Windows,

sistemas base UNIX y sistemas para dispositivos móviles.

Nota aclaratoria: Es preciso mencionar que a lo largo del desarrollo de la Unidad se

estarán mencionando marcas como: Windows Server 2012, Windows 2008, Solaris, iOS,

Sun, Apple, Oracle, Linux, VM VirtualBox, las cuales con sus respectivos productos son

marcas registradas, su mención es únicamente con fines educativos y sin fines de lucro.

Ciencias Exactas, Ingeniería y Tecnología Ingeniería en Telemática 2

Administración del sistema operativo

Unidad 3. Manejo de Datos

Propósitos

Durante el estudio de la presente Unidad:

Analizarás el funcionamiento de los sistemas de

ficheros con que cada sistema operativo trabaja.

Identificarás la centralización y seguridad que

mediante el manejo de un sistema operativo se

puede proveer a los datos.

También identificarás el concepto de

restauración, su uso y procedimiento de

realización para los casos en que haya pérdidas

o conflictos con la información

Y para prevenir errores determinarás el

procedimiento para la generación de copias de

seguridad.

Competencia específica

Determinar el manejo de datos para definir la

implementación de un sistema operativo que permita

mantener la información centralizada y segura

mediante el análisis de los sistemas de ficheros de

cada sistema operativo.

Ciencias Exactas, Ingeniería y Tecnología Ingeniería en Telemática 3

Administración del sistema operativo

Unidad 3. Manejo de Datos

3.1. Windows server

En este tópico aprenderás sobre la infraestructura que brinda el sistema operativo

Windows Server2012 de Microsoft para el manejo y la administración de datos, archivos,

respaldos y recuperación. En algunos puntos muy específicos se hará mención también a

Windows 2008 ya que comparten la mayoría de las características para el respaldo y

recuperación de copias de seguridad.

Actividad 1. Ficheros, seguridad y restauraciones

¡Bienvenido(a) a la primera actividad de la tercera Unidad!, el propósito de esta actividad

consiste en definir el sistema de archivos, la seguridad y opciones de restauración que

ofrecen los sistemas operativos. Esta actividad es colaborativa.

1. Contesta las preguntas que te presente tu Facilitador(a).

2. Comparte tus argumentos con tus compañeros(as) en el foro de la actividad.

3. Revisa las aportaciones de tus compañeros(as) y comenta a de tres de ellos.

Comienza por la entrada más antigua, con la finalidad que todos tengan

observaciones.

4. Reflexiona respecto a tu descripción y las de tus compañeros, e ingresa

nuevamente al foro para agregar una conclusión.

*Revisa los criterios de evaluación para esta actividad.

Ciencias Exactas, Ingeniería y Tecnología Ingeniería en Telemática 4

Administración del sistema operativo

Unidad 3. Manejo de Datos

3.1.1. Sistemas de ficheros

Características como la seguridad de los archivos, la recuperación de partes corruptas de

un archivo almacenado en el disco duro, así como los permisos que distintos usuarios

pueden tener sobre archivos y carpetas específicas, son altamente dependientes del

sistema operativo, junto con el sistema de archivos o sistema de ficheros.

Un sistema de archivos es una estructura que permite definir la forma en la cual,

directorios y archivos se almacenarán en el disco duro, así como definir las reglas,

privilegios y niveles de acceso sobre los mismos. Por lo tanto, el soporte para algunas o

más de las características mencionadas anteriormente es dependiente del sistema de

archivos.

Dentro de los sistemas operativos de la familia Windows, el primer sistema de archivos

que fue altamente popular se denominaba FAT16; el cual es un acrónimo en inglés de File

Allocation Table, que en español lo traduciríamos como tabla de asignación de archivos.

Este era un sistema de archivos de 16 bits, que permitía tener nombres de hasta 8

caracteres y una extensión de máximo 3 caracteres para el nombre de los archivos.

Adicionalmente, los nombres de los directorios solo podían utilizar caracteres

alfanuméricos y guiones medio y bajo. Este sistema de archivos fue utilizado por los

sistemas operativos MS-DOS en la década de 1980 y 1990.

Para entender mejor como funciona un sistema de archivos se tiene que analizar

primeramente cómo funciona un medio de almacenamiento. Para este caso se analizará

un disco duro. Éste es un dispositivo de almacenamiento compuesto por una serie de

discos o platos capaces de electromagnetizarse. La siguiente figura muestra un ejemplo

esquematizado de los discos o “platos” internos de un disco duro.

Esquema de los discos o platos internos de un disco duro.

Ciencias Exactas, Ingeniería y Tecnología Ingeniería en Telemática 5

Administración del sistema operativo

Unidad 3. Manejo de Datos

Estos discos a su vez están divididos en pistas. La siguiente imagen muestra un esquema

de cómo se generan las pistas en un disco duro.

Esquema de las pistas en un plato de un disco duro.

Las pistas a su vez, se dividen en sectores y son estos sectores los que forman cada

unidad individual donde los archivos son almacenados. Por lo tanto, un archivo puede

ocupar uno o más sectores dependiendo de su tamaño. La siguiente imagen muestra un

ejemplo de un plato interno de un disco duro con sus sectores.

Esquema de los sectores de un disco duro.

Finalmente, los sectores de los discos duros son escritos y leídos a través de los

cabezales que tiene el disco duro. La siguiente imagen muestra un esquema completo de

las partes de un disco duro.

Ciencias Exactas, Ingeniería y Tecnología Ingeniería en Telemática 6

Administración del sistema operativo

Unidad 3. Manejo de Datos

Imagen de un disco duro. Imagen modificada. (NTFS, 2014). Consultada en: http://www.ntfs.com/hard-

disk-basics.htm

Una vez que has revisado los conceptos básicos sobre los componentes de un disco

duro, te será más fácil entender el proceso de almacenamiento de información en este

tipo de dispositivos y su relación con el sistema de archivos.

Cuando se escribe por ejemplo, un nuevo archivo en el disco duro, cada fragmento del

archivo es almacenado en los sectores físicos correspondientes del disco duro. Sin

embargo, la tarea de trabajar directamente con los platos, pistas y sectores del disco duro

no se realiza de forma directa. En su lugar, se crea un mapeo entre los sectores físicos

del disco duro y lo que se denominan unidades lógicas de asignación. De esta forma, el

sistema operativo solo se preocupa por tratar con unidades de asignación de espacio de

almacenamiento lógicas y, a su vez, quien se encarga de trasladar las unidades de

asignación lógicas al medio de almacenamiento físico es el sistema de archivos.

Comprender este concepto es fundamental cuando analizamos sistemas de archivos más

complejos por ejemplo, en los equipos servidores así como la infraestructura que ofrecen

para el respaldo y recuperación de datos.

Aunque para el sistema de archivos tipo FAT16 es relativamente fácil de entender su

funcionamiento, quedó en desuso cuando se liberó el sistema FAT32 junto al sistema

operativo Windows 98 y progresivamente, FAT32 también fue quedando en desuso

cuando a su vez, la familia de los sistema operativos Windows NT salió al mercado puesto

que estos últimos utilizaban un sistema de archivos denominado NTFS, el cual, se hizo

aún más popular con los sistemas operativos XP y 2003. A la fecha, sigue siendo el

sistema de archivos más extendido en la familia de sistemas operativos Windows tanto de

escritorio, como de servidor e incluso de algunos modelos de dispositivos móviles.

NTFS es un acrónimo en inglés de New Technology File System, que en español se

traduce como sistema de archivos de nueva tecnología. Este sistema de archivos se

Ciencias Exactas, Ingeniería y Tecnología Ingeniería en Telemática 7

Administración del sistema operativo

Unidad 3. Manejo de Datos

basa en una estructura denominada tabla maestra de archivos, la cual contiene

información detallada de los archivos. Adicionalmente, permite la utilización de nombres

extensos en los nombres de archivos así como en su extensión. Así mismo, para los

nombres de directorios también permite nombres extensos y la utilización de caracteres

no alfanuméricos.

Por otra parte, el rendimiento en un sistema de archivos NTFS es considerablemente más

rápido que en un sistema FAT. Esto se debe a que NTFS utiliza un árbol binario de alto

rendimiento para localizar los archivos.

Sin embargo, el principal interés sobre este sistema, radica en la seguridad que permite

disponer sobre los archivos y directorios que contiene, ya que se pueden definir atributos

de seguridad individuales para cada archivo y directorio que se encuentre dentro de un

sistema de archivos NTFS.

El funcionamiento interno de un sistema de archivos NTFS es un secreto hasta cierto

punto, ya que Microsoft aún no ha liberado el modo de funcionamiento de este sistema de

archivos. Muchas de las herramientas que se han desarrollado (herramientas de

recuperación, herramientas de montaje de particiones, etc.) para soportar este tipo de

sistema de archivos han tenido que averiguar el modo de funcionamiento de NTFS a

través de ingeniería inversa. De lo que se ha documentado de este sistema de archivos,

se hace referencia principalmente a la tabla maestra de archivos (TMA), descrita en

párrafos anteriores. La TMA es una tabla que contiene registros de los archivos y

directorios existentes en una partición (en Windows es común denominarle volumen a una

partición). En el primer registro se almacena información de la TMA. En el segundo

registro se almacena una copia del primer registro. En el tercer registro se almacena un

archivo con las acciones llevadas a cabo en la partición. Suele llamársele también archivo

de registro. Los siguientes registros se conocen como núcleo y hacen referencia a cada

archivo y directorio de la partición en forma de objetos con atributos asignados. Esto

significa que la información relacionada con un archivo, incluidos sus permisos, etc.,

también denominados metadatos, se almacenan dentro de un archivo dentro de la TMA.

Aunque NTFS ha demostrado ser un sistema de archivos eficiente y robusto, en Windows

2012 ya se dispone de un nuevo sistema de archivos que puede ser aplicado a discos

duros y volúmenes adicionales al volumen donde se encuentra instalado el sistema

operativo. A este nuevo sistema de archivos Microsoft le ha denominado ReFS, acrónimo

en inglés de Resilient File System, que en español se traduce como Sistema de

Archivos Resiliente. Al ser un sistema de archivos relativamente nuevo y propietario de

Microsoft aún no se conoce mucho sobre su funcionamiento y Microsoft solo brinda

información acerca de las bondades y características de este nuevo sistema de archivos.

Entre ellas se destacan:

- Mantener un alto grado de disponibilidad y confiabilidad aun cuando los

dispositivos de almacenamiento presentan fallas.

- Proveer una completa arquitectura resiliente cuando se utiliza en conjunción

con los espacios de almacenamiento. Cuando se utilizan juntas, ReFS y los

Ciencias Exactas, Ingeniería y Tecnología Ingeniería en Telemática 8

Administración del sistema operativo

Unidad 3. Manejo de Datos

espacios de almacenamiento proveen resiliencia mejorada para almacenar

datos en dispositivos que comienzan a presentar fallas.

El término resiliente o resiliencia, en el ámbito de la computación, hace referencia a la

capacidad de un sistema para soportar y recuperarse ante desastres o perturbaciones.

Una vez que has leído sobre los sistemas de archivos en los sistemas operativos de la

familia Microsoft, así como las bases de su funcionamiento, aprenderás sobre la

infraestructura de protección de datos que tiene Windows Server 2012.

3.1.2. Seguridad en los datos

Para una empresa, organización o institución, la protección de sus datos es una de las

funciones más importantes que su infraestructura de tecnologías de la información debe

cubrir.

Windows 2012 cuenta con un instrumental de protección de datos denominado Data

Protection Manager, comúnmente abreviado en inglés como DPM. En español DPM se

traduciría como Administrador de la Protección de Datos. En este tópico utilizarás el

acrónimo DPM para referencia a la infraestructura antes mencionada, puesto que así lo

encontrarás en diversas fuentes de documentación tanto oficial como adicional.

DPM es una tecnología incluida en Windows Server 2012 que permite la protección y

recuperación de datos en servidores SQL Server (bases de datos), Exchange Server

(servidor de correos), Share Point (plataforma para publicación y acceso a documentos),

servidores virtuales así como soporte para escritorios Windows y laptops. DPM también

permite la administración y recuperación de datos de manera centralizada.

La siguiente imagen muestra las características que están disponibles para la protección

de datos a través de Data Protection Manager.

Ciencias Exactas, Ingeniería y Tecnología Ingeniería en Telemática 9

Administración del sistema operativo

Unidad 3. Manejo de Datos

Características de Data Protection Manager

A continuación se describen las características mostradas en la imagen anterior.

Tipos de Protección por Grupos. Permite especificar cuando un grupo de

protección incluye equipos cliente, estaciones de trabajo o servidores.

Scripts de instrucciones de línea de comandos utilizando PowerShell. Cuando

una tarea es repetitiva e involucra una serie de pasos o, en este caso,

instrucciones, que requieren un tiempo considerable, se tiene soporte para

almacenar esas instrucciones en un archivo (denominado script) y

posteriormente, ejecutar ese archivo de instrucciones a través de un

mecanismo denominado PowerShell.

Métodos de despliegue para distribuir el agente DPM. Esta característica

permite que varios agentes DPM (uno por cada equipo cliente) estén

monitoreando a cada cliente para realizar las tareas de protección de datos

como un servicio en segundo plano del cual, los usuarios de esos equipos

cliente no se enteran.

Monitoreo de la empresa con Operations Manager. Windows Server 2012

dispone de un componente denominado Operations Manager

(administrador de operaciones), el cual permite monitorear las actividades

de protección de datos que están siendo llevadas a cabo por el sistema

operativo en cualquier momento.

Soluciones de respaldo basadas en cintas magnéticas y archivo. Aunque la

cinta magnética fue un medio de almacenamiento crucial en los primeros

años de la computación, actualmente suele ser utilizada por algunas

empresas como medio de almacenamiento de grandes cantidades de

Ciencias Exactas, Ingeniería y Tecnología Ingeniería en Telemática 10

Administración del sistema operativo

Unidad 3. Manejo de Datos

información. El disco duro es actualmente el medio de almacenamiento más

utilizado en el mundo, sin embargo, la confiabilidad de mantener datos por

largos periodos de tiempo, inclusive sin tenerlo conectado a algún equipo

de cómputo, ha resultado ser regular o mala. Aunque la cinta magnética

puede mantener la información por largos periodos de tiempo, no ofrece

una confiabilidad mayor significativa. La mejor opción actualmente es el

almacenamiento en la nube, aunque sus costos son elevados.

Recuperación ante desastres. Permite recuperar servidores e información

después de algún desastre o desperfecto de hardware. Esto incluye algo

denominado bare-metal recovery, que en español se traduciría como

recuperación desde el metal. Esto significa que Windows Server 2012

implementa mecanismos de recuperación de datos avanzados que permiten

obtener la información del equipo siniestrado o caído y pasarla a otro

equipo con las mismas características. Cuando todos los datos han sido

transferidos, el nuevo equipo puede entrar inmediatamente en

funcionamiento.

Las características anteriores involucran el uso de los términos PowerShell, agente y

almacenamiento en la nube. A continuación se describiran cada uno de estos

conceptos.

PowerShell. Desde la primera versión del sistema operativo Windows,

Microsoft incorporó el soporte para la consola de comandos tanto en las

versiones cliente como servidor. Sin embargo, en las versiones de servidor

era muy poco utilizable debido a que eran las mismas funciones y

comandos que en las versiones cliente. La siguiente imagen muestra una

consola de comandos en diferentes versiones de Windows.

Ciencias Exactas, Ingeniería y Tecnología Ingeniería en Telemática 11

Administración del sistema operativo

Unidad 3. Manejo de Datos

Consola de comandos en diferentes versiones de Windows.

A partir de Windows Server 2008 y ahora también en Windows Server 2012, Windows 8

versiones Profesional y Enterprise, Windows 8.1 versiones Profesional y Enterprise,

también se incorporó PowerShell. PowerShell es una consola de comandos mejorada.

Tiene la ventaja de tener muchas prestaciones y comandos añadidos que permiten

realizar la gestión completa del sistema operativo sin disponer de una interfaz gráfica. La

siguiente imagen muestra la consola PowerShell en Windows Server 2012.

Consola PowerShell. (Microsoft, 2014). Retomado de: http://technet.microsoft.com/en-

us/library/jj574083.aspx

Ciencias Exactas, Ingeniería y Tecnología Ingeniería en Telemática 12

Administración del sistema operativo

Unidad 3. Manejo de Datos

Agente. Dentro del área de la computación, un agente es un programa que viaja a través

de una red de computadoras, llega a los equipos cliente y se ejecuta. También se

presentan en forma de servicios que vienen preinstalados con el sistema operativo y

desde un servidor central se activan. Durante su ejecución están en comunicación con

dicho servidor central. En algunas ocasiones un agente no avisa al usuario que se

encuentra en su equipo y que está ejecutándose.

Una vez que se han detallado estos conceptos, utilizados dentro del ámbito de la

administración de servidores, tienes un panorama general sobre las características de

Windows Server 2012 para la gestión y protección de datos. A continuación aprenderás

sobre las características de Windows Server 2012 que permiten recuperar datos.

Almacenamiento en la nube. Es un concepto nuevo que hace referencia a la

infraestructura que brindan algunas compañías para el respaldo masivo de datos a través

de Internet. En alguna parte del mundo están los servidores físicos que almacenan toda la

información de los usuarios. Sin embargo, para estos últimos, saber dónde están

físicamente sus datos es irrelevante. Compañías como Microsoft, Google y Oracle ya

tienen una infraestructura robusta para ofrecer almacenamiento y respaldo de datos “en la

nube”. Por otra parte, la utilización de estos servicios en algunos casos implica costos

relativamente elevados con la promesa de ser el método de respaldo, protección y

resguardo de datos más eficaz hoy en día.

A este respecto, Windows Server 2012 permite también realización de respaldos en la

nube mediante la tecnología Windows Azure. Cuando una compañía decide adquirir los

productos de Microsoft para montar su infraestructura informática, incluyendo Windows

Server 2012, tiene derecho a utilizar Windows Azure para realizar respaldos de su

información. Los derechos y privilegios de utilizar esta plataforma están en función de la

versión de Windows Server y su licenciamiento, por lo que se deben revisar las políticas

actualizadas al momento de adquirir Windows Server, establecidas por Microsoft para

tener acceso a respaldos en la nube a través de Windows Azure.

3.1.3. Restauración y copias de seguridad

Una copia de seguridad o respaldo es una réplica íntegra de los datos originales que se

realiza con el fin de disponer de ellos cuando sea necesario; generalmente, en caso de

una pérdida ocasionada por ejemplo, durante un fallo en el medio de almacenamiento

principal del servidor. Sin embargo, existen otros tipos de desastres que ocasionan

pérdidas en los datos. Por ejemplo, ataques informáticos, desastres naturales, eliminación

de datos accidental, corrupción de datos por alguna falla física o lógica e inclusive, por

algún virus informático u otras causas. Por otra parte, las copias de seguridad permiten a

una empresa guardar datos históricos acerca de la misma. Así mismo, las copias de

seguridad permiten su traslado a otras ubicaciones lógicas o físicas, incluyendo

Ciencias Exactas, Ingeniería y Tecnología Ingeniería en Telemática 13

Administración del sistema operativo

Unidad 3. Manejo de Datos

localizaciones geográficas. Por lo tanto, una copia de seguridad no está en primera

instancia, disponible para su acceso. Sin embargo, Windows Server 2012, bajo algunos

escenarios sí permite el empleo de una copia de seguridad en tiempo real cuando la

fuente original de datos presenta un fallo.

A continuación se presentan algunas estadísticas interesantes sobre desastres y la

pérdida de datos (CloudBackup, 2014):

- De acuerdo con el Strategic Research Institute, las compañías que no son

capaces de poner en marcha sus procesos después de 10 días de haber

ocurrido un desastre natural, son incapaces de sobrevivir más de un año.

- Las compañías que han tenido la experiencia de realizar respaldos en medios

de cinta magnética, encontraron discrepancias o fallos durante el 77% del

tiempo. Actualmente el respaldo en la nube es más eficiente y preciso.

- De acuerdo a Safeware, el 29% de la pérdida de datos se debe a errores

humanos.

- Los expertos estiman que al menos el 6% de las computadoras presentarán

algún tipo de pérdida de datos en un año. Aun cuando una compañía no

haya experimentado una pérdida de datos masiva o algún desastre, es

posible que al menos uno de sus empleados tenga una pérdida de datos

completa.

- En los Estados Unidos, el 40% de los casos de pérdida de datos se debe a

errores en el hardware.

Por lo tanto, las estadísticas anteriores dejan una evidencia clara de la importancia de

mantener respaldados los datos de una empresa, institución u organización. En el

apartado anterior aprendiste sobre los mecanismos de respaldo de datos implementados

en Windows Server 2012. En este tópico aprenderás sobre las características de

Windows Server 2012 que permiten la restauración (recuperación) de copias de seguridad

de datos.

Para comprender los mecanismos de recuperación de datos en Windows Server 2012,

hay que entender primero, los tipos de copias de seguridad que se pueden gestionar. La

siguiente imagen muestra los diferentes tipos de copias de seguridad que se pueden

realizar con Windows Server 2012.

Ciencias Exactas, Ingeniería y Tecnología Ingeniería en Telemática 14

Administración del sistema operativo

Unidad 3. Manejo de Datos

Copias de seguridad que puede gestionar Windows Server 2012

La imagen anterior muestra los diferentes tipos de copias de seguridad que puede

gestionar Windows Server 2012. A continuación aprenderás los distintos métodos de los

que dispone para realizar dichas copias de seguridad así como su recuperación.

Windows Server 2012 tiene dos tipos de configuración para la generación de copias de

seguridad automáticas: corto plazo y largo plazo.

Las copias de seguridad a corto plazo pueden ser realizadas en disco y después en

Windows Azure o en cinta magnética. El almacenamiento a corto plazo no se puede

utilizar para respaldar grupos de clientes protegidos o para datos de carga de trabajo

(bases de datos, buzones de correo electrónico o cualquier otro que represente un flujo de

datos que se requiere en tiempo real). Las copias de seguridad a corto plazo tampoco

pueden ser utilizadas para una recuperación desde el metal.

Las copias de seguridad a largo plazo no pueden realizarse sobre cinta magnética.

Cuando se utilizan las copias de seguridad a largo plazo, se puede configurar la utilización

de compresión o encriptación de datos; no se pueden utilizar ambas a la vez. Se debe

considerar que los datos encriptados algunas veces requerirán de un espacio mayor que

los datos desencriptados. Se debe tener en cuenta que al generar copias de seguridad

con datos encriptados se requerirá de un certificado de autenticidad. Así mismo, las

copias de seguridad a largo plazo se pueden configurar en dos modos.

- Disco a Cinta (D2T). En este modo los datos se copian directamente desde la

fuente protegida a la cinta magnética.

- Disco a Disco a Cinta. En este modo las copias de seguridad se realizan

copiando los datos de la fuente protegida a un segundo disco y después a

cinta magnética. Los datos de los equipos cliente, recuperación de datos

desde el metal y buzones de correo de Exchange no pueden ser protegidos

utilizando el modo D2T.

Ciencias Exactas, Ingeniería y Tecnología Ingeniería en Telemática 15

Administración del sistema operativo

Unidad 3. Manejo de Datos

Adicional a los tipos de plazo de copias de seguridad, también se puede configurar el

tiempo en que los datos estarán disponibles para su recuperación. Existen cuatro

opciones:

- Periodo corto a disco: 1 a 64 días.

- Periodo corto a Windows Azure: 120 días a un respaldo por día. Si se realizan

dos respaldos por día (el máximo permitido), el periodo de retención

máxima será de 60 días.

- Periodo corto a cinta magnética: Hasta doce semanas.

- Periodo largo a cinta: Hasta 99 años.

Cuando se realizan copias de seguridad es posible configurar también la frecuencia de

sincronización. En otras palabras, es posible especificar cuándo se debe sincronizar la

réplica de datos mantenida por DPM con los datos protegidos del equipo cliente. Se

pueden configurar periodos desde 15 minutos hasta 24 horas o, se puede seleccionar la

opción de sincronizar solo hasta antes de crear un nuevo punto de recuperación (de

acuerdo con su configuración de puntos de recuperación). La configuración por default es

de 15 minutos. Esto significa que la versión de los datos respaldados por el servidor DPM

estará desactualizada no más de 15 minutos de los datos del equipo cliente. Para llevar a

cabo esta tarea DPM utiliza los diferentes tipos de sincronización, los cuales serán

descritos a continuación.

Sincronización incremental. También se le conoce simplemente como sincronización.

Este tipo de sincronización transfiere los cambios en los datos de la computadora

protegida hacia el servidor DPM y aplica los cambios correspondientes en la réplica.

Cuando se crea un grupo de protección, se puede calendarizar la sincronización o aceptar

la programación por default. Este método es más rápido y eficiente que realizar un

análisis de consistencia porque utiliza el filtro DPM para identificar los bloques cambiados.

Para datos de aplicaciones como SQL Server y Exchange que soportan respaldos

incrementales, cada sincronización exitosa es un punto de recuperación y los datos son

truncados por estos puntos de recuperación. Esto es útil porque permite realizar una

recuperación de datos hasta un punto de control determinado.

Sincronización con análisis de consistencia. También conocido como análisis de

consistencia, transfiere los datos cambiados desde la computadora protegida hacia el

servidor DPM, pero también realiza una verificación bloque a bloque para asegurarse que

todos los datos en la réplica son consistentes con los datos del equipo protegido. Este

proceso es más lento porque todos los datos en la réplica son comparados en lugar de

simplemente agregar los cambios a la réplica.

Respaldo completo exprés. Un respaldo completo exprés es un tipo de respaldo que

transfiere y sincroniza solamente un conjunto de todos los bloques de datos que han

cambiado, desde la primera réplica o desde el último respaldo exprés. Este permite que

un respaldo exprés sea más rápido que un respaldo completo. La recuperación de datos

de un respaldo exprés es igual a la de un respaldo completo. El respaldo completo exprés

Ciencias Exactas, Ingeniería y Tecnología Ingeniería en Telemática 16

Administración del sistema operativo

Unidad 3. Manejo de Datos

utiliza una tecnología de filtrado del DPM para identificar los bloques cambiados en lugar

de requerir que el DPM lea todos los datos o realice una verificación. Este método reduce

significativamente la carga de datos. A diferencia de los respaldos incrementales, este

método no genera puntos de recuperación.

Finalmente, para terminar con el manejo de copias de seguridad en Windows Server

2012, se hablará sobre los puntos de recuperación.

Punto de recuperación

¿Qué es y cómo funciona?

Un punto de recuperación es una copia de datos o una réplica en el servidor DPM en

un tiempo determinado. El servidor DPM crea puntos de recuperación para cada

réplica en un grupo de protección de datos de acuerdo a la configuración establecida.

Se puede acceder a un punto de recuperación para recuperar versiones previas de

archivos cuando ocurre una pérdida o corrupción de datos en alguno de los equipos

cliente protegidos. Aunque el administrador de Windows Server 2012 y los usuarios

que disponen de los permisos para controlar el DPM pueden realizar la tarea de

recuperación, es posible configurar los equipos cliente para que sean sus usuarios

quienes puedan recuperar sus propios datos de los puntos de recuperación que

deseen.

Hasta este punto, has aprendido sobre las características que proporciona Windows

Server 2012 para la protección y recuperación de datos, la importancia que juega el

sistema de archivos para que el sistema operativo pueda llevar a cabo estas tareas y, los

diferentes tipos de respaldo que se pueden realizar y gestionar con Windows Server 2012.

En el siguiente tópico aprenderás sobre la infraestructura y características que

proporcionan los sistemas UNIX para llevar a cabo estas tareas.

3.2. Unix

En este tópico, aprenderás sobre los sistemas de archivos, protección y respaldo de datos

así como su recuperación dentro de Solaris 11, el cual está basado en UNIX.

Adicionalmente, tendrás más elementos que te permitirán comparar las características

entre los entornos Windows y UNIX para poder decidir en determinados contextos la

mejor tecnología a aplicar e implementar.

3.2.1. Ficheros y su sistema de organización

A diferencia de Windows Server 2012, en Solaris 11 no solo existe un sistema de ficheros

o sistema de archivos de disco como verás más adelante. Sin embargo, al igual que en

Ciencias Exactas, Ingeniería y Tecnología Ingeniería en Telemática 17

Administración del sistema operativo

Unidad 3. Manejo de Datos

Windows, el sistema de archivos es un recurso vital cuando se trata sobre la seguridad,

protección y recuperación de datos, para el sistema operativo.

En UNIX, existen distintos tipos de sistemas de archivos:

- Sistemas de archivos de disco. Por ejemplo, HSFS, PCFS, UDFS, UFS y ZFS.

- Sistemas de archivos de red. Por ejemplo, NFS y SMB.

- Sistemas de archivos virtuales. Por ejemplo, CTFS, FIFOFS, MNTFS,

NAMEFS, OBJFS, SHAREFS, SPECFS y SWAPFS.

- Sistema de archivos temporales TMPFS.

- Sistema de archivos cíclicos LOFS.

- Sistema de archivos de procesos PROCFS.

Dada la considerable diversidad de sistemas de archivos en el entorno UNIX, en este

tópico el referente será únicamente en los sistemas de archivos de disco UFS y ZFS,

puesto que son los que intervienen cuando se deben implementar mecanismos de

protección, respaldo y recuperación de datos. Sin embargo, si es importante conocer que

en UNIX, a diferencia de Windows, existen varios sistemas de ficheros con propósitos

muy específicos.

Comienzo con el sistema de archivos UFS. El sistema de archivos UFS es un acrónimo

de UNIX File System, que en español significa sistema de archivos UNIX. Este sistema de

archivos es utilizado por varios sistemas operativos UNIX y POSIX. Es un derivado del

sistema de archivos FFS, acrónimo de Berkeley Fast File System, que en español

significa sistema rápido de archivos Berkeley. El sistema de archivos UFS está compuesto

de las siguientes partes:

- Una sección de bloques al inicio reservados para el arranque del sistema

operativo o un gestor de arranque.

- Un superbloque que contiene un número identificador del UFS y otros números

que describen la geometría y parámetros de inicialización del

comportamiento del disco duro.

- Una cabecera de cilindro con estadísticas, lost de espacio libre etc.

- Un número de inodos o bloques conteniendo atributos del archivo.

- Un número de bloques de datos.

Los inodos también llamados nodo índice o nodo-i, son numerados de forma secuencial.

Por razones históricas, los primeros inodos están reservados. Enseguida se encuentran

los inodos del directorio raíz y posteriormente, toda la ramificación de datos de archivos y

directorios. Los archivos de directorio, contienen solo la lista de archivos en el directorio y

el inodo asociado para cada archivo. Todos los metadatos o, en otras palabras, datos

sobre cada archivo, son almacenados en el inodo correspondiente.

El sistema ZFS es un sistema de ficheros creado originalmente por Sun Microsystem para

su sistema operativo Solaris, el cual estaba basado en UFS. Apareció por primera vez en

Noviembre del 2005. Actualmente Oracle es quien ha ido perfeccionando el sistema ZFS.

Ciencias Exactas, Ingeniería y Tecnología Ingeniería en Telemática 18

Administración del sistema operativo

Unidad 3. Manejo de Datos

ZFS es acrónimo de Zettabyte File System, que en español significa sistema de archivos

zettabyte. ZFS es un sistema de archivos de 128 bits. Esto permite que pueda manejar

1.84x1019 veces más datos que un sistema de 64 bits. La principal característica de este

sistema de archivos, a diferencia de los demás, es que fue construido pensando en

mantener la integridad de los datos. Para los creadores de este sistema de archivos era

esencial proteger los datos de los usuarios ante corrupción silenciosa de datos causada

por desgaste del medio de almacenamiento, fallas físicas pequeñas graduales, errores en

el programa controlador interno del disco duro, escrituras fantasma (el disco informa que

ha escrito un dato cuando en realidad no lo ha hecho), acceso a un bloque incorrecto del

disco duro, errores de paridad, causados por la discrepancia de datos entre un arreglo de

discos duros y la memoria del servidor, reescrituras accidentales de datos, entre otros.

3.2.2. Los datos y su seguridad de manejo

Para el sistema operativo Solaris, la seguridad en datos y aplicaciones es considerada la

más alta prioridad, la cual se ve reflejada tanto en los servicios de seguridad dados a los

usuarios como en el desarrollo del propio sistema de una forma segura. Las tecnologías

de seguridad de Oracle Solaris protegen datos, aplicaciones, usuarios y al mismo sistema

operativo de una variedad de amenazas externas e internas, lo cual reduce riesgos e

infracciones de seguridad. A continuación se detallan las características principales que

fundamentan y hacen del sistema operativo Solaris, el más seguro hoy en día:

- Oracle Solaris incluye la seguridad como parte de su construcción, no como un

nivel, servicio o capa adicional.

- Protege datos dinámicos y almacenados, con un control de acceso forzoso,

encriptación de datos y protección de integridad.

- La gestión de aplicaciones y usuarios se realiza a través de zonas, privilegios y

control de acceso basado en roles.

- Reduce el riesgo de ataques internos debido al uso de controles de acceso

basados en roles y delegación de la administración.

- Asiste en el cumplimiento de las auditorías y accesos.

- Provee una plataforma de seguridad confiable y control de multiniveles de

acceso.

Las características anteriores permiten al sistema operativo Solaris 11, tener una sólida

base para permitir la seguridad y protección de las aplicaciones y datos, tanto en disco

como en transferencia. Esta tarea se lleva a cabo desde el Oracle Solaris Resource

Manager (conocido por las siglas en inglés OSRM). A su vez, el OSRM se basa en la

gestión de zonas (Oracle Solaris Zones) para separar y proteger datos y aplicaciones de

un mal uso, como se comentó también, en las características anteriores. Esto es

importante de mencionar debido a que dentro del entorno Solaris, los mecanismos,

prestaciones y procedimientos para gestionar la seguridad, protección, respaldo y

restauración de copias de seguridad es totalmente distinta en comparación con la familia

de sistemas operativos Windows Server.

Ciencias Exactas, Ingeniería y Tecnología Ingeniería en Telemática 19

Administración del sistema operativo

Unidad 3. Manejo de Datos

La siguiente figura muestra un esquema de la estructura de un centro de procesamiento y

almacenamiento de datos basado en tecnología Oracle.

Estructura de un centro de procesamiento y almacenamiento de datos basado en tecnología Oracle

(Slideshare, 2014). Retomado de: http://www.slideshare.net/OracleHardware/oracle-engineered-systems-

backup-andrecovery-best-practices10012012

Como se puede apreciar, en la imagen anterior se muestran los distintos niveles y

componentes de una infraestructura informática de datos de usuario, aplicaciones y base

de datos basada en tecnología Oracle, cuyo sistema operativo es Solaris 11.

En el nivel más alto se encuentran las herramientas de administración empresarial,

incluyendo una utilería de alto nivel denominada Oracle Secure Backup, cuya finalidad es

asistir a los administradores de los servidores en la tarea de respaldos de seguridad.

En el siguiente nivel inferior se encuentran las herramientas de bases de datos. En este

nivel se encuentran varias utilerías que permiten mantener siempre actualizadas distintas

instancias de bases de datos. En este punto es necesario mencionar que, dentro del

entorno Oracle, la base de datos utilizada de facto es la que lleva el mismo nombre que la

compañía: Oracle. Por lo tanto, todo el instrumental de respaldo y sincronización de

respaldo de datos está enfocado hacia la base de datos Oracle.

En el tercer nivel se encuentra el sistema operativo, en este caso, Solaris 11. Aquí se

encuentran todas las herramientas de software de gestión del servidor, incluyendo las

herramientas propias de Solaris para respaldo y recuperación de datos, snapshots y

ambientes de inicio del sistema. El término snapshot es u anglicismo que no tiene una

traducción precisa al español en el contexto computacional. Literalmente, snapshot

significa instantánea y se refiere comúnmente a tomar una fotografía en un instante

Ciencias Exactas, Ingeniería y Tecnología Ingeniería en Telemática 20

Administración del sistema operativo

Unidad 3. Manejo de Datos

determinado. En el ámbito computacional, significa realizar una copia “instantánea” de los

datos que se encuentran en un dispositivo de almacenamiento y/o partición. Los datos

copiados generalmente se almacenan en otro dispositivo de almacenamiento distinto al

original.

En el cuarto nivel inferior se encuentran las herramientas y toda a infraestructura de

virtualización. Implementar un centro de procesamiento y disponibilidad de datos y

aplicaciones, con tecnología Oracle, la mayoría de las veces va a implicar conocer acerca

de un mecanismo denominado “virtualización”. La virtualización permite a un servidor

comportarse como si existiesen más de uno. Cada servidor virtualizado se comporta

independiente de los otros. Por ejemplo, se puede tener un servidor físico ejecutando un

servidor virtual que contiene la base de datos. Adicionalmente, en el mismo equipo

servidor físico, se puede tener ejecutando de forma paralela un servidor virtual que

contiene una aplicación web empresarial. Solaris 11, junto con el hardware de Oracle

disponen de un conjunto de herramientas que permiten que la tarea de virtualización

aproveche todas las características disponibles en el hardware tales como dispositivos de

almacenamiento, memoria RAM, procesadores, conexiones y disponibilidad de red, entre

otros. Al día de hoy, se puede considerar que la tecnología de Oracle junto con Solaris 11,

forman la plataforma más robusta del mercado para servicios de virtualización y centro de

procesamiento y disponibilidad de datos.

Finalmente, en el nivel más inferior se encuentran los dispositivos de almacenamiento

tales como discos duro y cintas magnéticas, los racks o bandejas de almacenamiento de

la tecnología Exadata y el sistema de archivos ZFS.

La tecnología Exadata es un conjunto de dispositivos de hardware de almacenamiento y

servicios de respaldo en la nube proporcionados por Oracle. También existe un servicio

que ofrece la compañía Oracle a las empresas donde toda la infraestructura de

comunicaciones, tecnologías de información, centro de procesamiento y tecnología de

datos se encuentran completamente en la nube, hospedados en hardware de Oracle. Bajo

este esquema, las empresas en lugar de comprar su propio hardware, pagan por el

servicio a Oracle y alojan sus aplicaciones, bases de datos y esquemas de configuración

en la nube. Esto podría suponer una ventaja en el sentido que cuando se compra

hardware, este tiende a devaluar su valor y prestaciones con el paso del tiempo debido a

que cada vez se requiere más espacio, más potencia de procesamiento, etc. Cuando se

arrenda o se paga por un servicio de infraestructura en la nube, siempre se tiene

disponible la última tecnología para el procesamiento y gestión de los datos. Así mismo,

las empresas no requieren de un espacio físico especial para alojar sus centros de datos

ahorrando por consecuencia, gastos de mantenimiento, consumo de energía eléctrica,

etc. Como se mencionó, anteriormente, a la fecha (2014), no existe otro servicio ni

esquemas de hardware de la misma magnitud que los ofrecidos por Oracle. Sin embargo,

el costo de los mismos también puede resultar elevado para algunas empresas u

organizaciones y se debe realizar un análisis profundo del costo-beneficio de adquirir una

u otra tecnología.

Ciencias Exactas, Ingeniería y Tecnología Ingeniería en Telemática 21

Administración del sistema operativo

Unidad 3. Manejo de Datos

En cuanto a la seguridad de los datos, al igual que en la tecnología Microsoft, la

tecnología Oracle requiere de un servidor principal o denominado “Productivo” donde se

despliegan las aplicaciones de los usuarios, ocurren transacciones y actualizaciones de

datos en el trabajo diario de la organización. Adicionalmente, cuando se administran

copias de seguridad y respaldos, se requiere de otro servidor, localizado físicamente en el

mismo edificio o de forma remota (también puede ser un servicio de respaldo en la nube,

en este caso, basado en Exadata). Este otro servidor mantiene una copia siempre

actualizada de los datos del servidor productivo.

3.2.3. Copias de seguridad y restauraciones

Como se mencionó anteriormente, cuando se requieren copias de seguridad de datos, las

organizaciones mantienen dos centros de datos: el centro de producción que mantiene la

disponibilidad de aplicaciones y datos para las operaciones diarias y, por otra parte, el

centro de seguridad que suele ser un centro similar al productivo pero físicamente puede

no estar físicamente junto a los servidores de producción, y de hecho, es lo más

recomendable. La siguiente imagen muestra el mecanismo de copias de seguridad en

Solaris 11 y tecnología Oracle.

Esquema de copias de seguridad en los datos en Solaris 11 y tecnología Oracle. (Slideshare, 2014)

http://www.slideshare.net/OracleHardware/oracle-engineered-systems-backup-andrecovery-best-

practices10012012

Como se puede ver en la imagen anterior, existen dos grupos de servidores: los locales o

producción y los remotos o de respaldo. Así mismo, Solaris 11 mantiene dos contextos de

copias de seguridad: bases de datos y archivos de datos de los usuarios. A continuación

se detallan más a fondo como operan estos contextos de copias de seguridad.

Ciencias Exactas, Ingeniería y Tecnología Ingeniería en Telemática 22

Administración del sistema operativo

Unidad 3. Manejo de Datos

Para realizar las copias de seguridad Solaris 11 aprovecha todos los mecanismos y

herramientas disponibles por los servicios de bases de datos y del sistema de archivos.

Por esta razón, maneja dos contextos de copias de seguridad.

A su vez, se puede tener un segundo servidor de apoyo en producción para que entre en

funcionamiento en caso de una falla o disturbio en el servidor principal. Esta operación es

de forma transparente para los usuarios y permite que los administradores se enfoquen

en las tareas de recuperación y restauración del servidor principal.

En cuanto a las copias de seguridad de bases de datos, Solaris 11 aprovecha todo el

instrumental ofrecido por el servidor de bases de datos para mantener las copias de

seguridad sincronizadas de los registros de las tablas y archivos de datos de la base de

datos del servidor de producción. Para comprender como se lleva a cabo este proceso,

veamos que sucede cuando la base de datos del servidor de producción es actualizada

con un nuevo registro. La siguiente figura muestra el proceso de actualización de la base

de datos.

Proceso de actualización de bases de datos. (Slideshare, 2014). Retomado de

http://www.slideshare.net/OracleHardware/oracle-engineered-systems-backup-andrecovery-best-

practices10012012

En la imagen anterior se aprecia que cuando un nuevo registro es insertado (eliminado o

modificado) en la base de datos, se crea un nuevo bloque conteniendo el nuevo dato. Sin

embargo, el bloque con la versión anterior de los datos cambiados no se elimina, sino que

sigue almacenado en la base de datos. Al conjunto de bloques de datos antiguos se les

denomina “flashback”, un término del idioma inglés que no precisa de una traducción clara

al español y suele utilizarse el término en su idioma de origen. Los flashbacks permiten a

los administradores de los servidores y bases de datos poder regresar a un estado

específico de las bases de datos a través de sus flashbacks. Si analizas el proceso

Ciencias Exactas, Ingeniería y Tecnología Ingeniería en Telemática 23

Administración del sistema operativo

Unidad 3. Manejo de Datos

anterior, notarás que se genera una cantidad considerable de información que debe ser

sincronizada con el servidor que hace la función de resguardar las copias de seguridad.

Por esta razón Solaris 11 designa un contexto propio para la sincronización de las copias

de seguridad de las bases de datos. Adicionalmente, Solaris 11 realiza las siguientes

consideraciones con las copias de seguridad de las bases de datos:

- Los datos de una base de datos requieren estar en un área de rápida

recuperación.

- Se debe proveer de una protección lógica de los datos.

- Se debe proporcionar de una estrategia de recuperación de datos rápida.

- Se debe reducir al máximo la necesidad de tener que restaurar un respaldo de

base de datos por completo.

- Se debe tener un mecanismo de protección continuo para las bases de datos.

- Se debe tener una recuperación rápida de datos que tome minutos, no horas.

- La recuperación de datos debe ser fácil, a través de un comando simple de

recuperación.

En cuanto al contexto de las copias de seguridad de los datos de usuarios, Solaris 11

sigue una estrategia muy parecida en ciertos aspectos a la de Windows Server, sin

embargo, existen algunas diferencias como verás a continuación.

Para la realización de copias de seguridad de datos de usuario, Oracle recomienda dos

estrategias de realización de copias de seguridad: una estrategia general y una estrategia

basada en los servicios que ofrece el sistema de archivos ZFS. Ambas estrategias se

pueden seguir con las herramientas que proporciona Solaris 11. A continuación analizarás

cada una de ellas.

La estrategia de respaldos general recomendada por Oracle se basa en la creación de

copias de seguridad incrementales. La siguiente imagen muestra de forma gráfica esta

estrategia.

Ciencias Exactas, Ingeniería y Tecnología Ingeniería en Telemática 24

Administración del sistema operativo

Unidad 3. Manejo de Datos

Estrategia de creación de respaldos recomendada por Oracle. (Slideshare, 2014). Retomado de:

http://www.slideshare.net/OracleHardware/oracle-engineered-systems-backup-andrecovery-best-

practices10012012

Como puedes notar, en la imagen anterior se muestra la generación de respaldos

utilizando una estrategia de respaldo incremental. La primera vez, es necesario realizar

una copia completa de los datos. Posteriormente, cada día se va realizando un respaldo

incremental de los datos. Esto significa que solo los datos que han sido modificados se

van copiando al respaldo. Esta estrategia resulta muy similar a la empleada por los

sistemas Windows.

La estrategia de respaldos basada en el sistema de archivos ZFS, utiliza algo llamado

Sun ZFS Backup Appliance, una utilería creada originalmente por Sun Microsystems que

permite realizar respaldos aprovechando todas las prestaciones de este sistema de

archivos. Como su nombre lo indica, solo puede realizarse en sistemas de archivos de

tipo ZFS, a diferencia de la estrategia anterior que puede realizarse sobre la mayoría de

tipos de sistema de archivos, incluyendo todos los UNIX. La siguiente imagen muestra la

estrategia de respaldos recomendada por Oracle basada en Sun ZFS Backup Appliance.

Ciencias Exactas, Ingeniería y Tecnología Ingeniería en Telemática 25

Administración del sistema operativo

Unidad 3. Manejo de Datos

Estrategia de creación de respaldos recomendada por Oracle basada en Sun ZFS Backup Appliance.

(Slideshare, 2014). Retomado de: http://www.slideshare.net/OracleHardware/oracle-engineered-systems-

backup-andrecovery-best-practices10012012

Como puedes ver, a nivel general, la generación de respaldos basada en Sun ZFS

Backup Appliance es muy similar a la estrategia de respaldos general, puesto que ambas

son incrementales. Sin embargo, si observas más a detalle la imagen, podrás encontrar

que a diferencia de la estrategia de respaldos general, utilizando Sun ZFS Backup

Appliance en cada respaldo incremental, se crea adicionalmente un snapshot antes de

cada incremento. Lo anterior significa que se van guardando estados de la copia de

seguridad. Por lo tanto, cuando se desea recuperar un respaldo, puede recuperarse en un

estado determinado. Esto podría ser algo muy similar a los puntos de restauración

manejados por los sistemas operativos Windows Server, sin embargo, en los sistemas de

archivos ZFS esto se realiza de modo silencioso para los administradores a través de

Solaris 11, permitiéndoles enfocarse en otras tareas y despreocuparse de la tarea de

crear los snapshots manualmente.

Así mismo, Solaris 11 ofrece soporte para realizar copias de seguridad en discos duros y

cintas. La siguiente imagen muestra los tipos de respaldos que soporta Solaris 11.

Ciencias Exactas, Ingeniería y Tecnología Ingeniería en Telemática 26

Administración del sistema operativo

Unidad 3. Manejo de Datos

Tipos de respaldos soportados por Solaris 11. (Slideshare, 2014). Retomado de:

http://www.slideshare.net/OracleHardware/oracle-engineered-systems-backup-andrecovery-best-

practices10012012

Como puedes observar en la imagen anterior, Solaris 11 soporta tres tipos de respaldos

para tecnologías Exalogic, ambientes virtualizados y datos de usuarios. A su vez, se

categorizan en dos tipos: offline y online. Offline y online, nuevamente son términos del

idioma inglés que no precisan de una correcta traducción al español. Offline significa que

el sistema operativo no tiene que estar cargado en el servidor y el respaldo se realiza a

través de una utilería propia de Solaris 11 que se ejecuta al iniciar el servidor. Por el

contrario, online significa que el servidor funciona normalmente ejecutando todas sus

prestaciones y servicios.

En modo offline se pueden respaldar zonas o unidades virtuales donde se tienen

instaladas aplicaciones. También se pueden guardar estados de los respaldos de los

datos. Cuando se respaldan aplicaciones, estás solo tienen soportado ser respaldadas a

cinta magnética (disk to tape o D2T. Por su parte, los datos de los usuarios pueden ser

respaldados a otro disco y después a cinta (disk to disk to tape o DDT).

En modo online solo se pueden respaldar datos de usuarios y se puede tener una

configuración DDT.

Al igual que en otros ambientes de sistemas operativos, los respaldos tienen la utilidad de

poder ser utilizados para restaurar los datos en caso de pérdida, parcial o total, de los

dispositivos de almacenamiento originales. En el caso de Solaris 11, los administradores

de sistemas disponen de utilerías que les permitirán volver a restaurar respaldos de datos

de forma parcial, inclusive, restaurar un servidor por completo cuando el original se dañó

completamente.

Ciencias Exactas, Ingeniería y Tecnología Ingeniería en Telemática 27

Administración del sistema operativo

Unidad 3. Manejo de Datos

Has llegado al final de este tópico, abarcando los aspectos más relevantes sobre las

copias de seguridad y respaldos en el sistema operativo Solaris 11. Así mismo, pudiste

darte cuenta que este sistema operativo lleva asociado la utilización de hardware muy

específico para sacar el máximo provecho a este sistema operativo. Este hardware es

proporcionado por la misma compañía que desarrolla actualmente Solaris: Oracle. Una

vez que has adquirido conocimiento sobre las copias de seguridad y respaldos en los

ambientes Windows Server y UNIX-Solaris, tienes una base sólida para elegir y tomar lo

mejor de ambas tecnologías en el futuro desarrollo de tus funciones profesionales. Para

concluir con este curso, en el siguiente tópico aprenderás sobre copias de seguridad y

respaldos en los ambientes móviles Android e iOS.

3.3. Móviles (Android e iOS)

En este tópico aprenderás acerca de los sistemas de archivos, copias de seguridad y

recuperación de datos en los sistemas operativos Android e iOS, los cuales están

enfocados hacia los dispositivos móviles, más específicamente en este tema al hacer

referencia a dichos dispositivos, se estará haciendo referencia a teléfonos inteligentes y

tabletas y manejo de almacenamiento en medios físicos, así como en la nube.

3.3.1. Organización de ficheros

Al igual que una PC, un dispositivo móvil también requiere de la organización de datos.

Estos datos pueden corresponder a programas (comúnmente denominadas aplicaciones)

y datos de los usuarios: agendas de datos y números telefónicos de contactos,

fotografías, videos, música, bases de datos móviles, etc. Así mismo, los dispositivos

móviles son capaces de gestionar distintos dispositivos de almacenamiento incluido su

dispositivo de almacenamiento interno donde se aloja el sistema operativo. Adicional al

dispositivo de almacenamiento interno, algunos dispositivos móviles pueden gestionar

dispositivos de almacenamiento adicionales, generalmente tarjetas de memoria SD (SD

normal, mini o micro) o memorias USB. Cada dispositivo móvil trae sus propias

especificaciones sobre el tipo de memoria SD y la capacidad máxima de espacio que

puede gestionar. La siguiente imagen muestra un conjunto de unidades SD de distintos

tamaños y capacidades.

Ciencias Exactas, Ingeniería y Tecnología Ingeniería en Telemática 28

Administración del sistema operativo

Unidad 3. Manejo de Datos

Distintos tipos de memorias SD (Secure Digital). (Commons, 2014). Retomado de:

http://commons.wikimedia.org/wiki/File:SD_Cards.svg

Como puedes ver en la imagen anterior, existen tres tipos de memorias SD basado en su

tamaño. Así mismo, pueden tener distinta capacidad independientemente del tamaño del

dispositivo.

Por lo tanto, si los dispositivos móviles manejan dispositivos de almacenamiento internos

y externos o removibles, deben de manejar también sistemas de archivos en estos

dispositivos. A continuación verás los tipos de sistemas de archivos que manejan Android

e iOS.

Sistema de archivos en Android

Típicamente los dispositivos móviles basados en Android utilizan un sistema de archivos

para su dispositivo interno denominado YAFFS. Éste es un acrónimo en inglés de Yet

Another Flash File System. Fue diseñado por Charles Manning para la compañía Aleph

One, quienes mantienen los derechos comerciales y la licencia de YAFFS. También

disponen de una licencia GPL para su utilización y distribución gratuita en software que se

apegue a la licencia GPL (General Public License). De acuerdo a la información de la

compañía, YAFFS fue diseñado para ser un sistema de archivos rápido robusto y

adecuado para su uso en dispositivos de almacenamiento embebido, como por ejemplo

las memorias flash. Dada la naturaleza de los dispositivos móviles basados en Android,

Ciencias Exactas, Ingeniería y Tecnología Ingeniería en Telemática 29

Administración del sistema operativo

Unidad 3. Manejo de Datos

este sistema de archivos resultó idóneo para ser empleado por el sistema operativo.

Actualmente han salido al mercado algunos dispositivos Android como el teléfono Nexus

S, producido por Google, que comienzan a utilizar un sistema de ficheros Ext4. De esta

forma y como podrás recordar, el sistema operativo Android está basado en Linux. Por

esta razón, utilizar el sistema de archivos Ext4 no es difícil. Sin embargo, alguna

modificación o cambio debe tener también el dispositivo de almacenamiento interno del

dispositivo móvil para soportar Ext4 de forma eficiente y tener un rendimiento comparable

o mejor al del sistema de archivos YAFFS.

Basado en el sistema de archivos YAFFS, Android organiza el dispositivo interno en 6

particiones. La siguiente imagen muestra las distintas particiones del dispositivo de

almacenamiento interno que emplea Android.

Particiones creadas por el sistema operativo Android. (Techblogon, 2014). Retomado de:

http://techblogon.com/android-file-system-structure-architecture-layout-details/

Como puedes notar en la imagen anterior, el sistema operativo Android crea 6 particiones,

necesarias para su adecuado funcionamiento. Cada una de las particiones tiene una

función específica de almacenamiento, esto permite al sistema operativo mantener una

administración más consistente y eficiente del dispositivo de almacenamiento interno

proporcionando un mejor rendimiento general de todo el sistema.

Partición Boot (/boot). Esta partición contiene el kernel Linux y las funciones básicas del

sistema que se cargan en la memoria principal. Estas funciones básicas se cargan en

memoria principal mediante algo llamado ramdisk. La partición boot o de inicio es el punto

de inicio del dispositivo. Sin esta partición el dispositivo no podría arrancar.

Partición System (/system). Esta partición contiene todas las partes adicionales al kernel y

al ramdisk del sistema operativo Android. Se puede decir que en esta partición se

almacena el sistema operativo completo.

Partición Recovery (/recovery). Esta es una partición que guarda una copia de seguridad

del sistema operativo y del estado inicial de fábrica del dispositivo. Esta partición puede

funcionar como una partición de inicio que entra en funcionamiento cuando se restaura el

dispositivo a sus valores de fábrica o cuando la partición boot presenta alguna

inconsistencia o daño lógico.

Partición Data (/data). En esta partición se almacenan los datos de los usuarios, tales

como contactos del teléfono, mensajes, configuraciones, todas las aplicaciones

adicionales que el usuario instala así como los datos de configuración que éstas generan.

Ciencias Exactas, Ingeniería y Tecnología Ingeniería en Telemática 30

Administración del sistema operativo

Unidad 3. Manejo de Datos

Partición Cache (/caché). En esta partición se almacenan datos y componentes de

aplicaciones a los que el sistema operativo Android accede con frecuencia.

Partición Misc (/misc). Esta partición contiene diversas configuraciones del sistema en la

forma de switches que se activan o desactivan (on/off switches), configuración de USB,

algunas configuraciones de hardware, etc. Cuando esta partición sufre daños o sus datos

se corrompen, algunas de las funciones del dispositivo móvil pueden dejar de funcionar

parcial o totalmente.

Hasta este punto, podrás comprender que el sistema operativo Android mantiene una

distribución de datos a través de particiones que permiten mantener una administración

eficiente del dispositivo de almacenamiento interno. A continuación aprenderás sobre el

sistema de archivos que utiliza el sistema operativo iOS.

Sistema de archivos en iOS

Por su parte el sistema operativo iOS utiliza un sistema de archivos denominado HFS+,

acrónimo de Hierarchical File System. HFS+ en español significa Sistema de Archivos

Jerárquico. El símbolo + significa que HFS+ es la evolución de un sistema de archivos

anterior denominado HFS. HFS fue desarrollado por Apple en 1985 para reemplazar el

Machintosh File System (MFS). Sin embargo, HFS fue considerado para ser empleado en

diskettes y discos duros que en aquella época, eran de una capacidad significativamente

reducida: aproximadamente entre 512KB y 2GB. Sin embargo, cuando los discos duros

de mayor capacidad salieron al mercado, el sistema de archivos HFS resultaba ineficiente

para gestionar espacios de almacenamiento grandes. Por esta razón, Apple tuvo que

rediseñar el sistema de archivos HFS original y crear HFS+.

Dado que HFS+ es un sistema de archivos propietario, no se dispone de mucha

información sobre cómo trabaja. De igual forma, sobre el funcionamiento de iOS, de

manera oficial solo se tiene acceso a la información presentada por Apple a los

desarrolladores y se enfoca solo a los aspectos generales relacionados con el desarrollo

de las aplicaciones. La siguiente imagen muestra cómo se estructura el sistema de

archivos de iOS, el cual está basado en OSX:

Ciencias Exactas, Ingeniería y Tecnología Ingeniería en Telemática 31

Administración del sistema operativo

Unidad 3. Manejo de Datos

Organización general del sistema de archivos utilizado por iOS. (Apple, 2014). Retomado de:

https://developer.apple.com/Library/ios/documentation/FileManagement/Conceptual/FileSystemProgrammingG

uide/FileSystemOverview/FileSystemOverview.html#//apple_ref/doc/uid/TP40010672-CH2-SW2

Como puedes observar en la imagen anterior, el sistema de archivos de iOS está

conformado por tres secciones principales:

- Local domain o dominio local. En esta sección se almacenan recursos y

aplicaciones que son accesibles a todos los usuarios de la computadora. En este

caso, al usuario del dispositivo.

- System domain o dominio del sistema. En esta área se aloja el sistema instalado

por Apple, propiamente, OSX o iOS, según sea el caso.

- User domain o dominio del usuario. Contiene los recursos y datos de los usuarios

que inician sesión en el sistema operativo. En el caso de iOS, contiene información

del usuario que utiliza el dispositivo.

En cuanto a la gestión de aplicaciones, estas residen en el dominio local, en un directorio

denominado Applications. La siguiente imagen muestra cómo se organizan y gestionan

las aplicaciones a través de iOS.

Ciencias Exactas, Ingeniería y Tecnología Ingeniería en Telemática 32

Administración del sistema operativo

Unidad 3. Manejo de Datos

Organización de las aplicaciones en iOS. (Apple, 2014). Retomado de:

https://developer.apple.com/Library/ios/documentation/FileManagement/Conceptual/FileSystemProgrammingG

uide/FileSystemOverview/FileSystemOverview.html#//apple_ref/doc/uid/TP40010672-CH2-SW2

Como puedes ver en la imagen anterior, en alguna parte del dispositivo interno de

almacenamiento existe un área donde las aplicaciones son almacenadas. Así mismo,

cada aplicación tiene su propia carpeta. El sistema operativo iOS trabaja bajo la premisa

de que cada aplicación es una isla. Esto significa que cada aplicación, de forma individual,

solo tiene permiso a modificar y trabajar con los archivos que se encuentran dentro de su

directorio. De esta forma, iOS se asegura de que una aplicación no pueda intervenir ni

modificar los datos de otras aplicaciones, manteniendo un cierto de grado de seguridad en

los datos. A su vez, cada aplicación en iOS tiene una estructura de directorios uniforme,

como se muestra a continuación.

- <Application_Home>/App_Name.app. Este es el directorio que contiene el

punto de entrada para la ejecución de la aplicación.

- <Application_Home>/Documents/. En este directorio se almacenan los datos

críticos del usuario que se generan con la aplicación. Los datos contenidos en este

directorio pueden llegar a estar disponibles para el usuario a través de su

compartición.

- <Application_Home>/Documents/Inbox. En este directorio se alojan archivos y

datos de configuración que la aplicación requiere para su correcto funcionamiento.

- <Application_Home>/Library/. En este directorio se alojan archivos que no

corresponden a datos del usuario sino a módulos y librerías adicionales que la

aplicación requiere para su correcto funcionamiento.

- <Application_Home>/tmp/. Este directorio se utiliza para almacenar datos en

archivos temporales que son creados por la aplicación durante su ejecución. Se

recomienda que el contenido de este directorio se eliminado cuando no se

Ciencias Exactas, Ingeniería y Tecnología Ingeniería en Telemática 33

Administración del sistema operativo

Unidad 3. Manejo de Datos

necesite. Algunas veces, el sistema operativo eliminará el contenido de este

directorio cuando se realicen tareas de mantenimiento del sistema si la aplicación

no está en funcionamiento.

Ahora que has aprendido sobre los sistemas de archivos empleados por Android e iOS,

conocerás como cada uno de ellos gestiona la seguridad en los datos de los usuarios.

3.3.2. Manejo de datos

El aspecto de la seguridad en los datos que se tienen en los dispositivos móviles es

distinto a la administración de servidores. A continuación aprenderás sobre cómo se

implementan los mecanismos de seguridad de los datos en ambos sistemas operativos.

El sistema operativo Android cuenta con características de seguridad construidas sobre el

sistema operativo mismo, recuerda que Android está basado en el núcleo Linux. Esto

permite reducir considerablemente la frecuencia e impacto de problemas de seguridad en

las aplicaciones. El sistema está construido de forma tal que las aplicaciones que se

ejecutan sobre Android cuentan con permisos generales sobre el sistema y los archivos.

De esta forma, se evitan decisiones riesgosas sobre seguridad. Algunas de las

características del sistema operativo Android que ayudan a mantener la seguridad del

sistema son las siguientes:

- Android cuenta con algo llamado Android Application Sandbox, el cual permite

ejecutar las aplicaciones con sus propios datos, aislados de otras aplicaciones.

Los códigos de ejecución de las aplicaciones también se aíslan de las otras.

- Cuenta con una plataforma de ejecución de aplicaciones con implementaciones

robustas de funciones comunes como por ejemplo encriptación de datos, permisos

y seguridad IPC (seguridad de intercomunicación entre procesos).

- Tecnologías como ASLR, NX, ProPolice, safe_iop, OpenBSD dlmalloc, OpenBSD

calloc y Linux mmap_min_addr para mitigar riesgos con errores comunes en la

administración de la memoria.

- Un sistema de archivos encriptado que puede ser activado para proteger los datos

del dispositivo en caso de pérdida o robo.

- Permisos a nivel de usuario para restringir el acceso a las características sistema y

datos del usuario.

La principal preocupación de seguridad en Android está relacionada con los datos que las

aplicaciones generan y como estos son accesibles a otras aplicaciones. En este sentido

existen tres formas fundamentales para guardar datos en el dispositivo:

- Dispositivo de almacenamiento interno. Por default, los archivos que se crean en

el dispositivo de almacenamiento interno solo son accesibles a la aplicación que

los creó.

Ciencias Exactas, Ingeniería y Tecnología Ingeniería en Telemática 34

Administración del sistema operativo

Unidad 3. Manejo de Datos

- Para proveer protección adicional a datos delicados, se puede elegir encriptar el

sistema de archivos utilizando una clave que no es directamente accesible por las

aplicaciones. Por ejemplo, una clave puede ser colocada en el área de claves de

Android y protegida con una contraseña que no se almacena en el dispositivo.

- Dispositivo de almacenamiento externo. Los archivos creados en dispositivos de

almacenamiento externo, como por ejemplo tarjetas de memoria SD, son

globalmente legibles y modificables. Esto se debe a que los dispositivos de

almacenamiento externo son removibles y los usuarios pueden modificar y leer su

contenido mediante el uso de cualquier aplicación. Por este motivo, los usuarios

no deberían guardar información delicada en los dispositivos de almacenamiento

externo.

- Proveedores de contenido. Los proveedores de contenido ofrecen un mecanismo

de almacenamiento de datos estructurado que puede estar limitado a una

aplicación o puede ser exportado para permitir su acceso por otras aplicaciones.

Por su parte el sistema operativo iOS mantiene la seguridad de los datos a través de su

sistema de archivos (HFS+) en conjunto con el propio sistema operativo (iOS), como se

describió en el tópico anterior. Como podrás recordar, en iOS, el sistema de archivos

jerarquiza el acceso a los distintos contenidos del dispositivo de almacenamiento,

delegando distintos permisos sobre cada nodo del árbol de archivos y directorios. A este

respecto, no hay más que agregar sobre el aspecto de seguridad en iOS.

Una vez que has aprendido sobre los aspectos de seguridad más relevantes en iOS y

Android, conocerás como realizar copias de seguridad y recuperación de datos en los

dispositivos móviles basados en Android e iOS.

3.3.3. Restauraciones móviles y copias de seguridad

Tener a buen resguardo una copia de seguridad de todos los datos que posees en tu