Documentos de Académico

Documentos de Profesional

Documentos de Cultura

NuevasVersionesISO27001eISO27002 PDF

NuevasVersionesISO27001eISO27002 PDF

Cargado por

jlb jlbTítulo original

Derechos de autor

Formatos disponibles

Compartir este documento

Compartir o incrustar documentos

¿Le pareció útil este documento?

¿Este contenido es inapropiado?

Denunciar este documentoCopyright:

Formatos disponibles

NuevasVersionesISO27001eISO27002 PDF

NuevasVersionesISO27001eISO27002 PDF

Cargado por

jlb jlbCopyright:

Formatos disponibles

Ing. Carlos Ormella Meyer y Asoc.

Gestión y Auditoría de Riesgos y Seguridad de la Información

Tel: +54-11-4371-4638 – Cel: +54-911-6513-2751

E-mail: ciprio@ingcomyasoc.com.ar

LAS NUEVAS VERSIONES DE LAS NORMAS ISO 27001 e ISO 27002

NORMA ISO 27002:2013

Esta nueva versión mantiene las cláusulas 0, 1, 2 y 3 de la versión 2005 aunque intercala otra referida a

Referencias Normativas donde menciona la ISO 27000 que contiene los términos con sus definiciones para

todas las normas de la serie 27K.

Por otra parte, y esto es muy importante de destacar, la cláusula 4 de Valuación y Tratamiento de los

riesgos se ha eliminado en la versión 2013 de la ISO 27002, aunque en realidad se puede decir que ha

pasado a la cláusula de Planificación de la ISO 27001, como se verá más adelante.

En cuanto a las cláusulas que definen Objetivos de control y Controles, la nueva versión tiene 14 capítulos

(del 5 al 18) correspondientes a 14 cláusulas de seguridad, en lugar de las 11 de la versión 2005. De estas

14 cláusulas, 4 son de carácter técnico, 1 físico y las 9 restantes son de gestión, cuando en la versión 2005

teníamos 11 cláusulas con 3, 1 y 7 cláusulas respectivamente.

En lo referente a la diferencia en el número de cláusulas, surge por un lado que Criptografía ahora

constituye una cláusula aparte, lo mismo que Relaciones con Proveedores. A su vez, la cláusula Gestión

de Comunicaciones y Operaciones de la versión 2005 ahora aparece dividida en las dos partes,

Comunicaciones y Operaciones por separado.

Yendo a los objetivos de control se observa que ahora sólo son 35, frente a los 39 de la versión 2005.

También se ha reducido en la versión 2013 la cantidad de controles a 114, contra los 133 de la versión

2005. De los respectivos listados de controles se deduce que de los 133 controles de la versión 2005:

a) 27 controles se han eliminado

b) 8 controles de los restantes se han consolidado en sólo 4 controles en la versión 2013

c) 1 control de la versión 2005 se divide en 2 controles en la versión 2013

d) 11 controles nuevos se han agregado.

También se observa que algunos de los controles eliminados en realidad han pasado como requisitos a la

norma ISO 27001, mientras que otros se han considerado en parte redundantes de otros que han quedado.

Respecto de los controles que no han cambiado, salvo su numeración, igualmente corresponde hacer notar

que en parte de ellos se han modificado los Lineamientos de Implementación correspondientes

Otra observación importante es que ahora en lo referente a la Continuidad de Negocios se habla en

realidad de Continuidad de la Seguridad de la Información embebida en el Sistema de Gestión de

Continuidad de los Negocios (SGCN).

De esta manera ahora sólo hay tres controles referidos a la planificación, implementación, y verificación,

revisión y evaluación de la continuidad de la seguridad de la información.

Para las referencias a las distintas partes tanto de la ISO 27001 como de la ISO 27002 hemos elegido las

siguientes denominaciones:

a) Cláusulas para los Capítulos.

b) Apartados para las partes de cada Cláusula

c) Secciones para las partes de cada Apartado

La única excepción ocurre justamente en la ISO 27002 donde los Apartados resultan ser los Objetivos de

Control, y las Secciones los Controles correspondientes.

16/01/2014 - 03:27:05 PM © Ing. Carlos Ormella Meyer Página 1 de 9

Ing. Carlos Ormella Meyer y Asoc.

Gestión y Auditoría de Riesgos y Seguridad de la Información

Tel: +54-11-4371-4638 – Cel: +54-911-6513-2751

E-mail: ciprio@ingcomyasoc.com.ar

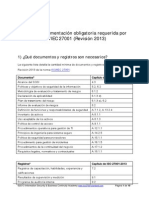

En la Tabla 1 se pueden ver las Cláusulas/Capítulos y la Numeración correspondiente, así como los

Objetivos de Control de cada cláusula.

Tabla 1

# Cláusulas Objetivos de Control

0 Introducción

1 Alcance

2 Referencias normativas

3 Términos y definiciones

4 Estructura de esta norma

Políticas de Seguridad

5 5.1 Dirección de la gestión de la seguridad de la información.

de la Información

Organización de la

6.1 Organización interna

6 seguridad de la

6.2 Dispositivos móviles y teletrabajo

información

7.1 Previo a la contratación

Seguridad de los

7 7.2 Durante el empleo

recursos humanos

7.3 Terminación y cambio de empleo

8.1 Responsabilidad por los activos.

8 Gestión de activos 8.2 Clasificación de la información.

8.3 Manejos de los medios de almacenamiento

9.1 Requerimientos de negocios del control de accesos.

9.2 Gestión de acceso de los usuarios.

9 Control de acceso

9.3 Responsabilidades de los usuarios.

9.4 Control de acceso de sistemas y aplicaciones.

10 Criptografía 10.1 Controles criptográficos

Seguridad física y 11.1 Áreas seguras

11

ambiental 11.2 Seguridad del equipamiento.

12.1 Procedimientos y responsabilidades operacionales.

12.2 Protección contra el malware.

12.3 Respaldo.

Seguridad de las 12.4 Registro y monitoreo

12

operaciones 12.5 Control del software operativo.

12.6 Gestión de las vulnerabilidades técnicas.

12.7 Consideraciones de la auditoría de sistemas de

información.

Seguridad de las 13.1 Gestión de la seguridad de redes.

13

comunicaciones 13.2 Transferencia de información.

14.1 Requerimientos de seguridad de los sistemas de

Adquisición, desarrollo y

información.

14 mantenimiento de

14.2 Seguridad en los procesos de desarrollo y soporte.

sistemas

14.3 Pruebas de datos.

15.1 Seguridad de la información en las relaciones con

Relaciones con

15 proveedores.

proveedores

15.2 Gestión de entrega de servicios de proveedores.

Gestión de incidentes de

16.1 Gestión de incidentes y mejoras de la seguridad de la

16 seguridad de la

información.

información

Aspectos de seguridad 17.1 Continuidad de la seguridad de la información.

17

de la información en la 17.2 Redundancias.

16/01/2014 - 03:27:05 PM © Ing. Carlos Ormella Meyer Página 2 de 9

Ing. Carlos Ormella Meyer y Asoc.

Gestión y Auditoría de Riesgos y Seguridad de la Información

Tel: +54-11-4371-4638 – Cel: +54-911-6513-2751

E-mail: ciprio@ingcomyasoc.com.ar

Gestión de Continuidad

de Negocios

18.1 Compromiso con los requerimientos legales y

18 Cumplimiento contractuales.

18.2 Revisiones de la seguridad de la información.

NORMA ISO 27001:2013.

En esta nueva versión el cambio más evidente está en la estructura de la norma, ya que se adaptó a la

estructura definida en el Apéndice 2 del Anexo SL del Suplemento Consolidado de Procedimientos

específicos para ISO de la Parte 1 de las Directivas ISO/IEC.

Con ajuste al Anexo SL (anteriormente ISO Guide 83) todas las normas de sistemas de gestión tienen o

tendrán una estructura común, con idéntico texto principal, salvo en el Apartado Operación referido en gran

parte a las cuestiones específicas de cada norma, y que luego comentaremos más en detalle

De esta manera se facilita trabajar con más de un Sistema de Gestión, lo que permite una integración más

simple con otras normas similares de Sistemas de Gestión tales como la ISO 9001, la ISO 20000-1 y la ISO

14001.

Un dato interesante es que en el mencionado Apéndice del Anexo SL se establecen 45 ”shall” que

determinan 84 requisitos de cumplimiento efectivo obviamente. como elementos básicos de cualquier

norma de sistema de gestión.

Con los agregados específicos, la ISO 27001 como norma de Sistema de Gestión de Seguridad de la

Información (SGSI), establece en total 50 “shall” que determinan 130 requisitos frente a los 102 requisitos

de la versión 2005.

Por otra parte, la norma hace hincapié en que el SGSI debe proteger la Confidencialidad, Integridad y

Disponibilidad (CIA) de la información, aplicando un proceso de gestión de riesgos de forma tal que

proporcione a las partes interesadas confianza en que los riesgos están gestionados adecuadamente.

El concepto de partes interesadas incluye no sólo a los accionistas o los propietarios de una empresa sino

a todas las personas interesadas directa o indirectamente en la organización (shareholders), así como las

propias autoridades legales o regulatorias.

Los nuevos Capítulos/Cláusulas, su numeración y apartados se visualizan en la Tabla 2:

Tabla 2

# Cláusulas Apartados

0 Introducción

1 Alcance

2 Referencias normativas

3 Términos y definiciones

4.1 Comprensión de la organización y su contexto.

4.2 Comprensión de las necesidades y expectativas de las

Contexto de la

4 partes interesadas.

organización

4.3 Determinación del alcance del sistema de gestión de

continuidad de negocios

16/01/2014 - 03:27:05 PM © Ing. Carlos Ormella Meyer Página 3 de 9

Ing. Carlos Ormella Meyer y Asoc.

Gestión y Auditoría de Riesgos y Seguridad de la Información

Tel: +54-11-4371-4638 – Cel: +54-911-6513-2751

E-mail: ciprio@ingcomyasoc.com.ar

4.4 Sistema de Gestión de Continuidad de Negocios

5.1 Liderazgo y compromiso.

5.2 Compromiso gerencial.

5 Liderazgo

5.3 Política.

5.4 Roles, responsabilidades y autoridades de la organización.

6.1 Acciones para atender los riesgos y las oportunidades.

6 Planificación 6.2 Objetivos de continuidad de negocios y planes para

lograrlos.

7.1 Recursos

7.2 Competencia

7 Soporte 7.3 Concientización

7.4 Comunicación

7.5 Información a documentar

8.1 Planificación y control operacional.

8.2 Análisis de impactos en los negocios y valuación de

riesgos.

8 Operación 8.3 Estrategia de continuidad de negocios.

8.4 Establecimiento e implementación de los procedimientos

de continuidad de negocios.

8.5 Ejercicios y pruebas

9.1 Monitoreo, medición, análisis y evaluación

Evaluación del

9 9.2 Auditoría interna.

desempeño

9.3 Revisión gerencial.

10.1 No conformidades y acciones correctivas.

10 Mejoramiento

10.2 Mejoramiento continuo.

Antes de entrar en los principales detalles de la nueva versión, vamos a puntualizar las relaciones por

cláusulas/capítulos a partir de la versión 2005 y su traslado/mapeado a la nueva versión.

Los cuatro primeros Capítulos (del 0 al 3) de la versión 2005 se mantienen con algunas modificaciones.

La mayor parte de los tres Apartados del Capítulo 4 sobre el SGSI se abren en partes que se cruzan con

aporte compartido en seis Capítulos de la nueva versión, desde el 4 hasta el 9. Sin embargo, pese a este

cambio estructural se podría decir que el contenido se mantiene en más del 70%.

El Capítulo 5 (Responsabilidad Gerencial) de la versión 2005 con aporte del Apartado 4.3 (Requerimientos

de Documentación) forma el nuevo Capítulo 7 (Soporte) de la versión 2013.

Los Capítulos 6 y 7 (Auditoría Interna y Revisión Gerencial) confluyen conjuntamente en el nuevo Capítulo 9

(Evaluación del Desempeño) que por cierto también recibe contribución del Apartado 4.2 (Establecimiento y

Gestión del SGSI) de la versión 2005.

Finalmente el Capítulo 8 de la versión 2005 (Mejoras del SGSI) se mapea al nuevo Capítulo 10

(Mejoramiento), salvo las acciones preventivas que desaparecen con ese nombre, aunque se puede decir

que pasan a las Secciones de Valuación y Tratamiento de la Cláusula de Planificación.

Además, en la nueva versión se ha ampliado el tema del tratamiento de riesgos alineándolo con la ISO

31000 referida a la Gestión de Riesgos en forma genérica, es decir a los riesgos de todo tipo (no sólo de

seguridad de la información) que pueden afectar una organización.

La ISO 31000, que se revisa más adelante, reconoce su origen en la norma australiana neozelandesa

AS/NZS 4360.

16/01/2014 - 03:27:05 PM © Ing. Carlos Ormella Meyer Página 4 de 9

Ing. Carlos Ormella Meyer y Asoc.

Gestión y Auditoría de Riesgos y Seguridad de la Información

Tel: +54-11-4371-4638 – Cel: +54-911-6513-2751

E-mail: ciprio@ingcomyasoc.com.ar

De cualquier manera, el alineamiento con la ISO 31000 no significa que la ISO 27005 de Riesgos de

Seguridad de la Información pierda relevancia, ya que su uso se puede justificar puesto que esta norma trata

especialmente los riesgos técnicos o de IT, mientras que la ISO 31000 provee un marco de trabajo más

adecuado para los riesgos de negocios.

Por lo demás, obviamente el Anexo A refleja los controles correspondientes a la nueva versión de la ISO

27002.

Veamos ahora una descripción algo más detallada de cada una de las cláusulas de la versión 2013.

4 - Contexto de la organización

En este capítulo, además del Alcance del SGSI, se introducen tres nuevos Apartados.

Un Apartado se refiere a conocer y entender la organización y su contexto, y un segundo Apartado a

reconocer y comprender las necesidades y expectativas de todas las partes interesadas (concepto ya

definido antes) en el ámbito de la seguridad de la información.

El tercer Apartado, por su parte, establece las condiciones de un Sistema de Gestión de Continuidad de

Negocios (SGCN) especialmente en lo referido a la Seguridad de la Información.

5 - Liderazgo

En este tema se destacan dos puntos.

Uno es la referencia a la alta gerencia (top management ) en lugar del usual gerencia (management ) a

secas. De esta manera se enfatiza que las cuestiones de seguridad de la información deben ser

incumbencia de los altos directivos de una organización y no solamente de los gerentes de área y gerencia

media.

Todo lo anterior se explicita en los Apartados de “Compromiso Gerencial” y el de “Roles, responsabilidades y

autoridades de la organización”

El otro punto se refiere a que ya no se habla de Política del SGSI en forma diferenciada de la Política de

Seguridad de la Información. Ahora sólo queda la Política de Seguridad de la Información, de manera que

en todo caso la primera termina embebida en esta última.

6 - Planificación

Este capítulo trata en general diferentes temas en la gestión de riesgos.

Lo primero es comenzar con un claro entendimiento de las estrategias corporativas, enlazando la seguridad

de la información con los objetivos propios de la organización.

Ya en el tema central de la gestión de riesgos, comentaremos cinco de esos temas: PDCA, Oportunidades,

Valuación de Riegos, Tratamiento de Riesgos, y Continuidad de Negocios.

PDCA

Quizás el detalle más significativo en esta nueva versión es que no hay mención específica del modelo

PDCA, aunque hay todo un Capítulo (el 10) dedicado al Mejoramiento del proceso.

16/01/2014 - 03:27:05 PM © Ing. Carlos Ormella Meyer Página 5 de 9

Ing. Carlos Ormella Meyer y Asoc.

Gestión y Auditoría de Riesgos y Seguridad de la Información

Tel: +54-11-4371-4638 – Cel: +54-911-6513-2751

E-mail: ciprio@ingcomyasoc.com.ar

De cualquier manera, esto no significa que ya

no deba usarse el PDCA, sino simplemente ANALISIS FODA

que se hace lugar también a otros modelos de

Las Oportunidades es un concepto presente en el

mejoramiento continuo.

análisis FODA (Fortalezas, Oportunidades,

Debilidades, Amenazas).

Una opción podría ser el Six Sigma que

trabaja con el ciclo DMAIC (definir las

FODA es una herramienta de planificación

oportunidades, medir el rendimiento, analizar

estratégica para comprender un proyecto, negocio

las oportunidades, y mejorar y controlar el

y organizaciones y tomar las decisiones adecuadas

rendimiento).

para el propósito buscado.

También podría llegarse a aplicar el TQM, es

De esta manera FODA permite identificar y evaluar

decir la Gestión de Calidad Total.

precisamente los factores favorables (Fortalezas y

Oportunidades) y desfavorables (Debilidades y

Oportunidades

Amenazas) para el logro de las estrategias y

Otro punto referido a la Planificación es la

objetivos.

incorporación del concepto de

Oportunidades junto con el de Riesgos.

Fortalezas: son las capacidades, habilidades y

recursos especiales con que cuenta la empresa, y

Aquí el concepto de oportunidades responde

que le permite tener una posición privilegiada frente

a la adhesión de la norma ISO 27001 a la

a la competencia.

norma ISO 31000 que, para el caso, define el

riesgo como el “efecto de la incertidumbre en

Oportunidades: son aquellos factores que resultan

los objetivos”.

positivos, favorables, aprovechables, que hay que

ubicar en el entorno en el que actúa una empresa,

A partir de esto se puede decir que una

y que le permiten obtener ventajas competitivas.

oportunidad es simplemente la incertidumbre

respecto de un efecto positivo en un objetivo.

Debilidades: son aquellos factores que provocan

una posición desfavorable frente a la competencia

Este escenario se puede considerar mediante

y/o carencia de algunos recursos.

el análisis FODA (ver recuadro aparte).

Amenazas: son aquellas situaciones que provienen

Se puede entender mejor el concepto de

del entorno y que pueden llegar a afectar incluso la

Oportunidades considerando que representa

supervivencia de la organización.

un aspecto de una suerte de riesgo positivo

o upside risk, a diferencia del riesgo convencional que, por sus efectos, puede considerarse como un

riesgo negativo o downside risk.

Estas diferencias han venido estado presentes en ambientes de Finanzas y más recientemente en el ERM

(Gestión de Riesgos Empresariales).

De cualquier manera, el concepto de riesgos positivos puede parecer un poco extraño para otros escenarios

como el de seguridad de la información, puesto que en general se piensa en el riesgo como una

consecuencia antes que una oportunidad para mejorar.

Acá nos referimos a las oportunidades de negocio, que pueden crear valor y lograr objetivos de la

organización, permitiendo incluso obtener ventajas competitivas al realizar cosas que antes no se hacían, o

bien proporcionar nuevas o mejores soluciones.

Uno podría ser el caso que la organización contara con un plan permanente o semipermanente de

concientización que tocara algunos aspectos de seguridad. Un caso especial pueden ser las sesiones de

Kaizen que en general ayudan a mejorar las operaciones.

16/01/2014 - 03:27:05 PM © Ing. Carlos Ormella Meyer Página 6 de 9

Ing. Carlos Ormella Meyer y Asoc.

Gestión y Auditoría de Riesgos y Seguridad de la Información

Tel: +54-11-4371-4638 – Cel: +54-911-6513-2751

E-mail: ciprio@ingcomyasoc.com.ar

Otro ejemplo podría ser el caso de una organización con ciertas reglas de seguridad en los accesos, lo cual

así como ordena de alguna manera el comportamiento general del personal, de alguna manera también

facilita el cumplimiento de las normas de seguridad.

Y para finalizar con el tema de las oportunidades corresponde mencionar que también hay que identificar los

riesgos asociados con la pérdida de una oportunidad, lo cual en la teoría de las decisiones se conoce

como arrepentimiento (regret), como resultado de no haber tomado la mejor opción.

Valuación de riesgos

Siguiendo con el apartado de Planificación, también hay que mencionar la Valuación de los Riesgos que

es considerada ahora en forma más genérica acorde con la norma ISO 31000 ya mencionada.

Adicionalmente en la Identificación de los Riesgos aparece el nuevo concepto de “propietario del riesgo” a

diferencia del “propietario de un activo ” de la versión 2005.

Aquí conviene destacar que el cambio de activos a riesgos se alinea mejor a procesos como los de ERM ya

mencionado, que no se enfocan en activos específicos sino más bien a los procesos o escenarios para

valuación de riesgos.

De cualquier manera, como antes, el concepto de propietario no es el de tener derechos de propiedad, sino

que el propietario antes tenía que rendir cuenta de sus activos, mientras que ahora debe hacerlo con todo lo

relacionado con los riesgos que le competen.

Un punto importante en cuanto a la Valuación de Riesgos es que ahora ya no es necesario determinar

riesgos a partir de los activos, vulnerabilidades y amenazas, aunque seguramente esta metodología

perdurará por mucho tiempo.

En cambio, se mantiene el esquema más conocido de calcular riesgos por las pérdidas, es decir por los

impactos que causa un incidente y las probabilidades de ocurrencia del mismo.

Tratamiento de riesgos

En este tema corresponde destacar muy especialmente que el Tratamiento de los riesgos también se

adapta a la ISO 31000 ya mencionada.

De esta manera, ahora los riesgos encontrados deben dar lugar directamente a la determinación de los

controles correspondientes, controles que recién después se compararán con los del Anexo A de la ISO

27001 que, como antes, lista los objetivos de control y controles que detalla la ISO 27002.

La primera parte del párrafo anterior puede resultar complicada salvo para especialistas con mucha

experiencia. Sin embargo, la Nota del inciso b) del punto 6.1.3 de la ISO 27001:2013 acepta que los

controles a determinar pueden ser de “cualquier origen”. O sea, en la práctica, ¿de quién sino de la ISO

27002, como era antes tal como se visualiza en la Figura 2?.

De una u otra forma, el resultado de esta parte del proceso debe producir la Declaración de Aplicabilidad

(SoA).

Continuidad de Negocios

Y finalmente otro punto a mencionar es que ahora se habla de Continuidad de Negocios en cuanto a la

determinación de los objetivos correspondientes y la planificación para lograr dicha continuidad.

7 - Soporte

En esta Cláusula también se pueden mencionar varias cuestiones interesantes.

16/01/2014 - 03:27:05 PM © Ing. Carlos Ormella Meyer Página 7 de 9

Ing. Carlos Ormella Meyer y Asoc.

Gestión y Auditoría de Riesgos y Seguridad de la Información

Tel: +54-11-4371-4638 – Cel: +54-911-6513-2751

E-mail: ciprio@ingcomyasoc.com.ar

En primer lugar se analizan los recursos, competencia del personal, concientización y comunicación.

Respecto de la versión 2005 se destaca el tema de las formas de comunicación.

Por otra parte, un detalle a comentar es que en esta versión desaparece el concepto de registros (records)

y que en todo caso se incluyen en la información a documentar (documented información).

La cuestión más significativa es que, a diferencia de la versión 2005 en que se establece una lista de la

documentación a mantener, el Apartado 7.5 de la versión 2013 sólo dice que la información a documentar es

la “requerida por la norma”, así como otra información que la organización considere necesaria con

referencia a la efectividad del SGSI.

Si entonces se hace una búsqueda en toda la norma de la expresión “documented information” surgirá una

serie de documentos a mantener.

A veces dicha información se refiere a procesos y acciones, otras a los resultados (results) obtenidos por

dichos procesos.

Entre los principales documentos podemos mencionar, entre otros: Alcance, Política de Seguridad de la

Información, Valuación de Riesgos, Proceso de tratamiento de riesgos especialmente el SoA y el Plan de

Tratamiento de Riesgos (RTP), Competencia del personal y acciones para lograrla, Proceso de Planificación

y control, Resultados de la Valuación de riesgos, Resultados del tratamiento de riesgos, Resultados del

monitoreo y mediciones, Programa de Auditoría, Resultados de Auditoría, Proceso de Revisión Gerencial y

los Resultados correspondientes, Naturaleza de las No Conformidad, y Resultados de las Acciones

Correctivas.

A esta lista se agregan otros documentos y resultados especialmente los relacionados con la Seguridad de

la Información en la Gestión de Continuidad de Negocios (BCM).

8 - Operación

Este capítulo, además de la planificación y control de las operaciones, desarrolla el tema de la Continuidad

de Negocios que antes sólo aparecía en la ISO 27002:2005 y que por cierto sigue presente también en la

ISO 27002:2013.

Primero lo hace en cuanto al Análisis de Impactos en los Negocios (BIA) y la correspondiente Valuación

de riesgos, seguido de la determinación de la Estrategia de la Continuidad de Negocios, el Establecimiento e

implementación de los procedimientos correspondientes, así como de los Ejercicios y pruebas, todos

componentes del SGCN ya mencionado antes.

Por cierto podemos decir que en el proceso mencionado se puede ampliar el trabajo en base a la norma ISO

22301 precisamente de Sistemas de Gestión de Continuidad de Negocios (SGCN).

9 - Evaluación del rendimiento

Ya se comentó antes que esta Cláusula incluye las de Auditoría Interna y Revisión Gerencial de la versión

2005.

En la nueva versión se puede observar un refuerzo de los requisitos de vigilancia y medición de la eficiencia.

Esto implica que se hace necesario identificar, describir y poder documentar la eficiencia de los controles

implementados.

Para estas funciones se puede apelar a los Indicadores Clave de Desempeño (KPI) o bien, en forma

mucho más completa al Balanced Scorecard (BSC), un tema éste ampliamente desarrollado (incluyendo

16/01/2014 - 03:27:05 PM © Ing. Carlos Ormella Meyer Página 8 de 9

Ing. Carlos Ormella Meyer y Asoc.

Gestión y Auditoría de Riesgos y Seguridad de la Información

Tel: +54-11-4371-4638 – Cel: +54-911-6513-2751

E-mail: ciprio@ingcomyasoc.com.ar

Trabajos Prácticos) en nuestros cursos de Métricas de Seguridad de la Información, así como en otros

cursos que incluyen la sección de Métricas.

10 - Mejoramiento

En este capítulo, como ya se comentara antes, las Acciones Preventivas desaparecen con ese nombre

aunque se puede decir que pasan a los apartados de Valuación y Tratamiento de Riesgos de la Cláusula

de Planificación,

Por otra parte aquí se tiene que, junto con las Acciones Correctivas, las diferentes referencias por

separado existentes en la versión 2005 de las “No Conformidades” se han consolidado en una sección

específica.

Recordemos que las No Conformidades pueden definirse como todo lo que se desvía del SGSI y los

controles establecidos, cubriendo no sólo los incidentes y su manejo, sino también todo otro tipo de no

conformidades,

16/01/2014 - 03:27:05 PM © Ing. Carlos Ormella Meyer Página 9 de 9

También podría gustarte

- NCh-ISO27001 Of2009Documento49 páginasNCh-ISO27001 Of2009crsalaza100% (2)

- Cómo implantar un SGSI según UNE-EN ISO/IEC 27001: y su aplicación en el Esquema Nacional de Seguridad. Edición 2018De EverandCómo implantar un SGSI según UNE-EN ISO/IEC 27001: y su aplicación en el Esquema Nacional de Seguridad. Edición 2018Calificación: 4 de 5 estrellas4/5 (1)

- ISO/IEC 29110 para procesos software en las pequeñas empresasDe EverandISO/IEC 29110 para procesos software en las pequeñas empresasAún no hay calificaciones

- MF0490_3 - Gestión de servicios en el sistema informáticoDe EverandMF0490_3 - Gestión de servicios en el sistema informáticoAún no hay calificaciones

- ISO 45001:2018 Sistemas de gestión de la seguridad y salud en el trabajo.De EverandISO 45001:2018 Sistemas de gestión de la seguridad y salud en el trabajo.Calificación: 2.5 de 5 estrellas2.5/5 (3)

- Listado de Amenazas y Vulnerabilidades en ISO 27001Documento5 páginasListado de Amenazas y Vulnerabilidades en ISO 27001Jennifer Lopez100% (1)

- Iso - Iec 27001Documento4 páginasIso - Iec 27001Nony GcAún no hay calificaciones

- UF1885 - Administración del sistema operativo en sistemas ERP-CRMDe EverandUF1885 - Administración del sistema operativo en sistemas ERP-CRMAún no hay calificaciones

- La Polar Llegar y LlevarDocumento20 páginasLa Polar Llegar y LlevarJennifer LopezAún no hay calificaciones

- Administración Portuaria PDFDocumento9 páginasAdministración Portuaria PDFJoel da LioncourtAún no hay calificaciones

- Nuevas Versiones ISO 27001 e 27002Documento9 páginasNuevas Versiones ISO 27001 e 27002nancytacAún no hay calificaciones

- ISO 27001y ModificacionesDocumento6 páginasISO 27001y ModificacionesMIMIAún no hay calificaciones

- ISO 27001 y CambiosDocumento6 páginasISO 27001 y CambiosMIMIAún no hay calificaciones

- Implementacion ISO 27001Documento12 páginasImplementacion ISO 27001Gustavo RathgebAún no hay calificaciones

- Checklist of ISO 27001 Mandatory Documentation ESDocumento9 páginasChecklist of ISO 27001 Mandatory Documentation ESAnderson Junior Briceño DiazAún no hay calificaciones

- NTP Iso/iec 27001Documento57 páginasNTP Iso/iec 27001acampos78Aún no hay calificaciones

- Iso 27002Documento6 páginasIso 27002Ricardo Erick C Gomez100% (1)

- Salvaguardas Controles Con Normas ISO 27001 e ISO 27002Documento5 páginasSalvaguardas Controles Con Normas ISO 27001 e ISO 27002jorge luis BetancourtAún no hay calificaciones

- Tarea ISODocumento12 páginasTarea ISOCamila Est Mazariegos100% (1)

- ISO 27001-2013 ISC2 Colombia ChapterDocumento56 páginasISO 27001-2013 ISC2 Colombia ChapterKevin AriasAún no hay calificaciones

- Aplicación de La Norma Iso 27001Documento13 páginasAplicación de La Norma Iso 27001Anderson Torres100% (1)

- ISO 27000 PerfDocumento12 páginasISO 27000 PerfLuis ManuelAún no hay calificaciones

- Norma Iso 27001Documento8 páginasNorma Iso 27001cesarAún no hay calificaciones

- Ntp-Isoiec 27001-2008Documento57 páginasNtp-Isoiec 27001-2008Edwin TorreAún no hay calificaciones

- Checklist of Mandatory Documentation Required by ISO 27001 2013 ESDocumento10 páginasChecklist of Mandatory Documentation Required by ISO 27001 2013 ESgianncagm3847Aún no hay calificaciones

- Norma Iso 27001Documento9 páginasNorma Iso 27001Mario Edson Pimentel RomeroAún no hay calificaciones

- NORMA IsoDocumento13 páginasNORMA IsoElmer Huamán CalleAún no hay calificaciones

- Metricas Iso 27002Documento7 páginasMetricas Iso 27002Eins Ortiz MoralesAún no hay calificaciones

- PsiDocumento50 páginasPsiMarcela MercapidezAún no hay calificaciones

- Iso - 27001Documento4 páginasIso - 27001a mcAún no hay calificaciones

- ISO2713 2021 02Documento34 páginasISO2713 2021 02Osvaldo TorresAún no hay calificaciones

- Iso 27002Documento9 páginasIso 27002Karsten Alexis Olivares ValenciaAún no hay calificaciones

- Rduitama - TFM - 012013 - Anexo 2. Matriz Analisis GAP v2Documento19 páginasRduitama - TFM - 012013 - Anexo 2. Matriz Analisis GAP v2yalfAún no hay calificaciones

- Normas Iso de Seguridad de La Informacion ResumenDocumento6 páginasNormas Iso de Seguridad de La Informacion ResumenEnrique Garcia DiazAún no hay calificaciones

- Charla#4Documento7 páginasCharla#4'Michael Pineda'Aún no hay calificaciones

- La ISO27014 A ISO27019Documento5 páginasLa ISO27014 A ISO27019FelipeA.DuránRodriguezAún no hay calificaciones

- Sistema de Gestion de SeguridadDocumento10 páginasSistema de Gestion de SeguridadMajjo Ą ĄngüitaAún no hay calificaciones

- Norma Iso 27001Documento256 páginasNorma Iso 27001Alv Cas100% (1)

- Familia de Normas ISO 27000Documento3 páginasFamilia de Normas ISO 27000Eduardo Ulloa TorresAún no hay calificaciones

- Sistemas de Gestión La Seguridad de La Información ISO 27001Documento14 páginasSistemas de Gestión La Seguridad de La Información ISO 27001Herlen Fabian Guzman ManosalvaAún no hay calificaciones

- NTP Iso Iec 27001 2014Documento45 páginasNTP Iso Iec 27001 2014ecabrera1260% (5)

- Iso 27001 2005 A 2013Documento46 páginasIso 27001 2005 A 2013Carlos Leveau LujánAún no hay calificaciones

- Norma ISO 27001Documento5 páginasNorma ISO 27001Alex SanAún no hay calificaciones

- MonografiaDocumento37 páginasMonografiaJoseAún no hay calificaciones

- ISO 27001 FundamentosDocumento36 páginasISO 27001 FundamentosRene Gabriel Calderon LungAún no hay calificaciones

- IsoDocumento17 páginasIsoYack OcsaAún no hay calificaciones

- ISO ExposicionDocumento36 páginasISO ExposicionEnrrique MejiasAún no hay calificaciones

- Actividad 4 - Juan Salvador Aguilera DominguezDocumento9 páginasActividad 4 - Juan Salvador Aguilera DominguezJuan Aguilera HudsonAún no hay calificaciones

- LRQA - Libro Blanco de La Nueva Norma ISO 27001 - tcm131-249860Documento4 páginasLRQA - Libro Blanco de La Nueva Norma ISO 27001 - tcm131-249860Jesus Martin GonzalezAún no hay calificaciones

- Diapositivas ISO 27001Documento16 páginasDiapositivas ISO 27001Mario Edson Pimentel RomeroAún no hay calificaciones

- Beneficios de Implementar ISO 27001 para Nuevas EmpresasDocumento3 páginasBeneficios de Implementar ISO 27001 para Nuevas EmpresasJose Luis Ardila HerreraAún no hay calificaciones

- Iso 27001Documento8 páginasIso 27001jguerra3dAún no hay calificaciones

- Normatividad Sustentable en El MantenimientoDocumento7 páginasNormatividad Sustentable en El MantenimientoMarcos HernandezAún no hay calificaciones

- Iso-Iec 27004-2012 NTPDocumento79 páginasIso-Iec 27004-2012 NTPDorian Xavier Bendezu Martinez75% (4)

- Iso 27001 PDFDocumento20 páginasIso 27001 PDFCynthiaAún no hay calificaciones

- Tarea1 JohanVega 31721294Documento15 páginasTarea1 JohanVega 31721294Sam VegaAún no hay calificaciones

- OHSAS 18001:2007 Sistemas de gestión de la seguridad y salud en el trabajoDe EverandOHSAS 18001:2007 Sistemas de gestión de la seguridad y salud en el trabajoAún no hay calificaciones

- UF1871 - Elaboración de la documentación TécnicaDe EverandUF1871 - Elaboración de la documentación TécnicaAún no hay calificaciones

- UF1882 - Instalación de sistemas operativos y gestores de datos en sistemas ERP-CRMDe EverandUF1882 - Instalación de sistemas operativos y gestores de datos en sistemas ERP-CRMAún no hay calificaciones

- Gestión de servicios en el sistema informático. IFCT0109De EverandGestión de servicios en el sistema informático. IFCT0109Aún no hay calificaciones

- Seguridad en equipos informáticos. IFCT0109De EverandSeguridad en equipos informáticos. IFCT0109Aún no hay calificaciones

- Seguridad en equipos informáticos. IFCT0510De EverandSeguridad en equipos informáticos. IFCT0510Aún no hay calificaciones

- Costos RelevantesDocumento6 páginasCostos RelevantesJennifer LopezAún no hay calificaciones

- AlonsoC CDocumento202 páginasAlonsoC CJennifer LopezAún no hay calificaciones

- Presentación de PowerPointDocumento59 páginasPresentación de PowerPointJennifer LopezAún no hay calificaciones

- MemoriaDocumento148 páginasMemoriaJennifer LopezAún no hay calificaciones

- Qué Es La Informática en La NubeDocumento7 páginasQué Es La Informática en La NubeJennifer LopezAún no hay calificaciones

- 1 Nuevo Procedimiento de Restitución de Derechos Arancelarios - Drawback Web - SUNAT1Documento31 páginas1 Nuevo Procedimiento de Restitución de Derechos Arancelarios - Drawback Web - SUNAT1Jennifer LopezAún no hay calificaciones

- 692 Rectificacion Legajamiento Infracciones MPFNDocumento43 páginas692 Rectificacion Legajamiento Infracciones MPFNJennifer LopezAún no hay calificaciones

- PFC Daniel Santiago Ramirez PDFDocumento257 páginasPFC Daniel Santiago Ramirez PDFJennifer LopezAún no hay calificaciones

- Fijación Precio Exportación 2017 Keyword PrincipalDocumento36 páginasFijación Precio Exportación 2017 Keyword PrincipalJennifer LopezAún no hay calificaciones

- OTMDocumento14 páginasOTMJennifer LopezAún no hay calificaciones

- Tarea Calificada 3 - Grupo 3Documento7 páginasTarea Calificada 3 - Grupo 3Nicole GomezAún no hay calificaciones

- Investigacion Accidente en BlancoDocumento18 páginasInvestigacion Accidente en BlancoHenry TorresAún no hay calificaciones

- Caso RBSDocumento12 páginasCaso RBSFrancesco Jared Lazo SotomayorAún no hay calificaciones

- Tesis Civ463 PacDocumento127 páginasTesis Civ463 PacDiana Isabel Castillo SegundoAún no hay calificaciones

- Indice Curso Funnels MasteryDocumento5 páginasIndice Curso Funnels Masterylosquinteros1Aún no hay calificaciones

- Analisis e Interpretacion de Estados FinancierosDocumento3 páginasAnalisis e Interpretacion de Estados Financieroshumanidades AYBAún no hay calificaciones

- Copia de Libro Diario 123 RVDocumento6 páginasCopia de Libro Diario 123 RVYennimar MoncadaAún no hay calificaciones

- Actividad de Puntos Evaluables - Escenario 2 PRIMER BLOQUE-TEORICO-PRACTICO - VIRTUAL - GERENCIA DE PROYECTOS INFORMÁTICOS - (GRUPO B01)Documento4 páginasActividad de Puntos Evaluables - Escenario 2 PRIMER BLOQUE-TEORICO-PRACTICO - VIRTUAL - GERENCIA DE PROYECTOS INFORMÁTICOS - (GRUPO B01)JuanCh0Aún no hay calificaciones

- PioneroDocumento6 páginasPionerojuan diego osoriohenao100% (1)

- Contenido de Formación de EmprendedoresDocumento11 páginasContenido de Formación de EmprendedoresEmily AdamesAún no hay calificaciones

- Reto 4 Fundamentos Base de Datos: Fundamentos de Bases de Dados v2 (Universidad Virtual Del Estado de Guanajuato)Documento9 páginasReto 4 Fundamentos Base de Datos: Fundamentos de Bases de Dados v2 (Universidad Virtual Del Estado de Guanajuato)Daniel ArriagaAún no hay calificaciones

- Estado de Situacion Financiera VíctorDocumento12 páginasEstado de Situacion Financiera VíctorSIMPLEMENTE MEYAAún no hay calificaciones

- Libro PfiDocumento26 páginasLibro Pficarlos mosqueraAún no hay calificaciones

- GRUPO 1 - Trabajo Practico Segundo AvanceDocumento98 páginasGRUPO 1 - Trabajo Practico Segundo AvanceRicardo PerazaAún no hay calificaciones

- Ejemplo Balanza de ComprobacionDocumento6 páginasEjemplo Balanza de ComprobacionDominga ÁlvarezAún no hay calificaciones

- Durand, E. (2019)Documento33 páginasDurand, E. (2019)Walter Culqui CubasAún no hay calificaciones

- Trabajo Final Informe Oferta y DemandaDocumento11 páginasTrabajo Final Informe Oferta y DemandaNADIA SARIM JIMENEZ LAVERIANAún no hay calificaciones

- Guía para Exámen - TEDocumento7 páginasGuía para Exámen - TEJade CoralAún no hay calificaciones

- Resumen - 01 02 2023Documento3 páginasResumen - 01 02 2023sebastian lorenzonAún no hay calificaciones

- Caso 3 XeroxDocumento4 páginasCaso 3 XeroxFernanda FerreiraAún no hay calificaciones

- Trabajo Final de Grado - Mi RefugioDocumento45 páginasTrabajo Final de Grado - Mi RefugioKal Mckein David SnopyAún no hay calificaciones

- Politicas de CalidadDocumento3 páginasPoliticas de CalidadJohan ggAún no hay calificaciones

- Las Cartas ComercialesDocumento19 páginasLas Cartas ComercialesValeria RafaelAún no hay calificaciones

- TEMA 3. - Fundamentos de La Teoría de Las Restricciones Exp Gestión de ProdDocumento17 páginasTEMA 3. - Fundamentos de La Teoría de Las Restricciones Exp Gestión de ProdALCALA OLLARVES ROSMELD ALEXANDERAún no hay calificaciones

- M5 ADMINISTRACIÓN DE RECURSOS HUMANOS LN C - Actividad 1Documento6 páginasM5 ADMINISTRACIÓN DE RECURSOS HUMANOS LN C - Actividad 1Luis MoralesAún no hay calificaciones

- Semana03 - Formato5.1 - Libro DiarioDocumento76 páginasSemana03 - Formato5.1 - Libro DiarioCristina RojasAún no hay calificaciones

- MerchandisingDocumento98 páginasMerchandisingjp2250% (2)

- Informe Pre Prof.Documento21 páginasInforme Pre Prof.cristian chayña sumiriAún no hay calificaciones

- Fundamentos de Programación LinealDocumento19 páginasFundamentos de Programación LinealdanielAún no hay calificaciones