Documentos de Académico

Documentos de Profesional

Documentos de Cultura

Cybersecurity Infographic Ov16012-1

Cybersecurity Infographic Ov16012-1

Cargado por

Jose FeghaliTítulo original

Derechos de autor

Formatos disponibles

Compartir este documento

Compartir o incrustar documentos

¿Le pareció útil este documento?

¿Este contenido es inapropiado?

Denunciar este documentoCopyright:

Formatos disponibles

Cybersecurity Infographic Ov16012-1

Cybersecurity Infographic Ov16012-1

Cargado por

Jose FeghaliCopyright:

Formatos disponibles

Servicios de Seguridad de IBM

IBM Cyber Security Intelligence Index

Conozca 10 prcticas esenciales que pueden ayudar a su organizacin a prevenir que los ataques se conviertan en incidencias.

El estudio IBM Cyber Security Intelligence Index 2013 es un nuevo informe sobre las amenazas en materia de seguridad que recoge la visin de 3.700 clientes en 130 pases y que complementa el informe IBM X-Force Report.

Ataques e incidentes

Las organizaciones sufren numerosos ataques de ciberseguridad. Pero, qu es un ataque? Cuntos de estos suponen una amenaza real?

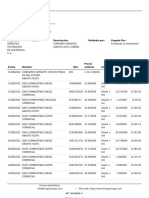

Ataques cuantificados

1400

Promedio de incidentes contra una sola organizacin en el transcurso de una semana

Incidentes cuantificados

1,7

Promedio de incidencias por semana

Definicin de ataques

Definicin de incidente

ATAQUES

\a 'ta kes\

Eventos de seguridad identificados mediante correlacin y analtica como actividades malintencionadas destinadas a recopilar, deteriorar, denegar, degradar o destruir los recursos de un sistema de informacin o la informacin misma. Los eventos de seguridad, como la inyeccin SQL, la manipulacin de URL, la denegacin de servicio y el spear phising forman parte de esta definicin.

INCIDENTES

\ iN i 'eN tes\

Ataques o eventos de seguridad evaluadas por analistas profesionales y que han sido catalogadas para hacer una investigacion en profundidad.

5

Comunicacin

Sectores ms atacados

El porcentaje de ataques vara en gran medida entre sectores. Cul es el suyo?

Sector industrial

Finanzas y seguros

Sanidad y servicios sociales

Retail

26,5%

20,9%

18,7%

7,3%

6,6%

2

35

ESCANEADO

ataques ms comunes

Los dos tipos de ataque ms comunes representan ms del 60 % de todos los incidentes

28

SONDEO/EXPLORACIN SOSTENIDOS

Actividad de reconocimiento, diseada normalmente para reunir informacin acerca de los sistemas elegidos como blanco, como sistemas operativos, puertos abiertos y servicios en ejecucin.

Un trmino empleado para describir software creado con intencin maliciosa. Normalmente ha sido diseado para atacar a los sistemas, obtener acceso no autorizado o reunir informacin acerca del sistema o usuario blanco del ataque. El software de terceros, el software troyano, los keyloggers y los droppers pueden clasificarse dentro de esta categora.

Cul es el incentivo? Motivacin del atacante

Espionaje industrial, terrorismo, delitos financieros, robo de datos

Principales razones que motivan los ataques

Descontento con el empleador o el trabajo

Oportunismo

Activismo social/ desobediencia civil Otras

Descubrir una oportunidad: Qu es un ataque oportunista?

Un ataque contra la ciberseguridad que aprovecha vulnerabilidades o debilidades ya existentes sin otro motivo ms concreto que el deseo de causar dao.

El factor humano: Cmo se producen las infracciones

Muchos elementos pueden contribuir a la vulnerabilidad de su organizacin, pero ninguno pesa ms que el factor humano, que representa aproximadamente el 80 % de estos.

42%

Configuracin incorrecta de sistemas o aplicaciones

6%

Cdigo vulnerable

31%

Error del usuario final

6% 15%

Ataque Indeterminado especfico contra una vulnerabilidad

Prcticas bsicas de seguridad: Qu puede hacer para inclinar las cifras a su favor?

En el 2013 Cyber Security Intelligence Index, IBM identifica 10 prcticas esenciales que pueden ayudar a su organizacin a prevenir que los ataques se conviertan en incidencias. He aqu dos de las ms importantes.

CONSTRUYA UNA CULTURA CONCIENCIADA CON EL RIESGO Donde haya tolerancia cero en toda la empresa o cuando los empleados son negligentes en cuanto a la seguridad, la direccin debe imponer este cambio con el mximo rigor, al tiempo que implanta herramientas para medir el progreso.

GESTIONE LAS INCIDENCIAS Y RESPONDA A ELLAS Es esencial que toda la empresa se esfuerce por implantar analticas inteligentes y capacidades de respuesta automticas. Crear un sistema a utomtico y unificado permitir a la empresa monitorizar sus operaciones y responder rpidamente.

Descrguese el informe completo

Esto no es todo. Conozca todas las cifras y anlisis relevantes para su organizacin en el 2013 IBM Cyber Security Intelligence Index.

DESCARGAR

También podría gustarte

- Matriz de ConsistenciaDocumento1 páginaMatriz de Consistenciajonathan mazaAún no hay calificaciones

- Modelo Eoq Con Descuento Por CantidadDocumento8 páginasModelo Eoq Con Descuento Por CantidadGiancarlo Ponce RomeroAún no hay calificaciones

- Practica 5Documento18 páginasPractica 5Alexito PichardoAún no hay calificaciones

- La Redacción de Las Cláusulas Del Estatuto Societario de La Empresa Familiar PDFDocumento17 páginasLa Redacción de Las Cláusulas Del Estatuto Societario de La Empresa Familiar PDFMelissa LoresAún no hay calificaciones

- 1.-Calcular Matemáticamente La Pendiente Del Plano y Graficar Su Elevación de Canto en La Vista AuxiliarDocumento1 página1.-Calcular Matemáticamente La Pendiente Del Plano y Graficar Su Elevación de Canto en La Vista Auxiliarfernando argolloAún no hay calificaciones

- Conpes 3823Documento34 páginasConpes 3823Daniela PinedoAún no hay calificaciones

- Autorizacion Comercial Tocuyito Ana FerriDocumento2 páginasAutorizacion Comercial Tocuyito Ana FerriCarlosAún no hay calificaciones

- JNWF1627942559525R329Documento4 páginasJNWF1627942559525R329Luis ChuaibAún no hay calificaciones

- Hoja de Trabajo No. 4Documento6 páginasHoja de Trabajo No. 4karenAún no hay calificaciones

- PRACTICA N4 Analisis Intrumental 2007Documento12 páginasPRACTICA N4 Analisis Intrumental 2007Hans LozanoAún no hay calificaciones

- Tarea de FactorajeDocumento3 páginasTarea de FactorajeChenier MeridaAún no hay calificaciones

- Autoestima y Sexualidad en Adolescentes PDFDocumento11 páginasAutoestima y Sexualidad en Adolescentes PDFArianna LopezAún no hay calificaciones

- Sesion 2 Equipos y Herramientas PanificacionDocumento12 páginasSesion 2 Equipos y Herramientas PanificacionjnessenceAún no hay calificaciones

- Shotcrete Via Seca FinalDocumento79 páginasShotcrete Via Seca FinalDenis IzurietaAún no hay calificaciones

- Reporte de GastosDocumento4 páginasReporte de GastosarielAún no hay calificaciones

- Procedimiento de Cambio de AceiteDocumento2 páginasProcedimiento de Cambio de AceiteAlejandro Horn Alvarez100% (3)

- Enclavamientos NuemáticosDocumento5 páginasEnclavamientos NuemáticosJohn DannyAún no hay calificaciones

- Drawback Glosario PDFDocumento55 páginasDrawback Glosario PDFJM Espinoza FloresAún no hay calificaciones

- Propiedad, Planta Y EquipoDocumento11 páginasPropiedad, Planta Y Equipoviviana hernandezAún no hay calificaciones

- Aplicaciones Ceramicas Equipo 8Documento9 páginasAplicaciones Ceramicas Equipo 8Daniel SalcedoAún no hay calificaciones

- Los 4 Métodos de Valoración de Acciones Básicos Del Value InvestingDocumento2 páginasLos 4 Métodos de Valoración de Acciones Básicos Del Value InvestingMaría Sauceda0% (1)

- Codigo de Etica Profesional de MexicoDocumento19 páginasCodigo de Etica Profesional de MexicoJean PortuguezAún no hay calificaciones

- Ingeniera Electrica 297 Abril 2015 PDFDocumento116 páginasIngeniera Electrica 297 Abril 2015 PDFJos2Aún no hay calificaciones

- Cronograma de Actividades y RAPs - EDW LBDocumento1 páginaCronograma de Actividades y RAPs - EDW LBSarah MoliAún no hay calificaciones

- WM1245ADocumento28 páginasWM1245AJossy H AtocheAún no hay calificaciones

- Plantilla Informe Proyecto A+SDocumento9 páginasPlantilla Informe Proyecto A+SyasnaAún no hay calificaciones

- Eje - CulturaMEdiosyTICS - La Realidad de Los Gamers - Felipe Montes PDFDocumento29 páginasEje - CulturaMEdiosyTICS - La Realidad de Los Gamers - Felipe Montes PDFLolis Pinzon CamposAún no hay calificaciones

- Examen - (AAB02) Cuestionario 1 - Define Los Métodos de Investigación Social y La Recogida de Información en Investigación Acción Participativa (IAP)Documento6 páginasExamen - (AAB02) Cuestionario 1 - Define Los Métodos de Investigación Social y La Recogida de Información en Investigación Acción Participativa (IAP)Mathiss JosshAún no hay calificaciones

- Acta de Libertad - CIA Pucusana.Documento3 páginasActa de Libertad - CIA Pucusana.juan carbajalAún no hay calificaciones

- GOMINOLAS Varias FormulacionesDocumento3 páginasGOMINOLAS Varias FormulacionesHenar AlonsoAún no hay calificaciones