Documentos de Académico

Documentos de Profesional

Documentos de Cultura

Amenazas

Amenazas

Cargado por

Anonymous UtXSovDerechos de autor

Formatos disponibles

Compartir este documento

Compartir o incrustar documentos

¿Le pareció útil este documento?

¿Este contenido es inapropiado?

Denunciar este documentoCopyright:

Formatos disponibles

Amenazas

Amenazas

Cargado por

Anonymous UtXSovCopyright:

Formatos disponibles

Seguridad de la Informacin

Fundamentos de la Seguridad de la Informacin

Fundamentos de la Seguridad de la Informacin

Temario

Amenazas a la Seguridad de la Informacin Confidencialidad Integridad Disponibilidad Polticas de Seguridad de la Informacin Normas vigentes Mecanismos de control de acceso a los sistemas de informacin Administracin de claves de acceso Poltica de pantalla y de escritorios limpios Ingeniera Social Cdigo Malicioso Amenazas en la navegacin por Internet Uso seguro del correo electrnico Reporte de incidentes de seguridad

2

Fundamentos de la Seguridad de la Informacin

Qu se debe Asegurar?

La informacin debe considerarse un activo importante con el que cuentan las Organizaciones para satisfacer sus objetivos, razn por la cual, tiene un alto valor para las mismas y es crtica para su desempeo y subsistencia. Por tal motivo, al igual que el resto de los activos organizacionales, debe asegurarse que est debidamente protegida.

3

Fundamentos de la Seguridad de la Informacin

Contra qu se debe proteger la informacin?

Las buenas prcticas en Seguridad de la Informacin, protegen a sta contra una amplia gama de amenazas, tanto de orden fortuito (destruccin parcial o total por incendio inundaciones, eventos elctricos y otros) como de orden deliberado, tal como fraude, espionaje, sabotaje, vandalismo, etc.

Fundamentos de la Seguridad de la Informacin

Vulnerabilidades y Amenazas

Una vulnerabilidad es una debilidad en un activo.

Una amenaza es una violacin potencial de la seguridad. No es necesario que la violacin ocurra para que la amenaza exista. Las amenazas explotan vulnerabilidades.

Fundamentos de la Seguridad de la Informacin

Amenazas

Naturales

Incendios Terremotos Inundaciones

AMENAZAS

Internas Maliciosas Humanas No Maliciosas

Externas

Impericia

6

Fundamentos de la Seguridad de la Informacin

Qu se debe garantizar?

1. CONFIDENCIALIDAD

Se garantiza que la informacin es accesible slo a aquellas personas autorizadas.

Fundamentos de la Seguridad de la Informacin

Qu se debe garantizar?

2. INTEGRIDAD

Se salvaguarda la exactitud y totalidad de la informacin y los mtodos de procesamiento y transmisin.

8

Fundamentos de la Seguridad de la Informacin

Qu se debe garantizar?

3. DISPONIBILIDAD

Se garantiza que los usuarios autorizados tienen acceso a la informacin y a los recursos relacionados toda vez que lo requieran.

9

Fundamentos de la Seguridad de la Informacin

Poltica de Seguridad de Ia Informacin

Aumento de los niveles de seguridad en las organizaciones

La implementacin de una PSI, le permite a las Organizaciones cumplir una gestin efectiva de los recursos de informacin crticos e instalar y administrar los mecanismos de proteccin adecuados, determinando qu conductas son permitidas y cules no. Esto redundar en una efectiva reduccin de los niveles de riesgo y de las vulnerabilidades, lo cual, en definitiva, se traduce en ahorro de tiempo y dinero, genera mayor confianza y un fortalecimiento de la imagen institucional.

10

Fundamentos de la Seguridad de la Informacin

PSI

Planificacin de actividades

A travs de la actuacin de distintos actores las Organizaciones pueden armar una efectiva planificacin de las actividades a desarrollar, con el objetivo de hacer ms seguros sus sistemas. Esto es importante pues no slo asegura que se abarquen todas las reas relevantes, si no tambin el cumplimiento de los objetivos.

Mejora Continua

La PSI describe, no solamente los aspectos a tener en cuenta en el proceso del alcance de los objetivos en materia de Seguridad de la Informacin, sino tambin los criterios de revisin y mejora continua para mantenerlos.

11

Fundamentos de la Seguridad de la Informacin

PSI

Involucramiento

Ud. es muy importante para la organizacin, y como tal debe involucrarse en el cumplimiento de la PSI.

Conocimiento

Es necesario que ud. conozca y comprenda la PSI de su Organizacin.

12

Fundamentos de la Seguridad de la Informacin

DA 669/2004

Todos los organismos de la APN deben contar con:

Una PSI aprobada e implementada.

Un responsable de seguridad informtica. Un comit de seguridad de la informacin para el tratamiento de dichos temas.

13

Fundamentos de la Seguridad de la Informacin

Proteccin de la Informacin en la APN

Obligaciones de los funcionarios pblicos

Ley 25.164

Observar el deber de fidelidad y guardar la discrecin correspondiente o la reserva absoluta, en su caso, de todo asunto del servicio que as lo requiera. Hacer uso indebido o con fines particulares del patrimonio estatal.

14

Fundamentos de la Seguridad de la Informacin

Prevencin de uso no adecuado de recursos informticos en la APN

Obligaciones de los funcionarios pblicos

Ley 25.188

Abstenerse de utilizar informacin adquirida en el cumplimiento de sus funciones para realizar actividades no relacionadas con sus tareas oficiales o de permitir su uso en beneficio de intereses privados. Proteger y conservar la propiedad del Estado y slo emplear sus bienes con los fines autorizados.

15

Fundamentos de la Seguridad de la Informacin

Proteccin de Datos Personales Ley 25.326 Dato personal

Toda informacin relativa a una persona fsica o jurdica

Requisitos para el tratamiento de datos personales

Consentimiento libre, expreso e informado del Titular de los datos Existen algunas excepciones al consentimiento, tales como DNI, Nombre, ocupacin, domicilio, etc.

Derechos del titular

Controlar el tratamiento de sus datos personales Acceder a sus datos personales contenidos en archivos de terceros Solicitar supresin, actualizacin o correccin de sus datos personales

16

Qu protege?

Ley N 11.723/25.036 Propiedad Intelectual

Fundamentos de la Seguridad de la Informacin

Los derechos de autor de los programas de computacin fuente y objeto; las compilaciones de datos o de otros materiales.

Consecuencias

Los funcionarios pblicos nicamente podrn utilizar material autorizado por el Organismo. El Organismo solo podr autorizar el uso de material conforme los trminos y condiciones de las licencias de uso. La infraccin a estos derechos puede tener como resultado acciones legales que podran derivar en demandas penales.

17

Fundamentos de la Seguridad de la Informacin

Ley N 25.506 Firma Digital

Se reconoce la eficacia jurdica al empleo de la Firma Digital.

Documento Digital

... Representacin digital de actos o hechos con independencia del soporte utilizado para su fijacin, almacenamiento o archivo ...

Firma Digital

... Resultado de aplicar a un documento digital un procedimiento matemtico que requiere informacin de exclusivo conocimiento del firmante

18

Fundamentos de la Seguridad de la Informacin

Firma Digital

Conjunto de datos expresados en formato digital, utilizados como mtodo de identificacin de un firmante y de verificacin de la integridad del contenido de un documento digital, que cumpla con los siguientes requisitos: haber sido generado exclusivamente por su titular utilizando una clave que se encuentre bajo su absoluto y exclusivo control ser susceptible de verificacin estar vinculado a los datos del documento digital poniendo en evidencia su alteracin

19

Fundamentos de la Seguridad de la Informacin

Acceso a los Sistemas de Informacin

Para asegurar el acceso a la informacin, se deben realizar tres pasos fundamentales: Identificacin Indicarle al sistema cul es la cuenta de usuario a utilizar. Autenticacin Demostrarle al sistema, por ejemplo mediante la introduccin de una clave, que el usuario es quien dice ser. Autorizacin Probar que el usuario tiene permiso para acceder al recurso.

20

Fundamentos de la Seguridad de la Informacin

Acceso a los Sistemas de Informacin

Para que el sistema autentique a un usuario hay que disponer y exhibir:

Algo que se conoce (Nombre de Usuario y Clave de Acceso)

Algo que se posee (Por Ejemplo: una tarjeta magntica) Algo que se es, una caracterstica personal y nica (Por ejemplo: la huella digital) Lo ideal es hacer una combinacin de 2 factores

21

Fundamentos de la Seguridad de la Informacin

Clave de Acceso

Es un conjunto de caracteres escrito por el usuario siguiendo una norma preestablecida, que lo identificarn ante el sistema de informacin.

Debe ser: personal secreta intransferible modificable solo por su titular difcil de averiguar

22

Fundamentos de la Seguridad de la Informacin

Normas para construir una Clave de Acceso

No utilice palabras comunes ni nombres de fcil deduccin por terceros (nombre de mascota) No las vincule a una caracterstica personal,

(telfono, D.N.I., patente del automvil, etc.).

No utilice terminologa tcnica conocida (admin) Combine caracteres alfabticos, maysculas y minsculas, nmeros, caracteres especiales. Constryalas utilizando al menos 8 caracteres.

Use claves distintas para mquinas diferentes y/o sistemas diferentes.

23

Fundamentos de la Seguridad de la Informacin

Normas para construir una Clave de Acceso

Use un acrnimo de algo fcil de recordar

Ej: NorCarTren (Norma , Carlos, Tren)

Aada un nmero al acrnimo para mayor seguridad:

NorCarTren09 (Norma, Carlos, Tren, Edad del hijo)

Mejor an, si la frase origen no es conocida por otros: Verano del 42: Verdel4ydos Elija una palabra sin sentido, aunque pronunciable.

(galpo-glio)

Realice reemplazos de letras por signos o nmeros.

(3duard0palmit0)

Elija una clave que no pueda olvidar, para evitar escribirla en alguna parte. (arGentina6-0)

24

Fundamentos de la Seguridad de la Informacin

Claves de Acceso Normas de Uso

Cuide que no lo vean cuando tipea su clave. No observe a otros mientras lo hacen.

No escriba la clave en papelitos, ni post-it, ni en archivos sin cifrar.

No comparta su clave con otros. No pida la clave de otro. No habilite la opcin de recordar claves en los programas que utilice.

25

Fundamentos de la Seguridad de la Informacin

Claves de Acceso Normas de Uso

Si por algn motivo tuvo que escribir la clave, no la deje al alcance de terceros (debajo del teclado, en un cajn del escritorio) y NUNCA pegada al monitor. NUNCA enve su clave por correo electrnico ni la mencione en una conversacin, ni se la entregue a nadie, aunque sea o diga ser el administrador del sistema. No mantenga una contrasea indefinidamente. Cmbiela regularmente, aunque las polticas de Administracin de Claves no lo obliguen.

26

Fundamentos de la Seguridad de la Informacin

Escritorio Limpio

Durante el da:

Guarde los documentos sensibles bajo llave.

Si utiliza una notebook, mantngala en un lugar seguro para evitar robos.

No deje pendrives, CDs, diskettes, u otro elemento removible con informacin en lugares visibles y accesibles. Guarde su portafolio o cartera en muebles seguros.

27

Fundamentos de la Seguridad de la Informacin

Escritorio Limpio

No deje accesible documentos impresos que

contengan datos sensibles, por ejemplo:

Datos de Empleados Contratos Nmeros de Cuenta Informes confidenciales Informacin con Propiedad Intelectual Nombres de Usuarios y Passwords (claves)

28

Fundamentos de la Seguridad de la Informacin

Escritorio Limpio

Al terminar el da, tmese unos minutos para:

Juntar y guardar en forma segura el material sensible. Cerrar con llave gabinetes, cajones y oficinas. Asegurar el equipo costoso (notebook, PDA, etc.). Destruir en forma efectiva los documentos sensibles que tir al canasto de basura (usar mquinas picadoras de papel, etc). Revisar que deja su lugar de trabajo en orden, los equipos apagados y ningn documento sin guardar, antes de irse definitivamente de su oficina.

29

Fundamentos de la Seguridad de la Informacin

Pantalla Blanca

Nunca deje desatendida su terminal. Si debe abandonar, aunque sea momentneamente, su puesto de trabajo, bloquee su terminal con las facilidades que provee el sistema operativo o con un salvapantallas que solicite el ingreso de una clave para desbloquear la terminal.

30

Fundamentos de la Seguridad de la Informacin

Ingeniera Social

La Ingeniera Social (literalmente del ingls: Social Engineering) es un conjunto de acciones que se realizan con el fin de obtener informacin a travs de la manipulacin de usuarios legtimos. Es un conjunto de trucos, engaos o artimaas que permiten confundir a una persona para que entregue informacin confidencial, ya sea los datos necesarios para acceder a sta o la forma de comprometer seriamente un sistema de seguridad.

31

Fundamentos de la Seguridad de la Informacin

Ingeniera Social

La mejor manera de estar prevenido, es tener conocimiento del tema

Todo el personal debe ser educado, desde los operadores de computadoras hasta el personal de limpieza. No informar telefnicamente a nadie (por ms que se arroguen cargos directivos o funciones especificas de tecnologa) de las caractersticas tcnicas de la red, nombre de personal a cargo, claves de acceso, etc. Controlar el acceso fsico al sitio donde se encuentran los equipos de procesamiento y comunicaciones.

32

Fundamentos de la Seguridad de la Informacin

Cdigo Malicioso

Programa de computadora escrito para producir inconvenientes, destruccin, o violar la poltica de seguridad. Tipos

Virus: Necesita interaccin del usuario Troyanos: Doble funcionalidad: Una conocida y una oculta. Gusanos: Autoreplicacin Etc

Nota: Ningn antivirus puede detectar todo los programas maliciosos!

33

Fundamentos de la Seguridad de la Informacin

Cdigo Malicioso

Ejemplos de cosas que puede hacer:

Borrar archivos del disco rgido para que la computadora se vuelva inoperable. Infectar una computadora y usarla para atacar a otras. Obtener informacion sobre ud., los sitios web que visita, sus hbitos en la computadora. Capturar sus conversaciones activando el microfono. Ejecutar comandos en la computadora, como si lo hubiera hecho ud. Robar archivos del equipo, por ejemplo aquellos con informacin personal, financiera, etc.

34

Fundamentos de la Seguridad de la Informacin

Navegacin Web: Verificar el destino de los enlaces

En algunas ocasiones, el enlace no coincide con la direccin del sitio real de la empresa que dice solicitar la informacin. Esto puede servir para mostrar pginas engaosas o no solicitadas. Se recomienda: Verificar el destino en Propiedades. Escribir el enlace tal cual lo conocemos en una ventana nueva del navegador.

35

Fundamentos de la Seguridad de la Informacin

Navegacin Web: Buenas prcticas

Evitar acceder a sitios desconocidos o no confiables.

No aceptar la instalacin automtica de software. No descargar archivos ejecutables. No dejar informacin sensible en pginas o foros. Si debe enviar informacin sensible: Solo hacerlo en sitios seguros (https) Verificar el certificado del sitio. Consulte con su administrador sobre configuracin segura del navegador.

36

Fundamentos de la Seguridad de la Informacin

Correo Electrnico: Propagacin de cdigo malicioso

Muchos virus, para su propagacin, no solo utilizan la libreta de direcciones de correo, sino que utilizan tambin las direcciones de correos enviados o de otras carpetas donde encuentren direcciones de correo. Es importante tratar con sumo cuidado los archivos adjuntos.

37

Fundamentos de la Seguridad de la Informacin

Archivos Adjuntos: Buenas prcticas

No abrir archivos adjuntos de origen desconocido. No abrir archivos adjuntos que no esperamos recibir, aunque nos parezca que su origen es conocido. No abrir adjuntos que tengan extensiones ejecutables. No abrir adjuntos que tengan ms de una extensin.

Chequear con el remitente la razn por la cual nos envi un archivo adjunto.

38

Fundamentos de la Seguridad de la Informacin

Reenvo de Correo Electrnico: Buenas Prcticas

Si, por motivos laborales, debe reenviar un correo electrnico:

Borre la/s direccin/es de correo del/los remitente/s O mejor an: copie el contenido del correo original y arme uno nuevo Si lo reenva a ms de una persona, utilice la opcin de enviar Copia Oculta No sea un reenviador compulsivo de correos electrnicos !!!

39

Fundamentos de la Seguridad de la Informacin

Cadena de Correo Electrnico

Armar cadenas de correos electrnicos, es una de las herramientas que se utilizan comercialmente para obtener direcciones de correo electrnico y armar bases de datos con las mismas. Tambin es una oportunidad que se le brinda a los piratas informticos, pues obtienen blancos reales a los que enviarles virus y todo tipo de software malicioso.

40

Fundamentos de la Seguridad de la Informacin

Cadena de Correo electrnico

Es comn leer en las cadenas de correo electrnico:

Debera cambiarse esa forma de pensar, por sta:

No s si ser cierto, pero por las dudas NO lo reenvo

41

@ @

No s si ser cierto, pero por las dudas lo reenvo

Seguridad de la Informacin Fundamentos de la Seguridad la Informacin en las de Tareas Cotidianas

Correo electrnico: Hoax

Hoax es un vocablo que significa engao o broma.

Los hay de distintos tipos: Alertas sobre virus incurables Mensajes de temtica religiosa Cadenas de solidaridad Cadenas de la suerte Leyendas urbanas Mtodos para hacerse millonario Regalos de grandes compaas

42

Fundamentos de la Seguridad de la Informacin

Hoax: Cmo descubrirlos?

Suelen tener frases catastrficas y/o alarmistas

Suelen no estar firmados ni tener informacin vlida de contacto. Tambin pueden contener frases amenazantes o que lo pueden hacer sentir mal Suelen estar mal redactados, o con vocablos que no son propios del pas o regin

Algunos son malas traducciones del ingls u otro idioma (traductores automticos)

Nos piden que lo reenviemos !!!

43

Fundamentos de la Seguridad de la Informacin

Mensajes no solicitados (SPAM)

Spam son mensajes no solicitados, habitualmente de tipo publicitario, enviados en cantidades masivas.

Los spammers utilizan diversas tcnicas para armar largas listas de direcciones de correo a las cuales enviarles spam: Bsqueda de direcciones en paginas web y foros Captura de direcciones en cadenas de correo Suscripciones a Listas de correo Compra de bases de datos de direcciones de correo Acceso no autorizado en servidores de correo

44

Fundamentos de la Seguridad de la Informacin

SPAM: Recomendaciones

No deje su direccin de correo electrnico en cualquier formulario o foro de Internet.

No responda los correos no solicitados. Brrelos. Es lo ms seguro.

En general, no conviene enviar respuesta a la direccin que figura para evitar envos posteriores.

Configure filtros o reglas de mensaje en el programa de correo para filtrar mensajes de determinadas direcciones.

No configure respuesta automtica para los pedidos de acuse de recibo. No responda a los pedidos de acuse de recibo de orgenes dudosos.

45

Fundamentos de la Seguridad de la Informacin

Solicitud de datos confidenciales: Phishing

Pueden recibirse correos electrnicos de empresas conocidas, solicitando informacin personal confidencial. Generalmente piden el envo de informacin, o tienen un link hacia pginas camufladas. Las tcnicas ms usadas son: Mensajes alarmistas para forzar al usuario a acceder al enlace web indicado en el mail. Pedidos de envo de datos en forma inmediata. Las pginas suelen tener poco tiempo de publicacin.

46

Fundamentos de la Seguridad de la Informacin

Solicitud de datos confidenciales Phishing

En el caso de recibir pedidos de envo de informacin confidencial, se recomienda: Comunicarse telefnicamente con la Empresa, para confirmar el pedido. Nunca enviar por correo informacin confidencial sin cifrar. Verificar el origen del correo. Verificar el destino de los enlaces.

47

Fundamentos de la Seguridad de la Informacin

Incidente

Un incidente de seguridad, es un evento adverso que puede afectar a un sistema o red de computadoras. Puede ser causado por una falla en algn mecanismo de seguridad, un intento o amenaza (concretada o no) de romper mecanismos de seguridad, etc.

48

Fundamentos de la Seguridad de la Informacin

Incidentes

Los usuarios de servicios de informacin, al momento de tomar conocimiento directa o indirectamente acerca de una debilidad de seguridad, son responsables de registrar y comunicar las mismas al Responsable de Seguridad de la Informacin o a las Autoridades del Organismo.

49

Fundamentos de la Seguridad de la Informacin

Porque reportar Incidentes

Para saber qu es lo que est pasando, aprender de la experiencia, responder ms eficientemente la prxima vez, etc.

A su vez el organismo debe reportar los incidentes al ArCERT (http://www.arcert.gov.ar), para que este pueda colaborar en la resolucin del incidente y coordinar acciones con otros organismos del sector pblico para que no sufran los mismos ataques.

50

Fundamentos de la Seguridad de la Informacin

Incidentes - Qu deben hacer los usuarios?

Registrar los sntomas del problema y los mensajes que aparecen en pantalla. Establecer las medidas de aplicacin inmediata ante la presencia de una anomala. Alertar inmediatamente al Responsable de Seguridad de la Informacin o del Activo de que se trate.

51

Fundamentos de la Seguridad de la Informacin

Incidentes - Qu NO deben hacer los usuarios?

Desinstalar el software que supuestamente tiene una anomala.

Realizar pruebas para detectar y/o utilizar una supuesta debilidad o falla de seguridad. Tratar de solucionar por su cuenta los problemas que pudieran aparecer.

52

También podría gustarte

- Política Seguridad de La Información INVIMADocumento36 páginasPolítica Seguridad de La Información INVIMAjesus alberto100% (1)

- Cuestionario para Realizar Una Auditoría InformáticaDocumento23 páginasCuestionario para Realizar Una Auditoría Informáticagerar96143792% (39)

- Formulario de Solicitud VPNDocumento2 páginasFormulario de Solicitud VPNANA MARIA MOLINA LEYVAAún no hay calificaciones

- Metodologia de La AuditoriaDocumento2 páginasMetodologia de La Auditoriagerar96143785% (13)

- Caso PrácticoDocumento17 páginasCaso Prácticogerar96143757% (7)

- Checklist para Conocer El Plan de Seguridad InformaticaDocumento2 páginasChecklist para Conocer El Plan de Seguridad InformaticajorgeAún no hay calificaciones

- Taller 3 4 Longas Perez Moreno SanchezDocumento3 páginasTaller 3 4 Longas Perez Moreno SanchezLuisAún no hay calificaciones

- Disparo de TRIAC Con OptoacopladorDocumento9 páginasDisparo de TRIAC Con OptoacopladorLaura Torrez Cespedes100% (2)

- Organizacion de La Seguridad InformaticaDocumento25 páginasOrganizacion de La Seguridad InformaticaLuis Martinez100% (1)

- Teletrabajo Seguro Check ListDocumento3 páginasTeletrabajo Seguro Check Listwilmer EspinosaAún no hay calificaciones

- Inventory PDFDocumento588 páginasInventory PDFJohn F. R100% (2)

- MAT - Control Remoto ProactivaNetDocumento8 páginasMAT - Control Remoto ProactivaNetHelena RuizAún no hay calificaciones

- PLAN - SGSI - Ingemet FsadfsdaDocumento13 páginasPLAN - SGSI - Ingemet FsadfsdajosAún no hay calificaciones

- ExamenPractico AnalistaCiberseguridad CSOCDocumento4 páginasExamenPractico AnalistaCiberseguridad CSOCDaniela Ipuz SuarezAún no hay calificaciones

- User Manual of Network Video Recorder PDFDocumento256 páginasUser Manual of Network Video Recorder PDFJonathan Opazo MezaAún no hay calificaciones

- AUDITORÍA INFORMÁTICA Capitulo 8Documento4 páginasAUDITORÍA INFORMÁTICA Capitulo 8Oscar KcsAún no hay calificaciones

- 2019 Implementacion Sistema Mesa de Ayuda.Documento52 páginas2019 Implementacion Sistema Mesa de Ayuda.Hernán Camilo Castellanos GranadosAún no hay calificaciones

- ISO 27001 Metodología para La ImplementaciónDocumento26 páginasISO 27001 Metodología para La ImplementaciónLuis Raul Chacon ChaparroAún no hay calificaciones

- Ejemplo-Informe-Auditoria-TI-de Gestión Seguridad de La InformaciónDocumento31 páginasEjemplo-Informe-Auditoria-TI-de Gestión Seguridad de La InformaciónScanner2008Aún no hay calificaciones

- GSPD01Documento9 páginasGSPD01Eduardo Trujillo MesiasAún no hay calificaciones

- Informe Auditoria Interna de Un SGSIDocumento3 páginasInforme Auditoria Interna de Un SGSIcmesia20Aún no hay calificaciones

- Políticas de Uso de Cuentas de Usuario Del SistemaDocumento4 páginasPolíticas de Uso de Cuentas de Usuario Del SistemaJulio LeyvaAún no hay calificaciones

- Control 16 - Seguridad Del Software de AplicaciónDocumento12 páginasControl 16 - Seguridad Del Software de AplicaciónMug MagicAún no hay calificaciones

- Proceso y Fases de La Auditoria de Sistemas de InformacionDocumento14 páginasProceso y Fases de La Auditoria de Sistemas de InformacionChecolinAún no hay calificaciones

- Informe Final Auditoría Seguridad de La Información 2021Documento33 páginasInforme Final Auditoría Seguridad de La Información 2021Luis MendoAún no hay calificaciones

- CLASE2 Fundamentos SGSIDocumento37 páginasCLASE2 Fundamentos SGSISoporte DelionAún no hay calificaciones

- Iso 27001Documento31 páginasIso 27001Richie MejiaAún no hay calificaciones

- Política de Contraseñas y Seguridad de La InformaciónDocumento4 páginasPolítica de Contraseñas y Seguridad de La InformaciónHenry SanguñaAún no hay calificaciones

- Cis Guide FinalDocumento54 páginasCis Guide Finalaleco9Aún no hay calificaciones

- Taller EsteganografiaDocumento7 páginasTaller EsteganografiaJose Javier Sanchez MerchanAún no hay calificaciones

- 01 Forense Tema 01Documento34 páginas01 Forense Tema 01josevinycAún no hay calificaciones

- Informe Tecnico 39 - Organo de Control InstitucionalDocumento8 páginasInforme Tecnico 39 - Organo de Control InstitucionalFreitasDavidAún no hay calificaciones

- CAP.4 Ejercicios RespuestaAnteIncidentesSeguridadDocumento3 páginasCAP.4 Ejercicios RespuestaAnteIncidentesSeguridadFvaldes100% (1)

- 1.presentacion ISO 27001Documento27 páginas1.presentacion ISO 27001Jaime HernandezAún no hay calificaciones

- Plan de Continuidad Del NegocioDocumento11 páginasPlan de Continuidad Del NegocioLuz CastilloAún no hay calificaciones

- 1.politica Seguridad de La InformacioDocumento8 páginas1.politica Seguridad de La InformacioSofRem Triana AvilaAún no hay calificaciones

- BI-sesion-2-Componentes de BIDocumento33 páginasBI-sesion-2-Componentes de BIRonal T-Rioz100% (1)

- TEMARIO Seguridad InformaticaDocumento4 páginasTEMARIO Seguridad InformaticaiscpakoAún no hay calificaciones

- Proyecto Final Seguridad Informatica Johan JimenezDocumento11 páginasProyecto Final Seguridad Informatica Johan JimenezJohan JimenezAún no hay calificaciones

- 1 Cadena de Custodia John Jairo EcheverryDocumento57 páginas1 Cadena de Custodia John Jairo EcheverryNeo PhcAún no hay calificaciones

- SGSI-002 - Acta de Constitucion Del Proyecto BEFFSDocumento31 páginasSGSI-002 - Acta de Constitucion Del Proyecto BEFFSCésarEstrellaAún no hay calificaciones

- Copia de Plantilla Ix Enriap 2014uniDocumento94 páginasCopia de Plantilla Ix Enriap 2014uniMoises Rojas AquiseAún no hay calificaciones

- Plan Del Proyecto ESDocumento7 páginasPlan Del Proyecto ESRaúl QuintanillaAún no hay calificaciones

- Politica Control de AccesoDocumento28 páginasPolitica Control de AccesoJuan David Espinosa G.100% (2)

- Estándares Internacionales Sobre Protección de Datos Personales y PrivacidadDocumento6 páginasEstándares Internacionales Sobre Protección de Datos Personales y PrivacidadDiego Sanchez GuzmanAún no hay calificaciones

- Apuntes Sobre ISO 27001Documento1 páginaApuntes Sobre ISO 27001Marcos De LeonAún no hay calificaciones

- Técnicas para Auditoría de SistemasDocumento78 páginasTécnicas para Auditoría de SistemasMQRinvestigarAún no hay calificaciones

- Analisis de Reisgos IEEE PaperDocumento7 páginasAnalisis de Reisgos IEEE PaperNelson Andrey EslavaAún no hay calificaciones

- Elementos Basicos de Ley para La Proteccion de DatosDocumento11 páginasElementos Basicos de Ley para La Proteccion de DatosDANIEL EDUARDO PAZ RIVASAún no hay calificaciones

- Introducción y Conceptos Previos Sistemas SIEMDocumento27 páginasIntroducción y Conceptos Previos Sistemas SIEMsilvia.castrilloAún no hay calificaciones

- Coleccion NormasDocumento4 páginasColeccion NormasAndresinho SievchenkoAún no hay calificaciones

- Material Aprendizaje ISO-IEC 27001.2022 MarzoDocumento48 páginasMaterial Aprendizaje ISO-IEC 27001.2022 MarzoocardonapuertaAún no hay calificaciones

- Caso Iso Iec 27001Documento8 páginasCaso Iso Iec 27001batlantidAún no hay calificaciones

- Politicas de Seguridad InformaticaDocumento14 páginasPoliticas de Seguridad InformaticaO-Javier M-ParraAún no hay calificaciones

- Ciclismo Urbano Chile PDFDocumento48 páginasCiclismo Urbano Chile PDFPriscila Elizabeth MuñozAún no hay calificaciones

- PsiDocumento50 páginasPsiMarcela MercapidezAún no hay calificaciones

- Proyecto 2p Grupo AngieDocumento17 páginasProyecto 2p Grupo AngieFrancisco Joel CevallosAún no hay calificaciones

- 2022 - Seps - Seguridad Informacion - Cursos RF CapacitacionDocumento1 página2022 - Seps - Seguridad Informacion - Cursos RF CapacitacionrodrigoAún no hay calificaciones

- Iso 27001Documento1 páginaIso 27001RAUL ENRIQUE ZAMBRANO MONROYAún no hay calificaciones

- Política de Uso de Controles CriptográficosDocumento7 páginasPolítica de Uso de Controles CriptográficosCamilo VallejoAún no hay calificaciones

- Presentacion Principios Basicos Seguridad de La Informacion PDFDocumento34 páginasPresentacion Principios Basicos Seguridad de La Informacion PDFJuan Sebastian ArdilaAún no hay calificaciones

- Fundamentos de La Seguridad de La InformaciónDocumento52 páginasFundamentos de La Seguridad de La InformaciónGonzalo ValenciaAún no hay calificaciones

- Seguridad de La InformaciónDocumento16 páginasSeguridad de La InformaciónLuciana Flores HerreraAún no hay calificaciones

- Seguridad Informática: Unidad IDocumento20 páginasSeguridad Informática: Unidad Ikahara24Aún no hay calificaciones

- Seguridad LógicaDocumento7 páginasSeguridad LógicagerardoafpAún no hay calificaciones

- Cartilla REDPAPAZ Tus10comportamientosdigitalesDocumento27 páginasCartilla REDPAPAZ Tus10comportamientosdigitalesprojavierAún no hay calificaciones

- PsiDocumento219 páginasPsigerar961437100% (1)

- Fundamentos de La Seguridad de La InformaciónDocumento52 páginasFundamentos de La Seguridad de La InformaciónGonzalo ValenciaAún no hay calificaciones

- Amenazas LógicasDocumento6 páginasAmenazas Lógicasgerar961437Aún no hay calificaciones

- Seguridad de La InformaciónDocumento19 páginasSeguridad de La Informacióngerar961437100% (1)

- Control Interno y Auditoria ADocumento8 páginasControl Interno y Auditoria Agerar961437100% (1)

- Definiciones Enfoque CompetenciasDocumento18 páginasDefiniciones Enfoque Competenciasgerar961437Aún no hay calificaciones

- Técnicos en Sistemas SENADocumento16 páginasTécnicos en Sistemas SENAHansel Andrés Alarcón ArangoAún no hay calificaciones

- Desarrollo Del Programa de AuditoriaDocumento1 páginaDesarrollo Del Programa de Auditoriagerar961437100% (4)

- Normas Generales de AuditoriaDocumento2 páginasNormas Generales de Auditoriagerar961437100% (4)

- Impacto de Las Nuevas Tecnologías de La Información y La Comunicación en Las Organizaciones EducativasDocumento10 páginasImpacto de Las Nuevas Tecnologías de La Información y La Comunicación en Las Organizaciones Educativasgerar961437Aún no hay calificaciones

- Clasificacion Detallada de AuditoriasDocumento6 páginasClasificacion Detallada de Auditoriasgerar96143786% (7)

- Formato de Actividad de Aprendizaje BlogsDocumento2 páginasFormato de Actividad de Aprendizaje Blogsgerar961437Aún no hay calificaciones

- Tipos de TuberiaDocumento10 páginasTipos de TuberiaRoyF.CallaAún no hay calificaciones

- Factura: (Con Derecho A Crédito Fiscal)Documento1 páginaFactura: (Con Derecho A Crédito Fiscal)Rossio Melanny RollanoAún no hay calificaciones

- Sistema de Alimentacion de CombustibleDocumento37 páginasSistema de Alimentacion de CombustibleLuis Alarcon0% (1)

- Diccionario TecnológicoDocumento7 páginasDiccionario Tecnológicomariaka-12Aún no hay calificaciones

- Cuadro Comparativo SistemasDocumento4 páginasCuadro Comparativo SistemasGiohp1494Aún no hay calificaciones

- Consulta de Generaciones Del ProcesadorDocumento14 páginasConsulta de Generaciones Del ProcesadorFidel Avalos CuadradoAún no hay calificaciones

- Diseño y Desarrollo de Trabajo de InvestigacionDocumento259 páginasDiseño y Desarrollo de Trabajo de InvestigacionRoberto Cabrera SuárezAún no hay calificaciones

- FAphJarabes.1 ES PDFDocumento2 páginasFAphJarabes.1 ES PDFAlberto DiazAún no hay calificaciones

- Fragmentacion Roca PlasmaDocumento5 páginasFragmentacion Roca PlasmaCarlos CarlosAún no hay calificaciones

- Sectores Socioeconómicos en MéxicoDocumento16 páginasSectores Socioeconómicos en MéxicoRafael SaldañaAún no hay calificaciones

- Int N00039506-8068035Documento2 páginasInt N00039506-8068035Anghi Julca VillanuevaAún no hay calificaciones

- Especialista en TicsDocumento30 páginasEspecialista en TicsRocio Jackeline Siu AntezanaAún no hay calificaciones

- Trabajo Final de Practica de AdministracionDocumento8 páginasTrabajo Final de Practica de AdministracionbeboAún no hay calificaciones

- Karcher K5Documento6 páginasKarcher K5Juan Carlos AlmendrasAún no hay calificaciones

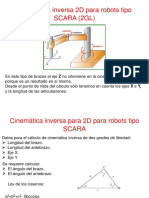

- Cinemática Inversa para Robots TipoDocumento13 páginasCinemática Inversa para Robots TipoDaniela ValdaAún no hay calificaciones

- Informática Médica I Semana 7Documento6 páginasInformática Médica I Semana 7Harold HernandezAún no hay calificaciones

- La Conquista de La Península Iberica Por RomaDocumento17 páginasLa Conquista de La Península Iberica Por RomaFrancisco J. Lafuente OlivaAún no hay calificaciones

- Fortalezas y Debilidades SofasaDocumento2 páginasFortalezas y Debilidades SofasaVladimir ArocaAún no hay calificaciones

- TP 1Documento7 páginasTP 1Federico SalveminiAún no hay calificaciones

- Embalaje y EtiquetadoDocumento9 páginasEmbalaje y EtiquetadoEddgar TorresAún no hay calificaciones

- Descargable Informacion Del Programa SENA GTHDocumento24 páginasDescargable Informacion Del Programa SENA GTHa1ndresAún no hay calificaciones

- Informe de Instalacion de Agua Fria en Una ViviendaDocumento23 páginasInforme de Instalacion de Agua Fria en Una ViviendaElizabeth MedalyAún no hay calificaciones

- Clase 12 - Introducción A Las Máquinas Eléctricas RotativasDocumento18 páginasClase 12 - Introducción A Las Máquinas Eléctricas RotativasMyrian NacedAún no hay calificaciones

- Folleto Prevencion de La ViolenciaDocumento1 páginaFolleto Prevencion de La ViolenciaRg LorenAún no hay calificaciones

- Esquema de Presentación Del ProyectoDocumento2 páginasEsquema de Presentación Del Proyectod2peruanos100% (2)

- Contaminacion AmbientalDocumento57 páginasContaminacion AmbientalbruceAún no hay calificaciones

- Actividad N°2 - Diseño EfimeroDocumento1 páginaActividad N°2 - Diseño EfimeroALESSANDRA MARIA VASQUEZ DIAZAún no hay calificaciones

- Seminario Anclajes Patricio Bonelli PDFDocumento110 páginasSeminario Anclajes Patricio Bonelli PDFJorge TabarezAún no hay calificaciones

- Fuentes Informacion MedicamentosDocumento45 páginasFuentes Informacion Medicamentospatyrodriguez55Aún no hay calificaciones