Documentos de Académico

Documentos de Profesional

Documentos de Cultura

Presentacin2 110523204350 Phpapp01

Cargado por

AbrahamCervantes0 calificaciones0% encontró este documento útil (0 votos)

5 vistas13 páginasSolver

Título original

presentacin2-110523204350-phpapp01

Derechos de autor

© © All Rights Reserved

Formatos disponibles

PPTX, PDF, TXT o lea en línea desde Scribd

Compartir este documento

Compartir o incrustar documentos

¿Le pareció útil este documento?

¿Este contenido es inapropiado?

Denunciar este documentoSolver

Copyright:

© All Rights Reserved

Formatos disponibles

Descargue como PPTX, PDF, TXT o lea en línea desde Scribd

0 calificaciones0% encontró este documento útil (0 votos)

5 vistas13 páginasPresentacin2 110523204350 Phpapp01

Cargado por

AbrahamCervantesSolver

Copyright:

© All Rights Reserved

Formatos disponibles

Descargue como PPTX, PDF, TXT o lea en línea desde Scribd

Está en la página 1de 13

AO: DE CENTENARIO DE MACHU PICCHO

INTITUTO SUPERIOR TECNOLGICO PBLICO CAPITN

FAP. JOS ABELARDO QUIOZES GONZALES

TEMA: POLTICA DE SEGURIDAD E INFORMTICA

DOCENTE: CESAR FAMAS

UNIDAD DIDCTICA : INTEGRACIN DE LAS TIC

CICLO : I

ESPECIALIDAD : COMPUTACIN INFORMATICA

ALUNMO : YACILA PEREZ, HENRRY

Historia de la seguridad de la

informacin

a todas aquellas medidas preventivas y reactivas del hombre, de

las organizaciones y de los sistema tecnolgicos que permitan

resguardar y proteger la informacin buscando mantener la

confidencialidad la disponibilidad e Integridad de la misma.

El concepto de seguridad de la informacin no debe ser

confundido con el de seguridad informtica, ya que este ltimo

slo se encarga de la seguridad en el medio informtico, pudiendo

encontrar informacin en diferentes medios o formas.

Para el hombre como individuo, la seguridad de la informacin

tiene un efecto significativo respecto a su privacidad, la que puede

cobrar distintas dimensiones dependiendo de la cultura del

mismo.

Polticas de seguridad e

informtica

es el rea de la informtica que se enfoca en la

proteccin de la infraestructura computacional y

todo lo relacionado con esta (incluyendo la

informacin contenida). Para ello existen una

serie de estndares, protocolos, mtodos,

reglas, herramientas y leyes concebidas para

minimizar los posibles riesgos a la

infraestructura o a la informacin .

Seguridad como proceso

Servicios de seguridad de la

informacin

Confidencialidad

Mediante este servicio o funcin de seguridad se garantiza

que cada mensaje transmitido o almacenado en un sistema

informtico slo podr ser ledo por su legtimo destinatario.

Autenticacin

La autenticacin garantiza que la identidad del creador de

un mensaje o documento es legtima, es decir, gracias a

esta funcin, el destinatario de un mensaje podr estar

seguro de que su creador es la persona que figura como

remitente de dicho mensaje.

Integridad

La funcin de integridad se encarga de garantizar que un

mensaje o archivo no ha sido modificado desde su creacin

o durante su transmisin a travs de una red informtica.

Disponibilidad

La disponibilidad del sistema informtico tambin es una cuestin

de especial importancia para garantizar el cumplimiento de sus

objetivos, ya que se debe disear un sistema lo suficientemente

robusto frente a ataques e interferencias como para garantizar su

correcto funcionamiento, de manera que pueda estar

Objetivos de la seguridad informtica

est concebida para proteger los activos informticos, entre los

que se encuentran:

La informacin contenida

Se ha convertido en uno de los elementos ms importantes dentro

debe ser administrada segn los criterios establecidos por los

administradores y supervisores, evitando que usuarios externos y

no autorizados puedan acceder a ella sin autorizacin. De lo

contrario la organizacin corre el riesgo de que la informacin sea

utilizada maliciosamente para obtener ventajas de ella o que sea

manipulada, ocasionando lecturas erradas o incompletas de la

misma. de una organizacin.

Consecuencias de la falta de

seguridad

Anteriormente la seguridad en las empresas se encaminada

a proteger los activos fsicos e instalaciones ya que se era

el mayor activo de las organizaciones y apenas se tenan en

consideracin la informacin o la proteccin de los propios

empleados.

Sin embargo, en la actualidad el negocio y el desarrollo de

actividades de muchas organizaciones dependen de los

datos e informacin registrados en sus sistemas, as como

el soporte adecuado de las TIC's para facilitar su

almacenamiento, procesamiento y distribucin.

Las amenazas

Una vez que la programacin y el funcionamiento de un

dispositivo de almacenamiento (o transmisin) de la

informacin se consideran seguras, todava deben ser

tenidos en cuenta las circunstancias "no informticas" que

pueden afectar a los datos, las cuales son a menudo

imprevisibles o inevitables, de modo que la nica

proteccin posible es la redundancia (en el caso de los

datos) y la descentralizacin -por ejemplo mediante

estructura de redes- (en el caso de las comunicaciones).

Estos fenmenos pueden ser causados por:

El usuario: causa del mayor problema ligado a la seguridad

de un sistema informtico (porque no le importa, no se da

cuenta o a propsito).

Tipos de amenaza

El hecho de conectar una red a un entorno externo nos da

la posibilidad de que algn atacante pueda entrar en ella,

con esto, se puede hacer robo de informacin o alterar el

funcionamiento de la red. Sin embargo el hecho de que la

red no sea conectada a un entorno externo no nos

garantiza la seguridad de la misma.

que existen 2 tipos de amenazas:

Amenazas internas: Generalmente estas amenazas pueden

ser ms serias que las externas por varias razones como

son:

-Los usuarios conocen la red y saben cmo es su

funcionamiento.

-Tienen algn nivel de acceso a la red por las mismas

necesidades de su trabajo

Cmo implementar una poltica

de seguridad

Generalmente, la seguridad de los sistemas informticos se

concentra en garantizar el derecho a acceder a datos y recursos

del sistema configurando los mecanismos de autentificacin y

control que aseguran que los usuarios de estos recursos slo

posean los derechos que se les han otorgado.

Los mecanismos de seguridad pueden sin embargo, causar

inconvenientes a los usuarios. Con frecuencia, las instrucciones y

las reglas se vuelven cada vez ms complicadas a medida que la

red crece. Por consiguiente, la seguridad informtica debe

estudiarse de modo que no evite que los usuarios desarrollen usos

necesarios y as puedan utilizar los sistemas de informacin en

forma segura.

Las causas de inseguridad

Generalmente, la inseguridad se puede dividir en dos

categoras:

Un estado de inseguridad activo; es decir, la falta de

conocimiento del usuario acerca de las funciones del

sistema, algunas de las cuales pueden ser dainas para

el sistema (por ejemplo, no desactivar los servicios de

red que el usuario no necesita)

Un estado de inseguridad pasivo; es decir, la falta de

conocimiento de las medidas de seguridad disponibles

(por ejemplo, cuando el administrador o usuario de un

sistema no conocen los dispositivos de seguridad con los

que cuentan)

Importancia de politica de

seguridad

Por la existencia de personas ajenas a la informacin, tambin

conocidas como piratas informticos o hackers, que buscan tener

acceso a la red empresarial para modificar, sustraer o borrar

datos.

Tales personajes pueden, incluso, formar parte del personal

administrativo o de sistemas, de cualquier compaa; de acuerdo

con expertos en el rea, ms de 70 por ciento de las Violaciones e

intrusiones a los recursos informticos se realiza por el personal

interno, debido a que ste conoce los procesos, metodologas y

tiene acceso a la informacin sensible de su empresa, es decir, a

todos aquellos datos cuya prdida puede afectar el buen

funcionamiento de la organizacin.

Gracias

También podría gustarte

- Politica Contable de CajaDocumento8 páginasPolitica Contable de CajaAbrahamCervantesAún no hay calificaciones

- Serie NIFDocumento3 páginasSerie NIFAbrahamCervantesAún no hay calificaciones

- Universidad Técnica de Ambato: Facultad de Contabilidad Y AuditoríaDocumento146 páginasUniversidad Técnica de Ambato: Facultad de Contabilidad Y AuditoríaAbrahamCervantesAún no hay calificaciones

- Articulo 93Documento3 páginasArticulo 93AbrahamCervantesAún no hay calificaciones

- Antologia Derecho Procesal Civil Modular 1Documento54 páginasAntologia Derecho Procesal Civil Modular 1AbrahamCervantesAún no hay calificaciones

- Nota Ejecutiva 2019Documento3 páginasNota Ejecutiva 2019AbrahamCervantesAún no hay calificaciones

- Manual Acceso A La Plataforma Avafp para Los EstudiantesDocumento4 páginasManual Acceso A La Plataforma Avafp para Los EstudiantesALEXANDER ORTEGAAún no hay calificaciones

- Caracterizacion de ProcesosDocumento11 páginasCaracterizacion de ProcesosNeisa Patricia Bonett DonadoAún no hay calificaciones

- Archivo 20211113132959Documento8 páginasArchivo 20211113132959ANGY ELIZABETH MONTERO ZAMBRANOAún no hay calificaciones

- Configurar Linksys WRT54G Como Repetidor de SeñalDocumento2 páginasConfigurar Linksys WRT54G Como Repetidor de SeñalCHRISTAN MEDINAAún no hay calificaciones

- SMS Conviasa RegionalDocumento43 páginasSMS Conviasa RegionalrichardAún no hay calificaciones

- Codigo Enigma - Alan TuringDocumento1 páginaCodigo Enigma - Alan TuringYojan MartínAún no hay calificaciones

- Carta Retiro PASE PDFDocumento1 páginaCarta Retiro PASE PDFJonathan RenteriaAún no hay calificaciones

- Rava110117hcsmzna6 NacDocumento2 páginasRava110117hcsmzna6 Naccorreon818Aún no hay calificaciones

- Cómo Transferir Dineros A Cuentas Nequi de Bancolombia Desde Otras CuentasDocumento2 páginasCómo Transferir Dineros A Cuentas Nequi de Bancolombia Desde Otras CuentasCesarAún no hay calificaciones

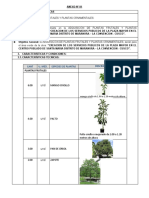

- TDR Adquisicion de Plantas OrnamentalesDocumento4 páginasTDR Adquisicion de Plantas OrnamentalesMilthon Apaza VelasquezAún no hay calificaciones

- Ficha de Condiciones Tecnicas Mi FamiliaDocumento20 páginasFicha de Condiciones Tecnicas Mi FamiliaRosalba Capacho ContrerasAún no hay calificaciones

- Manual de Tester (Craftsman)Documento22 páginasManual de Tester (Craftsman)Marcovid PG0% (1)

- Taller de Recuperación 1ero Medio PotenciasDocumento14 páginasTaller de Recuperación 1ero Medio PotenciasCarlos AlvarezAún no hay calificaciones

- Actividad 3Documento31 páginasActividad 3jeyson alvaro galvis molanoAún no hay calificaciones

- Requerimientos Previos Instalación QlikSense Server 2.0Documento10 páginasRequerimientos Previos Instalación QlikSense Server 2.0Javier Guncay LopezAún no hay calificaciones

- Manual de Funciones y Procedimientos Estaciones Pemex en MexicoDocumento7 páginasManual de Funciones y Procedimientos Estaciones Pemex en Mexicocemilia_escobar8589100% (3)

- Analisis BCP - DRPDocumento4 páginasAnalisis BCP - DRPQue Verbo BataAún no hay calificaciones

- Manual para Envío de DocumentosDocumento15 páginasManual para Envío de DocumentosSonia DuchiAún no hay calificaciones

- (COMO) Instalar Un Modem Huawei E220 de Movistar en Ubuntu (Kernel 2.6Documento3 páginas(COMO) Instalar Un Modem Huawei E220 de Movistar en Ubuntu (Kernel 2.6Pqc TecAún no hay calificaciones

- Alberto HillDocumento7 páginasAlberto HillManuel RangelAún no hay calificaciones

- 1 Formato Evaluacion Riesgo Caida AlturaDocumento1 página1 Formato Evaluacion Riesgo Caida AlturaAlexis SalinasAún no hay calificaciones

- Diferencias Entre Puertos Tcp-UdpDocumento5 páginasDiferencias Entre Puertos Tcp-UdpAireSound TtasAún no hay calificaciones

- Design Sprint LightDocumento44 páginasDesign Sprint LightMaritza Cieza100% (2)

- Trabajo Col 2 Sistema OperativoDocumento15 páginasTrabajo Col 2 Sistema Operativonandob80Aún no hay calificaciones

- Curp Gamc720816hcsrnn09Documento1 páginaCurp Gamc720816hcsrnn09Manuel Lopez GomezAún no hay calificaciones

- Adobe Scan 15 Jul. 2022Documento6 páginasAdobe Scan 15 Jul. 2022adriana corderoAún no hay calificaciones

- Curp PDFDocumento1 páginaCurp PDFeduardoAún no hay calificaciones

- Cuadro de Definicion de Fuentes de Conocimiento - Luis A. SalcedoDocumento2 páginasCuadro de Definicion de Fuentes de Conocimiento - Luis A. SalcedoSoporte MHAún no hay calificaciones

- Matriz de DependenciasDocumento5 páginasMatriz de DependenciasJose TapiaAún no hay calificaciones

- Iso 27001 Auditor / Lead Auditor: Certiprof CertifiedDocumento16 páginasIso 27001 Auditor / Lead Auditor: Certiprof CertifiedLeoFabio25Aún no hay calificaciones