Documentos de Académico

Documentos de Profesional

Documentos de Cultura

PDF 20230626 225313 0000

Cargado por

Fabiola Alejandra Fideli MuñozDescripción original:

Título original

Derechos de autor

Formatos disponibles

Compartir este documento

Compartir o incrustar documentos

¿Le pareció útil este documento?

¿Este contenido es inapropiado?

Denunciar este documentoCopyright:

Formatos disponibles

PDF 20230626 225313 0000

Cargado por

Fabiola Alejandra Fideli MuñozCopyright:

Formatos disponibles

LEY 21.

459

Establece normas sobre delitos informaticos

y modifica otros cuerpos legales

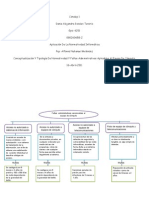

Comportamiento ilícito que valga

Á TICOS

de operaciones electrónicas para

atentar contra la seguridad de los

sistemas informáticos o los datos

procesados por ellos

DELITOS INFORM

Caracteristicas de los delitos informaticos

Conducta criminal que sólo un determinado grupo de personas puede

realizar ya queposeen los conocimientos para esto.

acciones ocupacionales, se realizan cuando el sujeto está trabajando.

Son acciones de oportunidad, ya que ocurren en base a situaciones

económicas o tecnológicas que les brindan la oportunidad.

Provocan perdidas económicas, en su malloria con más de 5 cifras

que quedan a favor de la persona que lo realiza.

Ofrecen posibilidades de tiempo y espacio ya que la persona no debe

ir a un lugar físicamente y lo puede hacer en segundos.

Son muchos casos y pocas denuncia ya que hay poca regularización

son difíciles de comprobar, por su carácter técnico.

Suelen multiplicarse cada vez más, por lo que necesitan una

regulación urgente y rápida.

Comprende el conjunto de

TIPOS PENALES elementos que integran

la descripción legal de un

delito.

Y SUS SANCIONES

Acceso ilícito

Ataque a la integridad de los Es el que, sin autorización o excediendo la

datos informaticos autorización que posea y superando

barreras técnicas o medidas tecnológicas

El que obstaculice o impida el normal

2

de seguridad, acceda a un sistema

1

funcionamiento, total o parcial, de un sistema informático será castigado con la pena de

informático, a través de la introducción, presidio menor en su grado mínimo o

transmisión, daño, deterioro, alteración o

supresión de los datos informáticos, será multa de once a veinte unidades

castigado con la pena de presidio menor en tributarias mensuales

sus grados medio a máximo

Interceptación ilícita Ataque a la integridad de

un sistema informático

El que indebidamente intercepte,

4

interrumpa o interfiera, por medios El que indebidamente

3

técnicos, la transmisión no pública de altere,dañe o suprima datos

información en un sistema informáticos será castigado

informático será castigado con la

pena de presidio menor en su grado con presidio menor en su

medio. grado medio.

Falsificación informática Recepción de datos

El que indebidamente introduzca, altere, informáticos

dañe o suprima datos informáticos con El que conociendo su origen o no pudiendo

6

menos que conocerlo comercialice, transfiera

5

la intención de que sean tomados como o almacene con el mismo objetos u otro fin

auténticos o utilizados para generar ilícitoprovenientes de la realización de las

documentos auténticos será sancionado conductas descritas en los artículos 2°,

con la pena de presidio menor en sus 3° y 5°, sufrirá la pena asignada a los

grados medio a máximo. respectivos delitos, rebajada en un grado.

Abuso de los dispositivos

Fraude informatico El que entregare u obtuviere para su

utilización, importare, difundiera o realizare

otra forma de puesta a disposición uno o

El que, causando perjuicio a más dispositivos, programas

otro, con la finalidad de obtener computacionales, contraseñas, códigos de

7 8

un beneficio económico para sí seguridad o de acceso u otros datos

similares, adaptados principalmente para la

o para un tercero, manipule un perpetración de dichos delitos será

sistema informático será sancionado con la pena de presidio menor

en su grado mínimo y multa de cinco a diez

penado con presidio menor. unidades tributarias mensuales.

información obtenida de

Cuaderno de apuntes semana 1 y

cuaderso de apuntes semana 2

También podría gustarte

- Dte U3 Adl Malq.Documento4 páginasDte U3 Adl Malq.Valeria LiraAún no hay calificaciones

- B. 12192 Consulta Veto REVISADODocumento12 páginasB. 12192 Consulta Veto REVISADOpablo arayaAún no hay calificaciones

- Delitos Informaticos)Documento40 páginasDelitos Informaticos)Jorge clemente Guillen rondanAún no hay calificaciones

- Universidad Abierta y A Distancia de México: División de Ciencias Sociales y Administrativas Licenciatura en DerechoDocumento11 páginasUniversidad Abierta y A Distancia de México: División de Ciencias Sociales y Administrativas Licenciatura en DerechoMarcos Campos100% (1)

- La Tipicidad en Los Delitos InformáticosDocumento6 páginasLa Tipicidad en Los Delitos InformáticosJ.Rafael Gonzalez RamirezAún no hay calificaciones

- Análisis de Los Delitos Informáticos en VenezuelaDocumento5 páginasAnálisis de Los Delitos Informáticos en VenezuelaYohelysAún no hay calificaciones

- Delitos Contra Los Sistemas Que Utilizan Tecnologías de InformaciónDocumento8 páginasDelitos Contra Los Sistemas Que Utilizan Tecnologías de InformaciónCelia López de SánchezAún no hay calificaciones

- Ficha Delitos InformaticosDocumento1 páginaFicha Delitos InformaticosSebastian MartinezAún no hay calificaciones

- EstudiarDocumento4 páginasEstudiarLizzeth GonzálezAún no hay calificaciones

- Cuadro SinòpticoDocumento1 páginaCuadro SinòpticoKatherin JimenezAún no hay calificaciones

- DP Iii 2020 - Tema 10Documento26 páginasDP Iii 2020 - Tema 10Gerson CruzAún no hay calificaciones

- Nueva Ley Delitos InformaticosDocumento21 páginasNueva Ley Delitos InformaticosDavid UbillaAún no hay calificaciones

- Delitos Informaticos GeneralidadesDocumento53 páginasDelitos Informaticos GeneralidadesGiampier HbAún no hay calificaciones

- Act 3 PolicasDocumento11 páginasAct 3 PolicasEduardo Martinez GaytanAún no hay calificaciones

- Delitos Infotmaticos - Legislacion PeruanaDocumento22 páginasDelitos Infotmaticos - Legislacion PeruanaYhony Valdez MamaniAún no hay calificaciones

- Semana 2 2Documento1 páginaSemana 2 2Francisco DuarteAún no hay calificaciones

- ACA 1 Delitos InformaticosDocumento2 páginasACA 1 Delitos InformaticosWilmer CastrillonAún no hay calificaciones

- En Colombia Se Considera Un Delito InformáticoDocumento4 páginasEn Colombia Se Considera Un Delito InformáticoJunior DuarteAún no hay calificaciones

- M22 - JDI - U1 - S2 - IVOP CorreccionDocumento20 páginasM22 - JDI - U1 - S2 - IVOP CorreccionIvette OlmedoAún no hay calificaciones

- Delitos InformaticosDocumento3 páginasDelitos InformaticosCesibel Valeria Garcia VillarroelAún no hay calificaciones

- Tabla ComparativaDocumento3 páginasTabla Comparativa19300651Aún no hay calificaciones

- Delitos Informaticos SocilogiaDocumento6 páginasDelitos Informaticos SocilogiaJOSE RICHARDT ESCOBAR ORTUÑOAún no hay calificaciones

- Delito InformáticoDocumento11 páginasDelito InformáticoMa Elena NeiraAún no hay calificaciones

- Esquema - Sobre - Nuevos - Delitos - Inform - Ticos - ? - 1660707265Documento2 páginasEsquema - Sobre - Nuevos - Delitos - Inform - Ticos - ? - 1660707265notificacionesAún no hay calificaciones

- Delitos InformaticosDocumento12 páginasDelitos InformaticosFabio BonillaAún no hay calificaciones

- Revisa La Presentacion de Juan Pablo Gonzalez de La Subsecretaria Del Interior PDFDocumento25 páginasRevisa La Presentacion de Juan Pablo Gonzalez de La Subsecretaria Del Interior PDFjavier_khanAún no hay calificaciones

- Ley 21Documento5 páginasLey 21Sebastian Berrios VasquezAún no hay calificaciones

- DelitosDocumento9 páginasDelitosLiz Margot MoquedaAún no hay calificaciones

- Fraude InformáticoDocumento9 páginasFraude InformáticoDayanara NeiraAún no hay calificaciones

- Abuso InformáticoDocumento17 páginasAbuso InformáticoSERVICIOS DOCUMENTALES0% (1)

- Delitos InformáticosDocumento4 páginasDelitos InformáticosJavier Onishi SadudAún no hay calificaciones

- Control 4 TodoDocumento10 páginasControl 4 TodoXimena Benita Calla LunaAún no hay calificaciones

- Análisis y Ejemplo Sobre La Ley Delitos Informáticos en VenezuelaDocumento8 páginasAnálisis y Ejemplo Sobre La Ley Delitos Informáticos en VenezuelaGilberto Da Silva100% (6)

- PDF Delitos InformaticosDocumento13 páginasPDF Delitos InformaticosBRAULIO CASTROAún no hay calificaciones

- Delito Informatico MonografiaDocumento15 páginasDelito Informatico Monografiaacuaries800Aún no hay calificaciones

- Tipicidad ObjetivaDocumento6 páginasTipicidad ObjetivaSofiaAmumsenHerlesCutipaAmumsenAún no hay calificaciones

- Derecho InformaticoDocumento7 páginasDerecho InformaticoSofia CruzAún no hay calificaciones

- Relacion Con Leyes SeminarioDocumento35 páginasRelacion Con Leyes SeminarioMiguel NebotAún no hay calificaciones

- M22 U1 S1 DezbDocumento17 páginasM22 U1 S1 DezbDeva GZBAún no hay calificaciones

- Delitos InformaticosDocumento9 páginasDelitos InformaticosGenesis SánchezAún no hay calificaciones

- Actividad 4 NatanaelDocumento3 páginasActividad 4 NatanaelDania UchijaAún no hay calificaciones

- Delitos InformaticosDocumento18 páginasDelitos InformaticosConstanza100% (2)

- Seguridad Informatica en El Siglo XXIDocumento1 páginaSeguridad Informatica en El Siglo XXIrafael velasquezAún no hay calificaciones

- El Delito de Intrusismo InformáticoDocumento4 páginasEl Delito de Intrusismo InformáticoRamiro PalominoAún no hay calificaciones

- Ley Contra Los Delitos InformáticosDocumento9 páginasLey Contra Los Delitos InformáticosPEDROAún no hay calificaciones

- Fraudes Informaticos Exposicion Por GruposDocumento10 páginasFraudes Informaticos Exposicion Por GruposGladys Edilma Sanchez CarrilloAún no hay calificaciones

- Análisis de Los Delitos Informáticos en Venezuela25Documento5 páginasAnálisis de Los Delitos Informáticos en Venezuela25oneddy chirinosAún no hay calificaciones

- Informatica PracticaDocumento14 páginasInformatica Practicaadelina100% (1)

- Ley Especial Contra Los Delitos InformáticosDocumento25 páginasLey Especial Contra Los Delitos Informáticossalazarerick877Aún no hay calificaciones

- Tarea 2 Computación II-Análisis-Delitos InformáticosDocumento5 páginasTarea 2 Computación II-Análisis-Delitos InformáticosByron TúnchezAún no hay calificaciones

- LECDIDocumento8 páginasLECDIGalviYanezAún no hay calificaciones

- Analisis Dogmatico - Penal Especial IiDocumento9 páginasAnalisis Dogmatico - Penal Especial IiAlis Peralta MonterrozaAún no hay calificaciones

- MuralDocumento1 páginaMuralEsperanza Sánchez CanoAún no hay calificaciones

- Tema 1.1. Aplicacion de La Normatividad InformaticaDocumento24 páginasTema 1.1. Aplicacion de La Normatividad InformaticaKatherine SernaAún no hay calificaciones

- M22 Jdi U1 S2 CamsDocumento17 páginasM22 Jdi U1 S2 CamsCarmen Lizbeth Martínez Siordia100% (1)

- Delitos InformáticosDocumento28 páginasDelitos InformáticosjavieraAún no hay calificaciones

- Delitos InformaticosDocumento3 páginasDelitos InformaticosAbigail ColonAún no hay calificaciones

- Actividad. Los Derechos de Las Mujeres y La Autonomía FísicaDocumento2 páginasActividad. Los Derechos de Las Mujeres y La Autonomía FísicaNESSY71% (17)

- Unidad 1 - Sesión 1 - Primero MedioDocumento5 páginasUnidad 1 - Sesión 1 - Primero MedioBelén AlbornozAún no hay calificaciones

- Cps de AbogadoDocumento3 páginasCps de AbogadoLaura ArizaAún no hay calificaciones

- Cartapodergrupoaca XXIReg 5Documento2 páginasCartapodergrupoaca XXIReg 5Patty OlivaresAún no hay calificaciones

- Procedimiento LaboralDocumento41 páginasProcedimiento LaboralPablo Medina50% (4)

- Pautas Minimas de La Defensa PublicaDocumento86 páginasPautas Minimas de La Defensa PublicaUlises Guevara Carrasco100% (1)

- Copia de DELAGA PODER - Paula Ojeda A AbogadosDocumento7 páginasCopia de DELAGA PODER - Paula Ojeda A AbogadosalexAún no hay calificaciones

- CLASEDocumento7 páginasCLASEMariana DiazAún no hay calificaciones

- S15. s1 - Ejercicio 2Documento2 páginasS15. s1 - Ejercicio 2Orlando Llontop ArevaloAún no hay calificaciones

- Solicitud de DenunciaDocumento3 páginasSolicitud de DenunciaErika Ururi LaquihuanacoAún no hay calificaciones

- Penal UltimoDocumento48 páginasPenal UltimoMauricio EnriquezAún no hay calificaciones

- 2018-10-24Documento96 páginas2018-10-24Libertad de Expresión Yucatán0% (1)

- ART 3 - Subrogacion de TrabajadoresDocumento19 páginasART 3 - Subrogacion de TrabajadoresTefa De la TorreAún no hay calificaciones

- Resumen Pueblos IndigenasDocumento26 páginasResumen Pueblos IndigenasFabricio MartorellaAún no hay calificaciones

- ChevronDocumento276 páginasChevronMarcelo RodriguezAún no hay calificaciones

- Declaración de Viena Sobre La Delincuencia y La Justicia FrenteDocumento6 páginasDeclaración de Viena Sobre La Delincuencia y La Justicia FrenteCarlos Muerte GonzalezAún no hay calificaciones

- FRAUDEDocumento4 páginasFRAUDEmarkuissAún no hay calificaciones

- Sobre Los Aguinaldos, Gratificaciones y Bonificación Por Escolaridad en El Sector PublicoDocumento5 páginasSobre Los Aguinaldos, Gratificaciones y Bonificación Por Escolaridad en El Sector Publicocarlos oscar zuniga cruzAún no hay calificaciones

- CAPITULO III DEL SUMINISTRO Articulo º 793 Por El Contrato de SuministroDocumento2 páginasCAPITULO III DEL SUMINISTRO Articulo º 793 Por El Contrato de Suministrokaren martinezAún no hay calificaciones

- Tarea Historia Del Notariado Guatemala URGDocumento7 páginasTarea Historia Del Notariado Guatemala URGRobertoReyesPerezAún no hay calificaciones

- La Salud y La Educación UniversitariaDocumento6 páginasLa Salud y La Educación UniversitariaLuisangel Ruiz YepezAún no hay calificaciones

- Integrador CorrelacionalDocumento14 páginasIntegrador CorrelacionalMelissa HidrogoAún no hay calificaciones

- Constitución de Empresa INKA COMMERCE PERU SACDocumento12 páginasConstitución de Empresa INKA COMMERCE PERU SACEduardo Tapia torresAún no hay calificaciones

- Cuándo Procede La Detención en Flagrancia Según El TCDocumento6 páginasCuándo Procede La Detención en Flagrancia Según El TCSimon Taype TrilloAún no hay calificaciones

- Poder Especialísimo en Costa RicaDocumento9 páginasPoder Especialísimo en Costa RicaAlexander Madrigal Vargas100% (2)

- Programa de Introduccion Al Derecho UBPDocumento3 páginasPrograma de Introduccion Al Derecho UBPMaru TorresAún no hay calificaciones

- Escrito Libertad Bajo CaucionDocumento2 páginasEscrito Libertad Bajo CaucionJulio Cesar Castro Ramos0% (1)

- Solicitud de Informe de TestamentoDocumento2 páginasSolicitud de Informe de TestamentoAnonymous K9UHLqkAún no hay calificaciones

- Examen Final RedaccionDocumento3 páginasExamen Final RedaccionShermely Araujo mendozaAún no hay calificaciones

- Informe Constitucion Politica Del PeruDocumento3 páginasInforme Constitucion Politica Del PeruJhon Anthony Carrasco QuiñonezAún no hay calificaciones