Documentos de Académico

Documentos de Profesional

Documentos de Cultura

Alerta Con El Malware y Ransomware

Cargado por

Barojas Jorge0 calificaciones0% encontró este documento útil (0 votos)

5 vistas2 páginasEste documento describe los diferentes tipos de malware, cómo funcionan e infectan dispositivos, y cómo protegerse. Algunos tipos comunes de malware son ransomware, que bloquea el acceso hasta pagar un rescate; spyware, que recopila información personal; y gusanos, que se replican en otros dispositivos. Cualquier dispositivo como teléfonos, computadoras y tablets pueden verse afectados. Algunas señales de infección incluyen un rendimiento lento o mensajes y archivos sospechosos. Se recomienda usar

Descripción original:

Malware

Título original

Alerta con el malware y Ransomware

Derechos de autor

© © All Rights Reserved

Formatos disponibles

PDF, TXT o lea en línea desde Scribd

Compartir este documento

Compartir o incrustar documentos

¿Le pareció útil este documento?

¿Este contenido es inapropiado?

Denunciar este documentoEste documento describe los diferentes tipos de malware, cómo funcionan e infectan dispositivos, y cómo protegerse. Algunos tipos comunes de malware son ransomware, que bloquea el acceso hasta pagar un rescate; spyware, que recopila información personal; y gusanos, que se replican en otros dispositivos. Cualquier dispositivo como teléfonos, computadoras y tablets pueden verse afectados. Algunas señales de infección incluyen un rendimiento lento o mensajes y archivos sospechosos. Se recomienda usar

Copyright:

© All Rights Reserved

Formatos disponibles

Descargue como PDF, TXT o lea en línea desde Scribd

0 calificaciones0% encontró este documento útil (0 votos)

5 vistas2 páginasAlerta Con El Malware y Ransomware

Cargado por

Barojas JorgeEste documento describe los diferentes tipos de malware, cómo funcionan e infectan dispositivos, y cómo protegerse. Algunos tipos comunes de malware son ransomware, que bloquea el acceso hasta pagar un rescate; spyware, que recopila información personal; y gusanos, que se replican en otros dispositivos. Cualquier dispositivo como teléfonos, computadoras y tablets pueden verse afectados. Algunas señales de infección incluyen un rendimiento lento o mensajes y archivos sospechosos. Se recomienda usar

Copyright:

© All Rights Reserved

Formatos disponibles

Descargue como PDF, TXT o lea en línea desde Scribd

Está en la página 1de 2

¿Qué es el malware? pague un rescate al hacker.

Cualquier persona y, en ocasiones, llega incluso a descargar

Malware es un término general para referirse o grupo que guarde información esencial en sus malware adicional.

a cualquier tipo de software malicioso dispositivos corre peligro frente a la amenaza del

Ransomware. ¿Qué hace el malware?

diseñado para infiltrarse en su dispositivo sin

El Ransomware es la forma de malware más

su conocimiento. Hay diferentes tipos de - Spyware. hostil y directa. Mientras que los demás tipos

malware y cada uno busca sus objetivos de

operan invisibles, el Ransomware anuncia su

un modo diferente. El spyware recaba información sobre un

presencia de inmediato y exige un pago a

dispositivo o red para luego enviársela al

¿Cómo funciona el malware? cambio de devolver el acceso a sus dispositivos

atacante. Los hackers suelen utilizar spyware

Sea cual sea su tipo, todo malware sigue el o archivos.

para supervisar la actividad en internet de una

mismo patrón básico: El usuario descarga o persona y recopilar datos personales, incluidas En la mayoría de los casos, el malware es mucho

instala involuntariamente el malware que infecta credenciales de inicio de sesión, número de más difícil de observar y trabaja con discreción

el dispositivo. tarjeta o información financiera, con el propósito en segundo plano. Hay malware que opera por

de cometer fraude o robo de identidad. simple malevolencia y borra datos importantes

La mayoría de las infecciones se producen

cuando realiza sin saberlo una acción que en las máquinas afectadas. No busca ni cometer

- Gusano informático

provoca la descarga del malware. Esta acción fraude ni robar nada, y la única recompensa del

podría ser un clic en el vínculo de un correo Un gusano infecta un equipo y después se hacker es la frustración y los contratiempos que

electrónico o la visita a un sitio web malicioso. En replica y se extiende a dispositivos adicionales, sufren las víctimas.

otros casos, los hackers extienden el malware permaneciendo activo en todas las máquinas

Como el malware depende de la capacidad de

mediante servicios p2p (Bit Torrent, Ares, etc.) afectadas. Algunos gusanos actúan como

procesamiento del dispositivo infectado, las

de compartición de archivos y paquetes de mensajeros para instalar malware adicional.

víctimas suelen sufrir problemas de rendimiento

descarga de software gratuito. Los dispositivos Otros están diseñados solo para extenderse y no

significativos. Una ralentización repentina puede

móviles pueden infectarse mediante mensajes causan daño intencionadamente a las máquinas

ser síntoma de infección de malware.

de texto. anfitrionas, aunque siguen atestando las redes

con sus demandas de ancho de banda. ¿Qué dispositivos pueden verse

Otra técnica es cargar malware en el firmware de

una unidad USB o flash. Como el malware está - Adware afectados?

cargado en el hardware interno del dispositivo (y Ningún dispositivo es inmune al malware.

El trabajo del adware es crear ingresos para el Los dispositivos Android y Mac pueden

no en el almacenamiento de archivos), es desarrollador sometiendo a la víctima a

improbable que el dispositivo lo detecte. Por eso sufrirlo igual que los PC y aunque el Malware

publicidad no deseada. Algunos tipos comunes es poco frecuente en iOS, los IPhone y IPad

nunca debe insertar en su equipo una unidad de adware son los juegos gratuitos y las barras

USB desconocida. son susceptibles a las amenazas para la

de herramientas para el navegador. Recaban seguridad.

datos personales acerca de la víctima y después

Tipos comunes de malware.

los emplean para personalizar los anuncios que Una instancia reciente de malware para Mac

La inmensa mayoría del malware entra en las

muestran. Aunque la mayoría del adware se es lo bastante sofisticado como para evadir

siguientes categorías básicas, dependiendo

instala de forma legal, no por ello es menos activamente las contramedidas de seguridad.

de su funcionamiento.

molesto que otros tipos de malware. Se denomina CrescentCore y comprueba el

- Ransomware: dispositivo de la víctima en busca de

- Troyano programas antivirus comunes. Si los

El Ransomware es la versión malware de la encuentra, detiene de inmediato su propia

El malware troyano se infiltra en el dispositivo de

nota de rescate de un secuestrador. Suele ejecución para evitar ser detectado.

una víctima presentándose como software

funcionar bloqueando o denegando el acceso

legítimo. Una vez instalado, el troyano se activa

a su dispositivo y sus archivos hasta que

Los dispositivos móviles iOS y Android pueden - direcciones del navegador y comprueba que

infectarse con malware. Muchos tipos de Si un desconocido te pide datos personales la dirección comience con “https” en lugar de

malware específicos para teléfonos móviles se por teléfono, por correo electrónico o por “http”. Ver un candado o un escudo en esta

extienden mediante SMS aparte de los ataques mensaje de texto, haz caso omiso. A veces, barra también puede ser una indicación de

estándar por correo electrónico. cuando los hackers tienen en mente a su que el sitio es seguro.

¿Cómo sabré si mi dispositivo está infectado? próxima víctima, buscan recabar información

personal para adaptar los mensajes Software para protegerse de malware

Algunos síntomas universales que pueden indicar la 1. Norton: el mejor programa antimalware y, en

engañosos que usarán en el ataque.

presencia de malware en su dispositivo: general, la mejor protección de 2022.

-

• El dispositivo empieza a funcional más lento Los correos con archivos 2. Bitdefender: software antimalware completo

de lo normal. Si ha notado una ralentización adjuntos son una de las vías que el (análisis muy rápidos).

repentina sin causa aparente, puede deberse Ransomware puede usar para ingresar en tu

a una infección de malware. Como el dispositivo. Nunca abras un archivo si, para 3. McAfee: un análisis excelente para la

malware se adueña de los recursos de verlo, necesitas habilitar las macros eliminación total del malware y los virus.

procesamiento del dispositivo, queda menos - 4. TotalAV: un programa antimalware rápido y fácil

capacidad para todo lo demás. Evita conectar memorias USB u de usar con una buena optimización del PC.

• Nota que le falta espacio de otros dispositivos de almacenamiento si no

almacenamiento. Muchos tipos de malware sabes de donde provienen. Los 5. Avira: el mejor software antimalware gratis (con

descargan e instalan archivos y contenido ciberdelincuentes pueden dejar memorias protecciones de seguridad gratuitas).

adicional en el dispositivo. Una reducción infectadas en sitios públicos con la esperanza 6. Malwarebytes: un software antimalware sencillo

repentina en la cantidad de almacenamiento de que alguien se tiente y las utilice. y seguro.

libre podría indicar que está infectado con -

algún malware. Al 7. Intego: la mejor herramienta antimalware para

• En su dispositivo aparecen ventanas actualizar periódicamente el sistema Mac.

emergentes y programas no deseados. Esta operativo y las aplicaciones que hayas

es una de las señales más claras de que sufre instalado, tu dispositivo estará más

una infección de malware. Si le bombardean protegido contra malware. Cuando Fuentes:

los anuncios emergentes o encuentra nuevos descargues un paquete de actualizaciones, Ivan Belcic, (septiembre 28, 2019, actualizado marzo 15,

extraños programas en el dispositivo, es asegúrate de que estén incluidos los últimos 2022). ¿Qué es el malware? https://www.avast.com/es-

probable que sea cosa del malware. parches de seguridad. Los parches reducen el es/c-malware#symptom-of--malware-infection

riesgo de que un hacker aproveche las Kaspersky. Protección contra el ransomware: cómo

Como evitar una infección de Ransomware.

vulnerabilidades en tus aplicaciones. mantener a salvo tus archivos en 2022.

- https://latam.kaspersky.com/resource-

- Para minimizar el riesgo de center/threats/how-to-prevent-ransomware

Evita los vínculos que encuentres introducir Ransomware en el dispositivo,

en correos no deseados o en sitios web que nunca descargues aplicaciones o archivos

no conozcas. Si haces clic en un vínculo multimedia de sitios que no conozcas. Si vas

malicioso, podrías dar inicio a una descarga a descargar algo, hazlo de un sitio confiable y

automática que, a su vez, podría llevar a una verificado. Los sitios verificados se distinguen

infección. por tener un “sello de confianza”. Cuando

ingreses a una página web, revisa la barra de

También podría gustarte

- Cómo protegernos de los peligros de InternetDe EverandCómo protegernos de los peligros de InternetCalificación: 4 de 5 estrellas4/5 (2)

- Sistema Operativo Mac OsDocumento13 páginasSistema Operativo Mac OsJpf FansubAún no hay calificaciones

- PuertosDocumento9 páginasPuertosAlan RodolfoAún no hay calificaciones

- 14.1.11 Lab - Anatomy of MalwareDocumento2 páginas14.1.11 Lab - Anatomy of Malwareflauber wilfredo obregon acuñaAún no hay calificaciones

- Malware y Sus TiposDocumento3 páginasMalware y Sus TiposJulián NavarroAún no hay calificaciones

- Malware (Software Malicioso)Documento22 páginasMalware (Software Malicioso)José Méndez100% (1)

- Presentación 8Documento8 páginasPresentación 8Marco Aurelio AraujoAún no hay calificaciones

- Software Malicioso - MalwareDocumento11 páginasSoftware Malicioso - MalwareXiiomara PerillaAún no hay calificaciones

- ¿Qué Es El Malware y Cómo Funciona - Definición de Malware - AvastDocumento8 páginas¿Qué Es El Malware y Cómo Funciona - Definición de Malware - AvastJason Robelo HuarancaAún no hay calificaciones

- Los Virus InformaticosDocumento12 páginasLos Virus InformaticosAlex TorresAún no hay calificaciones

- Virus y AntivirusDocumento18 páginasVirus y AntivirusErika Yadira Orellana MartinezAún no hay calificaciones

- Clasificación de Los MalwareDocumento2 páginasClasificación de Los Malwarediana carolina rios paterninaAún no hay calificaciones

- Virus InformaticoDocumento2 páginasVirus InformaticoCitlalli VazquezAún no hay calificaciones

- Virus InformáticosDocumento40 páginasVirus InformáticosHoracio QHAún no hay calificaciones

- Codigo MaliciosoDocumento16 páginasCodigo MaliciosoLeonel Arroyo ElizarrarazAún no hay calificaciones

- Ana Belen CienciasDocumento4 páginasAna Belen Cienciasmelany pilozoAún no hay calificaciones

- Mal WareDocumento13 páginasMal WareArlinAún no hay calificaciones

- Mal WareDocumento11 páginasMal WareGuadalupe TecuapachoAún no hay calificaciones

- Mal WareDocumento2 páginasMal Waredaniipabon2006Aún no hay calificaciones

- Tipo de Virus InformaticosDocumento2 páginasTipo de Virus InformaticosLalo ReyesAún no hay calificaciones

- Actividad T04-01 - GRUPO - VIRUS INFORMÁTICOSDocumento25 páginasActividad T04-01 - GRUPO - VIRUS INFORMÁTICOSCarol OrtegaAún no hay calificaciones

- Skimming, Malware y RansomwareDocumento15 páginasSkimming, Malware y RansomwareGuadalupe ChacónAún no hay calificaciones

- Actividad 8, Tipos de VirusDocumento5 páginasActividad 8, Tipos de VirusCoraAún no hay calificaciones

- Mantenimiento Basico de ComputadorasDocumento2 páginasMantenimiento Basico de ComputadorasProgrms LunaAún no hay calificaciones

- Qué Es El MalwareDocumento13 páginasQué Es El MalwareCarlos SuarezAún no hay calificaciones

- Tema: Virus. Informáticos: Integrantes: María Guerrero, Maiber Nazareno, Anthony Burgas, Danna BetancourtDocumento12 páginasTema: Virus. Informáticos: Integrantes: María Guerrero, Maiber Nazareno, Anthony Burgas, Danna BetancourtDANNA CAMILA BETANCOURT GIRONAún no hay calificaciones

- S Un Segmento de Código Que Puede Reproducirse e Infecta A Otros Programas o Archivos A Los Que Se Anexa, Sobre Escribe o ReemplazaDocumento6 páginasS Un Segmento de Código Que Puede Reproducirse e Infecta A Otros Programas o Archivos A Los Que Se Anexa, Sobre Escribe o ReemplazaMateo RojasAún no hay calificaciones

- Explique Que Es Un Malware Informatica SamuelDocumento2 páginasExplique Que Es Un Malware Informatica SamuelMiladis Torres GutiérrezAún no hay calificaciones

- MalwareDocumento7 páginasMalwareArmando Sebastián Perez RodríguezAún no hay calificaciones

- Presentacion MalwareDocumento15 páginasPresentacion MalwareSofía Vargas MoraAún no hay calificaciones

- Malware Es Un Término General para Referirse A Cualquier Tipo deDocumento4 páginasMalware Es Un Término General para Referirse A Cualquier Tipo deAntonio LoweAún no hay calificaciones

- Qué Es Un Malware y Un VirusDocumento4 páginasQué Es Un Malware y Un Virusgabrielacoach77Aún no hay calificaciones

- Malwares en EmpresasDocumento8 páginasMalwares en EmpresasAriana Aranda SorianoAún no hay calificaciones

- Conceptos MalwareDocumento11 páginasConceptos MalwareAngela Gonzales VenturaAún no hay calificaciones

- An Lisis de Cap Tulo 8Documento14 páginasAn Lisis de Cap Tulo 8Hector Lozano MarinAún no hay calificaciones

- MalwareDocumento6 páginasMalwareAma ZmdbAún no hay calificaciones

- Tipos de Código Malicioso OkDocumento50 páginasTipos de Código Malicioso OkPARMENIOAún no hay calificaciones

- Ataques Informáticos - TelematicaDocumento2 páginasAtaques Informáticos - TelematicaAnderson BaronAún no hay calificaciones

- Tipos de Amenza A La InformacionDocumento10 páginasTipos de Amenza A La InformacionDiaz Flores Freddy GiancarlosAún no hay calificaciones

- Malware - NATALI TABOADA 5TO 3RA TT BURBUJA BDocumento2 páginasMalware - NATALI TABOADA 5TO 3RA TT BURBUJA Bnatuu TaboadaAún no hay calificaciones

- Virus Del InternetDocumento5 páginasVirus Del InternetCamilo BrandAún no hay calificaciones

- Ataques InformáticosDocumento1 páginaAtaques InformáticosKilleAún no hay calificaciones

- Software MaliciosoDocumento51 páginasSoftware MaliciosoAlejandra RomoAún no hay calificaciones

- MalwareDocumento10 páginasMalwareIsaaccOvallesAún no hay calificaciones

- Tipos de MalwareDocumento2 páginasTipos de MalwareDaniel S. NavaAún no hay calificaciones

- Riesgo y Seguridad en InformáticaDocumento8 páginasRiesgo y Seguridad en InformáticaJavier GutiérrezAún no hay calificaciones

- Mal WareDocumento21 páginasMal WareMaira GajardoAún no hay calificaciones

- #7 Lopez MarisolDocumento6 páginas#7 Lopez MarisolMARISOL LOPEZ RIVERAAún no hay calificaciones

- Tipos de Código MaliciosoDocumento54 páginasTipos de Código MaliciosoFernanda Moncada EscobarAún no hay calificaciones

- Informatic. MalwareDocumento12 páginasInformatic. MalwareMaria Claudia AcostaAún no hay calificaciones

- #6 Lopez MarisolDocumento3 páginas#6 Lopez MarisolMARISOL LOPEZ RIVERAAún no hay calificaciones

- VirusDocumento1 páginaVirusadanAún no hay calificaciones

- Microsoft Word - Tabla de Seguridad CRISDocumento7 páginasMicrosoft Word - Tabla de Seguridad CRIScrispis101Aún no hay calificaciones

- Virus InformaticoDocumento10 páginasVirus Informaticorichard duqueAún no hay calificaciones

- MalwareDocumento17 páginasMalwareStefano FelipeAún no hay calificaciones

- Malware InformaticaDocumento6 páginasMalware InformaticaAna Paola MojarroAún no hay calificaciones

- Tipos de Virus ByronDocumento5 páginasTipos de Virus ByronImanol Montero PalafoxAún no hay calificaciones

- Sofia Oliveros - Grupo 1 - HerramientasDocumento9 páginasSofia Oliveros - Grupo 1 - HerramientasErika Dayana Rodriguez SuarezAún no hay calificaciones

- Tipos de Virus Informaticos PDFDocumento5 páginasTipos de Virus Informaticos PDFAndres AyalaAún no hay calificaciones

- Tipos de Malware en La ActualidadDocumento4 páginasTipos de Malware en La ActualidadDenniseAún no hay calificaciones

- Ataques Conceptos y Técnicas PDFDocumento26 páginasAtaques Conceptos y Técnicas PDFMonsalve Jaimes Arnold EnriqueAún no hay calificaciones

- 6.2.1.11 Lab - Anatomy of MalwareDocumento2 páginas6.2.1.11 Lab - Anatomy of MalwareFabian MuñozAún no hay calificaciones

- Escaner Alto Rendimiento VerticalDocumento2 páginasEscaner Alto Rendimiento Verticalsegundo92Aún no hay calificaciones

- Guia 1 - Introducción A La Programación de ComputadorasDocumento2 páginasGuia 1 - Introducción A La Programación de ComputadorasMadmartin gameplaysAún no hay calificaciones

- Cloud ComputingDocumento4 páginasCloud ComputingGiovani BraulAún no hay calificaciones

- Guia para La Conexión de Internet Primera VezDocumento8 páginasGuia para La Conexión de Internet Primera VezBryan CuestaAún no hay calificaciones

- 02 - Componentes Android StudioDocumento44 páginas02 - Componentes Android StudioNatalia Andrea Mejia DiazAún no hay calificaciones

- Configuracion de Router TP LinkDocumento4 páginasConfiguracion de Router TP LinkmarioAún no hay calificaciones

- 012 Políticas para Acceso Remoto A Las Herramientas Del Data Center V2.0Documento8 páginas012 Políticas para Acceso Remoto A Las Herramientas Del Data Center V2.0Beatriz MartinezAún no hay calificaciones

- Actividad1 - Arquitectura de ComputadorasDocumento9 páginasActividad1 - Arquitectura de ComputadorasIndescente MaloAún no hay calificaciones

- Guia T&I 6º Act 1 P IDocumento3 páginasGuia T&I 6º Act 1 P InfmerqzAún no hay calificaciones

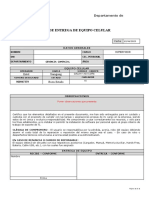

- Acta de Entrega - Equipo MóvilDocumento1 páginaActa de Entrega - Equipo MóvilIrvin RomanAún no hay calificaciones

- ScilabDocumento5 páginasScilabVillaseñor AngelAún no hay calificaciones

- LESW03 - Manual Fundo Wear Extendido IOS & AndroidDocumento15 páginasLESW03 - Manual Fundo Wear Extendido IOS & AndroidGuillermo SanchezAún no hay calificaciones

- Programación de Efectos en ProcessingDocumento74 páginasProgramación de Efectos en ProcessingAdrian LPAún no hay calificaciones

- UNIDAD DE APRENDIZAJE (Autoguardado)Documento27 páginasUNIDAD DE APRENDIZAJE (Autoguardado)RolaMedraAún no hay calificaciones

- Unidad I Organizacion Fisica de Una ComputadoraDocumento5 páginasUnidad I Organizacion Fisica de Una ComputadoraPequeña Picara SoñadoraAún no hay calificaciones

- Guía #2 7° TECNOLOGÍA E INFORMÁTICADocumento7 páginasGuía #2 7° TECNOLOGÍA E INFORMÁTICAYoenis Clemente OviedoAún no hay calificaciones

- TEMA 5 SiDocumento35 páginasTEMA 5 SiJosé Antonio Chaves MuñozAún no hay calificaciones

- Manual para La Configuracion Microsoft Edge en Modo Compatibilidad Con IE - MaDocumento7 páginasManual para La Configuracion Microsoft Edge en Modo Compatibilidad Con IE - Mafernando rosalesAún no hay calificaciones

- Como Agregar Un Archivo PDF A Un BlogDocumento2 páginasComo Agregar Un Archivo PDF A Un BlogMelissaAún no hay calificaciones

- Carlson Manual Software SurvCE EsDocumento429 páginasCarlson Manual Software SurvCE EsUlises100% (1)

- Prueba Unidad 1 M3a BDDDocumento8 páginasPrueba Unidad 1 M3a BDDCARLOS JAVIER IBARRA LOORAún no hay calificaciones

- Organizacion de ArchivosDocumento37 páginasOrganizacion de ArchivosAlejandro MuñozAún no hay calificaciones

- Diplomado Soporte y Mantenimiento de ComputadoresDocumento5 páginasDiplomado Soporte y Mantenimiento de ComputadoresBlaster PereaAún no hay calificaciones

- Mantenimiento de Computadores - 3Documento37 páginasMantenimiento de Computadores - 3Roman Leonardo Rodriguez Florian (Docente)Aún no hay calificaciones

- Acelerómetro y GiroscopioDocumento4 páginasAcelerómetro y GiroscopioEL IanAún no hay calificaciones

- 5.1.4.3 Lab - Using Wireshark To Examine Ethernet Frames Con Datos de CasaDocumento7 páginas5.1.4.3 Lab - Using Wireshark To Examine Ethernet Frames Con Datos de CasaArturo CastellanosAún no hay calificaciones

- Evaluacion Final Analisis de SistemasDocumento15 páginasEvaluacion Final Analisis de SistemasFever Villar MolinaAún no hay calificaciones

- Reparacion Celulares de Cap 8 Al 14Documento43 páginasReparacion Celulares de Cap 8 Al 14JorgeAún no hay calificaciones