Documentos de Académico

Documentos de Profesional

Documentos de Cultura

Seguridad en Redes

Cargado por

NICK ELDER MEJIA GONZALEZTítulo original

Derechos de autor

Formatos disponibles

Compartir este documento

Compartir o incrustar documentos

¿Le pareció útil este documento?

¿Este contenido es inapropiado?

Denunciar este documentoCopyright:

Formatos disponibles

Seguridad en Redes

Cargado por

NICK ELDER MEJIA GONZALEZCopyright:

Formatos disponibles

{

{ {

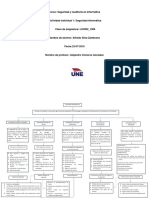

Autenticacion Nombre de Usuario y Cotraseña

Políticas y prácticas adoptadas para prevenir Políticas de acceso a los cuales pueden

Cortafuegos

Definición y supervisar el acceso no autorizado, el uso acceder los usuarios de una red

indebido, la modificación o la denegación en SPI El sistema e prevención de intrusos o antivirus

{

la red informática y sus recursos accesibles detecta e inhibe la accion un malaware

Honeypots Recursos accesibles en la red que

actuan como señuelos

Se puede relacionar con un dispositivo

Seguridad que se utiliza para escanear un sistema

o controlar el tráfico de red también se

deHardware refiere a cómo podemos proteger los

equipos físicos de cualquier daño

Se utiliza para proteger el software

Tipos de Seguridad de contra ataques maliciosos de hackers y

otros riesgos, de forma que pueda

Software seguir funcionando correctamente con

Seguridad ese tipo de riesgos potenciales

Seguridad Se refiere a cualquier actividad

diseñadas para proteger. En concreto,

Seguridad de Red protegen la facilidad de uso, fiabilidad,

seguridad de su red y datos

en Redes

Seguridad Es la protección de los sistemas ante amenazas físicas

{

consiste en aplicación de barras, procedimientos de

Seguridad

control, medidas de prevención y control medidas ante

Fisica amenazas a los recursos e informaciónes confidenciales

Física y Lógica Seguridad

Protege la información dentro de su propio medio ambiente

con un conjunto de operaciones y técnicas orientadas a la

protección de la información contra la destrucción,

Lógica modificación, divulgación indebida y retraso en su gestación

{

2.2.1 Nivel D1 El sistema entero no es confiable

2.2.2 Nivel C1 Protección de hardware

Niveles de 2.2.3 Nivel C2 Resuelve Problemas del Nivel C1 y C2

2.2.4 Nivel B1 Protección de Seguridad Etiquetada

Seguridad 2.2.5 Nivel B2 Protección Estructurada

2.2.6 Nivel B3 Dominio de Seguridad

2.2.7 Nivel A Diseño Verificado

También podría gustarte

- Mapa Protección y Seguridad de Los Sistemas Operativos, Atividad 3Documento1 páginaMapa Protección y Seguridad de Los Sistemas Operativos, Atividad 3SALVADOR JOSE MENCO GUEVARA ESTUDIANTE100% (1)

- Unidad 2. La Seguridad de Las Tics Basadas en La Normatividad.Documento40 páginasUnidad 2. La Seguridad de Las Tics Basadas en La Normatividad.Alfredo De Jesus Cordova AbarcaAún no hay calificaciones

- Mapa Mental Seguridad InformaticaDocumento2 páginasMapa Mental Seguridad InformaticaCRISTOPHER YAEL LOPEZ LOPEZ 1CAún no hay calificaciones

- CiberseguridadDocumento1 páginaCiberseguridadNieto Reyes MarlenyAún no hay calificaciones

- CiberseguridadDocumento1 páginaCiberseguridadMarielis CastilloAún no hay calificaciones

- Plantilla de Mapa Conceptual 3Documento1 páginaPlantilla de Mapa Conceptual 3Karen RomeroAún no hay calificaciones

- Mapa Conceptual Seguridad InformaticaDocumento2 páginasMapa Conceptual Seguridad InformaticaAlfredo50% (2)

- Seguridad Informática Universidad CartagenaDocumento6 páginasSeguridad Informática Universidad CartagenaDiego contrerasAún no hay calificaciones

- Investigación redes avanzadas protocolos seguridad informaciónDocumento6 páginasInvestigación redes avanzadas protocolos seguridad informaciónIvan TappiaAún no hay calificaciones

- Mentefacto: CiberseguridadDocumento1 páginaMentefacto: Ciberseguridadjohan davidAún no hay calificaciones

- La Seguridad Informática: ActivaDocumento2 páginasLa Seguridad Informática: ActivameliodaswuwAún no hay calificaciones

- Normas para La Seguridad de La Información y Seguridad InformáticaDocumento11 páginasNormas para La Seguridad de La Información y Seguridad InformáticaMartin Orlando Cabrera BacaAún no hay calificaciones

- Aseguramiento de La InformacionDocumento12 páginasAseguramiento de La InformacionJohanaAún no hay calificaciones

- Tipos de Seguridad InformaticaDocumento1 páginaTipos de Seguridad InformaticaAlessandra RegaladoAún no hay calificaciones

- Tipos de Seguridad InformaticaDocumento1 páginaTipos de Seguridad InformaticaAlessandra RegaladoAún no hay calificaciones

- CiberseguridadDocumento1 páginaCiberseguridadGenesis CalvoAún no hay calificaciones

- Informatica 2Documento1 páginaInformatica 2Gabriel Valentino SaavedraAún no hay calificaciones

- Seguridad y CiberseguridadDocumento36 páginasSeguridad y Ciberseguridadperla arias100% (1)

- Elementos de La Seguridad 4.1Documento4 páginasElementos de La Seguridad 4.1DULCE VALERIA BAUTISTA MALAGONAún no hay calificaciones

- Informe Seguridad InformáticaDocumento4 páginasInforme Seguridad InformáticaJose BosmedianoAún no hay calificaciones

- Teorica 1 - Conceptos BasicosDocumento19 páginasTeorica 1 - Conceptos BasicosGonzalo VilteAún no hay calificaciones

- Mapas ConceptualesDocumento6 páginasMapas ConceptualesUriarte Vallejos EinsteinAún no hay calificaciones

- Bloshure Sobre La Seguridad InformáticaDocumento2 páginasBloshure Sobre La Seguridad Informática00193223Aún no hay calificaciones

- SEGURIDAD INFORMATICA (Trifolio)Documento2 páginasSEGURIDAD INFORMATICA (Trifolio)Ashley Itchell Zuniga FajardoAún no hay calificaciones

- Folleto Seguridad InformaticaDocumento2 páginasFolleto Seguridad InformaticaJefferson Wilches Serna100% (1)

- Resumen 4.1Documento5 páginasResumen 4.1HEINIIZ PETRYAún no hay calificaciones

- Criptografía y seguridad en redesDocumento4 páginasCriptografía y seguridad en redesMARIA ALEJANDRA VARON HERRERAAún no hay calificaciones

- Seguridad en Redes - EmpresasDocumento9 páginasSeguridad en Redes - EmpresasCARLOS DAZAAún no hay calificaciones

- Seguridad INF (ERP)Documento8 páginasSeguridad INF (ERP)Javier RangelAún no hay calificaciones

- Seguridad de SistemasDocumento21 páginasSeguridad de SistemasAlfredo CariniAún no hay calificaciones

- 2.1.1 y 2.1.2 Tipos Redes, Interfaces y ProtocolosDocumento22 páginas2.1.1 y 2.1.2 Tipos Redes, Interfaces y ProtocolosAndres RomeroAún no hay calificaciones

- A Partir de Aquí Puede Comenzar A Desarrollar Su ActividadDocumento3 páginasA Partir de Aquí Puede Comenzar A Desarrollar Su ActividadKarina ArguetaAún no hay calificaciones

- Ramos Calderón Sergio S1Documento1 páginaRamos Calderón Sergio S1Sergio RamosAún no hay calificaciones

- Ciberseguridad en Sistemas de InstrumentacionDocumento3 páginasCiberseguridad en Sistemas de InstrumentacionDavid Medina0% (1)

- Seguridad Informatica Mapa Mental y ConceptualDocumento2 páginasSeguridad Informatica Mapa Mental y Conceptualcristhianmadrid1415Aún no hay calificaciones

- Cuadro Comparativo de Medidas de Seguridad para El UsuarioDocumento19 páginasCuadro Comparativo de Medidas de Seguridad para El UsuarioBelem martinezAún no hay calificaciones

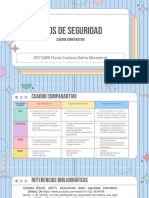

- Flores Campos Dafne S1Documento3 páginasFlores Campos Dafne S1dakotaAún no hay calificaciones

- Actividad 1 - Fundamentos de Seguridad InformaticaDocumento4 páginasActividad 1 - Fundamentos de Seguridad InformaticaCere MaestreAún no hay calificaciones

- Demo Libro Digital CiberseguridadDocumento36 páginasDemo Libro Digital CiberseguridadBernardino ParraguezAún no hay calificaciones

- s2 Redes y Seguridad ContenidoDocumento21 páginass2 Redes y Seguridad ContenidoeliasAún no hay calificaciones

- Seguridad en Internet.Documento8 páginasSeguridad en Internet.Sergio de NicolásAún no hay calificaciones

- Seguridad InformáticaDocumento12 páginasSeguridad Informáticaariel rochaAún no hay calificaciones

- Plegable. Determinar Las Políticas de Protección Contra Ataques InformáticosDocumento5 páginasPlegable. Determinar Las Políticas de Protección Contra Ataques Informáticosjairo alonso bernal hernandezAún no hay calificaciones

- Seguridad InformaticaDocumento7 páginasSeguridad InformaticaCLIN CUNYA BERROCALAún no hay calificaciones

- 1 Adopcion de Pautas de Seguridad InformaticaDocumento65 páginas1 Adopcion de Pautas de Seguridad InformaticaEli SaulAún no hay calificaciones

- tripticoDocumento1 páginatripticoMelissa Betzua Solis SierraAún no hay calificaciones

- Seguridad informática: protección de datos, comunicaciones y sistemasDocumento1 páginaSeguridad informática: protección de datos, comunicaciones y sistemasRaul Briceño ValenciaAún no hay calificaciones

- Guia 2 TicDocumento15 páginasGuia 2 TicCurso AprendoAún no hay calificaciones

- DefiniciónDocumento3 páginasDefinición01-IS-HU-IAN DEMIS CHOQUE JUSCAMAITAAún no hay calificaciones

- Beige Collage Álbum de Recortes Infografía CronológicaDocumento1 páginaBeige Collage Álbum de Recortes Infografía CronológicaCajbom JulissaAún no hay calificaciones

- Mapa Mental-Contextual. Informatica-ComprimidoDocumento4 páginasMapa Mental-Contextual. Informatica-Comprimidovillalobos21robertsonAún no hay calificaciones

- Mapa Mental-Contextual. InformaticaDocumento4 páginasMapa Mental-Contextual. Informaticavillalobos21robertsonAún no hay calificaciones

- CiberseguridadDocumento10 páginasCiberseguridadSergio Cardenas ValenciaAún no hay calificaciones

- Folleto: Virus Informáticos y Seguridad de La Información: Presentado Por: Yireth España MejiaDocumento3 páginasFolleto: Virus Informáticos y Seguridad de La Información: Presentado Por: Yireth España Mejiadaniela mejiaAún no hay calificaciones

- Protege tu organización con seguridad de redDocumento10 páginasProtege tu organización con seguridad de redDelmasAún no hay calificaciones

- Resumen de Aspectos Generales de La Seguridad en InformáticaDocumento6 páginasResumen de Aspectos Generales de La Seguridad en InformáticaKz 23Aún no hay calificaciones

- Charla 1 - Niveles de SeguridadDocumento54 páginasCharla 1 - Niveles de SeguridadazajimenezalveyAún no hay calificaciones

- Arquitectura y diseño de seguridad en capasDocumento17 páginasArquitectura y diseño de seguridad en capasRene GonzalezAún no hay calificaciones

- CiberseguridadDocumento50 páginasCiberseguridadl21590252Aún no hay calificaciones

- Catálogo NIESSENDocumento408 páginasCatálogo NIESSENComDIMARAún no hay calificaciones

- 4.2.4.4 Packet Tracer - Connecting A Wired and Wireless LANDocumento5 páginas4.2.4.4 Packet Tracer - Connecting A Wired and Wireless LANTorres Benites Julio CesarAún no hay calificaciones

- EstandaresHardware-en Veracruz Sefiplan PDFDocumento88 páginasEstandaresHardware-en Veracruz Sefiplan PDFXavi Antoni De Los SantosAún no hay calificaciones

- T4-Recomendación X.790 de ITU-TDocumento15 páginasT4-Recomendación X.790 de ITU-TKyrian SoulAún no hay calificaciones

- Mini Manual Ligo Wave WIMAXDocumento10 páginasMini Manual Ligo Wave WIMAXmoshu44Aún no hay calificaciones

- BluetoothDocumento58 páginasBluetoothmarise adeAún no hay calificaciones

- WWW Forosdeelectronica ComDocumento3 páginasWWW Forosdeelectronica ComAhide Gonzalez EspinozaAún no hay calificaciones

- Proyecto Voip Basico 5to Trimestre Sena Admon RedesDocumento14 páginasProyecto Voip Basico 5to Trimestre Sena Admon RedesJosé CaroAún no hay calificaciones

- Guia # 3Documento5 páginasGuia # 3harold vargasAún no hay calificaciones

- Examen Tema 5 CCNA (MÓDULO 1)Documento8 páginasExamen Tema 5 CCNA (MÓDULO 1)Garcia Gandara Maria100% (1)

- 1 Cortafuegos Pract1Documento8 páginas1 Cortafuegos Pract1Hector HernandezAún no hay calificaciones

- LAB3 RAC Ytuza PumaDocumento19 páginasLAB3 RAC Ytuza PumaYtuza Puma JehordanyAún no hay calificaciones

- Tema 2-3 Dme-TacanDocumento3 páginasTema 2-3 Dme-TacanTeresa Sanchez BlancoAún no hay calificaciones

- Dominio de DifusionDocumento13 páginasDominio de Difusionpablo andres solanoAún no hay calificaciones

- Hard Reset Vtelca V8200 Quitar Patron ZteDocumento2 páginasHard Reset Vtelca V8200 Quitar Patron ZteEliab AguilarAún no hay calificaciones

- Zeliocom EsDocumento46 páginasZeliocom EsfvilllateAún no hay calificaciones

- Introducción A EthernetDocumento14 páginasIntroducción A Ethernetchar82cositaAún no hay calificaciones

- Bpa Getting Started 9 0 Es Es PDFDocumento32 páginasBpa Getting Started 9 0 Es Es PDFJuan Martin Valbuena SalazarAún no hay calificaciones

- Informe Inspeccion Tecnica GeonetcastDocumento7 páginasInforme Inspeccion Tecnica GeonetcastxDAún no hay calificaciones

- Cómo Diseñar Un Esquema de Direcciones IPv4Documento7 páginasCómo Diseñar Un Esquema de Direcciones IPv4Jexxux Unholy-MazeAún no hay calificaciones

- CNTDocumento8 páginasCNTCindy JazminAún no hay calificaciones

- 6.4.1 Packet Tracer - Implement EtherchannelDocumento17 páginas6.4.1 Packet Tracer - Implement EtherchannelZaskya Yissellmitth Cordoba DelisserAún no hay calificaciones

- AUTOMATIZACIÓN Y CASA INTELIGENTE LutronDocumento29 páginasAUTOMATIZACIÓN Y CASA INTELIGENTE LutronR LlamasAún no hay calificaciones

- Red estrella extendidaDocumento3 páginasRed estrella extendidaAbraham Reyes0% (1)

- ¿Cómo Activar Roaming Internacional Tigo Pospago - Móvil - Tigo ColombiaDocumento15 páginas¿Cómo Activar Roaming Internacional Tigo Pospago - Móvil - Tigo ColombiaCalzado LatinoAún no hay calificaciones

- RADIODocumento1 páginaRADIOw5bpnxpnfsAún no hay calificaciones

- Manual de Calidad Claro ATNs 980C v.20210127Documento51 páginasManual de Calidad Claro ATNs 980C v.20210127Oscar Matta100% (2)

- WifiSlax Linset hackDocumento8 páginasWifiSlax Linset hackdiego2190Aún no hay calificaciones

- DH Sd6c120s HN EspañolDocumento5 páginasDH Sd6c120s HN EspañolJorge Monsefú MendozaAún no hay calificaciones

- De La Cultura de Los Medios A La CiberculturaDocumento17 páginasDe La Cultura de Los Medios A La CiberculturaPablo SánchezAún no hay calificaciones