Documentos de Académico

Documentos de Profesional

Documentos de Cultura

Taller Empresa Desfalco

Cargado por

KarDegel 98Derechos de autor

Formatos disponibles

Compartir este documento

Compartir o incrustar documentos

¿Le pareció útil este documento?

¿Este contenido es inapropiado?

Denunciar este documentoCopyright:

Formatos disponibles

Taller Empresa Desfalco

Cargado por

KarDegel 98Copyright:

Formatos disponibles

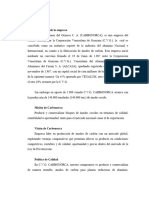

CONTROLES Cuándo se utilizó Eficaz Si/No

Añadir un dígito verificador a un código de cuenta cuando se efectuen Al verificar las ordenes de Sí, pero José conocía como añadir

ordenes de pedidos. pedido. ese dígito y también los códigos.

José le pide a William una

Cambio de claves de acceso cada dos meses. No.

clave de acceso al sistema.

Cuando se ingresó un Sí, pero José pudo conseguir la

Clave de acceso para realizar una orden de pedido.

pedido en el sistema. clave con la ayuda de su amigo.

Cuando el Jefe de seguridad

encontró el registro que

muestra inconformidad con Sí, pero José borró su historial de

Control en la base de datos

los datos ingresados el día operaciones.

Preventivos anterior y el desbalance en

grueso.

Cuando el Jefe de seguridad

le dice a Hugo que no

existieron transacciones de

Transacciones mayores a $10000 requieren firma del contralor No.

ese monto el día anterior,

ya que requieren la firma

del contralor.

Cuando Jóse ingresó con la

Sí, pero el personal falló en

Identificación para acceder a las funciones de auditoría del Sistema. clave del gerente de

brindarle el acceso a José.

operaciones

Actividad realizada por el

Control de generación de reportes de usuarios. Sí.

gerente de programación.

Cuando José entró al

Control de seguridad en los terminales del sistema (mensaje de sistema fiera del horario

Detectivos Sí.

operación no autorizada). permitido para realizar

operaciones no autorizadas.

Cuando el Jefe de seguridad No, ya que sabían que al ser

Investigación del Jefe de seguridad, y hacer un seguimiento de las entrevistó a los implicados nombrados como posibles

Correctivos

actividades del sospechoso. al ver el mensaje de alerta culpables iban a estar bajo

del Sistema. observación.

1. Al momento en que se realiza una operación no autorizada y se muestra la alerta del sistema de seguridad, el sistema deberia

bloquear cualquier intento de acción para evitar que se realicen acciones que pongan en riesgo la integridad de los datos.

Controles que 2. Se debe registrar todo tipo de incidente para evitar que personal o atacantes externos realicen operaciones no autorizadas.

debieron ser Tambien se podria llevar a cabo una evaluación de los sistemas para verificar que su seguridad no haya sido vulnerada ultimamente.

puestos en 3. Se logra notar que la empresa no tiene instaladas cámaras de seguridad instaladas en áreas no autorizadas para cualquier persona,

practica para por lo tanto, es de caracter obligatorio que esta empresa empiece añadiendo a su infraestructura cámaras de seguridad o acceso

evitar el ilícito mediante sistemas biometricos.

4. Realizar acuerdos de confidencialidad para que los empleados no brinden información critica a cualquier miembro de la empresa, a

menos que este autorizado para tener acceso a ella.

También podría gustarte

- Tarea Inteligencia ArtificialDocumento5 páginasTarea Inteligencia ArtificialKarDegel 98Aún no hay calificaciones

- Informe FTP11Documento20 páginasInforme FTP11KarDegel 98Aún no hay calificaciones

- Torres Irwin - GE - Marketing PDFDocumento105 páginasTorres Irwin - GE - Marketing PDFKarDegel 98Aún no hay calificaciones

- Ventajas y Desventajas, Recomendaciones MAGEIADocumento1 páginaVentajas y Desventajas, Recomendaciones MAGEIAKarDegel 98100% (1)

- Gerencia Toma de DecisionesDocumento5 páginasGerencia Toma de DecisionesKarDegel 98Aún no hay calificaciones

- Conferencias Ciberseguridad - Carrillo, Checa, Lapo, TorresDocumento15 páginasConferencias Ciberseguridad - Carrillo, Checa, Lapo, TorresKarDegel 98Aún no hay calificaciones

- Torres Irwin - GE - Marketing PDFDocumento105 páginasTorres Irwin - GE - Marketing PDFKarDegel 98Aún no hay calificaciones

- Arquitectura OracleDocumento40 páginasArquitectura OracleKarDegel 98Aún no hay calificaciones

- Tra Ad PDFDocumento51 páginasTra Ad PDFkobby007Aún no hay calificaciones

- Encuesta ComunicaciónDocumento3 páginasEncuesta ComunicaciónYERALDIN HENAO GIRALDOAún no hay calificaciones

- Observaciones 3er Entregable - CC - SS PanaoDocumento88 páginasObservaciones 3er Entregable - CC - SS PanaoBryan RiveraAún no hay calificaciones

- Pages From Pallas Ramon - Adquisicion Y Distribucion de Señales1Documento249 páginasPages From Pallas Ramon - Adquisicion Y Distribucion de Señales1rosemberg_trujilloAún no hay calificaciones

- Catalogo 2019 - EdicionDocumento25 páginasCatalogo 2019 - EdicionPaulo MartinezAún no hay calificaciones

- Descripción de La EmpresaDocumento12 páginasDescripción de La EmpresapanesdeliciascanaimaAún no hay calificaciones

- Metodo de Rigidez Hibbeler Ejercicio 6.2Documento2 páginasMetodo de Rigidez Hibbeler Ejercicio 6.2David OrtizAún no hay calificaciones

- Tarjetas y Ranuras de Expansión 1.0Documento14 páginasTarjetas y Ranuras de Expansión 1.0naira finoAún no hay calificaciones

- Ejercicios Con La Libreria Math.h Dev C++Documento11 páginasEjercicios Con La Libreria Math.h Dev C++Yobrain Andre ReateguiAún no hay calificaciones

- PDF Atlas DigitalDocumento11 páginasPDF Atlas DigitalAndres0% (1)

- Computadoras Cuanticas y Numeros FibonnachiDocumento27 páginasComputadoras Cuanticas y Numeros FibonnachiMichael LinaresAún no hay calificaciones

- Señalizacion InalambricaDocumento26 páginasSeñalizacion InalambricaRodrigo GraciasAún no hay calificaciones

- Calculadora de Aranceles Profesionales para Arquitectos - ResultadoresidencialDocumento6 páginasCalculadora de Aranceles Profesionales para Arquitectos - Resultadoresidencialsharlyne Guadalupe HernándezAún no hay calificaciones

- ESnipsDocumento3 páginasESnipsapi-3711687Aún no hay calificaciones

- Aritmetica Cepre UniDocumento3 páginasAritmetica Cepre UniAlina FresitaAún no hay calificaciones

- Brand Book Servinte FinalDocumento41 páginasBrand Book Servinte FinalHortua NataliaAún no hay calificaciones

- Guía Básica para Identificar Noticias Falsas (Antes de Mandarlas A Tus Grupos de WhatsApp) - BBC News MundoDocumento13 páginasGuía Básica para Identificar Noticias Falsas (Antes de Mandarlas A Tus Grupos de WhatsApp) - BBC News MundoJorge DíazAún no hay calificaciones

- Guía 3 - Gráfica de VoltajeDocumento11 páginasGuía 3 - Gráfica de VoltajeLiliana Constanza CorreaAún no hay calificaciones

- Laboratorio de InterpolacionDocumento8 páginasLaboratorio de InterpolacionwalteriocastanedaAún no hay calificaciones

- Manual Del Programa Agrónic PC Versión 3Documento64 páginasManual Del Programa Agrónic PC Versión 3BladimirAún no hay calificaciones

- Copia de FS39 V1 DIVULGACIÓN PAPDocumento2 páginasCopia de FS39 V1 DIVULGACIÓN PAPHilda RuizAún no hay calificaciones

- Mi Hoja de VidaDocumento3 páginasMi Hoja de VidadeniaAún no hay calificaciones

- Proyecto Aerotopografia Arauco, Essbio S.A. AprobadaDocumento16 páginasProyecto Aerotopografia Arauco, Essbio S.A. AprobadaBICENTENARIO PUENTEAún no hay calificaciones

- Curp Gagm040430mzsrnla3Documento1 páginaCurp Gagm040430mzsrnla3yeseniaAún no hay calificaciones

- Harvard Deusto Marketing y Ventas, Número 153Documento34 páginasHarvard Deusto Marketing y Ventas, Número 153Jhon VelásquezAún no hay calificaciones

- S14 - Exposicion 2.Documento19 páginasS14 - Exposicion 2.Jessenia LopezAún no hay calificaciones

- Diseño de GoogleDocumento5 páginasDiseño de Googlelaia chenAún no hay calificaciones

- Reporte de Investigaciónt - Tipos de Datos PLSQLDocumento10 páginasReporte de Investigaciónt - Tipos de Datos PLSQLdanallyAún no hay calificaciones

- Modelo Cinemático para Data Sensor FusionDocumento1 páginaModelo Cinemático para Data Sensor FusionOscar MontañezAún no hay calificaciones

- SPA Investigacion de OperacionesDocumento11 páginasSPA Investigacion de OperacionesDaniel Cruz IparraguirreAún no hay calificaciones