Documentos de Académico

Documentos de Profesional

Documentos de Cultura

Nota Técnica Ciberseguridad M2 PDF

Nota Técnica Ciberseguridad M2 PDF

Cargado por

IV LIFETítulo original

Derechos de autor

Formatos disponibles

Compartir este documento

Compartir o incrustar documentos

¿Le pareció útil este documento?

¿Este contenido es inapropiado?

Denunciar este documentoCopyright:

Formatos disponibles

Nota Técnica Ciberseguridad M2 PDF

Nota Técnica Ciberseguridad M2 PDF

Cargado por

IV LIFECopyright:

Formatos disponibles

Módulo 2: Gestión y Gobierno de la

Ciberseguridad

Píldoras cubiertas en esta sección:

1. Ciber riesgo, conceptos y Marcos

2. Actores, amenazas y eventos de riesgo

3. Como se materializa un ataque

4. Marco Normativo y estándares

5. Controles de ciberseguridad

6. Estrategias de Testing

7. Identificación, análisis y estrategias de mitigación del riesgo

8. Regulación y leyes

9. Roles y capacitación

Notas técnicas EOI Digital Learning Experiences 1

1. Ciber riesgo, conceptos y marcos

Al mismo tiempo que el número de personas y máquinas conectadas a internet crece

exponencialmente, que los negocios y transacciones económicas se digitalizan, y la barrera entre

lo físico y lo digital se va difuminando, el riesgo ciber aumenta y evoluciona.

En este sentido, el Informe de Riesgos Globales 2019 publicado por el Foro Económico Mundial,

considera el Riesgo ciber como uno de los principales en el entorno global, situándolo entre los 5

mayores riesgos globales. Esto se debe al aumento en los últimos años tanto en probabilidad de

ocurrencia, como en la severidad del impacto de un ciber ataque (World Economic Forum, 2019).

Fuente: http://www3.weforum.org/docs/WEF_Global_Risks_Report_2019.pdf

Notas técnicas EOI Digital Learning Experiences 2

Existen varias definiciones de riesgo y conceptos clave asociados al mismo que conviene

entender. Para el desarrollo de este módulo se usarán los siguientes términos y definiciones:

Riesgo: la combinación de la probabilidad de ocurrencia de un evento y su impacto en un

activo (International Organization for Standardization/International Electrotechnical

Commission [ISO/IEC] 73)

Amenaza: causa potencial de un evento/incidente no deseado (ISO / IEC 13335)

Activo: recurso de valor tangible o intangible que vale la pena proteger, incluidas las

personas, la información, sistemas y finanzas.

Vulnerabilidad: debilidad que presentan los activos y que facilita la materialización de las

amenazas.

De esta manera, el Ciber Riesgo es la probabilidad de ocurrencia de una amenaza proveniente

del Ciberespacio y la consecuencia / impacto que esta tiene sobre el activo. El siguiente gráfico

relaciona los conceptos de riesgo anteriores:

Cualquier tipo de negocio puede resultar vulnerable a un ciber ataque y debe gestionar su riesgo

de ciberseguridad. Las personas también pueden sufrir ciber ataques, como por ejemplo el robo

de identidad digital, ciber extorsión o fraude. Es por tanto importante, identificar, analizar y

gestionar los riesgos ciber, dado que la ciberseguridad se centra en el diseño, implantación y

gestión de los controles/medidas de seguridad con el objetivo de mitigar el riesgo. En la definición

general de ciber riesgo proporcionada anteriormente, existen otros tipos de riesgo más específicos

que se aplican a la ciberseguridad.

Notas técnicas EOI Digital Learning Experiences 3

Riesgo inherente: el nivel de riesgo sin tener en cuenta las medidas de seguridad

existentes (por ejemplo, antivirus, cifrado de la información, etc.)

Riesgo residual: el nivel de riesgo incluso después de que existan medidas de seguridad.

Es importante matizar que el riesgo no se puede eliminar totalmente y siempre existirá un

nivel de riesgo restante.

En la actualidad existen diversos marcos y guías de buenas prácticas, que pueden ser utilizadas

para analizar y gestionar riesgos de ciberseguridad. Entre todas ellas, destacan principalmente:

ISO 31000, estándar que desarrolla metodología, principios y directrices generales en

gestión de riesgos.

ISO 27005, estándar que desarrolla directrices específicas para la gestión de riesgos de

ciberseguridad.

NIST SP - 800-30, metodología de gestión de riesgos ciber creada por el Instituto Nacional

Americano de estándares y tecnología.

2. Actores, amenazas y eventos de riesgo

Las ciber amenazas provienen de un actor o grupo de actores que desempeñan algún papel en

las mismas. Es importante tener en cuenta tres factores: motivos, capacidades e intenciones. Los

motivos de un atacante pueden ser de tipo político, económico, activista, religioso… La capacidad

de un actor tiene que ver con su conocimiento, tiempo y medios para llevar a cabo el ataque. Por

último, la intención, puede ir desde la investigación, al beneficio económico, pasando por el

espionaje, la reivindicación…

Existen diferentes taxonomías y clasificación de actores en función de sus motivaciones,

capacidades e intenciones. A efectos ilustrativos y para el objetivo de este módulo, se describen

los siguientes tipos de actores:

Lobos solitarios: En este grupo encajarían los actores individuales, así como aquellos

pequeños grupos de actores con pocas capacidades (conocimiento, tiempo o medios) para

llevar a cabo ataques. Sus intenciones suelen ser el beneficio económico y el robo y venta

de información.

Insiders: Con este término se suele referir a los actores que estando dentro de una

organización llevan a cabo acciones maliciosas deliberadamente. Este tipo de actores

suele usarse también por grupos criminales, con el fin de saltarse las medidas de seguridad

y/o obtener más información acerca de la seguridad y funcionamiento del activo objeto de

ataque.

Hacktivistas: Este tipo de actores combinan las motivaciones de los activistas con la

habilidad técnica de los hackers para lograr diversos fines ideológicos. Entre este tipo de

actores se encontraría Anonymous.

Notas técnicas EOI Digital Learning Experiences 4

Organizaciones criminales: Este grupo de actores tienen una gran capacidad para

perpetrar ataques muy sofisticados y prolongados en el tiempo. Algunos ejemplos de

organizaciones de este tipo serían: Magecart (conocido por ataques a empresas retail) o

Lazarus (ataques a sistemas de pago de la banca).

Espionaje industrial y Naciones: Los gobiernos cada vez más, reconocen los ciber

ataques como uno de los principales riesgos por el cual deben proteger su infraestructura

crítica (ejemplo: red eléctrica, sistema bancario…). Los estados nacionales u

organizaciones apoyadas por estos, a menudo se dirigen a entidades gubernamentales y

privadas para obtener Inteligencia o realizar actividades destructivas.

Hacker ético: Este tipo de actores realizan ataques de prueba, por encargo de empresas

o dueños de los activos, con el fin de identificar vulnerabilidades y realizar investigaciones.

Es importante a la hora de identificar los riesgos, analizar cuales son los tipos de eventos que se

pueden generar en un activo. De una manera sencilla y como ejemplo, estos se podrían enumerar

en los siguientes cuatro tipos de eventos:

Robo o fuga de información: consiste en la exfiltración no voluntaria de información. Los

atacantes podrían publicar la información robada en internet causando daño reputacional

o venderla/ intercambiarla en el mercado negro (Dark net).

Manipulación o destrucción de información: implica la modificación deliberada del

activo y su información (ejemplo: defacement de una web o modificación de los datos

almacenados en el sistema) o su destrucción/inutilización para solicitar una suma

económica a cambio de la vuelta a la normalidad.

Disrupción del activo o negocio: este evento de riesgo consiste en la disminución del

rendimiento o interrupción total del activo.

Fraude: Existen multitud de eventos de fraude, como por ejemplo robo de la identidad

digital de un individuo para realizar operaciones suplantando su identidad, fraude directo

a una empresa con perjuicio económico…

La materialización de un evento de ciber riesgo se concreta en diferentes tipos de impactos a

valorar: pérdidas financieras, costes de reparación o sustitución, costes por la interrupción del

servicio, pérdida de reputación y confianza de los clientes, multas regulatorias, ruptura de

condiciones contractuales, pérdida de ventaja competitiva o daños personales.

3. Cómo se materializa un ataque

El framework de la Cyber-Kill Chain, fue publicado originalmente por Lockheed Martin,

(https://www.lockheedmartin.com/en-us/capabilities/cyber/cyber-kill-chain.html), para la

identificación y prevención de la actividad de intrusiones cibernéticas. El modelo identifica los

pasos que un atacante debe completar para alcanzar su objetivo, y cómo realiza para mantener la

persistencia en la organización atacada. El modelo de Cyber Kill Chain es muy utilizado en la

Notas técnicas EOI Digital Learning Experiences 5

actualidad, para identificar y analizar las diferentes medidas de seguridad, necesarias para detener

a los adversarios en las diferentes fases del ataque.

Las investigaciones de incidentes de ciberseguridad también utilizan el modelo de cyber Kill Chain

para mejorar la comprensión de los ataques y obtener lecciones aprendidas, que permitan un

diseño mas efectivo de las medidas de seguridad.

El modelo consta de 7 fases:

Fuente:https://www.pandasecurity.com/spain/mediacenter/src/uploads/2017/11/Adaptive_Defense-

Understanding_CyberAttacks-es.pdf

1. Reconocimiento externo: en esta primera fase el atacante recopila información, de

diferentes formas, que pueden incluir: el escaneo del perímetro de red, uso de información

publicada o investigación de la entidad/activo...

2. Armamentismo y paquetización: el adversario crea las herramientas necesarias para

llevar a cabo un ataque futuro. Estas herramientas pueden ser: ataques de phishing

masivo o phishing dirigido a un grupo de individuos, creación de malware, sitios web o

certificados falsificados…

3. Entrega: es en esta fase cuando el atacante despliega o instala en la entidad/activo

objetivo lo que sea necesario para llevar a cabo el ataque (ejemplo: envío del phishing o

del malware, colocar a un insider en una posición privilegiada en la entidad…)

4. Explotación: después de ser entregado, el malware utilizado para el ataque comprometerá

el activo, ganando así un punto de entrada en la red. Esto suele producirse mediante la

explotación de una vulnerabilidad del activo.

5. Instalación: El adversario continúa comprometiendo sistemas moviéndose lateralmente y

obteniendo información del objetivo. El malware actúa de forma furtiva en el dispositivo,

consiguiendo persistencia en diferentes sistemas donde ha conseguido entrar. El

adversario puede entonces controlarlo sin que la entidad atacada sea alertada.

6. Command & Control: En esta fase, el adversario ya tiene el control de los sistemas, que

actúan bajo control remoto mediante DNS, Internet Control Message Protocol, sitios web y

redes sociales. El atacante utiliza esos canales para enviar órdenes al dispositivo sobre

qué debe hacer y qué información ha de recopilar.

7. Actuación en el objetivo: En esta fase final el atacante realiza el fin de su ataque

(ejemplo: exfiltración de datos o disrupción del sistema).

Notas técnicas EOI Digital Learning Experiences 6

Esta cadena se repite iterativamente y suele ser circular, ya que un atacante puede mantener la

resiliencia en la red comprometida durante bastante tiempo sin ser detectad, buscando nuevos

objetivos. Al mismo tiempo, las opciones del defensor serán mayores siempre que detecte y pare

al atacante en las primeras fases de la cadena.

4. Marco normativo y estándares

La ciberseguridad se centra en el diseño, implantación y gestión de los controles/medidas de

seguridad con el objetivo de mitigar el riesgo. Para ello, las políticas de ciber seguridad son un

elemento primordial en el gobierno de una empresa. Las políticas especifican requisitos y definen

los roles y responsabilidades de los empleados en la organización. Por lo tanto, deben ser creadas,

y posteriormente aprobadas por la gerencia de la empresa.

Adicionalmente a las políticas, existen otros documentos que deben crearse para el buen gobierno

de la ciberseguridad en una organización. Esto dependerá del tamaño de la empresa y cómo se

articule. En general, es conveniente distinguir entre los siguientes documentos normativos:

Marco de Ciber seguridad: articula la estrategia ciber dentro de la organización. Debe ser

un documento conciso, bien definido y con un lenguaje muy sencillo de forma que sea fácil

de entender por todas las partes afectadas.

Políticas: describen los requisitos y controles de ciber seguridad en la organización. Qué

se tiene que hacer y quién lo debe hacer.

Estándar: interpreta las políticas en situaciones específicas (por ejemplo, estándar de

seguridad en dispositivos móviles)

Procedimientos: provee detalles de cómo se tiene que cumplir con las políticas y

estándares.

Guías: provee directrices generales en aspectos y circunstancias muy específicas. No son

requisitos generales.

De cara a desarrollar el marco normativo, existen diferentes Marcos y buenas prácticas en el

mercado que pueden servir de guía y base:

Cobit5 para la seguridad de la información: basado en la última edición del marco de

Gobierno de IT por ISACA (http://www.isaca.org/cobit/pages/info-sec.aspx), proporciona

una guía detallada y práctica para los profesionales de seguridad de la información.

ISO 27001: Esta norma internacional describe cómo gestionar la seguridad de la

información en una organización. Es una norma certificable y que puede ser implementada

en cualquier tipo de organización (https://www.iso.org/isoiec-27001-information-

security.html) .

CIS 20 critical controls: Los controles de seguridad críticos de CIS son un conjunto

recomendado de acciones para hacer frente a los ataques más generalizados. La principal

Notas técnicas EOI Digital Learning Experiences 7

ventaja de este modelo es que prioriza y enfoca un número menor de acciones, lo que

proporciona una guía útil por la que comenzar (https://www.cisecurity.org/controls/) .

NIST CyberSecurity framework: Marco de Ciber Seguridad creado por el National

Institute of Standards and Technology americano

(https://www.nist.gov/cyberframework/framework), basado y mapeado a un conjunto de

buenas prácticas existentes con anterioridad. Está enfocado a la gestión y reducción del

riesgo de ciberseguridad, establece 5 funciones claves: Identificar, Proteger, Detectar,

Responder, Recuperar.

5. Controles de Ciberseguridad

Un control, es la medida organizativa o técnica, implantada en la organización para mitigar el riesgo

inherente. La efectividad del control, tanto en diseño como en funcionamiento, es lo que

determinará el riesgo residual.

Es por ello, que en la identificación de riesgos resulta clave el mapeo a los controles existentes,

definidos y documentados en las políticas. Para el diseño de los controles, y como se ha visto

anteriormente en este módulo, existen diferentes marcos y buenas practicas que pueden servir de

base: COBIT5, ISO27001, CIS 20 critical controls o NIST Cybersecurity framework.

Al objeto de este módulo, se explicará en mayor detalle el NIST Cyber Security Framework, cuyos

controles se basan y están mapeados al resto de buenas prácticas descritas anteriormente. NIST

Cyber Security Framework permite de manera sencilla a las organizaciones, independientemente

de su tamaño, aplicar las mejores prácticas para la gestión de riesgos, mejorando la resiliencia de

sus infraestructuras.

El framework se estructura en 5 funciones básicas:

Identificar: Desarrollar el conocimiento de la organización para gestionar riesgos de

seguridad en sistemas, activos, datos y capacidades.

Proteger: Desarrollar e implementar las salvaguardas adecuadas para garantizar la

prestación de servicios.

Notas técnicas EOI Digital Learning Experiences 8

Detectar: Desarrollar e implementar las actividades apropiadas para identificar la

ocurrencia de un evento de ciber seguridad.

Responder: Desarrollar e implementar las actividades apropiadas para actuar ante un

evento de ciber seguridad detectado.

Recuperar: Desarrollar e implementar las actividades apropiadas para mantener planes

de resiliencia y restaurar las capacidades o servicios que fueron perjudicados debido a un

evento de ciber seguridad.

Cada función se desglosa en categorías y subcategorías. En total, se describen 98 subcategorías

de controles o requisitos que están mapeados a diferentes estándares (por ejemplo: ISO27001,

Cobit5, CIS 20…).

Para mayor información sobre el Marco de ciberseguridad de NIST se recomienda visitar su

página, en la que se encontrará toda la documentación así como tutoriales y videos sobre cómo

usar el Framework (https://www.nist.gov/cyberframework) .

Notas técnicas EOI Digital Learning Experiences 9

6. Estrategias de testing

Las organizaciones necesitan identificar y evaluar las vulnerabilidades de los activos para

determinar el potencial impacto del riesgo.

A mayor exposición y facilidad de explotación de la vulnerabilidad, mayor será la probabilidad de

ocurrencia de la amenaza. Del mismo modo, a mayor severidad de la vulnerabilidad, mayor será

el impacto en el activo.

Es imprescindible, por tanto, determinar el mejor plan de acción para abordar cada vulnerabilidad.

Las vulnerabilidades pueden ser identificadas por información proporcionada directamente por

fabricantes y proveedores de software (por ejemplo, a través del lanzamiento de parches y

actualizaciones) o por la propia organización a través de testing de sus activos. Las dos técnicas

más comunes de testing son el escaneo de vulnerabilidades y las pruebas de penetración.

El escaneo de vulnerabilidades es el proceso de utilizar herramientas de código abierto (por

ejemplo, Openvas, http://www.openvas.org ) o comerciales para buscar vulnerabilidades

conocidas. La idea es usar las mismas técnicas de escaneo utilizadas por los adversarios, en la

fase de reconocimiento, para localizar las vulnerabilidades de manera proactiva y anticiparse al

atacante.

Las herramientas automáticas de escaneo de vulnerabilidades se dividen en dos categorías:

aquellas basadas en host y basadas en red. En función de cada organización será mas

conveniente una u otra, o la combinación de ambas. Sin embargo, si es recomendable empezar

este tipo de tests escaneando el perímetro de la organización, de forma que se pueda obtener la

misma visión que un atacante externo, y continuar posteriormente por infraestructura en la red de

la organización. Este tipo de pruebas debe realizarse con regularidad para identificar

proactivamente nuevas vulnerabilidades y asegurar que se identifiquen previamente a ser

explotadas.

Por otro lado, las pruebas de penetración incluyen la identificación de vulnerabilidades y el uso de

métodos de explotación con el objetivo de:

Confirmar exposición de la vulnerabilidad

Evaluar el nivel de efectividad y calidad de los controles de seguridad existentes

Identificar cómo las vulnerabilidades específicas exponen los recursos y activos de TI

Notas técnicas EOI Digital Learning Experiences 10

Dado que las pruebas de penetración simulan ataques reales, es importante planificar estas

pruebas con antelación. Para ello, varias consideraciones son importantes antes de realizar

cualquier prueba de penetración:

Definir claramente el alcance de la prueba, incluyendo qué sistemas o redes están dentro

y fuera del alcance, el tipo de exploits que pueden ser utilizados y el nivel de acceso

permitido (por ejemplo, ingeniería social, Web, aplicación móvil y otros tipos de pruebas…).

Obtener permiso explícito y por escrito de la organización propietaria del sistema por la

cual autoriza las pruebas. En algunos casos, pese a que el activo presta servicio a la

organización o pertenece a la misma, la infraestructura que lo soporta es de un tercero.

Esta autorización explícita será lo que distingua al servicio como autorizado y legal.

Certificar que los hackers éticos (pentesters) implementan procedimientos para asegurar

que ningún activo se vea perjudicado.

Poner en marcha planes de comunicación y escalado para que la organización y los

pentesters se comuniquen rápidamente durante las pruebas.

Las pruebas de penetración pueden ser de caja blanca o de caja negra. La diferencia, radica en

que en las pruebas de caja negra no se le proporciona ninguna información del activo al pentester,

mientras que en las de caja blanca dispone de información (por ejemplo, passwords de acceso).

A la hora de contratar un servicio de un tercero, siempre es recomendable solicitar evidencia de

pruebas de penetración realizadas por un tercero independiente, de forma que se asegure la

independencia y segregación de funciones.

Planificación: en esta fase se establecen los objetivos, se define el alcance y se aprueba

y documenta. El alcance determina el tipo de prueba, limitada a ciertos tipos de ataques o

limitados a ciertas redes o activos.

Descubrimiento: en la fase de descubrimiento, el pentester recopila información

investigando la organización y escaneando las redes para identificar puertos y servicios.

Algunas técnicas para reunir la información son: consultas de DNS, consultas de WHOIS,

escaneos utilizando bases de datos conocidas para identificar vulnerabilidades en

perímetro, ingeniería social para obtener nombres de usuario y credenciales…

Ataque: la fase de ataque es el proceso de verificación de vulnerabilidades previamente

identificadas al intentar explotarlas. Metasploit® alberga una base de datos pública de

Notas técnicas EOI Digital Learning Experiences 11

exploits. Cuando un pentester es capaz de explotar una vulnerabilidad, puede instalar más

herramientas en el sistema o red para obtener acceso a sistemas o recursos adicionales.

Payload es el software que le permite a un usuario controlar un sistema informático

después de que haya sido explotado. El Payload más popular de Metasploit se llama

Meterpreter, que permite a un usuario cargar y descargar archivos del sistema, tomar

capturas de pantalla y recopilar hashes de contraseña.

Reporting: La fase de reporting ocurre simultáneamente con las otras fases. Se desarrolla

un plan de evaluación durante la fase de planificación. El informe se cumplimenta durante

las fases de descubrimiento y ataque, y a la conclusión de la prueba de penetración, se

desarrolla un informe para describir las vulnerabilidades identificadas, asignar

calificaciones de riesgo y proporcionar

Los planes de mitigación.

7. Identificación, análisis y estrategias de mitigación

del riesgo

En el proceso de gestión de riesgos se distinguen las siguientes fases:

1. Identificación: el objetivo es identificar las principales amenazas y vulnerabilidades de

los activos de la organización. Un enfoque práctico sería reducir el alcance a los activos

más críticos de la organización en base a los criterios de confidencialidad,

disponibilidad e integridad. Tras identificar los activos críticos, se han de identificar las

amenazas que pueden causar daños en la información, procesos y soportes del activo.

Igualmente, es importante revisar las vulnerabilidades del activo, información

proveniente de los ejercicios de testing, escaneo y pruebas de penetración.

2. Análisis y evaluación: En esta segunda fase, se evaluará el nivel de riesgo inherente

y residual. Para ello, es importante que la organización decida si lo calculará cualitativa

o cuantitativamente, así como los criterios a utilizar. En la estimación cualitativa se

califican las potenciales consecuencias y la probabilidad según niveles (alto, medio,

bajo) subjetivos. En la cuantitativa se utiliza una escala con valores numéricos,

apoyándose en datos de distintas fuentes por ejemplo incidentes del pasado tanto

internos como externos, pérdidas operaciones, estudios de mercado, valoración

económica del activo…, etc

Notas técnicas EOI Digital Learning Experiences 12

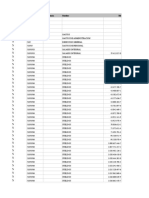

Un ejemplo ilustrativo de estimación cualitativa sería:

Rango

Interrupción del servicio Reputacional Regulatorio

Impacto

5 Total Cobertura extendida en prensa y noticias Multa regulatoria

4 Alto impacto Cobertura extendida en prensa Inspección regulatoria

3 Moderado impacto Cobertura poco extendida Necesidad de reportar al regulador

2 Bajo impacto Poca cobertura en prensa

1 Sin impacto Sin cobertura en prensa Sin impacto

Rango

Probabilidad Descripción

5 Casi seguro

4 Muy probable

3 Posible

2 Improbable

1 Muy improbable

El nivel de riesgo inherente sería la probabilidad de ocurrencia por el impacto sin tener

en cuenta los controles existentes. El nivel de riesgo residual se calcularía de la misma

forma, pero teniendo en cuenta la efectividad de los controles implantados en la

organización. De esta manera, se obtendría una ordenación de riesgos de mayor a

menor criticidad.

3. Tratamiento del riesgo: En esta fase se seleccionará la opción de tratamiento más

adecuada para cada riesgo: evitar, mitigar, transferir o aceptar. Para elegir las

opciones, o una combinación de ellas, se considerará el nivel de tolerancia al riesgo y

criterios coste-beneficio.

o Evitar el riesgo dejando de realizar la actividad, ya que por ejemplo el coste de

la mitigación es mayor que el beneficio.

o Mitigar el riesgo implantando los controles necesarios para reducirlo por debajo

del nivel de tolerancia

o Transferir el riesgo por ejemplo contratando un seguro

o Aceptar el riesgo al estar por debajo del nivel de tolerancia.

4. Seguimiento y monitorización: Esta fase es continua y paralela a las anteriores. Dado

que los riesgos pueden variar a lo largo del tiempo es necesario realizar una

monitorización continua de los mismos. Para ellos, deberá monitorizarse los planes de

acción definidos en la fase de tratamiento, así como establecer las herramientas

adecuadas para una medición continua (por ejemplo, a través de indicadores).

8. Regulación y leyes

República Dominicana es uno de 10 países de la región con una Estrategia de Nacional de

Ciberseguridad para proteger a ciudadanos, empresas y gobierno en el ciberespacio. La Estrategia

Nacional de Ciberseguridad fue aprobada mediante el decreto No. 230-18 , como voluntad del

Notas técnicas EOI Digital Learning Experiences 13

Estado dominicano de hacer frente a las amenazas cibernéticas y como mecanismo para crear un

ciberespacio más seguro (https://republicadigital.gob.do/eje/ciberseguridad/) .

Los otros países de la región que cuentan con una Estrategia Nacional de Ciberseguridad son

Colombia, Chile, Costa Rica, Jamaica, México, Panamá, Trinidad y Tobago, Panamá y Guatemala.

La regulación dominicana sobre seguridad informática y ciberseguridad está repartida entre varias

leyes y acuerdos internacionales. La de seguridad TIC es cubierta por la ley contra delitos de alta

tecnología (http://www.oas.org/juridico/PDFs/repdom_ley5307.pdf) y la seguridad de datos

personales está cubierta por las leyes de comunicaciones electrónicas y la de protección integral

de los datos personales (http://dominicana.gob.do/index.php/seguridad-y-delito-electronico) .

Es importante, no obstante, que cada organización identifique las diferentes regulaciones que le

aplican. Estas pueden resultar de aplicación por la geografía en la que operan o por los datos que

manejan (por ejemplo, PCI para datos de tarjetas). A continuación, se resumen, las principales

regulaciones en Estados Unidos y Europa sobre la protección de datos, así como PCI para datos

de tarjetas:

US GLBA: La Ley Gramm-Leach-Bliley (GLBA) es una ley federal de los Estados

Unidos que requiere que las instituciones financieras expliquen cómo comparten y

protegen la información privada de sus clientes. Para cumplir con GLBA, las

instituciones financieras deben comunicar a sus clientes cómo comparten su

información confidencial, informar a los clientes de su derecho de exclusión si prefieren

que sus datos personales no se compartan con terceros y aplicar protecciones

específicas a los clientes.

US HIPAA: La ley de privacidad de HIPAA establece estándares nacionales para

proteger los registros médicos de los individuos, así como su información personal de

salud. El objetivo, es proteger la privacidad de la información de salud del paciente, y

establecer límites y condiciones sobre los usos y divulgaciones que se pueden hacer

de dicha información sin su autorización. La ley también otorga a los pacientes

derechos sobre su información, incluidos los derechos para examinar y obtener una

copia de sus registros de salud y para solicitar correcciones.

UE GDPR: La GDPR busca proteger los datos personales y la forma en la que las

organizaciones los procesan, almacenan y, finalmente, destruyen, cuando esos datos

ya no son requeridos. La ley provee control acerca de cómo las compañías pueden

usar la información que está directa y personalmente relacionada con los individuos, y

otorga derechos específicos al cliente. Además, establece normas muy estrictas que

rigen lo que sucede si se viola el acceso a datos personales y las consecuencias,

incluido elevadas multas, que las organizaciones pueden sufrir en esos casos.

PCI: El Estándar de Seguridad de Datos para la Industria de Tarjeta de Pago (Payment

Card Industry Data Security Standard) fue desarrollado por un comité conformado por

las compañías de tarjetas (débito y crédito) más importantes, como una guía que ayude

a las organizaciones que procesan, almacenan y/o transmiten datos de tarjetas, a

asegurar dichos datos, con el fin de evitar los fraudes que involucran tarjetas de pago

débito y crédito.

Notas técnicas EOI Digital Learning Experiences 14

Las compañías que procesan, guardan o transmiten datos de tarjetas deben cumplir

con el estándar o podrían perder los permisos para procesar las tarjetas de crédito y

débito (perdida de franquicias), enfrentar auditorías rigurosas o pagos de multas. Los

comerciantes y proveedores de servicios de tarjetas de crédito y débito, deben validar

su cumplimiento al estándar de forma periódica.

9. Roles y capacitación

El CISO (Chief Information Security Officer) es el director de seguridad de la información y la figura

responsable de la ciberseguridad en una organización. Cada vez más, es un rol desempeñado a

nivel ejecutivo y su función principal es la de alinear la ciberseguridad con los objetivos de negocio.

De esta forma se garantiza en todo momento que los activos de la organización están protegidos

adecuadamente.

Sin embargo, la ciberseguridad es un campo que exige multitud de perfiles profesionales,

capacitados con los conocimientos adecuados y la motivación necesaria para afrontar las

dificultades que acompañan el constante cambio tecnológico. Los vectores de amenazas, las

tecnologías emergentes y las innumerables regulaciones requieren diferentes perfiles de

profesionales, desde expertos en nuevas tecnologías, operadores de SOC, o pentesters a

profesionales de la comunicación y abogados.

En la actualidad existen diferentes certificaciones para profesionales de ciberseguridad, entre las

que destacan:

Certificaciones para la Gestión y Gobierno de Ciber Seguridad:

o CISSP: Certified Information Systems Security Profesional de ISC.

o CISM: Certified Information Security Manager de ISACA.

Certificaciones en redes:

o CCNA Routing and Switching de cisco.

o CND: Certified Network Defender de EC-Council.

Certificaciones de hacking:

o CEH: Certified Ethical Hacker de EC-Council.

o OSCP: Offensive Security Certified Professional de Offensive Security

Certificaciones en desarrollo seguro:

o ECSP: Certified Secure Programmer de EC-Council.

o CSSLP: Certified Secure Software Lifecycle Professional de ISC.

Certificaciones en técnicas forenses:

o CHFI: Computer Hacking Forensic Investigator de EC-Council.

o CCFP: Certified Cyber Forensic Profesional de ISC.

Notas técnicas EOI Digital Learning Experiences 15

También podría gustarte

- Malditos - Wilberto CantònDocumento80 páginasMalditos - Wilberto CantònfabiolaAún no hay calificaciones

- GUIA DE REGISTRO NOMBRE COMERCIAL - FormalizateDocumento2 páginasGUIA DE REGISTRO NOMBRE COMERCIAL - FormalizateEsmil Contreras HidalgoAún no hay calificaciones

- Glosario de TerminosDocumento3 páginasGlosario de TerminosEsmil Contreras HidalgoAún no hay calificaciones

- Nota Técnica Ciberseguridad M4Documento32 páginasNota Técnica Ciberseguridad M4Esmil Contreras HidalgoAún no hay calificaciones

- Nota Técnica Ciberseguridad M3Documento19 páginasNota Técnica Ciberseguridad M3Esmil Contreras HidalgoAún no hay calificaciones

- Maestria-en-Ciberseguridad-Pensum INTECDocumento1 páginaMaestria-en-Ciberseguridad-Pensum INTECEsmil Contreras HidalgoAún no hay calificaciones

- La Investigación Forense en Los Casos de Pornografía InfantilDocumento68 páginasLa Investigación Forense en Los Casos de Pornografía InfantilHackingBolivia100% (1)

- Femicidio PDFDocumento12 páginasFemicidio PDFHelen ElenaAún no hay calificaciones

- Transaccion ExtrajudicialDocumento2 páginasTransaccion ExtrajudicialThu Angelithoo Lokitopx OrezanoAún no hay calificaciones

- Causas y ConsecuenciasDocumento9 páginasCausas y ConsecuenciasVictorManuelAún no hay calificaciones

- Marco TeoricoDocumento59 páginasMarco TeoricoYajahira FloresAún no hay calificaciones

- Síndrome de EstocolmoDocumento2 páginasSíndrome de EstocolmoKIMBERLY EUGENIA LOARCAAún no hay calificaciones

- Madeleine Truel 22222Documento4 páginasMadeleine Truel 22222Mari Sayán Murriel100% (1)

- El Delito y La Psicología Del DelincuenteDocumento5 páginasEl Delito y La Psicología Del DelincuenteManuel LopezAún no hay calificaciones

- Seminario de Etica Profesional - UbpDocumento21 páginasSeminario de Etica Profesional - UbpBeatriz Elena Barreneche50% (2)

- Prueba Electivo Ciudad ContemporaneaDocumento6 páginasPrueba Electivo Ciudad ContemporaneaFernanda YáñezAún no hay calificaciones

- Cómo Calcular La Pena en El Sistema de TerciosDocumento17 páginasCómo Calcular La Pena en El Sistema de TerciosJavier Renato Cueva SalaverryAún no hay calificaciones

- TC Gaceta Constitucional. - #53 (May. 2012)Documento4 páginasTC Gaceta Constitucional. - #53 (May. 2012)hemerotecaunifeAún no hay calificaciones

- Ley 734 Ley Organica de La Policia NacionalDocumento30 páginasLey 734 Ley Organica de La Policia NacionalBorisViscarraAún no hay calificaciones

- Telefonos Emergencia 2015Documento1 páginaTelefonos Emergencia 2015LuM.deArizpe100% (1)

- Lavado de DineroDocumento102 páginasLavado de DineroFlor De Maria SierraAún no hay calificaciones

- Seguridad Ciudadana - 1 Er AÑODocumento3 páginasSeguridad Ciudadana - 1 Er AÑOArumy Gutierrez VasquezAún no hay calificaciones

- De Piratas y Algo MasDocumento26 páginasDe Piratas y Algo Mascarobustos1969Aún no hay calificaciones

- Los Fraudes Efectuados Por Del Banco HSBC en México (El Fraude, Causas, Controles Que Fallaron y Recomendaciones) .Documento9 páginasLos Fraudes Efectuados Por Del Banco HSBC en México (El Fraude, Causas, Controles Que Fallaron y Recomendaciones) .Vera Matarrita BarqueroAún no hay calificaciones

- Diario de Clase-Ética PDFDocumento11 páginasDiario de Clase-Ética PDFSaseth Oyola MerinoAún no hay calificaciones

- José Manuel Del Amo Sánchez. La Responsabilidad Penal de Los Administradores. 2018Documento183 páginasJosé Manuel Del Amo Sánchez. La Responsabilidad Penal de Los Administradores. 2018evilellasAún no hay calificaciones

- AnexoDocumento6 páginasAnexoJoan RosalesAún no hay calificaciones

- DLCs & DLST (BOGOTA Oct 2011)Documento128 páginasDLCs & DLST (BOGOTA Oct 2011)comercial2_lpi100% (2)

- Ensayo Las Comisarias y La Influencia en Los SocioeconomicoDocumento13 páginasEnsayo Las Comisarias y La Influencia en Los SocioeconomicoNelida CordovaAún no hay calificaciones

- Balance de Prueba Por Nit (Normal) Ene-31-2017n Ago 22 8pmDocumento308 páginasBalance de Prueba Por Nit (Normal) Ene-31-2017n Ago 22 8pmcristobalAún no hay calificaciones

- Sentencia AP Mallorca KabulDocumento186 páginasSentencia AP Mallorca Kabult_arinezAún no hay calificaciones

- Anexo Personajes de Death Note PDFDocumento16 páginasAnexo Personajes de Death Note PDFBrando FernandezAún no hay calificaciones

- Delitos Contra El HonorDocumento15 páginasDelitos Contra El HonorMisael Espinoza HuamánAún no hay calificaciones

- ReporteVAF2012 LinaresDocumento3 páginasReporteVAF2012 Linaresvenezuela_awarenessAún no hay calificaciones