Documentos de Académico

Documentos de Profesional

Documentos de Cultura

Diagrama de Flujo El Virus

Cargado por

joseDescripción original:

Título original

Derechos de autor

Formatos disponibles

Compartir este documento

Compartir o incrustar documentos

¿Le pareció útil este documento?

¿Este contenido es inapropiado?

Denunciar este documentoCopyright:

Formatos disponibles

Diagrama de Flujo El Virus

Cargado por

joseCopyright:

Formatos disponibles

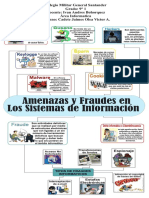

Adware Malware que le bombardea con ventanas emergentes interminables que pueden ser potencialmente peligrosas

Malware que los hackers utilizan para espiarle con el fin de acceder a su información personal, detalles bancarios o

Spyware

actividad en línea

Malware Es un término amplio que describe cualquier programa o código malicioso que es dañino para los sistemas

VIRUS INFORMÁTICO

Es un programa que se copia

automáticamente y que tiene Software malicioso que al infectar nuestro equipo le da al ciberdelincuente la capacidad de bloquear un dispositivo

por objeto alterar el normal Ransomware desde una ubicación remota y encriptar nuestros archivos quitándonos el control de toda la información y datos

funcionamiento de la

TIPOS DE VIRUS

almacenados

computadora, sin el permiso o

el conocimiento del usuario El objetivo de este malware suele ser colapsar los ordenadores y las redes informáticas, impidiendo así el trabajo a

Gusanos

los usuarios. A diferencia de los virus, los gusanos no infectan archivos.

Tiene como objetivo infiltrarse, dañar una computadora o el sistema de información sin el consentimiento de su

Troyano propietario

Es un ataque a un sistema de computadores o red que causa que un servicio o recurso sea inaccesible a los usuarios

Denegación de servicio

legítimos

Phishing Es la captación de datos personales realizada de manera ilícita o fraudulenta a través de internet

Iinjenieria social

La Ingeniería social es la práctica de obtener información

l o s t i po s de ame naz as

confidencial a través de la manipulación de usuarios legítimos. Se crea un escenario ficticio para que la víctima revele una información que,

consiste en engañar a la gente para que cedan su información en circunstancias normales, no revelaría.

Técnicas de Ingeniería Social

personal como contraseñas o datos bancarios o para que Consiste en espiar físicamente a las personas usuarias hasta poder obtener las

permitan el acceso a un equipo con el fin de instalar software claves de acceso al sistema

y f r au de s

malicioso de forma inadvertida.

Adaptadores

Keylogger con

Es hardware que se encarga de registrar hardware Son dispositivos disponibles en el mercado que vienen en dos tipos

todo lo que escribimos al utilizar el teclado, es Dispositivos

decir, puede registrar todo lo que tecleamos en

keylogger

cualquier plataforma, ya sea dentro y fuera de Contrariamente a las creencias

Internet. Al recopilar lo que escribimos, puede populares, el código de un keylogger por

guardarse en un fichero o se puede enviar a software es simple de escribir, con un

Keylogger con Enganchados

través de internet a algún correo electrónico en conocimiento básico de la API Enganchados Basado en núcleo

software

forma diaria o semanal de manera automática proporcionada por el sistema operativo

objetivo. Los keyloggers de software se

dividen en:

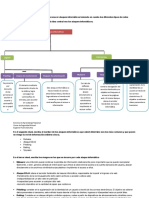

FORMAS DE TIPOS DE

PROPOSITO ¿COMOELIMINARLO?

INFECTARSE TROYANOS

Ocurren cuando se Los antivirus están

Instalación de otros programas

ejecuta un programa Exploit. diseñados para eliminar

(incluyendo aplicaciones maliciosas). infectado con un troyano. todo tipo de software

Rootkit. Trojan-Banker.

se presenta al usuario Robo de información personal: Estos programas pueden malicioso, además de

Trojan-DDoS.

como un programa información bancaria, contraseñas, ser de cualquier tipo, eliminarlos también

Trojan-Downloader.

códigos de seguridad, robo de archivos

Troyanos

aparentemente legítimo e desde instaladores hasta Trojan-DropperTrojan- FakeAV previenen de nuevas

varios, etcétera.

inofensivo, pero que, al presentaciones de fotos. infecciones actuando antes

ejecutarlo, le brinda a un Borrado, modificación o transferencia de Al ejecutar el programa, de que el sistema resulte

atacante acceso remoto al archivos (descarga o subida). este se muestra y realiza infectado. Es muy

equipo infectado Borrado completo del disco. las tareas de forma recomendable tener

Ejecución o finalización de procesos. normal, pero en un siempre un antivirus

Apagado o reiniciado del equipo. segundo plano y al instalado en el equipo y

Captura de las pulsaciones del teclado. mismo tiempo a ser posible

Capturas de pantalla. se instala el también un

Llenado del disco duro con archivos troyano firewall

inútiles.

Monitorización del sistema y seguimiento

de las acciones del usuario.

Captura de imágenes o videos a través

de la webcam, si tiene.

También podría gustarte

- Cómo protegernos de los peligros de InternetDe EverandCómo protegernos de los peligros de InternetCalificación: 4 de 5 estrellas4/5 (2)

- Trucos Diseño WebDocumento11 páginasTrucos Diseño WebComplethostAún no hay calificaciones

- AntivirusDocumento5 páginasAntivirusjoseAún no hay calificaciones

- Evidencia Mapa de Cajas Identificar Los Ataques Más Comunes A Una Red InformáticaDocumento3 páginasEvidencia Mapa de Cajas Identificar Los Ataques Más Comunes A Una Red Informáticaadssdas100% (9)

- Reconocer Ataques Informáticos Teniendo en Cuenta Los Diferentes Tipos de RedesDocumento4 páginasReconocer Ataques Informáticos Teniendo en Cuenta Los Diferentes Tipos de RedesWilson ArgoteAún no hay calificaciones

- Infografia Riesgos InformaticosDocumento1 páginaInfografia Riesgos InformaticosDora aleida PuertaAún no hay calificaciones

- Análisis de Capítulo 8Documento9 páginasAnálisis de Capítulo 8Angelica Batista100% (2)

- Amenazas MercadotecniaDocumento20 páginasAmenazas MercadotecniaCristian LagunesAún no hay calificaciones

- Problemática en Las Redes Sociales y Como Prevenirlas.Documento5 páginasProblemática en Las Redes Sociales y Como Prevenirlas.Yesid Javier RodriguezAún no hay calificaciones

- Diccionario CiberseguridadDocumento3 páginasDiccionario CiberseguridadPablo Andres Franco EcheverriAún no hay calificaciones

- Ataques InformáticosDocumento1 páginaAtaques InformáticosKilleAún no hay calificaciones

- Mapa Mental Sistemas de InformacionDocumento1 páginaMapa Mental Sistemas de InformacionPapeleria ColcopiadosAún no hay calificaciones

- Delitos CiberneticosDocumento3 páginasDelitos CiberneticosMary Vite WAún no hay calificaciones

- Cuadro SinopticoDocumento3 páginasCuadro SinopticoAngel HernandezAún no hay calificaciones

- Trabajo Final Del CursoDocumento9 páginasTrabajo Final Del CursoBryan Anime100% (1)

- CRIPTOGRAFÍADocumento1 páginaCRIPTOGRAFÍAminatohernandez40Aún no hay calificaciones

- Mapa Conceptual de VirusDocumento1 páginaMapa Conceptual de VirusMarco AntonioAún no hay calificaciones

- Tipo de Virus InformaticosDocumento2 páginasTipo de Virus InformaticosLalo ReyesAún no hay calificaciones

- Delitos InformaticosDocumento5 páginasDelitos InformaticosJavier HuamaniAún no hay calificaciones

- Fraude InformáticoDocumento9 páginasFraude InformáticoDayanara NeiraAún no hay calificaciones

- ACTIVIDAD DE APRENDIZAJE 2 Ataques Informaticos Riesgos y ConsecuenciasDocumento2 páginasACTIVIDAD DE APRENDIZAJE 2 Ataques Informaticos Riesgos y Consecuencias'Jesús Ricardo Tovar ParraAún no hay calificaciones

- Malware - Tipos - Ataques - Suzana JealDocumento4 páginasMalware - Tipos - Ataques - Suzana JealSUZANA BETZABETH JEALAún no hay calificaciones

- Evidencia Mapa de Cajas Ataques Mas Comunes A Una Red InformaticaDocumento4 páginasEvidencia Mapa de Cajas Ataques Mas Comunes A Una Red InformaticaJesús Miguel FerreiraAún no hay calificaciones

- Mapa de CajasDocumento1 páginaMapa de CajasAlfonso SaltarinAún no hay calificaciones

- 12.4-Procesos Básicos de Solución de Problemas de SeguridadDocumento17 páginas12.4-Procesos Básicos de Solución de Problemas de SeguridadRamses Daniel Villanueva PerezAún no hay calificaciones

- Amenazas A La M Quin1Documento4 páginasAmenazas A La M Quin1isssiAún no hay calificaciones

- 4atp - Mo5 - 01 - Doc - Guia1 - Clasificacion Del MalwareDocumento7 páginas4atp - Mo5 - 01 - Doc - Guia1 - Clasificacion Del MalwareJorge RojasAún no hay calificaciones

- 223Q3060 Hernandez Gomez Dalia Isabel U3 A15Documento9 páginas223Q3060 Hernandez Gomez Dalia Isabel U3 A15Rorro ProproAún no hay calificaciones

- Análisis de Capítulo 8 JADocumento9 páginasAnálisis de Capítulo 8 JAJoel ArosemenaAún no hay calificaciones

- Lista de Terminos Tecnicos de Seguridad de RedesDocumento2 páginasLista de Terminos Tecnicos de Seguridad de RedesMaria Isabel MaidanaAún no hay calificaciones

- ACFrOgB3CriTuE5eV35ALdc9Mb58OljF45IHZCNs 9f9Qb6Jv1WTqS09C5Okhcwtgtx0kQ9MOSAzS7XRUu u9cpqtJZbdaWpf t4uw4JezKgv8wr 7EGIGF8WUupePIDocumento12 páginasACFrOgB3CriTuE5eV35ALdc9Mb58OljF45IHZCNs 9f9Qb6Jv1WTqS09C5Okhcwtgtx0kQ9MOSAzS7XRUu u9cpqtJZbdaWpf t4uw4JezKgv8wr 7EGIGF8WUupePIJackie Espindola:vAún no hay calificaciones

- Software DañinosDocumento2 páginasSoftware DañinosALDAIR ALBERTO HUANCA HUAMANIAún no hay calificaciones

- Tabla Vocabulario SeguridadDocumento5 páginasTabla Vocabulario SeguridadpitogorogoritoAún no hay calificaciones

- Ciberataque LeonelDocumento3 páginasCiberataque LeonelebelisgutierrezinformaticaAún no hay calificaciones

- SeguridadDocumento3 páginasSeguridadmarinavareaAún no hay calificaciones

- Codigo MaliciosoDocumento16 páginasCodigo MaliciosoLeonel Arroyo ElizarrarazAún no hay calificaciones

- Peligros en El InternetDocumento6 páginasPeligros en El InternetKatherine NatashaAún no hay calificaciones

- Evidencia Cajas InformaticaDocumento3 páginasEvidencia Cajas InformaticaArmando Rosales RodriguezAún no hay calificaciones

- Actividad 3Documento3 páginasActividad 3erika garciaAún no hay calificaciones

- Evidencia Mapa de Cajas Identificar Los Ataques Mas Comunes A Una Red InformaticaDocumento3 páginasEvidencia Mapa de Cajas Identificar Los Ataques Mas Comunes A Una Red InformaticaFanor QuinteroAún no hay calificaciones

- MuralDocumento1 páginaMuralEsperanza Sánchez CanoAún no hay calificaciones

- DocumentosDocumento1 páginaDocumentoseidys.gonzalezAún no hay calificaciones

- Actividad 3-VirusDocumento2 páginasActividad 3-Viruseliana cortesAún no hay calificaciones

- Tarefa 1 Marcos García SuárezDocumento2 páginasTarefa 1 Marcos García SuárezMarcos García SuárezAún no hay calificaciones

- Ple GableDocumento3 páginasPle GableAndres Felipe Muñoz OrozcoAún no hay calificaciones

- Semana 10Documento1 páginaSemana 10Maria Belen Yunga CartucheAún no hay calificaciones

- TiposdevirusDocumento5 páginasTiposdevirussalvador uch de la cruzAún no hay calificaciones

- Robo de DatosDocumento3 páginasRobo de DatosLizzeth GonzálezAún no hay calificaciones

- Riesgo y Seguridad de Los ComputadoresDocumento10 páginasRiesgo y Seguridad de Los ComputadoresMaria AvilaAún no hay calificaciones

- Glosario TICSDocumento2 páginasGlosario TICSjuan pablo chingate jaraAún no hay calificaciones

- Ataques InformaticosDocumento1 páginaAtaques InformaticosJair PayoguajeAún no hay calificaciones

- Mapa Conceptual - Eugenio PucheDocumento3 páginasMapa Conceptual - Eugenio PucheEugenio Puche Sánchez100% (1)

- Evidencia AA2-1Documento3 páginasEvidencia AA2-1アルデマー ガビダAún no hay calificaciones

- ACTIVIDAD - 3.1-2-EmilyDocumento6 páginasACTIVIDAD - 3.1-2-EmilyRAMIREZ PINO EMILYAún no hay calificaciones

- Microsoft Word - Tabla Vocabulario SeguridadDocumento4 páginasMicrosoft Word - Tabla Vocabulario Seguridaddavid_driebesAún no hay calificaciones

- Taller de Seguridad Informática EnviarDocumento6 páginasTaller de Seguridad Informática Enviaryeraldin antelizAún no hay calificaciones

- Tarea 1 PDFDocumento18 páginasTarea 1 PDFMario Josue Enriquez FloresAún no hay calificaciones

- CiberseguridadDocumento1 páginaCiberseguridadNieto Reyes MarlenyAún no hay calificaciones

- Laudon&Laudon - Cap 8Documento5 páginasLaudon&Laudon - Cap 8Sabrina FondacaroAún no hay calificaciones

- Trítico - Virus InformáticosDocumento2 páginasTrítico - Virus InformáticosPaola Noh marinAún no hay calificaciones

- Esquema de Proyecto MultimediaDocumento6 páginasEsquema de Proyecto MultimediajoseAún no hay calificaciones

- Proyecto de Ciencia Casa Autosustentable 21 de AgostoDocumento23 páginasProyecto de Ciencia Casa Autosustentable 21 de AgostojoseAún no hay calificaciones

- ACTIVIDAD Menú PrincipalDocumento1 páginaACTIVIDAD Menú PrincipaljoseAún no hay calificaciones

- El Estado Peruano y La InvestigaciónDocumento1 páginaEl Estado Peruano y La InvestigaciónjoseAún no hay calificaciones

- Becerra Chavez Angel Joseph (Informe de La Clase 7)Documento11 páginasBecerra Chavez Angel Joseph (Informe de La Clase 7)joseAún no hay calificaciones

- INFORME PDocumento8 páginasINFORME PjoseAún no hay calificaciones

- Tarea Diagrama de Estados y ActividadesDocumento5 páginasTarea Diagrama de Estados y ActividadesjoseAún no hay calificaciones

- ProxiDocumento2 páginasProxijoseAún no hay calificaciones

- Informe Encuesta en WorpressDocumento13 páginasInforme Encuesta en WorpressjoseAún no hay calificaciones

- 2 DanzasDocumento1 página2 DanzasjoseAún no hay calificaciones

- Presentación Proyecto SODocumento13 páginasPresentación Proyecto SOMiguel Adolfo Tantavilca TolentinoAún no hay calificaciones

- Examen para El Primer y Segundo Nivel Del Modelo de Madurez TICDocumento10 páginasExamen para El Primer y Segundo Nivel Del Modelo de Madurez TICtxominbalzaAún no hay calificaciones

- Rup CNT 18-11-21Documento2 páginasRup CNT 18-11-21Jonathan CuasquerAún no hay calificaciones

- Squid CacheDocumento24 páginasSquid CacheAlexis Diaz del RiscoAún no hay calificaciones

- Atajos Teclado RevitDocumento2 páginasAtajos Teclado RevitFred Zúñiga C.Aún no hay calificaciones

- CB1 - M1 Ejercicios ResueltosDocumento5 páginasCB1 - M1 Ejercicios ResueltosCurso cursoAún no hay calificaciones

- Gmail - FWD - UGT INFORMA - OPOSICIONES Y CONCURSOS AYUNTAMIENTO DE VALENCIA (15 - 03 - 19)Documento2 páginasGmail - FWD - UGT INFORMA - OPOSICIONES Y CONCURSOS AYUNTAMIENTO DE VALENCIA (15 - 03 - 19)Cesar Ruiz de AdanaAún no hay calificaciones

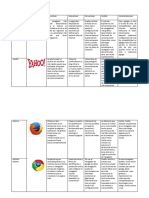

- Tabla Navegadores y Buscadores Hecho Por MelissaDocumento6 páginasTabla Navegadores y Buscadores Hecho Por MelissaMelissa HernándezAún no hay calificaciones

- Uso Correcto de Las Redes SocialesDocumento4 páginasUso Correcto de Las Redes SocialesMauricio ChavarriaAún no hay calificaciones

- Moya Ingris - Unidad 1. Actividad 2. EntregableDocumento5 páginasMoya Ingris - Unidad 1. Actividad 2. EntregableINGRIS ELENA INGRIS ELENA MOYA/PAULA0% (1)

- Tarea 4 Herramientas DigitalesDocumento6 páginasTarea 4 Herramientas DigitalesLaura Juliana ArciniegasAún no hay calificaciones

- Todas Las Redes Sociales Del MundoDocumento43 páginasTodas Las Redes Sociales Del MundoDeyvi BenitesAún no hay calificaciones

- Manual Registro de Herbalife 2020Documento12 páginasManual Registro de Herbalife 2020Cesar RosalesAún no hay calificaciones

- Mover Un Canal de YouTube de Una Cuenta de Marca A OtraDocumento4 páginasMover Un Canal de YouTube de Una Cuenta de Marca A Otrasistemas cristalAún no hay calificaciones

- Informe Packet TracerDocumento3 páginasInforme Packet TracerDalmiro PeñalozaAún no hay calificaciones

- Lista de Chequeo de Las Prácticas de Codificación Segura YKPDocumento39 páginasLista de Chequeo de Las Prácticas de Codificación Segura YKPYamir Kamell PajaroAún no hay calificaciones

- Taller OctavoDocumento9 páginasTaller OctavoAngela Gonzalez MoraAún no hay calificaciones

- Introducción A La Ingeniería SocialDocumento4 páginasIntroducción A La Ingeniería SocialRamon DatoAún no hay calificaciones

- Documento MONOGRAFIA WEBS PDFDocumento185 páginasDocumento MONOGRAFIA WEBS PDFAna V. ElizaldeAún no hay calificaciones

- Almacenamiento RemotoDocumento10 páginasAlmacenamiento RemotoCassandra HGAún no hay calificaciones

- Manual WordPressDocumento16 páginasManual WordPressVale Yépez OjedaAún no hay calificaciones

- Renovación de Herramientas DigitalesDocumento1 páginaRenovación de Herramientas DigitalesJuan Manuel RiveraAún no hay calificaciones

- 4.3 Transferencia de ArchivosDocumento4 páginas4.3 Transferencia de Archivosabad gallardoAún no hay calificaciones

- Herramientas de Monitoreo de RedDocumento2 páginasHerramientas de Monitoreo de RedljfunnyAún no hay calificaciones

- Manual de Usuario - Rol de EstudianteDocumento12 páginasManual de Usuario - Rol de EstudiantePilar Diaz VasquezAún no hay calificaciones

- Curso Word 2016Documento11 páginasCurso Word 2016Ergwin Alfonso Rojas OjedaAún no hay calificaciones

- Ingenieria Social.Documento13 páginasIngenieria Social.Angee Paola Moreno CastilloAún no hay calificaciones

- Instructivo Remuner FinalDocumento1 páginaInstructivo Remuner FinalSergio A Amaris CervantesAún no hay calificaciones

- Conectar Windows 10 A InternetDocumento8 páginasConectar Windows 10 A InternetauriAún no hay calificaciones