Documentos de Académico

Documentos de Profesional

Documentos de Cultura

Laboratorio-UCSS Seguridad Informatica-Criptografia

Cargado por

Suzanne Fiorella Rodriguez TellesDescripción original:

Título original

Derechos de autor

Formatos disponibles

Compartir este documento

Compartir o incrustar documentos

¿Le pareció útil este documento?

¿Este contenido es inapropiado?

Denunciar este documentoCopyright:

Formatos disponibles

Laboratorio-UCSS Seguridad Informatica-Criptografia

Cargado por

Suzanne Fiorella Rodriguez TellesCopyright:

Formatos disponibles

UNIVERSIDAD CATOLICA SEDES SAPIENTIAE

LABORATORIO DE SEGURIDAD INFORMATICA

CRIPTOGRAFIA

La Criptografía es una rama de las matemáticas que, al orientarse al mundo de los mensajes

digitales, proporciona las herramientas idóneas para solucionar los problemas relacionados con

la autenticidad y la confiabilidad. El problema de la confidencialidad se vincula comúnmente

con técnicas denominadas de "encriptación" y la autenticidad con técnicas denominadas de

"firma digital", aunque la solución de ambos, en realidad, se reduce a la aplicación de

procedimientos criptográficos de encriptación y desincriptacion.

El uso de técnicas criptográficas tiene como propósito prevenir algunas faltas de seguridad en

un sistema computarizado

La diferencia entre Criptografía y seguridad informática puede ilustrarse así:

En un modelo criptográfico típico, existen dos puntos: "a" y "b", que se consideran fiables y,

entre ellos, se transmite información mediante un canal no fiable. La Criptografía se ocupa de

los problemas relacionados con la transmisión confidencial y segura por el medio no fiable, en

tanto la seguridad informática se ocupa de asegurar la fiabilidad de los nodos "a" y "b".

Resumen de tecnología

Como hemos estudiado anteriormente, la confidencialidad, la integridad y la disponibilidad son

los tres componentes básicos alrededor de los cuales debemos construir y mantener nuestro

modelo de seguridad. Debemos conocer diferentes métodos mediante los cuales podemos

implementar cifrado y hash en nuestra red. Deben explicarse varias terminologías antes de pasar

a la agenda principal de esta sección.Conceptos de criptografía

Criptografía

La criptografía es una técnica para cifrar los datos de texto sin cifrar en un código codificado.

Estos datos cifrados se envían a través de una red pública o privada hacia el destino para

garantizar la confidencialidad. Estos datos cifrados conocidos como "texto cifrado" se descifran

en el destino para su procesamiento. Las claves de cifrado fuertes se utilizan para evitar la

ruptura de claves. El objetivo de la criptografía no tiene que ver con la confidencialidad, sino

también con la integridad, la autenticación y el no repudio.

Material Elaborado por el Ing. Eduardo Lucas Morón Espinoza, Eduardo.moes@hotmail.com

1

UNIVERSIDAD CATOLICA SEDES SAPIENTIAE

Tipos de criptografía

Criptografía simétrica

La criptografía de clave simétrica es la técnica de criptografía más antigua y más

utilizada en el dominio de la criptografía. Los cifrados simétricos utilizan la misma

clave secreta para el cifrado y descifrado de datos. Los cifrados simétricos más

utilizados son AEG y DEG.

Material Elaborado por el Ing. Eduardo Lucas Morón Espinoza, Eduardo.moes@hotmail.com

2

UNIVERSIDAD CATOLICA SEDES SAPIENTIAE

Criptografía asimétrica / criptografía de clave pública

A diferencia de los cifrados simétricos, se utilizan dos teclas. Una clave es conocida

públicamente por todos, mientras que una clave se mantiene secreta y se utiliza para

cifrar los datos por el remitente, por lo que también se denomina criptografía de clave

pública. Cada remitente utiliza su clave secreta (también conocida como clave privada)

para cifrar sus datos antes de enviarlos. El receptor utiliza la clave pública respectiva

del remitente para descifrar los datos. RSA, DSA y el algoritmo Diffie-Hellman son

ejemplos populares de cifrados asimétricos. La criptografía de clave asimétrica ofrece

confidencialidad, integridad, autenticidad y no repudio utilizando el concepto de clave

pública y privada. La clave privada solo es conocida por el propio propietario.

Considerando que, la clave pública se emite mediante el uso de la infraestructura de

clave pública (PKI) donde una autoridad de certificación (CA) de confianza certifica la

propiedad de los pares de claves

Material Elaborado por el Ing. Eduardo Lucas Morón Espinoza, Eduardo.moes@hotmail.com

3

UNIVERSIDAD CATOLICA SEDES SAPIENTIAE

Acceso Gubernamental a Claves (GAK)

El acceso gubernamental a las claves (GAK) se refiere al acuerdo entre el gobierno y las

compañías de software. Todas las llaves o las necesarias son entregadas a una organización

gubernamental que las mantiene seguras y solo la usa cuando el tribunal emite una orden para

hacerlo.

Algoritmos de cifrado

Cifrado

Un cifrado es un conjunto de reglas mediante las cuales implementamos el cifrado. Miles de

algoritmos de cifrado están disponibles en Internet. Algunos de ellos son propietarios, mientras

que otros son de código abierto. Los métodos comunes mediante los cuales los cifrados

reemplazan los datos originales con datos cifrados son:

Sustitución

En este método, cada carácter único de los datos se sustituye por otro carácter. Un ejemplo muy

simple a este respecto sería reemplazar al personaje desplazándolo tres caracteres por delante.

Por lo tanto, "D" reemplazaría a "A" y así sucesivamente. Para hacerlo más complejo, podemos

seleccionar ciertas letras para reemplazarlas en todo el texto. En este ejemplo, el valor de la

clave es tres, y ambos nodos deberían saberlo, de lo contrario no podrían descifrar los datos.

Polialfabético

Este método hace que la sustitución sea aún más difícil de romper al usar la sustitución de

múltiples caracteres.

Keyc

En el ejemplo anterior de sustitución, usamos una clave de “tres”, Key desempeña el papel

principal en cada algoritmo de cifrado. Sin conocer la clave, los datos no pueden ser

descifrados.

Cifrado de flujo

Un tipo de cifrado de clave simétrica que cifra el texto sin formato uno por uno. Hay varios

tipos de cifrados de flujo como síncrono, asíncrono. RC4 es el tipo más común de diseño de

cifrado de flujo. La transformación de la salida encriptada varía durante el ciclo de encriptación.

Cifrado de bloque

Un tipo de cifrado de clave simétrica que cifra el texto sin formato en la longitud fija del grupo.

La transformación de datos encriptados no varía en un cifrado de bloque. Encripta el bloque de

datos usando la misma clave en cada bloque. DES y AES son tipos comunes de diseño de

cifrado de bloque.

Estándar de cifrado de datos (DES)

El algoritmo de cifrado de datos (DES) es un algoritmo de clave de gimnasia que se usó para el

cifrado, pero ahora se considera inseguro; sin embargo, sucesores como Triple DES, G-DES

reemplazaron el cifrado DES. DES utiliza un tamaño de clave de 56 bits que es demasiado

pequeño para proteger datos consistentes.

Material Elaborado por el Ing. Eduardo Lucas Morón Espinoza, Eduardo.moes@hotmail.com

4

UNIVERSIDAD CATOLICA SEDES SAPIENTIAE

El algoritmo DES consiste en 16 rondas que procesan los datos con las 16 claves redondas

intermedias de 48 bits generadas a partir de una clave de cifrado de 56 bits por un generador de

clave redonda. De manera similar, el cifrado inverso DES calcula los datos en formato de texto

claro del texto cifrado utilizando la misma clave de cifrado.

Los siguientes son los principales parámetros del Algoritmo DES.

Material Elaborado por el Ing. Eduardo Lucas Morón Espinoza, Eduardo.moes@hotmail.com

5

UNIVERSIDAD CATOLICA SEDES SAPIENTIAE

Estándar de cifrado avanzado (AES)

Cuando DESG se vuelve inseguro, y realizar el cifrado DES tres veces (3-DES o Triple-DES)

tomó mucho tiempo de cómputo y tiempo, se necesitaba otro algoritmo de cifrado que fuera

más seguro y efectivo que el DES. "Rijndael" emite un nuevo algoritmo en 2000-2001 conocido

como algoritmo de cifrado avanzado (AES). AES también es un algoritmo simétrico de clave

privada pero más fuerte y más rápida que Triple-DES. AES puede cifrar datos de 128 bits con

claves de 128/192/256 bits.

Los siguientes son los principales parámetros de AES.

Parámetros del Algoritmo AES

Para comprender el algoritmo AES, considere el escenario AES-128bit. En AES de 128 bits,

habrá 10 rondas. Las 9 rondas iniciales se realizarán en el mismo paso, es decir, sustituir bytes,

desplazamiento o filas, mezclar columnas y agregar teclas redondas. La última ronda es

ligeramente diferente con solo Sustituir bytes, desplazamiento o filas y Agregar teclas de ronda.

La siguiente figura muestra la arquitectura del algoritmo AES.

Algoritmos RC4, RC5, RC6

RC4 es una técnica de cifrado más antigua diseñada en 1P87 por Ron Rivest basada en cifrado

de flujo. RC4 se utiliza en los protocolos SSL, WEP. RC4 genera un flujo pseudoaleatorios que

se utiliza para el cifrado de texto sin formato mediante O exclusivo en bits (similar al cifrado

Vernam, excepto por los bits pseudoaleatorios generados). Del mismo modo, el proceso de

descifrado se realiza ya que es una operación simétrica. En el algoritmo RC4, el Vector de

inicialización de 24 bits (IV) genera una clave de 40 o 128 bits.

RC5 fue un Cifrado de bloque de clave simétrica introducido en 1994. RC5 tiene un tamaño de

bloque variable (32, 64 o 128 bits), tamaño de clave de 0 a 2040 bits y 0 a 255 rondas.

Función Message Digest (One-way Hash -hash de una sola vía)

El message digest es una técnica de cifrado criptográfico que se utiliza para garantizar la

integridad de un mensaje. El mensaje y el message digest se pueden enviar juntos o por

separado a través de un canal de comunicación. El receptor recalcula el hash del mensaje y lo

compara con el resumen del mensaje para asegurarse de que se hayan realizado cambios. One-

Way-Hash of Message digest significa que la función hash debe ser una operación

unidireccional. El mensaje original no debe poder recrearse. El message digest es una cadena de

Material Elaborado por el Ing. Eduardo Lucas Morón Espinoza, Eduardo.moes@hotmail.com

6

UNIVERSIDAD CATOLICA SEDES SAPIENTIAE

bits de tamaño fijo único que se calcula de manera que si se modifica un solo bit, cambia el 50%

del valor del message digest.

Función de Message Digest: MD5

El algoritmo MD5 es uno de la serie de Message digest. MD5 produce un valor hash de 128 bits

que se utiliza como suma de comprobación para verificar la integridad. El hash es la técnica

para asegurar la integridad. El valor de hash se calcula calculando algoritmos específicos para

verificar la integridad de que los datos no se modificaron. Los valores de hash desempeñan un

papel importante para demostrar la integridad no solo de los documentos e imágenes, sino

también de los protocolos para garantizar la integridad del transporte de la carga útil.

Algoritmo de hash seguro-Secure Hashing (SHA)

Como Message Digest 5 (MD5) es un algoritmo de hash criptográfico, otro algoritmo de

hashing más popular, más seguro y más utilizado es el algoritmo de hash seguro (SHA). SHA-1

es un algoritmo de hash seguro que produce un valor de hashing de 160 bits en comparación con

MD5 que produce un valor de 128 bits. Sin embargo, SHA-2 es un algoritmo de hashing aún

más seguro, robusto y seguro ahora.

Secure Hash Algorithm 2 (SHA-2)

SHA2 tiene la opción de variar el resumen entre 224 bits y 512 bits. SHA-2 es un grupo de

hashes diferentes que incluyen SHA-256, SHA-384 y SHA 512. El algoritmo criptográfico más

fuerte minimizará las posibilidades de compromiso.

Material Elaborado por el Ing. Eduardo Lucas Morón Espinoza, Eduardo.moes@hotmail.com

7

UNIVERSIDAD CATOLICA SEDES SAPIENTIAE

Realizaremos el laboratorio de Criptografía

Cifrado Simétrico, cargar el sitio web https://aesencryption.net/

1. El texto:

Solo hay un camino hacia la felicidad y es cesar de

preocuparse por cosas que están fuera del alcance de tu

voluntad. Epíteto.

2. Contraseña: Arquimedes

3. Clic en Encrypt

Resultado:

Mensaje encriptado

wCr/b1JwumhhyUQJDKOykD4JDOWUgLYH3hyPUHfPhcnkQV3rx4zXb28ReE

bbinBncjVLtZBlQT9tPCB6eu3Yw6UkRWqejTQuWiQCHtE9C8fbtaR0d4PoWz

UfQBbCwnfYD4uOnmoADJ0yjZBcsyJ15BCZiw1DW9F/FbpuLyGW1qdwIAlhgk

YsOt85MlZsFAQ0

Material Elaborado por el Ing. Eduardo Lucas Morón Espinoza, Eduardo.moes@hotmail.com

8

UNIVERSIDAD CATOLICA SEDES SAPIENTIAE

EL sitio web ahora se volverá a cargar y le proporcionara el texto cifrado, el cual puede hacer

clic en la pestaña Download. Envíe el texto a su compañero y proporcione la clave (arquimides).

Su compañero tendrá que copiar el texto cifrado y pegarlo en el primer cuadro e ingresar la

clave en el siguiente recuadro.

Cifrado Asimétrico, cargar el sitio web www.mailvelope.com/en, agregaremos la siguiente

extensión a Chrome.

1. Clic en la opción Chrome web store

2. Clic en la opción añadir a Chrome

3. Clic en la opción agregar extensión

Material Elaborado por el Ing. Eduardo Lucas Morón Espinoza, Eduardo.moes@hotmail.com

9

UNIVERSIDAD CATOLICA SEDES SAPIENTIAE

4. Se agregó exitosamente extensión

5. Clic en el candado, como se muestra en la figura.

6. En panel de control, clic en Administrar llaves

7. Generaremos las llaves públicas y privadas

Material Elaborado por el Ing. Eduardo Lucas Morón Espinoza, Eduardo.moes@hotmail.com

10

UNIVERSIDAD CATOLICA SEDES SAPIENTIAE

8. Llave publica al usuario1 y llave privada al usuario2

Nombre: usuario1

Correo electrónico: usuario1@usuario1.com

Introduzca contraseña: argos

Vuelva a introducir contraseña: argos

Clic en Generar

Generamos la llave privada al usuario2

Nombre: usuario2

Correo electrónico:usuario2@usuario2.com

Introduzca contraseña: aruk

Vuelva a introducir contraseña: aruk

Clic en Generar

Material Elaborado por el Ing. Eduardo Lucas Morón Espinoza, Eduardo.moes@hotmail.com

11

UNIVERSIDAD CATOLICA SEDES SAPIENTIAE

9. Pantalla muestra cómo se genera las llaves al usuario1, la misma secuencia para el

usuario2.

10. Debemos visualizar dos usuarios con sus respectivas llaves, clic como se observa en la

figura

11. En la siguiente pantalla, exportaremos la llave pública, recuerde que debe recordar el

archivo que se genera y copiar la llave publica en forma de texto.

Material Elaborado por el Ing. Eduardo Lucas Morón Espinoza, Eduardo.moes@hotmail.com

12

UNIVERSIDAD CATOLICA SEDES SAPIENTIAE

12. Exportando llave publica de usuario1, descargue y guarde en una ruta segura el fichero.

13. Copie todo el contenido de la llave publica en un archivo llavepublica.txt

Material Elaborado por el Ing. Eduardo Lucas Morón Espinoza, Eduardo.moes@hotmail.com

13

UNIVERSIDAD CATOLICA SEDES SAPIENTIAE

14. Regrese a la pantalla principal y realice lo siguiente

15. La llave publica será compartida con el usuario2

Material Elaborado por el Ing. Eduardo Lucas Morón Espinoza, Eduardo.moes@hotmail.com

14

UNIVERSIDAD CATOLICA SEDES SAPIENTIAE

16. Regresamos al Panel de control y clic en cifrar y descifrar archivos

17. Clic en la opción Cifrado de texto

Texto:Solo hay un camino hacia la felicidad y es cesar de

preocuparse por cosas que están fuera del alcance de tu voluntad.

Epíteto.

Siga la secuencia numerada

18. Se muestra el texto cifrado

Material Elaborado por el Ing. Eduardo Lucas Morón Espinoza, Eduardo.moes@hotmail.com

15

UNIVERSIDAD CATOLICA SEDES SAPIENTIAE

19. Copie todo el texto cifrado y cree el archivo textcifrado.txt

20. Valla a la opción Descifrado del texto y pegue el texto cifrado que copio

anteriormente.

Material Elaborado por el Ing. Eduardo Lucas Morón Espinoza, Eduardo.moes@hotmail.com

16

UNIVERSIDAD CATOLICA SEDES SAPIENTIAE

21. Recuerde la contraseña de la llave, argos y clic en Aceptar

22. Se observa el texto descifrado

Material Elaborado por el Ing. Eduardo Lucas Morón Espinoza, Eduardo.moes@hotmail.com

17

UNIVERSIDAD CATOLICA SEDES SAPIENTIAE

Herramientas de criptografía

Calculadoras de hash MD5

Hay varias herramientas de cálculo MD5 disponibles que pueden calcular directamente el valor

Hash del texto, así como las ofertas para cargar el archivo deseado. Las herramientas más

populares son:

1. HashCalc

2. Calculadora MD5

Instale la aplicación HashCalc.

Cree el siguiente archivo Test_file, con el siguiente texto.

Seleccione el Formato de datos como "File" y cargue su archivo

Seleccione el algoritmo de hash y haga clic en Calcular

Material Elaborado por el Ing. Eduardo Lucas Morón Espinoza, Eduardo.moes@hotmail.com

18

UNIVERSIDAD CATOLICA SEDES SAPIENTIAE

Ahora seleccione el formato de datos para "Text String" y escriba " IPespecialista..." en Data y

calculados MD5 y clic en Calculate

MD5 calculado para Text string “IPespecialista…” es “ce54e93c4be8b5f7191891418c44adc5”

Solo cambiando una sola letra a mayúscula cambia todo el valor de hash. MD5 calculado para el

Text string "IPEspecialista…" es "812ff80ae4da2893a72dc7cfbf735830"

String MD5

IPespecialista… ce54e93c4be8b5f7191891418c44adc5

IPEspecialista… 812ff80ae4da2893a72dc7cfbf735830

Material Elaborado por el Ing. Eduardo Lucas Morón Espinoza, Eduardo.moes@hotmail.com

19

También podría gustarte

- Las matemáticas de la criptología: Secretos demostrables y demostraciones secretasDe EverandLas matemáticas de la criptología: Secretos demostrables y demostraciones secretasAún no hay calificaciones

- Laboratorio-UCSS Seguridad Informatica-CriptografiaDocumento19 páginasLaboratorio-UCSS Seguridad Informatica-CriptografiaSuzanne Fiorella Rodriguez TellesAún no hay calificaciones

- Cyberseguridad Modulo 4Documento51 páginasCyberseguridad Modulo 4Norman De la Fuente AltanAún no hay calificaciones

- Módulo 4Documento32 páginasMódulo 4benedictoAún no hay calificaciones

- Resumen TCDocumento10 páginasResumen TCjoan manuelAún no hay calificaciones

- Algoritmos de EncriptamientoDocumento31 páginasAlgoritmos de EncriptamientoAlvaro Obrayan Hernandez GarciaAún no hay calificaciones

- Olarte Tomás Kevin Saúl CuestionarioDocumento13 páginasOlarte Tomás Kevin Saúl Cuestionarioolarte.tomas.kevinsaulAún no hay calificaciones

- 08 Conceptos de CriptografíaDocumento36 páginas08 Conceptos de CriptografíaPat AleAún no hay calificaciones

- Criptografía Simétrica y AsimétricaDocumento8 páginasCriptografía Simétrica y AsimétricaLeelee NietoAún no hay calificaciones

- T1178 12 1Documento80 páginasT1178 12 1miguelpiamonteAún no hay calificaciones

- Un Enfoque Paralelo para Mejorarla Seguridad de DatosDocumento12 páginasUn Enfoque Paralelo para Mejorarla Seguridad de DatosAlonso TenorioAún no hay calificaciones

- Presentacion de EncriptacionDocumento13 páginasPresentacion de EncriptacionJesus MartinezAún no hay calificaciones

- Qué Es La CriptografíaDocumento11 páginasQué Es La CriptografíaJoseph Osmar Sánchez NavarroAún no hay calificaciones

- Criptografía - CifradoDocumento24 páginasCriptografía - CifradoMariel LiberatoAún no hay calificaciones

- Clase 7 - 8 - La Importancia de La Criptografia para La CiberseguridadDocumento33 páginasClase 7 - 8 - La Importancia de La Criptografia para La Ciberseguridads.amesticaAún no hay calificaciones

- Tarea Capitulo 4-ResumenDocumento10 páginasTarea Capitulo 4-ResumenLuigi Noriega MoreAún no hay calificaciones

- S12.S1 - MaterialDocumento25 páginasS12.S1 - MaterialEsthidPMAún no hay calificaciones

- Introduccion Al CifradoDocumento67 páginasIntroduccion Al CifradoDesiree Alvarez TorresAún no hay calificaciones

- Cifrar Archivos PDFDocumento13 páginasCifrar Archivos PDFalexander3prieto3chaAún no hay calificaciones

- Introduccion A La CriptografiaDocumento24 páginasIntroduccion A La Criptografiagilberth araujoAún no hay calificaciones

- Algoritmos CriptográficosDocumento2 páginasAlgoritmos Criptográficosjose rafael gomez peÑaAún no hay calificaciones

- CRIPTOGRAFIADocumento5 páginasCRIPTOGRAFIAericaAún no hay calificaciones

- Método de La Encriptación de Seguridad en Un Centro de CómputoDocumento10 páginasMétodo de La Encriptación de Seguridad en Un Centro de CómputoErbys CárdenasAún no hay calificaciones

- CSE Instructor Materials Chapter4Documento29 páginasCSE Instructor Materials Chapter4henpintoAún no hay calificaciones

- Cifrado SimétricoDocumento2 páginasCifrado SimétricoAxel RojasAún no hay calificaciones

- Protocolo de EncriptacionDocumento10 páginasProtocolo de EncriptacionGrace VeraAún no hay calificaciones

- Tema CriptografiaDocumento38 páginasTema Criptografiaiamtaato14Aún no hay calificaciones

- Algoritmos de CifradoDocumento9 páginasAlgoritmos de CifradoduakAún no hay calificaciones

- Algoritmos de EncriptaciónDocumento17 páginasAlgoritmos de Encriptaciónjuankp21Aún no hay calificaciones

- Distintos Métodos de EncriptaciónDocumento10 páginasDistintos Métodos de Encriptacióncarlos oliva martiAún no hay calificaciones

- Algoritmos de Cifrado AsimétricoDocumento2 páginasAlgoritmos de Cifrado AsimétricoMach PapeleriaAún no hay calificaciones

- CifradosDocumento12 páginasCifradosAndres QuintanillaAún no hay calificaciones

- Semana 3Documento9 páginasSemana 3Edison YnoaAún no hay calificaciones

- Antologia CriptografiaDocumento10 páginasAntologia CriptografiaEmir Zapata DominguezAún no hay calificaciones

- Encriptación o Cifrado de DatosDocumento14 páginasEncriptación o Cifrado de DatosAnjhelo Jhonatan Perez Rodriguez100% (1)

- Clasificación Por Tipo de Clave CriptograficaDocumento4 páginasClasificación Por Tipo de Clave CriptograficamrvrAún no hay calificaciones

- Ciber Seguridad ResumidoDocumento2 páginasCiber Seguridad ResumidoAlba N. RosarioAún no hay calificaciones

- IPSEC2Documento10 páginasIPSEC2Welintong Alexander Cabascango TituañaAún no hay calificaciones

- SMR SER 04 EncriptacionDocumento3 páginasSMR SER 04 EncriptaciondavidAún no hay calificaciones

- CriptografiaDocumento8 páginasCriptografiaGioberty TineoAún no hay calificaciones

- 02 Estado Del ArteDocumento40 páginas02 Estado Del ArtesandraAún no hay calificaciones

- AES AlgoritmoDocumento12 páginasAES AlgoritmoruebaAún no hay calificaciones

- Investigacion Cifrado y EstenografiaDocumento9 páginasInvestigacion Cifrado y Estenografiaadriely de jesusAún no hay calificaciones

- Ejercicios ShannonDocumento3 páginasEjercicios ShannonDIANA MARCELA SARMIENTOAún no hay calificaciones

- Criptografia Tema 3Documento11 páginasCriptografia Tema 3Daniel Gil CastilloAún no hay calificaciones

- CriptaciónDocumento2 páginasCriptacióngentiAún no hay calificaciones

- CEH v10 Module 20 - Cryptography ES PDFDocumento47 páginasCEH v10 Module 20 - Cryptography ES PDFKaren Garza100% (1)

- CRIPTOLOGIADocumento23 páginasCRIPTOLOGIAmiguel villamizarAún no hay calificaciones

- CriptografiaPHP Equipo6Documento9 páginasCriptografiaPHP Equipo6Blen Mérida YucatánAún no hay calificaciones

- Criptomonedas GuiaDocumento45 páginasCriptomonedas GuiaMiguel GuevaraAún no hay calificaciones

- Algoritmos de CifradoDocumento5 páginasAlgoritmos de CifradoAngel MLAún no hay calificaciones

- Informe de RSADocumento7 páginasInforme de RSADE TODO UN POCO :3Aún no hay calificaciones

- Kleopatra LaboratorioDocumento19 páginasKleopatra LaboratorioHenry Cardenas BravoAún no hay calificaciones

- Criptografía I Sha-1Documento34 páginasCriptografía I Sha-1Antonio Flores ChoqueAún no hay calificaciones

- Cap 1 - Criptografía y BlockchainDocumento22 páginasCap 1 - Criptografía y BlockchainAndres AlmeidaAún no hay calificaciones

- Seguridad de La Información 4Documento37 páginasSeguridad de La Información 4Diego QuilodránAún no hay calificaciones

- Algoritmos SimetricosDocumento2 páginasAlgoritmos SimetricosEfren DiazAún no hay calificaciones

- AES CriptoDocumento13 páginasAES CriptoSantiago FernandezAún no hay calificaciones

- Criptografia Simetrica PresentacionDocumento25 páginasCriptografia Simetrica PresentacionErika MorenoAún no hay calificaciones

- Avance CriptografiaDocumento7 páginasAvance CriptografiaEmmanuel LopezAún no hay calificaciones

- Sesión 2 Innovación y EmprendimientoDocumento11 páginasSesión 2 Innovación y EmprendimientoSuzanne Fiorella Rodriguez TellesAún no hay calificaciones

- C-11 Diseño Vial 2 2019-2 12-11-2019Documento73 páginasC-11 Diseño Vial 2 2019-2 12-11-2019Suzanne Fiorella Rodriguez TellesAún no hay calificaciones

- 1 Exploracion Metodo GeofisicoDocumento24 páginas1 Exploracion Metodo GeofisicoSuzanne Fiorella Rodriguez TellesAún no hay calificaciones

- Clase2 - Cuencas Hidrograficas 2020Documento12 páginasClase2 - Cuencas Hidrograficas 2020Suzanne Fiorella Rodriguez TellesAún no hay calificaciones

- Curso Completo de Aire Acondicionado Agosto - Septiembre 2017 Reter EirlDocumento330 páginasCurso Completo de Aire Acondicionado Agosto - Septiembre 2017 Reter EirlGabriel G. León100% (1)

- Manual de Dreamweaver 8Documento50 páginasManual de Dreamweaver 8profesorchonero50% (2)

- Ejercicios Direccionamiento IpDocumento10 páginasEjercicios Direccionamiento Ipmarco2731Aún no hay calificaciones

- Clase 11 26-11-19II Transformación Isotérmica TTTDocumento26 páginasClase 11 26-11-19II Transformación Isotérmica TTTLuis CamargoAún no hay calificaciones

- SEminario Temperatura 2018-1-Uni PDFDocumento6 páginasSEminario Temperatura 2018-1-Uni PDFRonald TPAún no hay calificaciones

- C3011 ING P 009 (Reparacion de Nidos) REV 1Documento10 páginasC3011 ING P 009 (Reparacion de Nidos) REV 1Rodrigo Escobar ZambranoAún no hay calificaciones

- Arq - Bioclimatica y Eficiencia EnergeticaDocumento128 páginasArq - Bioclimatica y Eficiencia EnergeticaHernan Gaona Caucha100% (1)

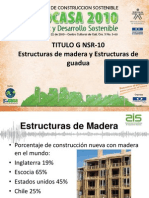

- Biocasa - 2010 - DISEÑO MADERA NSR-10Documento51 páginasBiocasa - 2010 - DISEÑO MADERA NSR-10Hermann Corzo MorgueszternAún no hay calificaciones

- Preguntas de Estabilizacion de Suelos Con CementoDocumento4 páginasPreguntas de Estabilizacion de Suelos Con CementoSansdirondine0% (1)

- OTROSÍ No. 1 Contrato de MamposteríaDocumento3 páginasOTROSÍ No. 1 Contrato de MamposteríaMaría Alejandra RiveraAún no hay calificaciones

- Cilindro Iso 15552 de Tubo Perfilado - Serie 453Documento3 páginasCilindro Iso 15552 de Tubo Perfilado - Serie 453Dácil AfonsoAún no hay calificaciones

- Cultura CaralDocumento4 páginasCultura CaralFERNANDO AGUILARAún no hay calificaciones

- Chloride 80 Net MPRDocumento6 páginasChloride 80 Net MPRfedericosanchezAún no hay calificaciones

- Analisis de CasasDocumento28 páginasAnalisis de CasasDanna PadillaAún no hay calificaciones

- Ciudad GenéricaDocumento5 páginasCiudad GenéricaAlejandro MinimalistaAún no hay calificaciones

- Crown HallDocumento2 páginasCrown HallEduardo ChasipantaAún no hay calificaciones

- KOUROI Y KORAI - CorregidaDocumento9 páginasKOUROI Y KORAI - CorregidagenrosaAún no hay calificaciones

- TP. #1 HAU RenacimientoDocumento22 páginasTP. #1 HAU RenacimientoFer ArteroAún no hay calificaciones

- MC BauchemieDocumento60 páginasMC BauchemieElías Martínez100% (1)

- Bases de Datos Unidad 4Documento18 páginasBases de Datos Unidad 4nario1989_m473375% (4)

- Curso de HTML 2Documento16 páginasCurso de HTML 2Juan José CastellanoAún no hay calificaciones

- Vanguardias Semana 12Documento197 páginasVanguardias Semana 12Fernanda23Aún no hay calificaciones

- BASE DATOS PPTO CHINO Listado de Items Con PreciosDocumento114 páginasBASE DATOS PPTO CHINO Listado de Items Con PreciosCocozna PantagoraAún no hay calificaciones

- Museo de La CuidadDocumento7 páginasMuseo de La Cuidadhasshane gomenaAún no hay calificaciones

- Cronograma Artes CuartoDocumento5 páginasCronograma Artes CuartogsilvaucmAún no hay calificaciones

- Guia Windows Seven CESCA PDFDocumento68 páginasGuia Windows Seven CESCA PDFKlinsmann Zevallos CastañedaAún no hay calificaciones

- Metodo de Explotacion Por Camaras y PilaresDocumento18 páginasMetodo de Explotacion Por Camaras y PilaresKathia Yadith Cordova RivasAún no hay calificaciones

- 6-Curso Verano - Teorica N°6 - CarpinteriaDocumento76 páginas6-Curso Verano - Teorica N°6 - CarpinteriaIary PontarolloAún no hay calificaciones

- Centro ComunalDocumento20 páginasCentro ComunalAnonymous UJLQpetFZAún no hay calificaciones