Documentos de Académico

Documentos de Profesional

Documentos de Cultura

Metodos Acceso PDF

Metodos Acceso PDF

Cargado por

dianacordovaoliverosTítulo original

Derechos de autor

Formatos disponibles

Compartir este documento

Compartir o incrustar documentos

¿Le pareció útil este documento?

¿Este contenido es inapropiado?

Denunciar este documentoCopyright:

Formatos disponibles

Metodos Acceso PDF

Metodos Acceso PDF

Cargado por

dianacordovaoliverosCopyright:

Formatos disponibles

ULADECH 2005-II

Sesion02

Control y tráfico de Redes

{Terminología

Control del Tráfico en la Red

Métodos de Acceso

Envió de Datos en una Red

Estructura de un paquete

Ing. Ovidio Ramos Rojas ULADECH-

Control de tráfico en la Red

Los equipos toman turnos para acceder a la red

durante breves períodos de tiempo

Procedimientos o métodos que gobiernan el

flujo del trafico

Demo c03dem1,2,3

Ing. Ovidio Ramos Rojas 1

ULADECH 2005-II

Métodos de Acceso

Conjunto de reglas que definen la forma en que

un equipo coloca y toma los datos de la red

Ayudan a regular el flujo del tráfico de la red

Los métodos mas importantes son:

{Acceso Múltiple por detección de portadora

y detección de colisiones (CSMA /CD)

{Acceso Múltiple por detección de portadora

con anulación de colisiones (CSMA /CA)

{Paso de testigo

{Prioridad de Demandas

Acceso Múltiple con Detección de

Portadora con Detección de Colisiones

(CSMA /CD)

Cada uno de los equipos

comprueba el medio para detectar el

tráfico de la red

Un equipo sólo puede enviar datos

cuando “detecta” que el medio esta

libre y que no hay trafico

Una vez que el equipo haya

transmitido los datos al medio,

ningún equipo puede transmitir

datos hasta que éstos hayan llegado

a su destino y el cable vuelva a estar

libre.

Cuando 2 o mas equipos

transmiten al mismo tiempo habrá

una colisión.

Ing. Ovidio Ramos Rojas 2

ULADECH 2005-II

Acceso Múltiple con Detección de

Portadora con Detección de Colisiones

(CSMA /CD)

Cuando 2 o mas equipos tratan de enviar datos

al mismo instante de tiempo, habrá una colisión

Los dos equipos implicados dejarán de

transmitir durante un periodo de tiempo aleatorio

y luego volverán a transmitir.

Cada equipo determina su período de espera,

esto reduce la posibilidad de producirse otra

colisión.

Debido a que contiene o retiene a los equipos

hasta una oportunidad de enviar, conocido

“Metodo de Contención”

Dlink –106-proto_comu.es.swf

Acceso Múltiple con Detección de

Portadora con Detección de Colisiones

(CSMA /CD)

A mayor cantidad de equipos mayor tráfico

A medida que aumenta el tráfico, tiende

aumentar el tiempo de espera lo cual lo convierte

a este método como método de acceso lento

La utilización de una red con muchos usuarios y

uso de DBA con este método, puede llegar a ser

frustrante, debido al elevado tráfico de la red

Dlink –106-proto_comu.es.swf

Demo c03demo6

Ing. Ovidio Ramos Rojas 3

ULADECH 2005-II

Acceso Múltiple con Detección de

Portadora con Anulación de Colisiones

(CSMA /CA)

Cada equipo indica su intención de transmitir

antes de transmitir los datos.

De esta forma, los equipos detectan cuando

pueden ocurrir una colisión.

Esto permite evitar transmitir colisiones

Desventaja

{El informar la intención de transmitir datos aumenta el

trafico de el medio y vuelve lenta la red generando el

bajo rendimiento de la red.

{Demo c03demo7

Método de Acceso paso de Testigo

Circula por el medio de equipo en

equipo un “paquete” especial llamdo

testigo

Cuando un equipo tiene que enviar

datos a través de la red, tiene que

esperar a un testigo libre

Cuando se detecta un testigo libre

este se apodera de él si tiene datos

que enviar

Mientras se este usando el testigo,

los otros equipos no pueden

transmitir.

No se producen colisiones ni

contención, no se pierde tiempo

esperando a que los equipos

vuelvan a enviar los datos.

Demo c03demo8, 9, 10, 11,12

Ing. Ovidio Ramos Rojas 4

ULADECH 2005-II

Método de Acceso prioridad de

demandas

Diseñado para el estándar Ethernet

100Mbps conocido como 100VG-AnyLAN.

Estandarizado por la IEEE como 802.12

Esta basado en el hecho de que la

gestión lo realizan los nodos repetidores y

finales.

Realizan una búsqueda Round-robin de

peticiones de envío de todos los nodos.

El repetidor o Hub es el responsable de

conocer todas las direcciones, enlaces y

nodos finales y comprobar que todo está

funcionando

Un nodos final, equipo, switch, router,

bridge.

Demo c03demo13,14

Método de Acceso prioridad de

demandas

Pueden causar contención si transmiten al

mismo tiempo

Para esto se usa las prioridades baja y alta

Dos iguales se alterna entre las dos

Los equipos pueden recibir y transmitir al mismo

tiempo

Se usa 4 pares de hilos, dividiendo en 4 las

transmisiones por cada uno a 25Mhz

Demo c03demo13,14

Ing. Ovidio Ramos Rojas 5

ULADECH 2005-II

Método de Acceso prioridad de

demandas

Solo hay comunicación entre el equipo que

envía y el que recibe.

Mas eficiente que el CSMA /CD

Cada hub conoce los nodos finales y

repetidores que están conectados a el

directamente.

Trabajan bajo el control de hub o switch

Demo c03demo13,14

Resumen

La gestión de datos en una red es una forma de

controlar el tráfico de la red

El conjunto de reglas que gobiernan cómo se

controla el tráfico de la red se denomina Método

de acceso.

El CSMA /CD un equipo espera a que no se

este trasmitiendo en la red, para poder transmitir

El CSMA / CA, un equipo transmite su intención

de transmitir, antes de enviar sus datos

Paso de testigo, espera a un testigo antes de

transmitir

Prioridades de demandas, cada equipo se

comunica con un hub

Ing. Ovidio Ramos Rojas 6

ULADECH 2005-II

Envío de datos en una red

Los datos enviados en un solo bloque

pueden colapsar la red imposibilitando

la comunicación apropiada.

Esto se minimiza con la división de

los bloques.

Los datos se envían divididos en

bloques mas pequeños y manejables.

Mejor gestión de control de errores,

volviendo a retransmitir solo a la

pequeñas porciones.

Estructura de un paquete

Los bloques pequeños y manejables

se denominan “paquetes”.

Componentes de un paquete:

{Dirección de Origen (realiza el envío)

{Datos

{Dirección de destino (recibirá)

{Instrucciones como pasar los datos

{Como reorganizar los datos

{Comprobación de errores

Estos se agrupan en 3 secciones

{Cabecera (Header)

{Data

{Final (Trailer)

Ing. Ovidio Ramos Rojas 7

ULADECH 2005-II

Cabecera

Una señal de alerta que indica

que el paquete se está

transmitiendo

La dirección de origen

La dirección de destino

Información de reloj para

sincronizar la transmisión

Datos

Describe los datos que se

están enviando actualmente

Tamaño variable dependiendo

de la red

Varia entre 512 bytes o 0.5

kbytes

Mayores de 4kBytes, se divide

en bloques mas pequeño para

que puedan ser colocados en

los paquetes

Ing. Ovidio Ramos Rojas 8

ULADECH 2005-II

Final o Trailer

Varia en función del metodo o

protocolo de comunicación

Suele tener un componente de

comprobación de error (CRC)

El Codigo de Redundancia

Ciclica (CRC) es generado en el

origen

En destino de verifica este

código

Frente a condiciones distintas se

pedirá retrasmitir

Final

Ing. Ovidio Ramos Rojas 9

También podría gustarte

- Investigacion Sobre Dispositivos PerifericosDocumento16 páginasInvestigacion Sobre Dispositivos PerifericosLesdy N MateoAún no hay calificaciones

- Tareas P3 FPDocumento49 páginasTareas P3 FPCESAR ADALBERTO GARNICA ALCIVARAún no hay calificaciones

- Ambientacion y EnfriamientoDocumento7 páginasAmbientacion y EnfriamientoJhunio Marte100% (1)

- 2 - Caso NKGDocumento3 páginas2 - Caso NKGSaulRamirezAún no hay calificaciones

- SHO-Controles de Seguridad para Redes DMZ y FirewallDocumento24 páginasSHO-Controles de Seguridad para Redes DMZ y FirewallJorge BrunaAún no hay calificaciones

- Proyecto Traductor Morse Ontiveros AlbertoDocumento16 páginasProyecto Traductor Morse Ontiveros AlbertoAlberto OntiverosAún no hay calificaciones

- Trabajo de Linux DebianDocumento21 páginasTrabajo de Linux DebianJesús GarcíaAún no hay calificaciones

- Caso de EstudioDocumento38 páginasCaso de EstudioAndres AriasAún no hay calificaciones

- Herramientas CaseDocumento25 páginasHerramientas CaseMerlín Adalid Romero100% (1)

- Actividades 1 Tema 3 SMRDocumento2 páginasActividades 1 Tema 3 SMRJavi PJAún no hay calificaciones

- Topología AnilloDocumento6 páginasTopología AnilloJhAnn PauulAún no hay calificaciones

- Actividad 3. Tipos de DominioDocumento8 páginasActividad 3. Tipos de DominioLeobardo MartinezAún no hay calificaciones

- Guia de Instalación XAMPP PDFDocumento15 páginasGuia de Instalación XAMPP PDFRICARDO GARRIDOAún no hay calificaciones

- Informe de Proyecto de Animación de GráficosDocumento24 páginasInforme de Proyecto de Animación de GráficosJuan Carlos Fabian MezaAún no hay calificaciones

- Sistemas RaidDocumento10 páginasSistemas RaidfernandoAún no hay calificaciones

- ProyectoFinal EcologiaDocumento15 páginasProyectoFinal EcologiaTania TorresAún no hay calificaciones

- Propuesta Tigo FibraDocumento7 páginasPropuesta Tigo FibraKarina Angulo-SolísAún no hay calificaciones

- 7.1.1.6 Lab - Hardening A Linux SystemDocumento5 páginas7.1.1.6 Lab - Hardening A Linux SystemSergio Díaz FernándezAún no hay calificaciones

- Comunicacion A Traves de Una Red Conectada Por CablesDocumento29 páginasComunicacion A Traves de Una Red Conectada Por Cableselprofe_redes100% (3)

- Ejemplo PSIDocumento6 páginasEjemplo PSIManuel AlcoholadoAún no hay calificaciones

- 11.2.3.7 Lab - Configuring NAT Pool Overload and PATDocumento17 páginas11.2.3.7 Lab - Configuring NAT Pool Overload and PATJuan Miguel MuñozAún no hay calificaciones

- Novell NetwareDocumento27 páginasNovell NetwareLeopoldo Salazar Vera100% (1)

- Caso Practico de Border.Documento9 páginasCaso Practico de Border.jacky_97_08Aún no hay calificaciones

- L000071.21082014 Procedimiento para El Sistema de Inspeccion A Distancia Via Internet para La Inspeccion y Aceptacion de BienesDocumento23 páginasL000071.21082014 Procedimiento para El Sistema de Inspeccion A Distancia Via Internet para La Inspeccion y Aceptacion de BienesRobert JacksonAún no hay calificaciones

- HubDocumento12 páginasHubRusbelHuamanMAún no hay calificaciones

- Arq Del Computador Tarjeta Madre 4Documento33 páginasArq Del Computador Tarjeta Madre 4¡ FascinanteAún no hay calificaciones

- Diagrama Intranet EDI CodigodeBarraDocumento28 páginasDiagrama Intranet EDI CodigodeBarramaivelynAún no hay calificaciones

- Wifi MeshDocumento7 páginasWifi MeshRicardo Jose Sarmiento MejiasAún no hay calificaciones

- Presupuesto para La Instalación de Redes Del Laboratoriode CómputoDocumento18 páginasPresupuesto para La Instalación de Redes Del Laboratoriode CómputoKarin005Aún no hay calificaciones

- Mecanismos de Seguridad InformáticaDocumento4 páginasMecanismos de Seguridad InformáticaEversaínOvandoDAlençon100% (2)

- U4, El Chipset, Su Evolución y La Capacidad de Una Computadora1Documento13 páginasU4, El Chipset, Su Evolución y La Capacidad de Una Computadora1Raúl Monforte ChulinAún no hay calificaciones

- Modelo OsiDocumento5 páginasModelo OsizeriezkAún no hay calificaciones

- Modeladodatos Datawarehouse PDFDocumento24 páginasModeladodatos Datawarehouse PDFAlvaro RomeroAún no hay calificaciones

- La Primera Red Resuelta Los PicapiedraDocumento1 páginaLa Primera Red Resuelta Los PicapiedraparabajardejorgeAún no hay calificaciones

- Prueba de FactibilidadDocumento5 páginasPrueba de FactibilidadMarcelo TorrejonAún no hay calificaciones

- Data WarehouseDocumento10 páginasData WarehouseCristhian AmbrosioAún no hay calificaciones

- Principales Funciones de Windows XPDocumento26 páginasPrincipales Funciones de Windows XPkevincostner290% (1)

- Hardware LogísticoDocumento7 páginasHardware LogísticoGerman Narvaez0% (1)

- Control y Seguridad de Un Centro de CómputoDocumento2 páginasControl y Seguridad de Un Centro de CómputoAnonymous Uf021dAún no hay calificaciones

- Caso de Pizza TrakerDocumento5 páginasCaso de Pizza TrakerSef SeffusAún no hay calificaciones

- Configuración Basica EIGRP Con IPv4 - PUGA - ARBELÁEZ PDFDocumento3 páginasConfiguración Basica EIGRP Con IPv4 - PUGA - ARBELÁEZ PDFAndrés ArbeláezAún no hay calificaciones

- Configurando El Modulo de AdministracionDocumento18 páginasConfigurando El Modulo de AdministracionSaul M EquihuaAún no hay calificaciones

- Transacciones y Control de ConcurrenciasDocumento47 páginasTransacciones y Control de Concurrenciasdavid darioAún no hay calificaciones

- Ensayo de La Historia de Las Redes ComputadoraDocumento2 páginasEnsayo de La Historia de Las Redes Computadorael splist GamplaysAún no hay calificaciones

- Historia de Los Sistemas OperativosDocumento9 páginasHistoria de Los Sistemas Operativosandresito1986Aún no hay calificaciones

- Unidad IV Redes de ComputadorasDocumento11 páginasUnidad IV Redes de ComputadorasNospherat Leon GomezAún no hay calificaciones

- Unidad III 3.4 Estimacion de PersonalDocumento17 páginasUnidad III 3.4 Estimacion de Personalnaty juarezAún no hay calificaciones

- Configurar Un Servidor FTP en Windows XPDocumento9 páginasConfigurar Un Servidor FTP en Windows XPrinoyangelitoAún no hay calificaciones

- Escenari C - Ejecucion de Una RIPv1 en Una Rede de Conexion UnicaDocumento6 páginasEscenari C - Ejecucion de Una RIPv1 en Una Rede de Conexion UnicaIvan Alexander Sierra CastroAún no hay calificaciones

- Características de Diseño de Una RedDocumento16 páginasCaracterísticas de Diseño de Una RedGeorge Luis0% (1)

- Sistemas Multitarea, Proceso, UsuarioDocumento7 páginasSistemas Multitarea, Proceso, Usuariojaad61Aún no hay calificaciones

- Inteligencia Artificial AplicacionesDocumento1 páginaInteligencia Artificial AplicacionesArturo WiemerAún no hay calificaciones

- DCHPDocumento6 páginasDCHPAlex AlvarezAún no hay calificaciones

- Administracion de Redes - DNSDocumento8 páginasAdministracion de Redes - DNSYohany Enrique ORTIZ ACOSTAAún no hay calificaciones

- Estructura OrganizativaDocumento26 páginasEstructura OrganizativaCamila Alejandra Garmendia RomeroAún no hay calificaciones

- Requerimientos Del Equipo en Cuanto A La Alimentación de Energía Eléctrica y Condiciones ClimaticasDocumento12 páginasRequerimientos Del Equipo en Cuanto A La Alimentación de Energía Eléctrica y Condiciones ClimaticasIvan CastroAún no hay calificaciones

- Implementar Un Sistema de Informacion en La EmpresaDocumento13 páginasImplementar Un Sistema de Informacion en La EmpresaWilda Velasquez AntrizAún no hay calificaciones

- EthernetDocumento8 páginasEthernetSilfredoAún no hay calificaciones

- Métodos de AccesoDocumento111 páginasMétodos de AccesomaireinitaAún no hay calificaciones

- MetodosdeaccesoDocumento4 páginasMetodosdeaccesoFabricio CisnerosAún no hay calificaciones

- Fundamentos de Redes InformáticasDe EverandFundamentos de Redes InformáticasCalificación: 4.5 de 5 estrellas4.5/5 (9)

- Rol de Examenes I Bimestre Virtuales 4°, 5° y 6° PrimariaDocumento1 páginaRol de Examenes I Bimestre Virtuales 4°, 5° y 6° PrimariaStward35Aún no hay calificaciones

- UntumbesDocumento33 páginasUntumbesStward35Aún no hay calificaciones

- A Mendeley Creacion Cuenta PDFDocumento8 páginasA Mendeley Creacion Cuenta PDFStward35Aún no hay calificaciones

- Protocolo de Laboratorio de ComputoDocumento11 páginasProtocolo de Laboratorio de ComputoStward35Aún no hay calificaciones

- Examen Proyecto Final Tic Junio 2017-1Documento2 páginasExamen Proyecto Final Tic Junio 2017-1Stward350% (1)

- Manual Renati PDFDocumento54 páginasManual Renati PDFStward35Aún no hay calificaciones

- Caso ACMEDocumento2 páginasCaso ACMEStward35Aún no hay calificaciones

- Claves para Mejorar La Convivencia FamiliarDocumento4 páginasClaves para Mejorar La Convivencia FamiliarStward35Aún no hay calificaciones

- Presentacioncobit 121102111536 Phpapp01Documento30 páginasPresentacioncobit 121102111536 Phpapp01Moisés von DixonAún no hay calificaciones

- Ejemplos Diagrama CausalDocumento3 páginasEjemplos Diagrama CausalStward35100% (2)

- Problemologia PDFDocumento53 páginasProblemologia PDFStward35Aún no hay calificaciones

- Perifericos Entrada y SalidaDocumento26 páginasPerifericos Entrada y SalidaStward35Aún no hay calificaciones

- Word AvanzadoDocumento1 páginaWord AvanzadoStward35Aún no hay calificaciones

- 11 Capa 3 ProtocolosDocumento32 páginas11 Capa 3 ProtocolosStward35Aún no hay calificaciones

- Practica 17 WalleDocumento4 páginasPractica 17 WalleNOoslen de SaldierraAún no hay calificaciones

- 5.2.2.9 Lab - Configuring Switch Security FeaturesDocumento11 páginas5.2.2.9 Lab - Configuring Switch Security FeaturesRonald Enrique Artuz FallaAún no hay calificaciones

- HT2010W PDFDocumento2 páginasHT2010W PDFgaspar emiro silva gonzalezAún no hay calificaciones

- WIRESHARK Introduccion - EspañolDocumento8 páginasWIRESHARK Introduccion - EspañolxgshwAún no hay calificaciones

- Tarea6 CISCO IVDocumento14 páginasTarea6 CISCO IVEstefania Rodriguez Sanchez100% (1)

- Actividad No 4 Estandares de Comunicaciones WANDocumento8 páginasActividad No 4 Estandares de Comunicaciones WANJorge MarinAún no hay calificaciones

- Test Tema T110, Id: 0001: Cuerpo Superior de Sistemas y Tecnologías de La Información de La Administración Del EstadoDocumento32 páginasTest Tema T110, Id: 0001: Cuerpo Superior de Sistemas y Tecnologías de La Información de La Administración Del EstadoMarcelo BazánAún no hay calificaciones

- Actividad - 3 - EVIDENCIA - 1 IPV6Documento6 páginasActividad - 3 - EVIDENCIA - 1 IPV6RAUL ENRIQUE ZAMBRANO MONROYAún no hay calificaciones

- Capa de Red Modelo TCP IpDocumento4 páginasCapa de Red Modelo TCP IpFrancisco JavierAún no hay calificaciones

- 2018 2019 Ordinaria Junio Teoria Solucion PDFDocumento20 páginas2018 2019 Ordinaria Junio Teoria Solucion PDFpapiAún no hay calificaciones

- Router TeldatDocumento63 páginasRouter TeldatsopencoAún no hay calificaciones

- Practica No.1 Configuración de Una Toplogia de RedDocumento8 páginasPractica No.1 Configuración de Una Toplogia de RedEmmanuel Soperanes FernándezAún no hay calificaciones

- 14.8.1-Packet-Tracer - Tcp-And-Udp-Communications - es-XLDocumento6 páginas14.8.1-Packet-Tracer - Tcp-And-Udp-Communications - es-XLOrtiz JulianaAún no hay calificaciones

- Configuración de Vlan-Trunk-Etherchannel-StpDocumento5 páginasConfiguración de Vlan-Trunk-Etherchannel-StpErick GonzalezAún no hay calificaciones

- Cambio Parametros Configuracion HUAWEI RTN BOL - Pto Badel-BOL - Turbana CHG316901Documento35 páginasCambio Parametros Configuracion HUAWEI RTN BOL - Pto Badel-BOL - Turbana CHG316901Tarcila CadizAún no hay calificaciones

- VTPDocumento12 páginasVTPFerney Giovany Jerez VargasAún no hay calificaciones

- Modelo OSI y TCP-IPDocumento4 páginasModelo OSI y TCP-IPRuth Cujilan AriasAún no hay calificaciones

- Sistema de Cableado Estructurado (Voz/Datos)Documento12 páginasSistema de Cableado Estructurado (Voz/Datos)Carlos MarinAún no hay calificaciones

- 03 Intro BGPDocumento84 páginas03 Intro BGPRodrigo Arturo Carreño VallejoAún no hay calificaciones

- Descripción General de Las Funciones de VLAN y Guía de ConfiguraciónDocumento57 páginasDescripción General de Las Funciones de VLAN y Guía de ConfiguraciónEudes MillanAún no hay calificaciones

- SRWE Module 6Documento32 páginasSRWE Module 6Alejandro Rojano GómezAún no hay calificaciones

- VSwitch AbiertoDocumento14 páginasVSwitch AbiertoRaùl Gallegos HerreraAún no hay calificaciones

- SRWE Module 10Documento41 páginasSRWE Module 10Daniel Garcia GonzalezAún no hay calificaciones

- 3 WiFiDocumento2 páginas3 WiFiasesora educacionAún no hay calificaciones

- Laboratorio Servidor DHCP Snooping e Inspección ArpDocumento4 páginasLaboratorio Servidor DHCP Snooping e Inspección ArpMarvin Alejandro Arceo AlcocerAún no hay calificaciones

- LOYTEC DALI 2022 SpanishDocumento28 páginasLOYTEC DALI 2022 SpanishAndres Estepa RojasAún no hay calificaciones

- Laboratorio #1 Modelo OSIDocumento5 páginasLaboratorio #1 Modelo OSIJose Andres Garcia FlorezAún no hay calificaciones

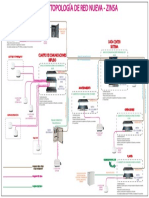

- Topologia de RED ZINSA 12.05.22Documento1 páginaTopologia de RED ZINSA 12.05.22Ulices ChampaAún no hay calificaciones

- Trabajo 4 Parte 2 ResueltoDocumento4 páginasTrabajo 4 Parte 2 ResueltocdkueaAún no hay calificaciones