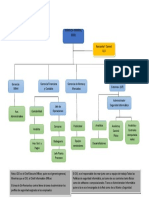

DocumentoOrganigrama Empresarial y Controles de seguridad.doccargado por

DocumentoOrganigrama Empresarial y Controles de seguridad.doccargado por Jaime Niño Galeano

Jaime Niño Galeano Documentoevaluación seguridadcargado por

Documentoevaluación seguridadcargado por Jaime Niño Galeano

Jaime Niño Galeano DocumentoDiseno_controles_aplicacion.pdfcargado por

DocumentoDiseno_controles_aplicacion.pdfcargado por Jaime Niño Galeano

Jaime Niño Galeano DocumentoFunción Staff.doccargado por

DocumentoFunción Staff.doccargado por Jaime Niño Galeano

Jaime Niño Galeano DocumentoActividadades de Apropiacion Del Conocimiento-jaime Niñocargado por

DocumentoActividadades de Apropiacion Del Conocimiento-jaime Niñocargado por Jaime Niño Galeano

Jaime Niño Galeano DocumentoControles y aplicación para una empresacargado por

DocumentoControles y aplicación para una empresacargado por Jaime Niño Galeano

Jaime Niño Galeano DocumentoActividad No 4 Delitos informaticos y terrorismo computacional.doccargado por

DocumentoActividad No 4 Delitos informaticos y terrorismo computacional.doccargado por Jaime Niño Galeano

Jaime Niño Galeano DocumentoEvidencias-3.doccargado por

DocumentoEvidencias-3.doccargado por Jaime Niño Galeano

Jaime Niño Galeano DocumentoActividad Para Entregarcargado por

DocumentoActividad Para Entregarcargado por Jaime Niño Galeano

Jaime Niño Galeano DocumentoLa Integración de Datoscargado por

DocumentoLa Integración de Datoscargado por Jaime Niño Galeano

Jaime Niño Galeano DocumentoOrganigrama Empresarial y Controles de Seguridadcargado por

DocumentoOrganigrama Empresarial y Controles de Seguridadcargado por Jaime Niño Galeano

Jaime Niño Galeano DocumentoFunción Staffcargado por

DocumentoFunción Staffcargado por Jaime Niño Galeano

Jaime Niño Galeano DocumentoActividad Para Entregar base de datos y generalidadescargado por

DocumentoActividad Para Entregar base de datos y generalidadescargado por Jaime Niño Galeano

Jaime Niño Galeano Documentoseguridad base de datoscargado por

Documentoseguridad base de datoscargado por Jaime Niño Galeano

Jaime Niño Galeano DocumentoEvidencias-3.doccargado por

DocumentoEvidencias-3.doccargado por Jaime Niño Galeano

Jaime Niño Galeano DocumentoEvidencias-3cargado por

DocumentoEvidencias-3cargado por Jaime Niño Galeano

Jaime Niño Galeano DocumentoActividad No 4 Delitos Informaticos y Terrorismo Computacionalcargado por

DocumentoActividad No 4 Delitos Informaticos y Terrorismo Computacionalcargado por Jaime Niño Galeano

Jaime Niño Galeano DocumentoCaso 4 Diseño de Bases de Datos Relacionalescargado por

DocumentoCaso 4 Diseño de Bases de Datos Relacionalescargado por Jaime Niño Galeano

Jaime Niño Galeano DocumentoPreguntas Interpretativascargado por

DocumentoPreguntas Interpretativascargado por Jaime Niño Galeano

Jaime Niño Galeano DocumentoEvaluacion Costos Indirectos I.docxcargado por

DocumentoEvaluacion Costos Indirectos I.docxcargado por Jaime Niño Galeano

Jaime Niño Galeano DocumentoTipos de Cardinalidadcargado por

DocumentoTipos de Cardinalidadcargado por Jaime Niño Galeano

Jaime Niño Galeano DocumentoActividad No4 Proyecto Final CRScargado por

DocumentoActividad No4 Proyecto Final CRScargado por Jaime Niño Galeano

Jaime Niño Galeano

Documentos de Académico

Documentos de Profesional

Documentos de Cultura