DocumentoInteligencia Artificial - c2cargado por

DocumentoInteligencia Artificial - c2cargado por Paola Torres

Paola Torres DocumentoInteligencia Artificial - c1cargado por

DocumentoInteligencia Artificial - c1cargado por Paola Torres

Paola Torres DocumentoCISCO CYBERCECURITY LECCION 2.docxcargado por

DocumentoCISCO CYBERCECURITY LECCION 2.docxcargado por Paola Torres

Paola Torres DocumentoFinal-Exam-Evaluacio-n-final-Cybersecurity.pdfcargado por

DocumentoFinal-Exam-Evaluacio-n-final-Cybersecurity.pdfcargado por Paola Torres

Paola Torres DocumentoFinal-Exam-Evaluacio-n-final-Cybersecurity.pdfcargado por

DocumentoFinal-Exam-Evaluacio-n-final-Cybersecurity.pdfcargado por Paola Torres

Paola Torres Documento379039711-Final-Exam-Evaluacio-n-final-Cybersecurity-Essentials.pdfcargado por

Documento379039711-Final-Exam-Evaluacio-n-final-Cybersecurity-Essentials.pdfcargado por Paola Torres

Paola Torres DocumentoCISCO CYBERCECURITY LECCION 2.docxcargado por

DocumentoCISCO CYBERCECURITY LECCION 2.docxcargado por Paola Torres

Paola Torres DocumentoCISCO.docxcargado por

DocumentoCISCO.docxcargado por Paola Torres

Paola Torres DocumentoCISCO.docxcargado por

DocumentoCISCO.docxcargado por Paola Torres

Paola Torres DocumentoCISCO.docxcargado por

DocumentoCISCO.docxcargado por Paola Torres

Paola Torres DocumentoCISCO.docxcargado por

DocumentoCISCO.docxcargado por Paola Torres

Paola Torres DocumentoCISCO.docxcargado por

DocumentoCISCO.docxcargado por Paola Torres

Paola Torres Documentocisco.docxcargado por

Documentocisco.docxcargado por Paola Torres

Paola Torres Documentocisco seguridad.docxcargado por

Documentocisco seguridad.docxcargado por Paola Torres

Paola Torres Documentodocumentacion de seguridad.docxcargado por

Documentodocumentacion de seguridad.docxcargado por Paola Torres

Paola Torres Documentoseguridad.docxcargado por

Documentoseguridad.docxcargado por Paola Torres

Paola Torres Documentoinformacion seguridad.docxcargado por

Documentoinformacion seguridad.docxcargado por Paola Torres

Paola Torres DocumentoInformacion Seguridadcargado por

DocumentoInformacion Seguridadcargado por Paola Torres

Paola Torres DocumentoPractica de arquitectura.docxcargado por

DocumentoPractica de arquitectura.docxcargado por Paola Torres

Paola Torres DocumentoPractica de arquitectura.docxcargado por

DocumentoPractica de arquitectura.docxcargado por Paola Torres

Paola Torres DocumentoInvestigacion Sistemas de Informacioncargado por

DocumentoInvestigacion Sistemas de Informacioncargado por Paola Torres

Paola Torres DocumentoPractica de Arquitecturacargado por

DocumentoPractica de Arquitecturacargado por Paola Torres

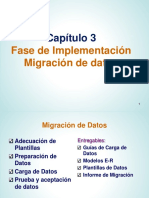

Paola Torres DocumentoCapítulo 3 (2P) - Fase de Implementación (Migración de Datos)cargado por

DocumentoCapítulo 3 (2P) - Fase de Implementación (Migración de Datos)cargado por Paola Torres

Paola Torres DocumentoMedidas de Superficiecargado por

DocumentoMedidas de Superficiecargado por Paola Torres

Paola Torres DocumentoNESSA1cargado por

DocumentoNESSA1cargado por Paola Torres

Paola Torres Documento1DEFINICIONEScargado por

Documento1DEFINICIONEScargado por Paola Torres

Paola Torres![0% de 22425954-tesis-sebastien-luciat[1] completado](https://s-f.scribdassets.com/images/progress/bar.png?8d0269941) Documento22425954-tesis-sebastien-luciat[1]cargado por

Documento22425954-tesis-sebastien-luciat[1]cargado por Paola Torres

Paola Torres![0% de 22425954-tesis-sebastien-luciat[1] completado](https://s-f.scribdassets.com/images/progress/bar.png?8d0269941) Documento22425954-tesis-sebastien-luciat[1]cargado por

Documento22425954-tesis-sebastien-luciat[1]cargado por Paola Torres

Paola Torres Documentoestudiomercadochocolatescargado por

Documentoestudiomercadochocolatescargado por Paola Torres

Paola Torres

Documentos de Académico

Documentos de Profesional

Documentos de Cultura

![22425954-tesis-sebastien-luciat[1]](https://imgv2-1-f.scribdassets.com/img/document/81140327/149x198/2a350e1cc2/1392323413?v=1)

![22425954-tesis-sebastien-luciat[1]](https://imgv2-1-f.scribdassets.com/img/document/78757994/149x198/fd56fe9edd/1356204675?v=1)