Documentos de Académico

Documentos de Profesional

Documentos de Cultura

Taller 2 Autenticación, Control de Acceso

Taller 2 Autenticación, Control de Acceso

Cargado por

ALVARO GUACANEME TUNJANO0 calificaciones0% encontró este documento útil (0 votos)

5 vistas1 páginaEste documento presenta un formato para un espacio académico sobre seguridad informática en el programa de ingeniería de software de la Universidad Uninpahu. El espacio académico se titula "Seguridad Informática" y es tanto teórico como práctico. Además, incluye una lista de preguntas sobre conceptos clave de seguridad como autenticación, control de acceso, no repudio e integridad de datos.

Descripción original:

Taer de seguridad informatica

Derechos de autor

© © All Rights Reserved

Formatos disponibles

PDF, TXT o lea en línea desde Scribd

Compartir este documento

Compartir o incrustar documentos

¿Le pareció útil este documento?

¿Este contenido es inapropiado?

Denunciar este documentoEste documento presenta un formato para un espacio académico sobre seguridad informática en el programa de ingeniería de software de la Universidad Uninpahu. El espacio académico se titula "Seguridad Informática" y es tanto teórico como práctico. Además, incluye una lista de preguntas sobre conceptos clave de seguridad como autenticación, control de acceso, no repudio e integridad de datos.

Copyright:

© All Rights Reserved

Formatos disponibles

Descargue como PDF, TXT o lea en línea desde Scribd

0 calificaciones0% encontró este documento útil (0 votos)

5 vistas1 páginaTaller 2 Autenticación, Control de Acceso

Taller 2 Autenticación, Control de Acceso

Cargado por

ALVARO GUACANEME TUNJANOEste documento presenta un formato para un espacio académico sobre seguridad informática en el programa de ingeniería de software de la Universidad Uninpahu. El espacio académico se titula "Seguridad Informática" y es tanto teórico como práctico. Además, incluye una lista de preguntas sobre conceptos clave de seguridad como autenticación, control de acceso, no repudio e integridad de datos.

Copyright:

© All Rights Reserved

Formatos disponibles

Descargue como PDF, TXT o lea en línea desde Scribd

Está en la página 1de 1

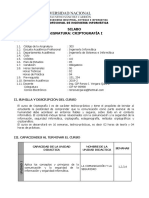

ELABORACION CONTENIDO PROGRAMATICO

CÓDIGO: GAC-FO- 164 EMISIÓN: 10/06/2015 VERSIÓN: 06 PÁGINA 1 de 1

SUBPROCESO: REVISIÓN

MACROPROCESO: PRESTACIÓN DEL SERVICIO PROCESO: GESTION ACADEMICA

CURRICULAR

FUNDACIÓN UNIVERSITARIA UNINPAHU

VICERRECTORIA ACADÉMICA

FORMATO DE ESPACIO ACADÉMICO

FACULTAD: INGENIERIA Y TECNOLOGIA DE LA INFORMACION

PROGRAMA: INGENIERÍA DE SOFTWARE

TIPO DE FORMACIÓN: PROFESIONAL

NOMBRE DEL ESPACIO ACADÉMICO: SEGURIDAD INFORMÁTICA

Carácter del espacio académico: TEÓRICO: TEÓRICO-PRÁCTICO: X PRÁCTICO:

Código: IS1699 Periodo académico: 2024-1

Historia de la Seguridad

Respetados Estudiantes, buen día, la actividad de la presente semana consiste en indagar

y desarrollar los siguientes conceptos:

Autenticación, Control de Acceso, No Repudio y Observancia.

1. ¿Qué control de acceso te protege de las ciberamanezas?

2. ¿Qué es la autenticación en el proceso de control de acceso?

3. ¿Qué tipos de autenticación hay?

4. No repudio, ¿qué significa en seguridad informática?

5. ¿Qué es el principio de no repudio?

6. ¿Cómo se garantiza el no repudio?

7. ¿Cuáles son los principios de la seguridad de la información?

8. ¿Cómo se garantiza la integridad de los datos?

Éxitos!

Docente Técnico

ALVARO GUACANEME TUNJANO

También podría gustarte

- Innovando la educación en la tecnología: Actas del II Congreso Internacional de Ingeniería de SistemasDe EverandInnovando la educación en la tecnología: Actas del II Congreso Internacional de Ingeniería de SistemasAún no hay calificaciones

- Seguridad de La Información PDFDocumento11 páginasSeguridad de La Información PDFRuth Ce SaAún no hay calificaciones

- Calidad educativa en ingeniería de sistemasDe EverandCalidad educativa en ingeniería de sistemasCalificación: 3 de 5 estrellas3/5 (2)

- Implementación de Una Metodología de Gestión de Riesgos de Información Basada en Iso/iec 27001 en El Instituto Tecnologico Superior SucreDocumento154 páginasImplementación de Una Metodología de Gestión de Riesgos de Información Basada en Iso/iec 27001 en El Instituto Tecnologico Superior SucreFL100% (2)

- Programa de Formación Titulada TECNICO EN RECURSOS HUMANOSDocumento58 páginasPrograma de Formación Titulada TECNICO EN RECURSOS HUMANOSLiliana GómezAún no hay calificaciones

- Quimica Aplicada A La Industria Version 4Documento113 páginasQuimica Aplicada A La Industria Version 4Camilo CeballosAún no hay calificaciones

- Temario Tecnología Informática UpiicsaDocumento11 páginasTemario Tecnología Informática UpiicsaRaúlSegura100% (2)

- T.P Admin APLICACIONES INFORMATICAS TELEMATICASDocumento2 páginasT.P Admin APLICACIONES INFORMATICAS TELEMATICASVivian CaleroAún no hay calificaciones

- C I Ber SeguridadDocumento15 páginasC I Ber SeguridadYulmarys AlvaradoAún no hay calificaciones

- CiberseguridadDocumento11 páginasCiberseguridadsriveroAún no hay calificaciones

- Auditoria InformaticaDocumento11 páginasAuditoria InformaticaSoporte DGPBAún no hay calificaciones

- M O CiberseguridadDocumento11 páginasM O CiberseguridadMishelle RodríguezAún no hay calificaciones

- ECOLOGIADocumento5 páginasECOLOGIARosana IbanezAún no hay calificaciones

- Tema Control de Procesos SenaDocumento78 páginasTema Control de Procesos SenaSantiago martinezAún no hay calificaciones

- Informe Programa de Formación ComplementariaDocumento6 páginasInforme Programa de Formación ComplementariaVictor Rafael Atencia UruetaAún no hay calificaciones

- Primer Avance de Proyecto TICs - GRUPO 5Documento12 páginasPrimer Avance de Proyecto TICs - GRUPO 5Isabella Cajo LalupúAún no hay calificaciones

- Desarrollo Back End para La Usabilidad Del Sistema Integrado TerepaimaDocumento71 páginasDesarrollo Back End para La Usabilidad Del Sistema Integrado TerepaimaMAGERIDYAún no hay calificaciones

- HT - Sílabo - Herramientas Tecnológicas - DBCANU 2022Documento9 páginasHT - Sílabo - Herramientas Tecnológicas - DBCANU 2022Mariela PicoAún no hay calificaciones

- Silabus Sistemas Digitales IIDocumento3 páginasSilabus Sistemas Digitales IIBenique Paricela JhonyAún no hay calificaciones

- Facultad de Ciencias E Ingeniería Escuela Profesional de Ingeniería InformáticaDocumento6 páginasFacultad de Ciencias E Ingeniería Escuela Profesional de Ingeniería InformáticaLuis Sotacuro P.Aún no hay calificaciones

- Brochure Desarrollo de Software y Programacion SeguraDocumento11 páginasBrochure Desarrollo de Software y Programacion SeguraEduardo FarroAún no hay calificaciones

- Silabo 4Documento10 páginasSilabo 4K.O.L.LAún no hay calificaciones

- Anexo PROYECTO CorregidoDocumento143 páginasAnexo PROYECTO CorregidoalexAún no hay calificaciones

- Introduccion A La CiberseguridadDocumento1 páginaIntroduccion A La CiberseguridadanturyoAún no hay calificaciones

- FORMATO - INFORME FINAL EDUCACIÓN Básica 80 HORASDocumento5 páginasFORMATO - INFORME FINAL EDUCACIÓN Básica 80 HORASmiltonrodriguezsolorzanoAún no hay calificaciones

- Jefe Seguridad WebDocumento4 páginasJefe Seguridad WebJp SudAún no hay calificaciones

- Kevin - Rodriguez - Jhon - Jajoy (Propuesta) 17-10Documento22 páginasKevin - Rodriguez - Jhon - Jajoy (Propuesta) 17-10Kirito KatskiAún no hay calificaciones

- Act TecnologicaDocumento48 páginasAct TecnologicaJuan SeguraAún no hay calificaciones

- Silabo Asignatura: Criptografía IDocumento5 páginasSilabo Asignatura: Criptografía IKatiuska OyolaAún no hay calificaciones

- Syllabus Biología Aplicada 2019aDocumento4 páginasSyllabus Biología Aplicada 2019aAndrea NaviaAún no hay calificaciones

- Silabo Sistema Operativo IIDocumento7 páginasSilabo Sistema Operativo IIpitrafa2548Aún no hay calificaciones

- RAC#2Documento14 páginasRAC#2Josue AguileraAún no hay calificaciones

- Programa - Docente 2023 24090640906020Documento10 páginasPrograma - Docente 2023 24090640906020Perez9Aún no hay calificaciones

- Sistema de Gestión en Seguridad Salud en El Trabajo Medio Ambiente Hidrocarbur T9VpejNDocumento14 páginasSistema de Gestión en Seguridad Salud en El Trabajo Medio Ambiente Hidrocarbur T9VpejNh.najarrouni2024Aún no hay calificaciones

- Programa 522203 Camara y Fotografia PDFDocumento34 páginasPrograma 522203 Camara y Fotografia PDFOscar Ivan Pineda CespedesAún no hay calificaciones

- I. Información General de La Carrera: SílaboDocumento6 páginasI. Información General de La Carrera: SílaboDilansorfAún no hay calificaciones

- Seguridad y Tecnicas de Trepa en El ArbolDocumento6 páginasSeguridad y Tecnicas de Trepa en El ArbolSandra Lorena Muñoz LinaresAún no hay calificaciones

- Silabos de Tics I A BDocumento15 páginasSilabos de Tics I A BMiguel Garcia GAún no hay calificaciones

- Diseno CurricularDocumento4 páginasDiseno CurricularjuliAún no hay calificaciones

- Ind 204 Higiene y Seguridad Industrial of Rev - Grmoreno Santa CruzDocumento5 páginasInd 204 Higiene y Seguridad Industrial of Rev - Grmoreno Santa Cruzmaya arruetaAún no hay calificaciones

- Cod. 040129053 Syllabus Fundamentos de Auditoria y Seguridades de Informática EducativaDocumento15 páginasCod. 040129053 Syllabus Fundamentos de Auditoria y Seguridades de Informática EducativaprncesacarolAún no hay calificaciones

- Diseño de Un Sistema de Seguridad Electronica para El Material Bibliográfico de La Institucion Universitaria de Envigado Con RfidDocumento25 páginasDiseño de Un Sistema de Seguridad Electronica para El Material Bibliográfico de La Institucion Universitaria de Envigado Con RfidClara PalaciosAún no hay calificaciones

- Reseña Del Estudio Sobre Medidas de Seguridad en Plataformas EducativasDocumento7 páginasReseña Del Estudio Sobre Medidas de Seguridad en Plataformas EducativasINTECOAún no hay calificaciones

- Seguridad de La InformaciónDocumento11 páginasSeguridad de La InformaciónJose JuarezAún no hay calificaciones

- Informe Cumplimiento de Tareas (Est)Documento6 páginasInforme Cumplimiento de Tareas (Est)Adriana MendozaAún no hay calificaciones

- Informe 1Documento5 páginasInforme 1Bryan PastorAún no hay calificaciones

- Modulo I Manual Practicas 2019Documento44 páginasModulo I Manual Practicas 2019Cesar FernandezAún no hay calificaciones

- Control de La Seguridad DigitalDocumento55 páginasControl de La Seguridad DigitalJORGE ARMANDO NAVARRO SOTOAún no hay calificaciones

- Informe de Auditoria Gestion Tecnologica 2015Documento8 páginasInforme de Auditoria Gestion Tecnologica 2015Anita SuärezAún no hay calificaciones

- Syllabus de Curso Aplicaciones y Servicios SegurosDocumento8 páginasSyllabus de Curso Aplicaciones y Servicios SegurosOrlando CaicedoAún no hay calificaciones

- Silabo Proyectos Agropecuarios IIDocumento5 páginasSilabo Proyectos Agropecuarios IIEnrique Ruiz Tapia0% (1)

- E4.C4.A2. TEORÍA DE LA INFORMACIÓN 2020-1 - SignedDocumento19 páginasE4.C4.A2. TEORÍA DE LA INFORMACIÓN 2020-1 - Signedgabriel jimenezAún no hay calificaciones

- Informe de Practicas Instituto Tecnotronic Juliaca PunoDocumento41 páginasInforme de Practicas Instituto Tecnotronic Juliaca PunoEdward Tace50% (2)

- SeguridadwebDocumento13 páginasSeguridadwebiarlinAún no hay calificaciones

- Seguridad in For Matic ADocumento8 páginasSeguridad in For Matic AAntonio Haro MatosAún no hay calificaciones

- 7VRA-FR-031-Sílabo Versión 2.0 - Electivo (Ciberseguridad)Documento26 páginas7VRA-FR-031-Sílabo Versión 2.0 - Electivo (Ciberseguridad)Valeria AvalosAún no hay calificaciones

- CV LuisRomero Marzo22Documento5 páginasCV LuisRomero Marzo22LuisAún no hay calificaciones

- Informacion Completa CybersecurityDocumento5 páginasInformacion Completa CybersecurityEsteban YáñezAún no hay calificaciones

- Guia 005Documento7 páginasGuia 005Ricardo OrtizAún no hay calificaciones

- Microcurrículo Por Resultados de Aprendizaje - Tics Operaciones ContablesDocumento4 páginasMicrocurrículo Por Resultados de Aprendizaje - Tics Operaciones Contablesalexander ayala mendezAún no hay calificaciones

- Proyecto - Módulos y Requerimientos Del Sistema - VentasDocumento15 páginasProyecto - Módulos y Requerimientos Del Sistema - VentasALVARO GUACANEME TUNJANOAún no hay calificaciones

- Ejercicios ConcatenarDocumento3 páginasEjercicios ConcatenarALVARO GUACANEME TUNJANOAún no hay calificaciones

- Ejercicio Diagnostico en Excel.Documento19 páginasEjercicio Diagnostico en Excel.ALVARO GUACANEME TUNJANOAún no hay calificaciones

- Ejercicio Tabla Dinamica - y GraficaDocumento6 páginasEjercicio Tabla Dinamica - y GraficaALVARO GUACANEME TUNJANOAún no hay calificaciones

- Función BUSCARV A La IzquierdaDocumento1 páginaFunción BUSCARV A La IzquierdaALVARO GUACANEME TUNJANOAún no hay calificaciones