Documentos de Académico

Documentos de Profesional

Documentos de Cultura

21 TCD TC01

Cargado por

JnXTítulo original

Derechos de autor

Formatos disponibles

Compartir este documento

Compartir o incrustar documentos

¿Le pareció útil este documento?

¿Este contenido es inapropiado?

Denunciar este documentoCopyright:

Formatos disponibles

21 TCD TC01

Cargado por

JnXCopyright:

Formatos disponibles

Caracterización de Redes. http://localhost:51235/temp_print_dirs/eXeTempPrintDir_xdLZVh/PA...

Es un código que utiliza sólo dos dígitos {0,1}

a1 * 2n-1+ a2 * 2n-2+ a3 * 2n-3+........+ an* 2n-n

Ejemplo: 10111(2

1*24+ 0*23+ 1*22+ 1*21+ 1*20 = 23(10

Código octal

Código octal. Representa valores con los siguientes ocho símbolos:

01234567

Es un código que trabaja con ocho dígitos {0, 1, 2, 3, 4, 5, 6, 7}. El método más rápido para

pasar a octal desde binario es hacer agrupaciones de tres dígitos del número en binario,

calcular el valor decimal de cada grupo, los valores obtenidos formarán el número en octal.

a1*8n-1+ a2*8n-2+ a3*8n-3+...+ an*8n-n

Ejemplo: 675(8

6 *82+7*81+5*80 = 445(10

Código hexadecimal

Código hexadecimal. Representa valores con los siguientes dieciséis símbolos:

0123456789ABCDEF

Es un código que trabaja con diez dígitos y seis letras {0, 1, 2, 3, 4, 5, 6, 7, 8, 9, A, B, C, D, E,

F}. El método más rápido para pasar de binario a hexadecimal es hacer agrupaciones de

cuatro dígitos del número en binario, calcular el valor decimal de cada grupo, los valores

obtenidos formarán el número en hexadecimal. Cuando el equivalente decimal sea superior a

9, se utilizan letras, para el 10 la A, el 11 la B, el 12 la C, el 13 la D, 14 la E y el 15 la F.

a1*16n-1+ a2*16n-2+ a3*16n-3+...+ an*16n-n

Ejemplo: CFA56(16

C*164+F *163+A*162+5*161+6*160= 328198(10

21 de 139 29/7/22, 00:51

Caracterización de Redes. http://localhost:51235/temp_print_dirs/eXeTempPrintDir_xdLZVh/PA...

2.2.- Equivalencia entre códigos.

La correspondencia entre los sistemas decimal, binario, octal y hexadecimal, es la

representada en las siguientes tablas:

Decimal Binario

0 0000

1 0001

2 0010

3 0011

4 0100

5 0101

6 0110

7 0111

8 1000

9 1001

Para representar diez símbolos necesitamos un mínimo de cuatro bits.

Octal Binario

0 000

1 001

2 010

3 011

4 100

5 101

6 110

22 de 139 29/7/22, 00:51

Caracterización de Redes. http://localhost:51235/temp_print_dirs/eXeTempPrintDir_xdLZVh/PA...

7 111

Para representar ocho símbolos necesitamos un mínimo de tres bits.

Hexadecimal Binario

0 0000

1 0001

2 0010

3 0011

4 0100

5 0101

6 0110

7 0111

8 1000

9 1001

A 1010

B 1011

C 1100

D 1101

E 1110

F 1111

Para representar dieciséis símbolos necesitamos un mínimo de cuatro bits.

El método más rápido para pasar de un código a otro es tener el número codificado en

binario y a partir de él conseguir el valor en decimal, octal o hexadecimal es una tarea

sencilla.

Ejemplos:

Conversión Octal a binario:

23 de 139 29/7/22, 00:51

Caracterización de Redes. http://localhost:51235/temp_print_dirs/eXeTempPrintDir_xdLZVh/PA...

56760(8

Si cada uno de los dígitos que forman el número octal lo tomamos como un dígito

decimal y le transformamos a su equivalente binario de 3 bits, nos quedaría que:

5 -> 101

6 -> 110

7 -> 111

6 -> 110

0 -> 000

Con lo que el número en binario que se corresponde con el octal, se representa:

56760(8 = 101 110 111 110 000(2

Conversión decimal a base e:

El paso de base decimal o base 10 a cualquier base se realiza

dividiendo sucesivamente el número que queremos

transformar utilizando como divisor la base a la que

queremos pasar el número hasta que el dividendo sea menor

que el divisor. El nuevo número se formará tomando como

primer dígito el resultado del último cociente y los restos

obtenidos en orden inverso a su obtención.

Ejemplo de conversión de decimal a binario: 23(10

T. Fernández Escudero - Elaboración propia (CC

BY) = 10111(2

Conversión de base n a base decimal:

Conversión de base n a base decimal:

El paso de cualquier base a la base diez se realiza multiplicando de derecha a izquierda

los dígitos del número que estamos transformando por potencias sucesivas de la base

en la que está dicho número empezando por el exponente cero. Cada resultado

obtenido se suma y el resultado global es el número en base 10.

Ejemplo: Si tenemos un número en base 16:

24 de 139 29/7/22, 00:51

Caracterización de Redes. http://localhost:51235/temp_print_dirs/eXeTempPrintDir_xdLZVh/PA...

CE72(16

Si lo expresamos en función de las potencias de 16, obtendríamos el equivalente en

base decimal:

C*163+ E*162+ 7*161+ 2*160= 52850(10

Conversión de base m a base n:

El paso correcto sería pasar de la base original a base 10 y después de base 10 a la

base destino.

Ejemplo:

Si partimos de un número en base 5 y queremos realizar la conversión a base 12,

primero calculamos su equivalente decimal (base 10):

104(5

1 *52+ 0*51+ 4 *50 = 29(10

A continuación pasamos el 29 decimal a base 12:

T. Fernández Escudero - Elaboración propia (CC BY)

El resultado final será: 25(12

Autoevaluación

La dirección IP 192.168.1.1 está expresada:

En código binario y su equivalente decimal es

11000000.10101000.00000001.00000001.

En hexadecimal y su equivalente binario es C0.A8.1.1.

En binario y su equivalente decimal es 192.168.1.1.

25 de 139 29/7/22, 00:51

Caracterización de Redes. http://localhost:51235/temp_print_dirs/eXeTempPrintDir_xdLZVh/PA...

En decimal y su equivalente octal es 300.250.1.1.

No es correcto. Si fuese binario solo tendría ceros y unos. Por ejemplo el 9

y el 2 no son símbolos del sistema binario.

No es correcto. Aunque podría ser hexadecimal, el equivalente que indica

no es binario ya que no solo tiene 0 y 1.

No es correcto. Si fuese binario solo tendría ceros y unos. Por ejemplo el 9

y el 2 no son símbolos del sistema binario.

Correcto. Las IP en decimal van de 0 a 255, y si cada grupo de números lo

pasamos a octal podemos ver que:

Decimal Binario Octal

11000000 = 011 000

192 = 128 + 64 300

000

10101000 = 010 101

168 = 128 + 32 + 8 250

000

1 0001 = 001 01

1 0001 = 001 01

Solución

1. Incorrecto

2. Incorrecto

3. Incorrecto

4. Opción correcta

26 de 139 29/7/22, 00:51

Caracterización de Redes. http://localhost:51235/temp_print_dirs/eXeTempPrintDir_xdLZVh/PA...

13.- Estructura de la trama Ethernet.

Caso práctico

En plena fase de comprobación de la red de la sala de

formación, Víndio visita a las chicas por si necesitan

ayuda o han encontrado algún problema que deban

registrar como incidencia que luego tendrá que

solucionar él mismo.

Constata que las tres están completando sus fichas

correctamente, pero advierte cierta anomalía en uno de

los equipos que comprueba Noiba. Ha observado que

los tiempos de respuesta no son regulares y van dando

saltos de una prueba a otra, lo que lleva a que el equipo

funciona con mucha lentitud. Alain Bachellier (CC BY-NC-SA)

Parece ser que el cable de red que han construido no encaja correctamente en

el conector y eso lleva a que en determinados momentos no hay conexión en

alguno de los pares. Noiba dice que no entiende cómo puede ser ese error

porque uno de los hilos funcione a ratos. Y Vindio le explica que la

comunicación de red requiere que cada una de las capas que recorre el

paquete se comporte como un tren al que se van acoplando vagones

especiales para recorrer partes de la vía, que deben ser retirados al salir de la

capa correspondiente.

Los impulsos eléctricos (bits) transmitidos por el medio se ordenan en forma de trama a

nivel enlace del modelo OSI, esta trama en el protocolo Ethernet organiza la secuencia de

bits como se explica en la siguiente figura.

DIRECCIÓN DIRECCIÓN LONGITUD DATOS

PREÁMBULO INICIO RELLENO

DESTINO ORIGEN DATOS (0 -

(7 BYTES) (1) (0 - 46)

(2 - 6) ( 2 - 6) (2) 1500)

Preámbulo. Son 7 bytes con el formato 10101010 (negociación de la comunicación).

Inicio. Es un campo de 1 byte compuesto por los bits 10101011, indica que comienza

la transmisión.

Dirección de destino. Es un campo que puede ocupar de 2 a 6 bytes con la dirección

(MAC) del nodo destinatario de la comunicación.

27 de 139 29/7/22, 00:51

Caracterización de Redes. http://localhost:51235/temp_print_dirs/eXeTempPrintDir_xdLZVh/PA...

Dirección de origen. Contiene la dirección MAC de la estación que emitió la trama.

Longitud. Especifica la longitud de los datos transmitidos

Datos. Son los datos a transmitir puede tener hasta 1500 bytes.

Relleno. Se utiliza para conseguir que la trama tenga el tamaño mínimo exigible por la

normativa.

CRC. Es un campo de 4 bytes que sirve para el control de errores (Código de

Redundancia Cíclica).

Brivadeneira

Para saber más

Como acabas de ver, la transmisión de mensajes que son transmitidos a través

de una red, van siendo empaquetados en diferentes tramas para pasar de una

capa a otra. En el siguiente enlace puedes ver los diferentes tipos de tramas

Ethernet que podemos encontrar en esa comunicación.

La Trama Ethernet.

28 de 139 29/7/22, 00:51

Caracterización de Redes. http://localhost:51235/temp_print_dirs/eXeTempPrintDir_xdLZVh/PA...

12.- Algoritmo de acceso al medio.

Caso práctico

Una vez finalizada la instalación de los

ordenadores en la sala de formación de la

empresa, llega el momento de comprobar el

funcionamiento de la Red, que básicamente

consiste en ver si acceden a Internet y se

conectan a las páginas más habituales para

descarga de recursos, acceso a vídeos, correo

electrónico, etc. También es necesario

Alain Bachellier (CC BY-NC-SA)

establecer comunicación privada dentro de la

red entre ordenadores y comprobar el

funcionamiento de aplicaciones de control de escritorio de forma remota.

Todas estas comprobaciones han sido asignadas a Naroba, Noiba y Jara, que

van a tener toda una mañana para probar cada uno de los equipos y completar

la ficha on-line de chequeo de cada uno de ellos, con el proceso de

comprobación que deben seguir, y anotando cualquier incidencia que se pueda

presentar.

Entienden que es una tarea sencilla y que solo tienen que seguir el guión de

esa ficha on-line, aunque cuando se ponen a ello, comprueban que aunque no

es difícil es una tarea laboriosa en la que hay que mantener mucha

concentración, especialmente si hay algún tipo de fallo, porque debe ser

registrado como una incidencia con un alto nivel de detalle, algo de lo que

depende una rápida solución del mismo para dejar el aula impecable.

Frealsanchez (CC BY-SA-3.0)

29 de 139 29/7/22, 00:51

Caracterización de Redes. http://localhost:51235/temp_print_dirs/eXeTempPrintDir_xdLZVh/PA...

El protocolo CSMA surge para solucionar el problema del reparto del canal en las redes

Ethernet, se basa en obligar a cada estación a "escuchar el canal" antes de transmitir. Si el

canal estuviera ocupado, espera para transmitir, si está libre transmite y si escucha una

colisión espera un tiempo y luego transmite.

Hay varios tipos de protocolo CSMA:

CSMA 1-persistente.

Transmite con probabilidad 1 al estar el canal desocupado.

Una colisión puede ocurrir cuando dos nodos encuentren el canal libre y

comiencen a transmitir con una separación en el tiempo menor que la distancia

que les separa.

Es sensible a los retardos de línea.

CSMA no-persistente.

Igual que el anterior, antes de transmitir se escucha al canal.

Si el canal está ocupado espera un tiempo para transmitir, este tiempo está

calculado por un algoritmo.

Se diferencia con el 1-persistente en que la estación no está escuchando

continuamente a que el canal quede libre para transmitir.

Para poco tráfico se comporta peor que el 1-persistente (es más lento) pero

cuando el tráfico es alto reduce el número de colisiones.

CSMA p-persistente.

Se utiliza en canales en los que el uso se limita a franjas de tiempo.

Si el canal está desocupado transmite con probabilidad p y q=1-p, retarda la

transmisión hasta el próximo intervalo de tiempo.

En caso de que el intervalo de tiempo estuviera ocupado el canal se comporta

como si hubiera una colisión, espera un tiempo aleatorio para poder volver a

transmitir.

Es más eficiente, en general, que cualquiera de los dos anteriores.

CSMA/CD

Cuando una estación detecta una colisión asegura una transmisión de una

fracción mínima del frame, esta fracción se denomina JAM y su objetivo es alertar

a las demás estaciones. Entonces espera un tiempo antes de volver a intentar la

transmisión.

Al detectar una colisión, las estaciones dejan de transmitir, esperan un tiempo

aleatorio y vuelven a transmitir.

Ese tiempo se denomina Backoff y debe ser aleatorio para evitar nuevas

colisiones.

30 de 139 29/7/22, 00:51

Caracterización de Redes. http://localhost:51235/temp_print_dirs/eXeTempPrintDir_xdLZVh/PA...

Frealsanchez

31 de 139 29/7/22, 00:51

Caracterización de Redes. http://localhost:51235/temp_print_dirs/eXeTempPrintDir_xdLZVh/PA...

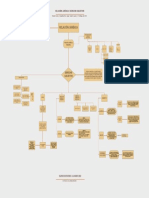

3.- Arquitectura de redes.

Caso práctico

Una de las principales tareas a la hora de configurar una

red local es la de establecer la mejor arquitectura de red

en función de los servicios que va a proporcionar y los

protocolos con los que van a trabajar. Esto es lo que

Laro explica a Jana, que estuvo realizando en una

práctica el pasado curso mientras estaba en su misma

situación, realizando el módulo de FCT.

Ella comenta que recuerda que lo vieron en clase y que

había una serie de conceptos importantes que tuvo que

aprender, pero que ahora, al llevarlos a la práctica, es

cuando los entiende realmente. Alain Bachellier (CC BY-NC-SA)

La arquitectura de redes viene definida por tres características fundamentales:

Protocolos de alto nivel: Nos dicen cómo se comunican las aplicaciones.

Protocolos de bajo nivel: Definen cómo se transmiten las señales a nivel físico, por

ejemplo por el cable.

Protocolos de nivel medio: Son protocolos más difíciles de explicar porque rigen el

funcionamiento de los niveles intermedios, que son los niveles menos visibles. Un

ejemplo serían los protocolos de acceso al medio (CSMA/CD).

32 de 139 29/7/22, 00:51

Caracterización de Redes. http://localhost:51235/temp_print_dirs/eXeTempPrintDir_xdLZVh/PA...

Computer Networks

Wired

Internet

Devices Server

1 2

ISP DNS

5

Modem / Server

Router

Switch

PN

dV

WAP Web Server

pe

el

Smart TV

nn

1 2

cry

5

Tu

En

1 2

1 2

Wireless Devices 1 2

VPN Server

William Lau - Creative Commons - Attribution - Non Commercial - ShareAlike 4.0 International

Mrlaulearning

Autoevaluación

La arquitectura de redes viene definida por tres características fundamentales:

Protocolos de nivel _______ son protocolos más difíciles de explicar

porque rigen el funcionamiento de los niveles intermedios, que son los

niveles menos visibles. Un ejemplo serían los protocolos de acceso al

medio (CSMA/CD).

medio

alto

bajo

33 de 139 29/7/22, 00:51

Caracterización de Redes. http://localhost:51235/temp_print_dirs/eXeTempPrintDir_xdLZVh/PA...

Opción correcta

Incorrecto

Incorrecto

Solución

1. Opción correcta

2. Incorrecto

3. Incorrecto

34 de 139 29/7/22, 00:51

Caracterización de Redes. http://localhost:51235/temp_print_dirs/eXeTempPrintDir_xdLZVh/PA...

3.1.- Capa, Servicio, Interfaz, Protocolo.

Las redes se organizan en capas o niveles para reducir la complejidad de su diseño ("divide y

vencerás"). Cada nivel es responsable de ofrecer servicios a niveles superiores. A la

arquitectura por niveles también se la llama Jerarquía de Protocolos.

Cuando se diseña una determinada arquitectura se deben cumplir entre otras, las siguientes

reglas:

Cada nivel dispone de un conjunto de servicios.

Los servicios están definidos mediante protocolos estándares.

Cada nivel se comunica solamente con el nivel inmediatamente superior y el

inmediatamente inferior.

Los niveles inferiores proporcionan servicios a los niveles superiores.

Los niveles de dos equipos diferentes se tienen que poner de acuerdo y utilizar las

mismas reglas de transmisión (mismo protocolo).

A los elementos activos de cada capa se les llama entidades o procesos y son estos

los que se comunican mediante el uso del protocolo.

A las entidades o procesos en máquinas diferentes que están al mismo nivel se les

llama entidades pares o procesos pares.

T. Fernández Escudero - Elaboración propia (CC BY-SA)

"Los servicios utilizan los protocolos para que haya comunicación entre los

niveles"

35 de 139 29/7/22, 00:51

Caracterización de Redes. http://localhost:51235/temp_print_dirs/eXeTempPrintDir_xdLZVh/PA...

Autoevaluación

¿Es verdadero o falso?

A la arquitectura por servicios también se la llama Jerarquía de Protocolos.

Verdadero Falso

Falso

A la arquitectura por niveles

36 de 139 29/7/22, 00:51

Caracterización de Redes. http://localhost:51235/temp_print_dirs/eXeTempPrintDir_xdLZVh/PA...

3.1.1.- Servicios.

Los servicios se pueden clasificar en:

Orientados a la conexión.

No orientados a la conexión.

Confirmados (fiables).

No confirmados (no fiables).

Los servicios posibles de una capa son:

Servicios orientados a la conexión y confirmados.

Servicios orientados a la conexión y no confirmados.

Servicios no orientados a la conexión y confirmados.

Servicios no orientados a la conexión y no confirmados.

Los servicios básicos son:

CONNECT: Para establecer una conexión. Se utiliza en comunicaciones orientadas a la

conexión.

DISCONNECT: Se utiliza para liberar una conexión y terminar la conexión. Servicio

orientado a la conexión.

DATA: Para enviar información, tanto orientado a la conexión como sin conexión.

Cuando una capa cualquiera de la arquitectura desea establecer una conexión con su

homónima remota, deberá realizar una llamada al servicio CONNECT de la capa que tienen

debajo. Ésta, a su vez, también debe realizar esa llamada, a no ser que se trate de la capa

más inferior. Lo mismo ocurre con los servicios DISCONNECT y DATA .

37 de 139 29/7/22, 00:51

Caracterización de Redes. http://localhost:51235/temp_print_dirs/eXeTempPrintDir_xdLZVh/PA...

XZise

38 de 139 29/7/22, 00:51

Caracterización de Redes. http://localhost:51235/temp_print_dirs/eXeTempPrintDir_xdLZVh/PA...

3.1.2.- Primitivas.

Un servicio está definido por un conjunto de operaciones más sencillas llamadas primitivas.

Primitiva Significado

Request (petición) Solicitud para realizar una acción

Indication (indicación) Notificación de que ha ocurrido un suceso

Response (respuesta) Solicitud de respuesta a un suceso

Notificación de que ha llegado la respuesta

Confirm (confirmación)

de una acción anterior

Las primitivas no "viajan" entre las estaciones que se comunican. Los mensajes de control o

de datos se envían como consecuencia de una llamada a la primitiva correspondiente.

Las primitivas tampoco son recibidas, sino que son utilizadas para notificar a la capa que el

mensaje ha sido recibido y está disponible para su inspección o tratamiento. Por lo tanto, las

primitivas de solicitud de envío funcionan como "llamadas al sistema", están en cada capa y

se activan dependiendo de la tarea a realizar.

Servicio.Primitiva Parámetros

Dirección de la estación de destino.

CONNECT.request Servicio requerido.

Tamaño máximo del mensaje.

Dirección de la estación de origen.

CONNECT.indication Servicio que solicita.

Tamaño máximo del mensaje.

Aceptación de la conexión.

CONNECT.response

Tamaño máximo del mensaje.

Aceptación de la conexión.

CONNECT.confirm

Tamaño máximo del mensaje.

Dirección destino.

Mensaje a enviar.

DATA.request

Tamaño del mensaje.

Número de mensaje (para el orden).

39 de 139 29/7/22, 00:51

Caracterización de Redes. http://localhost:51235/temp_print_dirs/eXeTempPrintDir_xdLZVh/PA...

Dirección de origen.

Mensaje recibido.

DATA.indication

Tamaño del mesaje.

Número del mensaje.

Número de mensaje recibido.

DATA.response

¿Hay error?

Número de mensaje recibido.

DATA.confirm

¿Hay error?

DISCONNECT.request

DISCONNECT.indication

Reglas básicas a la hora de trabajar con primitivas:

El servicio CONNECT siempre es confirmado, por lo que, si aparece, llevará siempre las

primitivas request, indication, response y confirm.

Impide la pérdida accidental de datos.

Opción al otro extremo de poder negar determinadas solicitudes de conexión.

Permite que ambos interlocutores puedan negociar las condiciones de la

comunicación.

El servicio DATA puede ser confirmado o no. Si es no confirmado, sólo llevará las

primitivas request e indication.

El servicio DISCONNECT suele ser no confirmado, aunque a veces hay que asegurar

que los dos extremos finalizan la comunicación y así liberan sus recursos reservados.

El siguiente gráfico representa una comunicación entre dos niveles reflejando los servicios y

las primitivas que intervienen.

T. Fernández Escudero - Elaboración propia (CC BY-SA)

40 de 139 29/7/22, 00:51

También podría gustarte

- Álgebra Booleana y Códigos DigitalesDocumento8 páginasÁlgebra Booleana y Códigos DigitalesPablo SalazarAún no hay calificaciones

- Circuitos DigitalesDocumento34 páginasCircuitos DigitalesAdrián RomeroAún no hay calificaciones

- Taller en Parejas Clase 3 ME 2023ADocumento8 páginasTaller en Parejas Clase 3 ME 2023AKarol Dahyan Tenorio UsmaAún no hay calificaciones

- Representación y Comunicación de La InformaciónDocumento9 páginasRepresentación y Comunicación de La InformaciónMaicol RamosAún no hay calificaciones

- Apuntes GM 233 1.1Documento5 páginasApuntes GM 233 1.1Javi RomoAún no hay calificaciones

- Códigos y Detección de ErroresDocumento14 páginasCódigos y Detección de ErroresMariana Muriel MoncadaAún no hay calificaciones

- CÓDIGOSDocumento5 páginasCÓDIGOSAna GonzalezAún no hay calificaciones

- Clase 2 - Tema 1 - Sistemas Numericos y Codigos BinariosDocumento5 páginasClase 2 - Tema 1 - Sistemas Numericos y Codigos BinariosFernando JurgensenAún no hay calificaciones

- Ejercicios Del Tema 1Documento10 páginasEjercicios Del Tema 1jose alberto mateosAún no hay calificaciones

- 02 Sistemas NumericosDocumento16 páginas02 Sistemas NumericosSergio Romano PadillaAún no hay calificaciones

- Electronica 1 Completo PDFDocumento149 páginasElectronica 1 Completo PDFmotoruaAún no hay calificaciones

- Actividad 1 Cursoinformatica 12013 2Documento10 páginasActividad 1 Cursoinformatica 12013 2pmarcel19Aún no hay calificaciones

- Informe Lab Digitales Carrillo GuanoluisaDocumento7 páginasInforme Lab Digitales Carrillo GuanoluisaJorge Efrain GalarzaAún no hay calificaciones

- 2.clase N2-Elt2680Documento5 páginas2.clase N2-Elt2680Daniel Josè Montaño MonroyAún no hay calificaciones

- Codigos BinariosDocumento5 páginasCodigos BinariosdfvefvfdvAún no hay calificaciones

- Códigos Binarios: Tabla 5Documento4 páginasCódigos Binarios: Tabla 5Gloria Alejandra Fernandez HerreraAún no hay calificaciones

- Conceptos de Aproximación Numérica y ErrorDocumento11 páginasConceptos de Aproximación Numérica y ErrorNeto Sanjuanero Campos100% (1)

- Sistemas de NumeracionDocumento42 páginasSistemas de NumeracionMauricio Nina CondeAún no hay calificaciones

- CÓDIGOSDocumento8 páginasCÓDIGOSjhonAún no hay calificaciones

- Aporte1 Trabajo Colaborativo 2Documento6 páginasAporte1 Trabajo Colaborativo 2SulmahryejAún no hay calificaciones

- Los Códigos Numéricos Sirven para Representar Números Con Fines de Procesamiento y AlmacenamientoDocumento6 páginasLos Códigos Numéricos Sirven para Representar Números Con Fines de Procesamiento y AlmacenamientoFrancisco Esau De Anda PerezAún no hay calificaciones

- Sistemas de Numeracion Tema 1Documento7 páginasSistemas de Numeracion Tema 1Yarix HernandezAún no hay calificaciones

- 3 - Códigos Monografias EscartinDocumento10 páginas3 - Códigos Monografias EscartinRamon Mira MeAún no hay calificaciones

- Sistemas DigitalesDocumento38 páginasSistemas DigitalesEric EncinaAún no hay calificaciones

- Universidad Uniminuto Sede SoachaDocumento5 páginasUniversidad Uniminuto Sede Soachazavara2024Aún no hay calificaciones

- Semana2 2022Documento20 páginasSemana2 2022Price Sanchez JoseAún no hay calificaciones

- Ejercicio Practico Modulo 3 Electronica Basica DigitalDocumento8 páginasEjercicio Practico Modulo 3 Electronica Basica DigitalJosé Manuel CarelaAún no hay calificaciones

- Examen U1 Rgularizacion (Respuesta)Documento2 páginasExamen U1 Rgularizacion (Respuesta)intelec10Aún no hay calificaciones

- Sistemas Numeracion - Código - Aritmetica BinariaDocumento20 páginasSistemas Numeracion - Código - Aritmetica Binariaaisaac hungAún no hay calificaciones

- Qué Es ModbusDocumento6 páginasQué Es ModbusNéstor PaguayAún no hay calificaciones

- Conversion EsDocumento8 páginasConversion Escrbv177Aún no hay calificaciones

- Asignación N°2 - Circuitos LógicosDocumento8 páginasAsignación N°2 - Circuitos LógicosMoi VasquezAún no hay calificaciones

- Matemática 1 Tarea 3Documento8 páginasMatemática 1 Tarea 3sthephanie ramirezAún no hay calificaciones

- Ejercicios Binario y Decimal PDFDocumento9 páginasEjercicios Binario y Decimal PDFLuis CapdevillaAún no hay calificaciones

- Sistemas de NumeraciónDocumento7 páginasSistemas de NumeraciónMarco IbañezAún no hay calificaciones

- CONVERSIONES - A - Desarrollado g116Documento23 páginasCONVERSIONES - A - Desarrollado g116jhonnyAún no hay calificaciones

- Caracteristicas de La EncriptacionDocumento3 páginasCaracteristicas de La EncriptacionAlan Rodriguez BracamonteAún no hay calificaciones

- Propedeutico de Ingenieria Tarea 2Documento4 páginasPropedeutico de Ingenieria Tarea 2lrutyAún no hay calificaciones

- UD1 - 3b - TEORIA1b - SISTEMAS DE NUMERACION Y CAMBIO DE BASEDocumento12 páginasUD1 - 3b - TEORIA1b - SISTEMAS DE NUMERACION Y CAMBIO DE BASENoeliaGalindoGarcíaAún no hay calificaciones

- BCD Codigoparidad PDFDocumento9 páginasBCD Codigoparidad PDFDavey AnguloAún no hay calificaciones

- Conversión de Sistemas NuméricosDocumento7 páginasConversión de Sistemas NuméricosMauraAún no hay calificaciones

- Sistemas NumericosDocumento28 páginasSistemas NumericosJuan Diego Vergel RangelAún no hay calificaciones

- Sistemas Eloy RaulDocumento3 páginasSistemas Eloy Raulraulsbd0Aún no hay calificaciones

- Analisis Y Diseño de Circuitos CombinacionalesDocumento20 páginasAnalisis Y Diseño de Circuitos CombinacionalesluisutorAún no hay calificaciones

- Tema 1. Características de Los Sistemas OperativosDocumento94 páginasTema 1. Características de Los Sistemas OperativosCecilia Genaro OrlandoAún no hay calificaciones

- Algebra de BooleDocumento10 páginasAlgebra de BooleDexty YTAún no hay calificaciones

- Sarabia Somavilla Josemaria SI04 Tarea NumeraciónDocumento2 páginasSarabia Somavilla Josemaria SI04 Tarea NumeraciónJose maria Sarabia SomavillaAún no hay calificaciones

- Direccionamiento IP2Documento18 páginasDireccionamiento IP2Juan CarlosAún no hay calificaciones

- Sistema de Numeración. Código ASCIIDocumento2 páginasSistema de Numeración. Código ASCIIWilder DuqueAún no hay calificaciones

- Ejercicios Del Tema 1 BinariosDocumento9 páginasEjercicios Del Tema 1 BinariosAaron RivasAún no hay calificaciones

- Sistemas de NumeraciónDocumento22 páginasSistemas de NumeraciónYessenia FloresAún no hay calificaciones

- Modulo Sistemas Operativos Y Redes PRIMERO BACHILLERTODocumento47 páginasModulo Sistemas Operativos Y Redes PRIMERO BACHILLERTOAna Demera100% (1)

- Taller 001 de Sistemas DigitalesDocumento6 páginasTaller 001 de Sistemas Digitalesfredual guevaraAún no hay calificaciones

- Guía - Sistemas NumeracionDocumento21 páginasGuía - Sistemas NumeracionCarlos Alberto Gonzalez TaouilAún no hay calificaciones

- Trabajo Programacion 1Documento7 páginasTrabajo Programacion 1Deinner J S MonterreyAún no hay calificaciones

- Codigo Binario Digital - v2Documento26 páginasCodigo Binario Digital - v2vjvargas88Aún no hay calificaciones

- Tarea 1Documento3 páginasTarea 1Maicol Stiven Torres CardozoAún no hay calificaciones

- U1 SistemasNumeracionDocumento14 páginasU1 SistemasNumeracionlpiloaceAún no hay calificaciones

- Métodos Matriciales para ingenieros con MATLABDe EverandMétodos Matriciales para ingenieros con MATLABCalificación: 5 de 5 estrellas5/5 (1)

- Aprender fórmulas y funciones con Excel 2010 con 100 ejercicios prácticosDe EverandAprender fórmulas y funciones con Excel 2010 con 100 ejercicios prácticosCalificación: 4 de 5 estrellas4/5 (1)

- 1 TCD TC01Documento20 páginas1 TCD TC01JnXAún no hay calificaciones

- TC032Documento132 páginasTC032JnXAún no hay calificaciones

- PAR04 Contenidos VIDocumento65 páginasPAR04 Contenidos VIJnXAún no hay calificaciones

- TC022Documento156 páginasTC022JnXAún no hay calificaciones

- PAR01 Contenidos VIDocumento139 páginasPAR01 Contenidos VIJnXAún no hay calificaciones

- ASIR FH01 Contenidos 22 VIDocumento154 páginasASIR FH01 Contenidos 22 VIJnXAún no hay calificaciones

- ASIR FH03 Contenidos 22 VIDocumento92 páginasASIR FH03 Contenidos 22 VIJnXAún no hay calificaciones

- PAR04 Contenidos VIDocumento65 páginasPAR04 Contenidos VIJnXAún no hay calificaciones

- ASIR FH02 Contenidos 22 VIDocumento80 páginasASIR FH02 Contenidos 22 VIJnXAún no hay calificaciones

- LMSGI01 Contenidos VIDocumento42 páginasLMSGI01 Contenidos VIJnXAún no hay calificaciones

- PAR01 Contenidos VIDocumento139 páginasPAR01 Contenidos VIJnXAún no hay calificaciones

- PAR02 Contenidos VIDocumento78 páginasPAR02 Contenidos VIJnXAún no hay calificaciones

- PAR03 Contenidos VIDocumento66 páginasPAR03 Contenidos VIJnXAún no hay calificaciones

- Tema 1 Lenguaje y ComunicacionDocumento6 páginasTema 1 Lenguaje y ComunicacionegnatioAún no hay calificaciones

- Result A Dos - Desafio Al Ybytyruzu - 4ta. EdicionDocumento2 páginasResult A Dos - Desafio Al Ybytyruzu - 4ta. Edicionderlis_ramirezAún no hay calificaciones

- Ciclo PdcaDocumento7 páginasCiclo PdcaAndrés Matte EluchansAún no hay calificaciones

- Capital de Marca Desde Perspectiva Consumidor David AakerDocumento38 páginasCapital de Marca Desde Perspectiva Consumidor David AakerJuan Francisco Garrido AvilaAún no hay calificaciones

- Diseño de Un Sistemas de Gestión de La CalidadDocumento20 páginasDiseño de Un Sistemas de Gestión de La CalidadGustavo Díaz50% (2)

- Caso Practico - 1Documento1 páginaCaso Practico - 1jcb_1987Aún no hay calificaciones

- Factores Que Afectan La PrecipitaciónDocumento2 páginasFactores Que Afectan La PrecipitaciónErlan Ledezma Choque100% (1)

- Walmart Marketing IntegradoDocumento28 páginasWalmart Marketing IntegradoMaria Paula GarcíaAún no hay calificaciones

- Solicitud Tarjeta Ciudadana (Ayuntamiento Lugo) GallegoDocumento1 páginaSolicitud Tarjeta Ciudadana (Ayuntamiento Lugo) GallegoManolo De Los Santos De La VeracruzAún no hay calificaciones

- Guia de Estudio EdiemsDocumento71 páginasGuia de Estudio EdiemsGenesis Vargas SmecAún no hay calificaciones

- Ejercicios (Parte 2) (Autoguardado)Documento12 páginasEjercicios (Parte 2) (Autoguardado)Paco EspinozaAún no hay calificaciones

- 2da - Evaluacion Desarrollo Individual. Caso 3Documento6 páginas2da - Evaluacion Desarrollo Individual. Caso 3MONTOYA CRUZ HUGO NEFTALIAún no hay calificaciones

- PENSAMIENTODocumento62 páginasPENSAMIENTOgilbertoAún no hay calificaciones

- Actividad 5 La ReproducciónDocumento1 páginaActividad 5 La ReproducciónJose Luis Molina TorresAún no hay calificaciones

- Elaboracion de Perfiles EstructuralesDocumento8 páginasElaboracion de Perfiles EstructuralesPaty TrigoAún no hay calificaciones

- La Tradicion RenovadoraDocumento5 páginasLa Tradicion RenovadoraFABIOLA CISNEROS LOPEZAún no hay calificaciones

- Paradoja Del Comediante, LaDocumento37 páginasParadoja Del Comediante, LaroromalaAún no hay calificaciones

- Expericia Asiatica Enseñanza Par MexicoDocumento17 páginasExpericia Asiatica Enseñanza Par MexicoHuaman AndersonAún no hay calificaciones

- Ergonometria para Musicos PDFDocumento4 páginasErgonometria para Musicos PDFArq Yahaira Chavez NajarroAún no hay calificaciones

- Relacion Juridica y Derecho SubjetivoDocumento1 páginaRelacion Juridica y Derecho SubjetivoPaula Antonia Olivares VidalAún no hay calificaciones

- Preparacion de Medios de Cultivo y Tecnica de SiembraDocumento14 páginasPreparacion de Medios de Cultivo y Tecnica de SiembraKevin Flores60% (5)

- Cuál Es El Significado de Mineralogía y PetrologíaDocumento6 páginasCuál Es El Significado de Mineralogía y PetrologíaManuel Rozo baldovinoAún no hay calificaciones

- Cuestionario Laboratorio 1Documento4 páginasCuestionario Laboratorio 1LUIS FERNANDO CASTILLO CABANA100% (1)

- 7.1 AplanadosDocumento7 páginas7.1 AplanadosNAIDELY CITLALY VEGA VAZQUEZAún no hay calificaciones

- 3.5. Directorio de Cooperacion Internacional. Cuarta ParteDocumento57 páginas3.5. Directorio de Cooperacion Internacional. Cuarta ParteSergio DanielAún no hay calificaciones

- Harold KoontzDocumento18 páginasHarold KoontzMaleficus ObscurusAún no hay calificaciones

- CleaverDocumento6 páginasCleaverLizeth Garza de Martínez100% (1)

- Aprender A EscucharDocumento4 páginasAprender A EscucharCésar CadenaAún no hay calificaciones

- Analisis Enrique SeoaneDocumento36 páginasAnalisis Enrique SeoaneMariCruzCoriChaco100% (4)

- Unidad de Aprendizaje 5Documento6 páginasUnidad de Aprendizaje 5johanna damianAún no hay calificaciones