0% encontró este documento útil (0 votos)

354 vistas9 páginasAnálisis de Tramas Ethernet con Wireshark

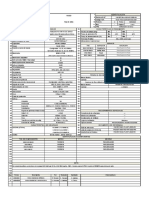

Este documento describe los pasos para examinar las tramas Ethernet y el tráfico de red utilizando Wireshark. Se capturan tramas cuando una PC realiza ping al gateway predeterminado. Esto permite analizar los campos de encabezado Ethernet y IPv4, incluidas las direcciones MAC y IPv4 de origen y destino. El filtro ICMP en Wireshark solo muestra el tráfico ICMP generado por los ping.

Cargado por

Yerson TorresDerechos de autor

© © All Rights Reserved

Nos tomamos en serio los derechos de los contenidos. Si sospechas que se trata de tu contenido, reclámalo aquí.

Formatos disponibles

Descarga como DOCX, PDF, TXT o lee en línea desde Scribd

0% encontró este documento útil (0 votos)

354 vistas9 páginasAnálisis de Tramas Ethernet con Wireshark

Este documento describe los pasos para examinar las tramas Ethernet y el tráfico de red utilizando Wireshark. Se capturan tramas cuando una PC realiza ping al gateway predeterminado. Esto permite analizar los campos de encabezado Ethernet y IPv4, incluidas las direcciones MAC y IPv4 de origen y destino. El filtro ICMP en Wireshark solo muestra el tráfico ICMP generado por los ping.

Cargado por

Yerson TorresDerechos de autor

© © All Rights Reserved

Nos tomamos en serio los derechos de los contenidos. Si sospechas que se trata de tu contenido, reclámalo aquí.

Formatos disponibles

Descarga como DOCX, PDF, TXT o lee en línea desde Scribd