Documentos de Académico

Documentos de Profesional

Documentos de Cultura

Laboratorio 3 HuamanHuamani MichaelAlonso

Cargado por

michaelhuamanhuamani2009Título original

Derechos de autor

Formatos disponibles

Compartir este documento

Compartir o incrustar documentos

¿Le pareció útil este documento?

¿Este contenido es inapropiado?

Denunciar este documentoCopyright:

Formatos disponibles

Laboratorio 3 HuamanHuamani MichaelAlonso

Cargado por

michaelhuamanhuamani2009Copyright:

Formatos disponibles

Implementación de Redes Configuración de un sistema operativo de red

Laboratorio: Configuración de un sistema operativo de red

Apellidos y Nombres: Huaman Huamani Michael Alonso Sección: A

Fecha: 12/09/2023

Objetivos:

1. Acceso a Cisco IOS y configurar los dispositivos de red.

2. Utilizar los comandos de Cisco IOS para limitar el acceso a las configuraciones de

dispositivos y cambiar nombre de host a un dispositivo de red mediante la CLI

3. Utilizar los comandos de Cisco IOS para guardar la configuración en ejecución.

4. Configurar un dispositivo host con una dirección IP.

5. Verificar la conectividad entre dos dispositivos finales.

Equipos, Materiales, Programas y Recursos:

● Computadora personal.

● Explorador de Windows.

● Sistema Operativo Windows 7.

● Cisco Packet Tracer

Introducción:

En las redes empresariales más grandes, con muchos más dispositivos y mucho más tráfico,

estos se suelen incorporar como dispositivos independientes y autónomos que proporcionan

un servicio dedicado. Los dispositivos finales, como las computadoras portátiles y de

escritorio, se conectan a los switches de red mediante conexiones por cable. Para enviar

paquetes más allá de la red local, los switches de red se conectan a routers de red. Entre los

demás dispositivos de infraestructura en una red, se incluyen los puntos de acceso

inalámbrico y los dispositivos de seguridad dedicados, como los firewalls.

El sistema operativo de un dispositivo de red se conoce como “sistema operativo de red”.

Sistema operativo Internetwork (IOS, Internetwork Operating System) de Cisco es un

término genérico para la colección de sistemas operativos de red que se utilizan en los

dispositivos de red Cisco. Cisco IOS se utiliza en la mayoría de los dispositivos Cisco,

independientemente del tamaño o el tipo de dispositivo.

Seguridad:

● Ubicar maletines y/o mochilas en el lugar del aula de Laboratorio destinado para tal fin.

● No ingresar con líquidos como bebidas, ni comida al aula de Laboratorio.

● Al culminar la sesión de laboratorio, apagar correctamente la computadora y pantalla.

Deberá dejar la mesa de trabajo y la silla que utilizó limpias y ordenadas.

Preparación:

Para ello el alumno previamente deberá haber revisado el material del curso en la academia

de CISCO, asimismo el campus Tecsup Virtu@l, la participación activa en el transcurso de la

clase previa al desarrollo del Laboratorio y así lograr cumplir con los objetivos y metas

trazados al final de cada clase.

Dpto. de Informática Pág. 1

Configuración de un sistema operativo de red Implementación de Redes

Procedimiento y Resultados:

Abrir los siguientes archivos:

Packet Tracer: Configuración de los parámetros iniciales

del switch

Objetivos

Parte 1: Verificar la configuración predeterminada del switch

Parte 2: Establecer una configuración básica del switch

Parte 3: Configurar un aviso de MOTD

Parte 4: Guardar los archivos de configuración en la NVRAM

Parte 5: Configurar el S2

Aspectos básicos

En esta actividad, se efectuarán las configuraciones básicas del switch. Protegerá el acceso a la

interfaz de línea de comandos (CLI) y a los puertos de la consola mediante contraseñas cifradas y

contraseñas de texto no cifrado. También aprenderá cómo configurar mensajes para los usuarios

que inician sesión en el switch. Estos avisos también se utilizan para advertir a usuarios no

autorizados que el acceso está prohibido.

Parte 1: Verificar la configuración predeterminada del switch

Paso 1: Ingrese al modo EXEC privilegiado.

Puede acceder a todos los comandos del switch en el modo EXEC privilegiado. Sin embargo,

debido a que muchos de los comandos privilegiados configuran parámetros operativos, el acceso

privilegiado se debe proteger con una contraseña para evitar el uso no autorizado.

El conjunto de comandos EXEC privilegiados incluye aquellos comandos del modo EXEC del

usuario, así como también el comando configure a través del cual se obtiene acceso a los

modos de comando restantes.

a. Haga clic en S1 y luego en la ficha CLI. Pulse Intro.

b. Ingrese al modo EXEC privilegiado introduciendo el comando enable:

Switch> enable

Switch#

Observe que el indicador cambia en la configuración para reflejar el modo EXEC privilegiado.

Pág. 2 Dpto. de Informática

Implementación de Redes Configuración de un sistema operativo de red

Paso 2: Examine la configuración actual del switch.

a. Ingrese el comando show running-config.

Switch# show running-config

b. Responda las siguientes preguntas:

1) ¿Cuántas interfaces FastEthernet tiene el switch? 24 interfaces

2) ¿Cuántas interfaces Gigabit Ethernet tiene el switch? No tiene ninguno

3) ¿Cuál es el rango de valores que se muestra para las líneas vty?

-line vty 0 4

-line vty 5 15

4) ¿Qué comando muestra el contenido actual de la memoria de acceso aleatorio no volátil

(NVRAM)?

_El comando show running-config_

5) ¿Por qué el switch responde con startup-config is not present?

__Porque el archivo de configuración no se guardó en la NVRAM__

Parte 2: Crear una configuración básica del switch

Paso 1: Asigne un nombre a un switch.

Para configurar los parámetros de un switch, quizá deba pasar por diversos modos de

configuración. Observe cómo cambia la petición de entrada mientras navega por el switch.

Switch# configure terminal

Switch(config)# hostname S1

S1(config)# exit

S1#

Paso 2: Proporcione acceso seguro a la línea de consola.

Para proporcionar un acceso seguro a la línea de la consola, acceda al modo config-line y

establezca la contraseña de consola en letmein.

S1# configure terminal

Enter configuration commands, one per line. End with CNTL/Z.

S1(config)# line console 0

S1(config-line)# password letmein

S1(config-line)# login

S1(config-line)# exit

S1(config)# exit

%SYS-5-CONFIG_I: Configured from console by console

S1#

¿Por qué se requiere el comando login?

_Se requiere el comando “login” para que el control de passwords funcione, es decir, para que se

realice la configuración_

Paso 3: Verifique que el acceso a la consola sea seguro.

Salga del modo privilegiado para verificar que la contraseña del puerto de consola esté vigente.

S1# exit

Switch con0 is now available

Press RETURN to get started.

Dpto. de Informática Pág. 3

Configuración de un sistema operativo de red Implementación de Redes

User Access Verification

Password:

S1>

Nota: Si el switch no le pidió una contraseña, entonces no se configuró el parámetro login en el

paso 2.

Paso 4: Proporcione un acceso seguro al modo privilegiado.

Establezca la contraseña de enable en c1$c0. Esta contraseña protege el acceso al modo

privilegiado.

Nota: El 0 en c1$c0 es el número 0, no la letra O en mayúscula. Esta contraseña no se calificará

como correcta hasta después de haberla cifrado en el paso 8.

S1> enable

S1# configure terminal

S1(config)# enable password c1$c0

S1(config)# exit

%SYS-5-CONFIG_I: Configured from console by console

S1#

Paso 5: Verifique que el acceso al modo privilegiado sea seguro.

a. Introduzca el comando exit nuevamente para cerrar la sesión del switch.

b. Presione <Intro>; a continuación, se le pedirá que introduzca una contraseña:

User Access Verification

Password:

c. La primera contraseña es la contraseña de consola que configuró para line con 0. Introduzca

esta contraseña para volver al modo EXEC del usuario.

d. Introduzca el comando para acceder al modo privilegiado.

e. Introduzca la segunda contraseña que configuró para proteger el modo EXEC privilegiado.

f. Para verificar la configuración, examine el contenido del archivo de configuración en

ejecución:

S1# show running-config

Observe que las contraseñas de consola y de enable son de texto no cifrado. Esto podría

presentar un riesgo para la seguridad si alguien está viendo lo que hace.

Paso 6: Configure una contraseña encriptada para proporcionar un acceso seguro al

modo privilegiado.

La contraseña de enable se debe reemplazar por una nueva contraseña secreta encriptada

mediante el comando enable secret. Configure la contraseña de enable secret como itsasecret.

S1# config t

S1(config)# enable secret itsasecret

S1(config)# exit

S1#

Nota: La contraseña de enable secret sobrescribe la contraseña de enable. Si ambas están

configuradas en el switch, debe introducir la contraseña de enable secret para ingresar al modo

EXEC privilegiado.

Pág. 4 Dpto. de Informática

Implementación de Redes Configuración de un sistema operativo de red

Paso 7: Verifique si la contraseña de enable secret se agregó al archivo de

configuración.

a. Introduzca el comando show running-config nuevamente para verificar si la nueva

contraseña de enable secret está configurada.

Nota: Puede abreviar el comando show running-config como

S1# show run

b. ¿Qué se muestra como contraseña de enable secret?

$1$mERr$ILwq/b7kc.7X/ejA4Aosn0

c. ¿Por qué la contraseña de enable secret se ve diferente de lo que se configuró?

_Porque la contraseña es secreta, por lo tanto, la contraseña original se resguarda y se

muestra una cifrada._

Paso 8: Encripte las contraseñas de consola y de enable.

Como pudo observar en el paso 7, la contraseña de enable secret estaba cifrada, pero las

contraseñas de enable y de consola aún estaban en texto no cifrado. Ahora encriptaremos estas

contraseñas de texto no cifrado con el comando service password-encryption.

S1# config t

S1(config)# service password-encryption

S1(config)# exit

Si configura más contraseñas en el switch, ¿se mostrarán como texto no cifrado o en forma

cifrada en el archivo de configuración? Explique.

_Se mostraran cifradas, ya que el comando “service password-encryption”, encripta todas las

contraseñas actuales y futuras, pero las antiguas no se encriptan, lo que hará que las

contraseñas anteriores no estén cifradas._

Parte 3: Configurar un aviso de MOTD

Paso 1: Configure un aviso de mensaje del día (MOTD).

El conjunto de comandos de Cisco IOS incluye una característica que permite configurar los

mensajes que cualquier persona puede ver cuando inicia sesión en el switch. Estos mensajes se

denominan “mensajes del día” o “avisos de MOTD”. Coloque el texto del mensaje en citas o

utilizando un delimitador diferente a cualquier carácter que aparece en la cadena de MOTD.

S1# config t

S1(config)# banner motd "This is a secure system. Authorized Access

Only!"

S1(config)# exit

%SYS-5-CONFIG_I: Configured from console by console

S1#

1) ¿Cuándo se muestra este aviso?

_ Cuando alguien ingresa al switch a través del puerto de consola _

2) ¿Por qué todos los switches deben tener un aviso de MOTD?

_ Para hacer conocimiento a los usuarios no autorizados que intentan ingresar, que el acceso

al switch está prohibido _

Dpto. de Informática Pág. 5

Configuración de un sistema operativo de red Implementación de Redes

Parte 4: Guardar los archivos de configuración en la NVRAM

Paso 1: Verifique que la configuración sea precisa mediante el comando show run.

Paso 2: Guarde el archivo de configuración.

Usted ha completado la configuración básica del switch. Ahora haga una copia de seguridad del

archivo de configuración en ejecución a NVRAM para garantizar que los cambios que se han

realizado no se pierdan si el sistema se reinicia o se apaga.

S1# copy running-config startup-config

Destination filename [startup-config]? [Enter]

Building configuration...

[OK]

¿Cuál es la versión abreviada más corta del comando copy running-config startup-config?

La versión abreviada es: copy run start

Paso 3: Examine el archivo de configuración de inicio.

¿Qué comando muestra el contenido de la NVRAM?

show startup-configuration

¿Todos los cambios realizados están grabados en el archivo?

Si, es igual a la configuración en ejecución.

Parte 5: Configurar S2

Completó la configuración del S1. Ahora configurará el S2. Si no recuerda los comandos, consulte

las partes 1 a 4 para obtener ayuda.

Configure el S2 con los siguientes parámetros:

a. Nombre del dispositivo: S2

b. Proteja el acceso a la consola con la contraseña letmein.

c. Configure c1$c0 como la contraseña de enable y itsasecret como la contraseña de

enable secret.

d. Configure el siguiente mensaje para aquellas personas que inician sesión en el switch:

Authorized access only. Unauthorized access is prohibited and

violators will be prosecuted to the full extent of the law.

e. Cifre todas las contraseñas de texto no cifrado.

f. Asegúrese de que la configuración sea correcta.

g. Guarde el archivo de configuración para evitar perderlo si el switch se apaga.

_______________________________________________________________________

_________

_______________________________________________________________________

_________

_______________________________________________________________________

_________

_______________________________________________________________________

_________

_______________________________________________________________________

_________

Pág. 6 Dpto. de Informática

Implementación de Redes Configuración de un sistema operativo de red

_______________________________________________________________________

_________

_______________________________________________________________________

_________

_______________________________________________________________________

_________

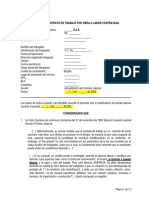

Packet Tracer: Implementación de conectividad básica

Topología

Tabla de direccionamiento

Dispositivo Interfaz Dirección IP Máscara de subred

S1 VLAN 1 192.168.1.253 255.255.255.0

S2 VLAN 1 192.168.1.254 255.255.255.0

PC1 NIC 192.168.1.1 255.255.255.0

PC2 NIC 192.168.1.2 255.255.255.0

Objetivos

Parte 1: Realizar una configuración básica en S1 y S2

Paso 2: Configurar las PC

Parte 3: Configurar la interfaz de administración de switches

Aspectos básicos

En esta actividad, primero se efectuarán las configuraciones básicas del switch. A continuación,

implementará conectividad básica mediante la configuración de la asignación de direcciones IP

en switches y PC. Cuando haya finalizado la configuración de la asignación de direcciones IP,

utilizará diversos comandos show para verificar las configuraciones y utilizará el comando ping

para verificar la conectividad básica entre los dispositivos.

Parte 1: Realizar una configuración básica en el S1 y el S2

Complete los siguientes pasos en el S1 y el S2.

Paso 1: Configure un nombre de host en el S1.

a. Haga clic en S1 y luego en la ficha CLI.

b. Introduzca el comando correcto para configurar el nombre de host S1.

Dpto. de Informática Pág. 7

Configuración de un sistema operativo de red Implementación de Redes

Paso 2: Configure las contraseñas de consola y del modo EXEC privilegiado.

a. Use cisco como la contraseña de la consola.

b. Use clase como la contraseña del modo EXEC privilegiado.

Paso 3: Verifique la configuración de contraseñas para el S1.

¿Cómo puede verificar que ambas contraseñas se hayan configurado correctamente?

__Se puede verificar con el comando “show running-config” o ingresando nuevamente al switch,

ya que de esta manera nos pedirá dichas contraseñas configuradas.._

Paso 4: Configure un aviso de MOTD.

Utilice un texto de aviso adecuado para advertir contra el acceso no autorizado. El siguiente texto

es un ejemplo:

Acceso autorizado únicamente. Los infractores se procesarán en la medida en que lo

permita la ley.

Paso 5: Guarde el archivo de configuración en la NVRAM.

¿Qué comando emite para realizar este paso?

_copy running-config startup-config_

Paso 6: Repita los pasos 1 a 5 para el S2.

Parte 2: Configurar las PC

Configure la PC1 y la PC2 con direcciones IP.

Step 1: Configure ambas PC con direcciones IP.

a. Haga clic en PC1 y luego en la ficha Escritorio.

b. Haga clic en Configuración de IP. En la tabla de direccionamiento anterior, puede ver que la

dirección IP para la PC1 es 192.168.1.1 y la máscara de subred es 255.255.255.0. Introduzca

esta información para la PC1 en la ventana Configuración de IP.

c. Repita los pasos 1a y 1b para la PC2.

Paso 2: Pruebe la conectividad a los switches.

a. Haga clic en PC1. Cierre la ventana Configuración de IP si todavía está abierta. En la ficha

Escritorio, haga clic en Símbolo del sistema.

b. Escriba el comando ping y la dirección IP para el S1 y presione Intro.

Packet Tracer PC Command Line 1.0

PC> ping 192.168.1.253

¿Tuvo éxito? Explique.

_No, ya que el switch no está configurado con una dirección IP _

Parte 3: Configurar la interfaz de administración de switches

Configure el S1 y el S2 con una dirección IP.

Paso 1: Configure el S1 con una dirección IP.

Los switches pueden usarse como dispositivos plug-and-play. Esto significa que no necesitan

configurarse para que funcionen. Los switches reenvían información desde un puerto hacia otro

sobre la base de direcciones de control de acceso al medio (MAC). Si este es el caso, ¿por qué lo

Pág. 8 Dpto. de Informática

Implementación de Redes Configuración de un sistema operativo de red

configuraríamos con una dirección IP?

_ Para que se pueda conectar al switch de forma remota _

Use los siguientes comandos para configurar el S1 con una dirección IP.

S1# configure terminal

Enter configuration commands, one per line. End with CNTL/Z.

S1(config)# interface vlan 1

S1(config-if)# ip address 192.168.1.253 255.255.255.0

S1(config-if)# no shutdown

%LINEPROTO-5-UPDOWN: Line protocol on Interface Vlan1, changed state to

up

S1(config-if)#

S1(config-if)# exit

S1#

¿Por qué debe introducir el comando no shutdown?

_ Para que habilite administrativamente el estado activo del interfaz _

Paso 2: Configure el S2 con una dirección IP.

Use la información de la tabla de direccionamiento para configurar el S2 con una dirección IP.

Paso 3: Verifique la configuración de direcciones IP en el S1 y el S2.

Use el comando show ip interface brief para ver la dirección IP y el estado de todos los puertos

y las interfaces del switch. También puede utilizar el comando show running-config.

Paso 4: Guarde la configuración para el S1 y el S2 en la NVRAM.

¿Qué comando se utiliza para guardar en la NVRAM el archivo de configuración que se

encuentra en la RAM?

_copy running-config startup-config__

Paso 5: Verifique la conectividad de la red.

Puede verificarse la conectividad de la red mediante el comando ping. Es muy importante que

haya conectividad en toda la red. Se deben tomar medidas correctivas si se produce una falla.

Desde la PC1 y la PC2, haga ping al S1 y S2.

a. Haga clic en PC1 y luego en la ficha Escritorio.

b. Haga clic en Símbolo del sistema.

c. Haga ping a la dirección IP de la PC2.

d. Haga ping a la dirección IP del S1.

e. Haga ping a la dirección IP del S2.

Nota: También puede usar el comando ping en la CLI del switch y en la PC2.

Todos los ping deben tener éxito. Si el resultado del primer ping es 80 %, inténtelo otra vez. Ahora

debería ser 100 %. Más adelante, aprenderá por qué es posible que un ping falle la primera vez.

Si no puede hacer ping a ninguno de los dispositivos, vuelva a revisar la configuración para

detectar errores.

Dpto. de Informática Pág. 9

Configuración de un sistema operativo de red Implementación de Redes

Conclusiones:

Indicar las conclusiones que llegó después de los temas tratados de manera práctica en esta

unidad:

● Comandos de navegación en el IOS

● Configuración del Switch

● Implementación de conectividad básica

● Configurar una dirección de administración del switch

● Crear una red simple

.

a. En el IOS, los comandos de navegación son fundamentales para gestionar dispositivos

y configuraciones de red de manera eficiente.

b. La implementación de conectividad básica es el primer paso para establecer una

infraestructura de red funcional que permita la comunicación entre dispositivos.

c. Configurar una dirección de administración del switch es clave para gestionar y

monitorear el dispositivo de manera remota.

d. Crear una red simple es importante para proporcionar conectividad básica a

dispositivos y usuarios, antes de implementar configuraciones más avanzadas.

Pág. 10 Dpto. de Informática

También podría gustarte

- 2.5.5 Packet Tracer - Configure Initial Switch SettingsDocumento10 páginas2.5.5 Packet Tracer - Configure Initial Switch Settingsjhonatan insuasty100% (1)

- ESP SketchBook Pro v601Documento47 páginasESP SketchBook Pro v601Antonio José Fernandes Fernandes100% (1)

- UF0853 - Explotación de las funcionalidades del sistema microinformáticoDe EverandUF0853 - Explotación de las funcionalidades del sistema microinformáticoAún no hay calificaciones

- Tarea3 Informe Recuperacion de Datos DannyCortesDocumento6 páginasTarea3 Informe Recuperacion de Datos DannyCortesedwinAún no hay calificaciones

- Manual TA Calibración Sigas 2.4Documento37 páginasManual TA Calibración Sigas 2.4EDUARDO MANZANOAún no hay calificaciones

- Configuracion Inicial Del SwitchDocumento6 páginasConfiguracion Inicial Del SwitchJ, ReyesAún no hay calificaciones

- MF1445. Caso Práctico Tema 2. Elaboración de Una Prueba Objetiva de EvaluaciónDocumento8 páginasMF1445. Caso Práctico Tema 2. Elaboración de Una Prueba Objetiva de EvaluaciónJose Luis LópezAún no hay calificaciones

- Configuración de un switchDocumento22 páginasConfiguración de un switchŠaúl ÇønðøríAún no hay calificaciones

- Lab 3Documento25 páginasLab 3Jerson Joaquin Lazarte UrdayAún no hay calificaciones

- 2.5.5 PT - Configure Ajustes Iniciales Del Interruptor (Formato Aplicado)Documento8 páginas2.5.5 PT - Configure Ajustes Iniciales Del Interruptor (Formato Aplicado)Rosa Cotos SullonAún no hay calificaciones

- 2.5.5 PT - Configure Ajustes Iniciales Del Interruptor (Formato Aplicado)Documento8 páginas2.5.5 PT - Configure Ajustes Iniciales Del Interruptor (Formato Aplicado)Brayan Merino SuarezAún no hay calificaciones

- Edwin - Lievano - Tarea1 - G55 - Ejercicio 2.2.3.4 - 2.3.2.5Documento31 páginasEdwin - Lievano - Tarea1 - G55 - Ejercicio 2.2.3.4 - 2.3.2.5Edwin Fabian LievanoAún no hay calificaciones

- Actividad # 2 Configuracion Basica Inicial SwitchDocumento5 páginasActividad # 2 Configuracion Basica Inicial SwitchErnesto ContrerasAún no hay calificaciones

- Lab 05 Fundamento de RedesDocumento5 páginasLab 05 Fundamento de RedesAlex C. RojasAún no hay calificaciones

- 2.5.5 Packet Tracer - Configure Initial Switch SettingsDocumento6 páginas2.5.5 Packet Tracer - Configure Initial Switch SettingsJari Vega0% (1)

- 2.5.5 Packet Tracer Configure Initial Switch Settings Es XLDocumento12 páginas2.5.5 Packet Tracer Configure Initial Switch Settings Es XLAndres AquiseAún no hay calificaciones

- Practica 2.5.5Documento11 páginasPractica 2.5.5Gustabo MoralesAún no hay calificaciones

- Objetivos: Parte 1: Verifique La Configuración Predeterminada Del SwitchDocumento5 páginasObjetivos: Parte 1: Verifique La Configuración Predeterminada Del Switchivan condoriAún no hay calificaciones

- Packet Tracer2.2.3.4Documento14 páginasPacket Tracer2.2.3.4Javier SierraAún no hay calificaciones

- Pkt.Documento6 páginasPkt.Kevin Vázquez MelgarAún no hay calificaciones

- Taller 1 - Segundo ParcialDocumento11 páginasTaller 1 - Segundo ParcialDiego MirandaAún no hay calificaciones

- Tarea Investigativa 3Documento10 páginasTarea Investigativa 3josgamer elpro¡Aún no hay calificaciones

- 2.2.3.4 Packet Tracer - Configuring Initial Switch SettingsDocumento6 páginas2.2.3.4 Packet Tracer - Configuring Initial Switch SettingsAnonymous DpPIx2Aún no hay calificaciones

- Mc1832012022 - Guía de Parámetros Básicos de Un SwitchDocumento9 páginasMc1832012022 - Guía de Parámetros Básicos de Un SwitchOVI OWNERAún no hay calificaciones

- Packet Tracer Guia EjerciciosDocumento8 páginasPacket Tracer Guia EjerciciosJuan Felipe Plaza CabalAún no hay calificaciones

- Packet Tracer Configure Ajustes Iniciales Del SwitchDocumento5 páginasPacket Tracer Configure Ajustes Iniciales Del SwitchMoises PinedaAún no hay calificaciones

- Actividad Taller 8 - Configuracion Dispositivos Switch v1.0Documento10 páginasActividad Taller 8 - Configuracion Dispositivos Switch v1.0Sebas Games77Aún no hay calificaciones

- packettracer 2.5.5Documento5 páginaspackettracer 2.5.5JuanPablo098Aún no hay calificaciones

- Configuracion Inicial Del SwitchDocumento5 páginasConfiguracion Inicial Del Switchkenval7Aún no hay calificaciones

- Configuracion de SwitchDocumento6 páginasConfiguracion de SwitchDaiver José Castillo MonterrosaAún no hay calificaciones

- Actividad 3.3.2 - Config Básica Switch Respuestas Yesid Julian Pinilla RodriguezDocumento6 páginasActividad 3.3.2 - Config Básica Switch Respuestas Yesid Julian Pinilla RodriguezYesid Julian Pinilla RodriguezAún no hay calificaciones

- 2.2.3.3 Packet Tracer - Configuring Initial Switch Settings InstructionsDocumento6 páginas2.2.3.3 Packet Tracer - Configuring Initial Switch Settings InstructionsDuvan Sanchez TimanaAún no hay calificaciones

- 2 5 5-Packet-TracerDocumento5 páginas2 5 5-Packet-Tracerbriggyd rojasAún no hay calificaciones

- 2.5.5 Packet Tracer - Configure Initial Switch Settings - ILM - senatiDocumento5 páginas2.5.5 Packet Tracer - Configure Initial Switch Settings - ILM - senatiOswaldo castromonte solanoAún no hay calificaciones

- 2.2.3.4 Packet Tracer - Configuring Initial Switch Settings (Terminado)Documento11 páginas2.2.3.4 Packet Tracer - Configuring Initial Switch Settings (Terminado)sergitokAún no hay calificaciones

- Configuración de SwitchDocumento5 páginasConfiguración de SwitchXavier DelrioAún no hay calificaciones

- 2.5.5 Packet Tracer - Configure Initial Switch Settings - En.esDocumento5 páginas2.5.5 Packet Tracer - Configure Initial Switch Settings - En.esHUGO HERNANDO GUAYARA RAMIREZAún no hay calificaciones

- 2.2.3.4 Packet Tracer - Configuring Initial Switch Settings - ILMDocumento7 páginas2.2.3.4 Packet Tracer - Configuring Initial Switch Settings - ILMJosimar Sánchez MinotaAún no hay calificaciones

- 2.2.3.4 Packet Tracer - Configuring Initial Switch Settings - ILMDocumento11 páginas2.2.3.4 Packet Tracer - Configuring Initial Switch Settings - ILMCarlosParraAún no hay calificaciones

- 2.5.5 Packet Tracer - Configure Initial Switch SettingsDocumento6 páginas2.5.5 Packet Tracer - Configure Initial Switch SettingsARTURO CAYCHO AVALOSAún no hay calificaciones

- Trabajo Colaborativo - Redes #5Documento23 páginasTrabajo Colaborativo - Redes #5Bio InstrumentalAún no hay calificaciones

- 2.5.5 Packet Tracer - Configure Initial Switch SettingsDocumento6 páginas2.5.5 Packet Tracer - Configure Initial Switch Settingsabraham moquetemessonAún no hay calificaciones

- Packet Tracer#Luis GuzmánDocumento6 páginasPacket Tracer#Luis GuzmánLUIS GUZMAN ESTRADAAún no hay calificaciones

- 2.2.3.4 Packet Tracer - Configuring Initial Switch Settings - ILMDocumento13 páginas2.2.3.4 Packet Tracer - Configuring Initial Switch Settings - ILMCarlosParraAún no hay calificaciones

- Practica RespuestasDocumento5 páginasPractica RespuestasJesse JuarezAún no hay calificaciones

- Laboratorio Transmisión Y Comulnicación de DatosDocumento9 páginasLaboratorio Transmisión Y Comulnicación de Datosarturo.z16Aún no hay calificaciones

- 2.5.5 Packet Tracer - Configure Initial Switch Settings - Es XL PDFDocumento5 páginas2.5.5 Packet Tracer - Configure Initial Switch Settings - Es XL PDFJosé Enrique LozanoAún no hay calificaciones

- 2.2.3.3 Packet Tracer - Configuring Initial Switch Settings Instructions IGDocumento6 páginas2.2.3.3 Packet Tracer - Configuring Initial Switch Settings Instructions IGCarlos Alberto Pedraza CruzAún no hay calificaciones

- Configuración básica del switch y seguridadDocumento6 páginasConfiguración básica del switch y seguridadYahir MartinezAún no hay calificaciones

- Smart LabDocumento19 páginasSmart LabANDRES FELIPE SOTO OSORIOAún no hay calificaciones

- 2.2.3.3 ClaseDocumento6 páginas2.2.3.3 ClaseCamilo CortesAún no hay calificaciones

- Verificar La Configuración Predeterminada Del SwitchDocumento4 páginasVerificar La Configuración Predeterminada Del SwitchCarlos BonillaAún no hay calificaciones

- 2 5 5-Packet-TracerDocumento5 páginas2 5 5-Packet-TracerFausto Nicolas Arias OrdosgoitiaAún no hay calificaciones

- Laboratorio 3Documento13 páginasLaboratorio 3minaAún no hay calificaciones

- 2.5.5 Packet Tracer - Configure Initial Switch Settings - Luis Andres RamosDocumento21 páginas2.5.5 Packet Tracer - Configure Initial Switch Settings - Luis Andres Ramosluis andres ramos100% (1)

- Pract 2 Packet Tracer - Configuring Initial Switch Settings InstructionsDocumento9 páginasPract 2 Packet Tracer - Configuring Initial Switch Settings InstructionsDamian QuezadaAún no hay calificaciones

- 2.2.3.4 Packet Tracer - Configuring Initial Switch Settings-SolórzanoLuisDocumento6 páginas2.2.3.4 Packet Tracer - Configuring Initial Switch Settings-SolórzanoLuisLuis SolórzanoAún no hay calificaciones

- 2.5.5 Packet Tracer - Configure Initial Switch SettingsDocumento10 páginas2.5.5 Packet Tracer - Configure Initial Switch SettingsChikri LopezAún no hay calificaciones

- Guía de Lab - Semana2 - Redes1Documento6 páginasGuía de Lab - Semana2 - Redes1Julius :vAún no hay calificaciones

- CS 2.2.3.3 Packet Tracer - Configuring Initial Switch Settings InstructionsDocumento5 páginasCS 2.2.3.3 Packet Tracer - Configuring Initial Switch Settings InstructionsJulio CesarAún no hay calificaciones

- 2.5.5 Packet Tracer - Configure Initial Switch SettingsDocumento19 páginas2.5.5 Packet Tracer - Configure Initial Switch SettingsCoor. Infraestructura - Daniel SuarezAún no hay calificaciones

- 2.2.3.3 Packet Tracer - Configuring Initial Switch Settings Instructions IG PDFDocumento6 páginas2.2.3.3 Packet Tracer - Configuring Initial Switch Settings Instructions IG PDFJorgeEduardoMejiaRiosAún no hay calificaciones

- 2.2.3.4 Packet Tracer - Configuring Initial Switch Settings - ILMDocumento19 páginas2.2.3.4 Packet Tracer - Configuring Initial Switch Settings - ILMDiego CanoAún no hay calificaciones

- 2.2.3.4 ResueltoDocumento6 páginas2.2.3.4 ResueltoCarlos A.Aún no hay calificaciones

- Guia Laboratorio 13Documento76 páginasGuia Laboratorio 13Kevin CastroAún no hay calificaciones

- Portafolio Computacion AplicadaDocumento52 páginasPortafolio Computacion AplicadaKitip Katherine HernandezAún no hay calificaciones

- Manual Elevador Inglés .En - EsDocumento68 páginasManual Elevador Inglés .En - EsJunior PananaAún no hay calificaciones

- Cat Entrenamiento 2012 MexicoDocumento108 páginasCat Entrenamiento 2012 MexicoControlnica RomeroAún no hay calificaciones

- Instalación y Configuración de VisualSVNDocumento11 páginasInstalación y Configuración de VisualSVNCristian Cerda EspinozaAún no hay calificaciones

- Comando Utiles para WindowsDocumento19 páginasComando Utiles para Windowsjulio_vallejos1Aún no hay calificaciones

- Reporte de Lectura MoodleDocumento3 páginasReporte de Lectura MoodleNohemi R CuéllarAún no hay calificaciones

- Fichas de ContenidoDocumento5 páginasFichas de ContenidoAlejandra Anze0% (1)

- Descripción Controlador Del Motor CMMO-ST-C5-1-DIODocumento134 páginasDescripción Controlador Del Motor CMMO-ST-C5-1-DIOViolet WindAún no hay calificaciones

- IntrogapDocumento19 páginasIntrogapLuisAún no hay calificaciones

- Archivos DLLDocumento4 páginasArchivos DLLGaston A ValdezAún no hay calificaciones

- Nokia Flasher SpanishDocumento7 páginasNokia Flasher SpanishRoberto HernandezAún no hay calificaciones

- Cuestionario Auditoria 332Documento114 páginasCuestionario Auditoria 332Yesly PérezAún no hay calificaciones

- UntitledDocumento137 páginasUntitledpicolo34Aún no hay calificaciones

- Instalación de Radio MobileDocumento18 páginasInstalación de Radio MobileSusana FrikyAún no hay calificaciones

- ArcGIS básico: Archivos cartográficos, manejo de datos y tablas de atributosDocumento13 páginasArcGIS básico: Archivos cartográficos, manejo de datos y tablas de atributosbismarckAún no hay calificaciones

- Manual de Instalacion TOYOTA EPCDocumento25 páginasManual de Instalacion TOYOTA EPCjunior8363Aún no hay calificaciones

- Free Mp3 ConverterDocumento3 páginasFree Mp3 ConverterAdelis RodriguezAún no hay calificaciones

- Comandos Dump y RestoreDocumento3 páginasComandos Dump y RestoreronkevonAún no hay calificaciones

- Otrosí Marco Actualización Contratos de Obra o Labor..Documento12 páginasOtrosí Marco Actualización Contratos de Obra o Labor..Laura Castaño PérezAún no hay calificaciones

- Manual Cuentas Medicas WEB IPS Medimas PDFDocumento42 páginasManual Cuentas Medicas WEB IPS Medimas PDFAngie Lisseth Florez Rueda50% (2)

- Panfleto de Instalacion de Iclub P3 2022Documento11 páginasPanfleto de Instalacion de Iclub P3 2022Manuel JimenezAún no hay calificaciones

- Manual de Archivo y CorrespondenciaDocumento40 páginasManual de Archivo y CorrespondenciaFelipe QuinteroAún no hay calificaciones

- Moviles - Co - Galaxy J2 (SM-J200M)Documento7 páginasMoviles - Co - Galaxy J2 (SM-J200M)Elder Pérez100% (1)

- Subir Documentos PDFDocumento8 páginasSubir Documentos PDFAmateweb50% (2)