Documentos de Académico

Documentos de Profesional

Documentos de Cultura

NSE4-Lab 12

Cargado por

cesar noaTítulo original

Derechos de autor

Formatos disponibles

Compartir este documento

Compartir o incrustar documentos

¿Le pareció útil este documento?

¿Este contenido es inapropiado?

Denunciar este documentoCopyright:

Formatos disponibles

NSE4-Lab 12

Cargado por

cesar noaCopyright:

Formatos disponibles

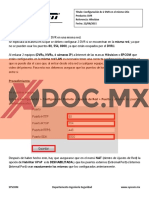

Laboratorio No.

12

Servicio VPN SSL

PROCEDIMIENTO

A. Revisaremos el servio de VPN/SSL, los cuales permiten

acceso a la red corporativa mediante el establecimiento de

un túnel encriptado.

User02

VPN/IPSEC

User01

VPN/IPSEC Ubuntu

http tcp80

VPN

ssh tcp22

512 Mb

Win2k8

VMNET2 ens33

IPSEC 1024 Mb 1024 Mb

INTERNET Lan

ROUTER VMNET0 port1 FW port3

port2

512 Mb WIN-XP

Lan

VMNET1

rdp tcp3389

ftp tcp20/21

Para la realización de este laboratorio, se debe

considerar que la característica de VPN/SSL requiere

contar con el certificado autofirmado que se habilita con

una licencia para maquinas virtuales (nuestro caso), en

el caso de los equipos Firewall (Hardware) ya incluyen

este funcionamiento de manera nativa.

En este laboratorio se proporciona a los usuarios

remotos, acceso a la red corporativa mediante SSL VPN

y conectarse a Internet a través de la unidad de

FortiGate corporativa. La funcionalidad del servicio

VPN/SSL permite la interconexión de cualquier

dispositivo que soporte un browser con características

de SSL y permitirá que se pueda conectar a la red

corporativa.

Luis Hidalgo - https://www.linkedin.com/in/lhidalgo0204/

-1-

1.Creando un Portal SSL VPN para usuarios remotos

Ir a VPN > SSL-VPN Portals

Cree un portal en base a su grupo que tiene asignado,

en este caso el perfil VPNSSL_GRUPO0X, donde X

representa el numero de su grupo. El portal full-access

permite el uso de VPN en modo tunnel y modo web. En

este escenario utilizaremos ambos modos.

Enable Split Tunneling no debe estar habilitado, esto

permitirá que todo el trafico de internet del usuario salga

por el equipo FortiGate, haciendo que su navegación a

internet cumpla con las políticas de seguridad de la

empresa.

Asegurese que el perfil creado tenga la siguiente

estructura:

Luis Hidalgo - https://www.linkedin.com/in/lhidalgo0204/

-2-

Al finalizar, deberá tener los siguientes perfiles creados:

2. Creando un Usuario y Grupo de Usuario.

Ir a User & Device > User > User Definition.

Utilice los usuarios y grupos creados en el laboratorio de

autenticación (Laboratorio 5).

3. Separar el servicio VPN/SSL de la administración del

Firewall

El servicio VPN/SSL opera sobre el servicio TCP 443 y por

defecto el servicio de administración opera en el mismo

puerto TCP 443, para evitar conflictos del funcionamiento

de ambos, se requiere modificar el puerto de servicio de

la administración del firewall al puerto TCP 10443, para

lo cual deberá realizar la siguiente configuración que a

continuación se mostrará.

Ir a System > Settings > Administration Settings

y modificar el valor del puerto de la opción “HTTPS port”,

tal como se aprecia en el siguiente grafico:

Luis Hidalgo - https://www.linkedin.com/in/lhidalgo0204/

-3-

4. Configurando el servicio VPN-SSL

Ir a VPN > SSL-VPN Settings y configurar Listen on

Interface(s) seleccionando la interface que hace

referencia a su wan1.

Tome como referencia la siguiente pantalla:

En la 2da parte de la actual configuración, seleccionar la

opción ”Automatically assing addresses”, tal como se

muestra el siguiente gráfico:

Luis Hidalgo - https://www.linkedin.com/in/lhidalgo0204/

-4-

En la 3ra parte de la actual configuración, defina los

grupos que se autenticaran al servicio de VPN/SSL.

Bajo Authentication/Portal Mapping, agregar los

grupos de usuarios SSL VPN, en este caso los

referenciados en el paso 2.

Presione el botón y complete los campos de

acuerdo a los grupos que se tienene habilitados:

Hasta que tenga la siguiente distribución:

Asegure establecer el perfil web-access al “All Other

Users/Groups” y al finalizar presione el botón Apply y

confirme la siguiente ventana:

Note que en la actual pagina de configuración del servicio

VPN/SSL le aparecerá el siguiente mensaje:

Luis Hidalgo - https://www.linkedin.com/in/lhidalgo0204/

-5-

5. Configurar la política de acceso al servicio VPN/SSL (Internet –>

LAN).

Presione la opción anteriormente mostrada:

En la página que aparecerá, complete los campos vacios

de acuerdo al siguiente grafico:

Luis Hidalgo - https://www.linkedin.com/in/lhidalgo0204/

-6-

Confirme los valores anteriormente ingresados en la

siguiente ventana:

Al confirmar, le aparecerá la siguiente ventana:

Luis Hidalgo - https://www.linkedin.com/in/lhidalgo0204/

-7-

Ahora diríjase a las políticas de seguridad Policy &

Objects > IPv4 Policy

Note que ahora tiene una politica de seguridad asociada

al servicio VPN/SSL que acaba de configurar:

Pregunte al instructor: Que es la interface ssl.root?

6. Verificando el acceso al servicio

Instale el aplicativo cliente FortiClient y configure el

servicio de acceso VPN/SSL.

Indique los siguientes valores:

Nombre de Conexión: VPN-SSL-GRUPO0X

Gateway Remoto: IP_PUBLICA_PAIS

Personalizar puerto: 443

Certificado de Cliente: Ninguno

Autenticación: Preguntar en el login

No advertir de Certificado de Servidor Inválido: Activado

Luis Hidalgo - https://www.linkedin.com/in/lhidalgo0204/

-8-

Verifique conexión al servicio VPN/SSL:

Luis Hidalgo - https://www.linkedin.com/in/lhidalgo0204/

-9-

Como se aprecia la conexion VPN/SSL fue satisfactoria:

Preguntas:

Su PC tiene acceso a Internet?

7. VPN-SSL en modo split

Ir a Policy & Objects > Addresses.

Agregar la dirección para la red local. Configurar Subnet

/ IP Range con los valores de la red local y asociar la

red a la Interface que la utilizara.

Si se habilita Enable Split Tunneling, el trafico hacia la

red corporativa será encriptada y reenviada al firewall en

la comunidad VPN-SSL, sin embargo cualquier otro

trafico que no sea la red corporativa será enviado a su

propia ruta default.

En este caso, deberías seleccionar Routing Address. El

Routing Address es la dirección de tu red corporativa

(en este caso es, Local LAN).

Luis Hidalgo - https://www.linkedin.com/in/lhidalgo0204/

- 10 -

Esto permitirá que el trafico destinado a tu red LAN

corporativa será anunciadapor el Tunel.

Modifique la política de seguridad con datos similares al

siguiente grafico:

Verifique nuevamente el acceso y confirme si la salida de

Internet de su PC se ha interrumpido.

Noto la diferencia del VPN/SSL en modo Split-tunel y sin

Split-Tunel?

Luis Hidalgo - https://www.linkedin.com/in/lhidalgo0204/

- 11 -

También podría gustarte

- Equipos de interconexión y servicios de red. IFCT0410De EverandEquipos de interconexión y servicios de red. IFCT0410Aún no hay calificaciones

- GuíaBurros: Redes Locales: Todo lo que debes saber para montar una red localDe EverandGuíaBurros: Redes Locales: Todo lo que debes saber para montar una red localCalificación: 4 de 5 estrellas4/5 (4)

- Nse4 Lab08Documento8 páginasNse4 Lab08javier pomaAún no hay calificaciones

- NSE4-Lab 7Documento18 páginasNSE4-Lab 7cesar noaAún no hay calificaciones

- Nse4 Lab07Documento18 páginasNse4 Lab07javier pomaAún no hay calificaciones

- Configurar servidor OpenVPN en MikroTik para conectar sucursalesDocumento16 páginasConfigurar servidor OpenVPN en MikroTik para conectar sucursalesTony CervantesAún no hay calificaciones

- Lab 02Documento32 páginasLab 02Sheyson Sanchez SuarezAún no hay calificaciones

- Nse4 Lab09Documento12 páginasNse4 Lab09javier pomaAún no hay calificaciones

- VPN A MikrotikDocumento20 páginasVPN A Mikrotikfer silvaAún no hay calificaciones

- Reporte VPNDocumento13 páginasReporte VPNEziel Martinez ViteAún no hay calificaciones

- Generalidades VPNDocumento11 páginasGeneralidades VPNRokingfrostAún no hay calificaciones

- Cómo Configurar Un Hotspot Con MikroTik y RouterOSDocumento15 páginasCómo Configurar Un Hotspot Con MikroTik y RouterOSDarwin CastroAún no hay calificaciones

- Intro VPNDocumento10 páginasIntro VPNleadrosfAún no hay calificaciones

- VPN Entre Pfsense y MikrotikDocumento15 páginasVPN Entre Pfsense y MikrotikJose Luis RodriguezAún no hay calificaciones

- VPN Usando Routers Linksys Por Banda Ancha Con IP DinámicaDocumento7 páginasVPN Usando Routers Linksys Por Banda Ancha Con IP DinámicapantreceAún no hay calificaciones

- Protocolos de Túnel VPNDocumento7 páginasProtocolos de Túnel VPNdesider_e3nAún no hay calificaciones

- Configuración Del TP-Link Archer C7 VPN Client - KeepSolid VPN UnlimitedDocumento8 páginasConfiguración Del TP-Link Archer C7 VPN Client - KeepSolid VPN UnlimitedSoporte GratisAún no hay calificaciones

- Tunel VPN Endian Conexión Virtual IPSEC, The Green Bow - GreenRoot (DonJuanBlog)Documento25 páginasTunel VPN Endian Conexión Virtual IPSEC, The Green Bow - GreenRoot (DonJuanBlog)Morena Guadalupe HernándezAún no hay calificaciones

- Config Server OpenvpnDocumento87 páginasConfig Server OpenvpnEnrique Herrera NoyaAún no hay calificaciones

- Informe VPN-VDocumento26 páginasInforme VPN-VDinna InfanteAún no hay calificaciones

- Pfsense FinalDocumento34 páginasPfsense Finaljorge paul pallares gonzalezAún no hay calificaciones

- Manual de Configuracion VPN-V3Documento6 páginasManual de Configuracion VPN-V3Gustavo MolinaAún no hay calificaciones

- Guía de Conexión A La VPNDocumento9 páginasGuía de Conexión A La VPNJoséAún no hay calificaciones

- Tema 13 VPNDocumento5 páginasTema 13 VPNisrael vidalAún no hay calificaciones

- Tarea 3 Jhaider PereacDocumento13 páginasTarea 3 Jhaider Pereacjaider pereaAún no hay calificaciones

- Configurando Un Túnel VPN Sobre Dos Routers LinksysDocumento22 páginasConfigurando Un Túnel VPN Sobre Dos Routers LinksysDavid Alejandro Quijada GilAún no hay calificaciones

- Tarea 5Documento5 páginasTarea 5Raul0% (6)

- Lab Semana06Documento13 páginasLab Semana06Dario Gabriel Gomez VillanuevaAún no hay calificaciones

- Proyecto Jorge Mikrotik PDFDocumento15 páginasProyecto Jorge Mikrotik PDFDave La Voz Del SentimientoAún no hay calificaciones

- Presentación 5 PDFDocumento38 páginasPresentación 5 PDFRey TmoAún no hay calificaciones

- Seguridad MikrotikDocumento27 páginasSeguridad MikrotikRoberto Leonardo RiveroAún no hay calificaciones

- VPN de Mikrotik A MikrotikDocumento17 páginasVPN de Mikrotik A Mikrotikeosoriowifinetworks100% (2)

- Ipcop 1150453,1150411 PDFDocumento42 páginasIpcop 1150453,1150411 PDFJose Humberto PerezAún no hay calificaciones

- ¿Como Configurar Global VPN (Gen7)Documento12 páginas¿Como Configurar Global VPN (Gen7)Matías RomeroAún no hay calificaciones

- Seguridad perimetralDocumento4 páginasSeguridad perimetraljamesAún no hay calificaciones

- VPN SSTP en MikrotikDocumento19 páginasVPN SSTP en MikrotikJose Luis RodriguezAún no hay calificaciones

- Redes Informáticas - Tarea3Documento7 páginasRedes Informáticas - Tarea3KarenAún no hay calificaciones

- VPNDocumento27 páginasVPNAnthonyxx :vAún no hay calificaciones

- Fdocuments - Es - VPN de Mikrotik A MikrotikDocumento17 páginasFdocuments - Es - VPN de Mikrotik A MikrotikYunior RodriguezAún no hay calificaciones

- XV VDocumento12 páginasXV VYubeidy Mailyn Castro PabonAún no hay calificaciones

- OpenWrt BridgeDocumento46 páginasOpenWrt BridgeIñaki EseberriAún no hay calificaciones

- TP-LINK TL-WA501G - Manual de AyudaDocumento23 páginasTP-LINK TL-WA501G - Manual de AyudaLFernandoPeruAún no hay calificaciones

- Instalación y configuración del sistema perimetral ZeroshellDocumento21 páginasInstalación y configuración del sistema perimetral ZeroshellJonathan Hernandez BlandonAún no hay calificaciones

- Manual - Securing Your Router - MikroTik WikiDocumento7 páginasManual - Securing Your Router - MikroTik WikiwebpcnetlinkAún no hay calificaciones

- Alexis Lopez Tarea8Documento6 páginasAlexis Lopez Tarea8Alexis LopezAún no hay calificaciones

- Configuración de OpenVPN para conexión remotaDocumento11 páginasConfiguración de OpenVPN para conexión remotaEDU_YAIRAún no hay calificaciones

- (Aporte) Enrutar Ip's Atraves de Una Wan Especifica (Avoid Load Balance) - Comunidad RyohnosukeDocumento10 páginas(Aporte) Enrutar Ip's Atraves de Una Wan Especifica (Avoid Load Balance) - Comunidad RyohnosukeUber ReyesAún no hay calificaciones

- Brazil FirewallDocumento24 páginasBrazil FirewallAleAlbiñaAún no hay calificaciones

- VPN de Mikrotik A MikrotikDocumento17 páginasVPN de Mikrotik A MikrotikRatzar PerezAún no hay calificaciones

- Configuracion VPN CheckpointDocumento7 páginasConfiguracion VPN CheckpointRudy Bertrand CordovaAún no hay calificaciones

- Protegiendo Nuestro MikrotikDocumento11 páginasProtegiendo Nuestro MikrotikOswaldo Solis100% (2)

- Guia en EspañolDocumento19 páginasGuia en Españolana briceñoAún no hay calificaciones

- Laboratorio 7-Joel FuertesDocumento6 páginasLaboratorio 7-Joel FuertesJoel Edgar Fuertes MelendezAún no hay calificaciones

- VPN Sitio A Sitio Usando Routers Linksys Por Banda Ancha Con IP DinámicaDocumento6 páginasVPN Sitio A Sitio Usando Routers Linksys Por Banda Ancha Con IP DinámicaCarlos BordoniAún no hay calificaciones

- Forti60D SD-WAN FailoverDocumento16 páginasForti60D SD-WAN FailoverSandro Omar Lizano GuzmanAún no hay calificaciones

- Cómo Crear Nuestra Propia Red VPN en UbuntuDocumento14 páginasCómo Crear Nuestra Propia Red VPN en UbuntuAngela MaxwellAún no hay calificaciones

- Tutorial para Crear Tu Propia VPN - ATRIA InnovationDocumento24 páginasTutorial para Crear Tu Propia VPN - ATRIA Innovationvalle verdeAún no hay calificaciones

- S14.s1 - MaterialDocumento20 páginasS14.s1 - MaterialAntuaneth DenosAún no hay calificaciones

- Informe VPNDocumento15 páginasInforme VPNFelipe Andrés Camarada SilvaAún no hay calificaciones

- Crear y Configurar Servidor OpenvpnDocumento40 páginasCrear y Configurar Servidor Openvpnhjaspe4549Aún no hay calificaciones

- Nse4 Lab09Documento12 páginasNse4 Lab09javier pomaAún no hay calificaciones

- Tabla de Contenido QoS TeoriaDocumento12 páginasTabla de Contenido QoS Teoriacesar noaAún no hay calificaciones

- Mecatrónica Automotriz: Evolución tecnológicaDocumento5 páginasMecatrónica Automotriz: Evolución tecnológicacesar noaAún no hay calificaciones

- NadaDocumento2 páginasNadacesar noaAún no hay calificaciones

- Ingeniería de Software Un Enfoque Desde La Guía SwebokDocumento26 páginasIngeniería de Software Un Enfoque Desde La Guía SwebokDr. Germán Torres Hernández0% (1)

- Sistema Integrado de Gestión Académica IFRDocumento22 páginasSistema Integrado de Gestión Académica IFRLuis Taipe SanchezAún no hay calificaciones

- Tarea 3Documento2 páginasTarea 3Nicole ValerianoAún no hay calificaciones

- Configuración de puertos para 2 DVR en la misma redDocumento2 páginasConfiguración de puertos para 2 DVR en la misma redJose Alejandro Hernandez BrachoAún no hay calificaciones

- Mmdi U1 Ea ElvcDocumento7 páginasMmdi U1 Ea ElvcJhonatan Adiel Heredia VazquezAún no hay calificaciones

- Resumen de Comandos CCNA 2Documento6 páginasResumen de Comandos CCNA 2ssanti200667% (3)

- Sesion 3 Daniela Perez SalazarDocumento3 páginasSesion 3 Daniela Perez SalazarDaniela PérezAún no hay calificaciones

- Vivienda rural Puno mejoramiento 39 casasDocumento2 páginasVivienda rural Puno mejoramiento 39 casasHilda MendozaAún no hay calificaciones

- Homework-1 PBR & IPv6Documento11 páginasHomework-1 PBR & IPv6Cristhian Jorge cardoso CarrazcoAún no hay calificaciones

- 4D Server v17Documento119 páginas4D Server v17ismael yambayAún no hay calificaciones

- Solicitud de TrabjoDocumento2 páginasSolicitud de TrabjoLuna GraAún no hay calificaciones

- 10a.cdp 0218 Sisoft Ep 2023-00174Documento1 página10a.cdp 0218 Sisoft Ep 2023-00174Laura VegaAún no hay calificaciones

- ArpanetDocumento9 páginasArpanetAndreita AlonsoAún no hay calificaciones

- Grecia Anahí Uribe Rivera - CURRRICULUMDocumento1 páginaGrecia Anahí Uribe Rivera - CURRRICULUMjanecitariveraAún no hay calificaciones

- MetalurgicaDocumento2 páginasMetalurgicaCarlos Raul Cantaro RoblesAún no hay calificaciones

- Actividad Fase 2Documento3 páginasActividad Fase 2Wallace WallaceAún no hay calificaciones

- Evaluacion 2 - AC - Deloitte-CyberAcademy - Paso A Paso Desafio 1Documento10 páginasEvaluacion 2 - AC - Deloitte-CyberAcademy - Paso A Paso Desafio 1Daniel Eduardo Letelier MunozAún no hay calificaciones

- Crea y juega Quizz con Kahoot paso a pasoDocumento9 páginasCrea y juega Quizz con Kahoot paso a pasokellyAún no hay calificaciones

- Javier AlbaláDocumento3 páginasJavier AlbaláKatherine Mishell Medina R.Aún no hay calificaciones

- Af1 2094297 ImcDocumento21 páginasAf1 2094297 ImcJuan Enrique Silva ChavezAún no hay calificaciones

- CUESTIONARIO Hab Avanzadas-1Documento4 páginasCUESTIONARIO Hab Avanzadas-1Jose RamirezAún no hay calificaciones

- Introducción A La Computación (Jorge Santillán) (Primera Edición)Documento250 páginasIntroducción A La Computación (Jorge Santillán) (Primera Edición)Jana100% (2)

- 4.5.2.10 Lab - Exploring NmapDocumento7 páginas4.5.2.10 Lab - Exploring NmapMp OkAún no hay calificaciones

- Instructivo Ebook21Documento58 páginasInstructivo Ebook21Emiliano BarreraAún no hay calificaciones

- Retención cliente titular línea 12455409Documento23 páginasRetención cliente titular línea 12455409Ashley Isabella Oliveros NinoAún no hay calificaciones

- Presentacion INTICO - Productos V2Documento25 páginasPresentacion INTICO - Productos V2COMERFAISAún no hay calificaciones

- Informe Amazon TerminadoDocumento12 páginasInforme Amazon TerminadoJose Alejandro Silva SaavedraAún no hay calificaciones

- 8.2.4.12 Packet Tracer - Troubleshooting Enterprise Networks 1 InstructionsDocumento3 páginas8.2.4.12 Packet Tracer - Troubleshooting Enterprise Networks 1 InstructionsShiroi Enrique DiazAún no hay calificaciones

- Preguntas-Power-Point-Examen-Semestral 1Documento4 páginasPreguntas-Power-Point-Examen-Semestral 1Luis Antonio Morales Pullas0% (1)

- Presentación de PowerPointDocumento33 páginasPresentación de PowerPointDiego BeltranAún no hay calificaciones

- Tema 3 SubrayadoDocumento23 páginasTema 3 SubrayadoLore RamírezAún no hay calificaciones