Documentos de Académico

Documentos de Profesional

Documentos de Cultura

Politicas de Seguridad

Cargado por

Johnlester Vale cochaDerechos de autor

Formatos disponibles

Compartir este documento

Compartir o incrustar documentos

¿Le pareció útil este documento?

¿Este contenido es inapropiado?

Denunciar este documentoCopyright:

Formatos disponibles

Politicas de Seguridad

Cargado por

Johnlester Vale cochaCopyright:

Formatos disponibles

Que son las politicas de seguridad de la informacion(SP)?

Son un conjunto de reglas promulgadas por la empresa u

organizacion para asegurar que todos los empleados que

usan sus sistemas informaticos las acaten, segun sus

prescripciones de proteccion

Objetivos

-Establecer un proceso general para la seguridad de la info...

-Proteger la reputacion de la compañia respecto a las

responsabilidades, eticas y legales

-Detectar y prevenir los datos comprometidos de la

infraestructura de las tecnologias de la informacion

-Observar los derechos de los usuarios, proveyendo

mecanismo a sus quejas y solicitudes

Caracteristicas

-completas.- para abordar todo el proceso por el que pasa la informacion desde

Su creacion hasta su distribucion o retencion

-Adaptables.- Ajustarse a los cambios que requieren las actualizaciones de versions

-Amplias.- para asegurar que toma encuenta todos los riesgos identificados

-Practicas.- para resolver completamente los problemas de seguridad conforme a los recursos

Disponibles

Tipos

-uso acceptable

-privacidad

-proteccion de recursos humanos

-administracion de contraseñas

-Disposicion y eliminacion

-clasificacion de la informaciona

QUE ES COBIT

COBIT es un marco de trabajo (framework) para el gobierno y la gestión de las tecnologías

de la información (TI) empresariales y dirigido a toda la empresa.

Su misión es consolidarse como líder mundialmente reconocido en materia de gobierno,

control y aseguramiento de la gestión de TI.

¿Para qué sirve COBIT?

COBIT sirve para proveer gobierno y gestión para la función de TI y hace una clara distinción

entre estas dos disciplinas que abarcan distintos tipos de actividades, requieren distintas

estructuras organizativas y sirven a diferentes propósitos.

QUE ES ACCESO AUTORIZADO?

Autorización concedida a un usuario para la utilización de un fichero, programa, soporte o

cualquier equipo empleado para el tratamiento de datos personales

QUE ES ACCESO NO AUTORIZADO?

consiste en acceder de manera indebida, sin autorización o contra derecho a un sistema de

tratamiento de la información, con el fin de obtener una satisfacción de carácter intelectual

por el desciframiento de los códigos de acceso o passwords, no causando daños inmediatos

y tangibles en la víctima

QUE ES VULNERABILIDAD?

una vulnerabilidad es una debilidad existente en un sistema que puede ser utilizada por

una persona malintencionada para comprometer su seguridad

QUE ES UN VIRUS?

Un virus informático es un tipo de malware que se adhiere a otros programas, se autorreplica

y se propaga de un ordenador a otro. que tienen como objetivo alterar el funcionamiento del

computador, sin que el usuario se de cuenta

QUE ES VPS?

Sistemas de alimentación ininterrumpida. es un dispositivo electrico que almacena energía,

durante un apagón eléctrico puede proporcionar energía eléctrica por un tiempo limitado

a todos los dispositivos que tenga conectados

QUE ES CIBERSEGURIDAD

¿Qué es la seguridad en sistemas o ciberseguridad?

La ciberseguridad es la práctica de proteger sistemas, redes y programas de ataques digitales

ACTIVO

Es todo lo que tiene valor en una empresa ejm. Computadoras,

ATAQUE DE DICCIONARIO

Es un diccionario de contraseñas. Método empleado para romper la seguridad de los

sistemas basados en contraseñas (password) en la que el atacante intenta dar con la clave

adecuada probando todas (o casi todas) las palabras posibles o recogidas en un

diccionario idiomático.

ATAQUE DE FUERZA BRUTA

Un ataque de fuerza bruta ocurre cuando el atacante emplea determinadas técnicas para

probar combinaciones de contraseñas con el objetivo de descubrir las credenciales de

una potencial víctima y así lograr acceso a una cuenta o sistema.

Compara todas las comparaciones posibles que hay en el teclado.

ISO 27002 Buenas prácticas para SGSI

es un estándar para la seguridad de la información que ha publicado la organización

internacional de normalización. proporciona diferentes recomendaciones de las mejores

prácticas en la gestión de la seguridad de la información a todos los interesados y

responsables

ISO 27003 Guía para la implementación de un SGSI

El Objetivo del ISO 27003 es proporcionar guia práctica en el desarrollo

del plan de implementación para un Sistema de Gestión de Seguridad de Información.

ISO 27004 EVALUACION DE LA SEGURIDAD DE LA INFORMACION

La norma ISO27004 posibilita una variedad de mejores prácticas para la medición de los

resultados de un Sistema de Gestión de la Seguridad de la Información (SGSI) en

ISO 27001. Este estándar especifica cómo estructurar el sistema de medición, cuáles

son los parámetros a medir, cuándo y cómo medirlos

proporciona pautas destinadas a ayudar a las organizaciones a evaluar el desempeño de la

seguridad de la información y la eficacia de un sistema de gestión de seguridad de la

información para cumplir con los requisitos de ISO/IEC 27001

ISO 27005 gestión de la seguridad de la información

es el estándar internacional que se ocupa de la gestión de los riesgos

relativos a la seguridad de información. La norma suministra las directrices para la gestion

de riesgos, apoyándose fundamentalmente en los requisitos sobre esta cuestión

definidos en la ISO 27001.

ISO 27032 Gestión de la Ciberseguridad

ofrece unas líneas generales de orientación para fortalecer el estado de la Ciberseguridad

en una empresa, utilizando los puntos técnicos y estratégicos más importantes para

esa actividad y los que están relacionados con:

La Seguridad en la Redes

Seguridad en Internet

Seguridad de la información

La Seguridad de las Aplicaciones

OBJETIVO

pretende garantizar la seguridad en los intercambios de información en la Red para

lograr hacer frente de una manera más efectiva al Cibercrimen

ISO 27035 Gestión de Incidentes de Seguridad

es una norma internacional que proporciona las mejores prácticas y directrices para llevar a

cabo un plan de gestión de incidentes estratégico y prepararse para una respuesta a incidentes.

Se trata de una guía para la localización, análisis y evaluación de vulnerabilidades e

incidentes a los que puede estar expuesta una organización proporciona los principios

básicos de seguridad para prevenir y responder efectivamente a incidentes en la

Seguridad de la Información

También podría gustarte

- Manual de Uso Redmine PDFDocumento30 páginasManual de Uso Redmine PDFOscar Ignacio Ozzkitar100% (2)

- MF0490_3 - Gestión de servicios en el sistema informáticoDe EverandMF0490_3 - Gestión de servicios en el sistema informáticoAún no hay calificaciones

- Eje - 4 - Ingenieria - de - Software AreandinaDocumento11 páginasEje - 4 - Ingenieria - de - Software AreandinaAndres100% (4)

- Seguridad Informatica - Politicas de SeguridadDocumento12 páginasSeguridad Informatica - Politicas de SeguridadSir CharlesAún no hay calificaciones

- Presentación Documentos MercantilesDocumento26 páginasPresentación Documentos Mercantilesleonardo8monterrey100% (4)

- Monitoreo de Transformadores 2414 Operacion 1Documento31 páginasMonitoreo de Transformadores 2414 Operacion 1Tavo ErgoAún no hay calificaciones

- Informe Previo 1Documento5 páginasInforme Previo 1Esteban Raul Adauto SerranoAún no hay calificaciones

- El Nuevo Estándar 202 de ASHRAE Recién Publicado Se Centra en La Puesta en MarchaDocumento16 páginasEl Nuevo Estándar 202 de ASHRAE Recién Publicado Se Centra en La Puesta en MarchaFran FrajcoAún no hay calificaciones

- Exposicion Pilares de La Seguridad de La InformaciónDocumento24 páginasExposicion Pilares de La Seguridad de La InformaciónwillyAún no hay calificaciones

- ISO 27000 Clase 6Documento28 páginasISO 27000 Clase 6ROBERTO CARLOS GONZALEZ VASQUEZAún no hay calificaciones

- Tarea Capitulo 8Documento9 páginasTarea Capitulo 8Edimyl PerezAún no hay calificaciones

- ISOEIC27000Documento32 páginasISOEIC27000bikarexpansionjointsAún no hay calificaciones

- Presentación de Auditoria TIDocumento13 páginasPresentación de Auditoria TIkennyaortabud16Aún no hay calificaciones

- SGSI-Sistema de Gestión de Seguridad InformáticaDocumento49 páginasSGSI-Sistema de Gestión de Seguridad InformáticaLeonardo Pulido MartínezAún no hay calificaciones

- Checklist de Ciberseguridad para Empresas - VFDocumento7 páginasChecklist de Ciberseguridad para Empresas - VFJean CalvacheAún no hay calificaciones

- Checklist de Ciberseguridad para Empresas - VFDocumento7 páginasChecklist de Ciberseguridad para Empresas - VFDiego Wilches JácomeAún no hay calificaciones

- Semana 1Documento20 páginasSemana 1andres martinezAún no hay calificaciones

- Examen Continua 2 - Jesus Sanchez Enciso - Admi de Redes - III NocheDocumento17 páginasExamen Continua 2 - Jesus Sanchez Enciso - Admi de Redes - III NocheJesús EncisoAún no hay calificaciones

- Seguridad en La RedDocumento6 páginasSeguridad en La RedSandyAún no hay calificaciones

- Mod5 - P2 - TecnicasMonitoreoSeg&BCPDocumento31 páginasMod5 - P2 - TecnicasMonitoreoSeg&BCPEdgar A. MendietaAún no hay calificaciones

- Seguridad Informatica.Documento13 páginasSeguridad Informatica.jeremy9neiraAún no hay calificaciones

- Seguridad de La BD EJE 4Documento11 páginasSeguridad de La BD EJE 4Breyner Borja HenriquezAún no hay calificaciones

- Semana 1Documento5 páginasSemana 1Dennys ZavalaAún no hay calificaciones

- Iso 27001Documento13 páginasIso 27001Ricardo TorresAún no hay calificaciones

- Metodologias Analasis VulnerabilidadesDocumento12 páginasMetodologias Analasis VulnerabilidadesByron MoralesAún no hay calificaciones

- Conceptos Seguridad InformaticaDocumento7 páginasConceptos Seguridad InformaticaRosa Maria Villada JaramilloAún no hay calificaciones

- PenetracionDocumento2 páginasPenetracionCamila Gómez GonzálezAún no hay calificaciones

- PRESENTACION SgsiDocumento24 páginasPRESENTACION Sgsiwosh20Aún no hay calificaciones

- Normas Iso para Redes InformaticasDocumento10 páginasNormas Iso para Redes InformaticasDaniel Guarnero MendezAún no hay calificaciones

- Implantacion de Un Sgsi Con E-Pulpo v1.00Documento25 páginasImplantacion de Un Sgsi Con E-Pulpo v1.00Rey2000Aún no hay calificaciones

- Ev5-Aplicacion de La Norma So 27002Documento7 páginasEv5-Aplicacion de La Norma So 27002oscarAún no hay calificaciones

- Seguridad en RedesDocumento10 páginasSeguridad en RedesMarco Antonio Romero AndradeAún no hay calificaciones

- Normas de Seguridad InformaticaDocumento7 páginasNormas de Seguridad InformaticaJavi LinAún no hay calificaciones

- Protocolo de Seguridad Informática y Automatización de DatosDocumento8 páginasProtocolo de Seguridad Informática y Automatización de DatosGiovanny UtrerasAún no hay calificaciones

- Tema 3Documento48 páginasTema 3juan gonzalezAún no hay calificaciones

- Nuevo Documento de Microsoft WordDocumento8 páginasNuevo Documento de Microsoft WordBrenda PattersonAún no hay calificaciones

- Si GrupalDocumento30 páginasSi GrupalMARRRAún no hay calificaciones

- Aporte ForoDocumento2 páginasAporte ForoFABIANAún no hay calificaciones

- Seguridad in For MeDocumento8 páginasSeguridad in For MeVicente Quiroz PieroAún no hay calificaciones

- 135 N3 Sic 1725183 A4Documento5 páginas135 N3 Sic 1725183 A4Axel SaucedoAún no hay calificaciones

- Normas Iso para RedesDocumento10 páginasNormas Iso para RedesAlan CastroAún no hay calificaciones

- Tarea 1 SegurancaDocumento10 páginasTarea 1 SegurancaJeffry Alexander Rivera BaldettiAún no hay calificaciones

- Seguridad de La InformacionDocumento18 páginasSeguridad de La InformacionGuillermo Paz0% (1)

- Sesion 01 - 00 - Ciberseguridad - AudeaDocumento4 páginasSesion 01 - 00 - Ciberseguridad - AudeaJose RodriguezAún no hay calificaciones

- Politica de Desarrollo SeguroDocumento9 páginasPolitica de Desarrollo SeguroMireylle MayorgaAún no hay calificaciones

- Cursos de CISCODocumento202 páginasCursos de CISCOJair Paredes ramirezAún no hay calificaciones

- Protección de Base de DatosDocumento9 páginasProtección de Base de DatosEsthefania AltamiranoAún no hay calificaciones

- Auditoría de Seguridad InformaticaDocumento16 páginasAuditoría de Seguridad Informaticaadriana hernandezAún no hay calificaciones

- Ingenieria de Software Ii Eje 4Documento11 páginasIngenieria de Software Ii Eje 4Diego BenítezAún no hay calificaciones

- Manual de Seguridad InformaticaDocumento3 páginasManual de Seguridad Informaticaeuro2020Aún no hay calificaciones

- TEMA Seguridad de La InformaciónDocumento7 páginasTEMA Seguridad de La Informaciónyotersa76Aún no hay calificaciones

- SEMANA 9 - Parte 2 Implementación de Un Sistema PerimetralDocumento6 páginasSEMANA 9 - Parte 2 Implementación de Un Sistema PerimetralSandra JadiAún no hay calificaciones

- Ciberseguridad Electiva CpiiiDocumento22 páginasCiberseguridad Electiva CpiiiFelipe RamirezAún no hay calificaciones

- G SeguridadDocumento9 páginasG SeguridadCarlos Julio Santos BarbosaAún no hay calificaciones

- Tarea InvestigaciónDocumento6 páginasTarea InvestigaciónGerman MLAún no hay calificaciones

- Seguridad de La Información - Gobernabilidad y Riesgo AdministraciónDocumento12 páginasSeguridad de La Información - Gobernabilidad y Riesgo AdministraciónMsc CarrascoAún no hay calificaciones

- Modulo SGSIDocumento345 páginasModulo SGSIVíctor ValenciaAún no hay calificaciones

- Documento 190Documento6 páginasDocumento 190karla ureña monteroAún no hay calificaciones

- Manual de Seguridad de RedesDocumento20 páginasManual de Seguridad de RedesAntonio LandeyAún no hay calificaciones

- Presentacion - Isoiec 27001 Sistemas de Gestion de Seguridad de La InformacionDocumento4 páginasPresentacion - Isoiec 27001 Sistemas de Gestion de Seguridad de La InformacionAugusto Alarcon PinedoAún no hay calificaciones

- ISO27001 VariosDocumento9 páginasISO27001 Variosdario_97Aún no hay calificaciones

- Preguntas Examen ValeDocumento3 páginasPreguntas Examen ValeJenny Ojeda BenitoAún no hay calificaciones

- Trabajo Final Sistema Operativo 1 Sin ModificacionesDocumento12 páginasTrabajo Final Sistema Operativo 1 Sin Modificacioneswandel mateoAún no hay calificaciones

- Conceptos Basicos: Virus-Impacto-Seguridad-Riesgo PDFDocumento7 páginasConceptos Basicos: Virus-Impacto-Seguridad-Riesgo PDFGabrielAún no hay calificaciones

- Seguridad en equipos informáticos. IFCT0109De EverandSeguridad en equipos informáticos. IFCT0109Aún no hay calificaciones

- Lista de Grupos de Trabajo Camino Mas Dormida en La OrugaDocumento4 páginasLista de Grupos de Trabajo Camino Mas Dormida en La OrugaJohnlester Vale cochaAún no hay calificaciones

- Mini Super Caserito (1) (1) 2023 PopDocumento51 páginasMini Super Caserito (1) (1) 2023 PopJohnlester Vale cochaAún no hay calificaciones

- PRUEBA FinalDocumento1 páginaPRUEBA FinalJohnlester Vale cochaAún no hay calificaciones

- 1 Parcial AyudaDocumento2 páginas1 Parcial AyudaJohnlester Vale cochaAún no hay calificaciones

- HuaraDocumento1 páginaHuaraJohnlester Vale cochaAún no hay calificaciones

- Reingenieria Unidad 2Documento33 páginasReingenieria Unidad 2Johnlester Vale cochaAún no hay calificaciones

- Documento ProyectoDocumento6 páginasDocumento ProyectoJohnlester Vale cochaAún no hay calificaciones

- RESPUESTASDocumento6 páginasRESPUESTASJohnlester Vale cochaAún no hay calificaciones

- Perfil Antonio Marca EMIDocumento38 páginasPerfil Antonio Marca EMIJohnlester Vale cochaAún no hay calificaciones

- Ex 1Documento1 páginaEx 1Johnlester Vale cochaAún no hay calificaciones

- Documento ProyectoDocumento10 páginasDocumento ProyectoJohnlester Vale cochaAún no hay calificaciones

- Apoyo de Examen 1 Parcial AyudaDocumento1 páginaApoyo de Examen 1 Parcial AyudaJohnlester Vale cochaAún no hay calificaciones

- Tarea 1 H161-9 RoboticaDocumento7 páginasTarea 1 H161-9 RoboticaJohnlester Vale cochaAún no hay calificaciones

- Diferencias Entre JavaScript y HTMLDocumento3 páginasDiferencias Entre JavaScript y HTMLJohnlester Vale cochaAún no hay calificaciones

- Lider PatiñoDocumento11 páginasLider PatiñoJohnlester Vale cochaAún no hay calificaciones

- Reingenieria ExpoDocumento12 páginasReingenieria ExpoJohnlester Vale cochaAún no hay calificaciones

- Cronograma de ActividadesDocumento1 páginaCronograma de ActividadesJohnlester Vale cochaAún no hay calificaciones

- BGP Est VLDocumento4 páginasBGP Est VLJohnlester Vale cochaAún no hay calificaciones

- Mini Supermercado.... JVDocumento9 páginasMini Supermercado.... JVJohnlester Vale cochaAún no hay calificaciones

- PRUEBA FinalDocumento1 páginaPRUEBA FinalJohnlester Vale cochaAún no hay calificaciones

- Certificado 2Documento1 páginaCertificado 2Johnlester Vale cochaAún no hay calificaciones

- Red de Comunicación Por Fibra Optica ..... - 1Documento32 páginasRed de Comunicación Por Fibra Optica ..... - 1Johnlester Vale cochaAún no hay calificaciones

- Huara 2TDocumento1 páginaHuara 2TJohnlester Vale cochaAún no hay calificaciones

- Banco de PreguntasDocumento16 páginasBanco de PreguntasJohnlester Vale cochaAún no hay calificaciones

- Manual Ingenieros (001-110) .En - Es PDFDocumento110 páginasManual Ingenieros (001-110) .En - Es PDFMaicol Antonio Guerrero Ruiz100% (1)

- Montar Un Servidor WebDocumento4 páginasMontar Un Servidor WebRuben RaygosaAún no hay calificaciones

- Simulador Pablo Lledo 4Documento45 páginasSimulador Pablo Lledo 4Cesar Huamani100% (1)

- Práctica 4 - ContenidosDocumento5 páginasPráctica 4 - ContenidosINDET EUROPE, SL información imagen y comunicacionAún no hay calificaciones

- PDFDocumento202 páginasPDFcarlos miño100% (2)

- Las Telecomunicaciones en El Trabajo de Las y Los Funcionarios de La Seguridad Ciudadana y Sistema PenitenciarioDocumento4 páginasLas Telecomunicaciones en El Trabajo de Las y Los Funcionarios de La Seguridad Ciudadana y Sistema PenitenciarioHendry Rodríguez67% (3)

- Proyecto Introducción A La LogisticaDocumento7 páginasProyecto Introducción A La LogisticaMarcela BaronAún no hay calificaciones

- Display Tag Library 1.1Documento28 páginasDisplay Tag Library 1.1lisandrocaballeroAún no hay calificaciones

- 2018-02 Temario de CursosDocumento16 páginas2018-02 Temario de CursosAnonymous AE1w0EaPAún no hay calificaciones

- Laboratorio Calificado 2 - PresencialDocumento5 páginasLaboratorio Calificado 2 - PresencialEdgarciito Bryan Nino CcosccoAún no hay calificaciones

- Ficha Tecnica Ram 700Documento4 páginasFicha Tecnica Ram 700Edgarless Manuel Guillermo Borges MenesesAún no hay calificaciones

- Creando Usuarios y Asignando PrivilegiosDocumento7 páginasCreando Usuarios y Asignando PrivilegiosPablo GomezAún no hay calificaciones

- Caso 1Documento5 páginasCaso 1Marisol Sarmiento Arroyo0% (1)

- Logis 1Documento8 páginasLogis 1elena c.nAún no hay calificaciones

- TOMOGRAFIA0001Documento19 páginasTOMOGRAFIA0001Nataly FloresAún no hay calificaciones

- 2016 Libro MecatronicayRoboticadeServicio PDFDocumento226 páginas2016 Libro MecatronicayRoboticadeServicio PDFRicardo Hernandez100% (1)

- Taller 2. Programacion y Modelamiento de Datos 1Documento8 páginasTaller 2. Programacion y Modelamiento de Datos 1Jaime Vinueza PárragaAún no hay calificaciones

- LECCION 3 - Revisión Del IntentoDocumento6 páginasLECCION 3 - Revisión Del IntentoFERNANDO ARRATAAún no hay calificaciones

- Lab3 PrevioDocumento13 páginasLab3 Previoanon_555023330Aún no hay calificaciones

- Diseño de Sistemas de Puestas A Tierra A La Luz de La Compatibilidad Electromagnética. Ing. Favio Casas OspinaDocumento8 páginasDiseño de Sistemas de Puestas A Tierra A La Luz de La Compatibilidad Electromagnética. Ing. Favio Casas OspinaObatai KhanAún no hay calificaciones

- Kas 9212Documento12 páginasKas 9212Ram C.Aún no hay calificaciones

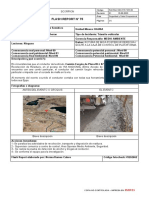

- Flash Report N 75Documento1 páginaFlash Report N 75Angie MendozaAún no hay calificaciones

- La Ingenieria Industrial Como Profesion - 1Documento31 páginasLa Ingenieria Industrial Como Profesion - 1Josue Benavides MosqueraAún no hay calificaciones

- 8.3.6.2 Ejemplo Web para Configurar DDNSDocumento2 páginas8.3.6.2 Ejemplo Web para Configurar DDNSSantiago Miguel Tapia GuajardoAún no hay calificaciones

- Check List Diario de JumboDocumento3 páginasCheck List Diario de Jumboroger gino huaman ramosAún no hay calificaciones

- Solucionario de RIGIDEZ VIGASDocumento102 páginasSolucionario de RIGIDEZ VIGASVictor Daza CecilioAún no hay calificaciones