Documentos de Académico

Documentos de Profesional

Documentos de Cultura

Clase de Https y SSH

Cargado por

Sara Siesquen SandovalTítulo original

Derechos de autor

Formatos disponibles

Compartir este documento

Compartir o incrustar documentos

¿Le pareció útil este documento?

¿Este contenido es inapropiado?

Denunciar este documentoCopyright:

Formatos disponibles

Clase de Https y SSH

Cargado por

Sara Siesquen SandovalCopyright:

Formatos disponibles

Protocolos https y ssh

Hypertext Transfer Protocol Secure

Hyper Text Transfer Protocol Secure (en espaol: Protocolo seguro de transferencia de hipertexto), ms conocido por sus siglas HTTPS, es un protocolo de aplicacin basado en el protocolo HTTP, destinado a la transferencia segura de datos de Hiper Texto, es decir, es la versin segura de HTTP. Es utilizado principalmente por entidades bancarias, tiendas en lnea, y cualquier tipo de servicio que requiera el envo de datos personales o contraseas.

Caractersticas Tcnicas

El sistema HTTPS utiliza un cifrado basado en SSL/TLS para crear un canal cifrado (cuyo nivel de cifrado depende del servidor remoto y del navegador utilizado por el cliente) ms apropiado para el trfico de informacin sensible que el protocolo HTTP. De este modo se consigue que la informacin sensible (usuario y claves de paso normalmente) no pueda ser usada por un atacante que haya conseguido interceptar la transferencia de datos de la conexin, ya que lo nico que obtendr ser un flujo de datos cifrados que le resultar imposible de descifrar. El puerto estndar para este protocolo es el 443.

Diferencias con HTTP

En el protocolo HTTP las URLs comienzan con "http://" y utilizan por defecto el puerto 80, Las URLs de HTTPS comienzan con "https://" y utilizan el puerto 443 por defecto. HTTP es inseguro y esta sujeto a ataques man-in-the-middle y eavesdropping que pueden permitir al atacante obtener acceso a cuentas de un sitio web e informacin confidencial. HTTPS est diseado para resistir esos ataques y ser seguro.

Capas de Red

HTTP opera en la capa ms alta del Modelo OSI, la Capa de Aplicacin; pero el protocolo de seguridad opera en una subcapa ms baja, cifrando un mensaje HTTP previo a la transmisin y descifrando un mensaje una vez recibido. Estrictamente hablando, HTTPS no es un protocolo separado, pero refiere el uso del HTTP ordinario sobre una Capa de Conexin Segura cifrada Secure Sockets Layer (SSL) o una conexin con Seguridad de la Capa de Transporte (TLS).

Configuracin del Servidor

Para preparar un servidor web que acepte conexiones HTTPS, el administrador debe crear un Certificado de clave pblica para el servidor web. Este certificado debe estar firmado

1

Protocolos https y ssh

por una Autoridad de certificacin para que el navegador web lo acepte. La autoridad certifica que el titular del certificado es quien dice ser. Los navegadores web generalmente son distribuidos con los certificados raz firmados por la mayora de las Autoridades de Certificacin por lo que estos pueden verificar certificados firmados por ellos.

Adquiriendo Certificados

Adquirir certificados puede ser gratuito1 (generalmente slo si se paga por otros servicios) o costar entre US$132 y US$1,5003 por ao. Las organizaciones pueden tambin ser su propia autoridad de certificacin, particularmente si son responsables de establecer acceso a navegadores de sus propios sitios (por ejemplo, sitios en una compaa intranet, o universidades mayores). Estas pueden fcilmente agregar copias de su propio certificado firmado a los certificados de confianza distribuidos con el navegador. Tambin existen autoridades de certificacin peer-to-peer.

Usar un Control de Acceso

El sistema puede tambin ser usado para la Autenticacin de clientes con el objetivo de limitar el acceso a un servidor web a usuarios autorizados. para hacer esto, el administrador del sitio tpicamente crea un certificado para cada usuario, un certificado que es guardado dentro de su navegador. Normalmente, este contiene el nombre y la direccin de correo del usuario autorizado y es revisado automticamente en cada reconexin para verificar la identidad del usuario, potencialmente sin que cada vez tenga que ingresar una contrasea.

En Caso de Claves Privadas Comprometidas

Un certificado puede ser revocado si este ya ha expirado, por ejemplo cuando el secreto de la llave privada ha sido comprometido. Los navegadores ms nuevos como son Firefox,4 Opera,5 e Internet Explorer sobre Windows Vista6 implementan el Protocolo de Estado de Certificado Online (OCSP) para verificar que ese no es el caso. El navegador enva el nmero de serie del certificado a la autoridad de certificacin o, es delegado va OCSP y la autoridad responde, dicindole al navegador si debe o no considerar el certificado como vlido.7

Limitaciones

El nivel de proteccin depende de la exactitud de la implementacin del navegador web, el software del servidor y los algoritmos de cifrado actualmente soportados. Vea la lista en Idea Principal. Tambin, HTTPS es vulnerable cuando se aplica a contenido esttico de publicacin disponible. El sitio entero puede ser indexado usando una Araa web, y la URI del recurso

2

Protocolos https y ssh

cifrado puede ser adivinada conociendo solamente el tamao de la peticin/respuesta.8 Esto permite a un atacante tener acceso al Texto plano (contenido esttico de publicacin), y al Texto cifrado (La versin cifrada del contenido esttico), permitiendo un ataque criptogrfico. Debido a que SSL opera bajo HTTP y no tiene conocimiento de protocolos de nivel ms alto, los servidores SSL solo pueden presentar estrictamente un certificado para una combinacin de puerto/IP en particular9 Esto quiere decir, que en la mayora de los casos, no es recomendable usar Hosting virtual name-based con HTTPS. Existe una solucin llamada Server Name Indication (SNI) que enva el hostname al servidor antes de que la conexin sea cifrada, sin embargo muchos navegadores antiguos no soportan esta extensin. El soporte para SNI est disponible desde Firefox 2, Opera 8, e Internet Explorer 7 sobre Windows Vista.10 11 12

Protocolos seguros para el Web

Se discuten SSH, SSL, TSL y HTTPS, los protocolos utilizados en la actualidad para intercambiar informacin de manera de hacer difcil que esta sea interceptada por terceros. Contar con protocolos seguros es importante tanto por las preocupaciones relacionadas con la privacidad como para permitir el comercio electrnico.

SEGURIDAD EN LA WEB

Dado el gran auge que hoy en da tiene Internet, su uso se ha masificado enormemente. Desde pginas meramente informativas hasta sitios interactivos usando tecnologas nuevas. Empresas de diversa ndole ya usan la Internet para comunicarse y el problema principal que surgi es la confiabilidad en que lo que se esta comunicando no sea visto por personas que puedan hacer mal uso de dicha informacin. Por ejemplo, las tiendas comerciales ya estn dando la posibilidad de realizar compras por la Web, pero el principal taln de Aquiles lo constituye la inseguridad que causa dar un nmero de tarjeta de crdito para pagar la compra. O cosas tan simples como cuando uno enva un mail y no querer que nadie lo lea sino el destinatario. A raz de todo esto surgieron tecnologas que persiguen mejorar la seguridad de todas estas comunicaciones.

SEGURIDAD EN LA TRANSMISIN

La seguridad de este tipo se basa en el hecho de poder encriptar los mensajes que se envan por a red entre un servidor y un cliente y que solo ellos puedan descifrar los contenidos a partir de una clave comn conocida solo por los dos. Para llevar a cabo esta seguridad se crearon diversos protocolos basados en esta idea:

3

Protocolos https y ssh

y y y y

SSH: Usado exclusivamente en reemplazo de telnet SSL: Usado principalmente en comunicaciones de hipertexto pero con posibilidad de uso en otros protocolos TSL: Es del mismo estilo del anterior. HTTPS: Usado exclusivamente para comunicaciones de hipertexto

SSH (SECURE SHELL)

Este protocolo fue diseado para dar seguridad al acceso a computadores en forma remota. Cumple la misma funcin que telnet o rlogin pero adems, usando criptografa, logra seguridad con los datos. A diferencia de telnet u otro servicio similar, SSH utiliza el puerto 22 para la comunicacin y la forma de efectuar su trabajo es muy similar al efectuado por SSL. Para su uso se requiere que por parte del servidor exista un demonio que mantenga continuamente en el puerto 22 el servicio de comunicacin segura, el sshd. El cliente debe ser un software tipo TeraTerm o Putty que permita la hacer pedidos a este puerto 22 de forma cifrada. La forma en que se entabla una comunicacin es en base la misma para todos los protocolos seguros:

y y

El cliente enva una seal al servidor pidindole comunicacin por el puerto 22. El servidor acepta la comunicacin en el caso de poder mantenerla bajo encriptacin mediante un algoritmo definido y le enva la llave publica al cliente para que pueda descifrar los mensajes. El cliente recibe la llave teniendo la posibilidad de guardar la llave para futuras comunicaciones o destruirla despus de la sesin actual

Ejemplo

Un ejemplo de protocolo https en una Web bancaria. Ahora ya se habrn dado cuenta que existe un protocolo seguro, el de tipo https; esta es una de las cosas que debemos observar cuando por ejemplo, ingresamos a la Web de un banco con nuestra clave y tarjeta de dbito o crdito, si esto no ocurre, si continuamos con el protocolo http, es mejor salir, puede tratarse de un sitio de estafa o phishing o en todo caso los datos que ingresemos pueden ser vistos por otros. Este tipo de protocolo utiliza un sistema de cifrado encriptado basado en el SSL, creando un medio cifrado para enviar y recibir informacin que se considera importante como dinero, claves y secuencias de tarjetas. https://www.hotmail.com

4

Protocolos https y ssh

Lo mismo sucede con las cuentas de correo, cuando ingresamos por ejemplo a Hotmail.com, vemos que el protocolo es http, y luego cambia a https, para regresar despus a http. Qu es esto?, pues simple, significa que la transferencia de datos con respecto a tu usuario y clave viajan de manera segura; sin embargo fijnse cuando mandan un mensaje:.sigue el http no es as?, por lo cual los datos que envies no viajan con total seguridad. Por ello es que cuando empleas el Messenger podrs ver el siguiente mensaje no reveles contraseas nietc, etc

Protocolo SSH

SSH (o Secure SHell) es un protocolo que facilita las comunicaciones seguras entre dos sistemas usando una arquitectura cliente/servidor y que permite a los usuarios conectarse a un host remotamente. A diferencia de otros protocolos de comunicacin remota tales como FTP o Telnet, SSH encripta la sesin de conexin, haciendo imposible que alguien pueda obtener contraseas no encriptadas. SSH est diseado para reemplazar los mtodos ms viejos y menos seguros para registrarse remotamente en otro sistema a travs de la shell de comando, tales como telnet o rsh. Un programa relacionado, el scp, reemplaza otros programas diseados para copiar archivos entre hosts como rcp. Ya que estas aplicaciones antiguas no encriptan contraseas entre el cliente y el servidor, evite usarlas mientras le sea posible. El uso de mtodos seguros para registrarse remotamente a otros sistemas reduce los riesgos de seguridad tanto para el sistema cliente como para el sistema remoto.

20.1. Caractersticas de SSH

El protocolo SSH proporciona los siguientes tipos de proteccin:

y

Despus de la conexin inicial, el cliente puede verificar que se est conectando al mismo servidor al que se conect anteriormente. El cliente transmite su informacin de autenticacin al servidor usando una encriptacin robusta de 128 bits. Todos los datos enviados y recibidos durante la sesin se transfieren por medio de encriptacin de 128 bits, lo cual los hacen extremamente difcil de descifrar y leer. El cliente tiene la posibilidad de reenviar aplicaciones X11 [1] desde el servidor. Esta tcnica, llamada reenvo por X11, proporciona un medio seguro para usar aplicaciones grficas sobre una red.

Ya que el protocolo SSH encripta todo lo que enva y recibe, se puede usar para asegurar protocolos inseguros. El servidor SSH puede convertirse en un conducto para convertir en seguros los protocolos inseguros mediante el uso de una tcnica llamada reenvo por puerto, como por ejemplo POP, incrementando la seguridad del sistema en general y de los datos.

5

Protocolos https y ssh

Red Hat Enterprise Linux contiene el paquete general de OpenSSH (openssh) as como tambin los paquetes del servidor OpenSSH (openssh-server) y del cliente (opensshclients). Consulte el captulo titulado OpenSSH en el Manual de administracin del sistema de Red Hat Enterprise Linux para obtener instrucciones sobre la instalacin y el desarrollo de OpenSSH. Observe que los paquetes OpenSSH requieren el paquete OpenSSL (openssl). OpenSSL instala varias bibliotecas criptogrficas importantes, permitiendo que OpenSSH pueda proporcionar comunicaciones encriptadas.

20.1.1. Por qu usar SSH?

Los usuario nefarios tienen a su disposicin una variedad de herramientas que les permiten interceptar y redirigir el trfico de la red para ganar acceso al sistema. En trminos generales, estas amenazas se pueden catalogar del siguiente modo:

y

Intercepcin de la comunicacin entre dos sistemas En este escenario, existe un tercero en algn lugar de la red entre entidades en comunicacin que hace una copia de la informacin que pasa entre ellas. La parte interceptora puede interceptar y conservar la informacin, o puede modificar la informacin y luego enviarla al recipiente al cual estaba destinada. Este ataque se puede montar a travs del uso de un paquete sniffer una utilidad de red muy comn.

Personificacin de un determinado host Con esta estrategia, un sistema interceptor finge ser el recipiente a quien est destinado un mensaje. Si funciona la estrategia, el sistema del usuario no se da cuenta del engao y contina la comunicacin con el host incorrecto. Esto se produce con tcnicas como el envenenamiento del DNS [2] o spoofing de IP (engao de direcciones IP) [3].

Ambas tcnicas interceptan informacin potencialmente confidencial y si esta intercepcin se realiza con propsitos hostiles, el resultado puede ser catastrfico. Si se utiliza SSH para inicios de sesin de shell remota y para copiar archivos, se pueden disminuir estas amenazas a la seguridad notablemente. Esto es porque el cliente SSH y el servidor usan firmas digitales para verificar su identidad. Adicionalmente, toda la comunicacin entre los sistemas cliente y servidor es encriptada. No servirn de nada los intentos de falsificar la identidad de cualquiera de los dos lados de la comunicacin ya que cada paquete est cifrado por medio de una llave conocida slo por el sistema local y el remoto.

Protocolos https y ssh

Versiones del protocolo SSH

Existen dos variedades en la actualidad: SSH v.1: vulnerable a un agujero de seguridad que permite, a un intruso, insertar datos en la corriente de comunicacin SSH v.2: carece de dicho agujero de seguridad (OpenSSH)

De qu nos protege SSH? SSH evita muchos de los ataques ms habituales, en los que los datos se ven comprometidos e incluso la seguridad de la red. Uno de los riesgos que evita, es IP spoofing, donde un host remoto enva paquetes que pretenden venir de otro ordenador, el cual es de confianza. Esta suplantacin de identidad es bastante peligrosa y SSH nos da una buena proteccin contra este mtodo. Aun hoy en da, se suele utilizar el protocolo de conexin entre ordenadores (o servidores), llamado telnet, el cual ha sido extremadamente til y utilizado en los ltimos aos. El problema es que el nombre de usuario y la contrasea son enviados en texto claro por la red. Esto significa que si alguien en el medio de la red (entre tu ordenador y el ordenador destino), captura los datos con un sniffer (herramienta de captura de datos), puede conseguir el usuario y la contrasea para poderlos utilizar en el futuro. SSH encripta estos datos segn viajan de una mquina a la otra, por lo que si son capturados, no tendrn ningn sentido para el que ha conseguido esta informacin.

También podría gustarte

- Redes Informáticas: Una Guía Compacta para el principiante que Desea Entender los Sistemas de Comunicaciones, la Seguridad de las Redes, Conexiones de Internet, Ciberseguridad y PirateríaDe EverandRedes Informáticas: Una Guía Compacta para el principiante que Desea Entender los Sistemas de Comunicaciones, la Seguridad de las Redes, Conexiones de Internet, Ciberseguridad y PirateríaCalificación: 5 de 5 estrellas5/5 (1)

- Asterisk PBX: Aprende a crear y diseñar soluciones de telefonía IP desde ceroDe EverandAsterisk PBX: Aprende a crear y diseñar soluciones de telefonía IP desde ceroCalificación: 1 de 5 estrellas1/5 (1)

- Desarrollo de la aplicación Android: Guía turística para el municipio de CulleraDe EverandDesarrollo de la aplicación Android: Guía turística para el municipio de CulleraAún no hay calificaciones

- SS7Documento20 páginasSS7WallAún no hay calificaciones

- Seguridad en RedesDocumento25 páginasSeguridad en RedesOblasAún no hay calificaciones

- El Internet y La WebDocumento10 páginasEl Internet y La WebJESICA RICARDINA HURTADO FREIRE100% (1)

- Satélite Atmosférico: El dron con energía solar para proporcionar acceso a Internet a áreas remotasDe EverandSatélite Atmosférico: El dron con energía solar para proporcionar acceso a Internet a áreas remotasAún no hay calificaciones

- Apuntes Clase - HackingDocumento29 páginasApuntes Clase - HackingLeonardo OsorioAún no hay calificaciones

- StarUML y MysqlDocumento7 páginasStarUML y MysqlPatricio Herrera VejarAún no hay calificaciones

- Hacking EticoDocumento12 páginasHacking EticoLeonardo ZambranoAún no hay calificaciones

- SnifferDocumento11 páginasSnifferJehan Carlos C TAún no hay calificaciones

- Ciberseguridad Aseguramiento de Amazon S3Documento5 páginasCiberseguridad Aseguramiento de Amazon S3Miguel PerpiñanAún no hay calificaciones

- Algoritmos de EncriptacionDocumento9 páginasAlgoritmos de EncriptacionOmat ChavezAún no hay calificaciones

- Taller SSHDocumento11 páginasTaller SSHJesús Marín Hernández100% (1)

- TCP/IP Illustrated - Richard Stevens (Resumen)Documento72 páginasTCP/IP Illustrated - Richard Stevens (Resumen)Agustín GonzalezAún no hay calificaciones

- Listas, Pilas y ColasDocumento23 páginasListas, Pilas y ColasChristian Axel Quiñones FernandezAún no hay calificaciones

- Tipos de AtaquesDocumento14 páginasTipos de AtaquesJean Franco SánchezAún no hay calificaciones

- En busca de un modelo de resiliencia cibernética basado en las experiencias de la OTAN: Su posible transferencia a América del SurDe EverandEn busca de un modelo de resiliencia cibernética basado en las experiencias de la OTAN: Su posible transferencia a América del SurAún no hay calificaciones

- CCNA Security 2.0 Cap 3Documento60 páginasCCNA Security 2.0 Cap 3CRISTIAN ROMERO100% (1)

- Apigateway DG PDFDocumento817 páginasApigateway DG PDFFer fernandezAún no hay calificaciones

- Las Transacciones de Bases de DatosDocumento14 páginasLas Transacciones de Bases de DatosAndrea Cecilia León MijaresAún no hay calificaciones

- Go PhishDocumento76 páginasGo PhishCarlosAún no hay calificaciones

- IEEE 802 11ac /11adDocumento30 páginasIEEE 802 11ac /11adBrendiitha Vázquez100% (1)

- Servicio IPTABLES FirewallDocumento42 páginasServicio IPTABLES FirewallArturo Martin Romero100% (1)

- Practica TCPDocumento4 páginasPractica TCPÁlvaro Panero QuirogaAún no hay calificaciones

- JUAN BERRIO Post-Explota-Password AttacksDocumento74 páginasJUAN BERRIO Post-Explota-Password AttacksMartin HMAún no hay calificaciones

- Seguridades y Auditoria 3Documento117 páginasSeguridades y Auditoria 3ruben hualpa100% (2)

- Qué Es Cardinalidad de Una RelaciónDocumento7 páginasQué Es Cardinalidad de Una RelaciónFefa SantiagoAún no hay calificaciones

- Sistemas Voz PDFDocumento6 páginasSistemas Voz PDFAstelsa TecnologíaAún no hay calificaciones

- Entrevista A Un Administrador de NOC ISPDocumento3 páginasEntrevista A Un Administrador de NOC ISPJorge BarretoAún no hay calificaciones

- Ejercicios Resueltos de Sub-RedesDocumento4 páginasEjercicios Resueltos de Sub-RedesHernandez Barrios CarmeloAún no hay calificaciones

- Neteo y SubneteoDocumento12 páginasNeteo y SubneteoAlejandro CastellanosAún no hay calificaciones

- Linux Debian - VII Servidor de Correo Qmail (Guía Manual Español)Documento65 páginasLinux Debian - VII Servidor de Correo Qmail (Guía Manual Español)adriancho1971Aún no hay calificaciones

- Kali Linux PDFDocumento138 páginasKali Linux PDFTechven GrupoAún no hay calificaciones

- Convenio Itesm Telcel AlumnosDocumento6 páginasConvenio Itesm Telcel AlumnosretrovertidoAún no hay calificaciones

- Presentacion SSL TLSDocumento11 páginasPresentacion SSL TLSSerathonAún no hay calificaciones

- Guia ATAMDocumento1 páginaGuia ATAMucinfpracticas100% (1)

- Las Diferencias Entre WEP, WPA, WPA2, AES y TKIPDocumento2 páginasLas Diferencias Entre WEP, WPA, WPA2, AES y TKIPHéctor BocAún no hay calificaciones

- Todo Sobre Google HackingDocumento6 páginasTodo Sobre Google HackingErnestoAcevedoLopezAún no hay calificaciones

- Familia IEEE 802.11Documento53 páginasFamilia IEEE 802.11Roberto Nicolas Alburqueque100% (1)

- Soluciones UTMDocumento105 páginasSoluciones UTMmfrayssinetAún no hay calificaciones

- Redes 01Documento5 páginasRedes 01julio Cesar nuñez TejeroAún no hay calificaciones

- Ciberseguridad Aseguramiento de Amazon S3Documento3 páginasCiberseguridad Aseguramiento de Amazon S3nicolasAún no hay calificaciones

- Ingenieria Serial InversaDocumento4 páginasIngenieria Serial Inversaluisleonel2812Aún no hay calificaciones

- AL CC: AnversoDocumento3 páginasAL CC: AnversoCRISTHIAN WILDER FIGUEROA CASTILLOAún no hay calificaciones

- Owasp Ejemplos C#Documento6 páginasOwasp Ejemplos C#Beth LisAún no hay calificaciones

- Manual para El Diseño de Redes Lan Bajo WindowsDocumento32 páginasManual para El Diseño de Redes Lan Bajo Windowsapolo456100% (6)

- Cuadernos HackxCrack 30 PDFDocumento68 páginasCuadernos HackxCrack 30 PDFFrancisco Javier Hilarion NovoaAún no hay calificaciones

- Red Inalámbrica Windows y LinuxDocumento10 páginasRed Inalámbrica Windows y Linuxshack777Aún no hay calificaciones

- Laboratorio, Atacando Con Redes TOR y Defendiendo Con OSINTDocumento23 páginasLaboratorio, Atacando Con Redes TOR y Defendiendo Con OSINTAlastair BlackwellAún no hay calificaciones

- Analisis de Botnets y Ataques DDoSDocumento12 páginasAnalisis de Botnets y Ataques DDoSHenry Omar Espinal VasquezAún no hay calificaciones

- Cómo Calcular El Ancho de Banda NecesarioDocumento6 páginasCómo Calcular El Ancho de Banda NecesarioRichard PascuaAún no hay calificaciones

- GBD Tema3Documento60 páginasGBD Tema3jamj2000Aún no hay calificaciones

- Examen Continua 2 - Jesus Sanchez Enciso - Admi de Redes - III NocheDocumento17 páginasExamen Continua 2 - Jesus Sanchez Enciso - Admi de Redes - III NocheJesús EncisoAún no hay calificaciones

- Taller de Sistemas Operativos 2Documento2 páginasTaller de Sistemas Operativos 2Juan Pablo GómezAún no hay calificaciones

- Jose Trabajo Septiembre - FinalDocumento6 páginasJose Trabajo Septiembre - FinalSara Siesquen SandovalAún no hay calificaciones

- Reglas de Mi Aula de ClaseDocumento2 páginasReglas de Mi Aula de ClaseSara Siesquen SandovalAún no hay calificaciones

- EXAMEN4Documento2 páginasEXAMEN4Sara Siesquen Sandoval0% (1)

- EXAMEN2Documento2 páginasEXAMEN2Sara Siesquen SandovalAún no hay calificaciones

- ExamenDocumento2 páginasExamenSara Siesquen SandovalAún no hay calificaciones

- Casos para ExposicionDocumento2 páginasCasos para ExposicionSara Siesquen SandovalAún no hay calificaciones

- Lectura Reflexiva Sobre La Fuerza Del Liderazgo1Documento1 páginaLectura Reflexiva Sobre La Fuerza Del Liderazgo1Sara Siesquen SandovalAún no hay calificaciones

- Cuaderno de Ejercicios de Excel 2017Documento15 páginasCuaderno de Ejercicios de Excel 2017Sara Siesquen SandovalAún no hay calificaciones

- Ejercicios de Excel 2019Documento4 páginasEjercicios de Excel 2019Sara Siesquen Sandoval0% (1)

- PALTADocumento3 páginasPALTASara Siesquen SandovalAún no hay calificaciones

- Pérgola P-190 Catálogo /PUIGMETAL®Documento10 páginasPérgola P-190 Catálogo /PUIGMETAL®PUIGMETAL®Aún no hay calificaciones

- Arquitecturas de VanguardiaDocumento1 páginaArquitecturas de VanguardiaNadiaAún no hay calificaciones

- 03 Informe Residente Mensual Merced JarryaDocumento11 páginas03 Informe Residente Mensual Merced JarryaEarle Tangoa BernardoAún no hay calificaciones

- Elementos PostensadosDocumento6 páginasElementos PostensadosFrancisco Javier Chambi RomeroAún no hay calificaciones

- Valvulas RadiadorDocumento40 páginasValvulas Radiadorsusana barbero maciasAún no hay calificaciones

- Pallccacancha Memoria DescriptivaDocumento19 páginasPallccacancha Memoria DescriptivaArnaldo Julio Reyes RomuchoAún no hay calificaciones

- Metrado R 03Documento8 páginasMetrado R 03DejagerAún no hay calificaciones

- Enrique de La MoraDocumento22 páginasEnrique de La MoraKaren AguilarAún no hay calificaciones

- Ficha Tecnica Manija Institucional - 20200918201118.242 - XDocumento2 páginasFicha Tecnica Manija Institucional - 20200918201118.242 - Xelio rozoAún no hay calificaciones

- Monografía Grupo 6Documento16 páginasMonografía Grupo 6Abigail GarcíaAún no hay calificaciones

- Silabus Redes y Comunicaciones de Datos 1Documento6 páginasSilabus Redes y Comunicaciones de Datos 1Richard MooreAún no hay calificaciones

- Memorias DDRDocumento5 páginasMemorias DDREnmanuel HerreraAún no hay calificaciones

- Ejercicio de SilosDocumento7 páginasEjercicio de SilosDaniela LeeAún no hay calificaciones

- Proceso Constructivo de CanalesDocumento3 páginasProceso Constructivo de CanalesBrayanChoquehuancaAún no hay calificaciones

- OrangeHRM Language Pack Creation ESPAÑOLDocumento7 páginasOrangeHRM Language Pack Creation ESPAÑOLJasz OuroborosAún no hay calificaciones

- Design Builder y EcotectDocumento81 páginasDesign Builder y Ecotectjorsiac100% (2)

- Arquitectura Renacentista ItalianaDocumento3 páginasArquitectura Renacentista ItalianaNelson Ariel DORADO GALEANO100% (1)

- Paso 4Documento18 páginasPaso 4Sara MejiaAún no hay calificaciones

- Edificio Multifamiliar CórdovaDocumento38 páginasEdificio Multifamiliar CórdovaDanuska Córdova Reto50% (2)

- Universidad Peruana de Ciencias AplicadasDocumento95 páginasUniversidad Peruana de Ciencias AplicadasEder LozanoAún no hay calificaciones

- Santa María La Real de NievaDocumento7 páginasSanta María La Real de NievaRodrigoPascualBernalAún no hay calificaciones

- Plano de Diseño de Puente Tipo Losa MacizaDocumento1 páginaPlano de Diseño de Puente Tipo Losa MacizaJHON KARLO FLOREZ FONSECAAún no hay calificaciones

- Copia de IGLESIA EL CARMEN SANTA TECLA PDFDocumento7 páginasCopia de IGLESIA EL CARMEN SANTA TECLA PDFCaro SandovalAún no hay calificaciones

- TARRAGEOSDocumento4 páginasTARRAGEOSMP KcidAún no hay calificaciones

- Como Funciona InternetDocumento14 páginasComo Funciona Internetjg2322Aún no hay calificaciones

- Compacidad Relativa en Arcilla y Arena y Capacidad AdmisibleDocumento3 páginasCompacidad Relativa en Arcilla y Arena y Capacidad Admisiblegabriel eduardo carmona joly estudianteAún no hay calificaciones

- Historia de La MamposteríaDocumento53 páginasHistoria de La MamposteríaAntonio Herrera Pérez50% (2)

- Diseño A Cortante de Vigas de Concreto ArmadoDocumento43 páginasDiseño A Cortante de Vigas de Concreto ArmadoIngridLlinetPúaMoncada100% (1)

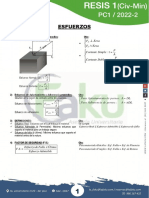

- pc1 Resis 1 Civ MinDocumento30 páginaspc1 Resis 1 Civ MinErick TerranovaAún no hay calificaciones

- Conceptos Hebreos 9Documento28 páginasConceptos Hebreos 9John BenaíahAún no hay calificaciones