Documentos de Académico

Documentos de Profesional

Documentos de Cultura

3.2 Apendice 3 Lista de Apoyo Auditoria Interna ES ISO 27001

3.2 Apendice 3 Lista de Apoyo Auditoria Interna ES ISO 27001

Cargado por

Marcos Francisco Fung0 calificaciones0% encontró este documento útil (0 votos)

4 vistas10 páginasDerechos de autor

© © All Rights Reserved

Formatos disponibles

DOCX, PDF, TXT o lea en línea desde Scribd

Compartir este documento

Compartir o incrustar documentos

¿Le pareció útil este documento?

¿Este contenido es inapropiado?

Denunciar este documentoCopyright:

© All Rights Reserved

Formatos disponibles

Descargue como DOCX, PDF, TXT o lea en línea desde Scribd

0 calificaciones0% encontró este documento útil (0 votos)

4 vistas10 páginas3.2 Apendice 3 Lista de Apoyo Auditoria Interna ES ISO 27001

3.2 Apendice 3 Lista de Apoyo Auditoria Interna ES ISO 27001

Cargado por

Marcos Francisco FungCopyright:

© All Rights Reserved

Formatos disponibles

Descargue como DOCX, PDF, TXT o lea en línea desde Scribd

Está en la página 1de 10

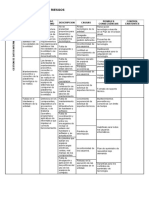

Organization name [nivel de confidencialidad]

Apéndice 3:

1. Lista de apoyo de auditoría interna para ISO 27001

Capítul Requerimiento de la norma Cumplimiento Evidencia

o Sí/NO

4.2 ¿La organización determinó las partes

interesadas?

4.2 ¿Existe la lista de todos los requerimientos para

las partes interesadas?

4.3 ¿Está documentado el alcance con límites e

interfaces claramente definidos?

5.1 ¿Los objetivos generales del SGSI son

compatibles con la dirección estratégica?

5.1 ¿La dirección asegura que el SGSI cumple sus

objetivos?

5.2 ¿Existe la Política de seguridad de la

información con objetivos o marco para

establecer los objetivos?

5.2 ¿Se comunica la Política de seguridad de la

información dentro de la empresa?

5.3 ¿Las funciones y responsabilidades para

seguridad de la información están asignados y

comunicados?

6.1.2 ¿Está documentado el proceso de evaluación

de riesgos, incluidos los criterios de

aceptabilidad de riesgos y de evaluación de

riesgos?

6.1.2, ¿Están definidos los riesgos, sus propietarios,

8.2 probabilidad, consecuencias y nivel de riesgo?

¿Estos resultados están documentados?

6.1.3 ¿Está documentado el proceso de tratamiento

del riesgo, incluidas las opciones para

tratamiento de los riesgos?

6.1.3, ¿Todos los riesgos no aceptables son tratados

8.3 utilizando las opciones y controles del Anexo A?

¿Estos resultados están documentados?

6.1.3 ¿La Declaración de aplicabilidad está

confeccionada con justificaciones y estados

para cada control?

6.1.3, ¿Existe el Plan de tratamiento de riesgos

8.3 aprobado por los propietarios de los riesgos?

6.2 ¿El Plan de tratamiento de riesgos define quién

es responsable de la implementación de qué

control, con qué recursos, con qué plazos y cuál

Procedimiento para Auditoría interna / ver. [versión] del [fecha] Página 1 de 10

Apéndice 3: Lista de apoyo de auditoría

interna

Organization name [nivel de confidencialidad]

Capítul Requerimiento de la norma Cumplimiento Evidencia

o Sí/NO

es el método de evaluación?

7.1 ¿Se proporcionan los recursos adecuados para

todos los elementos del SGSI?

7.2 ¿Están definidas las competencias requeridas,

las capacitaciones realizadas y se llevan

registros de competencias?

7.3 ¿El personal es consciente de la política de

seguridad de la información, de su función y de

las consecuencias por el no cumplimiento de las

normas?

7.4 ¿Existe el proceso para la comunicación

relacionada con seguridad de la información,

incluidas las responsabilidades y qué hay que

comunicar?

7.5 ¿Existe el proceso para gestión de documentos

y registros, incluidos quiénes revisan y

aprueban documentos, dónde y cómo se

publican, archivan y protegen?

7.5 ¿Se controlan los documentos de origen

externo?

8.1 ¿Se identifican y controlan los procesos

externalizados?

9.1 ¿Está definido qué debe ser medido, con qué

método, quién es responsable, quién analizará

y evaluará los resultados?

9.1 ¿Están documentados los resultados de la

medición y son reportados a las personas

responsables?

9.2 ¿Existe el programa de auditoria que define los

tiempos, responsabilidades, informes, criterios

y alcance de la auditoría?

9.2 ¿Las auditorías internas se realizan de acuerdo

al programa de auditoría, los resultados son

informados a través del informe de auditoría

interna y se elevan las medidas correctivas

correspondientes?

9.3 ¿Se realiza periódicamente la revisión por parte

de la dirección y sus resultados son

documentados en minutas de la reunión?

9.3 ¿La dirección tuvo decisión sobre todos los

temas críticos importantes para el éxito del

SGSI?

10.1 ¿La organización reacciona ante cada no

Procedimiento para Auditoría interna / ver. [versión] del [fecha] Página 2 de 10

Apéndice 3: Lista de apoyo de auditoría

interna

Organization name [nivel de confidencialidad]

Capítul Requerimiento de la norma Cumplimiento Evidencia

o Sí/NO

conformidad?

10.1 ¿La organización considera eliminar las causas

de la no conformidad y, cuando corresponde,

toma medidas correctivas?

10.1 ¿Se registran todas las no conformidades, junto

con las medidas correctivas?

¿Todas las políticas de seguridad de la

información necesarias son aprobadas por la

A.5.1.1 dirección y luego publicadas?

¿Todas las políticas de seguridad de la

A.5.1.2 información son revisadas y actualizadas?

¿Están claramente definidas todas las

responsabilidades concernientes a la seguridad

de la información a través de uno o varios

A.6.1.1 documentos?

¿Están definidos los deberes y

responsabilidades de forma tal que se evite un

conflicto de intereses, particularmente con la

información y los sistemas que involucran altos

A.6.1.2 riesgos?

¿Está claramente definido quién debe ponerse

A.6.1.3 en contacto con qué autoridades?

¿Está claramente definido quién debe ponerse

en contacto con qué grupos de interés

A.6.1.4 especiales o asociaciones profesionales?

¿Están incluidas las normas de seguridad de la

A.6.1.5 información en cada proyecto?

¿Existen normas para el manejo seguro de

A.6.2.1 dispositivos móviles?

¿Existen normas que definan cómo se protege

la información de la empresa en los espacios de

A.6.2.2 tele-trabajo?

¿Se realizan verificaciones de antecedentes a

A.7.1.1 los postulantes a empleos o a los contratistas?

¿Los acuerdos con empleados y contratistas

especifican las responsabilidades relacionadas

A.7.1.2 con seguridad de la información?

¿La dirección requiere activamente a todos los

empleados y contratistas que cumplan las

A.7.2.1 normas de seguridad de la información?

A.7.2.2 ¿Los empleados y contratistas que

correspondan son capacitados para que

cumplan sus deberes relacionados con la

Procedimiento para Auditoría interna / ver. [versión] del [fecha] Página 3 de 10

Apéndice 3: Lista de apoyo de auditoría

interna

Organization name [nivel de confidencialidad]

Capítul Requerimiento de la norma Cumplimiento Evidencia

o Sí/NO

seguridad, y existe el programa de

concienciación?

¿Todos los empleados que han cometido una

violación a la seguridad han sido sometidos a

A.7.2.3 un proceso disciplinario formal?

¿Están definidas en el acuerdo las

responsabilidades sobre seguridad de la

información que siguen vigentes luego de la

A.7.3.1 finalización del empleo?

A.8.1.1 ¿Se confeccionó un Inventario de activos?

¿Se designó un propietario para cada activo del

A.8.1.2 Inventario?

¿Están documentadas las normas para el

A.8.1.3 manejo adecuado de información y activos?

¿Los empleados y contratistas que ya no

trabajan en la empresa devolvieron todos los

A.8.1.4 activos?

¿Se clasifica la información según criterios

A.8.2.1 específicos?

¿La información clasificada es etiquetada según

A.8.2.2 los procedimientos definidos?

¿Existen procedimientos que definen cómo

A.8.2.3 manejar información clasificada?

¿Los procedimientos que definen cómo

manejar los medios removibles están en línea

A.8.3.1 con las normas de clasificación?

¿Existen procedimientos formales para

A.8.3.2 eliminación de medios?

¿Los medios que contienen información

sensible son protegidos mientras se los

A.8.3.3 transporta?

¿Existe una Política de control de acceso que

defina los requerimientos comerciales y de

A.9.1.1 seguridad para control de acceso?

¿Los usuarios tienen acceso solamente a las

redes y servicios para los cuales fueron

A.9.1.2 específicamente autorizados?

¿Los derechos de acceso son provistos a través

A.9.2.1 de un proceso formal de registración?

¿Existe un sistema formal de control de acceso

A.9.2.2 para ingresar a sistemas de información?

¿Se manejan con especial cuidado los derechos

A.9.2.3 de acceso privilegiado?

Procedimiento para Auditoría interna / ver. [versión] del [fecha] Página 4 de 10

Apéndice 3: Lista de apoyo de auditoría

interna

Organization name [nivel de confidencialidad]

Capítul Requerimiento de la norma Cumplimiento Evidencia

o Sí/NO

¿Las claves iniciales y demás información

secreta de autenticación se suministran de

A.9.2.4 forma segura?

¿Los propietarios de activos verifican

periódicamente los derechos de acceso

A.9.2.5 privilegiado?

¿Se han eliminado los derechos de acceso a

todos los empleados y contratistas una vez

A.9.2.6 finalizado sus contratos?

¿Existen reglas claras para los usuarios sobre

cómo proteger las claves y demás información

A.9.3.1 de autenticación?

¿Está restringido el acceso a bases de datos y

aplicaciones de acuerdo con la política de

A.9.4.1 control de acceso?

¿Se requiere el registro seguro en el terminal

A.9.4.2 de acuerdo con la política de control de acceso?

¿Los sistemas que administran claves son

interactivos y permiten la creación de claves

A.9.4.3 seguras?

¿El uso de herramientas de utilidad, que

pueden anular los controles de seguridad de

aplicaciones y sistemas, está estrictamente

controlado y limitado a un estrecho círculo de

A.9.4.4 empleados?

¿El acceso al código fuente está restringido a

A.9.4.5 personas autorizadas?

¿Existe la política que regula la encriptación y

A.10.1.1 otros controles criptográficos?

¿Están protegidas adecuadamente las claves

A.10.1.2 criptográficas?

¿Existen áreas seguras que protegen

A.11.1.1 información sensible?

¿El acceso a las áreas seguras está protegido

con controles que permiten el ingreso

A.11.1.2 únicamente de las personas autorizadas?

¿Las áreas seguras están ubicadas de forma tal

que no sean visibles a personas ajenas a la

empresa y que no sean fácilmente accesibles

A.11.1.3 desde el exterior?

¿Están instaladas las alarmas, protecciones

A.11.1.4 contra incendios y demás sistemas?

Procedimiento para Auditoría interna / ver. [versión] del [fecha] Página 5 de 10

Apéndice 3: Lista de apoyo de auditoría

interna

Organization name [nivel de confidencialidad]

Capítul Requerimiento de la norma Cumplimiento Evidencia

o Sí/NO

¿Están definidos, y se cumplen, los

A.11.1.5 procedimientos de trabajo para áreas seguras?

¿Las áreas de entrega y carga son controladas

de forma tal que personas no autorizadas no

puedan ingresar a las instalaciones de la

A.11.1.6 empresa?

¿El equipamiento está instalado de forma tal

que se encuentre protegido ante el acceso no

A.11.2.1 autorizado y ante amenazas ambientales?

¿El equipamiento cuenta con un suministro

A.11.2.2 ininterrumpido de energía eléctrica?

¿Están debidamente protegidos los cables de

A.11.2.3 alimentación y de telecomunicaciones?

¿Se realiza mantenimiento periódico al

equipamiento de acuerdo con las

especificaciones del fabricante y las buenas

A.11.2.4 prácticas?

¿Se otorga autorización cada vez que se saca

información y otros activos de las instalaciones

A.11.2.5 de la empresa?

¿Los activos de la empresa están protegidos

adecuadamente cuando no se encuentran en

A.11.2.6 las instalaciones de la empresa?

¿Se elimina toda la información y software con

licencia cuando los medios o equipamiento son

A.11.2.7 desechados?

¿Los usuarios protegen su equipo cuando no

A.11.2.8 tienen posesión física del mismo?

¿Existe una política que obligue a los usuarios a

retirar los papeles y medios cuando no están

A.11.2.9 presentes, y a bloquear sus pantallas?

¿Se han documentado los procedimientos

A.12.1.1 operativos para procesos de TI?

¿Se controlan estrictamente todos los cambios

a los sistemas de TI y también a otros procesos

que pueden afectar la seguridad de la

A.12.1.2 información?

¿Controla alguien el uso de recursos y proyecta

A.12.1.3 la capacidad necesaria?

¿Están debidamente separados los ambientes

A.12.1.4 de desarrollo, prueba y producción?

A.12.2.1 ¿Están instalados y actualizados el software

antivirus y demás protección contra software

Procedimiento para Auditoría interna / ver. [versión] del [fecha] Página 6 de 10

Apéndice 3: Lista de apoyo de auditoría

interna

Organization name [nivel de confidencialidad]

Capítul Requerimiento de la norma Cumplimiento Evidencia

o Sí/NO

malicioso?

¿Se desarrolló la política de copias de

seguridad? ¿Se realiza la creación de copias de

A.12.3.1 seguridad en conformidad con esta política?

¿Se guardan todos los registros de usuarios,

fallas y demás eventos de los sistemas de TI, y

A.12.4.1 alguien los controla?

¿Se protegen los registros de tal forma que

personas no autorizadas no puedan

A.12.4.2 modificarlos?

¿Se protegen los registros de administrador de

tal forma que los administradores no puedan

modificarlos o borrarlos; y se controlan

A.12.4.3 periódicamente?

¿Están sincronizados los relojes de todos los

sistemas de TI con una única fuente de horario

A.12.4.4 correcto?

¿Se hace un control estricto sobre la instalación

de software? ¿Existen procedimientos para

A.12.5.1 ello?

¿Hay alguien a cargo de recolectar información

sobre vulnerabilidades, y esas vulnerabilidades

A.12.6.1 son resueltas a la brevedad?

¿Existen reglas específicas que definan

restricciones sobre instalación de software por

A.12.6.2 los usuarios?

¿Se planifican y ejecutan auditorías a los

sistemas de producción de forma tal que se

A.12.7.1 minimice el riesgo de interrupciones?

¿Se controlan las redes de tal forma que

protejan la información de los sistemas y

A.13.1.1 aplicaciones?

¿Están definidos los requerimientos de

seguridad para servicios de red internos y

A.13.1.2 externos? ¿Están incluidos en los acuerdos?

¿Están separados en diferentes redes los

A.13.1.3 grupos de usuarios, servicios y sistemas?

¿Está regulada en políticas y procedimientos

formales la protección de transferencia de

A.13.2.1 información?

¿Existen acuerdos con terceros que regulen la

A.13.2.2 seguridad en la transferencia de información?

Procedimiento para Auditoría interna / ver. [versión] del [fecha] Página 7 de 10

Apéndice 3: Lista de apoyo de auditoría

interna

Organization name [nivel de confidencialidad]

Capítul Requerimiento de la norma Cumplimiento Evidencia

o Sí/NO

¿Están debidamente protegidos los mensajes

A.13.2.3 que se intercambian a través de las redes?

¿La empresa detalló las cláusulas de

confidencialidad que debían ser incorporadas

A.13.2.4 en los acuerdos con terceros?

¿Están definidos los requerimientos de

seguridad para los nuevos sistemas de

información o para cualquier cambio sobre

A.14.1.1 ellos?

¿Está debidamente protegida la información

relacionada con aplicaciones que se transfiere a

A.14.1.2 través de redes públicas?

¿Está debidamente protegida la información

relacionada con transacciones que se transfiere

A.14.1.3 a través de redes públicas?

¿Están definidas las reglas para el desarrollo

A.14.2.1 seguro de software y sistemas?

¿Existen procedimientos formales de control de

cambios para realizar modificaciones a los

A.14.2.2 sistemas nuevos o existentes?

¿Se prueban las aplicaciones críticas luego de

modificaciones o actualizaciones en los

A.14.2.3 sistemas operativos?

¿Se realizan solo los cambios realmente

A.14.2.4 necesarios sobre los sistemas de información?

¿Están documentados e implementados los

A.14.2.5 principios para diseñar sistemas seguros?

¿Está debidamente asegurado el ambiente de

desarrollo para evitar accesos y cambios no

A.14.2.6 autorizados?

¿Se controla el desarrollo de sistemas

A.14.2.7 externalizados?

¿Se realizan pruebas para la adecuada

implementación de requerimientos de

A.14.2.8 seguridad durante el desarrollo?

¿Están definidos los criterios de aceptación de

A.14.2.9 sistemas?

¿Los datos de las pruebas son seleccionados y

A.14.3.1 protegidos adecuadamente?

¿Está documentada la política sobre cómo

tratar los riesgos relacionados con proveedores

A.15.1.1 y asociados?

Procedimiento para Auditoría interna / ver. [versión] del [fecha] Página 8 de 10

Apéndice 3: Lista de apoyo de auditoría

interna

Organization name [nivel de confidencialidad]

Capítul Requerimiento de la norma Cumplimiento Evidencia

o Sí/NO

¿Están incluidos todos los requerimientos de

seguridad correspondientes en los acuerdos

A.15.1.2 con proveedores y asociados?

¿Los acuerdos con proveedores de la nube y

con otros proveedores incluyen requerimientos

de seguridad para asegurar la entrega estable

A.15.1.3 de servicios?

¿Se controla regularmente que los proveedores

cumplan los requerimientos de seguridad y, en

A.15.2.1 caso de ser necesario, se auditan?

Al realizar cambios sobre los acuerdos y

contratos con proveedores y asociados, ¿se

toman en cuenta los riesgos y los procesos

A.15.2.2 existentes?

¿Están claramente definidos los procedimientos

y responsabilidades para la gestión de

A.16.1.1 incidentes?

¿Se reportan a tiempo todos los eventos de

A.16.1.2 seguridad de la información?

¿Los empleados y contratistas reportan las

A.16.1.3 debilidades de seguridad?

¿Se evalúan y clasifican todos los eventos de

A.16.1.4 seguridad?

¿Están documentados los procedimientos sobre

A.16.1.5 cómo responder ante incidentes?

¿Se analizan los incidentes de seguridad para

A.16.1.6 conocer cómo prevenirlos?

¿Existen los procedimientos que definen cómo

recolectar evidencia que pueda ser válida

A.16.1.7 durante el proceso legal?

¿Están definidos los requerimientos para

A.17.1.1 continuidad de la seguridad de la información?

¿Existen procedimientos que aseguran la

continuidad de la seguridad de la información

A.17.1.2 durante una crisis o un desastre?

¿Se realizan pruebas y verificaciones para

A.17.1.3 asegurar la respuesta efectiva?

¿La infraestructura de TI es redundante (por ej.,

una ubicación secundaria) como para cumplir

A.17.2.1 las expectativas durante un desastre?

¿Están detallados y documentados todos los

requerimientos legales, normativos,

A.18.1.1 contractuales y de seguridad?

Procedimiento para Auditoría interna / ver. [versión] del [fecha] Página 9 de 10

Apéndice 3: Lista de apoyo de auditoría

interna

Organization name [nivel de confidencialidad]

Capítul Requerimiento de la norma Cumplimiento Evidencia

o Sí/NO

¿Existen procedimientos que garanticen el

cumplimiento de derechos de propiedad

intelectual, especialmente el uso de software

A.18.1.2 con licencia?

A.18.1.3 ¿Se protegen todos los registros conforme a lo

definido en los requerimientos normativos,

contractuales y de otro tipo?

¿La información personal identificable se

A.18.1.4 protege como lo disponen las leyes y normas?

¿Se utilizan controles criptográficos como se

A.18.1.5 requiere en las leyes y normas?

A.18.2.1 ¿La seguridad de la información es

periódicamente revisada por un auditor

independiente?

¿Los directores revisan periódicamente si las

políticas y procedimientos de seguridad se

realizan adecuadamente en sus áreas de

A.18.2.2 responsabilidad?

¿Se revisan periódicamente los sistemas de

información para verificar su cumplimiento con

las políticas y normas de seguridad de la

A.18.2.3 información?

Procedimiento para Auditoría interna / ver. [versión] del [fecha] Página 10 de 10

Apéndice 3: Lista de apoyo de auditoría

interna

También podría gustarte

- Ejercicios ISO 27001 - 2013Documento5 páginasEjercicios ISO 27001 - 2013rarAún no hay calificaciones

- Plantilla DOC-SGSI Alcance Del SGSI v3Documento15 páginasPlantilla DOC-SGSI Alcance Del SGSI v3Jorge Cabal PrietoAún no hay calificaciones

- Anexo 2 - Declaracion de AplicabilidadDocumento13 páginasAnexo 2 - Declaracion de AplicabilidadSILVIA CONSUELO HERNANDEZ, MANRIQUE100% (1)

- Evaluacion Iso 27001 ChecklistDocumento16 páginasEvaluacion Iso 27001 ChecklistVladimirSGonzalesM100% (1)

- Auditoria Sistema Gestion 27001 2017Documento31 páginasAuditoria Sistema Gestion 27001 2017Luis Mendo100% (1)

- Aplicabilidad ControlesDocumento14 páginasAplicabilidad ControlesJonathan MeroAún no hay calificaciones

- Plan de Auditoría 27001Documento3 páginasPlan de Auditoría 27001Diego Andres Ipuz GarciaAún no hay calificaciones

- Diagmomstico Iso 27001Documento29 páginasDiagmomstico Iso 27001heiber18Aún no hay calificaciones

- Test Cumplimiento ISO 27001 PDFDocumento4 páginasTest Cumplimiento ISO 27001 PDFBM Briga Music - No Copyright MusicAún no hay calificaciones

- Lista de Verificación de Documentación Mandatoria Requerida Por ISO 27001 - 2013 Rev. ERCDocumento13 páginasLista de Verificación de Documentación Mandatoria Requerida Por ISO 27001 - 2013 Rev. ERCEduardo RoqueAún no hay calificaciones

- Evaluacion de Controles Iso 27002-2013Documento28 páginasEvaluacion de Controles Iso 27002-2013Alvaro Rodriguez ArteagaAún no hay calificaciones

- NTC 27005Documento74 páginasNTC 27005Daniela Garzon TrujilloAún no hay calificaciones

- Planilla Iso 27002Documento11 páginasPlanilla Iso 27002Ivan Enrique Caldas Platicon0% (1)

- 01 FO-TI-27 Formato Declaracion de Aplicabilidad V - 1.0 - Diligenciado Dic2015Documento15 páginas01 FO-TI-27 Formato Declaracion de Aplicabilidad V - 1.0 - Diligenciado Dic2015Miguel AlfonsoAún no hay calificaciones

- Alcance Del SgsiDocumento5 páginasAlcance Del SgsiJimmyGuevaraAún no hay calificaciones

- Plan de Auditoria de Base de DatosDocumento17 páginasPlan de Auditoria de Base de DatosLuis Enrique MP100% (1)

- Lista de Chequeo Seguridad de La InformaciónDocumento6 páginasLista de Chequeo Seguridad de La InformaciónPiedad HernandezAún no hay calificaciones

- Auditoría - ISO 27001-2013Documento5 páginasAuditoría - ISO 27001-2013Carlos AvilaAún no hay calificaciones

- Evaluacion de Controles Iso 27001-2013Documento14 páginasEvaluacion de Controles Iso 27001-2013sebastian spin100% (1)

- 06 Declaración de AplicabilidadDocumento33 páginas06 Declaración de AplicabilidadJulio César VegaAún no hay calificaciones

- D103PR03 Gestión de Incidente de Seguridad de La Información V01Documento8 páginasD103PR03 Gestión de Incidente de Seguridad de La Información V01Jessica MonteroAún no hay calificaciones

- Checklist Centro ComputoDocumento7 páginasChecklist Centro ComputoJimmy Alexander Vera100% (2)

- Iso27003 PDFDocumento17 páginasIso27003 PDFIs CevallosAún no hay calificaciones

- Mapa de Riesgo Ejemplo GestionDocumento5 páginasMapa de Riesgo Ejemplo GestionJuan Ramon ContrerasAún no hay calificaciones

- Iso27001 Anexo ADocumento17 páginasIso27001 Anexo ACanitocheAún no hay calificaciones

- Gap - Iso 27001 2013 KPDocumento58 páginasGap - Iso 27001 2013 KPHenrry Gutierrez GutierrezAún no hay calificaciones

- Declaracion de Aplicabilidad V3-7Documento20 páginasDeclaracion de Aplicabilidad V3-7Belle LorenAún no hay calificaciones

- Cuestionario para Iso 27001Documento8 páginasCuestionario para Iso 27001gfpapa100% (1)

- ISO IEC 27000 2014.en - EsDocumento38 páginasISO IEC 27000 2014.en - EsANDERSON CARBONÓ100% (1)

- Talleres ISO 27001 v2 PDFDocumento40 páginasTalleres ISO 27001 v2 PDFSalomon AunAún no hay calificaciones

- Implementacion-ISO 27001Documento95 páginasImplementacion-ISO 27001Jorge PEREZ SALINASAún no hay calificaciones

- Test Cumplimiento AnexoADocumento9 páginasTest Cumplimiento AnexoALuis QuinoAún no hay calificaciones

- Iso 22301 - BCPDocumento44 páginasIso 22301 - BCPanpavezg100% (1)

- Checlist SeguridadDocumento48 páginasCheclist SeguridadJuan Carlos Mercado MayaAún no hay calificaciones

- Checklist Areas de ComputoDocumento17 páginasChecklist Areas de ComputoCarlos Emilio Torres MadridAún no hay calificaciones

- Planilla-Controles Criticos Ciberseguridad - AuditoriaDocumento60 páginasPlanilla-Controles Criticos Ciberseguridad - AuditoriaJeyson BolivarAún no hay calificaciones

- Checklist Seguridad PDFDocumento9 páginasChecklist Seguridad PDFf_ibarraAún no hay calificaciones

- Recomendaciones Implementacion-SGSI-ISO-27001-2013Documento27 páginasRecomendaciones Implementacion-SGSI-ISO-27001-2013je100% (1)

- Metricas Iso 27002Documento7 páginasMetricas Iso 27002Eins Ortiz MoralesAún no hay calificaciones

- Cis Guide FinalDocumento54 páginasCis Guide Finalaleco9Aún no hay calificaciones

- Iso 27007 17010 27011 2011Documento9 páginasIso 27007 17010 27011 2011MANUEL SILVA IBARRAAún no hay calificaciones

- ISO 27001 Checklist GETADocumento32 páginasISO 27001 Checklist GETAJulio Albeiro Londoño Patiño100% (1)

- Taller ISO 27001Documento86 páginasTaller ISO 27001CamilaAún no hay calificaciones

- Documentos Obligatorios y de Uso Frecuente Norma ISO 27001.2013Documento2 páginasDocumentos Obligatorios y de Uso Frecuente Norma ISO 27001.2013Ingrid Montenegro100% (1)

- Norma Iso 27002Documento7 páginasNorma Iso 27002edzon gaitanAún no hay calificaciones

- Lista de Verificación ISO 27001 - LumiformDocumento17 páginasLista de Verificación ISO 27001 - LumiformBelle LorenAún no hay calificaciones

- Declaración de AplicabilidadDocumento30 páginasDeclaración de Aplicabilidadbenitezcalidad4768Aún no hay calificaciones

- ISO 27001 Metodología para La ImplementaciónDocumento26 páginasISO 27001 Metodología para La ImplementaciónLuis Raul Chacon ChaparroAún no hay calificaciones

- Proceso de Borrado Seguro - v1Documento10 páginasProceso de Borrado Seguro - v1Juan CruzAún no hay calificaciones

- Controles Iso 27002Documento5 páginasControles Iso 27002Sergio Aburto RAún no hay calificaciones

- Actualización ISO 27002 DNVDocumento10 páginasActualización ISO 27002 DNVWilliam VeraAún no hay calificaciones

- ISO 27001 ControlesDocumento11 páginasISO 27001 ControlesPOOLAún no hay calificaciones

- Checklist Seguridad de La InformaciónDocumento2 páginasChecklist Seguridad de La InformaciónFabio Alejandro Sanchez FAún no hay calificaciones

- Informe de Auditoria Sistema de Gestion 27001 2017Documento30 páginasInforme de Auditoria Sistema de Gestion 27001 2017acarlospaez_43083831Aún no hay calificaciones

- 1) 27001 Fundamentos y Auditroría Visión GeneralDocumento93 páginas1) 27001 Fundamentos y Auditroría Visión GeneralElias Mendoza CamposAún no hay calificaciones

- Implementation Guideline ISO-IEC 27001-2013 (Español)Documento64 páginasImplementation Guideline ISO-IEC 27001-2013 (Español)ALBERTO100% (1)

- Matriz Análisis de RiesgosDocumento62 páginasMatriz Análisis de RiesgosSlayer KingAún no hay calificaciones

- Lista de VerificacionDocumento25 páginasLista de VerificacionVeronica VenegasAún no hay calificaciones

- Análisis de Brechas ISO 27001-2013Documento9 páginasAnálisis de Brechas ISO 27001-2013Marko BravoAún no hay calificaciones

- Preguntas de La Lista de Verificación de Auditoría Interna: Controles IsMSDocumento30 páginasPreguntas de La Lista de Verificación de Auditoría Interna: Controles IsMSScribdTranslationsAún no hay calificaciones

- Trabajo Final - Asi - Torres Perales David JosephDocumento5 páginasTrabajo Final - Asi - Torres Perales David JosephMarcos Francisco FungAún no hay calificaciones

- 3.2 Procedimiento para Auditoria Interna ESDocumento6 páginas3.2 Procedimiento para Auditoria Interna ESMarcos Francisco FungAún no hay calificaciones

- 4.1.2 Apendice Formulario para Medidas Correctivas ESDocumento1 página4.1.2 Apendice Formulario para Medidas Correctivas ESMarcos Francisco FungAún no hay calificaciones

- 3.2 Apendice 2 Informe de Auditoria Interna ESDocumento2 páginas3.2 Apendice 2 Informe de Auditoria Interna ESMarcos Francisco FungAún no hay calificaciones

- Trabajo Final Estructura 17 1Documento1 páginaTrabajo Final Estructura 17 1Marcos Francisco FungAún no hay calificaciones

- Actividad 9 MarketingDocumento7 páginasActividad 9 MarketingMarcos Francisco FungAún no hay calificaciones

- TesisDocumento8 páginasTesisJUAN ALBERTO MAGALLANES PACHASAún no hay calificaciones

- Proyecto de Grado PDFDocumento43 páginasProyecto de Grado PDFaleja1245Aún no hay calificaciones

- Addendum Ciberseguridad Terceras PartesDocumento9 páginasAddendum Ciberseguridad Terceras PartesMiguel Angel OrrizAún no hay calificaciones

- Antecedente 01Documento6 páginasAntecedente 01MarisolMontañezAún no hay calificaciones

- Marco TeóricoDocumento3 páginasMarco TeóricoLORENA FIGUEROAAún no hay calificaciones

- Material Aprendizaje Profundiza - ISO27001.2022Documento30 páginasMaterial Aprendizaje Profundiza - ISO27001.2022Heriberto MirandaAún no hay calificaciones

- Contrato Daniela Gomez SantosDocumento6 páginasContrato Daniela Gomez Santosinfo fejulAún no hay calificaciones

- Pc2-Actividad Semana 10Documento10 páginasPc2-Actividad Semana 10Leonardo MarrufoAún no hay calificaciones

- 00-NIST SP 800-37r2Documento183 páginas00-NIST SP 800-37r2Victor PujolsAún no hay calificaciones

- Tecnologías de Información y ComunicaciónDocumento34 páginasTecnologías de Información y ComunicaciónHector Osvaldo GomezAún no hay calificaciones

- Validacion Del Instrumento de InvestigaciónDocumento6 páginasValidacion Del Instrumento de InvestigaciónJuan Mallma CartolinAún no hay calificaciones

- Lectura 7Documento13 páginasLectura 7Jesus A JGAún no hay calificaciones

- Gestion de Riesgos y La Auditoria de SistemasDocumento30 páginasGestion de Riesgos y La Auditoria de SistemasOlga HenkerAún no hay calificaciones

- Compartimentación de La InformaciónDocumento2 páginasCompartimentación de La Informaciónedgar hernandez100% (1)

- Metodologia para Implementación de Modelo de Arquitectura SeguridadDocumento150 páginasMetodologia para Implementación de Modelo de Arquitectura SeguridadEdgar GodoyAún no hay calificaciones

- MC 001 ENA 2da - v12 - 04jul2017Documento74 páginasMC 001 ENA 2da - v12 - 04jul2017lacostegargAún no hay calificaciones

- TAREA ACADEMICA 3-GRUPO (1)Documento12 páginasTAREA ACADEMICA 3-GRUPO (1)nereida castilloAún no hay calificaciones

- Informe Seguimiento Mapas de Riesgos (Septiembre - 2011)Documento6 páginasInforme Seguimiento Mapas de Riesgos (Septiembre - 2011)Consultoria Ti PicAún no hay calificaciones

- Pol-SSI-12 v2.0 - Política de Seguridad en La Operación y Administración de SistemasDocumento9 páginasPol-SSI-12 v2.0 - Política de Seguridad en La Operación y Administración de SistemasjgiglioAún no hay calificaciones

- Tarea Ofimatica 3Documento10 páginasTarea Ofimatica 3Esmeralda SantamariaAún no hay calificaciones

- Procedimiento Gestión de Parches y ActualizacionesDocumento3 páginasProcedimiento Gestión de Parches y Actualizaciones-marisol torresAún no hay calificaciones

- Endesa GapDocumento2 páginasEndesa GapElMERAún no hay calificaciones

- ISO 27001 - Gestión Integral de La Seguridad de La Información - SGSI - NovaSec MSDocumento9 páginasISO 27001 - Gestión Integral de La Seguridad de La Información - SGSI - NovaSec MSLuis Chavez AdalidAún no hay calificaciones

- Unidad V: Normativas Que Guían El Trabajo Del AuditorDocumento25 páginasUnidad V: Normativas Que Guían El Trabajo Del AuditorWilmaAún no hay calificaciones

- Trabajo Guia CompletoDocumento36 páginasTrabajo Guia CompletoOG GennyferAún no hay calificaciones

- Propuesta CompetenciaDocumento46 páginasPropuesta CompetenciaAlexander CejudoAún no hay calificaciones

- Invu3 Equipo5Documento16 páginasInvu3 Equipo5ELIZABETH SALOME SOBRADO RUIZAún no hay calificaciones

- Ddi Documentation Spanish 72Documento128 páginasDdi Documentation Spanish 72Ruth Ríos RoaAún no hay calificaciones

- Directiva de Seguridad InformaticaDocumento49 páginasDirectiva de Seguridad InformaticaDenis Poma SolisAún no hay calificaciones